Nu1lbook使用配套题目食用前提

如果是官网做题的话,需要在虚拟机上进行docker下载、安装与配置与docker-compose下载、安装与配置。

如果完成如上步骤,便可以开始准备进行第一题的题解了。

首先,配置-启动

vim docker-compose.yml //使用vim编辑器对docker-compose配置文件进行编辑。

复制题目下的相关内容:

version: '3.2'

services:

web:

image: registry.cn-hangzhou.aliyuncs.com/n1book/web-information-backk:latest

ports:

- 80:80

使用ESC进行退出进入编辑,输入冒号进入命令行控制,输入wq进行保存退出。

随后输入

dokcer-compose up -d //启动

然后通过

ifconfig

查看本地的ip地址,使用浏览器访问80端口。题目描述

题目描述,一共三部分flag。即将使用如下dirsearch工具在虚拟机中。 工具介绍如下。

dirsearch-目录扫描工具

Dirsearch是一款开源的功能强大且易于使用的目录扫描工具,用于在Web应用程序中查找隐藏的目录和文件,通过发送HTTP请求并解析响应来确定存在的目录和文件。帮助安全测试人员或渗透人员在Web应用此程序中发现潜在文件与目录。具有如下特点:

1.快速而灵活的扫描:Dirsearch被设计为高效和快速的工具,可以在目标网站上执行快速的目录和文件扫描。它支持多线程处理,允许同时发送多个请求,提高扫描速度。

2.自定义字典:Dirsearch允许用户使用自定义字典来进行扫描。字典文件包含了要扫描的目录和文件的列表。用户可以根据自己的需求创建自定义字典,以便更好地针对目标进行扫描。

3.状态码过滤:用户可以定义特定的HTTP状态码来过滤扫描结果。例如,你可以排除404错误页面,只关注返回200 OK的页面。

4.递归扫描:Dirsearch支持递归扫描,可以通过解析目录页面中的链接来深入查找更多目录和文件。这有助于发现隐藏的目录结构。

5.扩展名支持:Dirsearch允许指定要扫描的特定文件扩展名,例如.php、.html等。这可以帮助你更加专注地进行扫描。

6.报告生成:Dirsearch可以生成扫描报告,其中包含了扫描结果的详细信息,如发现的目录和文件路径、HTTP状态码和响应大小等。

题目状态

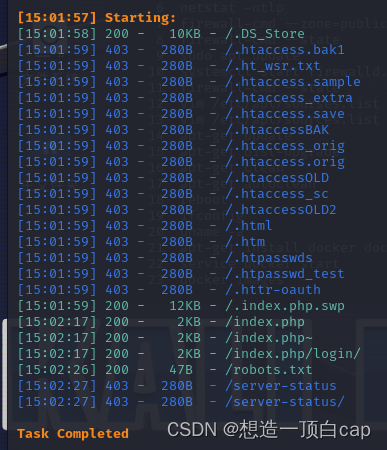

使用上述的dirsearch进行扫描我们的网站链接。

dirsearch -u 题目链接扫描结果如下:

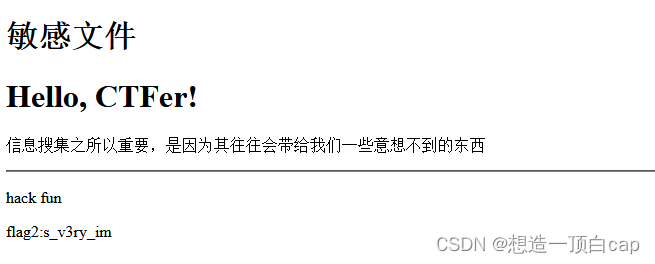

我们可以通过在链接后门添加链接,以进行文件下载或者查看。

flag1:

http://xxx.xxx.xxx.xxx.xxx/robots.txt

http://xxx.xxx.xxx.xxx.xxx/flag1_is_her3_fun.txt

http://xxx.xxx.xxx.xxx.xxx/index.php~

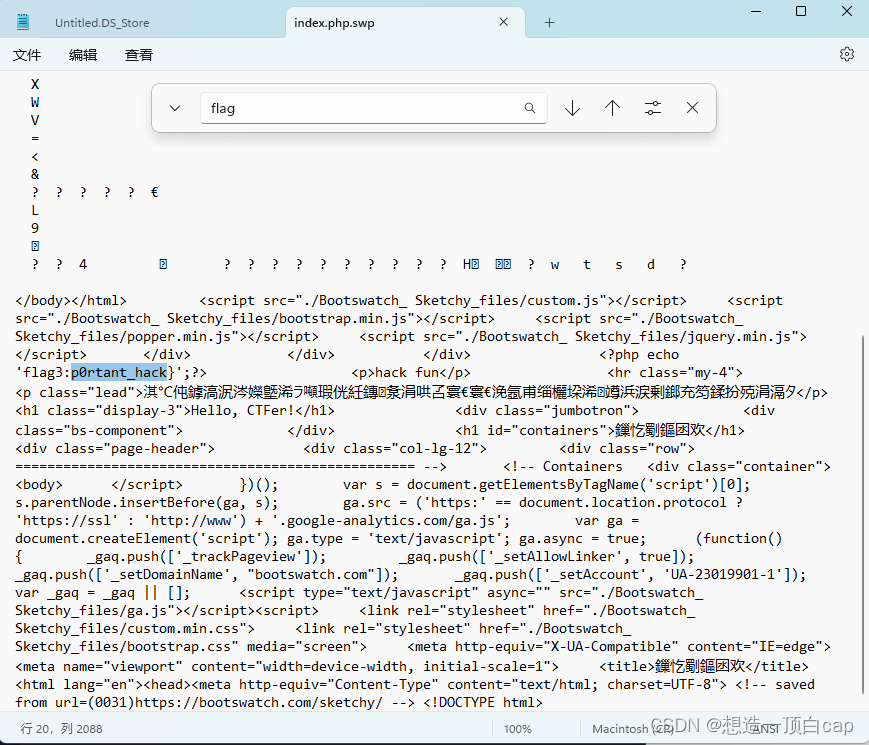

http://xxx.xxx.xxx.xxx.xxx/.index.php.swp

随后使用ctrl+f进行flag查找。

flag:n1book{info_1s_v3ry_imp0rtant_hack}结束,关闭dokcer容器。

754

754

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?