目录

在接口上封装源接口,使用nhrp协议帮其他私网划分在一个区域内

MGRE简介

MGRE(Multipoint Generic Routing Encapsulation)是一种多点通用路由封装技术,用于在IP网络中建立多点到多点的隧道连接。它可以在IP网络上创建虚拟的点对点连接,从而实现跨多个站点之间的数据传输。

主要特点和优势

1. 多点到多点连接:MGRE可以支持多个站点之间的直接通信,不再需要通过中心站点进行转发。

2. 适用于IP网络:MGRE是在IP网络上建立的隧道连接,可以利用现有的IP基础设施进行数据传输。

3. 灵活的路由选择:MGRE可以与各种路由协议结合使用,例如静态路由、OSPF、BGP等,实现灵活的路由选择和优化。

4. 高扩展性:MGRE支持动态增加和删除隧道端点,可以根据需要进行灵活的网络调整和扩展。

5. 冗余和负载均衡:MGRE可以实现冗余和负载均衡,通过配置多个隧道端点,实现数据的冗余传输和负载分担。

6. 安全性和隔离:MGRE可以通过使用IPsec等安全机制来保护数据传输的安全性,同时也可以实现隔离不同站点之间的通信。

实验要求

1、R5为ISP,只能进行IP地址配置,其所有地址均为公有IP地址

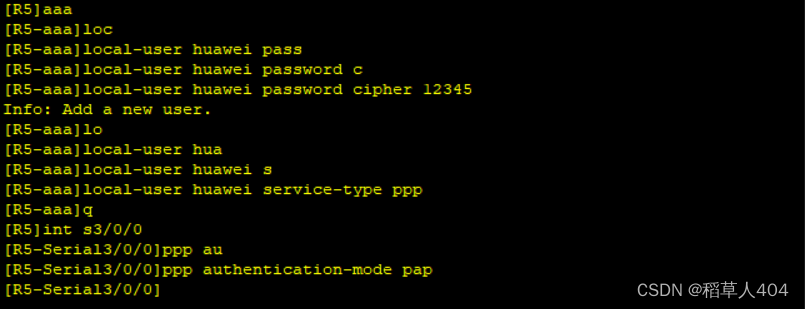

2、R1和R5间使用PPP的PAP认证,R5为主认证方

R2与R5之间使用PPP的chap认证,R5为主认证方

R3与R5之间使用HDLC封装

3、R1/R2/R3构建一个MGRE环境,R1为中心站点,R1、R4间为点到点的FRE

4、整个私有网络基于RIP全网可达

5、所有PC设置私有IP为源IP,可以访问R5环回

搭建实验拓扑

IP配置

配置缺省路由

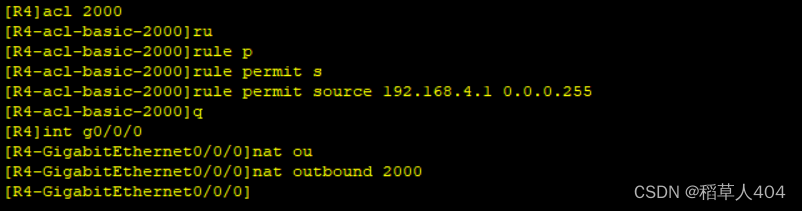

配置acl访问控制列表

配置NAT出站

用于将内部网络中的私有IP地址转换为公共IP地址,以实现与外部网络的通信。

ping命令测试

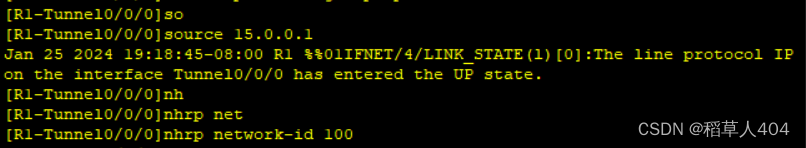

R1配置

创建虚拟隧道配置IP地址

在接口上封装MGRE协议

在接口上封装源接口,使用nhrp协议帮其他私网划分在一个区域内

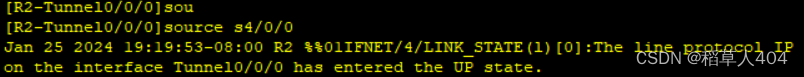

R2配置

创建虚拟隧道配置IP地址

在接口上封装MGRE协议

在接口上封装源接口

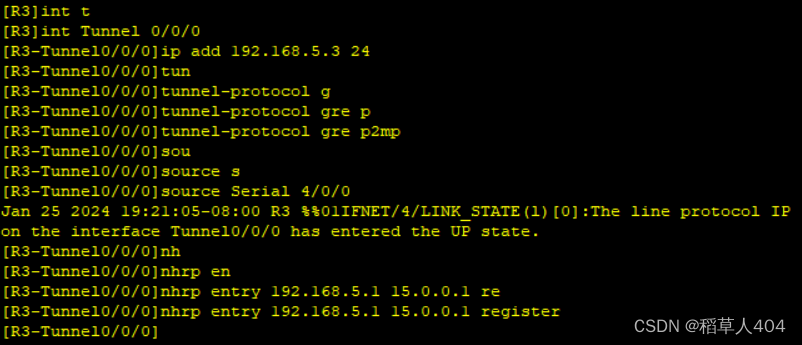

在NHRP中注册一个条目

使用"NHRP entry +主虚拟接口IP+主边界接口的IP register"在NHRP中注册一个条目,其中包括主虚拟接口IP和主边界接口的IP。

R3配置

R3操作则相同

GRE封装

创建一个点到点的虚拟链路,将数据包封装在IP包中传输,从而在不同的网络中传输数据。

配置RIP

开启伪广播

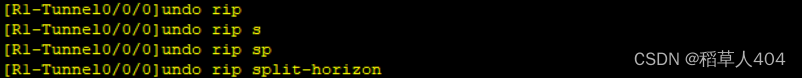

关闭RIP的水平分割

![]()

测试全网可达

PPP认证

PPP(Point-to-Point Protocol)是一种在串行链路上建立点对点连接的协议。为了确保连接的安全性和可信性,PPP支持多种认证方式。

认证方式

1. PAP(Password Authentication Protocol)密码认证:PPP客户端通过向PPP服务器发送用户名和密码进行认证。认证过程是明文传输的,安全性较低。

2. CHAP(Challenge Handshake Authentication Protocol)挑战握手认证:PPP客户端和PPP服务器之间进行挑战-响应认证。服务器发送一个随机的挑战给客户端,客户端通过使用密码和挑战生成一个响应,并将响应发送给服务器进行验证。

3. MS-CHAP(Microsoft Challenge Handshake Authentication Protocol):是对CHAP的微软扩展版本,提供更强的安全性。

4. EAP(Extensible Authentication Protocol)可扩展认证协议:允许在PPP连接中使用更多的认证方法,如使用证书、智能卡等。

执行步骤

1. 配置用户凭证:在PPP服务器上配置用户名和密码(或其他凭证信息),以供客户端进行认证。

2. 配置PPP接口:在PPP客户端和服务器上分别配置PPP接口,并指定所需的认证方式。

3. 配置认证参数:在PPP客户端和服务器上配置认证参数,如认证协议类型(PAP、CHAP、MS-CHAP等)和相应的密钥。

主认证方配置1

被认证方配置

主认证方配置2

被认证方配置

使用HDLC封装R3、R5

实验总结

1、配置MGRE隧道接口:在每个站点的设备上,创建MGRE隧道接口。在配置中,指定本地和远程的IP地址,并设置了隧道模式为多点。

2、建立MGRE多点连接:通过配置每个站点的MGRE隧道接口,建立多个MGRE多点连接。这些连接可以用于直接在站点之间传输数据。

3、路由设置:为了使MGRE多点连接能够进行正确的路由,在每个站点的设备上配置了相应的路由。这样,数据包可以正确地在多点连接中传输。

4、测试通信:进行通信测试,通过发送数据包从一个站点到另一个站点,验证了MGRE多点连接的正常运行。确认数据包能够成功经过MGRE多点连接进行传输,并到达目标站点。

152

152

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?