入侵检测和防御系统(IDS和IPS)

IDS入侵检测是防火墙之后的第二安全屏障

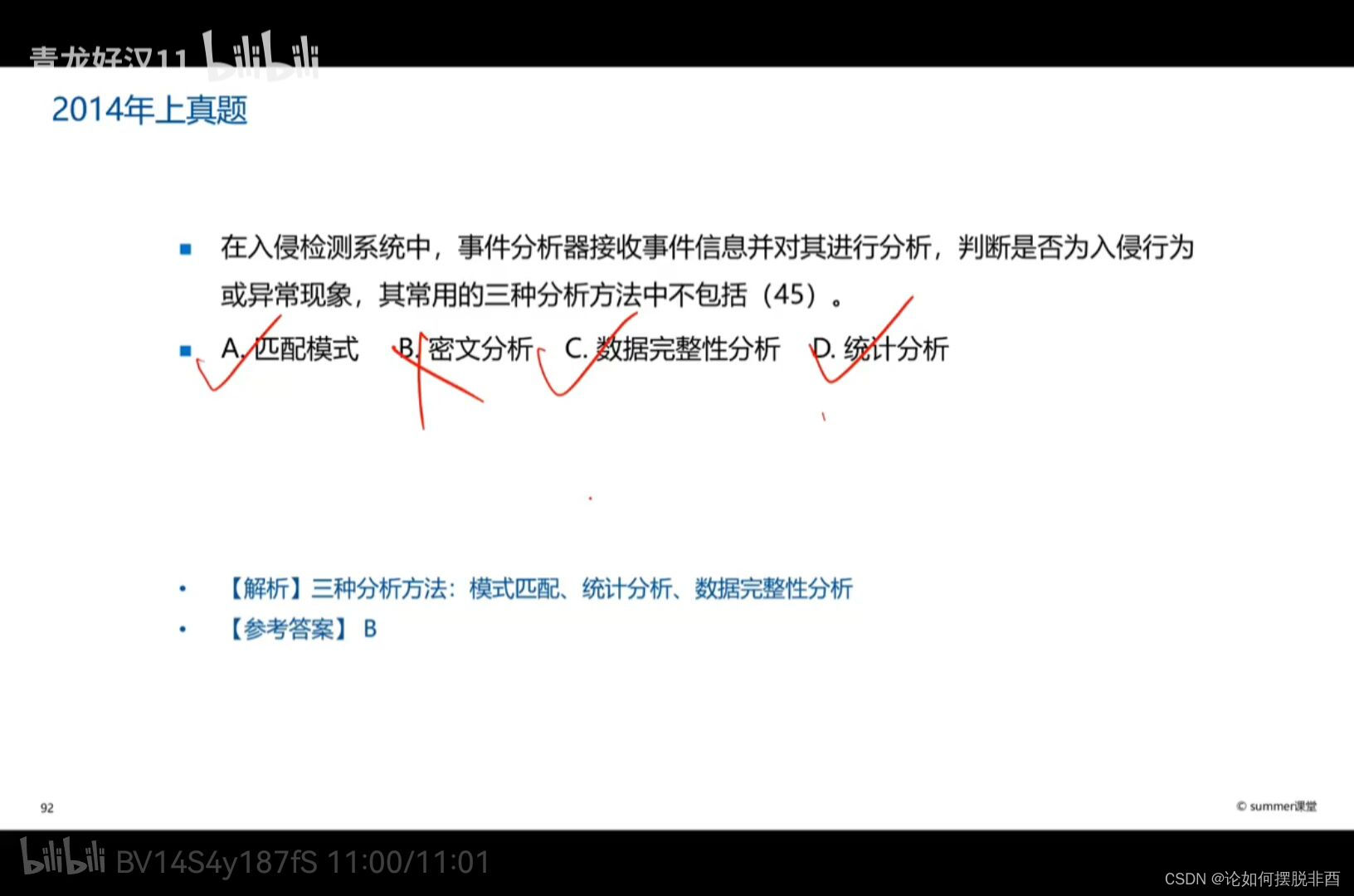

CIDF体系结构:事件产生器——事件分析器(分析事件为低级或高级,三种分析方式:1.模型匹配(和自己的事件数据库进行比对)2.统计分析(如果被入侵,资源使用情况会发生异常)3.数据完整性分析(用于事后审计,数据文件是否被修改缺失等等))&事件数据库(存取数据)

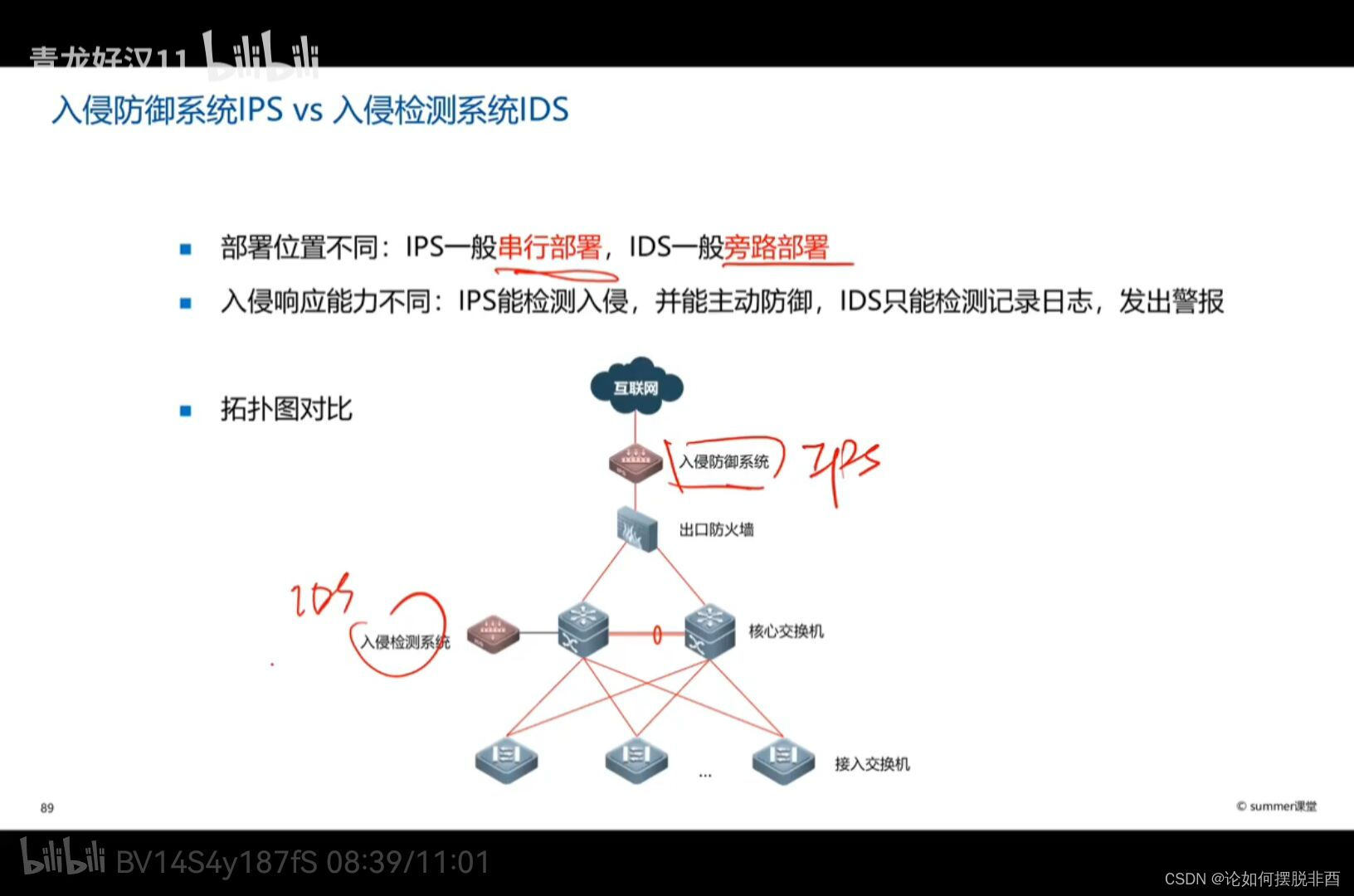

IDS一般都是旁路部署

入侵检测按数据分析技术分类:异常检测、误用检测、混合检测

异常检测:建立并不断更新和维护系统正常行为轮廓,定义报警阈值,超过阈值立马报警;优点是可以检测出从未出现过的攻击,缺点是误报率高

误用检测:对已知的入侵行为进行总结形成入侵模式库,匹配原则,优点是检测准确率高,缺点是对于未知入侵检测率很低,高度依赖模式库——分为两个小类:专家系统(利用专家库)和模式匹配(使用关键字)

IPS:既能检测又能防御

不仅具有入侵检测系统检测攻击行为的能力,还能拦截攻击并阻断攻击的能力

IPS不是IDS和防火墙的简单组合,IPS在攻击响应上采取主动地全面深层次的防御

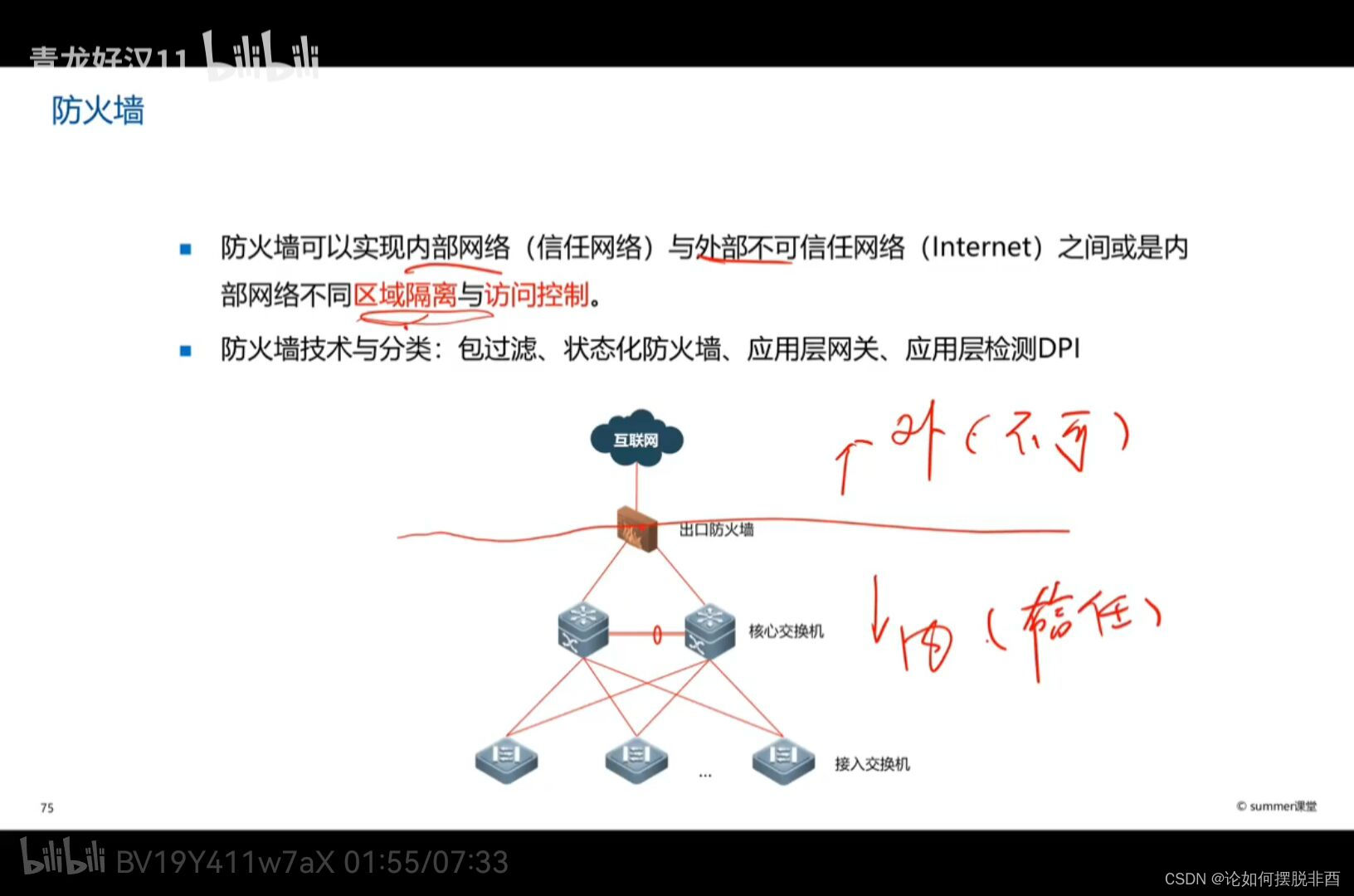

防火墙技术

ACL一般检查五元组:源IP,目的IP,源端口,目的端口,协议号

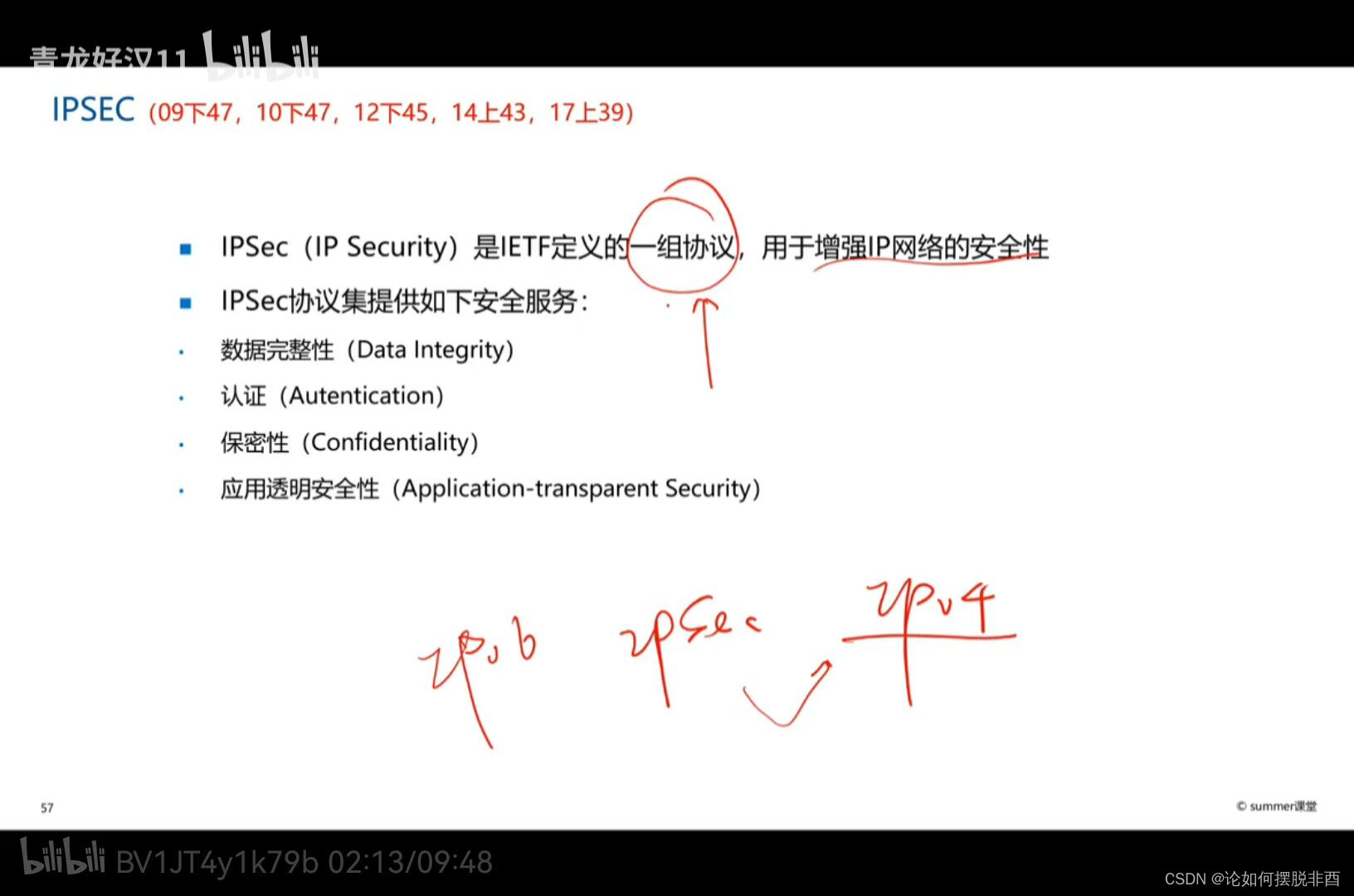

ipsec vpn技术

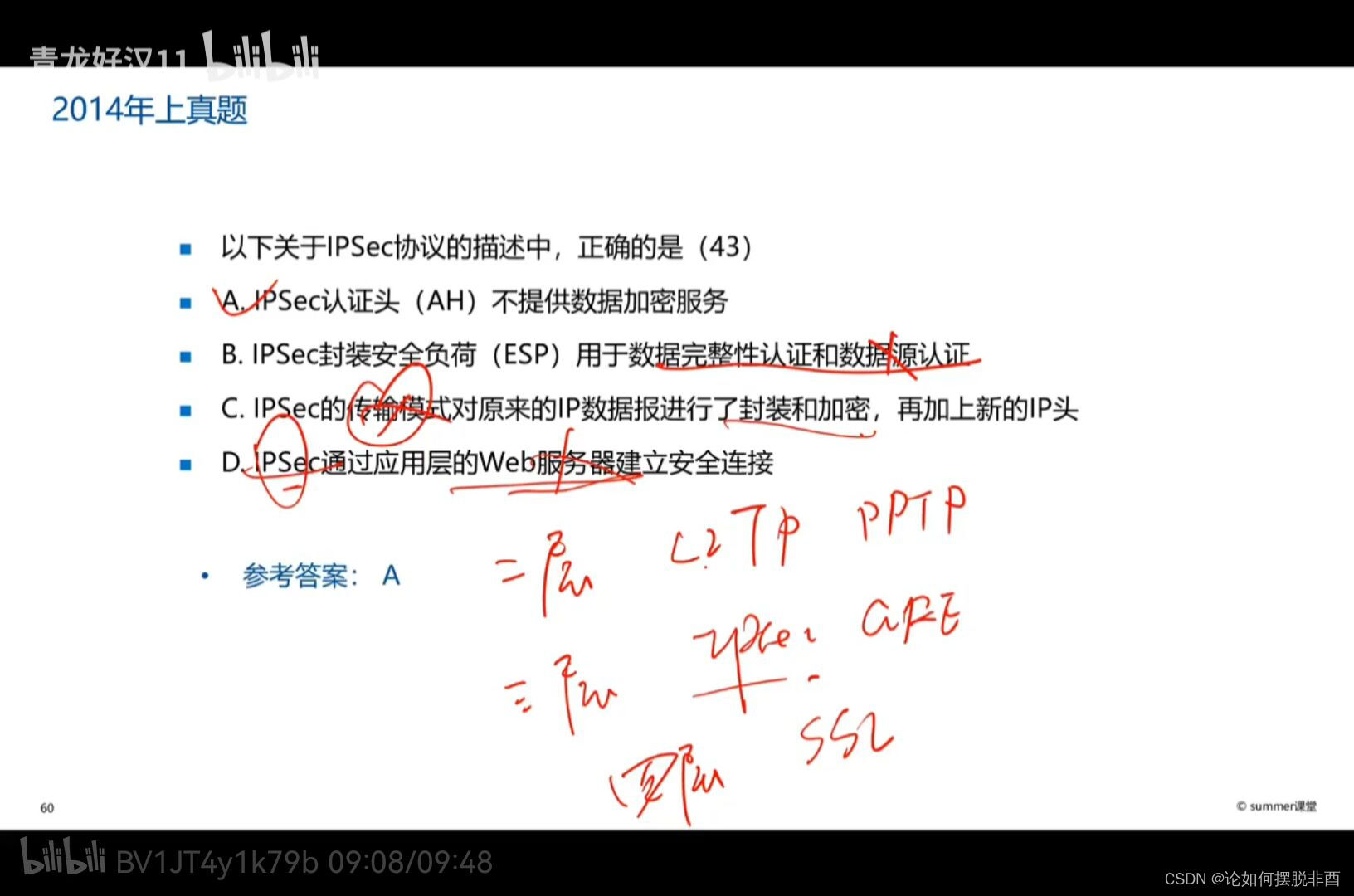

ipsec是包含在IPv6,后来应用在IPv4上,因为IPV4是明文传输,就有风险

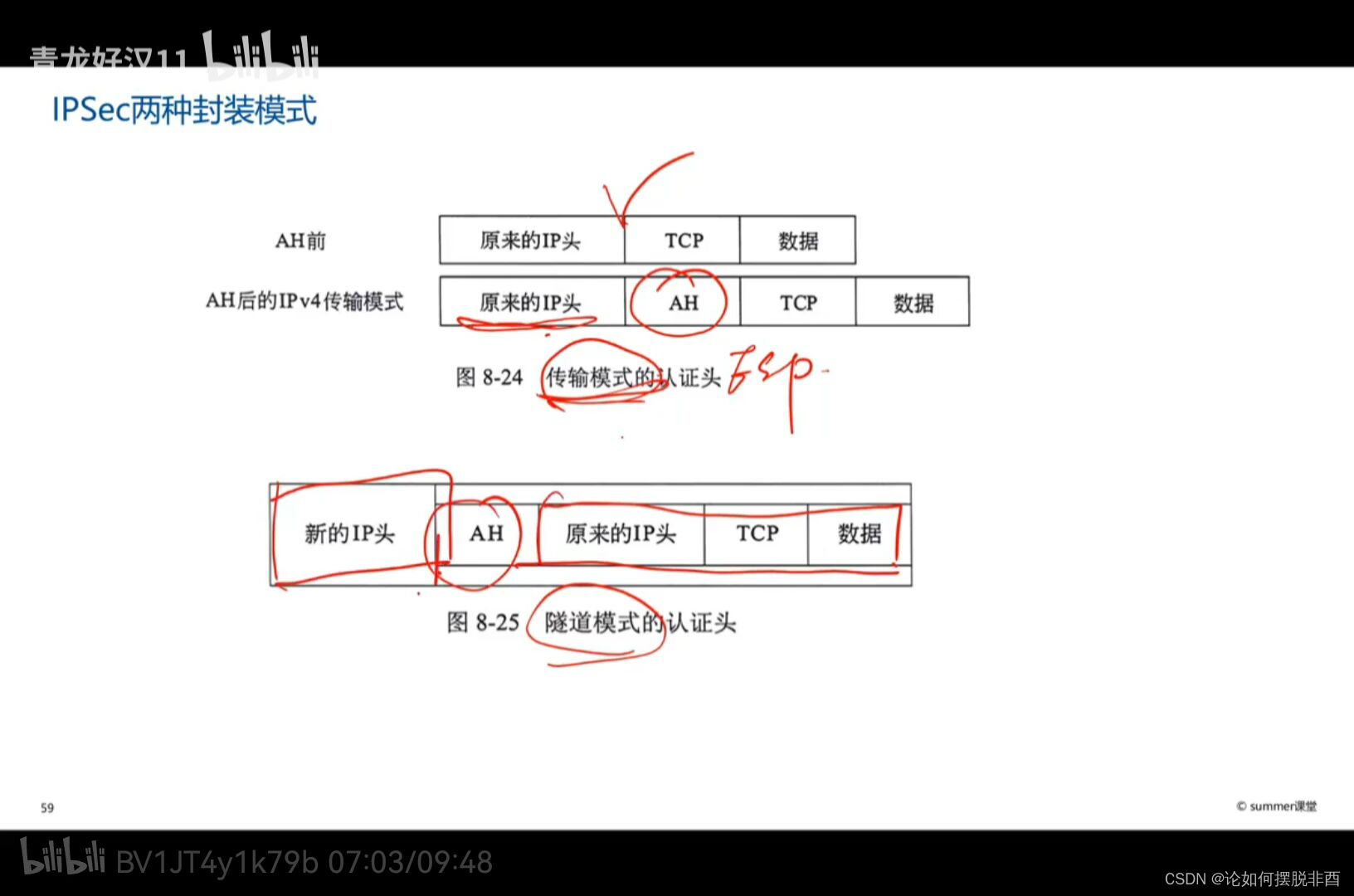

隧道模式一般用于Router-Router连接,传输模式一般用于PC-Router之间

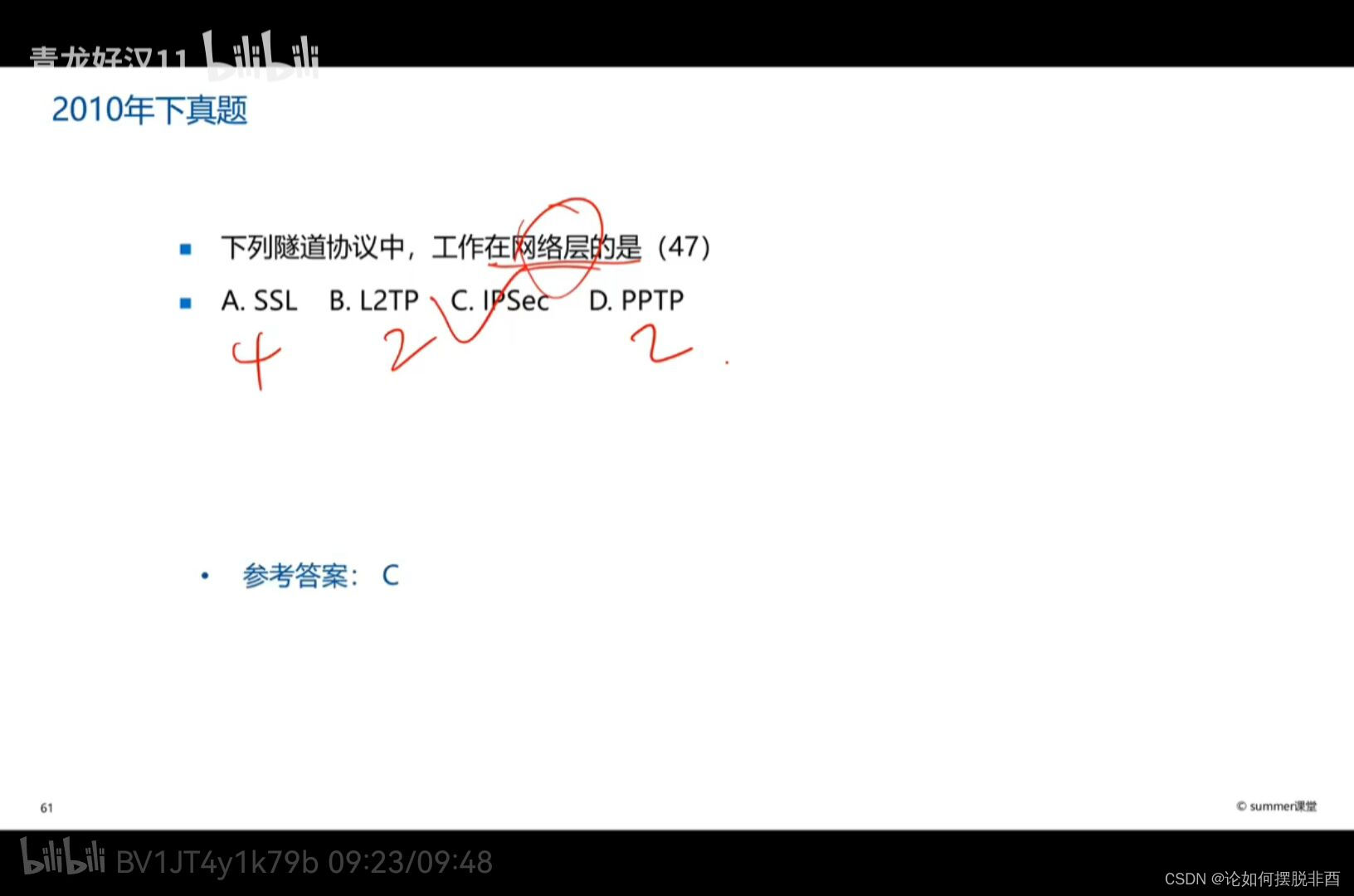

二层VPN隧道协议:L2TP 、PPTP

三层:ipsec、GRE

四层:SSL

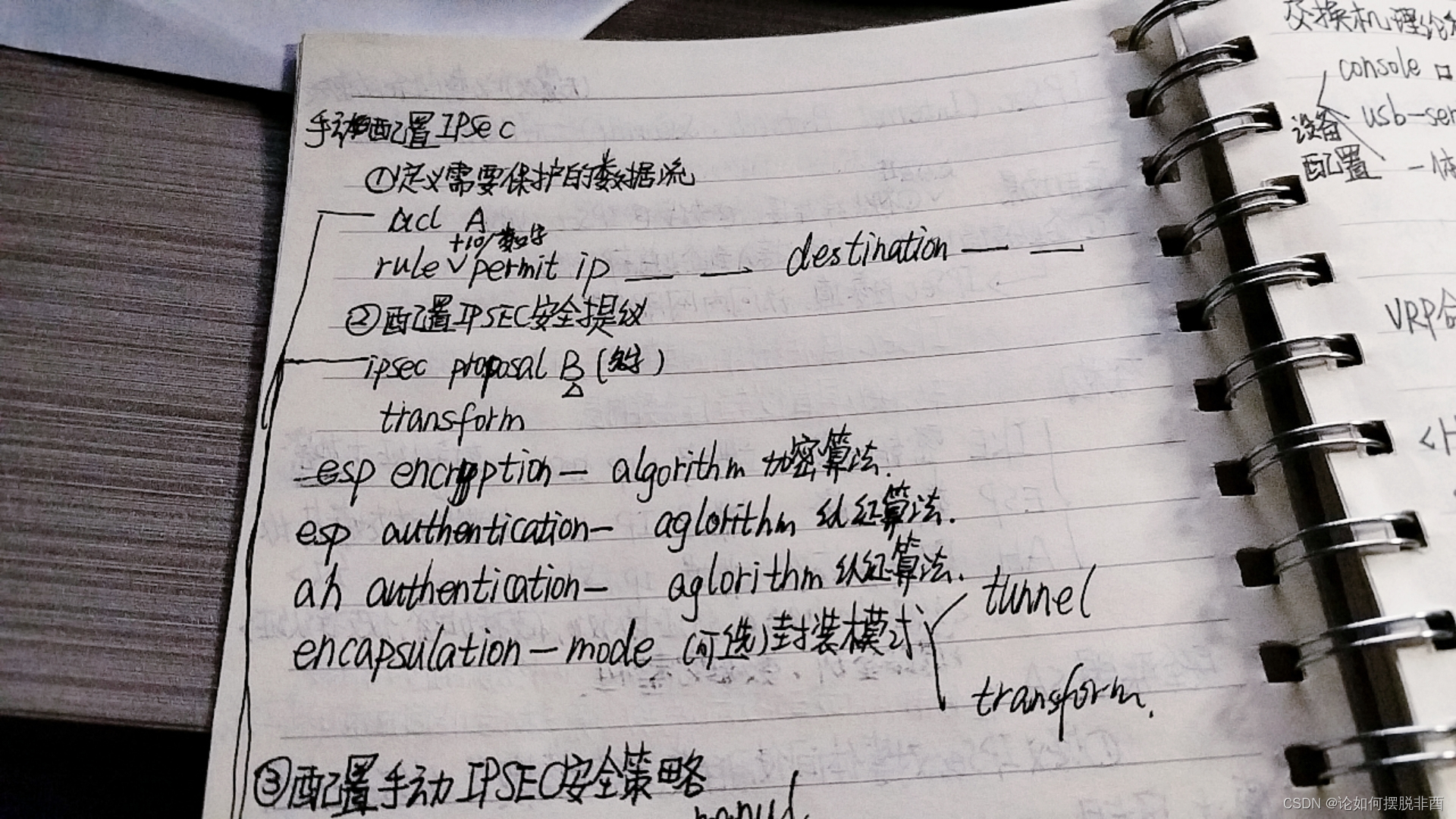

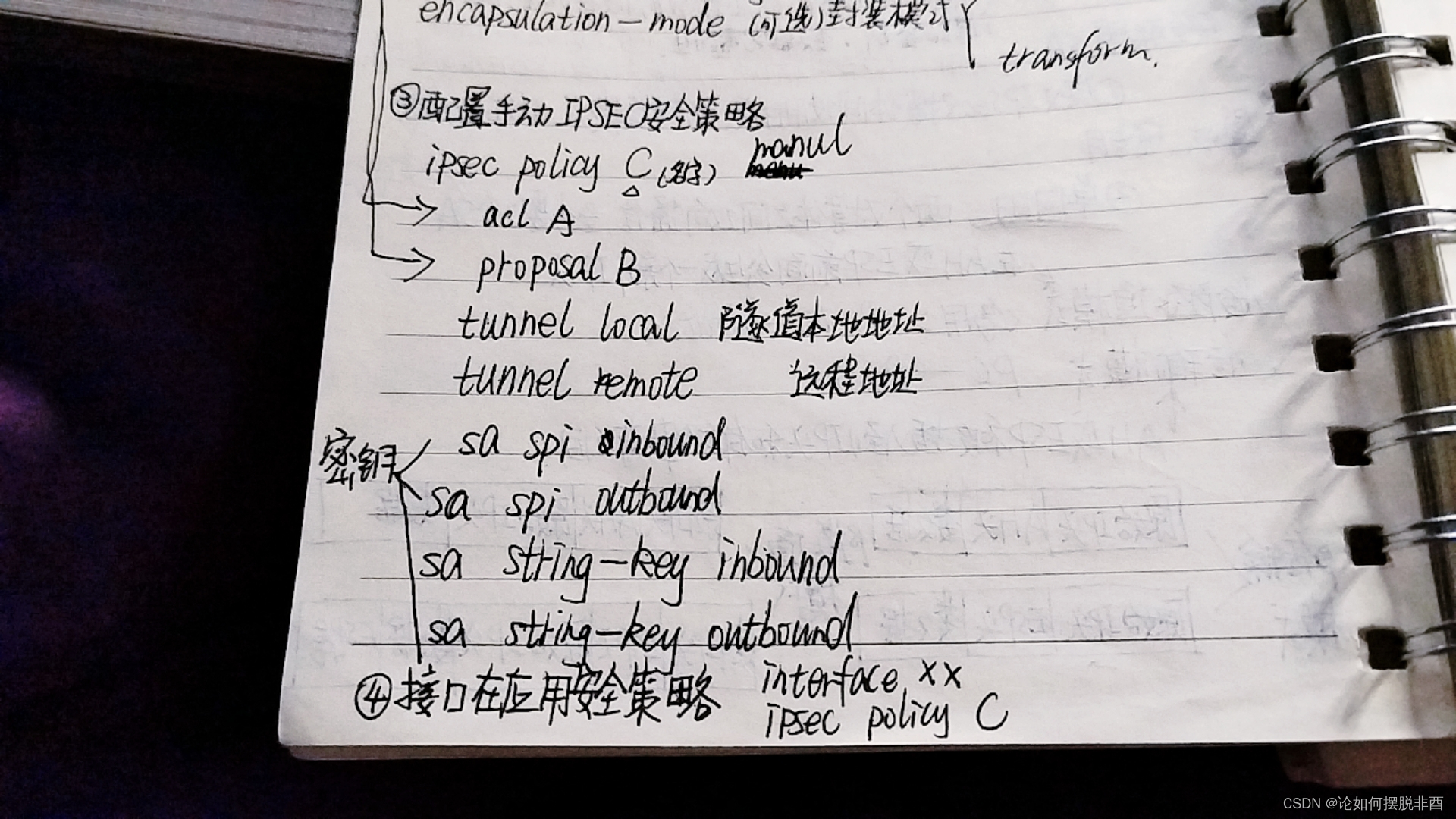

ipsec的配置

3803

3803

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?