防火墙虚拟化 (一虚多)

虚拟系统,是在一台物理防火墙上划分出的多个相互独立的虚拟系统。

每个虚拟系统相当于一台真实的设备。

作用:业务数据的相互隔离。

为了能够实现每个虚拟系统业务正确转发、独立管理和相互隔离,防火墙做了以下方面的虚拟化:

资源虚拟化

配置虚拟化

安全功能虚拟化

路由虚拟化

- 使用场景

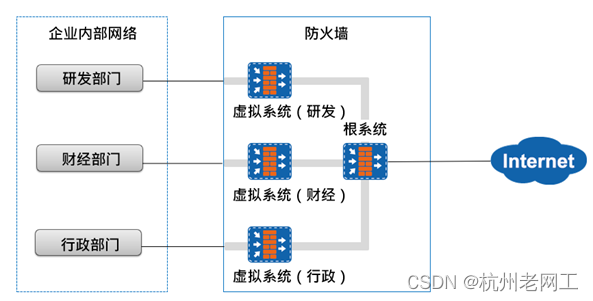

- 1大中型企业网络隔离

1、企业内部网络通过防火墙的虚拟系统将网络隔离为研发部门、财经部门和行政部门。

2、不同部门的管理员权限区分明确,各部门之间可以根据权限互相访问。

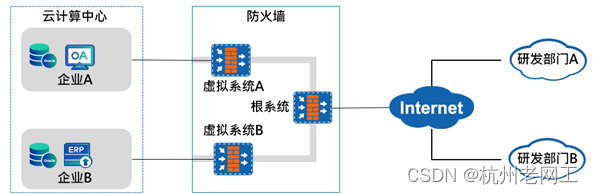

- 2云计算网络隔离

1、如图所示,企业A和企业B分别在云计算中心放置了服务器。

2、防火墙作为云计算中心出口的安全网关,能够隔离不同企业的网络及流量,并根据需求进行安全防护。

2.虚拟系统特点

防火墙实现将资源、配置、安全功能和路由方面虚拟化后,使虚拟系统的业务能够正确转发,相互隔离。因此,虚拟系统具备以下特点:

2.1管理独立

每个虚拟系统由独立的管理员进行管理,使得多个虚拟系统的管理更加清晰简单,所以非常适合大规模的组网环境。

2.2资源分配

可以为每个虚拟系统分配固定的系统资源,保证不会因为一个虚拟系统的业务繁忙而影响其他虚拟系统。

2.3流量隔离

虚拟系统之间的流量相互隔离,更加安全。在有需要的时候,虚拟系统之间也可以进行安全互访。

2.4配置独立

每个虚拟系统拥有独立的配置及路由表项这使得虚拟系统下的局域网即使使用了相同的地址范围,仍然可以正常进行通信。

3.虚拟系统类型

防火墙上存在根系统和虚拟系统两种类型的虚拟系统。

3.1根系统(Public)

防火墙上缺省存在的特殊虚拟系统;即使虚拟系统功能未启用,根系统也依然存在。

启用虚拟系统功能后,根系统会继承先前防火墙上的配置。

根系统的作用是管理其它虚拟系统,并为虚拟系统间的通信提供服务。

3.2虚拟系统(VSYS)

虚拟系统是在防火墙上划分出来的、独立运行的逻辑设备。

4 资源分配

4.1 合理地分配资源可以对单个虚拟系统的资源进行约束,避免因某个虚拟系统占用过多的资源。

4.2 防火墙实现虚拟系统业务的基础资源支持定额分配和手工分配。

4.3 此外,其它资源使用共享抢占方式进行资源分配。

4.4 如果虚拟系统不绑定资源类,则资源不受限,和根系统及其它未绑定的虚拟系统共同抢占整机剩余资源。

4.5 如果虚拟系统绑定的资源类对某些资源项未指定最大值和保证值,则虚拟系统的这些资源项不受限制。

4.6 分配公网IP地址时,有两个模式可选:

exclusive | free

exclusive模式下,一个公网IP地址只能被分配给一个虚拟系统

free模式下,一个公网IP地址可以被分配给多个虚拟系统

公网IP地址不能与根系统上的NAT-Server功能中的Global地址冲突

公网IP地址不能与根系统上的NAT地址池冲突

4.7 资源设置

保证值

虚拟系统可使用某项资源的最小数量。

这部分资源一旦分配给虚拟系统,就被该虚拟系统独占。

最大值

虚拟系统可使用某项资源的最大数量。

虚拟系统可使用的资源能否达到最大值视其它虚拟系统对该项资源的使用情况而定。

带宽

入方向流量:从公网接口流向私网接口的流量,受入方向带宽的限制。

出方向流量:从私网接口流向公网接口的流量,受出方向带宽的限制。

整体流量:虚拟系统的全部流量=入方向流量+出方向流量+私网接口到私网接口的流量+公网接口到公网接口的流量;整体流量受整体带宽的限制。

公网接口并不是指防火墙连接互联网的接口,而是指接口下配置了set public-interface命令的接口。 7.私网接口则是指未配置set public-interface的接口。

在跨虚拟系统转发的场景中,Virtual-if接口默认为公网接口。

5 流量隔离

报文进入防火墙后,先确定报文与虚拟系统的归属关系。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2062

2062

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?