🌈hello,你好鸭,我是Ethan,西安电子科技大学大三在读,很高兴你能来阅读。

✔️目前博客主要更新Java系列、项目案例、计算机必学四件套等。

🏃人生之义,在于追求,不在成败,勤通大道。加油呀!

🔥个人主页:Ethan Yankang

🔥推荐:史上最强八股文||一分钟看完我的几百篇博客

🔥温馨提示:划到文末发现专栏彩蛋 点击这里直接传送

🔥本篇概览:详细讲解了Java项目——黑马头条Day1——网关与JWT校验 7。🌈⭕🔥

【计算机领域一切迷惑的源头都是基本概念的模糊,算法除外】

🌈引出:

🔥整体序言:Java项目整体及序言-CSDN博客

🔥前一篇章:

8)网关

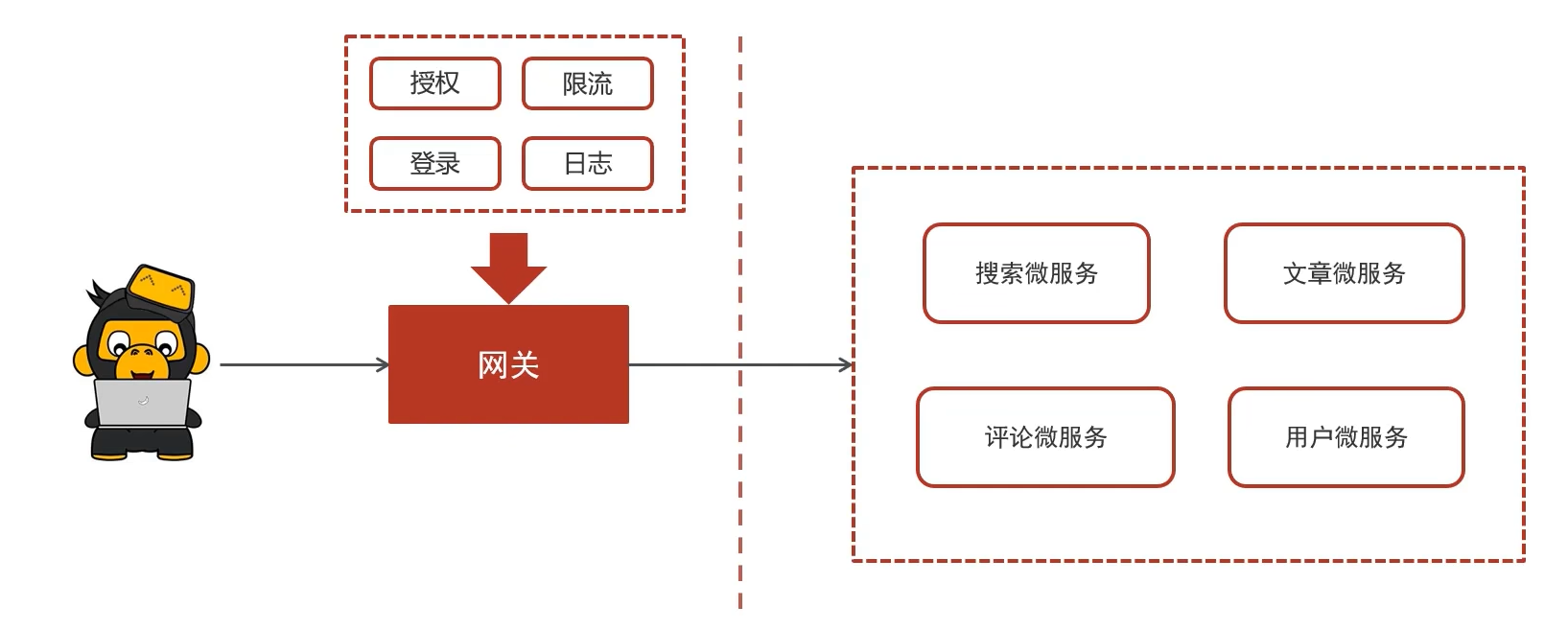

8.1)网关作用

有关网关的作用请点击这里:面试八股之微服务篇1.1——springCloud五大件-CSDN博客

8.2)网关鉴权流程

补充:网关鉴权:

网关鉴权是一种在网络通信中用于验证和授权用户、设备或请求的过程。

在网络架构中,网关通常是连接不同网络区域的节点,负责控制和管理数据的流动。网关鉴权的目的是确保只有合法的、经过授权的实体能够通过网关访问特定的网络资源或执行特定的操作。

例如,当用户通过移动设备连接到企业的内部网络时,网关会对用户的身份信息(如用户名、密码、令牌等)进行验证。如果验证通过,用户被授权访问内部网络中的资源,如文件服务器、数据库等;如果验证失败,则拒绝访问。

网关鉴权可以基于多种方式实现,常见的包括:

- 基于用户名和密码:用户输入预先设定的用户名和密码进行身份验证。

- 基于令牌(Token):例如一次性令牌、JWT(JSON Web Token)等,服务器在用户成功认证后生成并发放令牌,用户后续的请求携带令牌进行鉴权。

- 基于证书:使用数字证书来证明身份的合法性。

(1)导入依赖

在heima-leadnews-gateway导入以下依赖

pom文件

<dependencies>

<dependency>

<groupId>org.springframework.cloud</groupId>

<artifactId>spring-cloud-starter-gateway</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-discovery</artifactId>

</dependency>

<dependency>

<groupId>com.alibaba.cloud</groupId>

<artifactId>spring-cloud-starter-alibaba-nacos-config</artifactId>

</dependency>

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

</dependency>

</dependencies>

(2)创建gateway微服务

(2)在heima-leadnews-gateway下创建heima-leadnews-app-gateway微服务

①引导类:

package com.heima.app.gateway;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

import org.springframework.cloud.client.discovery.EnableDiscoveryClient;

@SpringBootApplication

@EnableDiscoveryClient //开启注册中心

public class AppGatewayApplication {

public static void main(String[] args) {

SpringApplication.run(AppGatewayApplication.class,args);

}

}

②bootstrap.yml

server:

port: 51601

spring:

application:

name: leadnews-app-gateway

cloud:

nacos:

discovery:

server-addr: 192.168.200.130:8848

config:

server-addr: 192.168.200.130:8848

file-extension: yml

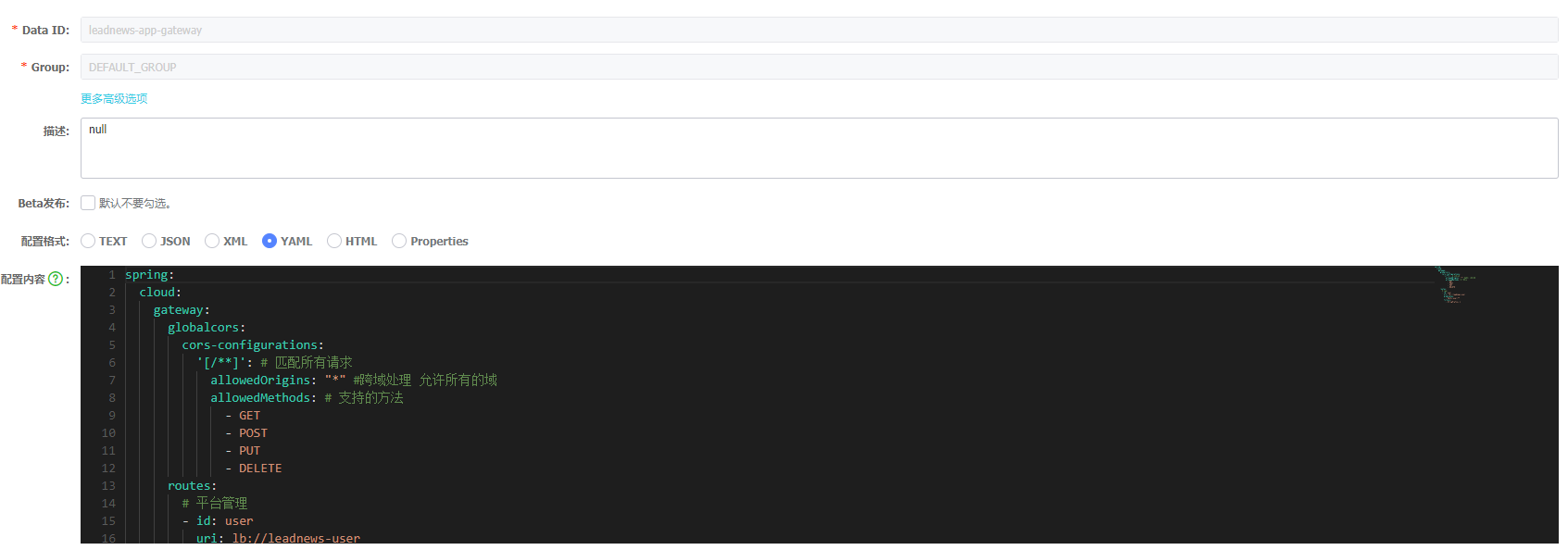

(3)网关注册

在nacos的配置中心创建Data ID为leadnews-app-gateway的yml配置

spring:

cloud:

gateway:

globalcors:

add-to-simple-url-handler-mapping: true

corsConfigurations:

'[/**]':

allowedHeaders: "*"

allowedOrigins: "*"

allowedMethods:

- GET

- POST

- DELETE

- PUT

- OPTION

routes:

# 平台管理

- id: user

uri: lb://leadnews-user

predicates:

- Path=/user/**

filters:

- StripPrefix= 1

环境搭建完成以后,启动项目网关和用户两个服务,使用postman进行测试

请求地址:http://localhost:51601/user/api/v1/login/login_auth

8.3) 全局过滤器实现jwt校验

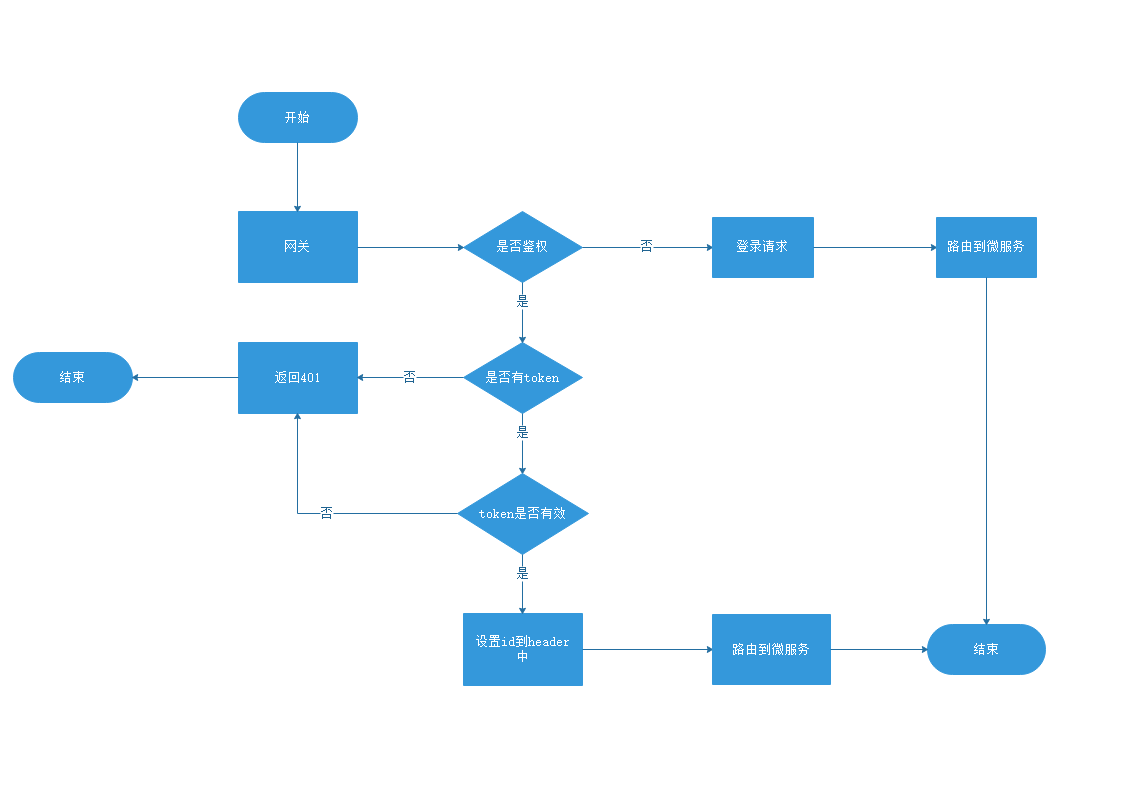

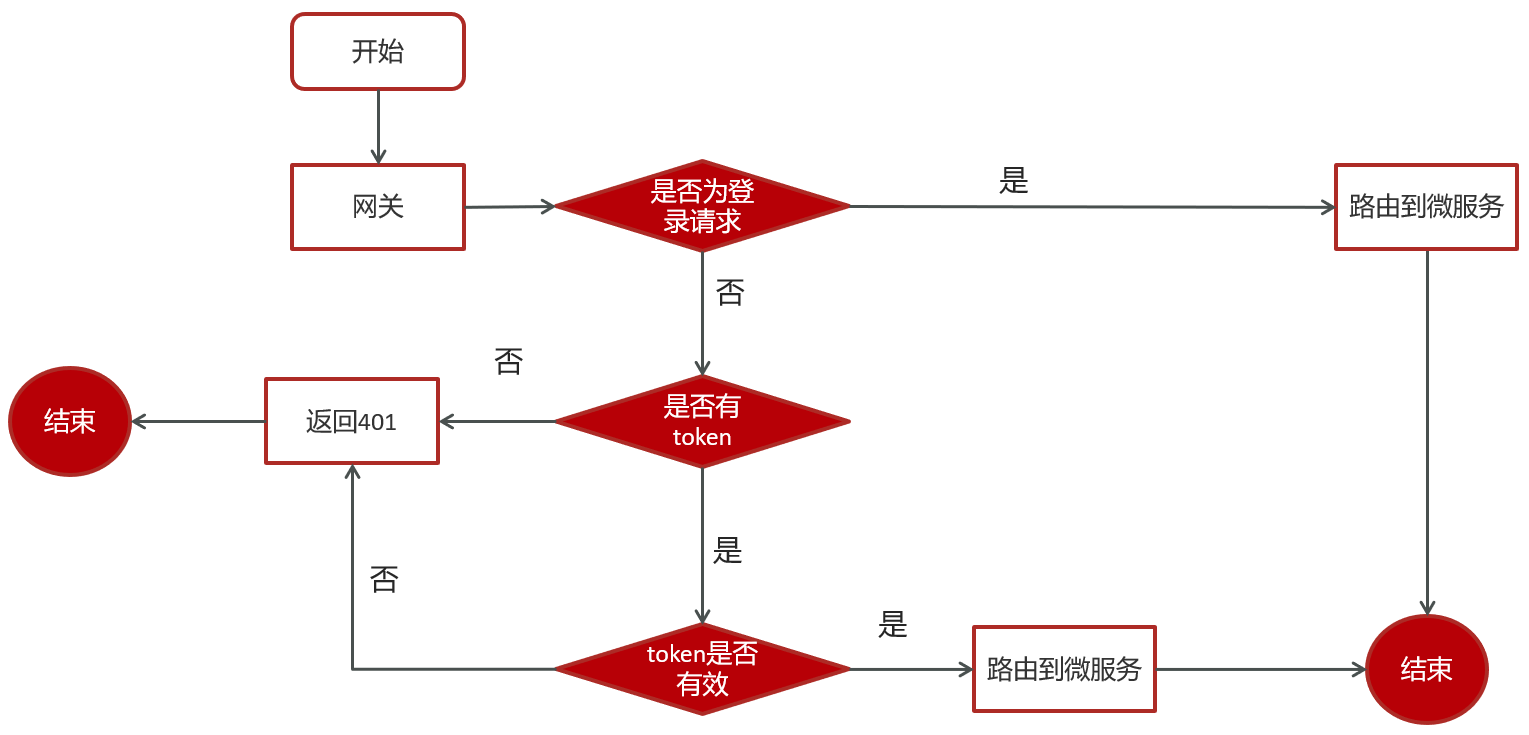

(1)思路分析:

- 用户进入网关开始登陆,网关过滤器进行判断,如果是登录,则路由到后台管理微服务进行登录

- 用户登录成功,后台管理微服务签发JWT TOKEN信息返回给用户

- 用户再次进入网关开始访问,网关过滤器接收用户携带的TOKEN

- 网关过滤器解析TOKEN ,判断是否有权限,如果有,则放行,如果没有则返回未认证错误

(2)具体实现:

①拷贝工具类至网关微服务:

第一:

在认证过滤器中需要用到jwt的解析,所以需要把工具类拷贝一份到网关微服务

②在网关微服务中新建全局过滤器:

第二:

在网关微服务中新建全局过滤器:

package com.heima.app.gateway.filter;

import com.heima.app.gateway.util.AppJwtUtil;

import io.jsonwebtoken.Claims;

import lombok.extern.slf4j.Slf4j;

import org.apache.commons.lang.StringUtils;

import org.springframework.cloud.gateway.filter.GatewayFilterChain;

import org.springframework.cloud.gateway.filter.GlobalFilter;

import org.springframework.core.Ordered;

import org.springframework.http.HttpStatus;

import org.springframework.http.server.reactive.ServerHttpRequest;

import org.springframework.http.server.reactive.ServerHttpResponse;

import org.springframework.stereotype.Component;

import org.springframework.web.server.ServerWebExchange;

import reactor.core.publisher.Mono;

@Component

@Slf4j

public class AuthorizeFilter implements Ordered, GlobalFilter {

@Override

public Mono<Void> filter(ServerWebExchange exchange, GatewayFilterChain chain) {

//1.获取request和response对象

ServerHttpRequest request = exchange.getRequest();

ServerHttpResponse response = exchange.getResponse();

//2.判断是否是登录

if(request.getURI().getPath().contains("/login")){

//放行

return chain.filter(exchange);

}

//3.获取token

String token = request.getHeaders().getFirst("token");

//4.判断token是否存在

if(StringUtils.isBlank(token)){

response.setStatusCode(HttpStatus.UNAUTHORIZED);

return response.setComplete();

}

//5.判断token是否有效

try {

Claims claimsBody = AppJwtUtil.getClaimsBody(token);

//是否是过期

int result = AppJwtUtil.verifyToken(claimsBody);

if(result == 1 || result == 2){

response.setStatusCode(HttpStatus.UNAUTHORIZED);

return response.setComplete();

}

}catch (Exception e){

e.printStackTrace();

response.setStatusCode(HttpStatus.UNAUTHORIZED);

return response.setComplete();

}

//6.放行

return chain.filter(exchange);

}

/**

* 优先级设置 值越小 优先级越高

* @return

*/

@Override

public int getOrder() {

return 0;

}

}

③测试:

启动user服务,继续访问其他微服务,会提示需要认证才能访问,这个时候需要在heads中设置设置token才能正常访问。

💖💖💖💖💖💖💖💖💖💖💖💖💖💖💖💖💖💖

热门专栏推荐

🌈🌈计算机科学入门系列 关注走一波💕💕

🌈🌈CSAPP深入理解计算机原理 关注走一波💕💕

🌈🌈微服务项目之黑马头条 关注走一波💕💕

🌈🌈redis深度项目之黑马点评 关注走一波💕💕

🌈🌈JAVA面试八股文系列专栏 关注走一波💕💕

🌈🌈JAVA基础试题集精讲 关注走一波💕💕

🌈🌈代码随想录精讲200题 关注走一波💕💕

总栏

🌈🌈JAVA基础要夯牢 关注走一波💕💕

🌈🌈JAVA后端技术栈 关注走一波💕💕

🌈🌈JAVA面试八股文 关注走一波💕💕

🌈🌈JAVA项目(含源码深度剖析) 关注走一波💕💕

🌈🌈计算机四件套 关注走一波💕💕

🌈🌈数据结构与算法 关注走一波💕💕

🌈🌈必知必会工具集 关注走一波💕💕

🌈🌈书籍网课笔记汇总 关注走一波💕💕

📣非常感谢你阅读到这里,如果这篇文章对你有帮助,希望能留下你的点赞👍 关注❤收藏✅ 评论💬,大佬三连必回哦!thanks!!!

📚愿大家都能学有所得,功不唐捐!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?