ipv4:2^32=42.9亿 个

私网地址:可以在局域网内部使用

例如:

A 10.x.x.x

B 172.16.0.0-172.31.255.255

C 192.168.x.x

公网地址:全球独一无二 ,只有一个地方在使用

私网地址+NAT====>ipv4地址枯竭

tp-link ,小米等家用路由器自动集成NAT地址转换功能。

常识:私网地址不能在公网(电信、联通、移动)上被路由。公网地址是需要花钱租赁的。

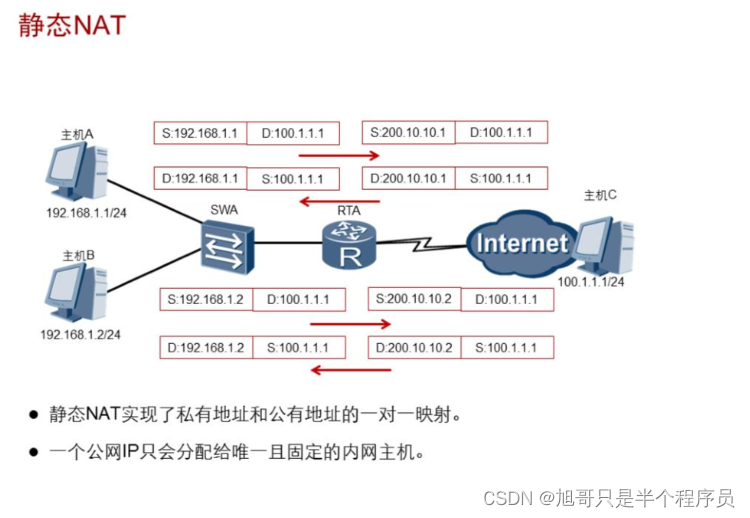

静态NAT

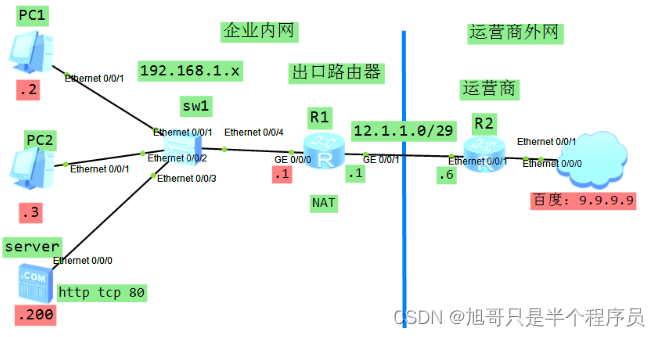

接口地址配置(略)

R1:

ip route-s 0.0.0.0 0 12.1.1.6

R1:配置静态nat :一对一 (nat static)

global:全球的 公网的 公共的 全局

inside:内网的 内部 局域网

int gi0/0/1 (外网接口)

nat static global 12.1.1.2 inside 192.168.1.2

允许内网地址192.168.1.2 在出外网时转换成公网地址

12.1.1.2。

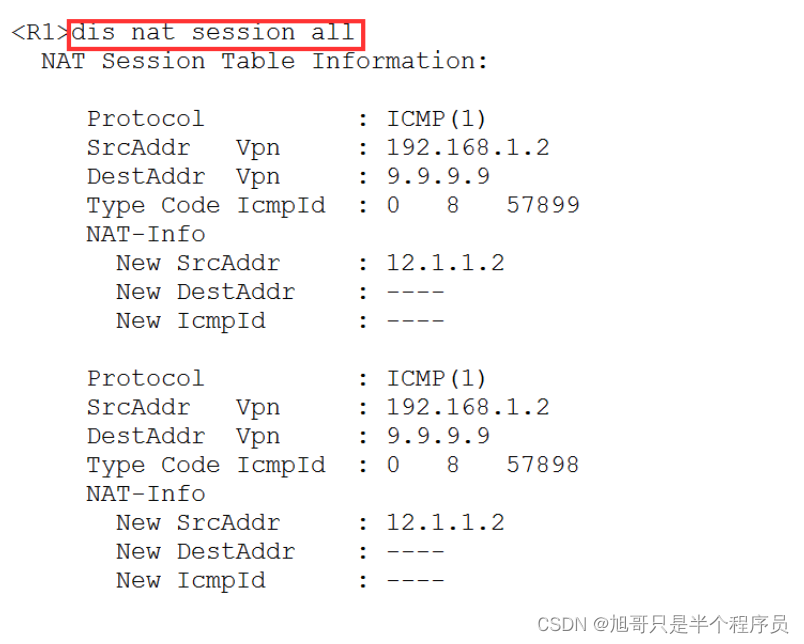

查看nat 映射记录:

缺点:一对一,有多少内网地址就有多少公网地址。

静态一对一NAT映射目的:可以直接在外网通过访问公网地址来访问内网的pc。即可以将内网的地址直接映射成公网地址。

静态nat:

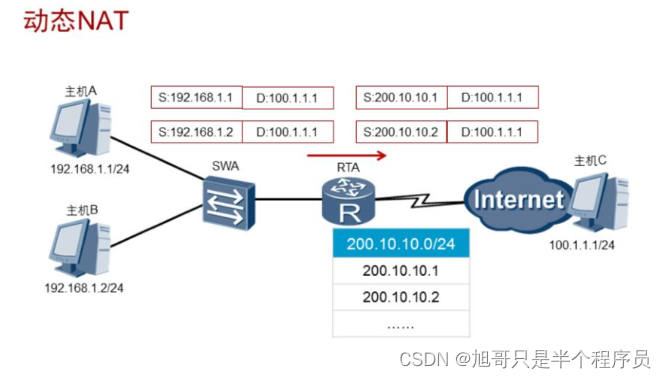

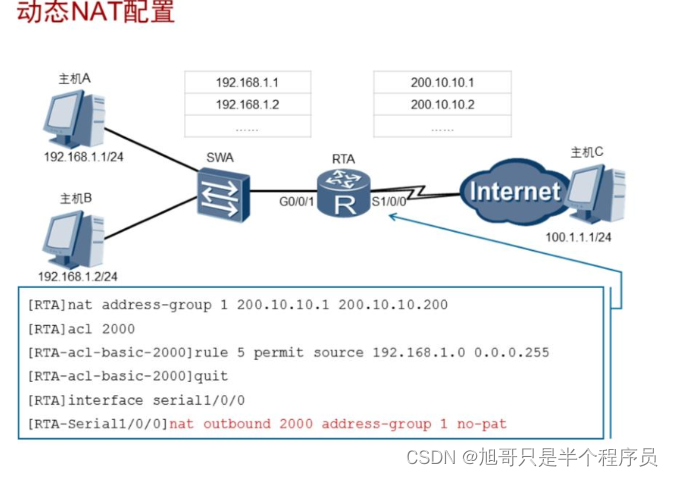

动态nat:多对多 映射关系不固定 (不转换端口)

本示例中,当内部主机A和主机B需要与公网中的目的主机通信时,网关RTA会从配置的公网地址池中选择一个未使用的公网地址与之做映射。每台主机都会分配到地址池中的一个唯一地址。当不需要此连接时,对应的地址映射将会被删除,公网地址也会被恢复到地址池中待用。当网关收到回包后,会根据之前的映射再次进行转换之后转发给对应主机。

动态NAT地址池中的地址用尽以后,只能等待被占用的公用IP被释放后,其他主机才能使用它来访问公网。

动态nat 配置:

acl number 2000 使用acl匹配私网地址范围

rule 5 permit source 192.168.1.0 0.0.0.255

nat address-group 1 12.1.1.1 12.1.1.5 建立公网地址池

interface Gi0/0/1

nat outbound 2000 address-group 1 no-pat

注意:模拟器bug 不支持!!!

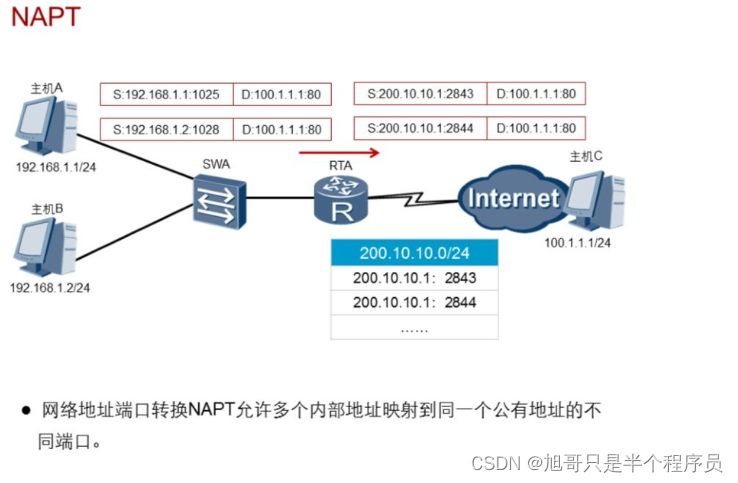

NAPT:Network Address Port Translation多对多 映射关系

不固定(转换端口)

网络地址端口转换NAPT(Network Address Port Translation)允许多个内部地址映射到同一个公有地址的不同端口。

本例中,RTA收到一个私网主机发送的报文,源IP地址是

192.168.1.1,源端口号是1025,目的IP地址是100.1.1.1,目的端口是80。RTA会从配置的公网地址池中选择一个空闲的公网IP地址和端口号,并建立相应的NAPT表项。这些NAPT表项指定了报文的私网IP地址和端口号与公网IP地址和端口号的映射关系。之后,RTA将报文的源IP地址和端口号转换成公网地址200.10.10.1和端口号2843,并转发报文到公网。当网关RTA收到回复报文后,会根据之前的映射表再次进行转换之后转发给主机A。主机B同理。

NAPT 配置:

acl number 2000 使用acl匹配私网地址范围

rule 5 permit source 192.168.1.0 0.0.0.255

nat address-group 1 12.1.1.1 12.1.1.5 建立公网地址池

interface Gi0/0/1

nat outbound 2000 address-group 1

模拟器支持!!

Easy ip NAT :多对一 (基于接口)

步骤一:

acl 2000

rule permit source 192.168.1.0 0.0.0.255

使用acl匹配允许被nat 转换的内网地址的网段

步骤二:

int gi 0/0/1 (公网接口)

nat outbound 2000 公网接口调用acl 2000

注意:easy ip nat 内网数据包出外网时全部会转换成公网

接口的ip地址(12.1.1.1)。

工作原理:数据包在出外网时,路由器将基于源端口将报

文进行相应的地址转换。并进行相应的映射记录(缓

存),当报文回来时,基于端口来区分内网不同的PC。为

了防止PC源端口相同,数据出包时源端口也会被转换掉。

注意:NAT天然能够保护企业内网。

NAT server(端口映射)

int gi 0/0/1 (公网接口)

nat server protocol tcp global 12.1.1.5 80 inside

192.168.1.200 80

将内网的192.168.1.200 的80端口 映射成外网12.1.1.5 的

80端口

优点:将服务器放置于防火墙(路由器)的后面,通过将

相关服务端口映射到防火墙(路由器)上面实现访问,服

务器得到保护。更加安全!!

419

419

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?