一、csrf漏洞原理:csrf中文称为跨站请求伪造,利用受害者未失效的身份认证信息诱骗其点击恶意链接或者去访问攻击者构造的含有攻击代码的页面,在受害者不知情的情况下,以受害者的身份向服务器发送请求,从而达到一些非法操作。

二、环境搭建:Ubuntu docker citizenstig/dvwa

三、进行csrf练习:修改难度为“Low”

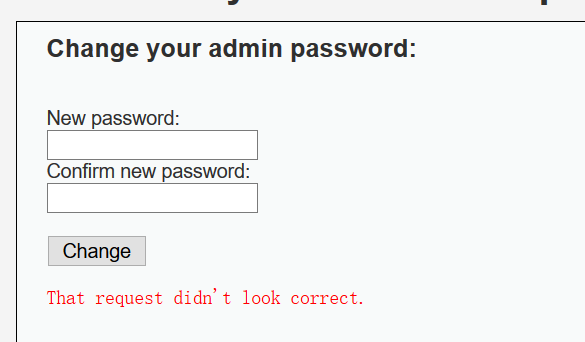

(1)创建数据库后,输入账号admin、密码password进入,选择安全防护等级“low”,修改admin密码为1234。

(2)修改密码的url,将1234改成password说明可以通过修改url直接修改密码。

四、修改难度为“Medium”

(1)修改密码,burpsuite抓包,拿到referer头。

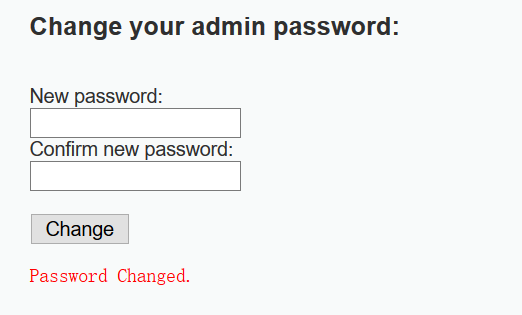

(2)将修改好密码的url用另一个页面打开。并使用burpsuite抓包,添加之前获得的Referer,发送,发现状态200k,出现“password changed”。

(3)返回页面,成功修改。

五、修改难度为“High”

(1)修改密码,burpsuite抓包。

(2)将Cookie中的high改为medium,插入referer,查看修改是否生效。

(3)返回结果生效,成功。

六、如何防御csrf漏洞

(1)用户一些敏感操作需要加入验证码,更改密码需要之前的老密码

(2)检验http referrer

(3)拒绝其他站点以受害者发送过来的请求

(4)在请求吧地址中添加token并且验证

(5)在http头中自定义属性并验证

2461

2461

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?