白帽子必知:3 条合法测试红线(附授权模板 + SRC 提交技巧)

“刚学会 SQL 注入,想找个网站练手,又怕不小心触犯法律;听说 SRC 能合法挖漏洞拿奖励,提交了 3 个漏洞全被打回,不知道问题出在哪”—— 这是计算机专业转行安全时,每个想走 “白帽子” 路线的人都会遇到的困境。

白帽子的核心不是 “技术多厉害”,而是 “在合法框架内做测试”。本文结合《网络安全法》《数据安全法》核心条款,拆解 3 条不可触碰的法律红线,附可直接复用的授权模板与新手友好型 SRC 提交技巧,让你用已有的编程、系统基础,安全合规地积累漏洞挖掘经验。

一、红线 1:未授权测试 = 违法!—— 明确 “能测什么,不能测什么”

这是白帽子最容易踩的坑:以为 “没破坏数据就没事”,但《网络安全法》第 27 条明确规定 “任何个人和组织不得未经授权或者许可,对计算机信息系统进行扫描、探测”,未授权测试哪怕没造成损失,也可能面临行政处罚(罚款、拘留),情节严重者追究刑事责任。

1.1 必须明确的 “授权三要素”(缺一个都算违法)

| 要素 | 核心要求 | 新手常见误区 |

|---|---|---|

| 测试范围 | 需明确到具体 IP、域名、端口(如 “仅允许测试www.xxx.com及其子域名,不包含内网 192.168.1.0/24”) | 以为 “授权测试整个公司” 就可以测所有系统,包括未公开的内网服务 |

| 测试时间 | 有明确起止时间(如 “2025-11-01 09:00 至 2025-11-05 18:00”) | 测试超期后未续期,继续测试仍算未授权 |

| 测试方式 | 明确允许的测试手段(如 “允许 SQL 注入、XSS 测试,禁止 DDoS、暴力破解”) | 用禁止的测试方式(如 DDoS 压测),即使有授权也违法 |

1.2 合法测试的 “3 个安全场景”(新手优先选这三类)

(1)自己搭建的靶场(100% 安全)

-

推荐靶场:DVWA(Web 漏洞)、Metasploitable2(Linux 系统漏洞)、Vulhub(容器化漏洞环境);

-

优势:完全自主可控,可随意测试漏洞利用、Payload 编写,不用担心法律风险;

-

转行优势:你熟悉的 Linux 部署、Docker 容器技能,可快速搭建靶场(如docker-compose up -d启动 Vulhub 漏洞环境)。

(2)厂商公开的 SRC 平台(需遵守平台规则)

-

定义:企业为发现自身漏洞,公开招募白帽子测试的平台(如阿里 SRC、腾讯 SRC、补天平台);

-

本质:厂商通过平台发布 “授权”,测试范围仅限该厂商指定的业务(如 “仅测试微信公众号后台,不包含微信支付系统”);

-

避坑:必须仔细阅读平台《漏洞提交规范》,比如禁止测试 “核心交易系统”“用户隐私数据相关功能”。

(3)签署书面授权的商业测试(适合有一定经验后)

-

场景:为企业提供渗透测试服务,需签署《渗透测试服务合同》(核心是 “授权条款”);

-

关键:合同中必须明确 “测试范围不包含生产环境”“测试中获取的用户数据需销毁”,避免后续纠纷。

1.3 血泪案例:未授权测试的代价

某转行新手为练手,对某小型电商网站进行 SQL 注入测试,虽未修改数据,但网站日志记录了其攻击行为,厂商报警后,警方依据《治安管理处罚法》第 29 条,对其处以 5 日行政拘留 + 2000 元罚款 ——“想积累经验” 的初衷没错,但踩了 “未授权” 的红线,得不偿失。

二、红线 2:漏洞利用≠“为所欲为”—— 测试中绝对不能碰的 3 类操作

即使获得授权,也不是 “想怎么测就怎么测”。《数据安全法》第 21 条要求 “开展数据活动应当遵守法律、法规,尊重社会公德,遵守商业道德,诚实守信,履行数据安全保护义务”,以下 3 类操作哪怕有授权,也可能因 “过度测试” 承担责任。

2.1 绝对禁止的 “数据操作”(触碰即违规)

-

禁止 1:获取 / 泄露敏感数据 —— 如测试中发现数据库账号密码,不得截图保存、不得告知第三方,需在报告中隐去敏感信息(用 “xxx” 代替);

-

禁止 2:修改 / 删除业务数据 —— 哪怕是测试环境的订单数据、用户信息,也不得随意修改(如把 “未支付订单” 改为 “已支付”);

-

禁止 3:留存测试数据 —— 测试结束后,需删除所有在测试中获取的文件、日志(如用rm -rf删除下载的数据库备份文件)。

2.2 绝对禁止的 “系统破坏”(哪怕是测试环境)

-

禁止 1:拒绝服务攻击(DDoS)—— 包括 TCP 洪水、UDP 洪水,哪怕是测试环境,也可能导致厂商服务中断;

-

禁止 2:植入后门 / 木马 —— 测试漏洞后,不得留下 “后门”(如添加隐藏账号、上传 webshell),需在报告中说明 “已清除测试痕迹”;

-

禁止 3:破坏系统配置 —— 如修改服务器 SSH 端口、删除系统日志,影响厂商后续运维。

2.3 转行用户的 “合规测试习惯”:3 个动作提前做

-

测试前 “录屏存档”:用 OBS 记录测试全程,证明 “未进行违规操作”,避免后续纠纷;

-

遇到敏感数据 “立即停止”:如测试中意外访问到用户手机号、身份证号,立即退出该页面,在报告中注明 “发现敏感数据泄露风险,未进一步访问”;

-

测试后 “恢复环境”:如利用文件上传漏洞上传了测试文件,测试结束后需登录服务器删除该文件,并用history -c清除操作日志。

三、红线 3:漏洞报告≠“随便写写”—— 禁止 “私下交易漏洞” 与 “恶意披露”

找到漏洞后,正确的处理方式是 “向厂商或监管机构报告”,而非 “私下卖漏洞” 或 “公开披露”。《网络安全法》第 29 条规定 “网络运营者应当对收集的用户信息严格保密,不得泄露、篡改、毁损”,恶意披露漏洞可能导致用户数据泄露,需承担法律责任。

3.1 漏洞处理的 “3 个正确渠道”(按优先级排序)

-

厂商官方 SRC / 漏洞平台:优先提交给厂商(如阿里 SRC、华为漏洞平台),厂商会在修复后公开漏洞,你还可能获得奖励;

-

国家漏洞库(CNVD/CNNVD):若厂商未响应(超过 72 小时),可提交至国家漏洞库,由监管机构督促厂商修复;

-

第三方安全平台(补天 / 漏洞盒子):适合中小型厂商(无自建 SRC),平台会协助你与厂商对接。

3.2 绝对禁止的 “2 种漏洞处理方式”

-

禁止 1:私下出售漏洞 —— 如在暗网、微信群出售漏洞给黑客,哪怕未造成实际损失,也可能构成 “提供侵入、非法控制计算机信息系统程序、工具罪”;

-

禁止 2:未修复前公开披露 —— 如在博客、论坛发布漏洞细节(含复现步骤),可能被黑客利用,导致厂商大规模数据泄露,你需承担连带赔偿责任。

四、实战工具 1:可直接复用的 “渗透测试授权模板”(附获取技巧)

新手想做授权测试,最大的难点是 “不知道怎么跟厂商要授权”。以下是适配中小企业的授权模板,可根据实际需求修改,重点明确 “测试范围 + 责任划分”,降低法律风险。

4.1 渗透测试授权书(精简版,可直接修改)

# 渗透测试授权书

致[厂商名称]:

我方[你的姓名/团队名称](身份证号/统一社会信用代码:[你的证件号]),受贵方委托,对指定系统进行渗透测试,双方约定如下:

1. 测试范围

- 允许测试的资产:www.xxx.com、admin.xxx.com(域名);103.234.56.78(IP)

- 禁止测试的资产:贵方内网系统(192.168.1.0/24)、支付系统(pay.xxx.com)

- 允许测试的漏洞类型:Web漏洞(SQL注入、XSS、文件上传等),禁止测试拒绝服务(DDoS)、暴力破解

2. 测试时间

- 起止时间:2025-11-01 09:00 至 2025-11-05 18:00(超期需重新申请)

3. 数据处理约定

- 测试中获取的贵方数据(含配置文件、日志)仅用于漏洞验证,测试结束后24小时内全部删除,不得留存、泄露;

- 不得访问贵方用户隐私数据(如手机号、身份证号、交易记录),发现此类数据立即停止测试并告知贵方。

4. 责任划分

- 我方严格按照本授权书范围测试,因超范围测试导致的贵方损失,由我方承担;

- 贵方需确保提供的测试环境与生产环境隔离,因环境混淆导致的生产故障,由贵方承担。

授权方(厂商)签字/盖章:__________ 日期:____年__月__日

测试方(你/团队)签字:__________ 日期:____年__月__日

4.2 新手获取授权的 “3 个小技巧”

-

从 “熟人资源” 入手:找做开发 / 运维的朋友,询问其公司是否需要漏洞测试,用上述模板申请授权(中小公司需求更灵活);

-

以 “免费测试” 为切入点:给厂商发邮件时说明 “免费提供基础渗透测试,仅收取报告撰写费用”(降低厂商心理门槛);

-

附 “个人能力证明”:邮件中附上你在靶场的漏洞复现报告(如 DVWA 全漏洞测试报告),证明你有能力完成测试,提高授权通过率。

五、实战工具 2:新手友好的 SRC 提交技巧(3 步提高通过率)

很多转行用户提交 SRC 屡屡碰壁,不是技术不行,而是 “不懂平台规则”“报告不规范”。以下技巧适配新手,用你已有的编程、文档能力,快速产出符合要求的漏洞报告。

5.1 第一步:选对 SRC(新手避开 “内卷重灾区”)

| SRC 类型 | 推荐程度 | 特点 | 适合新手的原因 |

|---|---|---|---|

| 大型厂商 SRC(阿里 / 腾讯) | ★★☆ | 漏洞奖励高、竞争激烈、审核严格 | 适合有一定经验后挑战,新手易 “陪跑” |

| 中小型厂商 SRC(地方银行 / 企业) | ★★★ | 漏洞数量多、竞争小、审核宽松 | 新手容易挖到基础漏洞(如 SQL 注入、XSS),快速积累经验 |

| 第三方平台(补天 / 漏洞盒子) | ★★★ | 聚合多厂商漏洞,提交流程统一 | 有平台客服协助沟通,避免直接对接厂商的尴尬 |

选 SRC 工具:用 “漏洞盒子” 的 “新手专区” 或 “补天” 的 “低危漏洞专区”,筛选 “Web 类型”“允许新手提交” 的漏洞,降低入门难度。

5.2 第二步:写好漏洞报告(核心是 “让审核员看懂、能复现”)

新手报告常犯的错:“只说有漏洞,不说怎么复现”“截图模糊,关键步骤缺失”。以下是高通过率的报告结构,附示例片段:

标准报告结构(5 部分即可)

- 漏洞名称(清晰定位):

示例:“www.xxx.com/login.php 存在 SQL 注入漏洞(可获取管理员账号)”

避坑:不要写 “某网站有漏洞”“登录页有问题”,审核员无法快速定位。

- 影响范围(明确边界):

示例:“影响域名:www.xxx.com;影响功能:用户登录查询;风险等级:中危(按 CVSS 3.1 评分:6.4 分)”

避坑:用 CVSS 评分(可在 “CVSS 计算器” 网站查询),比 “感觉危险” 更专业。

- 复现步骤(详细到 “傻子能看懂”):

示例:

1. 访问URL:http://www.xxx.com/login.php

2. 在“用户名”输入框输入:admin' OR 1=1 --

3. 点击“登录”按钮,页面返回所有用户列表(证明注入成功)

4. 附复现截图(含URL、输入的Payload、返回结果)

转行优势:你写技术文档的经验(如 API 文档、测试用例)可直接复用,确保步骤清晰。

- 漏洞验证(可选,加分项):

若你会 Python,可附上简易 PoC 脚本(证明漏洞真实存在),示例:

# 验证SQL注入的PoC脚本

import requests

url = "http://www.xxx.com/login.php"

data = {"username": "admin' OR 1=1 -- ", "password": "123"}

response = requests.post(url, data=data)

if "admin@xxx.com" in response.text: # 假设返回结果含管理员邮箱

print("漏洞验证成功:存在SQL注入")

else:

print("漏洞验证失败")

优势:脚本能帮审核员快速验证,比纯文字描述通过率高 30%。

- 修复建议(体现专业性):

示例:“将 SQL 语句中的字符串拼接改为参数化查询(如 MySQL 的 PreparedStatement),禁止直接将用户输入拼接到 SQL 中”

避坑:不要只说 “修复漏洞”,要给具体可落地的方案(如代码修改建议)。

5.3 第三步:提交后跟进(提高反馈效率)

-

提交后 3 个工作日未回复:在 SRC 平台 “我的提交” 中留言,附 “复现步骤截图”,提醒审核员;

-

审核被打回:仔细看驳回理由(如 “复现步骤不完整”“漏洞已修复”),补充材料后重新提交,不要直接放弃;

-

漏洞被确认:保存 “漏洞确认邮件”,作为后续面试的 “实战经验证明”(比单纯说 “我挖过漏洞” 更有说服力)。

六、新手避坑:3 个最容易犯的 “合法测试误区”

- 误区 1:“测试靶场不算经验,必须挖真实漏洞”

错!靶场是积累技术的关键(如练 SQL 注入 Payload、XSS 绕过技巧),很多企业面试时会问 “你在 DVWA 中怎么复现文件上传漏洞”,靶场经验也是加分项。

- 误区 2:“挖漏洞一定要挖到高危才算厉害”

错!新手先从低危 / 中危漏洞(如 XSS、敏感信息泄露)入手,一方面这类漏洞数量多、易发现,另一方面可熟悉测试流程,避免一开始就因 “挖不到高危” 放弃。

- 误区 3:“用工具扫描就是‘脚本小子’,没技术含量”

错!白帽子的核心是 “发现并解决问题”,用 Nmap 扫端口、用 SQLMap 验证注入,都是合法高效的手段(只要在授权范围内)。你的编程能力还能优化工具(如写 SQLMap 批量扫描脚本),这正是转行用户的优势。

七、总结:合法白帽子的 “新手成长路径”

- 第一阶段(1-2 个月):靶场练手

目标:掌握 OWASP Top10 漏洞的复现,能独立写出漏洞测试报告;

任务:完成 DVWA 全漏洞测试、Vulhub 中 5 个 Web 漏洞环境复现。

- 第二阶段(2-3 个月):授权测试

目标:获取 1-2 份合法授权,完成小型网站的渗透测试;

任务:用本文授权模板,找朋友公司或地方小企业,免费提供基础渗透测试。

- 第三阶段(3-6 个月):SRC 实战

目标:在 SRC 平台提交 3-5 个有效漏洞,获得厂商确认;

任务:从中小型厂商 SRC 入手,重点提交 XSS、SQL 注入等基础漏洞,积累报告撰写经验。

记住:白帽子的成长不是 “一蹴而就”,而是 “合规前提下的持续积累”。你的计算机专业基础(编程、系统认知)是最大优势,只要避开法律红线,一步一个脚印,就能在安全行业站稳脚跟。

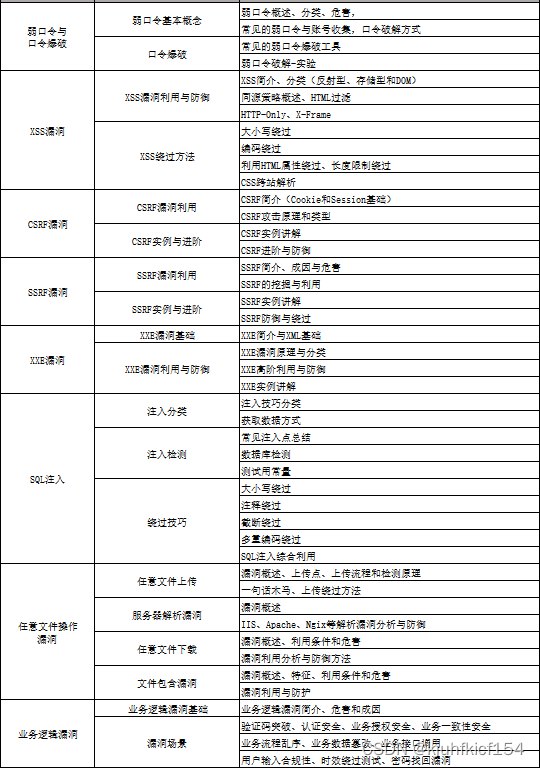

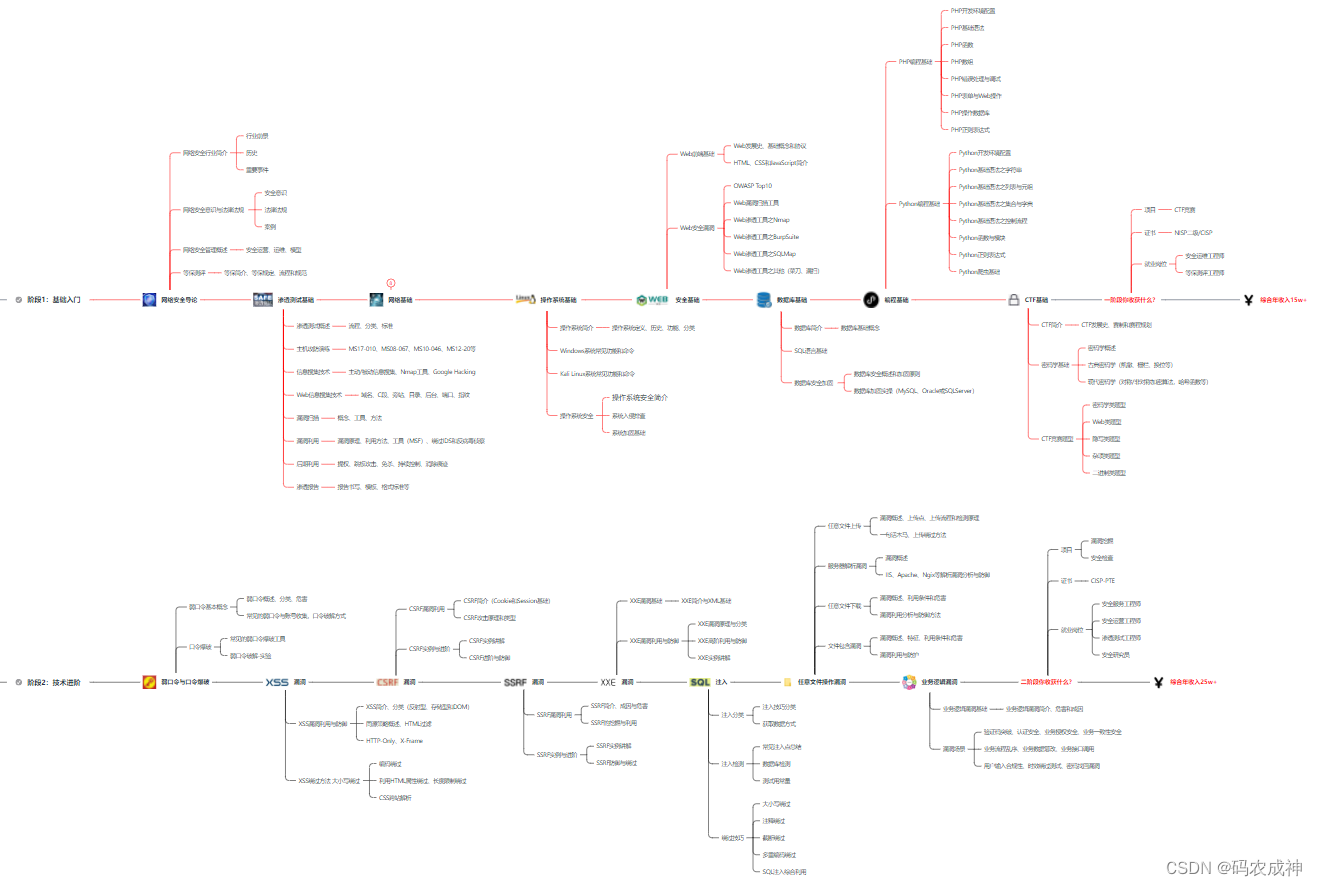

网络安全学习路线&学习资源

网络安全的知识多而杂,怎么科学合理安排?

下面给大家总结了一套适用于网安零基础的学习路线,应届生和转行人员都适用,学完保底6k!就算你底子差,如果能趁着网安良好的发展势头不断学习,日后跳槽大厂、拿到百万年薪也不是不可能!

初级网工

1、网络安全理论知识(2天)

①了解行业相关背景,前景,确定发展方向。

②学习网络安全相关法律法规。

③网络安全运营的概念。

④等保简介、等保规定、流程和规范。(非常重要)

2、渗透测试基础(一周)

①渗透测试的流程、分类、标准

②信息收集技术:主动/被动信息搜集、Nmap工具、Google Hacking

③漏洞扫描、漏洞利用、原理,利用方法、工具(MSF)、绕过IDS和反病毒侦察

④主机攻防演练:MS17-010、MS08-067、MS10-046、MS12-20等

3、操作系统基础(一周)

①Windows系统常见功能和命令

②Kali Linux系统常见功能和命令

③操作系统安全(系统入侵排查/系统加固基础)

4、计算机网络基础(一周)

①计算机网络基础、协议和架构

②网络通信原理、OSI模型、数据转发流程

③常见协议解析(HTTP、TCP/IP、ARP等)

④网络攻击技术与网络安全防御技术

⑤Web漏洞原理与防御:主动/被动攻击、DDOS攻击、CVE漏洞复现

5、数据库基础操作(2天)

①数据库基础

②SQL语言基础

③数据库安全加固

6、Web渗透(1周)

①HTML、CSS和JavaScript简介

②OWASP Top10

③Web漏洞扫描工具

④Web渗透工具:Nmap、BurpSuite、SQLMap、其他(菜刀、漏扫等)

恭喜你,如果学到这里,你基本可以从事一份网络安全相关的工作,比如渗透测试、Web 渗透、安全服务、安全分析等岗位;如果等保模块学的好,还可以从事等保工程师。薪资区间6k-15k

到此为止,大概1个月的时间。你已经成为了一名“脚本小子”。那么你还想往下探索吗?

7、脚本编程(初级/中级/高级)

在网络安全领域。是否具备编程能力是“脚本小子”和真正黑客的本质区别。在实际的渗透测试过程中,面对复杂多变的网络环境,当常用工具不能满足实际需求的时候,往往需要对现有工具进行扩展,或者编写符合我们要求的工具、自动化脚本,这个时候就需要具备一定的编程能力。在分秒必争的CTF竞赛中,想要高效地使用自制的脚本工具来实现各种目的,更是需要拥有编程能力.

零基础入门,建议选择脚本语言Python/PHP/Go/Java中的一种,对常用库进行编程学习; 搭建开发环境和选择IDE,PHP环境推荐Wamp和XAMPP, IDE强烈推荐Sublime; ·Python编程学习,学习内容包含:语法、正则、文件、 网络、多线程等常用库,推荐《Python核心编程》,不要看完; ·用Python编写漏洞的exp,然后写一个简单的网络爬虫; ·PHP基本语法学习并书写一个简单的博客系统; 熟悉MVC架构,并试着学习一个PHP框架或者Python框架 (可选); ·了解Bootstrap的布局或者CSS。

8、超级网工

这部分内容对零基础的同学来说还比较遥远,就不展开细说了,贴一个大概的路线。感兴趣的童鞋可以研究一下,不懂得地方可以【点这里】加我耗油,跟我学习交流一下。

网络安全工程师企业级学习路线

如图片过大被平台压缩导致看不清的话,可以【点这里】加我耗油发给你,大家也可以一起学习交流一下。

一些我自己买的、其他平台白嫖不到的视频教程:

需要的话可以扫描下方卡片加我耗油发给你(都是无偿分享的),大家也可以一起学习交流一下。

网络安全学习路线&学习资源

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做“正向”的、结合“业务”与“数据”、“自动化”的“体系、建设”,才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本书的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本书的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失!!!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?