1,抓取感兴趣流

[r1]acl 3000---这里只能选择使用高级ACL列表,因为后面调用的时候,仅能调用高级的。

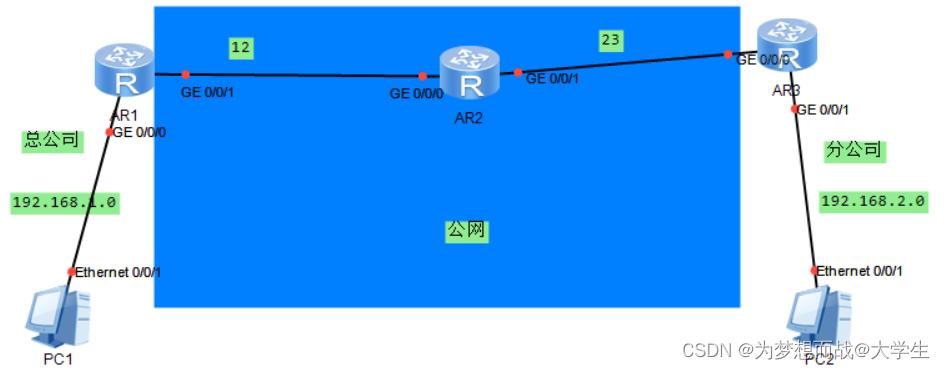

[r1-acl-adv-3000]rulepermit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

2,配置IKE安全提议

[r1]ike proposal 1---后面需要添加一个提议的编号

[r1-ike-proposal-1]encryption-algorithm aes-cbc-128---定义加密算法---缺省是DES算法

[r1-ike-proposal-1]authentication-algorithm md5 ---定义校验算法---缺省是SHA1

[r1-ike-proposal-1]authentication-method pre-share ---定义认证方式---缺省是预共享密钥

[r1-ike-proposal-1]dh group2---定义DH组---缺省DH组1

[r1-ike-proposal-1]sa duration ?---定义SA的老化时间----建议:老化时间修改的时候,要大 于600S。

INTEGER<60-604800> Value of time(in seconds), default is 86400

[r1-ike-proposal-1]sa duration 86400

3,配置IKE对等体

[r1]ike peer aa v1---需要声明对等体的名称(自定义),第一次进入时,需要写版本号

[r1-ike-peer-aa]ike-proposal 1---关联IKE安全提议

[r1-ike-peer-aa]exchange-mode ?---选择一阶段的模式

aggressive Aggressive mode---野蛮模式

main Main mode---主模式

[r1-ike-peer-aa]exchange-mode main ---这里缺省选择的是主模式

[r1-ike-peer-aa]pre-shared-key cipher 123456---定义预共享密钥的具体值,注意,两边必须一样

[r1-ike-peer-aa]remote-address 23.0.0.2---三位一体

1:邻居对等体的建邻地址;2:参与查找预共享密钥;3:作为身份标识验证对端身份

4,配置IPSEC的安全提议

[r1]ipsec proposal aa ---需要定义一个提议的名称

[r1-ipsec-proposal-aa]transform esp ---定义安全协议---缺省esp

[r1-ipsec-proposal-aa]esp encryption-algorithm aes-128---定义数据加密算法---缺省des

[r1-ipsec-proposal-aa]esp authentication-algorithm md5 ---定义数据验证算法---缺省 md5

[r1-ipsec-proposal-aa]encapsulation-mode tunnel ---选择封装模式---缺省为隧道模式

5,配置IPSEC安全策略

[r1]ipsec policy aa 1 isakmp ---需要定义策略的名称和编号,并且需要选择手工模式还是IKE 的方式。

[r1-ipsec-policy-isakmp-aa-1]security acl ?---关联ACL列表

INTEGER<3000-3999> Apply advanced ACL

[r1-ipsec-policy-isakmp-aa-1]security acl 3000

[r1-ipsec-policy-isakmp-aa-1]ike-peer aa---关联IKE对等体

[r1-ipsec-policy-isakmp-aa-1]proposal aa---关联ipsec提议

6,接口调用

[r1-GigabitEthernet0/0/1]ipsec policy aa

注意:对端R3的IPSEC 也是相同的配置,在R3的g0/0/0接口调用

查看SA命令

display ike sa 查看IKE SA

display ipsec sa 查看IPSEC SA

防火墙配置

服务不能写ESP服务,服务可以什么都不写

在防火墙上,NAT是上游配置,而IPSEC隧道是下游配置。所以,NAT的转换会导致数据流量无法进入到IPSEC的隧道中。解决方案:不做NAT转换

注意:两边的配置都要一样,都要配置

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?