今天来分析一个豆瓣APP的_sig这个加密参数,废话不多说直接开干,为什么是这个加密参数这需要你们自己去抓包分析了,这里我就不带大家进行抓包了,我们重点是分析_sig这个参数

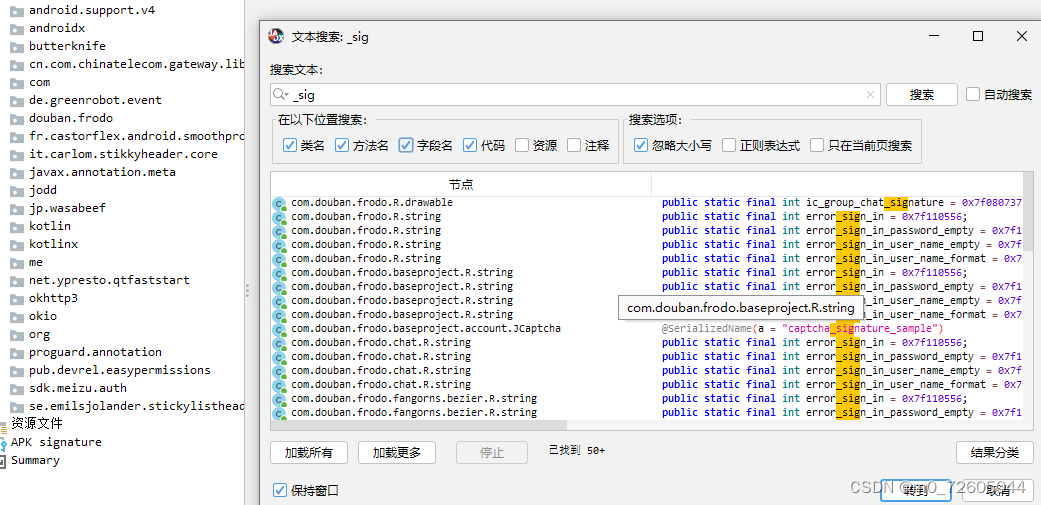

直接对奇关键参数进行搜索_sig, 不难看出第一个就是我们想要的,直接进去进行跟栈,但是这里搜索出来的都是不相关的,所以这样定位不了

上面这种方法有时候可以有时候不行,这里我给打家换种思路去定位,这里我就不细说了,

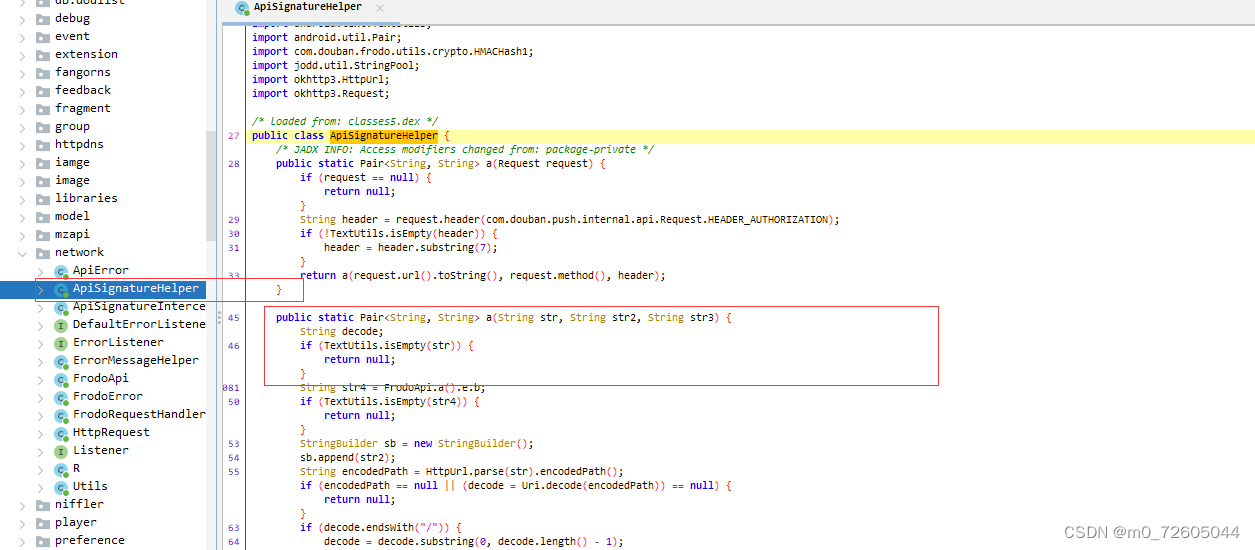

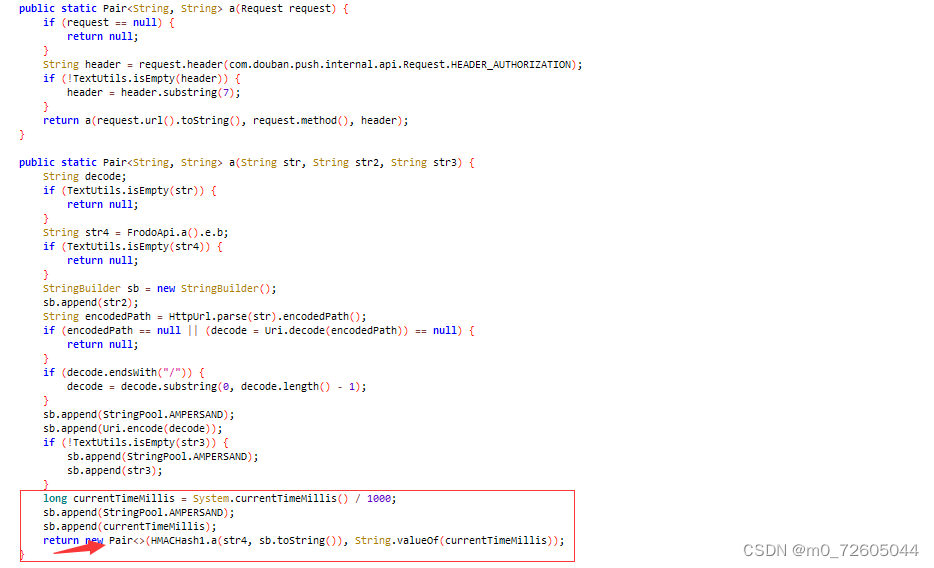

这里大家可以根据我给大家提供的这个路经去找 com.douban.frodo.network.ApiSignatureHelper

可以看到他是传第了三个参数,接下来我们只需要去hook这个类下面的这个方法就可以了

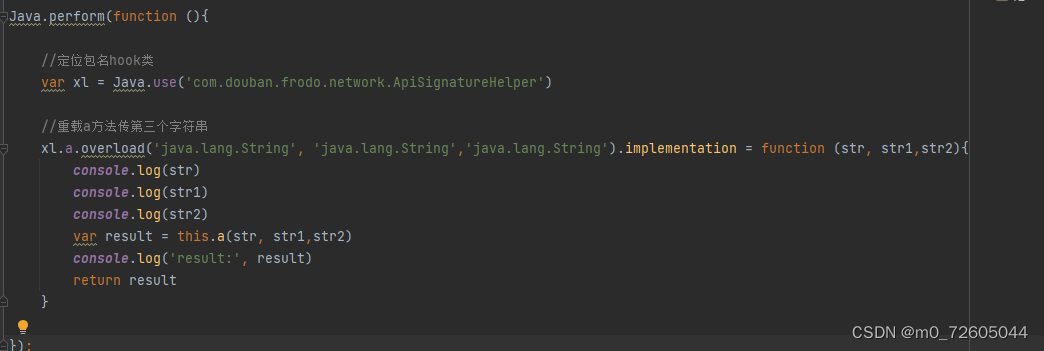

代码

可以看到入参分别是str 和str1,分别传进去进行加密,这时候我们看他的一个返回值,继续根栈

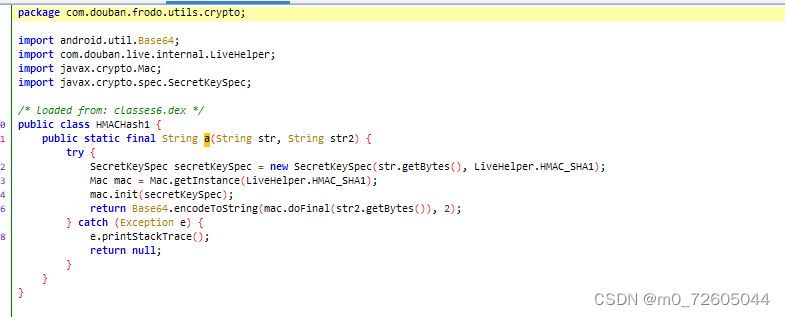

可以看到他的返回值在这里,我们进入他的a方法看他使用了什么加密,这里我们直接点击跳到声明处

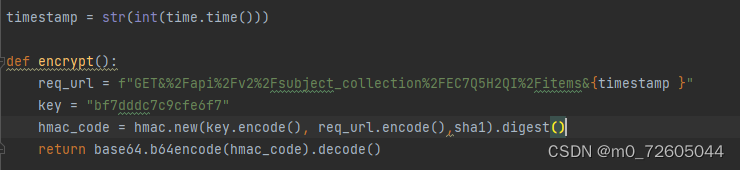

这里我们可以看到他采用的是哈希算法进行加密,在他的返回值又进行了Base64进行编码处理

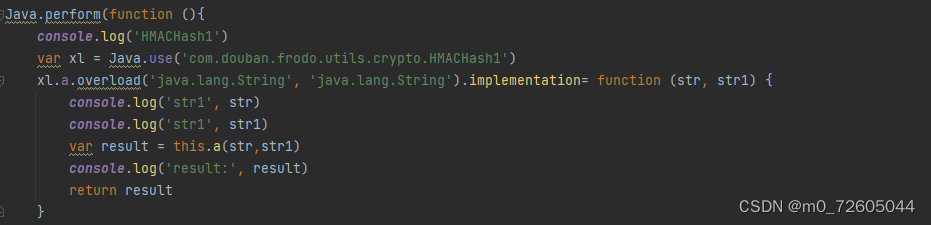

洁下来我们在对这个方法进行hook

代码:

这里先找到他的类名,类名下面根上方法名分别传递两个参数,我们分别进行输出

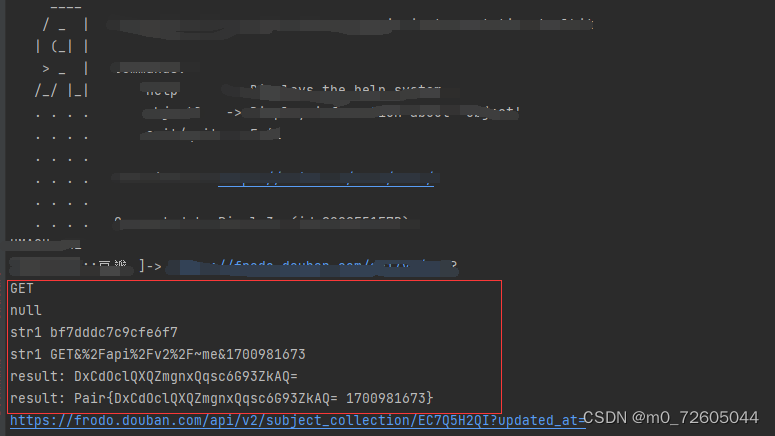

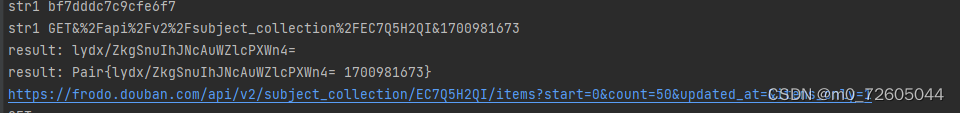

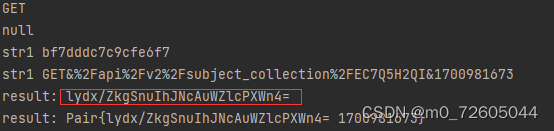

对其返回的参数进行分析结合抓包里面的参数进行分析,这里我给大家分析好了

str1:这个是密文信息后面更上一个时间戳,没一个接口这个密文都会发生一个变话

str2:这个参数是固定的,请求的时候可以固定写死这个参数

最后返回加密之后的结果

接下来我们对任意一个数据包进行模拟构造请求,这里抓包就不演示了,

1 ,我们先构造一个时间戳

2, 根据我们hook的那个接口的密文信息进行模拟

源码:

可以看到输出的结果模拟成功了

进行对比我们模拟成功了,接下来我们对其构造请求,采集数据,这里切勿进行违法操作

效果:

2283

2283

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?