FUNBOX: SCRIPTKIDDIE

下载地址

Funbox: Scriptkiddie ~ VulnHub

靶机截图

收集信息

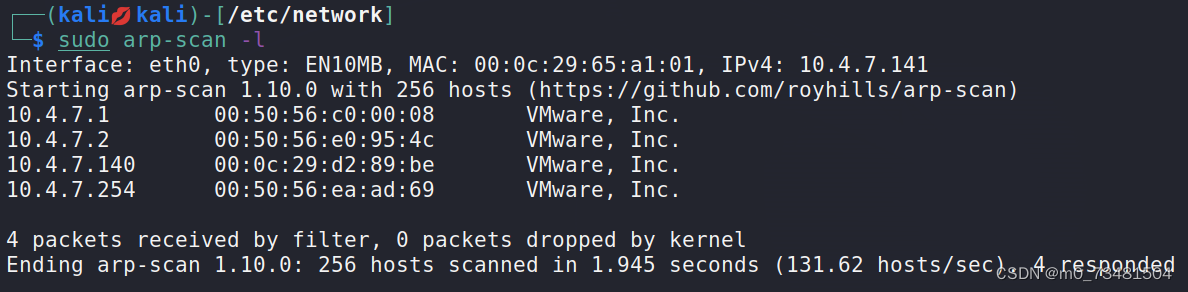

主机扫描

靶机ip地址为 10.4.7.140

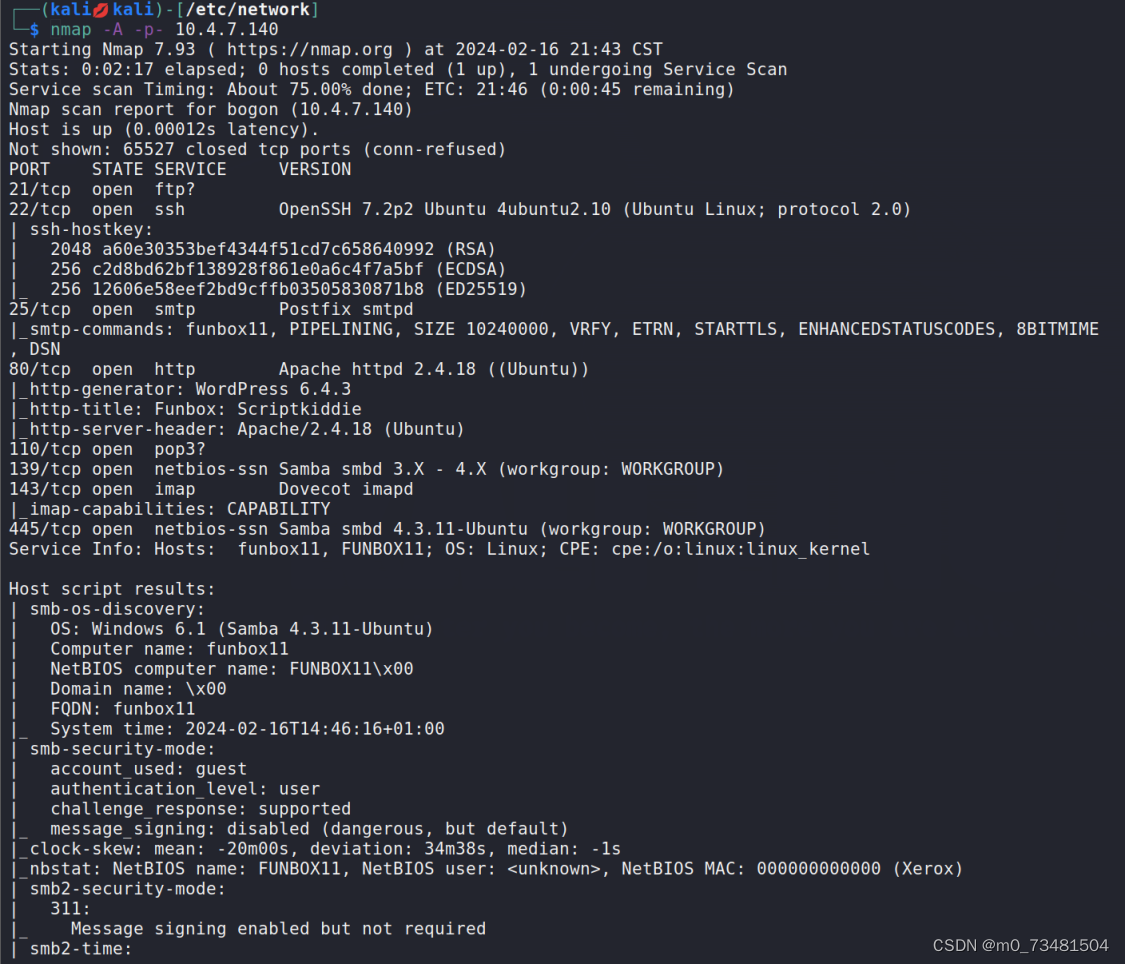

端口扫描

nmap -A -p- 10.4.7.140

端口详细

| PORT | STATE | SERVICE | VERSION |

| 21/tcp | open | FTP | ProFTPD 1.3.3c |

| 22/tcp | open | ssh | OpenSSH 7.2p2 Ubuntu 4ubuntu2.10 (Ubuntu Linux; protocol 2.0) |

| 25/tcp | open | smtp | Postfix smtpd |

| 80/tcp | open | http | Apache httpd 2.4.18 ((Ubuntu)) |

| 110/tcp | open | pop3? | |

| 139/tcp | open | smb | smbd 3.X - 4.X (workgroup: WORKGROUP) |

| 143/tcp | open | imap | Dovecot imapd |

| 445/tcp | open | smb | smbd 4.3.11-Ubuntu (workgroup: WORKGROUP) |

目录扫描

dirsearch -u http://10.4.7.140

渗透过程

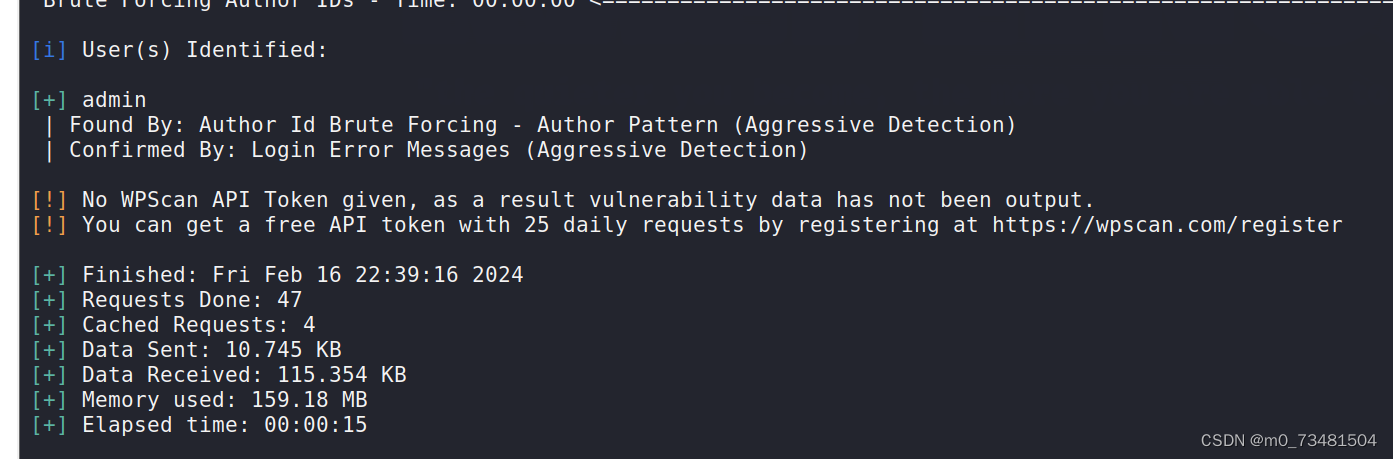

经过目录扫描得知该目标是wordpress网站

wpscan --url http:// 目标地址 -e u

这是wpscan官网请稍候… (wpscan.com)

WPScan是一个开源的安全扫描器,专门设计用来检测和枚举WordPress站点的安全问题。它能够帮助安全研究人员、pen testers以及网站管理员发现和修复安全漏洞。WPScan可以识别WordPress核心、插件和主题的已知漏洞,检测弱密码,枚举用户账户,以及扫描敏感文件等

得知用户名为admin 密码没有爆出

wpscan --url http://10.4.7.140 -e u

漏洞发现

通过一开始的nmap端口扫描时发现21端口 版本号为ProFTPD 1.3.3c

searchsploit 命令加上相应的关键词来搜索数据库。例如,如果想要搜索与某个特定软件相关的漏洞,只需输入 searchsploit 软件名称

SearchSploit 的基本用法包括:

- 搜索漏洞:

searchsploit 关键词 - 查看详细信息:

searchsploit -m 漏洞编号 - 更新漏洞数据库:

searchsploit -u - 搜索特定平台的漏洞:

searchsploit -p 平台类型 - 搜索特定年份发布的漏洞:

searchsploit -t 年份

searchsploit ProFTPD 1.3.3c

searchsploit -m

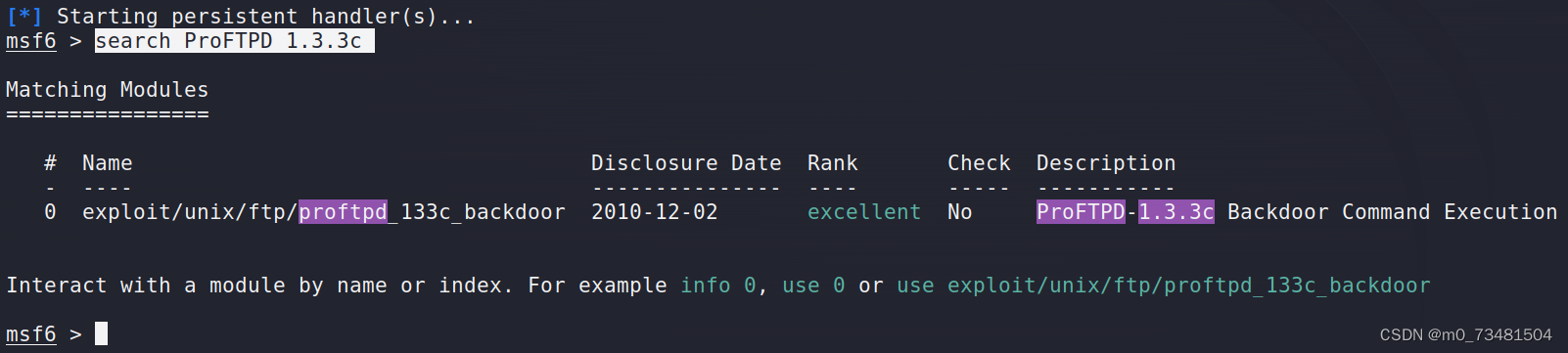

查看后得知是msf里的一个exp(漏洞利用)

使用msf提权

打开msfconsole

搜索漏洞和利用数据库

使用 search 命令搜索所需的模块,然后用 use 命令选择一个模块

search ProFTPD 1.3.3c

使用模块

配置该模块的参数

show options命令用于显示当前选中模块所需的配置选项。这些选项可能包括目标主机的IP地址、端口、所需的payload类型、加密方法等

show options

设置攻击的目标地址

![]()

设置攻击载荷

设置靶机地址运行

提权成功

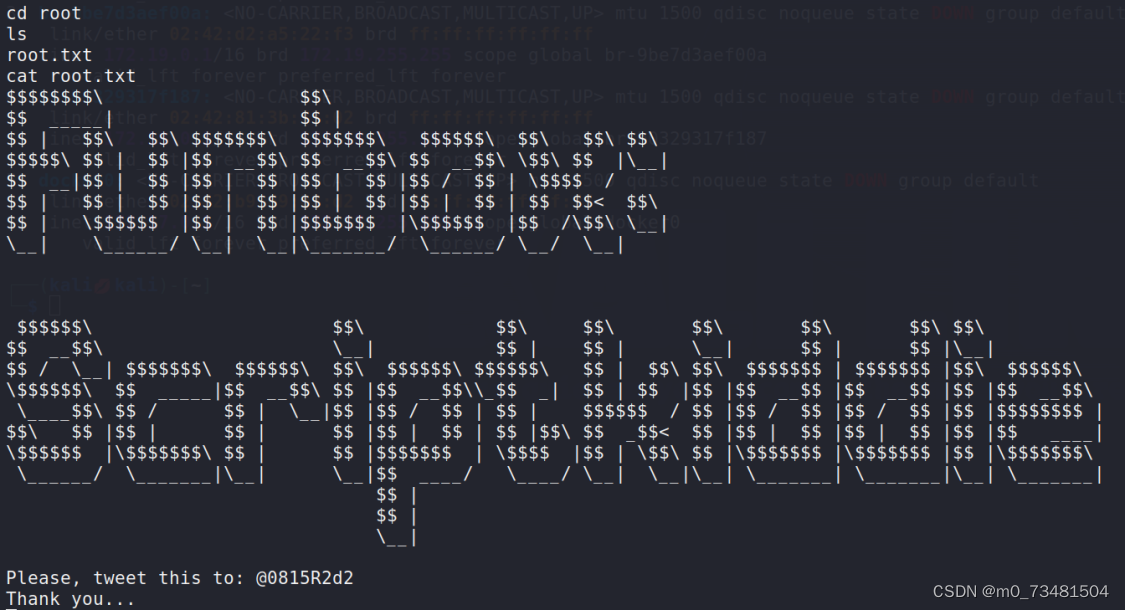

获取flag(root目录)

获取了flag后这个靶机就已经打完

总结

1.需要收集信息,根据扫描出的结果做分析。

2.了解使用msf渗透需要的步骤

3.了解FTP的ProFTPD 1.3.3c漏洞利用

1835

1835

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?