【极客大挑战2019】http

访问给出的地址

看上去只是一个简单的网站,我们查看网页源代码寻找提示

发现href,一个php超链接,我们点击访问

告诉我们不是来自这里,不能访问,我们使用bp进行改包,他说我们不是来自这里,那么我们就要伪装成来自这里,所在我们在数据包中添加Referer:https://Sycsecret.buuoj.cn,send后我们发现

我们需要使用“Syclover”这个浏览器,再次修改UA头为Syclover

send查看

告诉我们不是进行外地访问,也就是需要本地访问

所以我们再次在数据库中添加X-Forwarded-For:127.0.0.1,send,拿到flag

从网页源码这里复制flag

BUU BRUTE 1

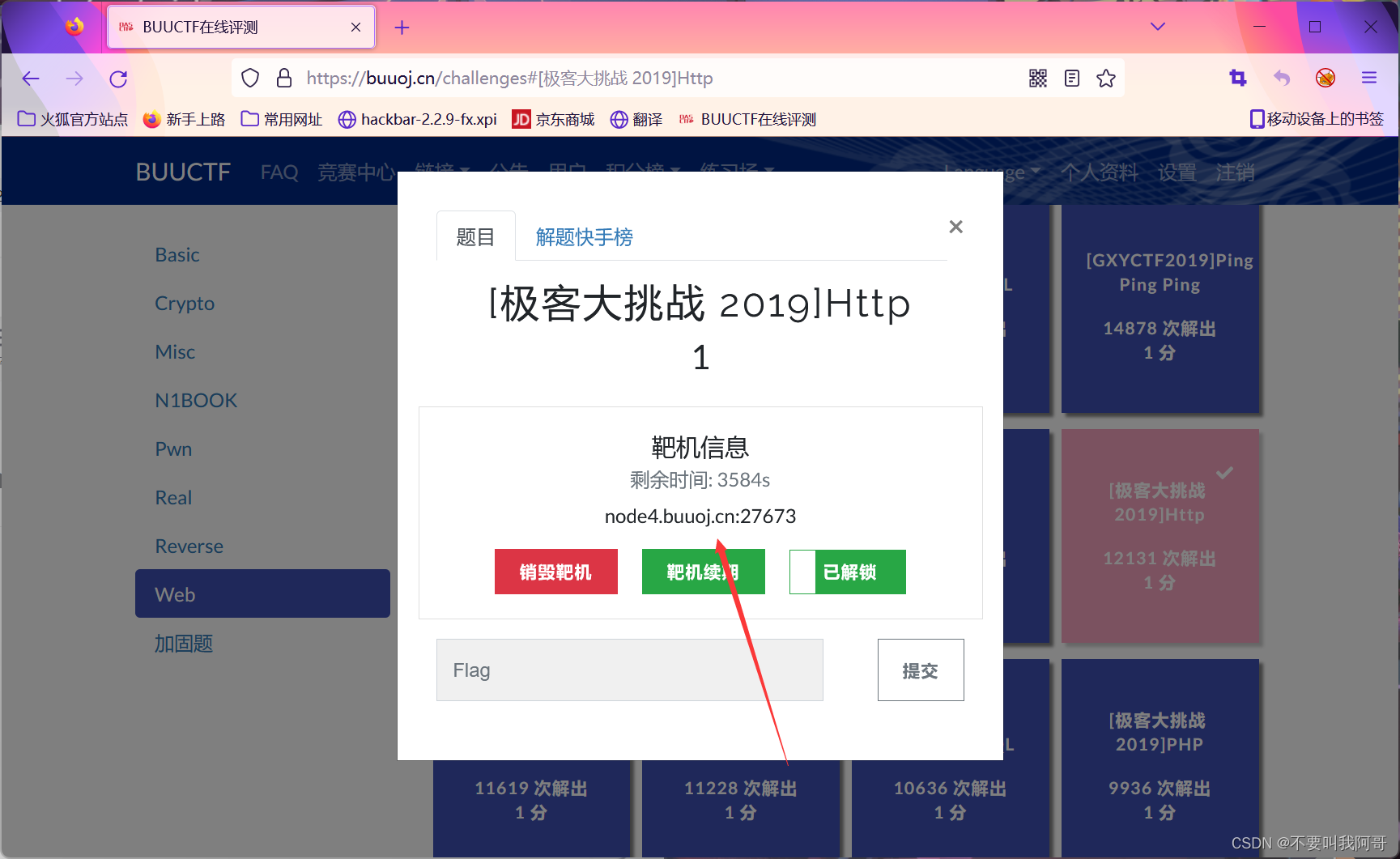

启动靶机后给出了一个链接,进行访问

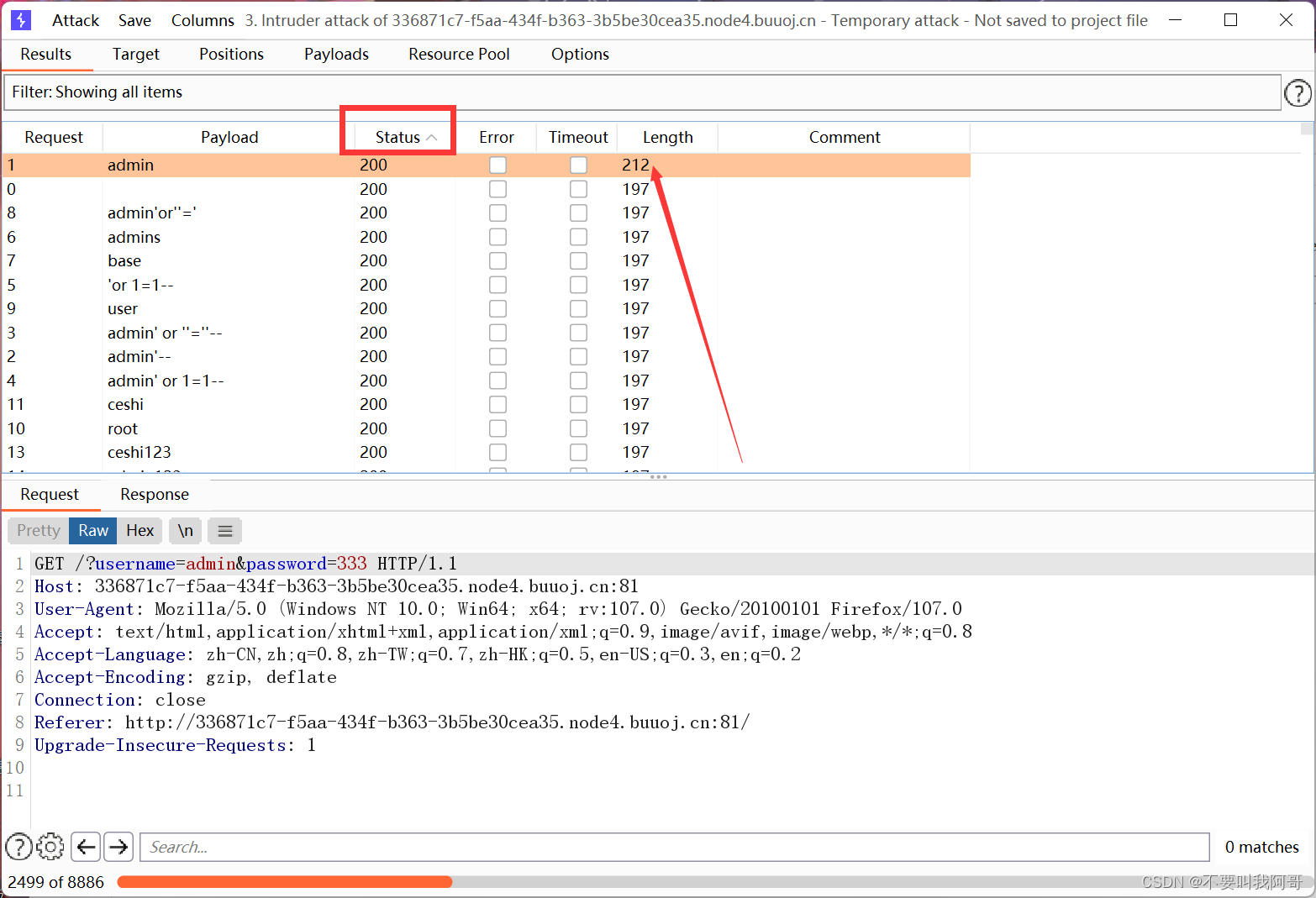

随便输入账号和密码,提示我们用户名错误,使用bp进行爆破

发送到intruder

导入字典

因为刚刚提示是用户名错误,所以我们首先爆破用户名,先clear,然后再把用户名add

点击右侧的start attack开始爆破

点击status排序,发现有一个长度与其他不一样

此时我们看见提示不再是用户名错误而是密码错误

说明用户名是 admin

接下来爆破密码,同样设置好爆破的位置,由于刚刚已经给出提示密码为四位数字,所以此时我们不需要再使用字典

在这里修改类型为number,数字

由于是四位整数,所以最小值为0,最大值为9999,设置递增步长为1,以探测每一个从0到9999的数 字;由于密码为4位,所以对应不足四位的,需要以0补齐四位数。设置Min integer digits和Max integer digits的长度为4,设置小数点位数Min(Max) fraction digits为0. 此时可以在Example里,看到 对应的payload的生成格式,如图所示

开始爆破,此时告诉我们访问太快了

停止爆破,改一下线程

继续爆破,耐心等待,如果中间卡住了可以先检查一下是否爆破出密码,然后关闭从上次爆破到的地方重新启动爆破

发现明显不一样的,我们尝试登陆

登录成功,拿到flag

1043

1043

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?