1、实验目的和要求

1.1实验目的

1.1.1了解逻辑漏洞和越权漏洞的概念: 参与者需要理解逻辑漏洞和越权漏洞的定义、原理和可能的影响。逻辑漏洞通常指的是系统中的业务逻辑错误,而越权漏洞则是指未经授权的用户获取了超出其权限范围的访问权限。

1.1.2掌握漏洞复现的基本步骤: 参与者需要学习如何使用各种工具和技术来复现逻辑漏洞和越权漏洞。这包括对系统进行渗透测试、抓包分析、修改请求等操作。

1.2实验要求

1.2.1识别和利用漏洞: 参与者需要学习如何在实际系统中识别和利用逻辑漏洞和越权漏洞。这可能涉及到查找系统中的弱点、构造恶意请求、绕过权限控制等行为。

1.2.2编写漏洞报告和修复建议: 实验结束后,参与者需要编写漏洞报告,详细描述发现的漏洞、利用方法和可能的影响,并提出修复建议和安全加固措施。

通过这个实验,参与者可以提升自己的安全意识和技能,同时也可以为改善系统的安全性做出贡献。

2、实验准备工作

2.1选择CMS平台: 首先选择三个常见的CMS平台,如WordPress、Joomla、Drupal等。这些平台都有着广泛的用户群体和丰富的插件生态系统,同时也存在各种安全漏洞。

2.2搭建实验环境: 在本地或虚拟机中搭建三个CMS的环境,并确保其与实验网络隔离。可以使用虚拟化技术如VirtualBox或VMware来搭建环境,也可以使用Docker容器来快速部署。

2.3配置安全设置: 在搭建CMS环境时,确保采取了一定的安全设置,如禁用不必要的插件和功能、设置强密码、限制文件上传类型等,以减少安全风险。

2.4获取漏洞利用工具: 下载适用于各个CMS平台的漏洞利用工具或脚本,如Metasploit、WPScan、JoomScan等。这些工具可以帮助快速发现漏洞并进行利用。

2.5学习相关知识: 在进行实验之前,建议参与者学习有关逻辑漏洞和越权漏洞的基本知识,包括常见的漏洞类型、利用方法和防御策略。

3、实验内容及步骤

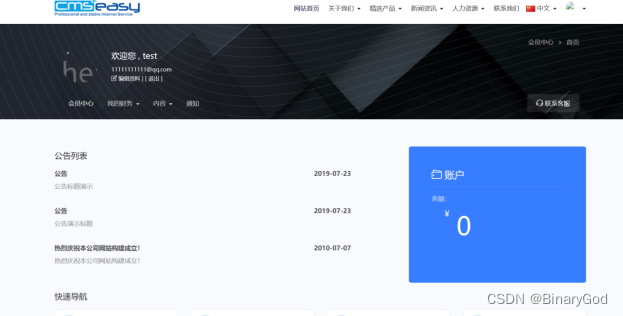

3.1注册cmseasy账户

3.2查看此时余额发现是0

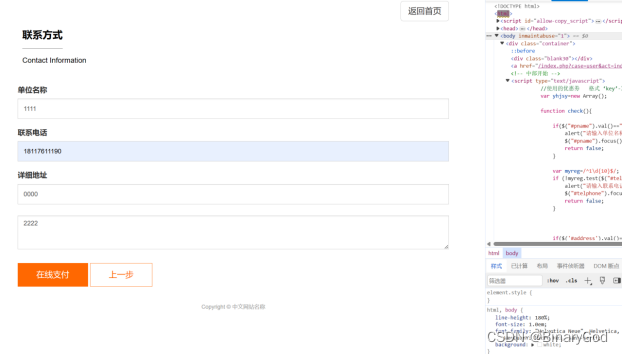

3.3修改购买商品数量为-1

3.4进行购买

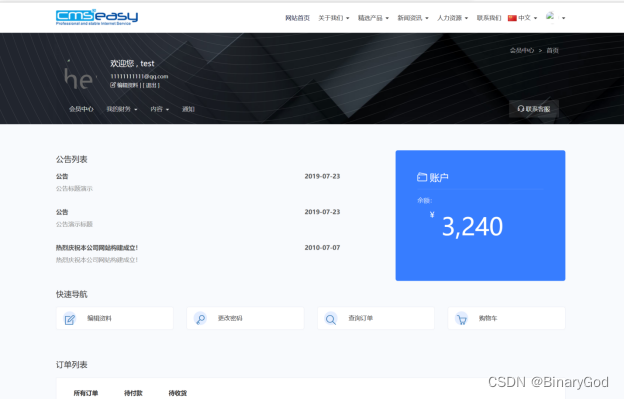

3.5再次查看账户余额,发现增加

3.6打开鲶鱼界面

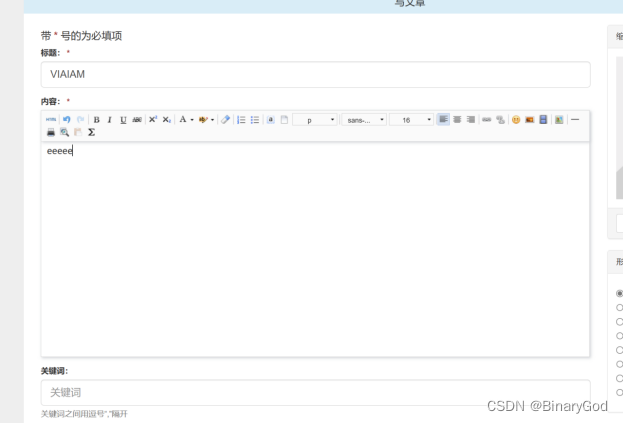

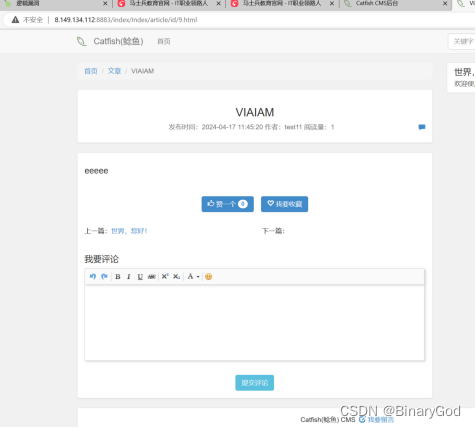

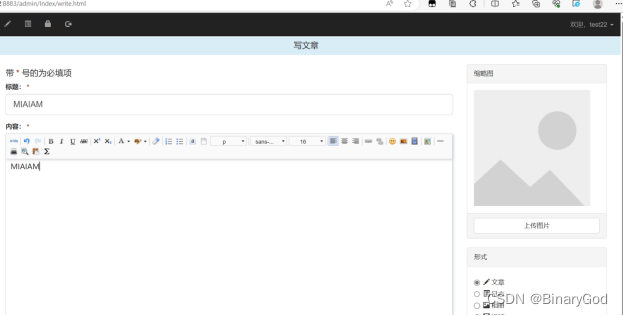

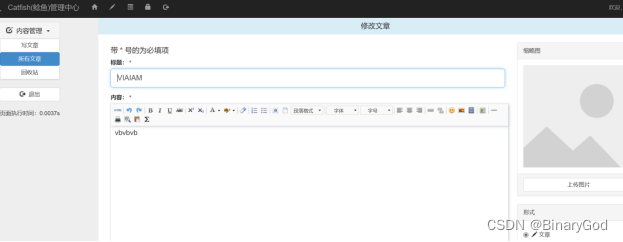

3.7登录test11账户并写一篇文章

3.8查看所写文章并记住id

3.9登录test22账户写一篇文章

3.10修改这篇文章

3.11抓包并把id修改为test11的id

3.12登录test11,发现文章被修改

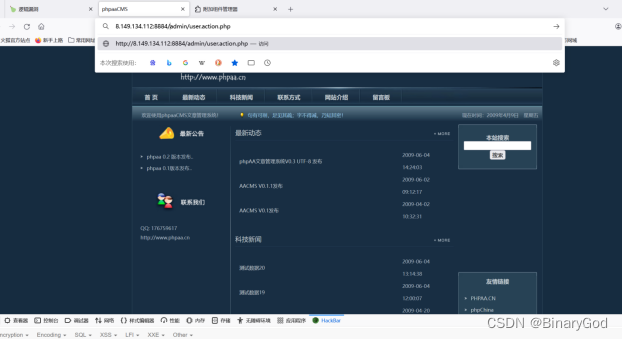

3.13进入phpaa页面

3.14进入后台登陆页面

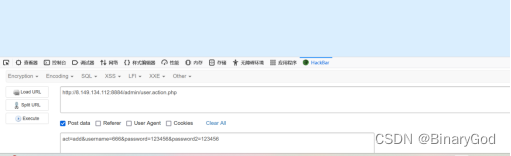

3.15用hackbar修改账户和密码

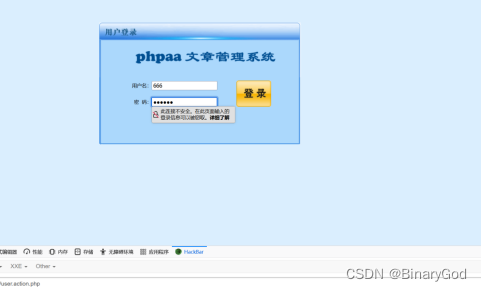

3.16尝试登陆

3.17登陆成功

4、实验总结

发现漏洞类型: 在实验过程中,通过对三个不同CMS平台进行渗透测试和漏洞利用,成功发现了各种类型的逻辑漏洞和越权漏洞。这些漏洞包括但不限于业务逻辑错误、权限验证不严谨等。

利用漏洞获取未授权权限: 利用发现的漏洞,成功实现了越权攻击,即未经授权的用户获取了系统中超出其权限范围的访问权限。这可能包括访问敏感数据、执行未授权操作等。漏洞利用后果分析: 分析了漏洞利用的后果,包括可能造成的数据泄露、系统瘫痪、用户隐私泄露等安全风险。这些后果可能对系统的稳定性、可用性和用户信任产生严重影响。

编写漏洞报告和修复建议:根据实验结果,编写了详细的漏洞报告,包括漏洞的描述、利用方法、影响范围以及修复建议。建议采取一系列安全加固措施,包括及时更新系统补丁、加强权限验证、限制用户权限等。

实验心得和经验教训: 总结了在实验过程中的心得体会和经验教训,包括漏洞挖掘的方法、漏洞利用的技巧以及防御漏洞的策略。这些经验可以为今后的安全工作提供参考和借鉴。

通过这个实验,加深了对逻辑漏洞和越权漏洞的理解,提高了对系统安全性的认识,并学习了漏洞修复和防御的相关技能,为今后的安全工作奠定了基础。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?