web20顺便也就解决了(信息泄露部分也就到此结束啦~)

首先老样子我们先查看题目提示:

可以看到题目提示为:

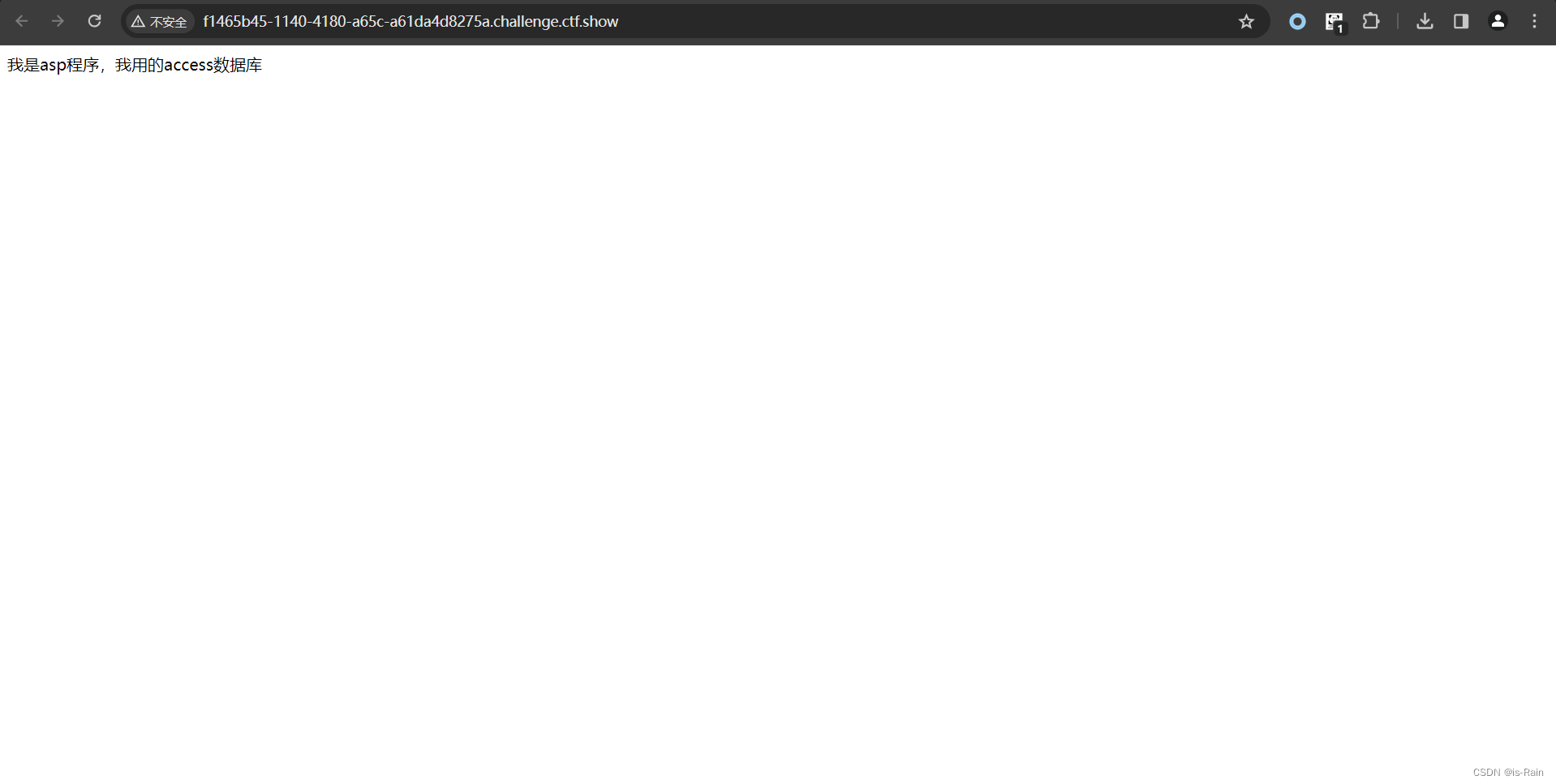

mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱裤了。然后我们打开题目链接:

看到信息泄露我们又没有从网页源代码和页面中发现什么有用的信息,那我们就再用dirsearch跑一下:

用dirsearch 查询语法python dirsearch.py -u http://e9e9bf61-442b-41cf-acd6-cadf3d691fde.challenge.ctf.show/ 可以查询到有个python dirsearch.py -u http://e9e9bf61-442b-41cf-acd6-cadf3d691fde.challenge.ctf.show/db/ 的路径 接着查python dirsearch.py -u http://e9e9bf61-442b-41cf-acd6-cadf3d691fde.challenge.ctf.show/db/ 可以查看到/db/db.mdb

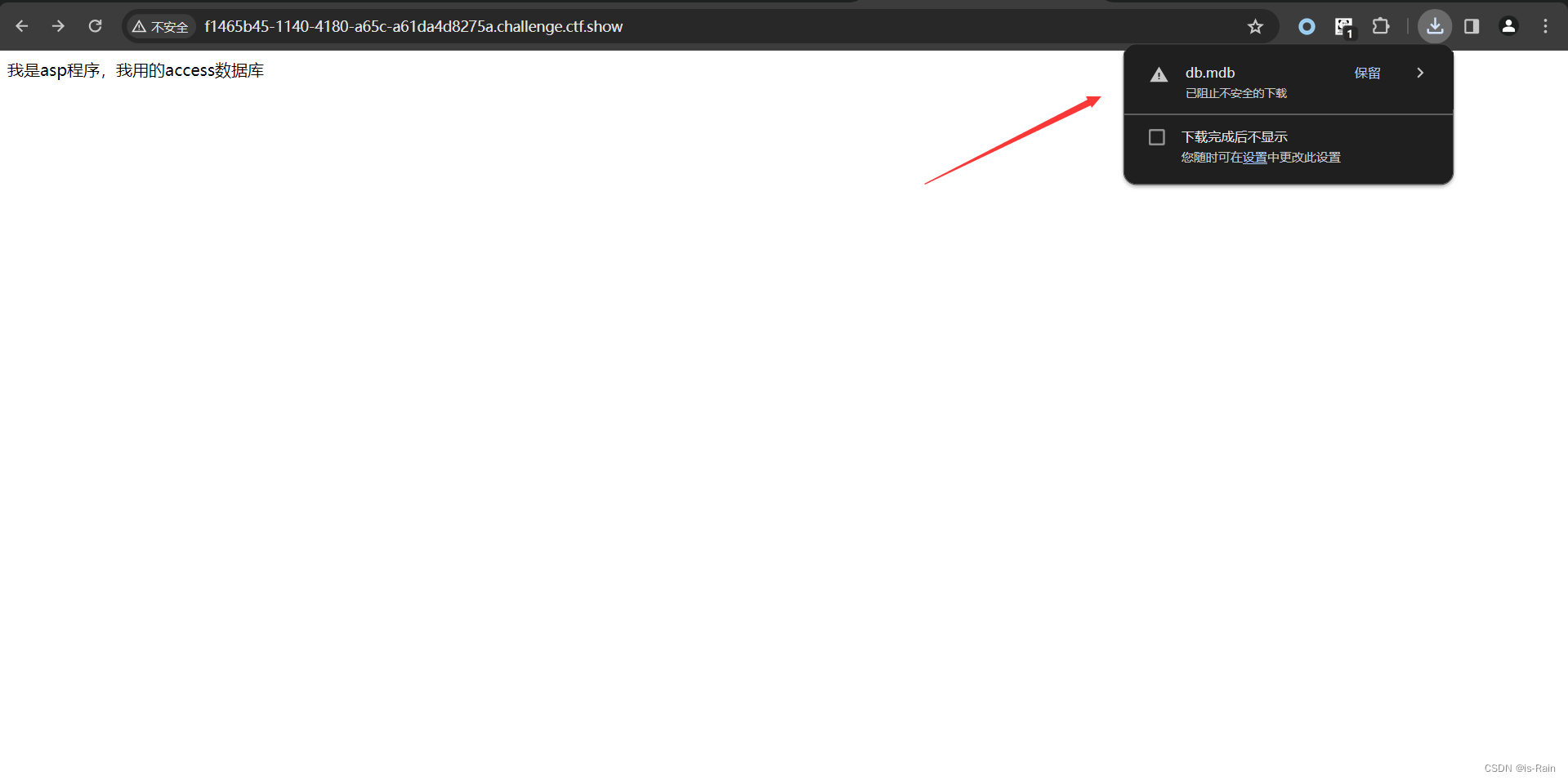

我们就访问/db/db.mdb

可以看到自动为我们下载了一个文件:

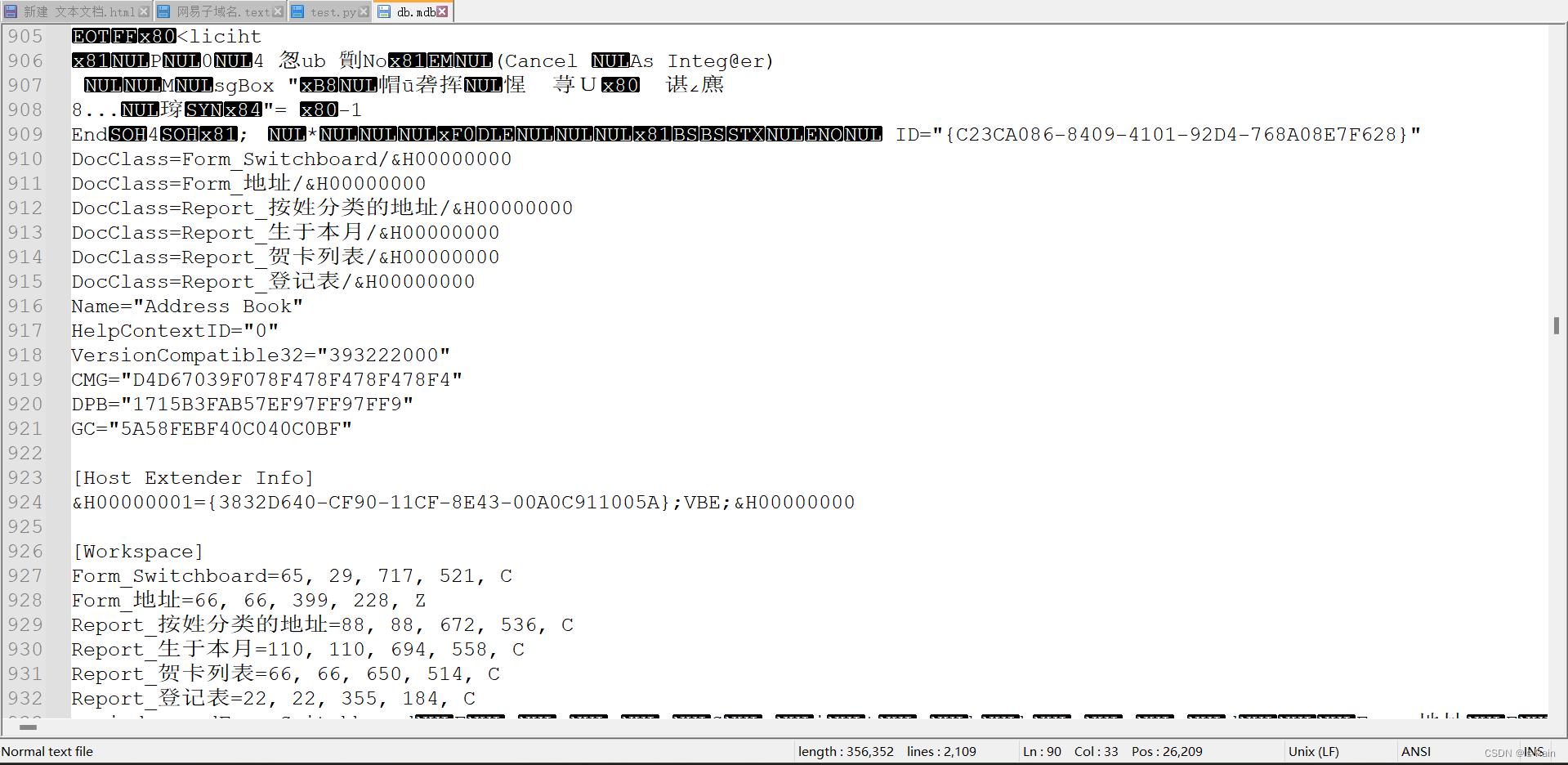

我们就打开这个文件:

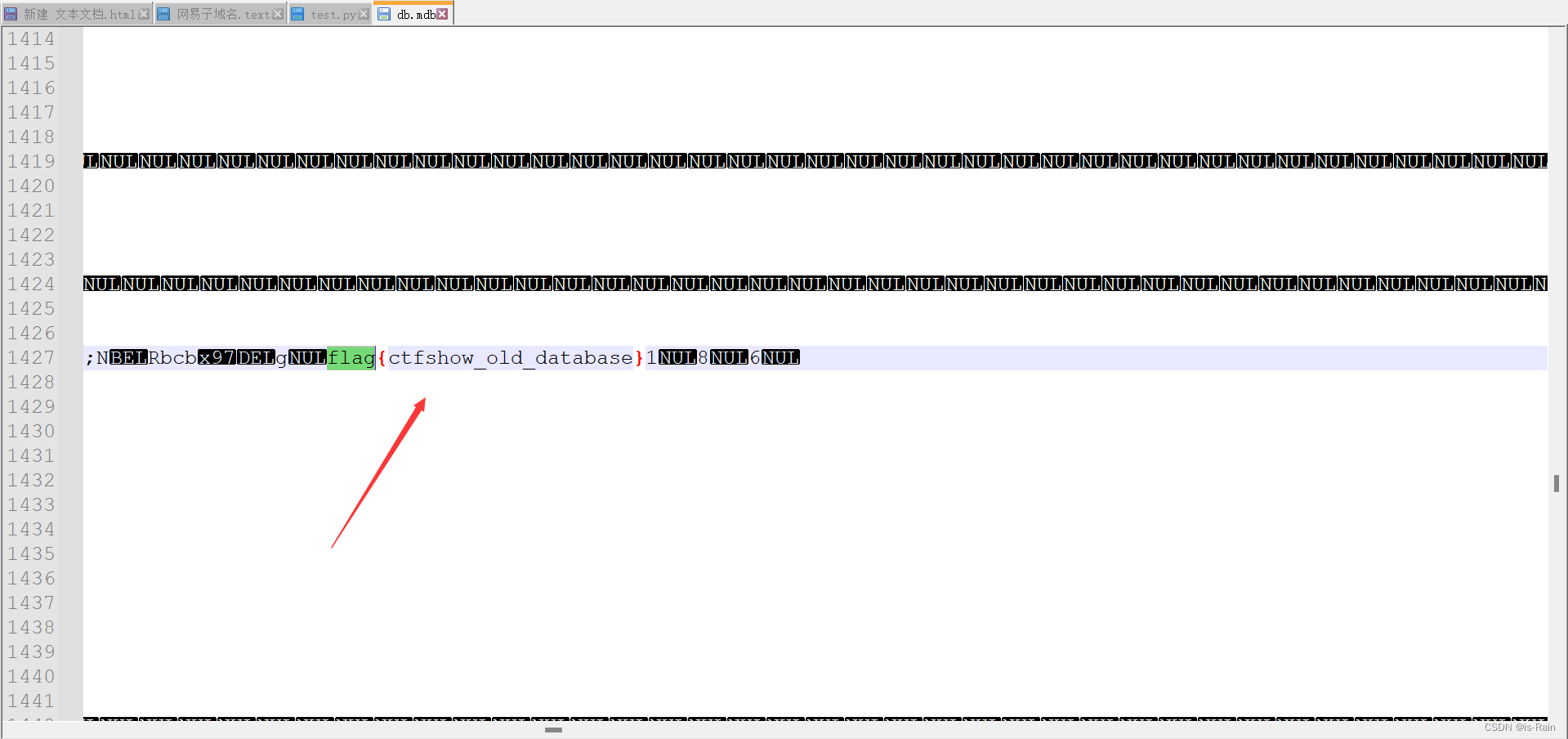

然后我们检索该页面:

然后我们检索该页面:

找到了我们心心念念的flag,这题也就完美解决了~~~

3222

3222

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?