#水平,垂直越权,未授权访问

通过个更换某个id之类的身份标识,从而使A账号获取(修改、删除)B账号数据

使用低权限身份的账号,发送高权限账号才能有的请求,获得其高权限操作

通过删除请求中的认证信息后重放该请求,依旧可以访问或者完成操作

靶场案例:

案例一、

pikachu水平垂直越权漏洞

点一下提示用账号kobe/123456登陆进去

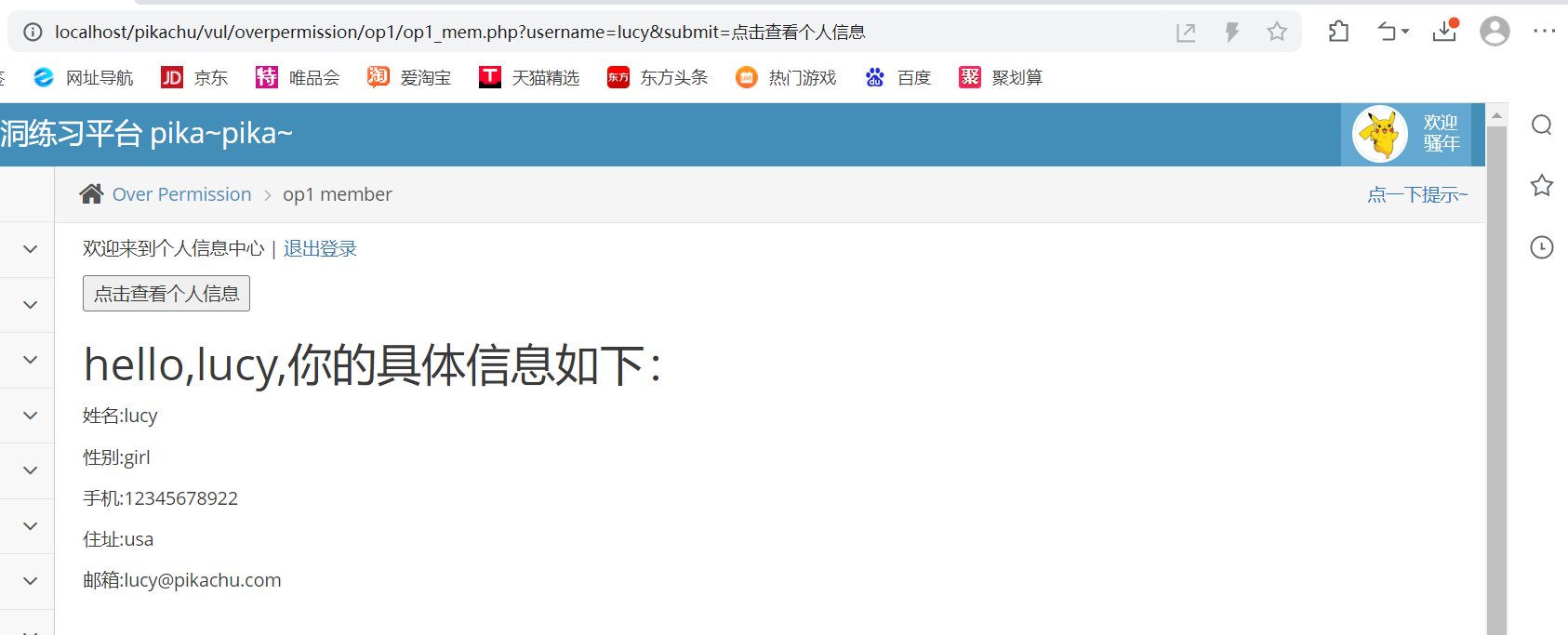

此时的url

http://localhost/pikachu/vul/overpermission/op1/op1_mem.php?username=kobe&submit=点击查看个人信息

然后我们在浏览框中把kobe换成Lucy

就可以不用登陆就能看见Lucy的信息

然后再做一下垂直越权

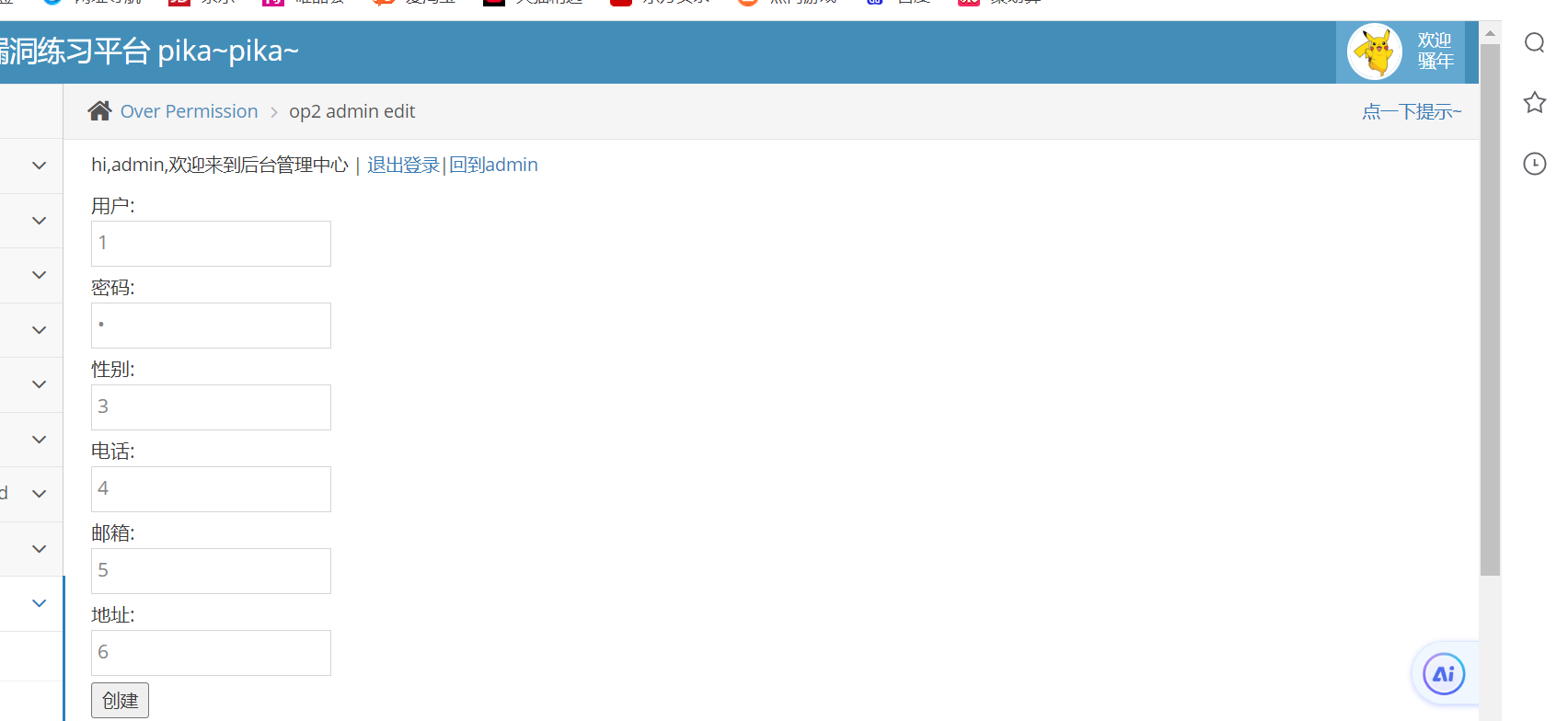

打开后是这个样子

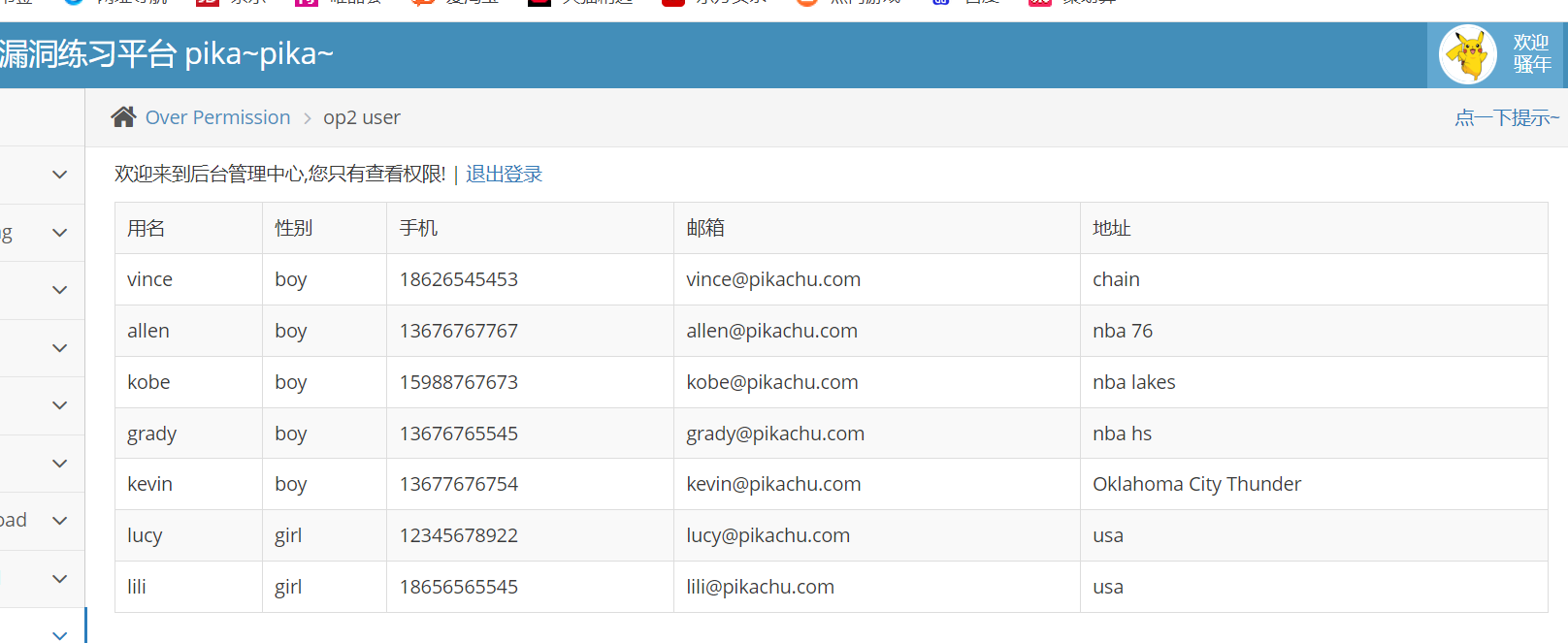

使用管理员登陆一下

在使用普通用户登陆一下

发现没有管理员有的功能

我们在使用管理员用户的功能

并把浏览框里的url记录下来

http://localhost/pikachu/vul/overpermission/op2/op2_admin_edit.php

然后再用普通用户登录发现普通用户也有这个功能了

我们试着创建一下并查看

发现成功了

案例二、

墨者学院靶场身份认证漏洞

太简单过

直接上原理吧

前端安全造成:写在前端界面

判断用户等级后,代码界面部分进行可选显示

pikach登录就不显示/admin登陆就显示111111

后端安全造成:数据库

检测登录点的安全问题

1.登陆点暴力破解

2.http/https传输

3.cookie脆弱点验证

4.session固定点测试

5.验证密文对比安全测试

本文详细描述了两个IT安全案例,涉及水平越权(通过身份替换获取他人数据)和垂直越权(低权限用户误享高权限功能),同时讨论了前端界面和后端数据库的验证漏洞,包括暴力破解、数据传输安全等环节。

本文详细描述了两个IT安全案例,涉及水平越权(通过身份替换获取他人数据)和垂直越权(低权限用户误享高权限功能),同时讨论了前端界面和后端数据库的验证漏洞,包括暴力破解、数据传输安全等环节。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?