正常的登录就是使用三层架构访问数据库,看查询结果是否存在。

这样确实可以完成功能,但同时也存在弊端,在未登录的状态下,也可以去访问其他的 页面资源,非常的不安全。

所以我们需要对登录进行 校验 功能。

这时就需要用到会话跟踪技术。

什么是会话技术?

会话:用户打开浏览器,访问web服务器的资源,会话建立,直到有一方断开连接,会话结束。在一次会话中可以包含多次请求和响应。

会话跟踪:

一种维护浏览器状态的方法,服务器需要识别多次请求是否来自于同一浏览器,以便在同一次会话的多次请求间共享数据。

会话跟踪方案:

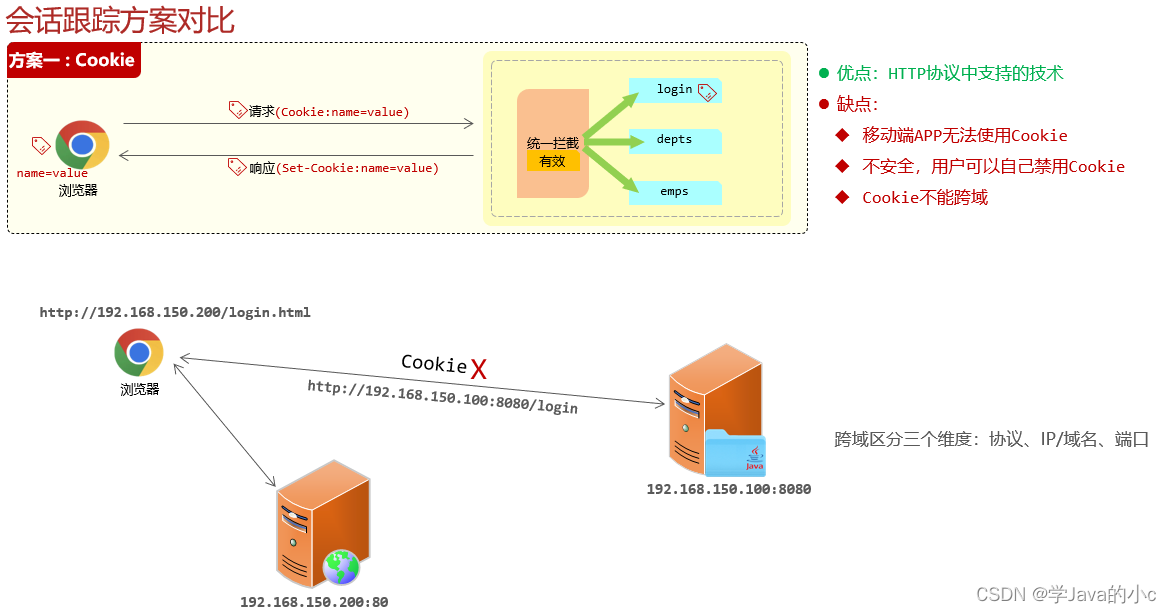

客户端会话跟踪技术: Cookie

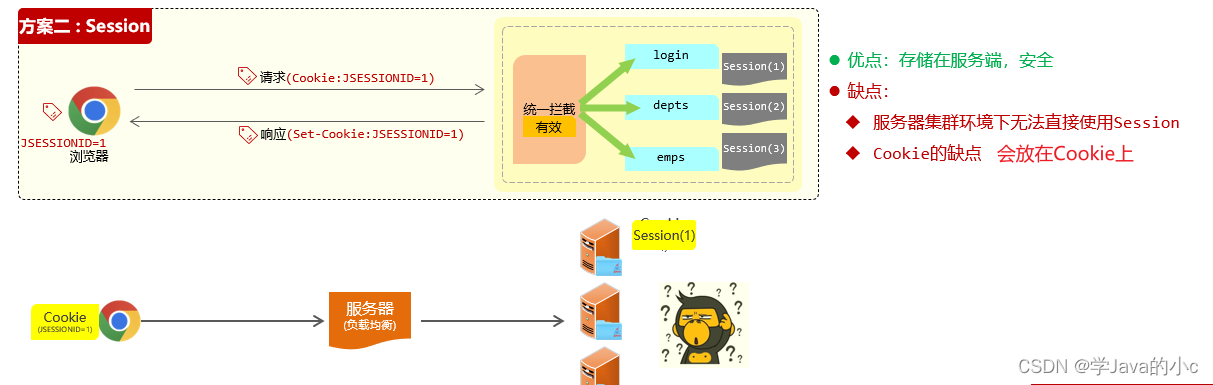

服务端会话跟踪技术: Session

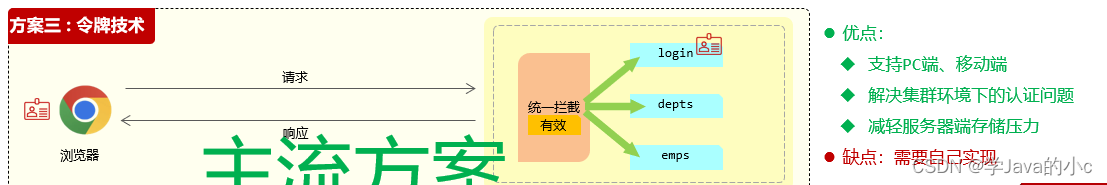

令牌技术【JSON Web Token】(使用)

方案一(Cookie)

方案二(Session)

方案三(令牌)【重点】

JWT简介:

定义了一种简洁的、自包含的格式,用于在通信双方以json数据格式安全的传输信息。由于数字签名的存在,这些信息是可靠的。

JWT(JSON Web Token)是一种开放标准(RFC 7519),用于在不同系统之间传递安全可靠的信息。JWT 是基于 JSON 格式构建的,并经过了加密签名,所以它既可以被使用在 URL 参数,也可以被嵌入到 HTML 和 HTTP 报头中。

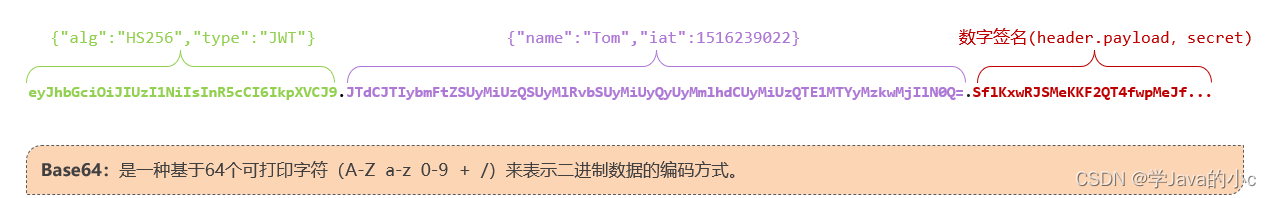

JWT由三部分组成: Header(头部)、Payload(负载)、Signature(签名)

Header头部:通常包含两个部分 算法和类型 , 指定了JWT的类型及使用的算法

{"alg": "HS256", --算法【常用】"typ": "JWT"}

Payload 负载:

存储有关用户的信息数据,在 JWT 中作为一个 JSON 对象进行编码。主要包括标准声明、公共声明和私有声明等信息。

{"name": "John Doe","iat": 1516239022}- ”name” 表示用户名字或者昵称等信息,”iat” 表示该 JWT 的签发时间。

Signature 签名:

由前两个部分通过指定算法生成。Signature 需要用到 Header 和 Payload 这两个部分内容以及一个密钥 secret。这个密钥只有服务器才知道,不能泄露给客户端。签名用来验证消息在传递过程中没有被篡改,并且确保消息来自于发送方。

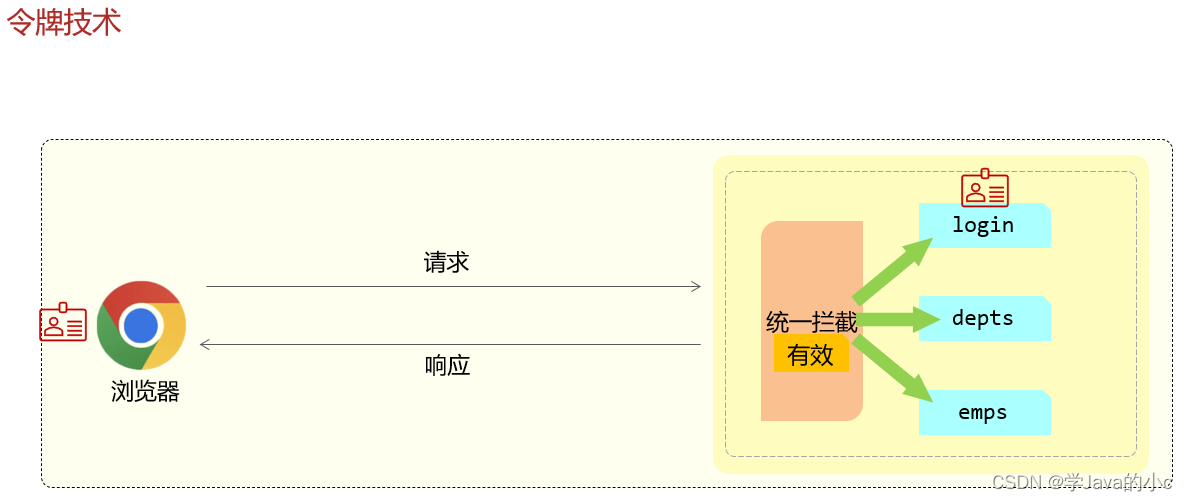

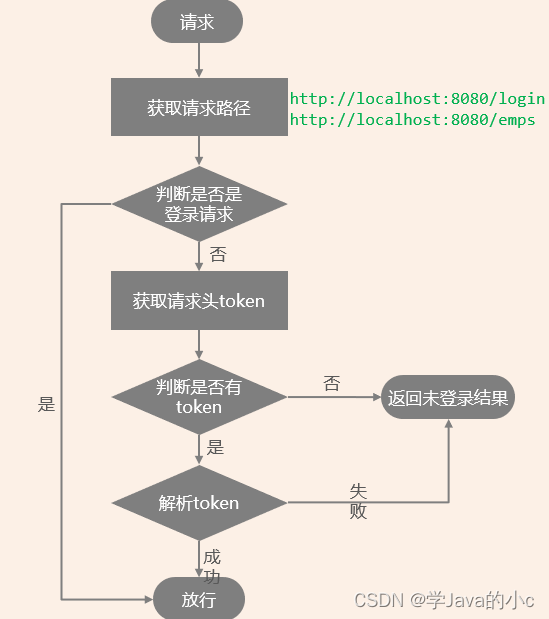

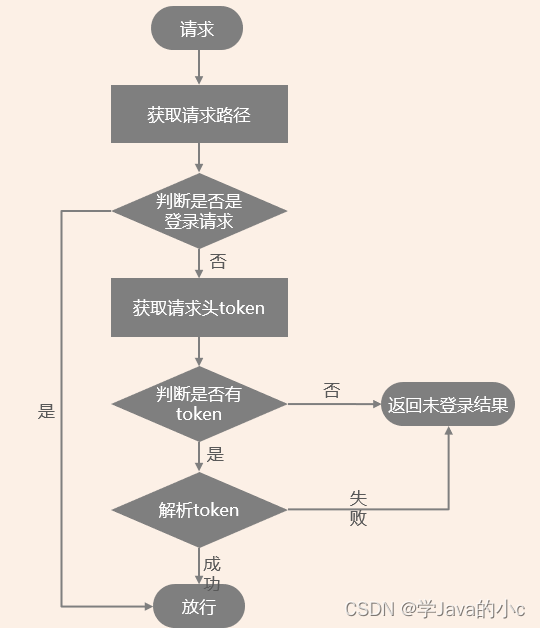

思路:

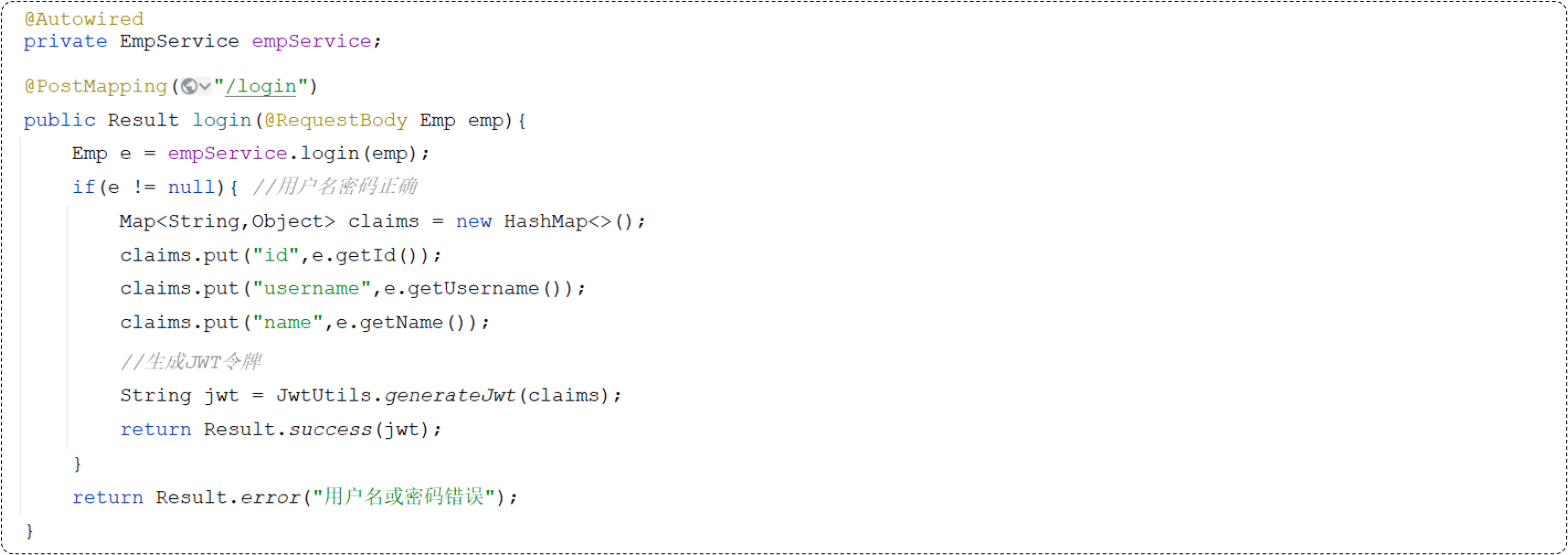

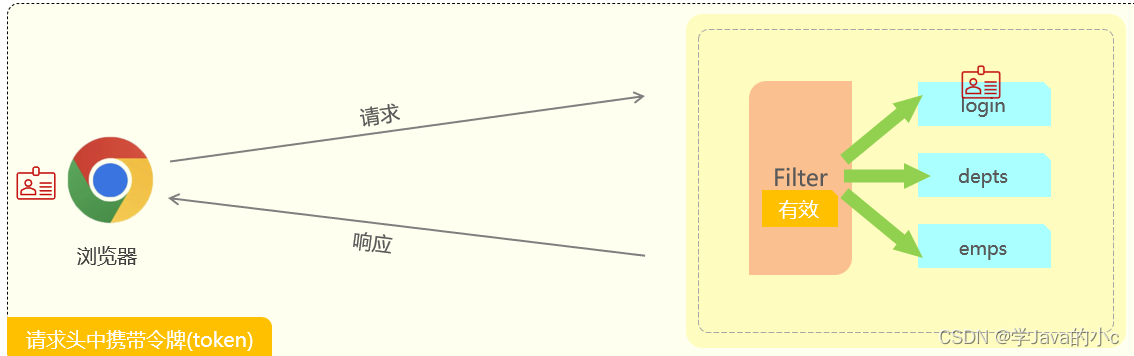

令牌生成:登录成功后,生成JWT令牌,并返回给前端。

令牌校验:在请求到达服务端后,对令牌进行统一拦截、校验。

JWT-生成

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>${version}</version>

</dependency>

public void genJwt(){

Map<String,Object> claims = new HashMap<>();

claims.put(“id”,1);

claims.put(“username”,“Tom”);

String jwt = Jwts.builder()

.setClaims(claims) //自定义内容(载荷)

.signWith(SignatureAlgorithm.HS256, “Java666”) //签名算法 相当于用//Java666加密,不能太短(2位),不能用中文,

.setExpiration(new Date(System.currentTimeMillis() + 12*3600*1000)) //有效期

.compact();

System.out.println(jwt);

}

JWT-校验

public void parseJwt(){

Claims claims = Jwts.parser()

.setSigningKey(“Java666”) //指定签名秘钥

.parseClaimsJws(“eyJhbGciOiJIUzI1NiJ9.eyJpZCI6MSwiZXhwIjoxNjU5OTk1NTE3LCJ1c2VybmFtZSI6IlRvbSJ9.EUTfeqPkGslekdKBezcWCe7a7xbcIIwB1MXlIccTMwo”) //解析令牌 前端每次请求携带的token令牌

.getBody();

System.out.println(claims);

}

注意事项

JWT校验时使用的签名秘钥,必须和生成JWT令牌时使用的秘钥是配套的。

如果JWT令牌解析校验时报错,则说明 JWT令牌被篡改 或 失效了,令牌非法。

Controller类

前面令牌已经实现,紧接着的是谁来拦截请求获取token呢

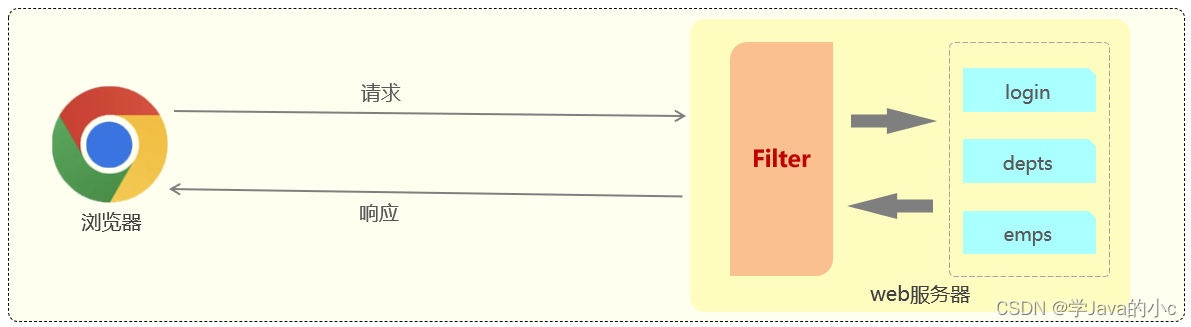

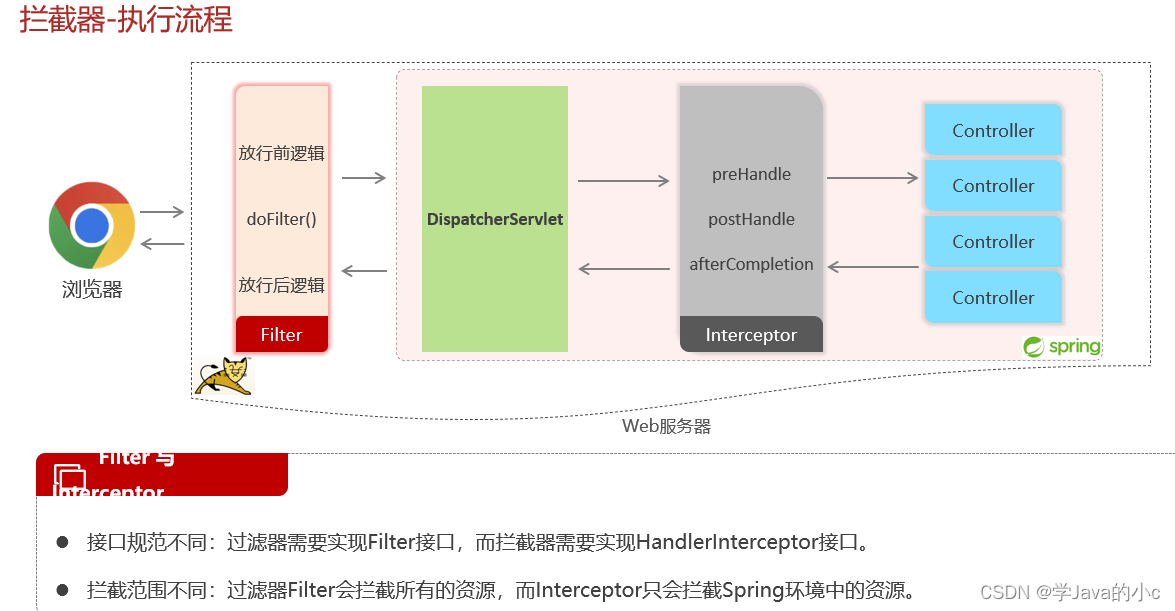

过滤器(Filter)

【拦截所有请求】

概念:Filter 过滤器,是 JavaWeb 三大组件(Servlet、Filter、Listener)之一。

过滤器可以把对资源的请求拦截下来,从而实现一些特殊的功能。

过滤器一般完成一些通用的操作,比如:登录校验、统一编码处理、敏感字符处理等。

简单使用:

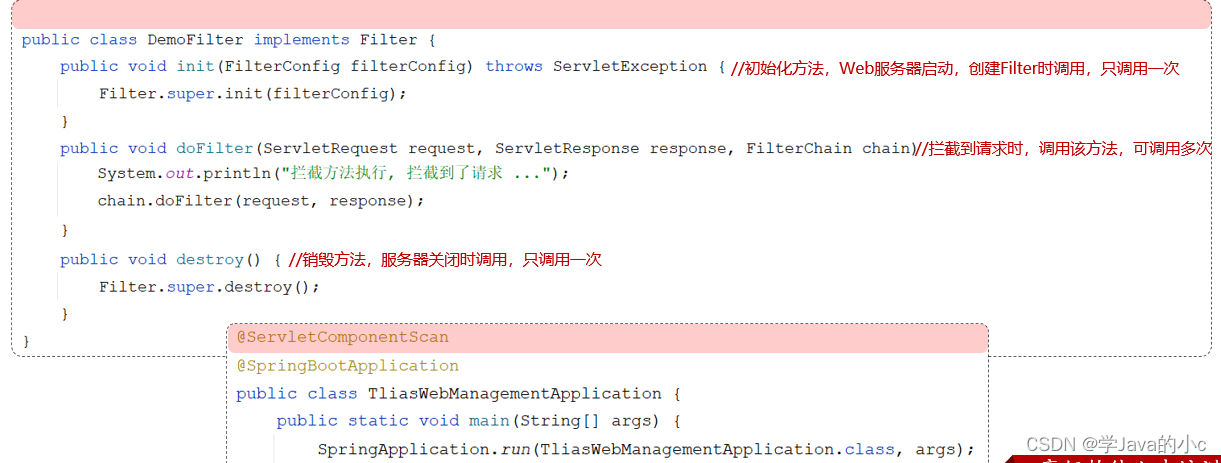

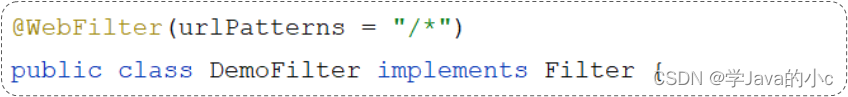

1.定义Filter:定义一个类,实现 Filter 接口,并重写其所有方法。

2.配置Filter:Filter类上加 @WebFilter 注解,配置拦截资源的路径。引导类上加 @ServletComponentScan 开启Servlet组件支持。

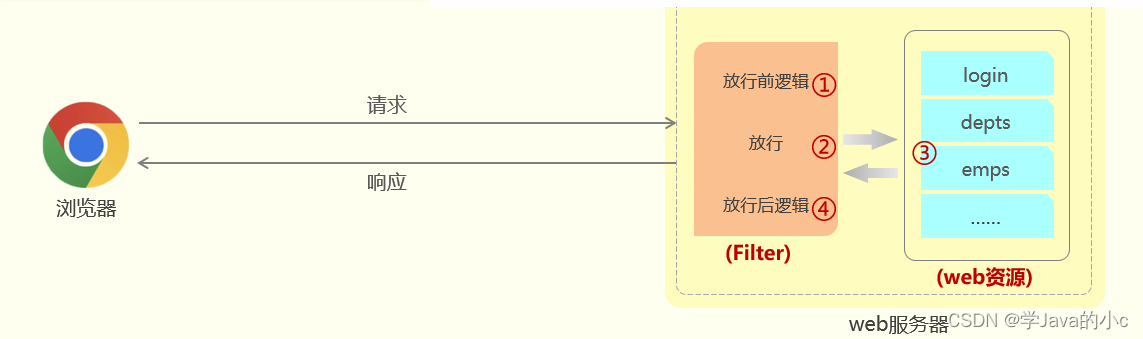

放行后访问对应资源,资源访问完成后,还会回到Filter中吗?【会】

如果回到Filter中,是重新执行还是执行放行后的逻辑呢? 【执行放行后逻辑】

Filter拦截路径

| 拦截路径 | urlPatterns值 | 含义 |

| 拦截具体路径 | /login | 只有访问 /login 路径时,才会被拦截 |

| 目录拦截 | /emps/* | 访问/emps下的所有资源,都会被拦截 |

| 拦截所有 | /* | 访问所有资源,都会被拦截 |

过滤器链

一个web应用中,可以配置多个过滤器,这多个过滤器就形成了一个过滤器链。

顺序:注解配置的Filter,优先级是按照过滤器类名(字符串)的自然排序。

System.out.println("执行filter的doFilter方法"); HttpServletRequest request = (HttpServletRequest) servletRequest; HttpServletResponse response = (HttpServletResponse) servletResponse; String url = request.getRequestURI(); if (url.contains("login")) { filterChain.doFilter(servletRequest,servletResponse); return; } String token = request.getHeader("token"); //获取请求头的token令牌 if (!StringUtils.hasLength(token)) { //判空及内容为空 Result r = Result.error("NOT_LOGIN"); String json = JSONObject.toJSONString(r); response.getWriter().println(json); return; } try { JWTUtils.parseJWTStr(token); filterChain.doFilter(servletRequest,servletResponse); } catch (Exception e) { e.printStackTrace(); Result r = Result.error("NOT_LOGIN"); String json = JSONObject.toJSONString(r); response.getWriter().println(json); return; }JSONObject 阿里的插件 把对象转化为json数据

<dependency> <groupId>com.alibaba</groupId> <artifactId>fastjson</artifactId> <version>${}</version> </dependency>

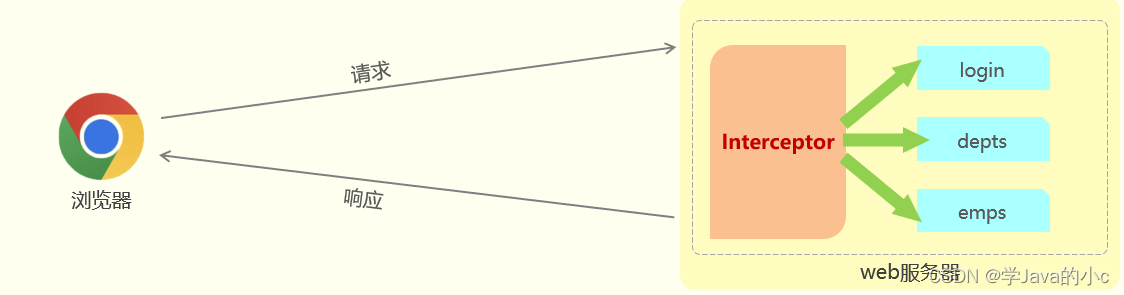

拦截器(Interceptor)

【拦截Spring框架的请求】

概念:是一种动态拦截方法调用的机制,类似于过滤器。Spring框架中提供的,用来动态拦截控制器方法的执行。

作用:拦截请求,在指定的方法调用前后,根据业务需要执行预先设定的代码。

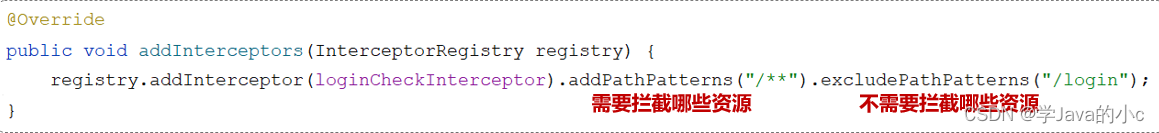

拦截器-拦截路径

| 拦截路径 | 含义 | 举例 |

| /* | 一级路径 | 能匹配/depts,/emps,/login,不能匹配 /depts/1 |

| /** | 任意级路径 | 能匹配/depts,/depts/1,/depts/1/2 |

| /depts/* | /depts下的一级路径 | 能匹配/depts/1,不能匹配/depts/1/2,/depts |

| /depts/** | /depts下的任意级路径 | 能匹配/depts,/depts/1,/depts/1/2,不能匹配/emps/1 |

异常处理

程序开发过程中不可避免的会遇到异常现象

方案一:

在Controller的方法中进行try…catch处理 【不推荐】

方案二:

全局异常处理器 【简单、优雅、推荐】

3449

3449

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?