一、破解linux系统(注意大小写)

觉得有用的来个三联,点赞,收藏,评论转发

目录

第一步:将system和sam上传至Linux系统(kali),并使用samdump2合并两个文件

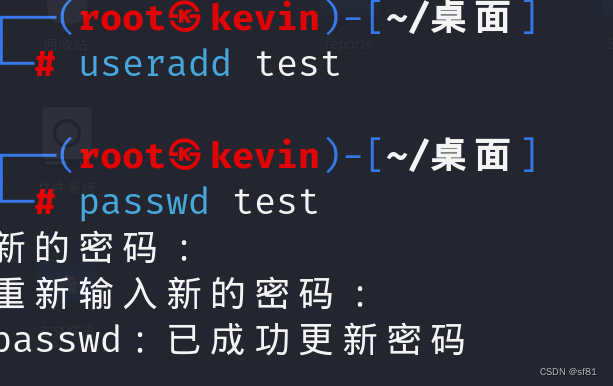

创建用户和密码

useradd testpasswd 456123

以下在kali中,使用john和johnny(GUI)爆破

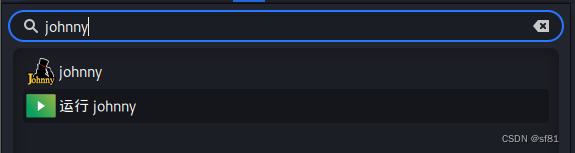

(sudo apt install Johnny)安装图形化工具

john

第一步:合并文件

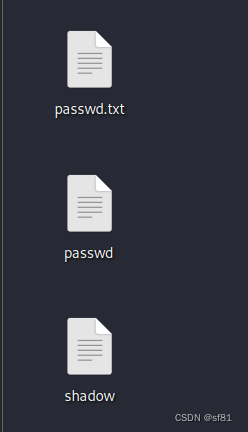

cp /etc/passwd passwdcp /etc/shadow shadowunshadow passwd shadow >passwd.txt

桌面已生成passwd.txt

可以打开这3个文件,查看内容差异

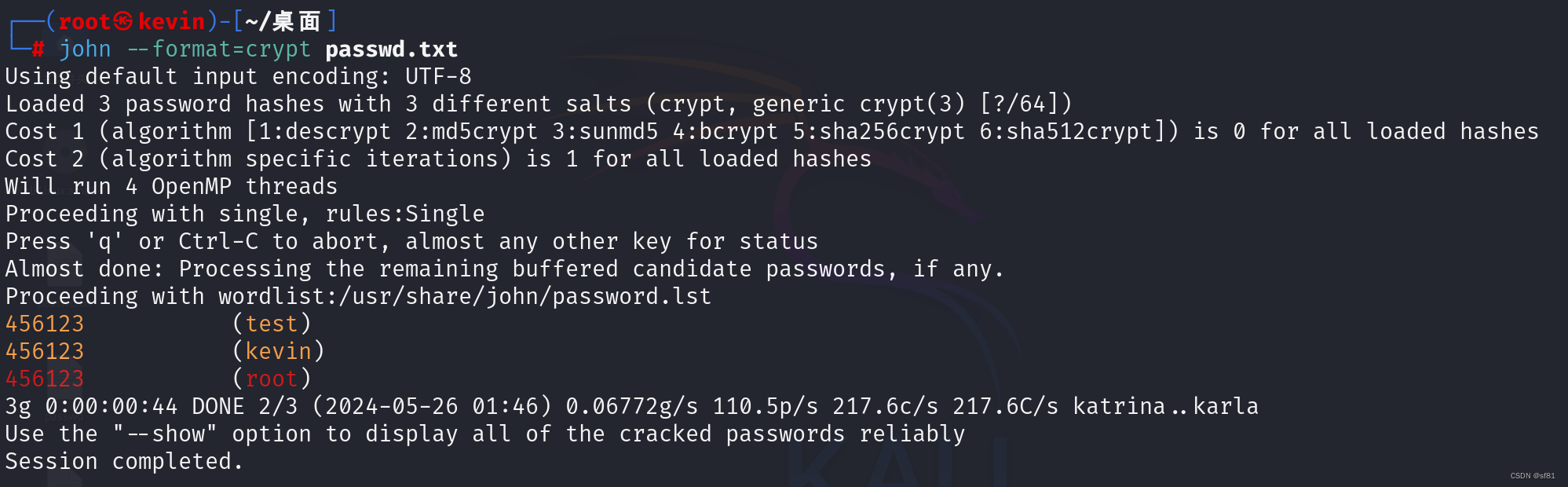

第二部:密码爆破

john --format=crypt passwd.txt

成功并显示

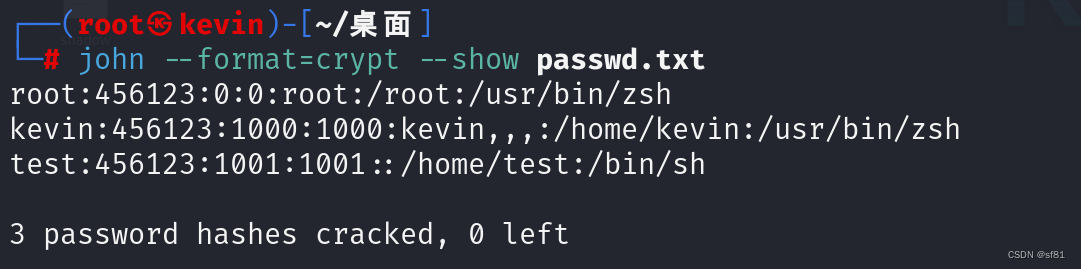

第三步:显示爆破内容

john --format=crypt --show passwd.txt

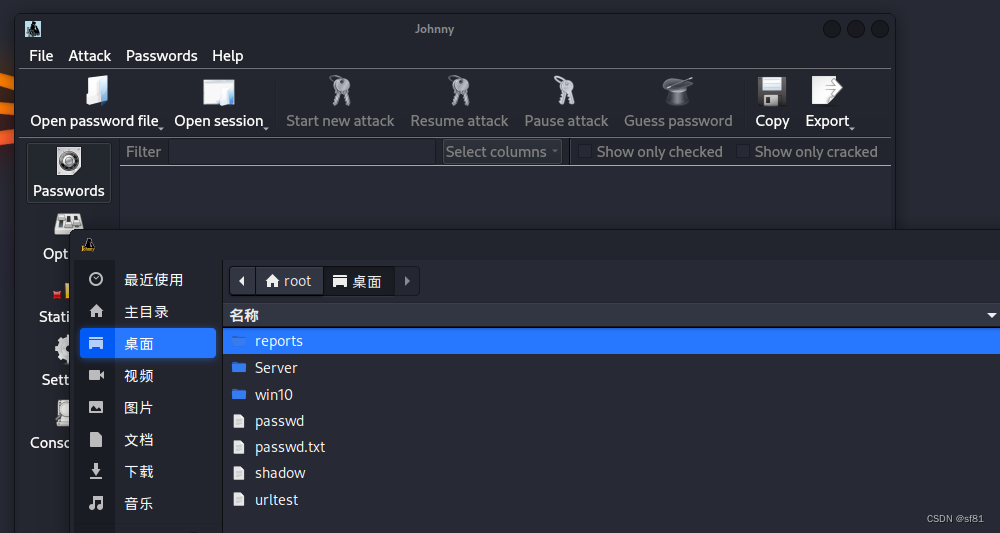

使用GUI工具:Johnny

第一步:导入用户名和密码散列文件

双击passwd.txt打开

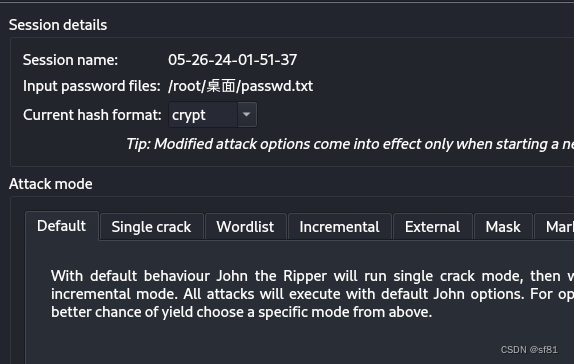

第二步:选择密码模式

点击options

点击密码模式crypt

选择默认default

点击开始攻击上面start new attack

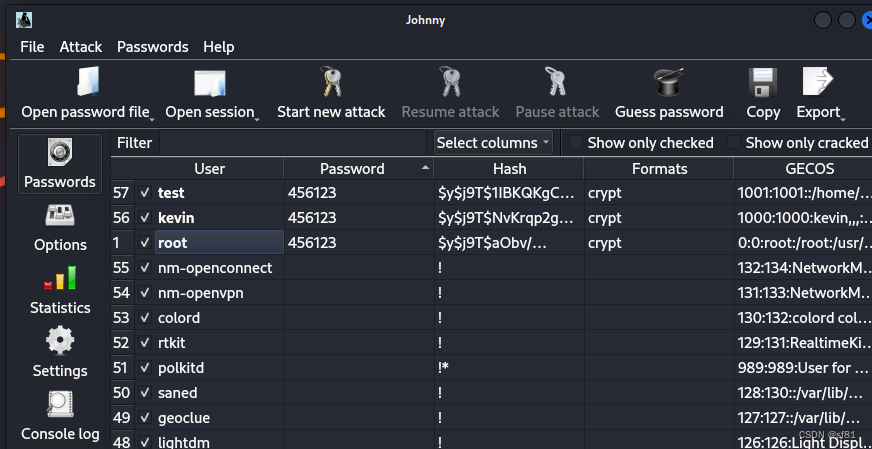

第三步:密码破解完成

按password排序

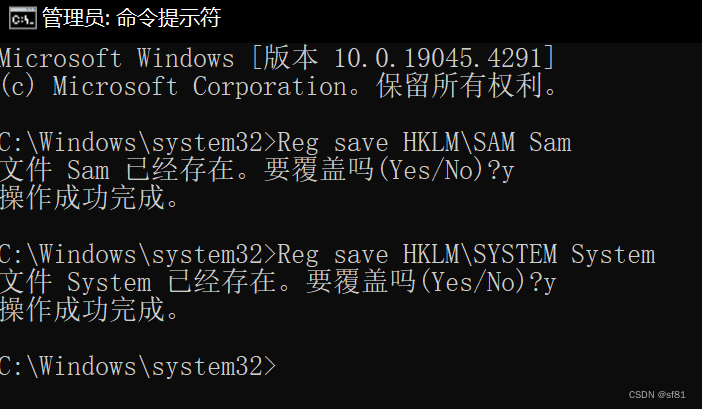

二、破解Windows系统

说明:

Windows系统的密码存储在C:\windows\system32\config\中。

但系统默认开启System进程,导致无法正常复制该密码文件。

需要使用Reg save命令进行复制:(已操作过)

Reg save HKLM\SAM SamReg save HKLM\SYSTEM System

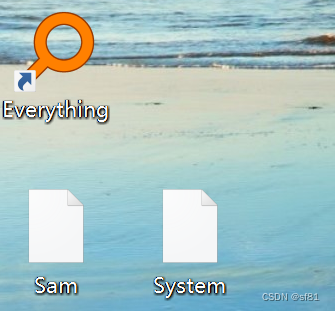

用everything找到这两个文件,找不到可重新生成按时间排序

1.john

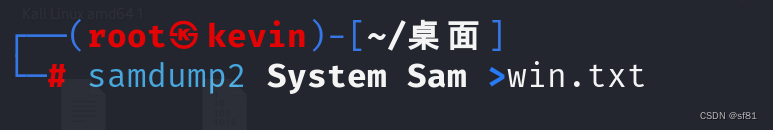

第一步:将system和sam上传至Linux系统(kali),并使用samdump2合并两个文件

samdump2 System Sam >win.txt(大写S)

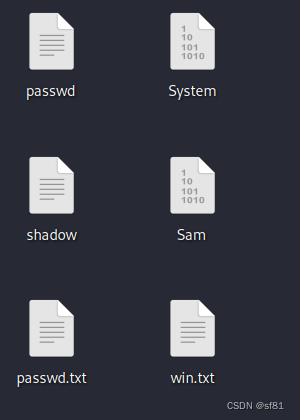

我们看到两兄弟都到齐了

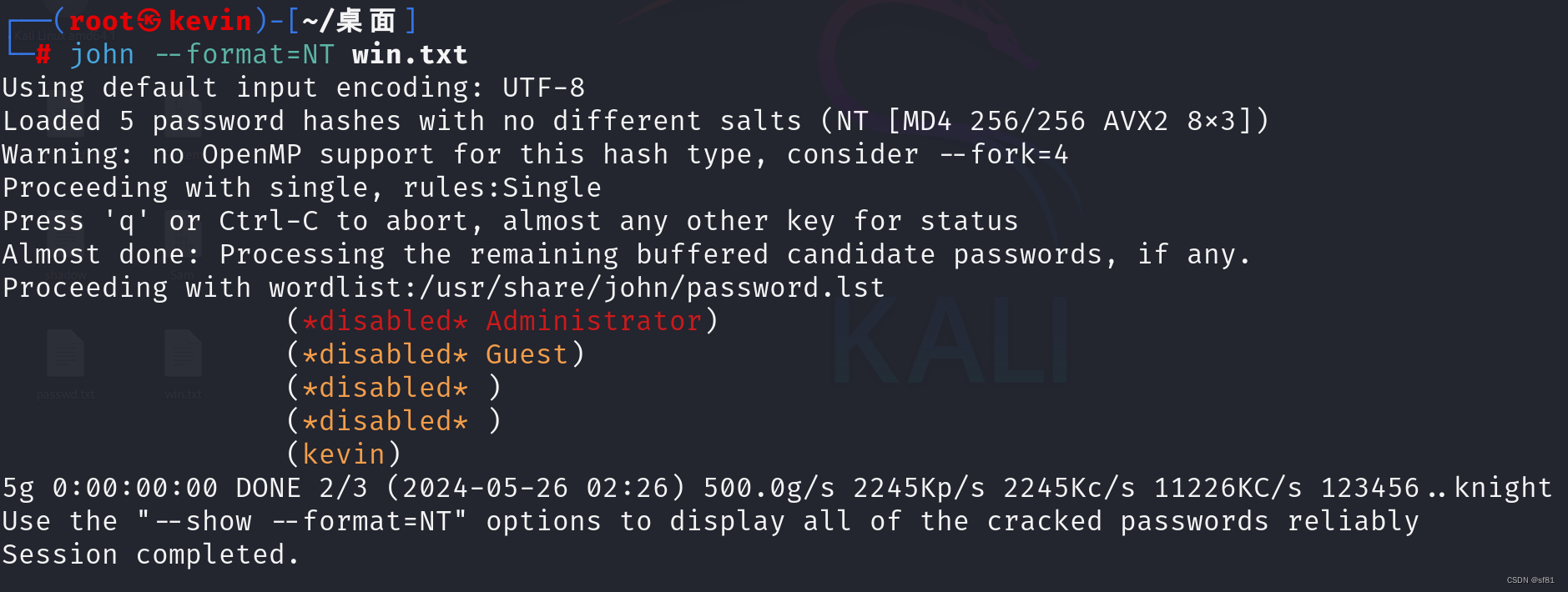

第二步:John爆破win.txt文件

john --format=NT win.txt

显示爆破内容

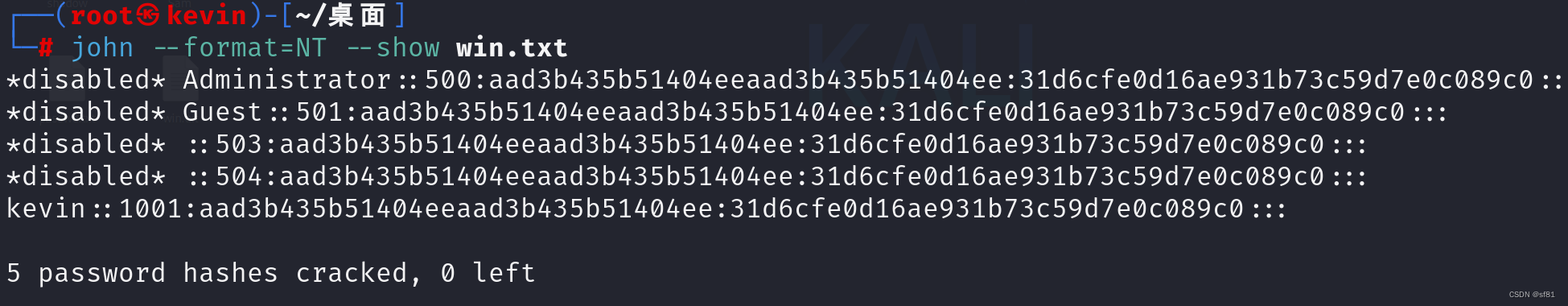

john --format=NT --show win.txt

跟hashdump类似

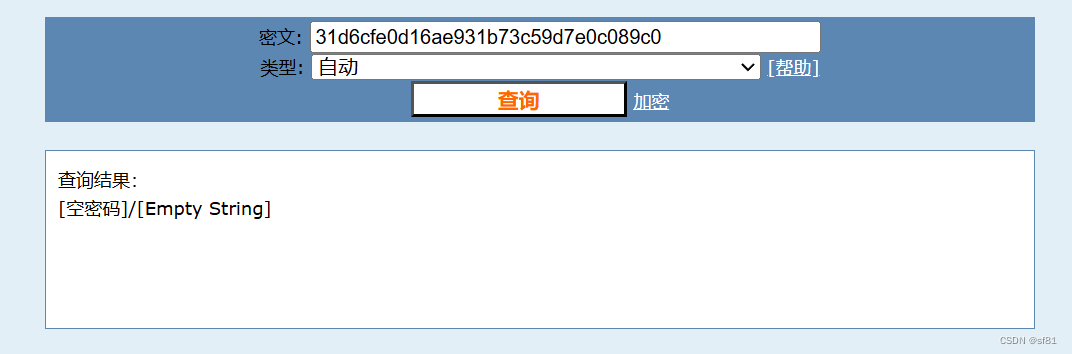

拿去md5解密kevin那一行字符串的第二个

Woc,这一步貌似gg了,仔细看字符串都一样,不懂,跳过!!

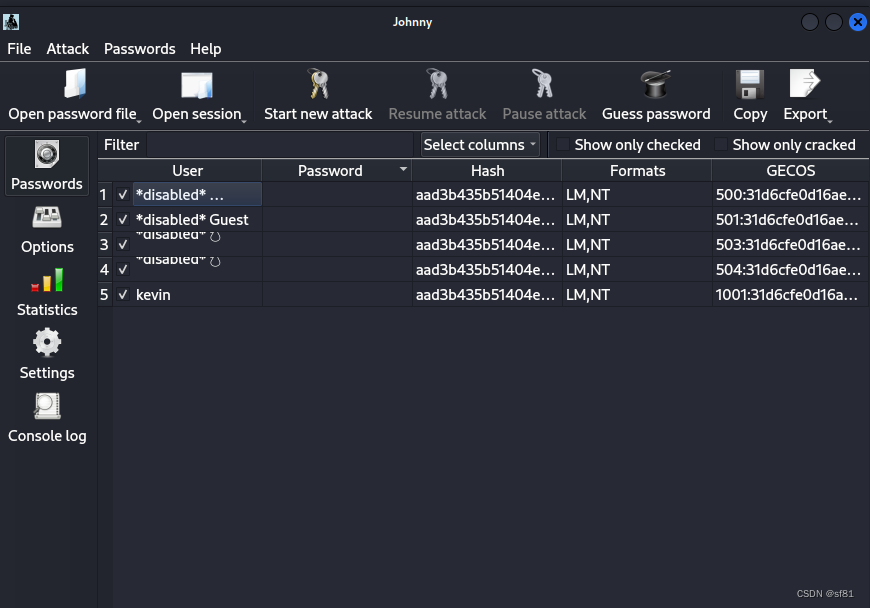

2.johnny

Johnny爆破win.txt文件

密码选择NT模式(NTML)

同理kali中操作

果然没找到!!笑了,为何? 结束!!

0101010100101红猫蓝盾010101010101

三、总结:

Kali Linux系统

cp /etc/passwd passwd

cp /etc/shadow shadow

unshadow passwd shadow > passwd.txt

john --format=crypt passwd.txt

Windows系统

reg save hklm\sam sam

reg save hklm\system system

samdump2 system sam > win.txt

john --format=NT win.txt

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?