ok,续接上期,我们这次尝试挑战的关卡比较多,但破关方式相似,话不多说直接开始闯关:

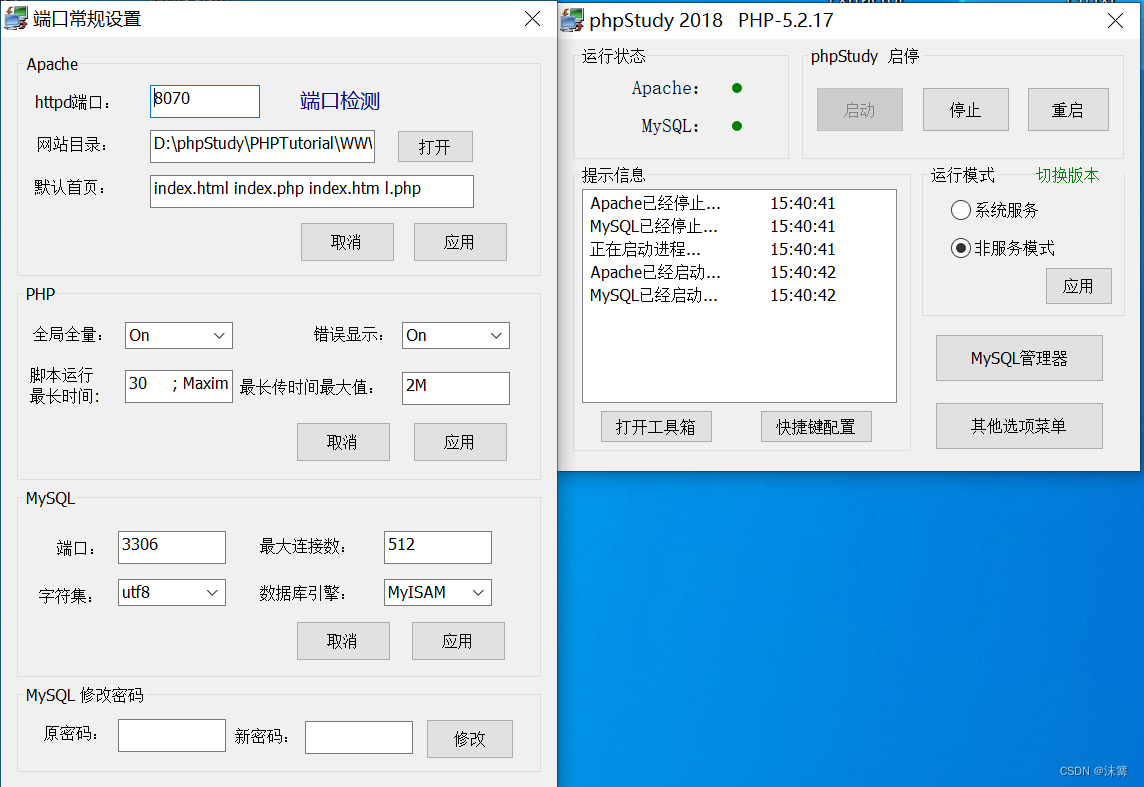

还是老样子,先配置一下所需要的环境(如下)

*需要配置代理服务器

Pass 4

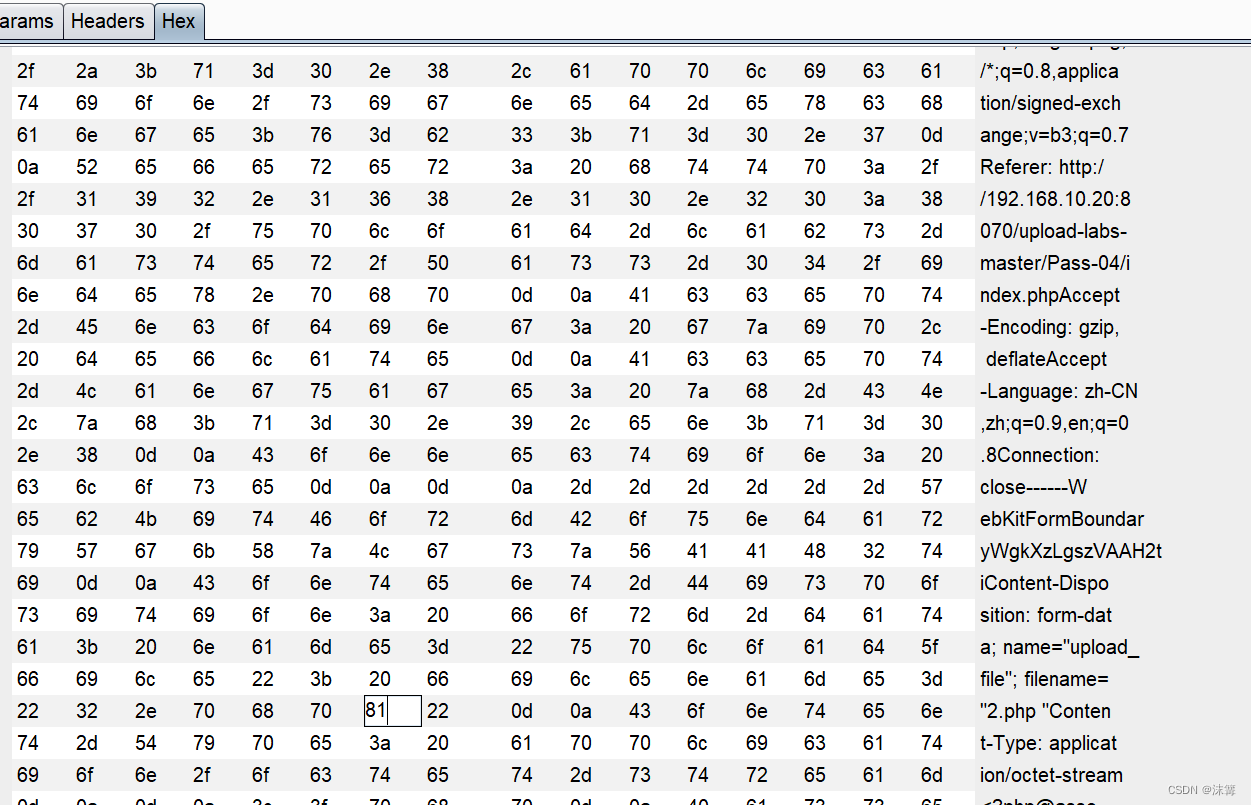

跟之前的方法一样,先打开Burp Suite拦截,在上传区传入一句话代码,将拦截代码发送到Repeater,点击Hex,找到filename="--.php",在p(70)与“(22)之间加入81-99任意一个数字

*由于windows系统对于文件名的限制,当0x81~0x99放在文件名结尾时,不符合操作系统命名规范,字符会被自动去掉,文件名结尾的空格和点号也是同理。我们可以利用这点来成功混过安全检查。

第四关也就成功拿下了。

Pass 5

第五关可以用::$data,改16进制后缀绕过等方法,这里就不再演示了,不会的可以参考前面的方法。

Pass 6

ok,我们直接来到第六关,先拦截,后发送。我们可以通过更改后缀的大小写,以此来达到绕过

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5571

5571

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?