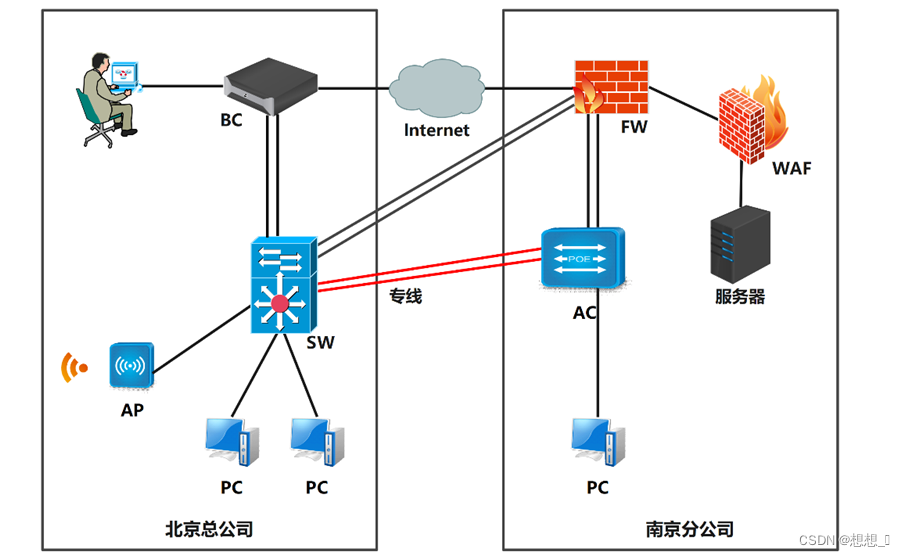

网络拓扑图

IP地址规划表

| 设备名称 | 接口 | IP地址 | 对端设备 | 接口 |

| 防火墙 FW | ETH0/1-2 | 20.1.0.1/30(trust1安全域) | SW | ETH1/0/1-2 |

| 20.1.1.1/30(untrust1安全域) | SW | |||

| 202.22.1.1/29(untrust) | SW | |||

| ETH0/3 | 20.10.28.1/24(DMZ) | WAF | ||

| ETH0/4-5 | 20.1.0.14/30(trust) | AC | ETH1/0/21-22 | |

| Loopback1 | 20.0.0.254/32(trust) Router-id | |||

| SSL Pool | 192.168.10.1/26 可用IP数量为20 | SSL VPN 地址池 | ||

| 三层 交换机SW | ETH1/0/4 | 财务专线 | AC ETH1/0/4 | |

| ETH1/0/5 | 办公专线 | AC ETH1/0/5 | ||

| VLAN21 ETH1/0/1-2 | 20.1.0.2/30 | FW | Vlan name TO-FW1 | |

| VLAN22 ETH1/0/1-2 | 20.1.1.2/30 | FW | Vlan name TO-FW2 | |

| VLAN 23 ETH1/0/1-2 | 202.22.1.2/29 | FW | Vlan name TO-internet | |

| VLAN 24 ETH1/0/23-24 | 203.23.1.1/29 | BC | Vlan name TO-BC | |

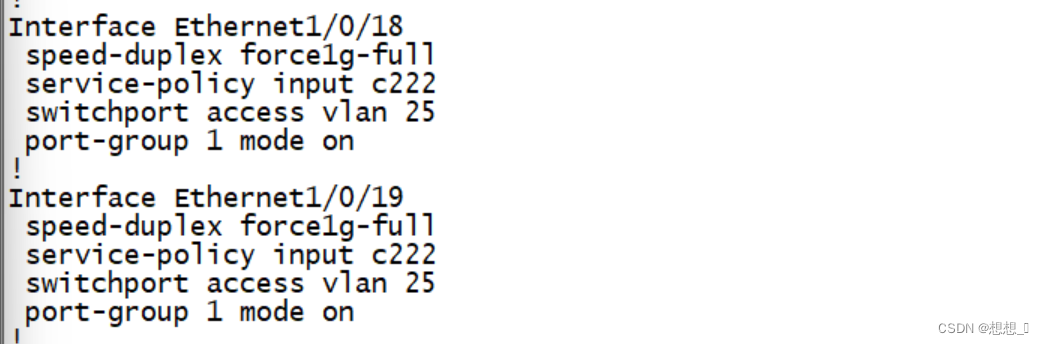

| VLAN 25 ETH 1/0/18-19 | 20.1.0.17/30 | BC | Vlan name TO-BC-N | |

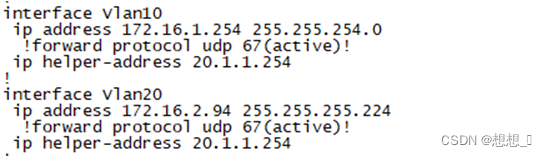

| VLAN 10 | 需设定 | 无线1 | Vlan name WIFI-vlan10 | |

| VLAN 20 | 需设定 | 无线2 | Vlan name WIFI-vlan20 | |

| VLAN 30 ETH1/0/4 | 20.1.0.5/30 | AC 1/0/4 | Vlan name T0-CW | |

| VLAN 31 ETH1/0/10-12 10口开启loopback | 20.1.3.1/25 | Vlan name CW | ||

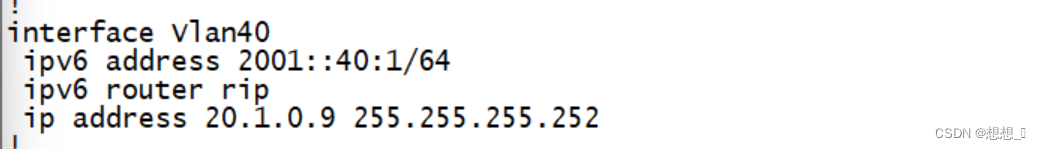

| VLAN 40 ETH1/0/5 | 20.1.0.9/30 | AC 1/0/5 | Vlan name TO-IPV6 | |

| VLAN 41 ETH1/0/6-9 | 20.1.41.1/24 | PC3 | Vlan name BG | |

| VLAN 50 ETH1/0/13-14 13口开启loopback | 20.1.50.1/24 IPV6 2001:DA8:50::1/64 | Vlan name Sales | ||

| VLAN 100 ETH 1/0/20 | 需设定 | Vlan name AP-Manage | ||

| Loopback1 | 20.0.0.253/32(router-id) | |||

| 无线 控制器AC | VLAN 30 ETH1/0/4 | 20.1.0.6/30 | SW 1/0/4 | Vlan name TO-CW |

| VLAN 31 ETH1/0/6-9 6口开启loopback | 20.1.3.129/25 | Vlan name CW | ||

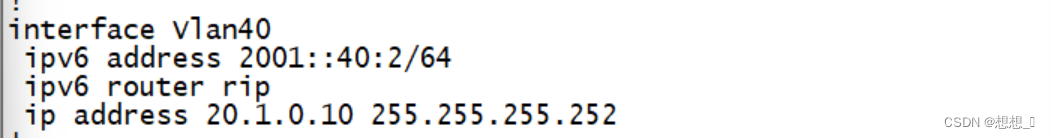

| VLAN 40 ETH1/0/5 | 20.1.0.10/30 | SW 1/0/5 | Vlan name TO-IPV6 | |

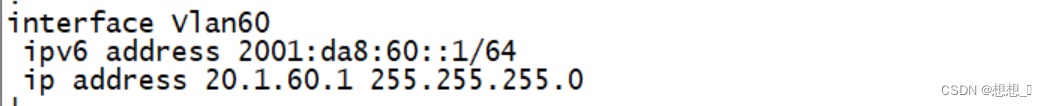

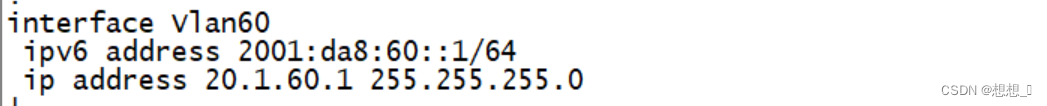

| VLAN 60 ETH1/0/13-14 13口开启loopback | 20.1.60.1/24 IPV6 2001:DA8:60::1/64 | Vlan name sales | ||

| VLAN 61 ETH1/0/15-18 15口开启loopback | 20.1.61.1/24 | Vlan name BG | ||

| VLAN 100 ETH1/0/21-22 | 20.1.0.13/30 | FW ETH1/0/4-5 | Vlan name TO-FW | |

| Loopback1 | 20.1.1.254/32(router-id) | |||

| 日志 服务器BC | ETH1-2 | 20.1.0.18/30 | SW | |

| ETH3 | 203.23.1.2/29 | SW | ||

| PPTP-pool | 192.168.10.129/26(10个地址) | |||

| WEB 应用防火墙WAF | ETH2 | 20.10.28.2/24 | SERVER | |

| ETH3 | FW | |||

| AP | ETH1 | SW(20口) | ||

| PC1 | 网卡 | ETH1/0/7 | SW | |

| SERVER | 网卡 | 20.10.28.10/24 |

第一阶段任务书

任务1:网络平台搭建 (50分)

| 题号 | 网络需求 |

| 1 | 根据网络拓扑图所示,按照IP地址参数表,对FW的名称、各接口IP地址进行配置。设备名称根据网络拓扑图所示配置。 |

| 2 | 根据网络拓扑图所示,按照IP地址参数表,对SW的名称进行配置,创建VLAN并将相应接口划入VLAN。设备名称根据网络拓扑图所示配置。 |

| 3 | 根据网络拓扑图所示,按照IP地址参数表,对AC的各接口IP地址进行配置。设备名称根据网络拓扑图所示配置。 |

| 4 | 根据网络拓扑图所示,按照IP地址参数表,对BC的名称、各接口IP地址进行配置。设备名称根据网络拓扑图所示配置。 |

| 5 | 根据网络拓扑图所示,按照IP 地址规划表,对WEB 应用防火墙的名称、各接口IP 地址进行配置。设备名称根据网络拓扑图所示配置。 |

- SW和AC开启telnet登录功能,telnet登录账户仅包含“ABC4321”,密码为明文“ABC4321”,采用telnet方式登录设备时需要输入enable密码,密码设置为明文“12345” 。

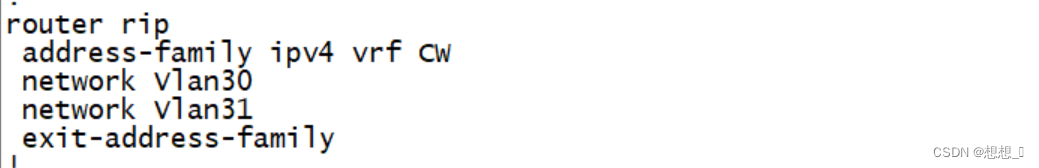

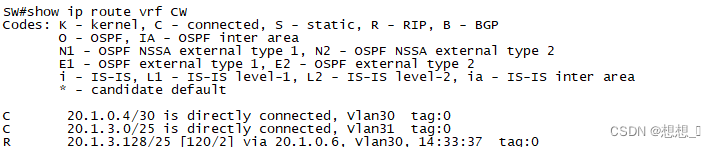

- 北京总公司和南京分公司租用了运营商两条裸光纤,实现内部办公互通。一条裸光纤承载公司财务部门业务,一条裸光纤承载其他内部业务。使用相关技术实现总公司财务段路由表与公司其它业务网段路由表隔离,财务业务位于VPN 实例名称CW 内,总公司财务和分公司财务能够通信,财务部门总公司和分公司之间采用RIP路由实现互相访问。

rs

- 创建vrf CW

- 在财务路由中启用vrf 重新分配ip地址

- 使用rip 宣告路由

AC

|

|

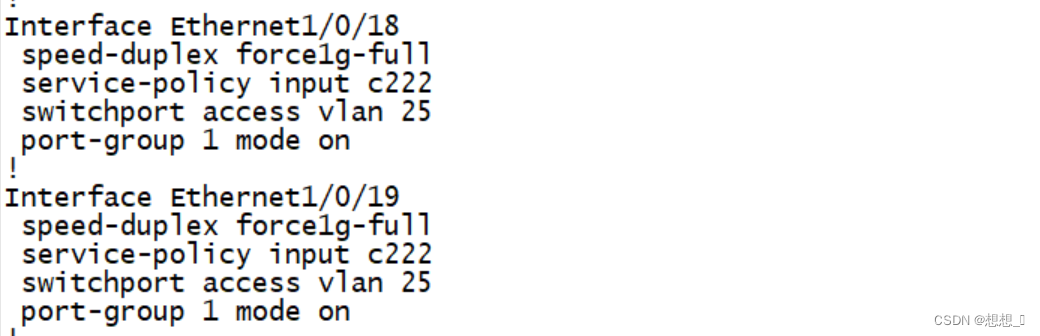

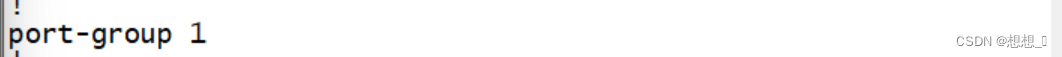

- 尽可能加大总公司核心和出口BC之间的带宽。

- 创建port-g 1

- 进入端口 加大带宽 启用聚合组

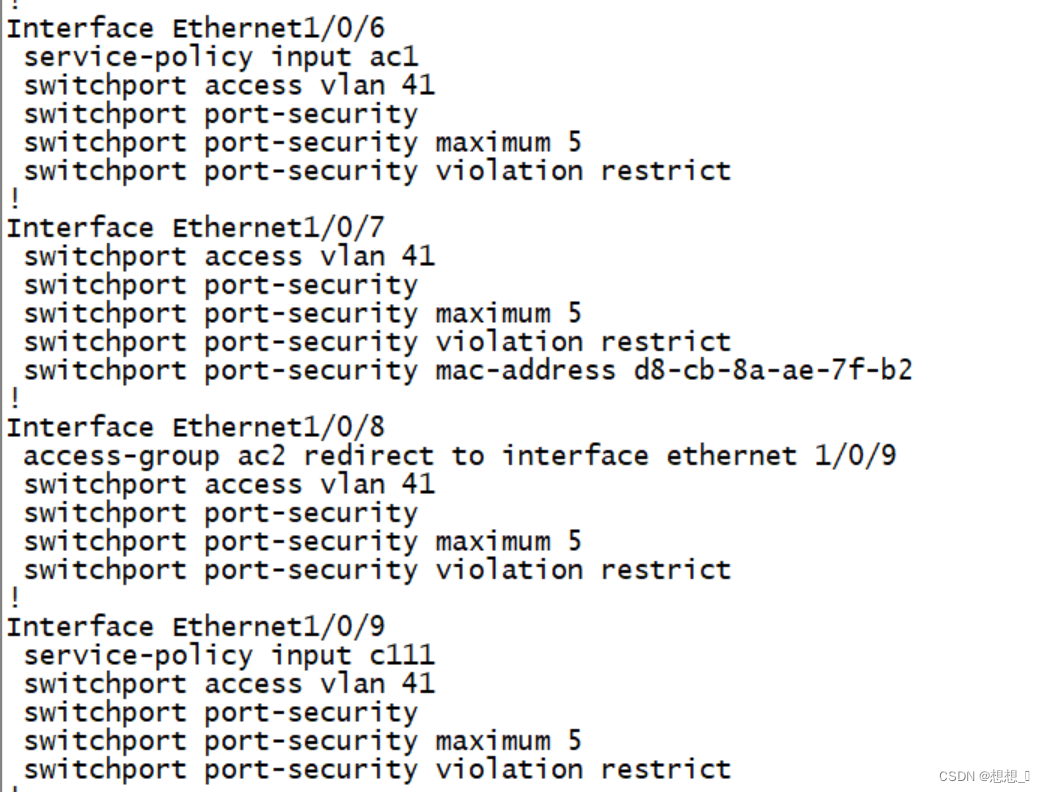

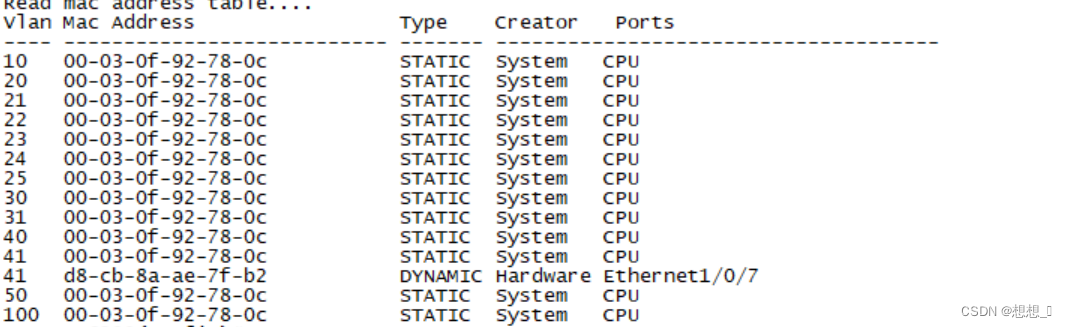

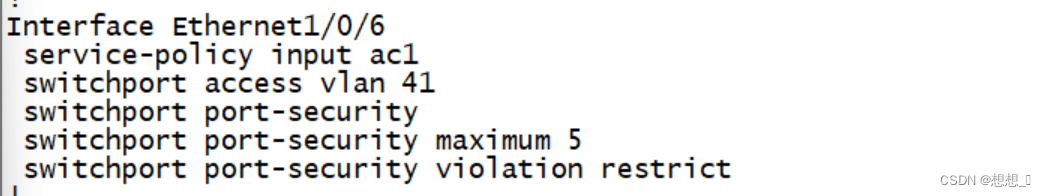

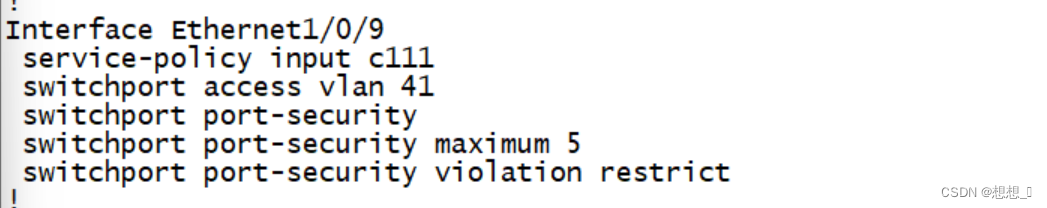

- 为防止终端产生MAC地址泛洪攻击,请配置端口安全,已划分VLAN41的端口最多学习到5个MAC 地址,发生违规阻止后续违规流量通过,不影响已有流量并产生LOG 日志;连接PC1 的接口为专用接口,限定只允许PC1的MAC 地址可以连接。

- config下 开启mac-learingjincheng

- 进入端口开启sw po

- 设置最大学习mac数

. - 查看端口7的pc的mac地址

- 进入端口7 设置允许学习的pc2 mac地址

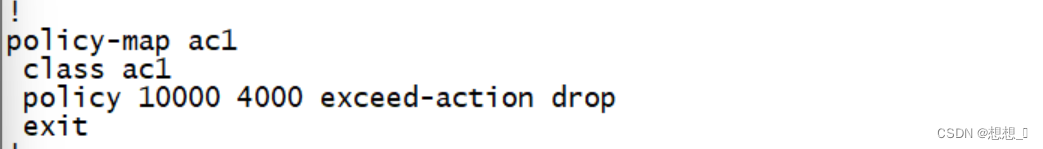

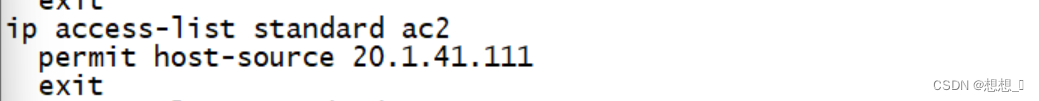

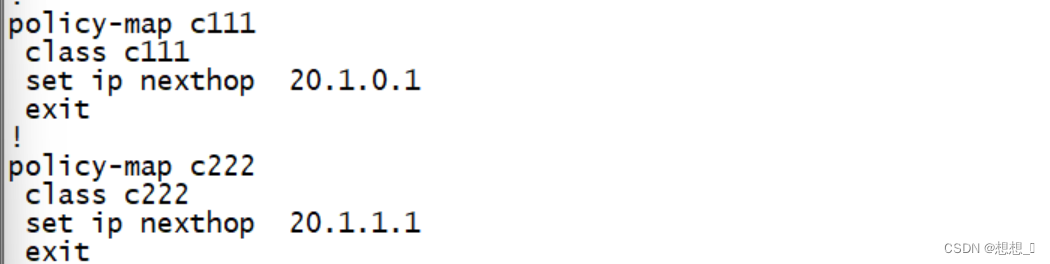

- 总公司核心交换机端口ETH 1/0/6上,将属于网段20.1.41.0内的报文带宽限制为10Mbps,突发值设为4M字节,超过带宽的该网段内的报文一律丢弃。

- 设置ip列表抓取41段的流量

- 创建地图

- 创建策略 限制带宽

- 进图端口启用策略

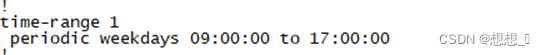

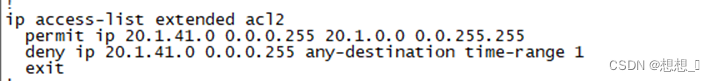

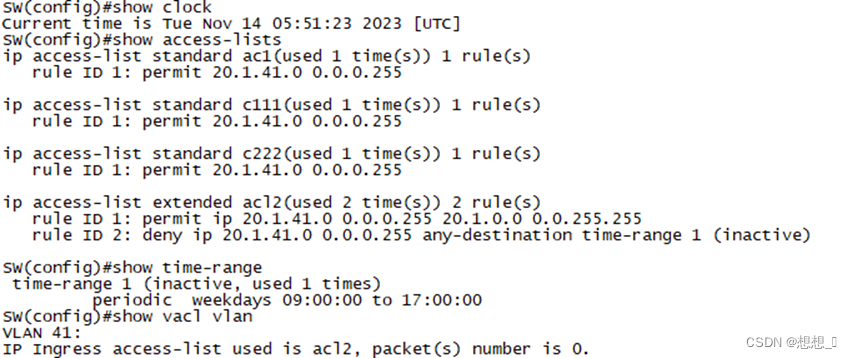

- 在SW上配置办公用户在上班时间(周一到周五9:00-17:00)禁止访问外网,内部网络正常访问。

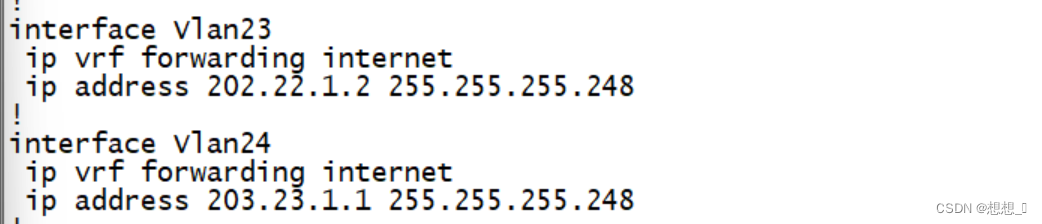

- 总公司SW交换机模拟因特网交换机,通过某种技术实现本地路由和因特网路由进行隔离,因特网路由实例名internet。

- 创建vrf

- 进入vlan启用

- 重新设置ip地址

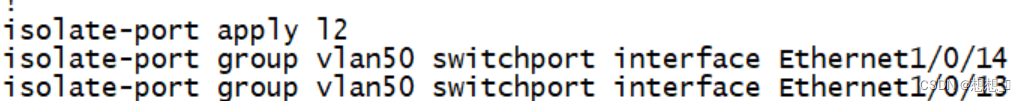

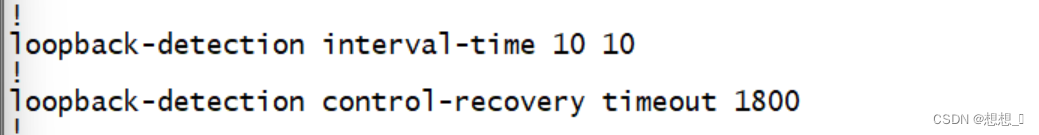

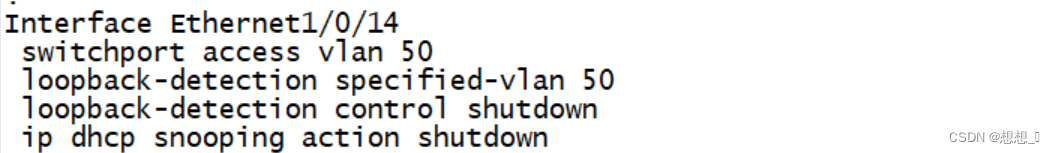

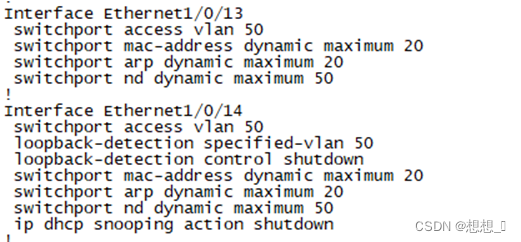

- 对SW上VLAN50开启以下安全机制。业务内部终端相互二层隔离;14口启用环路检测,环路检测的时间间隔为10s,发现环路以后关闭该端口,恢复时间为30分钟,如私设DHCP服务器关闭该端口,同时开启防止ARP网关欺骗攻击。

- 创建二层隔离 加入vlan50对应的端口

- 开启dhcp监听

- 设置回环口检查时间

- 设置回环口恢复时间

- 进入端口设置 回环口和监听关闭

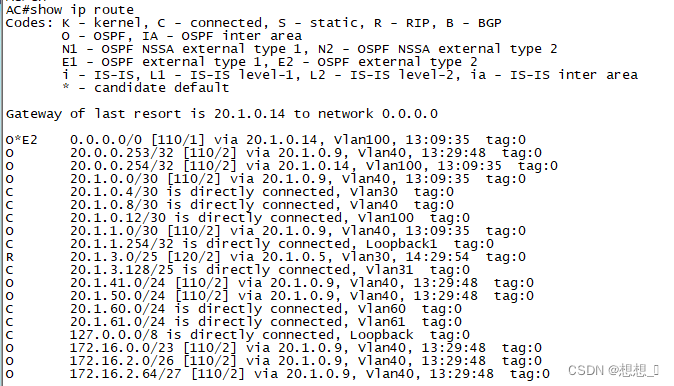

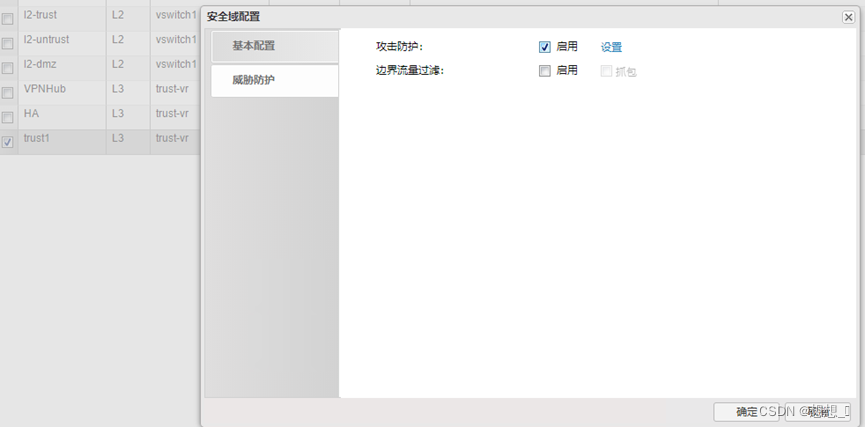

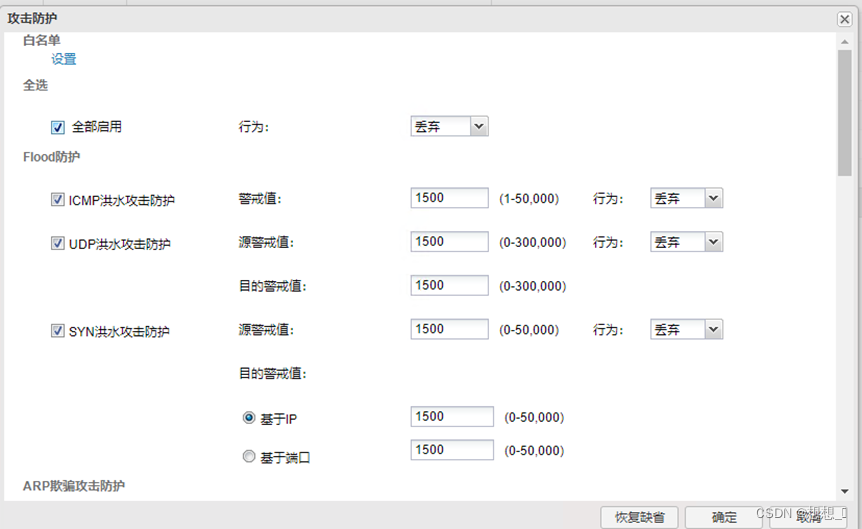

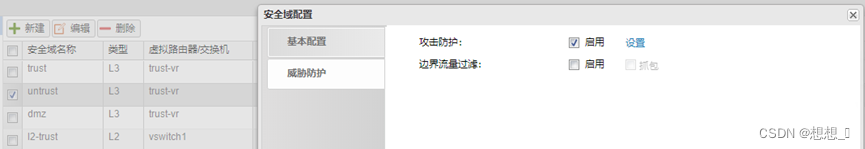

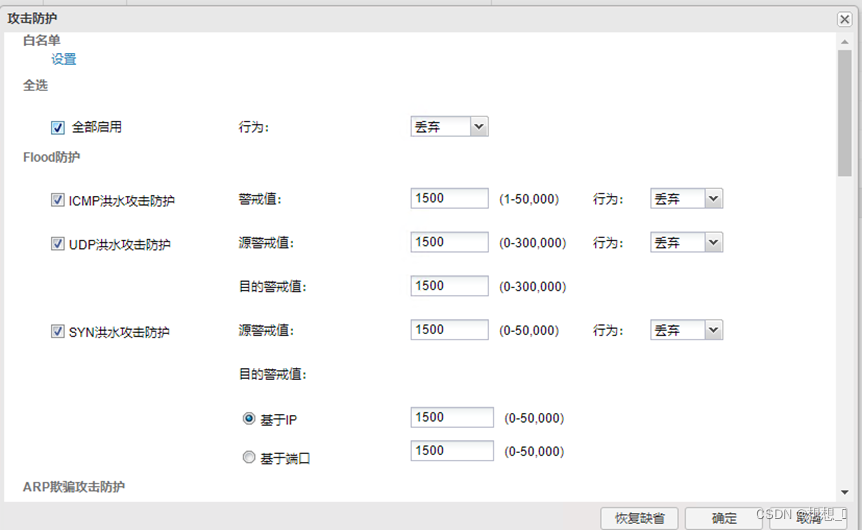

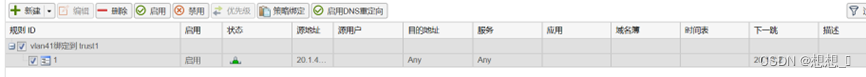

- 配置使北京公司内网用户通过总公司出口BC访问因特网,分公司内网用户通过分公司出口FW访问因特网,要求总公司核心交换机9口VLAN41业务的用户访问因特网的流量往反数据流经过防火墙在通过BC访问因特网;防火墙untrust1和trust1开启安全防护,参数采用默认参数。

- 创建两条ip列表都抓取41端流量 设置地图

- 设置策略 c1用于9口到dcbc c2策略用于dcbc返回rs

3. 设置路由 使41段流量通过下一跳20.1.1.2到达fw aggregate2

- 为了防止DOS攻击的发生,在总部交换机VLAN50接口下对MAC、ARP、ND表项数量进行限制,具体要求为:最大可以学习20个动态MAC地址、20个动态ARP地址、50个NEIGHBOR表项。

1. 进入vlan50对应端口进行学习限制

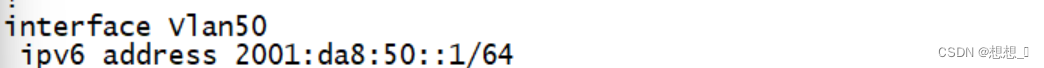

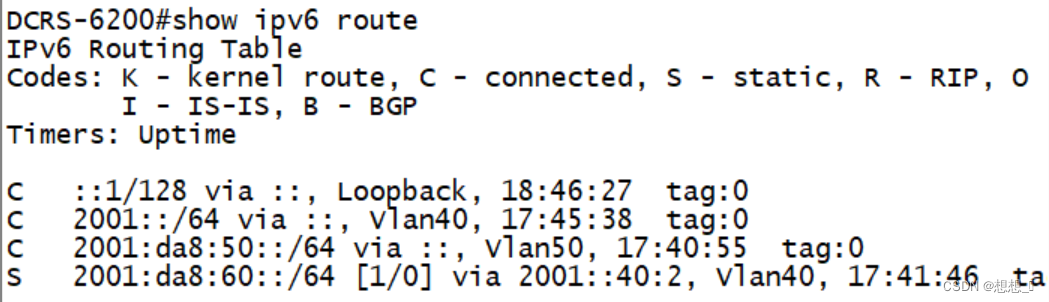

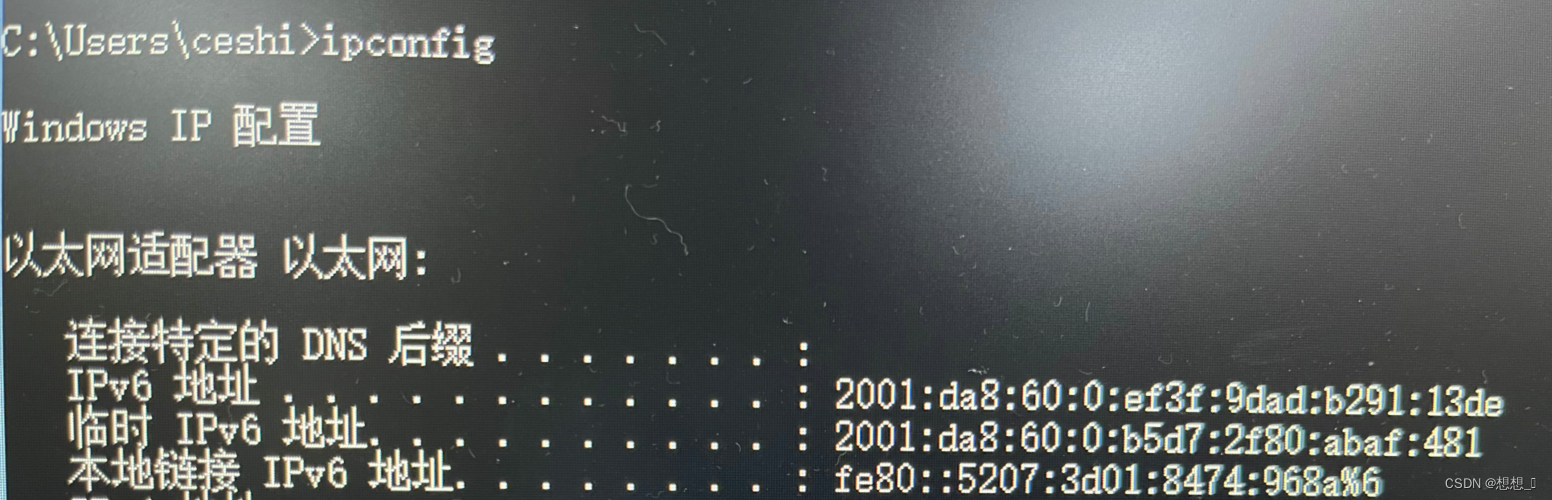

- 总公司和分公司今年进行IPv6试点,要求总公司和分公司销售部门用户能够通过IPv6相互访问,IPv6业务通过租用裸纤承载。实现分公司和总公司IPv6业务相互访问;AC与SW之间配置静态路由使VLAN50与VLAN60可以通过IPv6通信;VLAN40开启IPv6,IPv6业务地址规划如下:

| 业务 | IPv6地址 |

| 总公司VLAN50 | 2001:DA8:50::1/64 |

| 分公司VLAN60 | 2001:DA8:60::1/64 |

- 、

ac

- 配置vlan50 ipv6地址配置自主规划的vlan40 ipv6地址

- 进入AC配置vlan60 配置vlan40ipv6地址

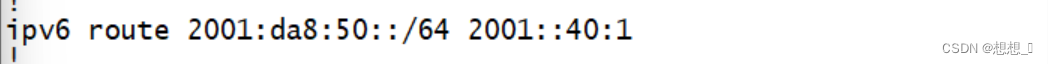

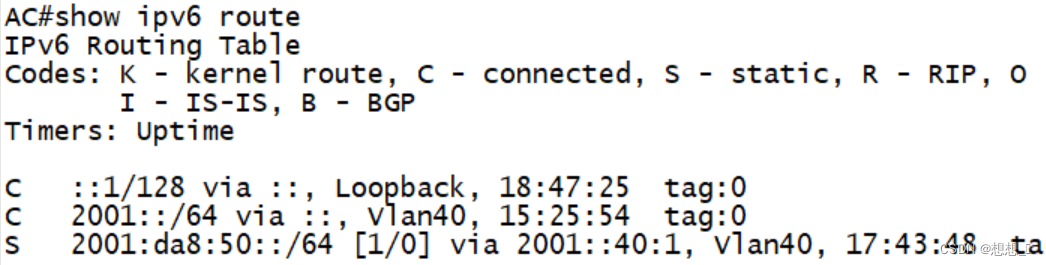

- 设置ipv6静态路由、

- 查看ipv6路由表

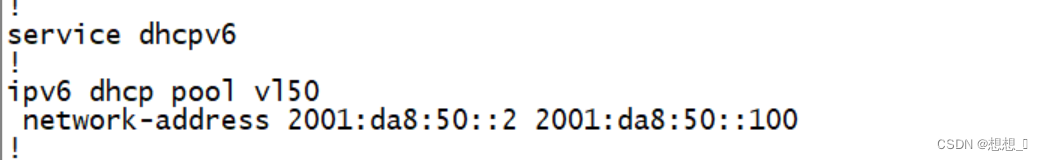

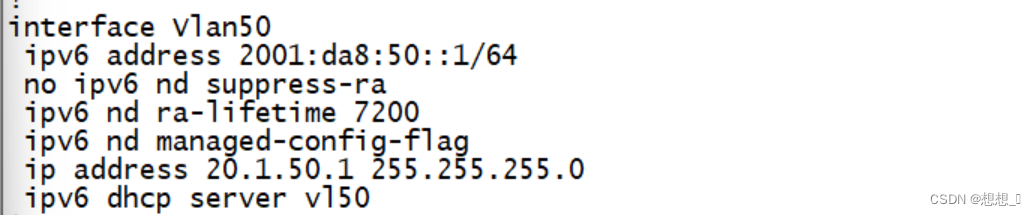

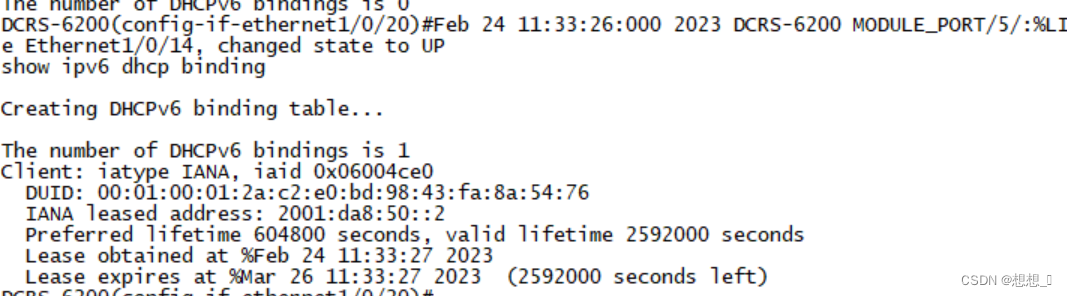

- 在总公司核心交换机SW配置IPv6地址,开启路由公告功能,路由器公告的生存期为2小时,确保销售部门的IPv6终端可以通过DHCP SERVER 获取IPv6地址,在SW上开启IPv6 DHCP server功能,IPv6地址范围2001:da8:50::2-2001:da8:50::100。

- 设置vlan50 ipv6 dhcp地址池

- 进入vlan50 进行启用dhcp地址池

- 设置路由公告

- 设置路由死亡时间

- 查看vlan50的ipv6dhcp binding

- 在南京分公司上配置IPv6地址,使用相关特性实现销售部的IPv6终端可自动从网关处获得IPv6无状态地址。

1. 在pc上查看ipconfig 查看获取的vlan60的ipv6地址

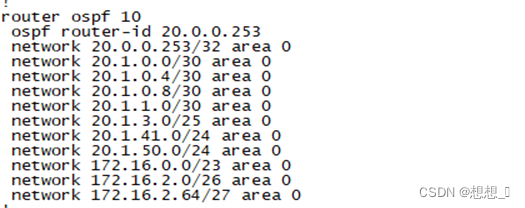

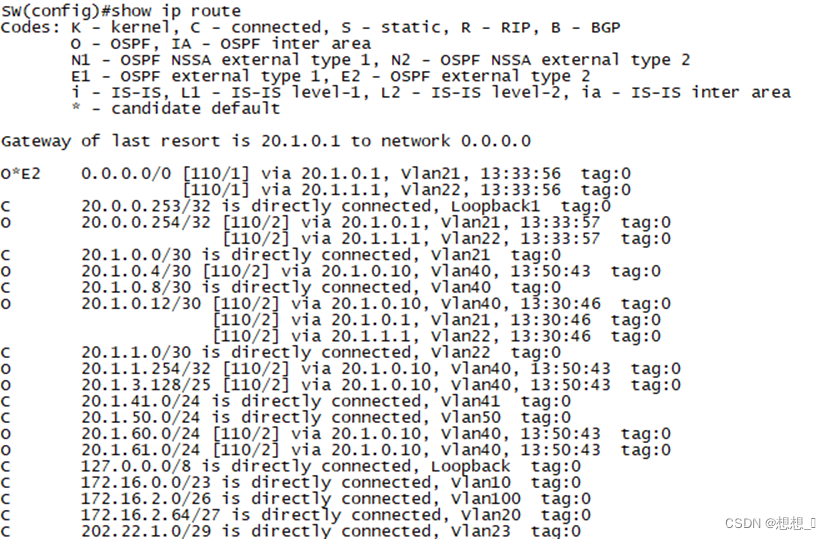

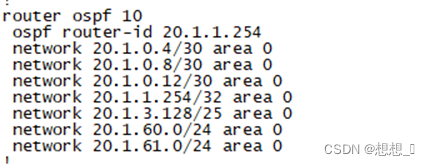

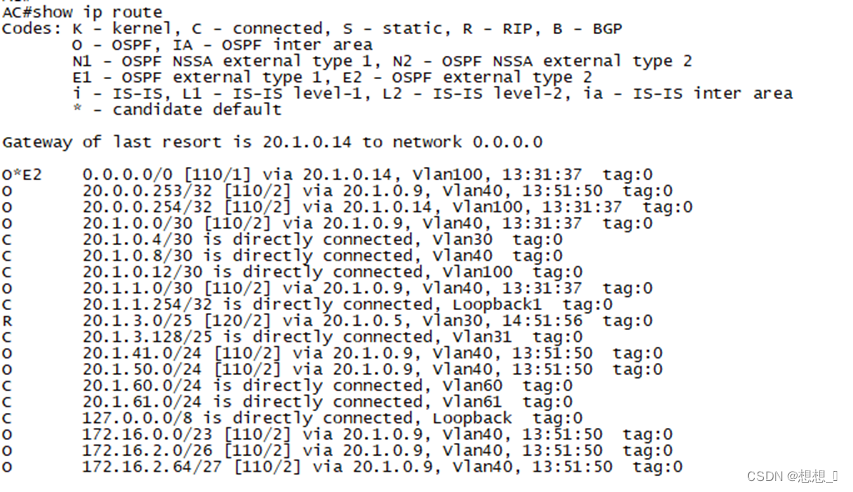

- SW与AC,AC与FW之间配置OSPF area 0 开启基于链路的MD5认证,密钥自定义,传播访问Internet默认路由,让总公司和分公司内网用户能够相互访问包含AC上loopback1地址;总公司SW和BC之间运行静态路由协议。

sw

AC

省略MD5链路认证

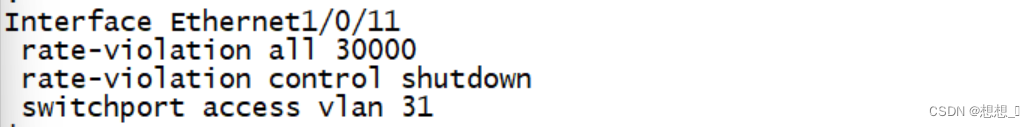

- 如果SW的11端口的收包速率超过30000则关闭此端口,恢复时间5分钟,为了更好地提高数据转发的性能,SW交换中的数据包大小指定为1600字节。

- 设置指定字节

- 进入11端口

- 设置收包速率 超过限制关闭端口设置恢复时间

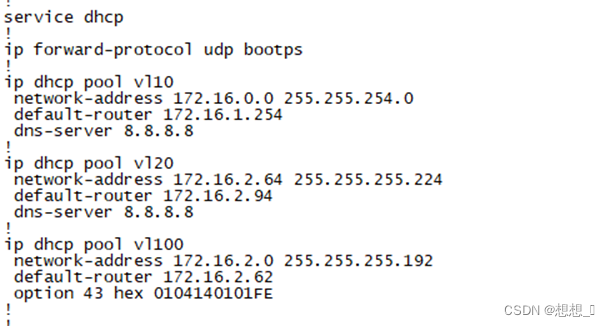

- 由于公司IP地址为统一规划,原有无线网段IP地址为 172.16.0.0/22,为了避免地址浪费需要对IP地址进行重新分配;要求如下:未来公司预计部署AP50台;办公无线用户VLAN10预计300人,来宾用户VLAN20预计不超过30人。

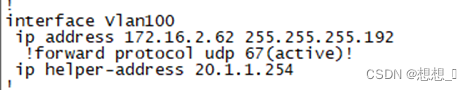

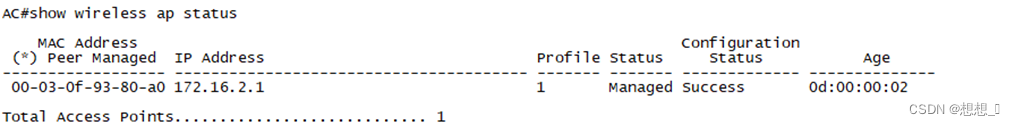

- AC 上配置DHCP,管理VLAN 为VLAN100,为AP下发管理地址,网段中第一个可用地址为AP 管理地址,最后一个可用地址为网关地址,AP通过DHCP opion 43注册,AC地址为loopback1地址;为无线用户VLAN10、20下发IP 地址,最后一个可用地址为网关。

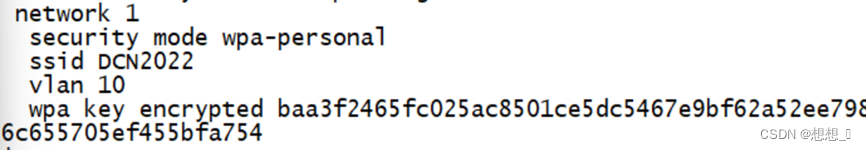

- 在NETWORK下配置SSID,需求如下:NETWORK 1下设置SSID ABC4321,VLAN10,加密模式为wpa-personal,其口令为43214321。

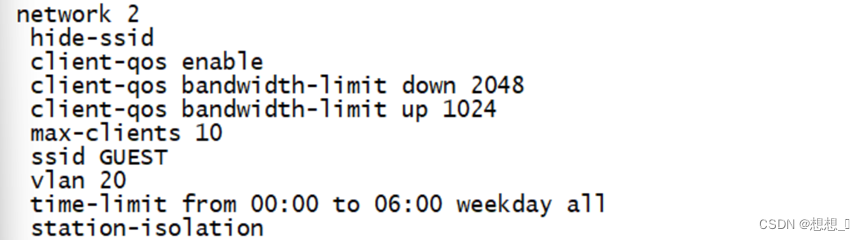

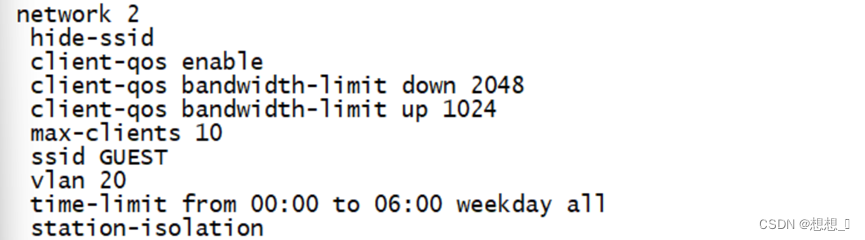

- NETWORK 2下设置SSID GUEST,VLAN20不进行认证加密,做相应配置隐藏该SSID。

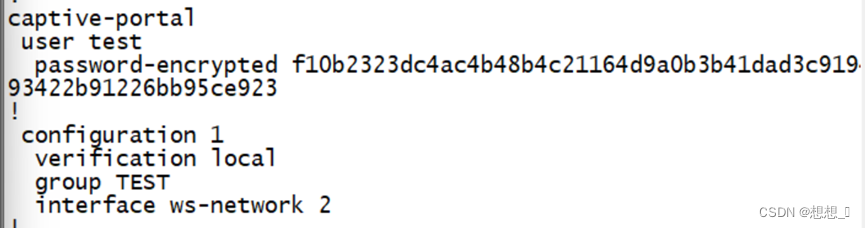

- NETWORK 2开启内置portal+本地认证的认证方式,账号为test密码为test4321

。

。 - 配置SSID GUEST每天早上0点到6点禁止终端接入; GUSET最多接入10个用户,并对GUEST网络进行流控,上行1Mbps,下行2Mbps;配置所有无线接入用户相互隔离。

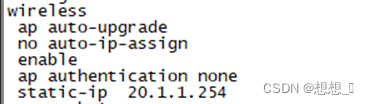

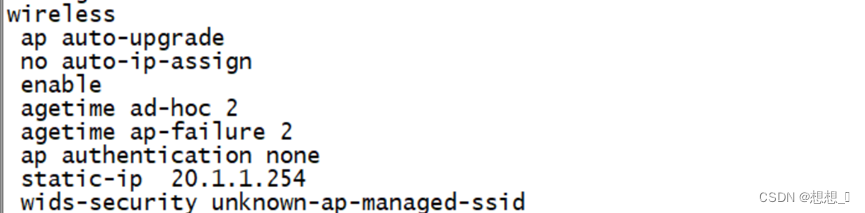

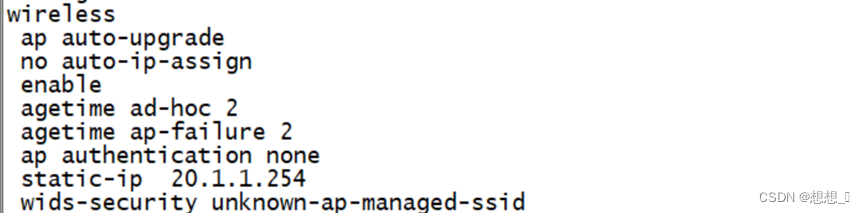

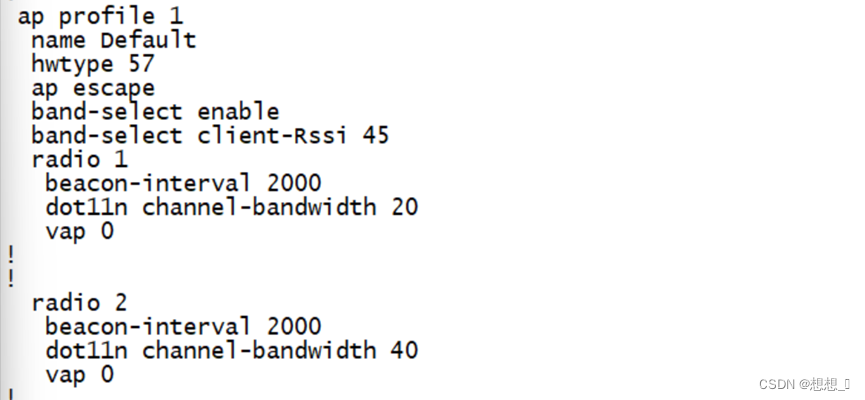

- 配置当AP上线,如果AC中储存的Image版本和AP的Image版本号不同时,会触发AP自动升级;配置AP发送向无线终端表明AP存在的帧时间间隔为2秒;配置AP失败状态超时时间及探测到的客户端状态超时时间都为2小时。

- 为了提高wifi用户体验感,拒绝弱信号终端接入,设置阈值低于50的终端接入无线信号;为防止非法AP假冒合法SSID,开启AP威胁检测功能。

- 通过配置防止多AP和AC相连时过多的安全认证连接而消耗CPU资源,检测到AP与AC在10分钟内建立连接5次就不再允许继续连接,两小时后恢复正常。

wireless ap anti-flood interval 10

wireless ap anti-flood max-conn-count 5

wireless ap anti-flood agetime 120

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?