一.robots

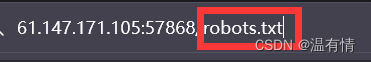

1.打开题目链接,在网址后边加如下操作

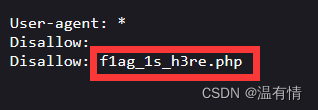

2.找到此步,进行复制

3.将上述复制到原URL后

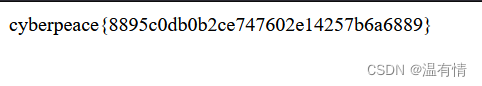

4.回车就找到啦~~

二.get_post

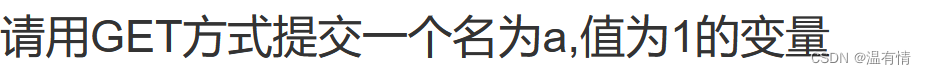

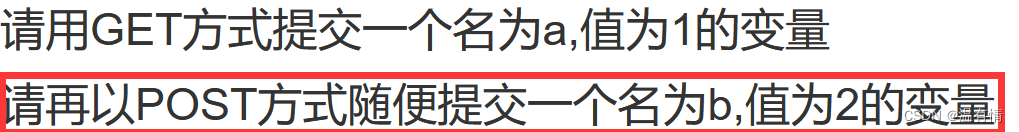

1.同样打开题目链接,看到提示:

2.按照提示采用GET方法,在URL后加? a=1,注意?和a之间的空格。

3.回车看提示

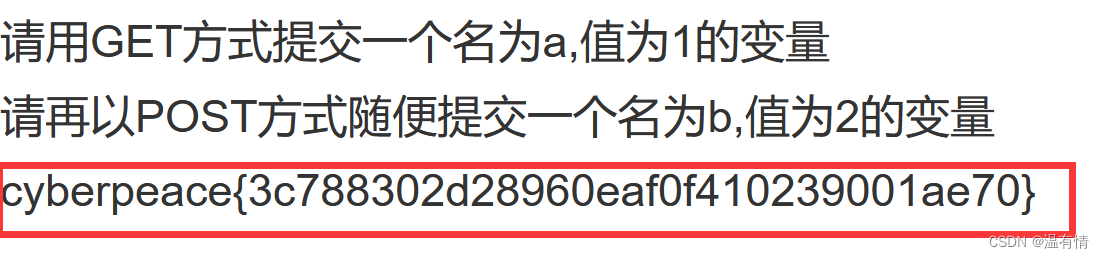

4.打开火狐,按F12,按照如图步骤:

5.看到flag在这

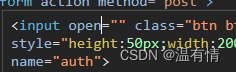

三.disabled_button

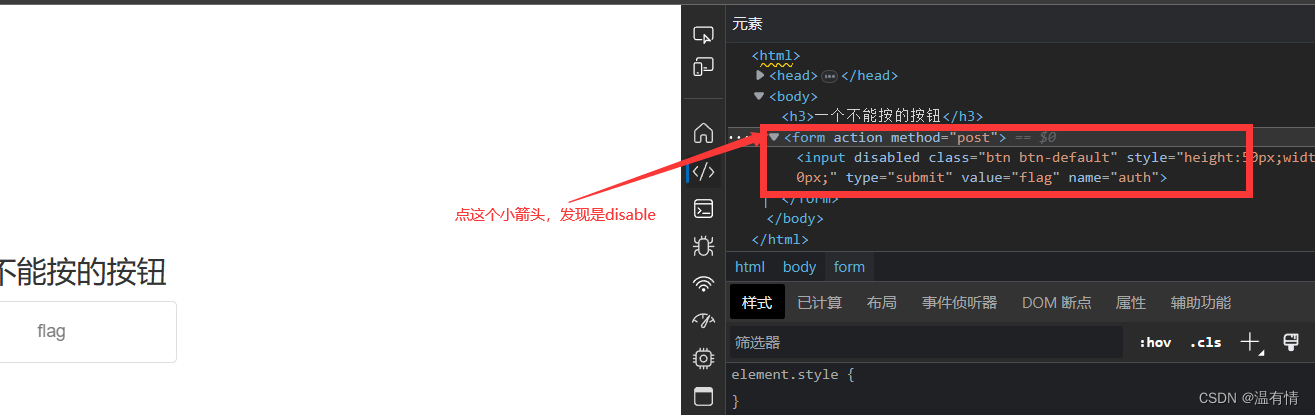

1.点开题目按F12

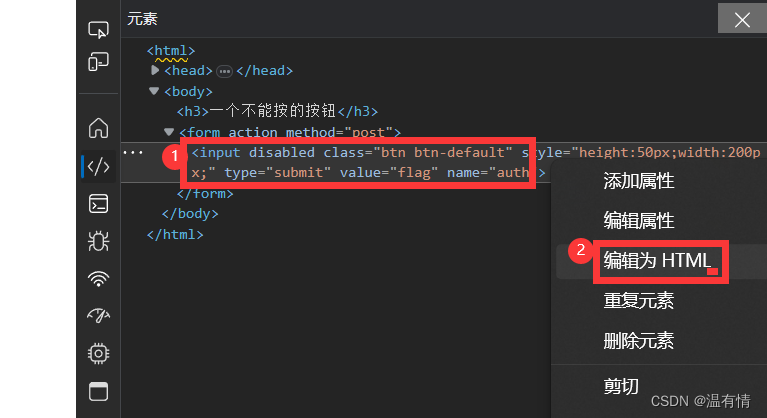

2.选中disable那栏,鼠标右击

3.将disable改为open

4.改完后点击下空白处进行保存,发现flag按钮能按,点击得到flag

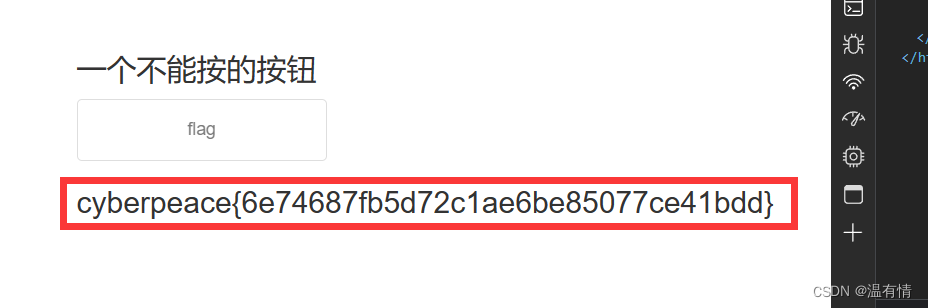

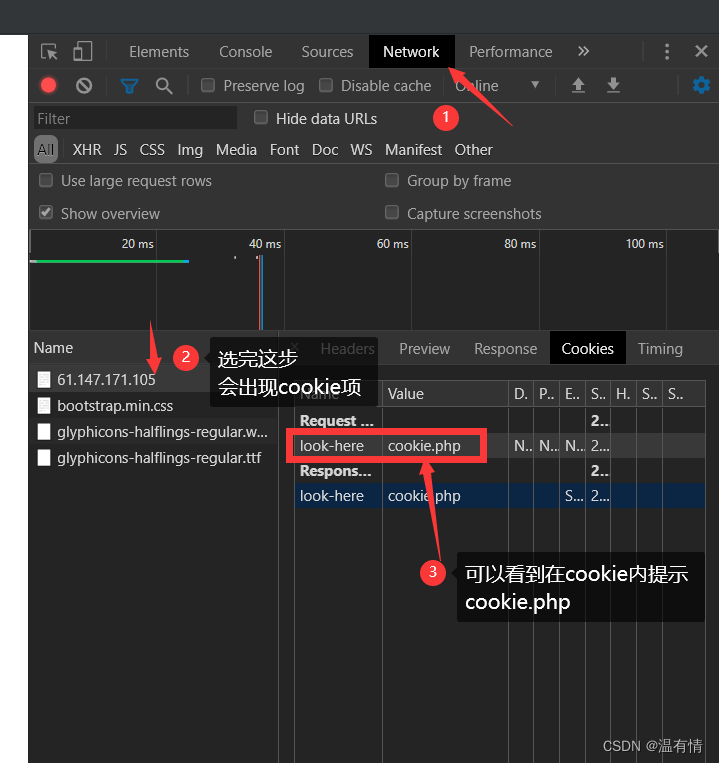

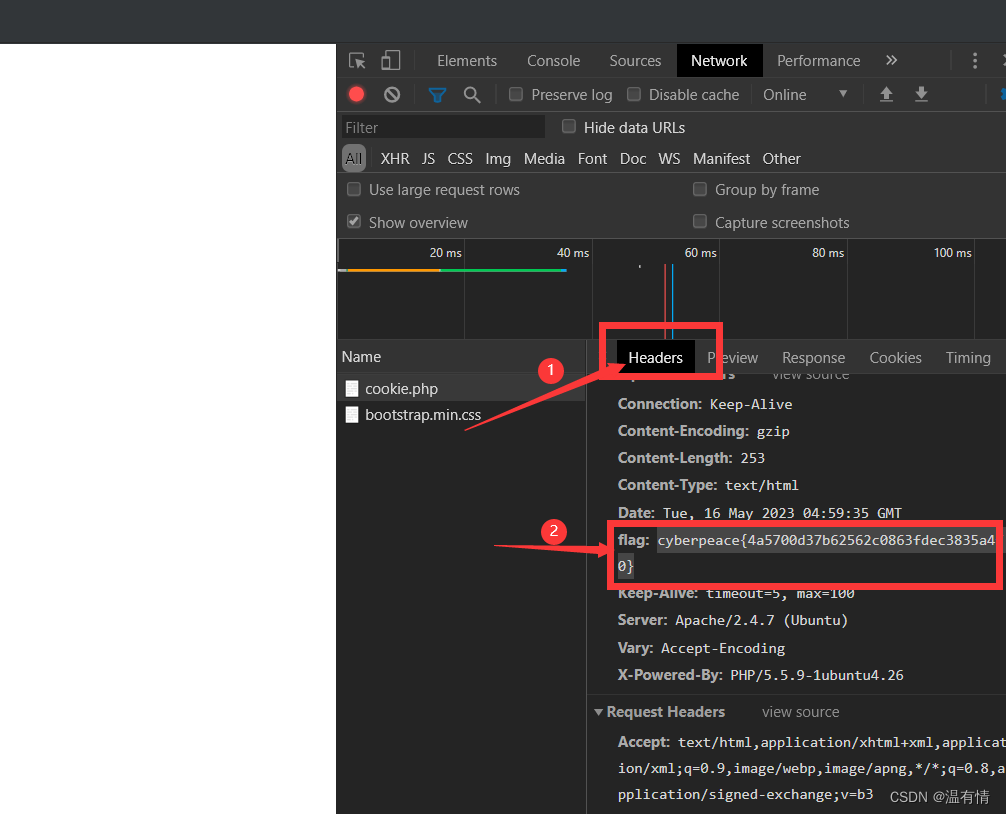

四.cookie

1.打开链接按F12

2.按照提示去URL输入== /cookie.php==得到提示进入,再次按F12得到flag

2.按照提示去URL输入== /cookie.php==得到提示进入,再次按F12得到flag

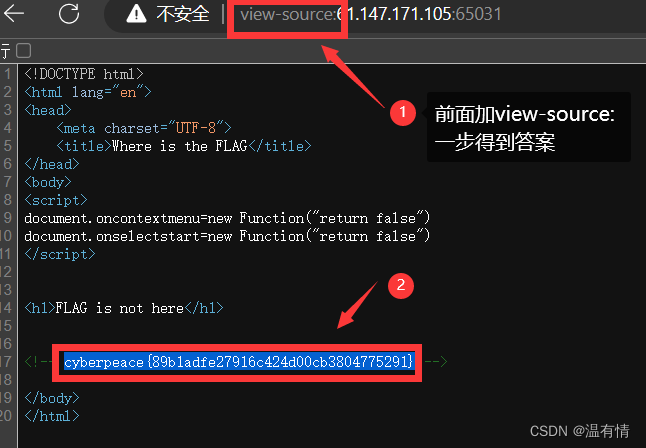

五.view_source

题目提示不能用鼠标右键

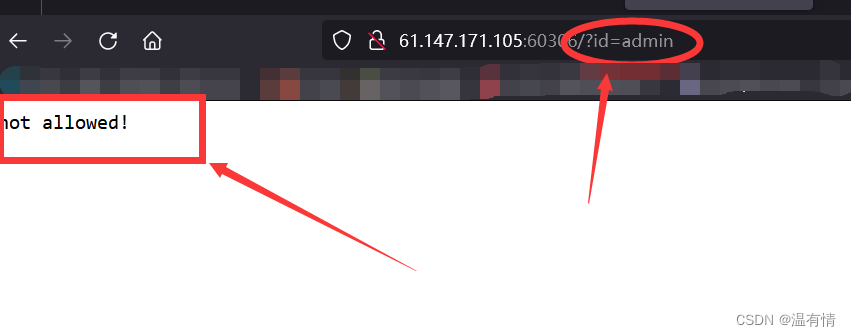

六.PHP2

phps 文件就是 php 的源代码文件

题目是PHP2就已经暗示我们在后面加index.phps,来查看源代码。

对这段php代码进行观察,他要求当admin开始等于admin的时候得到not allowed!的回答,然后跳出程序。也就是当id=admin时会有这样的结果

网页源代码往下会发现有解码操作,解码后提示,当id=admin时,就会有关键信息。

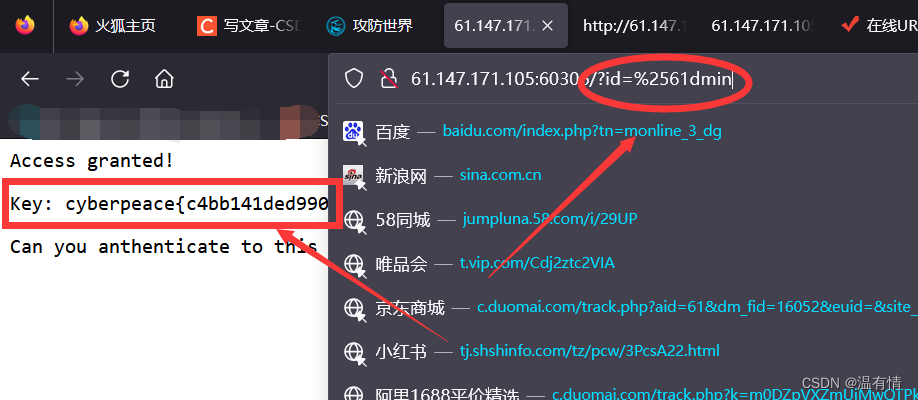

已知在浏览器的URL会进行一次解码,代码中又有一次解码,所以需要进行两次加密后,才能让这串代码按照我们的想法进行第二个if语句的执行。

解密后的结果是admin,那么只需要对首字符a加密两次即可,不需要所有。

第一次加密是%61dmin,第二次再对%进行加密,结果为%2561dmin,所以二次加密后的操作是?id=%2561dmin.

(加密未完,暂更,关注三连看后续)

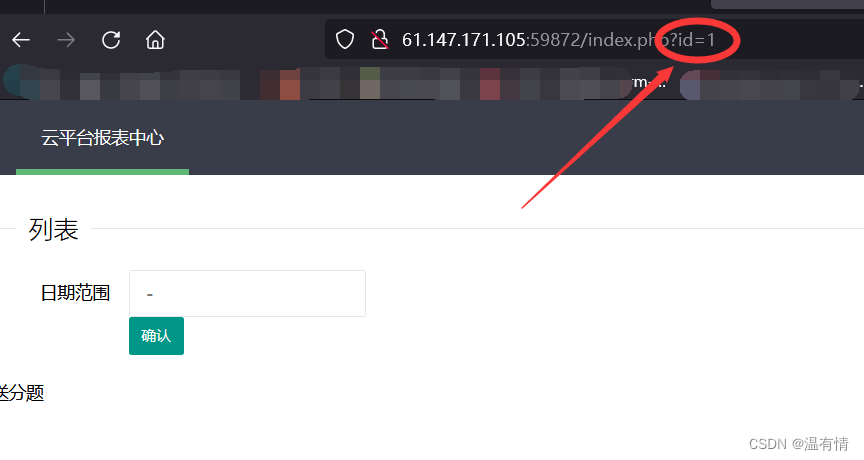

七.ics-06

点开链接,发现只有报表中心才能点开

使用Burp Suite进行爆破操作

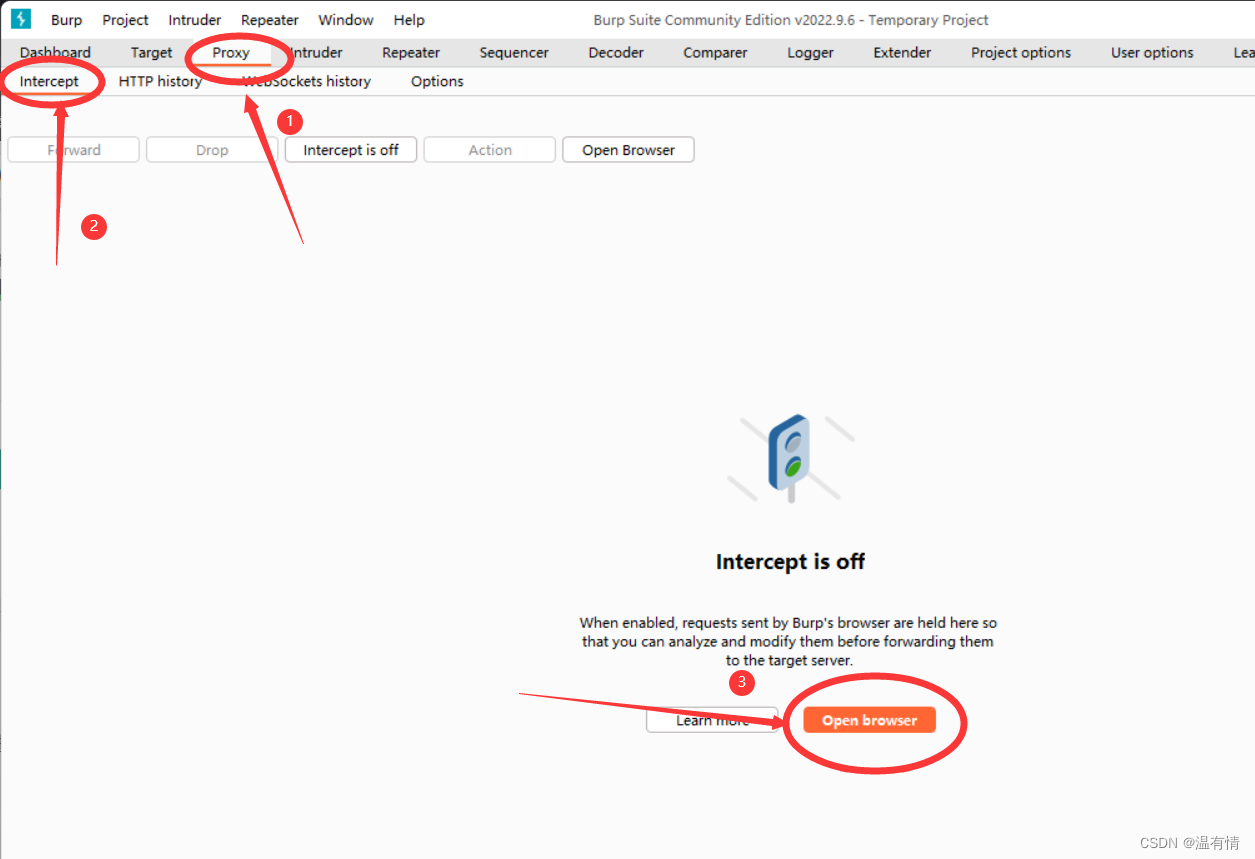

1.打开软件自带的浏览器。

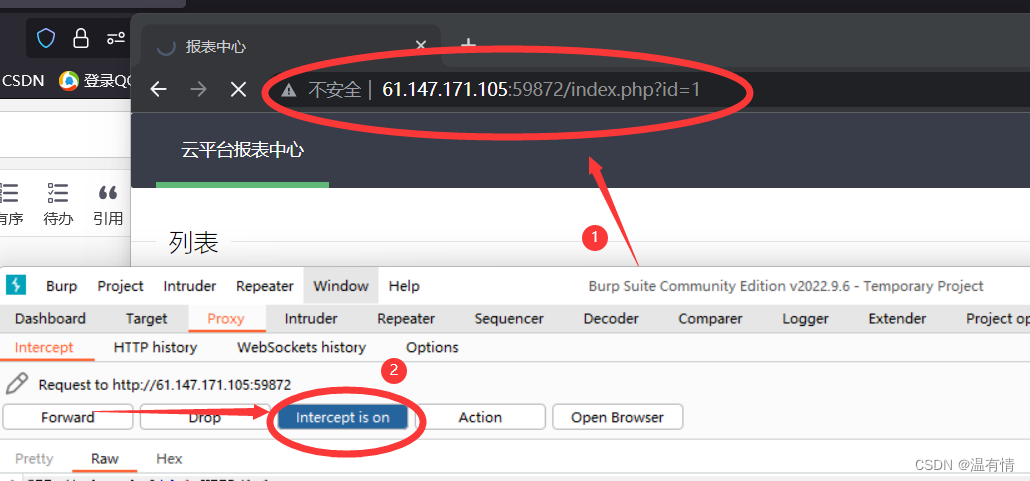

2.将网址粘贴到浏览器页面,设置intercept为on状态

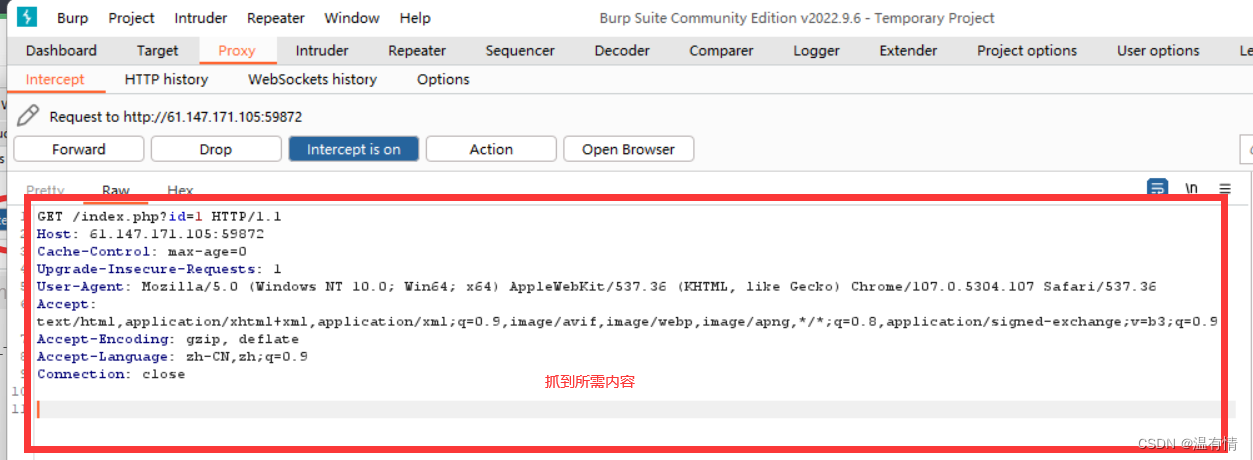

3.随后进入浏览器,按F5刷新一下,进行抓包操作。

4.随后展开攻击

4.随后展开攻击

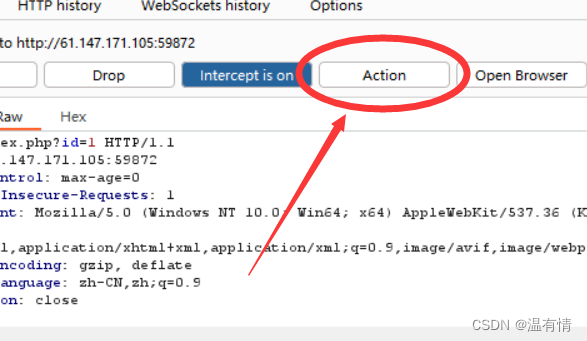

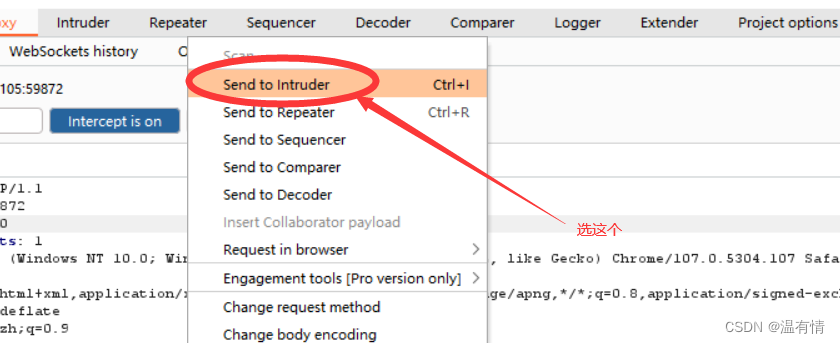

点action或鼠标右键

5.发送信息

6.接着换到intruder页面

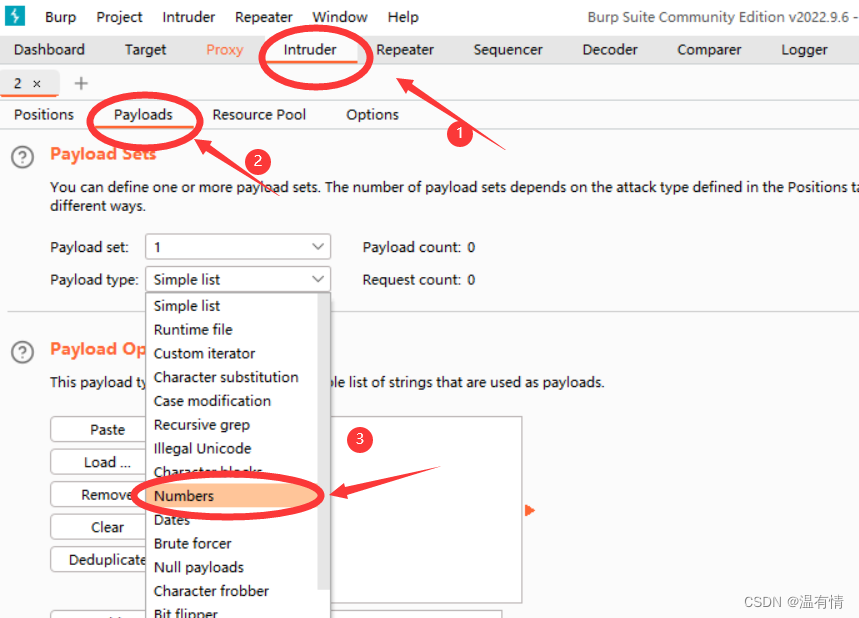

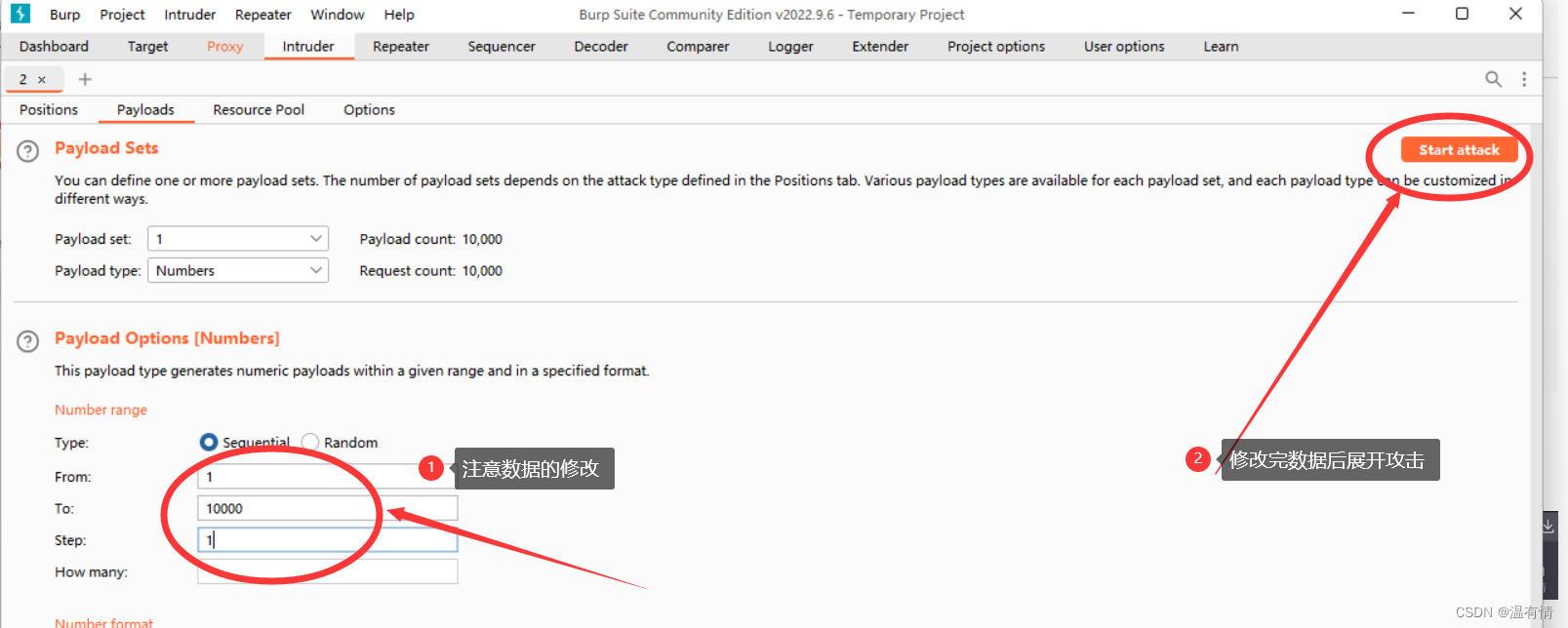

7.随后进行id穷举,查看现象。

8.等待爆破完成,这题要爆破好久,下面只演示完成之后的操作。

8.等待爆破完成,这题要爆破好久,下面只演示完成之后的操作。

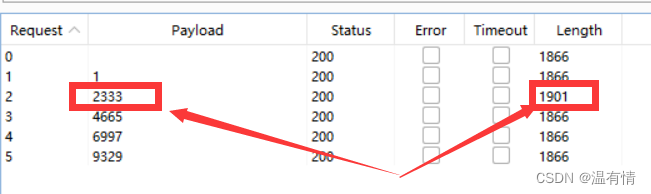

在这里可以看到,length与其他数据不同的payload为2333,所以回到浏览器将id换为2333,就能看到flag。

八.backup

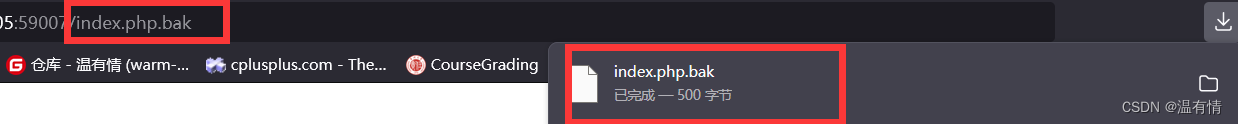

题目提示是backup,是bak文件,所以在URL后加 /index.php.bak

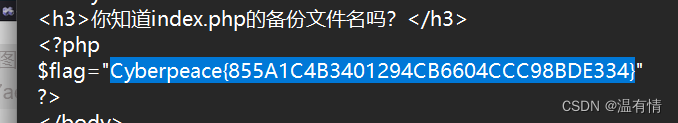

将文件选择用记事本的方式打开就能看到flag

将文件选择用记事本的方式打开就能看到flag

未完,待续~~

418

418

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?