reverse1

用查壳工具查壳,64位无壳

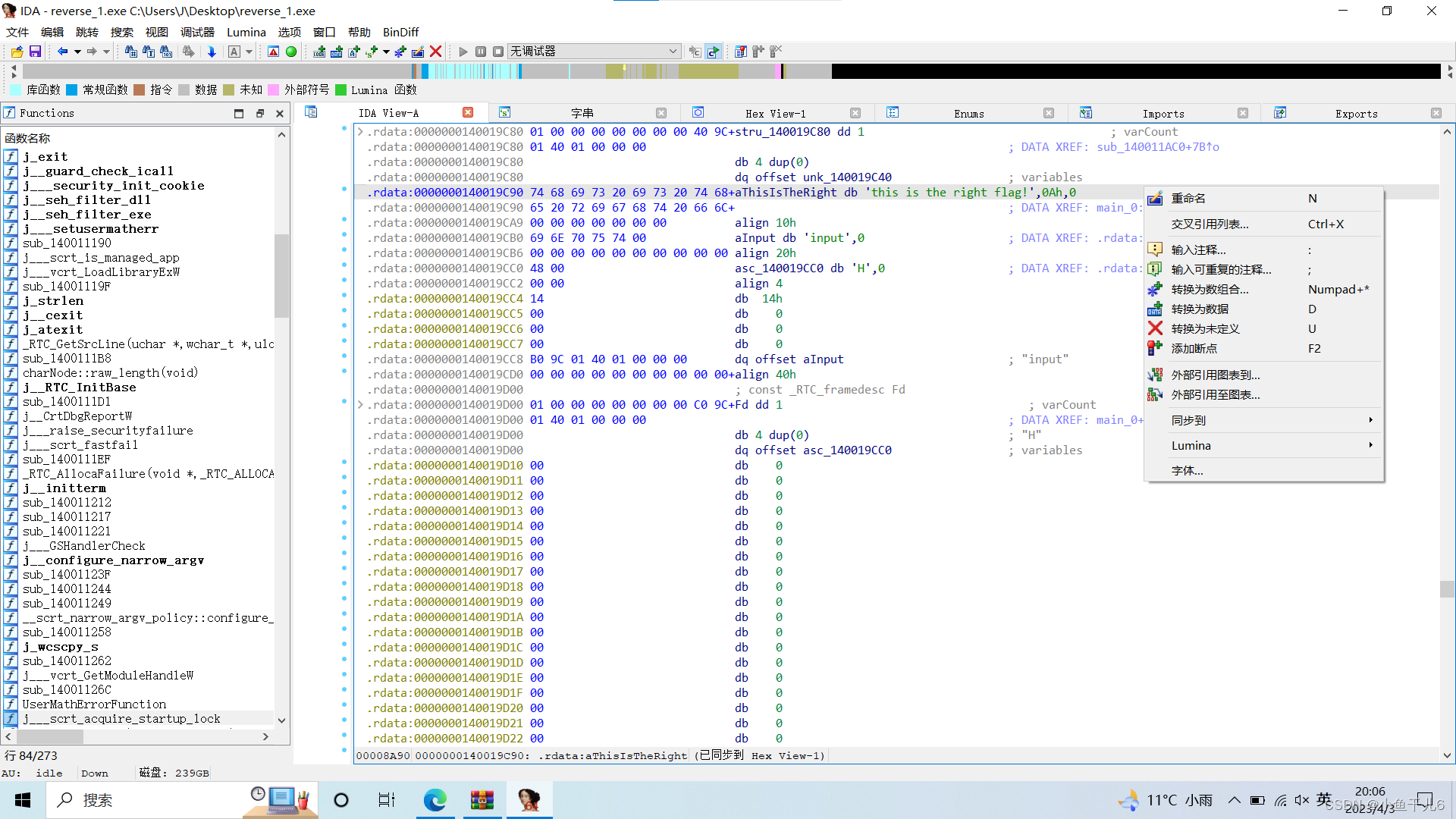

拖进64位IDA里,shift+f12,查看关键词

点击“this is zhe right flag”

右键点击交叉引用列表,点击ok,然后f5查看伪代码

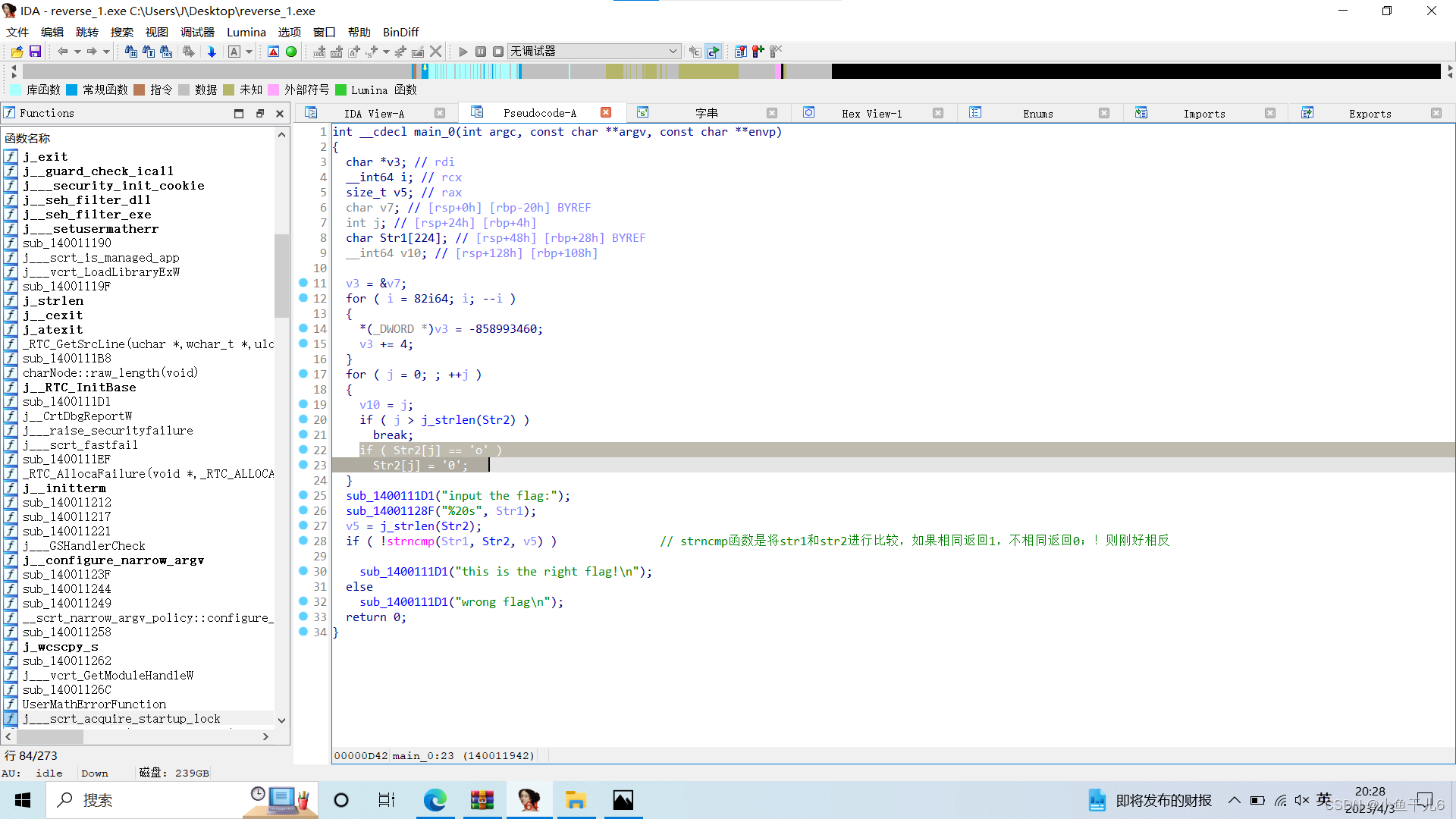

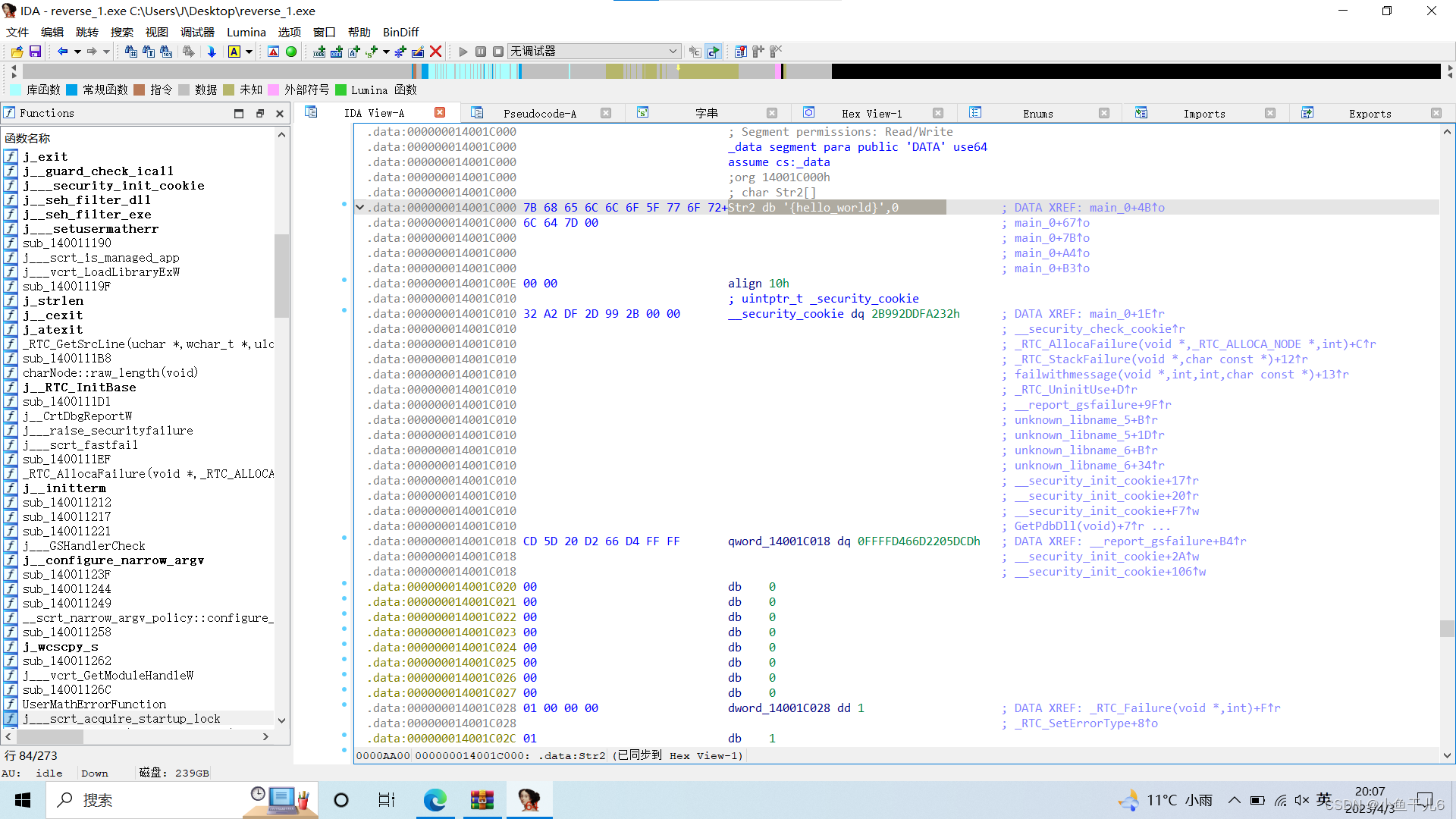

主要是下面的strncmp函数,注释在图中;继续向上分析是关于str2的,用快捷键R将ascll转换,如果str2中有 ‘o’ 就将它换成 0,点击一个str2进去发现

str2这个字符串是{hello_world}将str2中的‘o’换成0就是最终的flag

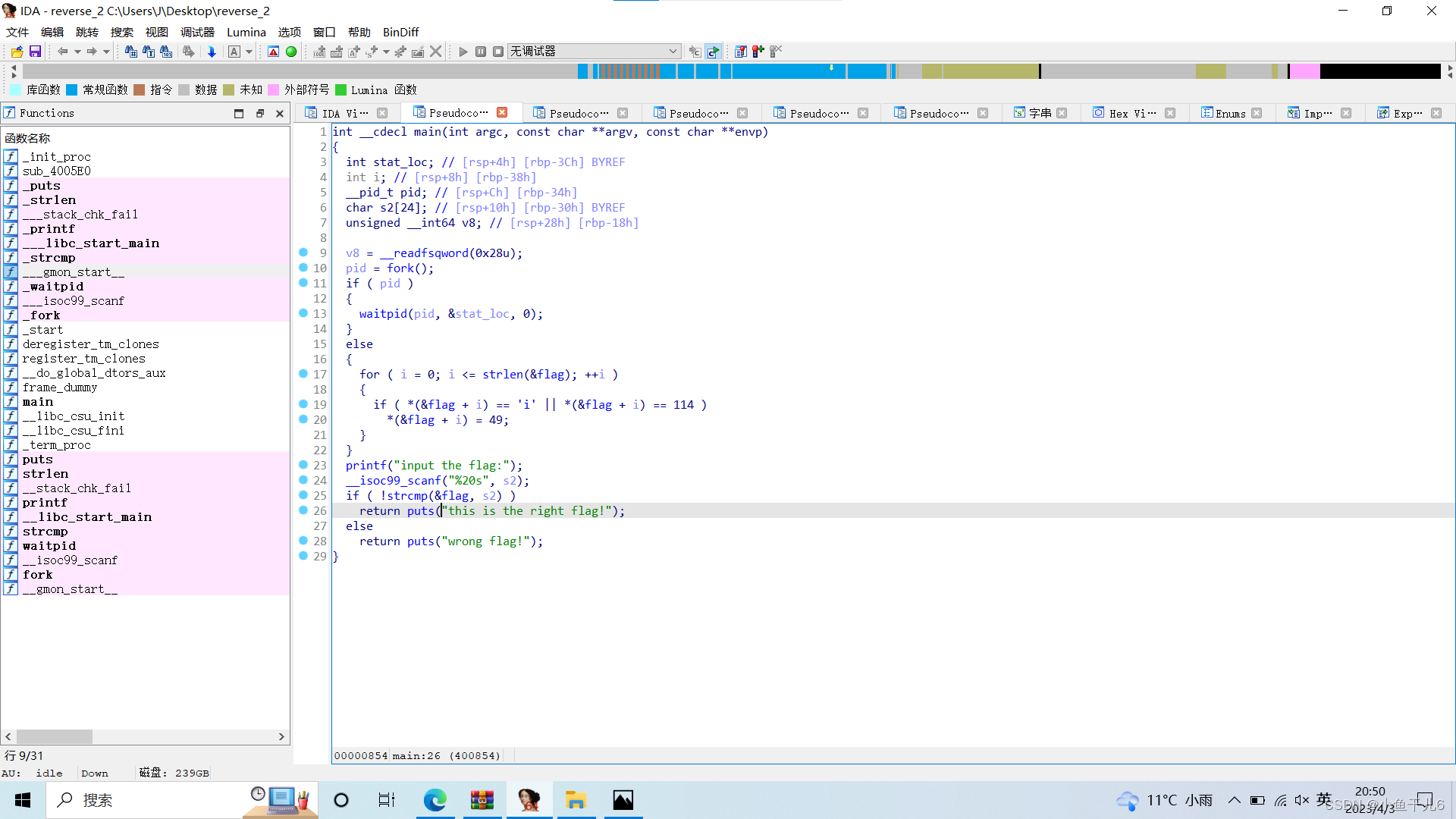

reverse2

这道题与reverse1类似

先查壳,无壳64位

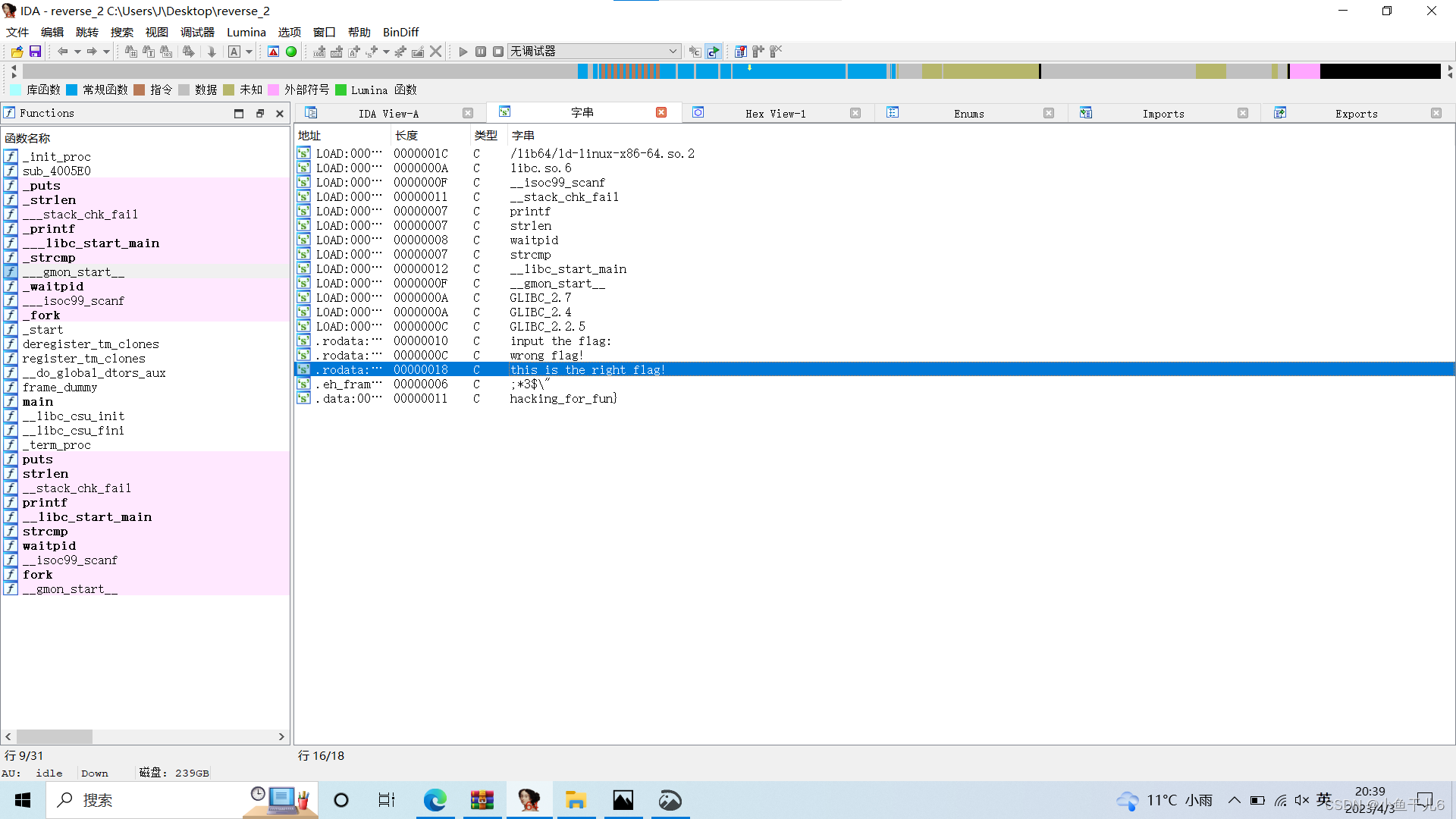

拖入64位Ida中shift+f12

跟reverse1步骤一样

跟reverse1步骤一样

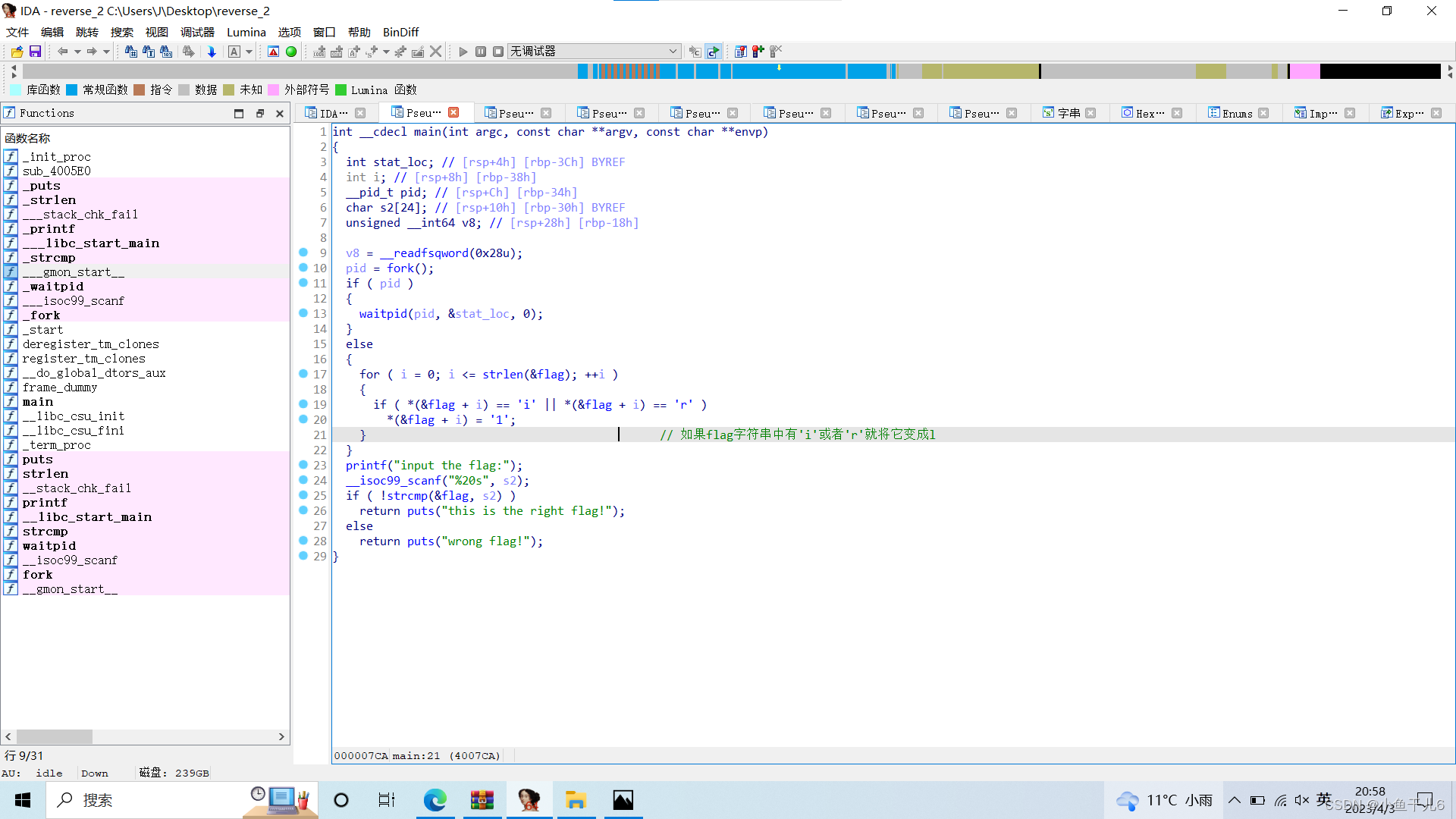

关键代码注释

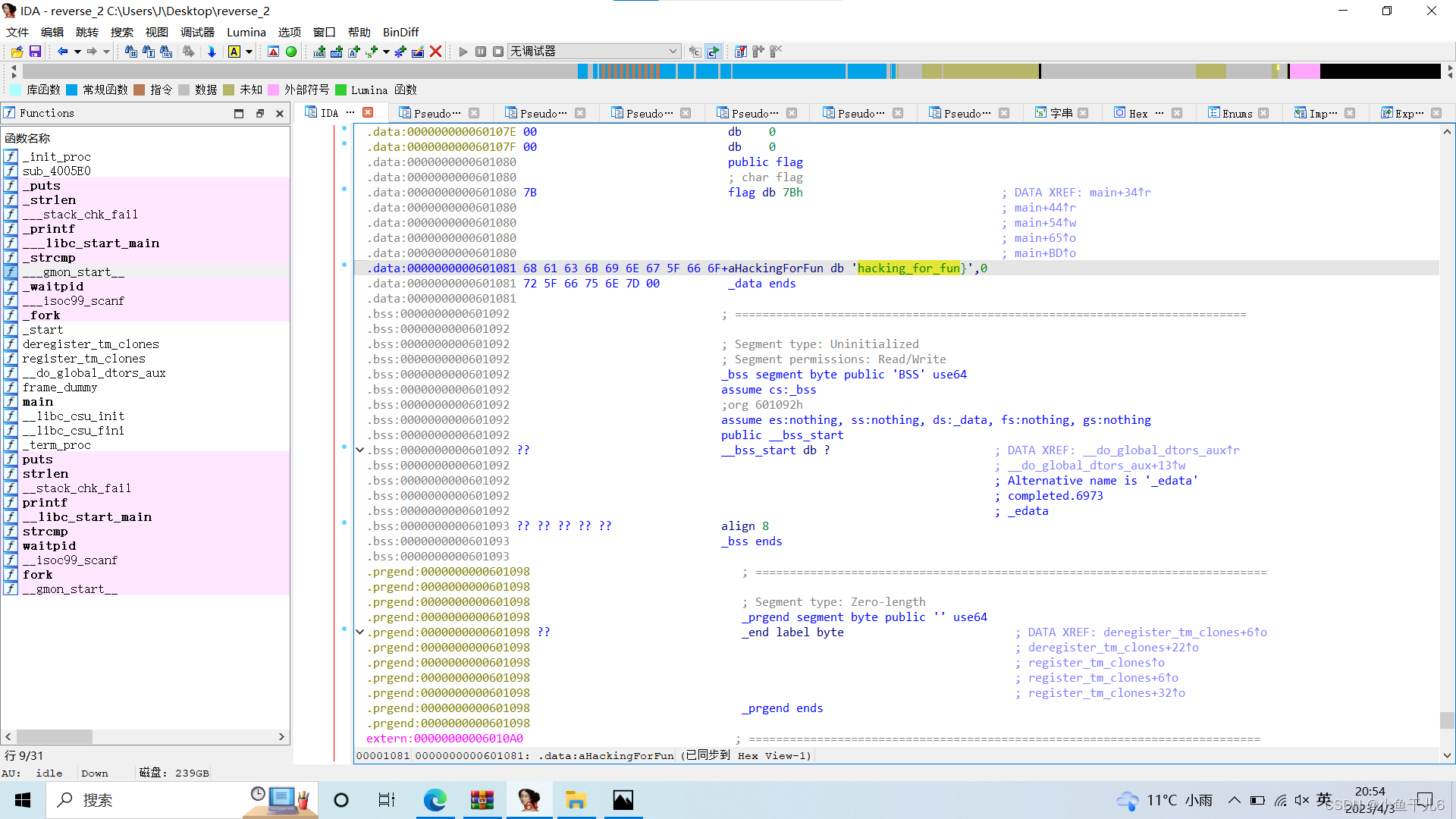

点开flag这个字符串

将flag中的 ' i ' 和‘ r ’换成1即可

1978

1978

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?